Megjegyzés

Az oldalhoz való hozzáféréshez engedély szükséges. Megpróbálhat bejelentkezni vagy módosítani a címtárat.

Az oldalhoz való hozzáféréshez engedély szükséges. Megpróbálhatja módosítani a címtárat.

Ebből a cikkből megtudhatja, hogyan hozhat létre VPN -t (IPsec IKEv1 és IKEv2) helyek közötti alagútként a Microsoft Azure Virtual WAN hubon. A központ tartalmazza az Azure VMware Solution ExpressRoute-átjárót és a helyek közötti VPN-átjárót. Egy helyszíni VPN-eszközt csatlakoztat egy Azure VMware Solution-végponthoz.

Előfeltételek

Nyilvános IP-címmel kell rendelkeznie, amely egy helyszíni VPN-eszközön végződik.

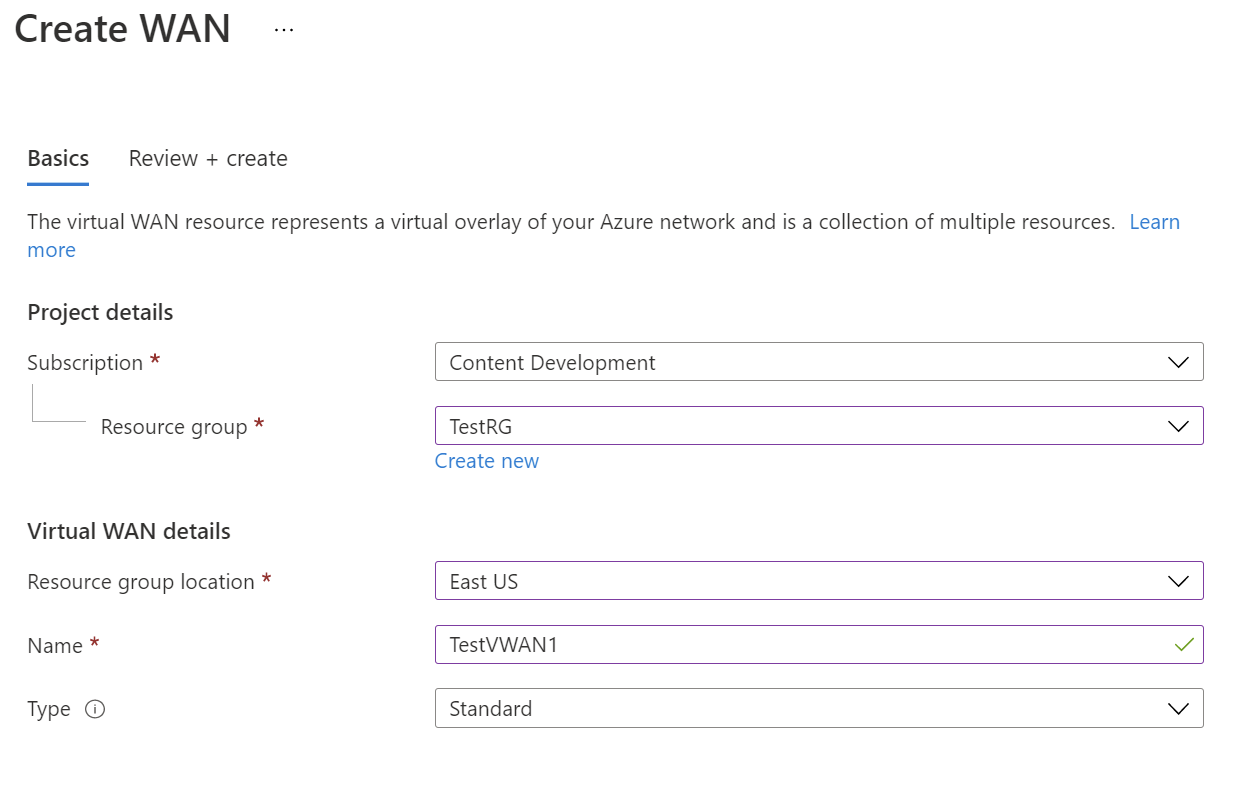

Azure Virtual WAN létrehozása

A portál Erőforrás keresése sávján írja be a Virtual WAN kifejezést a keresőmezőbe, és válassza az Enter lehetőséget.

Válassza ki a virtuális WAN-okat az eredmények közül. A Virtual WANs lapon válassza a + Létrehozás lehetőséget a WAN létrehozása lap megnyitásához.

Töltse ki a mezőket a WAN létrehozása lap Alapszintű beállítások lapján. Módosítsa a példaértékeket úgy, hogy a környezetre vonatkozzanak.

- Előfizetés: Válassza ki a használni kívánt előfizetést.

- Erőforráscsoport: Hozzon létre újat, vagy használja a meglévőt.

- Erőforráscsoport helye: Válasszon egy erőforráshelyet a legördülő listából. A WAN egy globális erőforrás, és nem egy adott régióban él. A létrehozott WAN-erőforrás kezeléséhez és megkereséséhez azonban ki kell választania egy régiót.

- Név: Írja be a virtuális WAN-nak hívni kívánt nevet.

- Típus: Alapszintű vagy Standard. Válassza a Standard lehetőséget. Ha az Alapszintű lehetőséget választja, ismerje meg, hogy az alapszintű virtuális WAN-k csak alapszintű központokat tartalmazhatnak. Az alapszintű központok csak helyek közötti kapcsolatokhoz használhatók.

Miután kitöltötte a mezőket, a lap alján válassza a Véleményezés +Létrehozás lehetőséget.

Az ellenőrzés sikeres befejezése után kattintson a Létrehozás gombra a virtuális WAN létrehozásához.

Virtuális központ létrehozása

A virtuális központ egy olyan virtuális hálózat, amelyet az Azure Virtual WAN hoz létre és használ. Ez a virtual WAN-hálózat magja egy régióban. Tartalmazhat átjárókat a helyek közötti és az ExpressRoute-hoz.

Tipp.

Átjárót is létrehozhat egy meglévő központban.

Nyissa meg a létrehozott virtuális WAN-t. A virtuális WAN lap bal oldali ablaktábláján, a Kapcsolatok területen válassza a Hubs lehetőséget.

A Hubs lapon válassza az +Új központ lehetőséget a Virtuális központ létrehozása lap megnyitásához.

A Virtuális központ létrehozása lap Alapszintű beállítások lapján töltse ki a következő mezőket:

- Régió: Válassza ki azt a régiót, amelyben telepíteni szeretné a virtuális központot.

- Név: Az a név, amellyel a virtuális központ ismert lesz.

- Központi magáncímtér: A központ címtartománya a CIDR-jelölésben. A minimális címtér a /24 a központ létrehozásához.

- Virtuális központ kapacitása: Válassza ki a legördülő listából. További információ: Virtuális központ beállításai.

- Központi útválasztási beállítás: Hagyja meg a beállítást alapértelmezettként, az ExpressRoute-t kivéve, ha módosítania kell ezt a mezőt. További információ: Virtuális központ útválasztási beállításai.

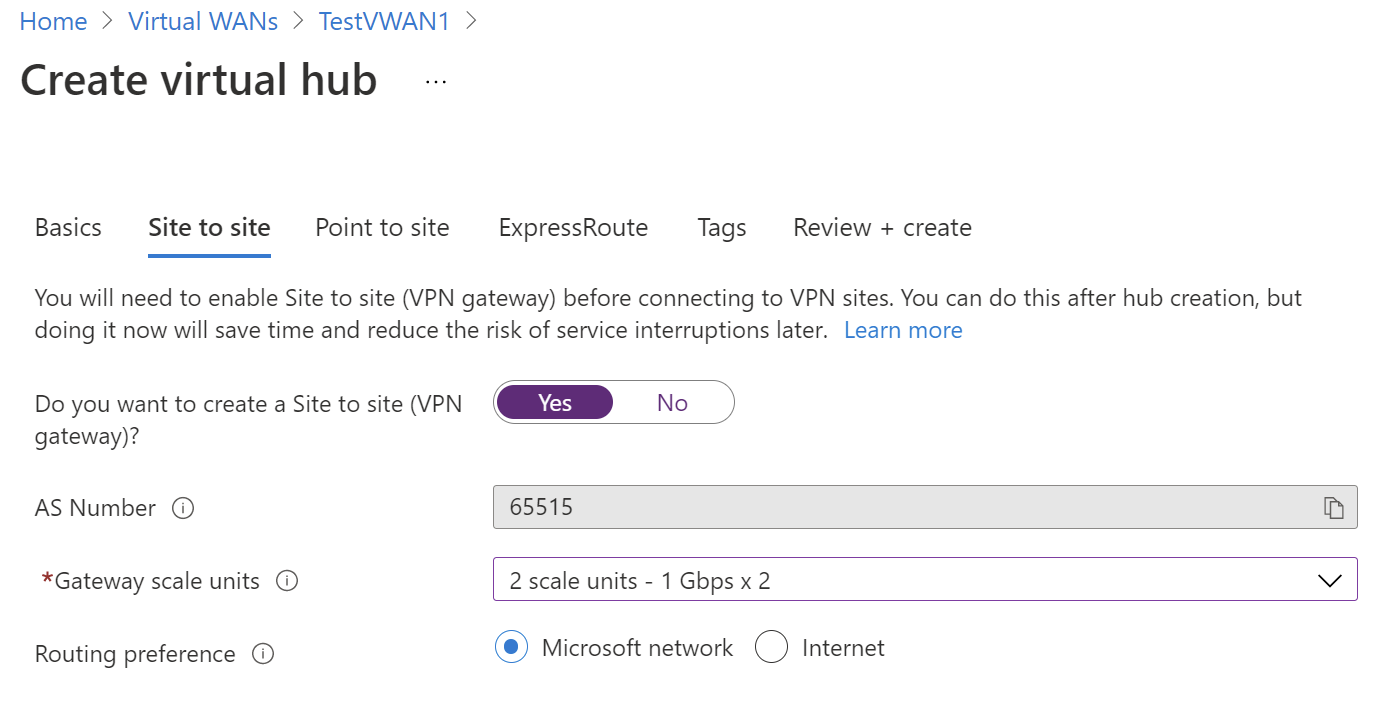

VPN-átjáró létrehozása

A Virtuális központ létrehozása lapon kattintson a Webhely a webhelyre elemre a Webhely lap megnyitásához.

A Webhelyről webhely lapra hajtsa végre a következő mezőket:

Válassza az Igen lehetőséget helyek közötti VPN létrehozásához.

AS Szám: Az AS Szám mező nem szerkeszthető.

Átjáró méretezési egységei: Válassza ki az átjáró méretezési egységeinek értékét a legördülő listából. A méretezési egység lehetővé teszi a virtuális központban létrehozott VPN-átjáró összesített átviteli sebességének kiválasztását a helyek csatlakoztatásához.

Ha 1 skálázási egység = 500 Mb/s értéket választ, az azt jelenti, hogy két redundanciapéldány jön létre, amelyek maximális átviteli sebessége 500 Mbps. Ha például öt ága van, mindegyik 10 Mb/s-ot tesz meg az ágon, akkor 50 Mbps-os aggregátumra lesz szüksége a fej végén. Az Azure VPN Gateway összesített kapacitásának tervezését a központba irányuló ágak számának támogatásához szükséges kapacitás felmérése után kell elvégezni.

Útválasztási beállítás: Az Azure útválasztási beállításával kiválaszthatja, hogyan halad a forgalom az Azure és az internet között. Dönthet úgy, hogy a forgalmat a Microsoft-hálózaton keresztül vagy az internetszolgáltató hálózatán (nyilvános interneten) keresztül irányítja. Ezeket a lehetőségeket hideg burgonya-útválasztásnak és forró burgonya-útválasztásnak is nevezik.

A Virtual WAN nyilvános IP-címét a szolgáltatás rendeli hozzá a kiválasztott útválasztási beállítás alapján. A Microsoft-hálózaton vagy internetszolgáltatón keresztüli útválasztási beállításról az útválasztási beállításról szóló cikkben talál további információt.

Az ellenőrzéshez válassza az Áttekintés + létrehozás lehetőséget.

Válassza a Létrehozás lehetőséget a központ és az átjáró létrehozásához. Ez akár 30 percet is igénybe vehet. 30 perc elteltével frissítse a központot a Hubs oldalon. Válassza az Ugrás az erőforrásra lehetőséget az erőforráshoz való navigáláshoz.

Létrehozhat helyek közötti VPN-kapcsolatot

Az Azure Portalon válassza ki a korábban létrehozott virtuális WAN-t.

A virtuális központ áttekintésében válassza a Kapcsolati>VPN (helyek közötti)>Új VPN-hely létrehozása lehetőséget.

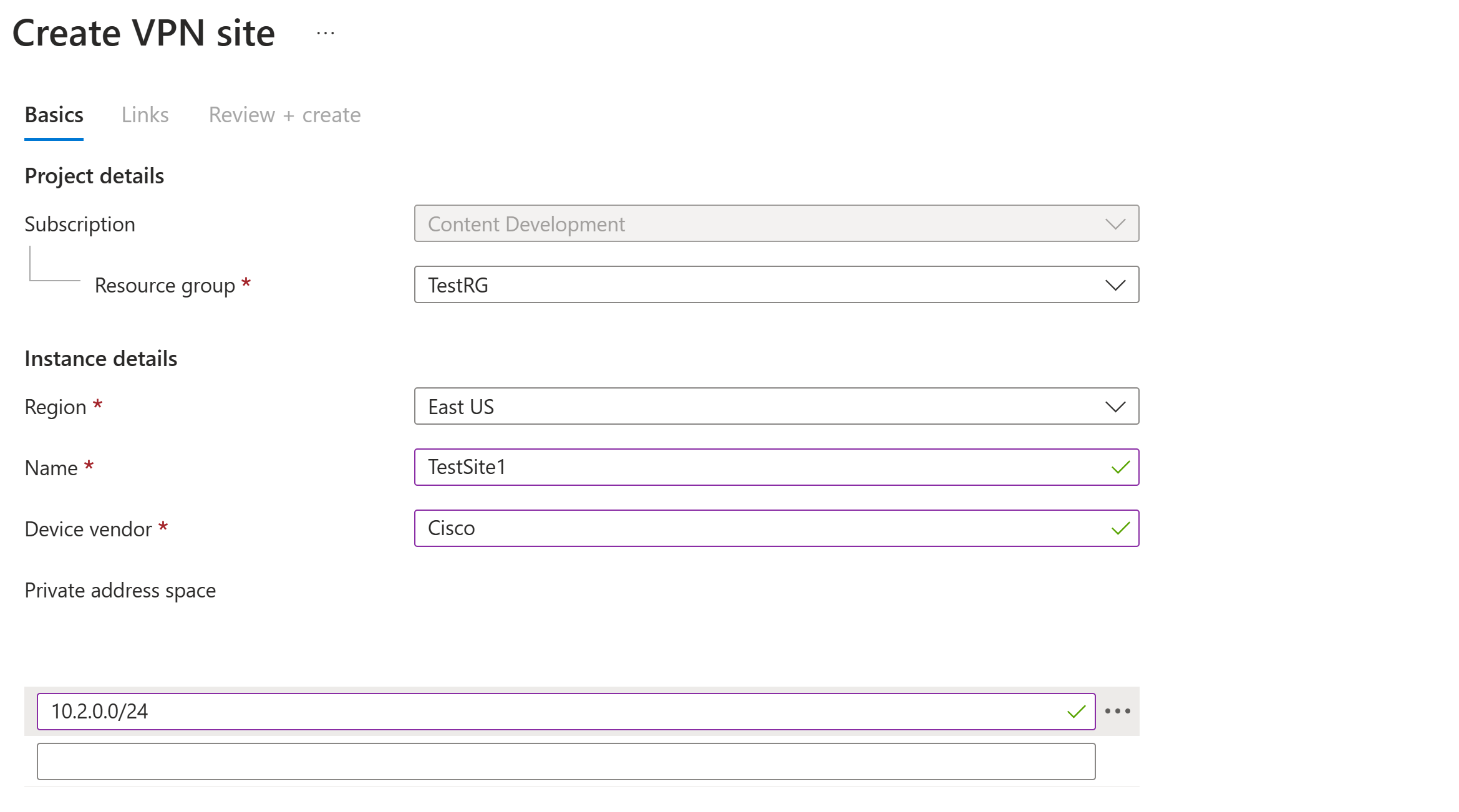

Az Alapismeretek lapon adja meg a szükséges mezőket.

Régió – Korábban helynek nevezett. Ebben a helyen szeretné létrehozni ezt a webhelyerőforrást.

Név – Az a név, amellyel hivatkozni szeretne a helyszíni webhelyre.

Eszköz szállítója – A VPN-eszköz szállítójának neve, például Citrix, Cisco vagy Barracuda. Segít az Azure Teamnek jobban megérteni a környezetet, hogy a jövőben további optimalizálási lehetőségeket adjon hozzá, vagy segítsen a hibaelhárításban.

Privát címtér – A helyszíni helyen található CIDR IP-címtér. Az erre a címtérre címzett forgalom át lesz irányítva a helyszíni helyre. A CIDR-blokk csak akkor szükséges, ha a BGP nincs engedélyezve a webhelyen.

Feljegyzés

Ha a webhely létrehozása után szerkessze a címteret (például adjon hozzá egy további címteret), 8–10 percet vehet igénybe a tényleges útvonalak frissítése az összetevők újbóli létrehozása során.

Válassza a Hivatkozások lehetőséget az ágon lévő fizikai hivatkozásokkal kapcsolatos információk hozzáadásához. Ha rendelkezik virtual WAN-partner CPE-eszközzel, kérdezze meg őket, hogy a rendszerükről beállított áginformáció-feltöltés részeként kicserélik-e ezeket az információkat az Azure-ral.

A hivatkozás és a szolgáltatónevek megadása lehetővé teszi a csomópont részeként végül létrehozható átjárók számának megkülönböztetését. A BGP-nek és az autonóm rendszerszámnak (ASN) egyedinek kell lennie a szervezeten belül. A BGP biztosítja, hogy az Azure VMware Solution és a helyszíni kiszolgálók is meghirdethessék útvonalaikat az alagúton keresztül. Ha le van tiltva, a meghirdetni kívánt alhálózatokat manuálisan kell karbantartani. Ha az alhálózatok hiányoznak, a HCX nem alkotja meg a szolgáltatáshálót.

Fontos

Alapértelmezés szerint az Azure automatikusan hozzárendel egy privát IP-címet a GatewaySubnet előtagtartományból azure BGP IP-címként az Azure VPN-átjárón. Az egyéni Azure APIPA BGP-címre akkor van szükség, ha a helyszíni VPN-eszközök egy APIPA-címet (169.254.0.1–169.254.255.254) használnak BGP IP-címként. Az Azure VPN Gateway akkor választja ki az egyéni APIPA-címet, ha a megfelelő helyi hálózati átjáró-erőforrás (helyszíni hálózat) BGP-társ IP-címeként APIPA-címmel rendelkezik. Ha a helyi hálózati átjáró normál IP-címet használ (nem APIPA-t), az Azure VPN Gateway a GatewaySubnet tartományból visszaállítja a privát IP-címet.

Válassza az Áttekintés + létrehozás lehetőséget.

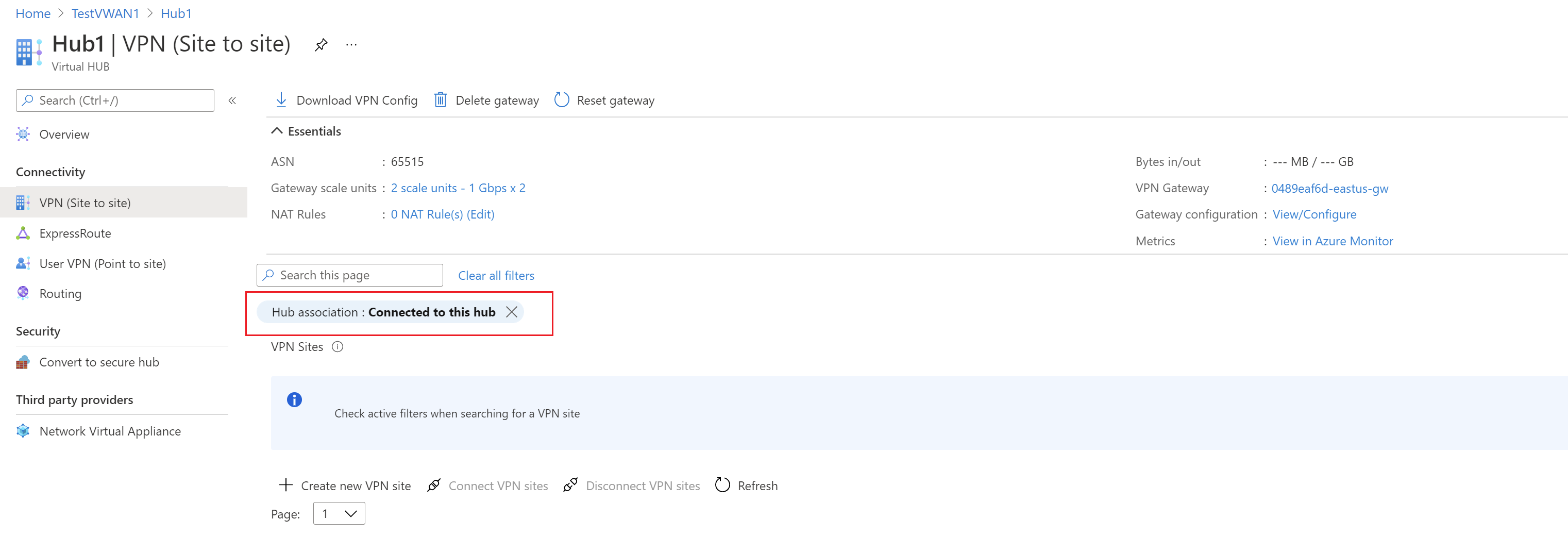

Lépjen a kívánt virtuális központra, és törölje a Hub társítás kijelölését a VPN-hely központhoz való csatlakoztatásához.

(Nem kötelező) Házirendalapú VPN helyek közötti alagutak létrehozása

Fontos

Ez nem kötelező lépés, és csak szabályzatalapú VPN-ekre vonatkozik.

A szabályzatalapú VPN-beállításokhoz helyszíni és Azure VMware Solution-hálózatokat kell megadni, beleértve a központtartományokat is. Ezek a tartományok határozzák meg a szabályzatalapú VPN-alagút helyszíni végpontjának titkosítási tartományát. Az Azure VMware Solution oldalán csak a szabályzatalapú forgalomválasztó jelzőt kell engedélyezni.

Az Azure Portalon nyissa meg a Virtual WAN-központ webhelyét, és a Kapcsolatok területen válassza a VPN (Helyek közötti) lehetőséget.

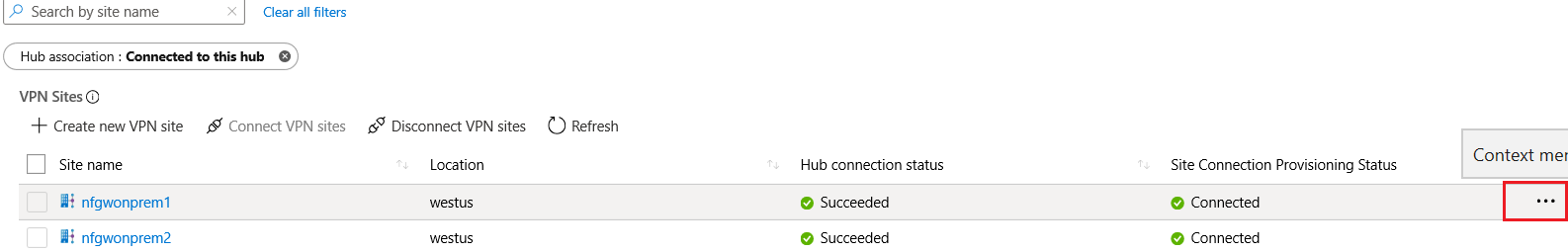

Válassza ki azt a VPN-helyet, amelyhez egyéni IPsec-szabályzatot szeretne beállítani.

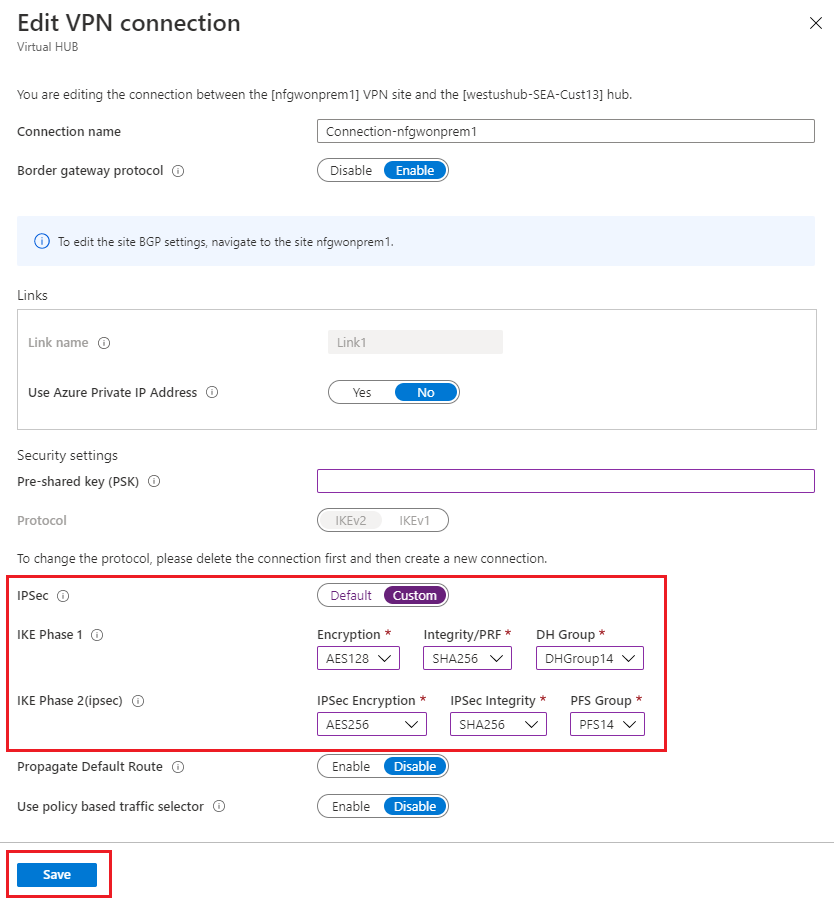

Válassza ki a VPN-webhely nevét, válassza a jobb szélen az Egyebek (...), majd a VPN-kapcsolat szerkesztése lehetőséget.

Internet Protocol Security (IPSec), válassza az Egyéni lehetőséget.

Szabályzatalapú forgalomválasztó használata, válassza az Engedélyezés lehetőséget

Adja meg az IKE 1. fázisának és az IKE 2. fázisának (ipsec) részleteit.

Módosítsa az IPsec-beállítást alapértelmezettről egyénire, és szabja testre az IPsec-házirendet. Ezután válassza a Mentés lehetőséget.

A szabályzatalapú titkosítási tartomány részét képező forgalomválasztóknak vagy alhálózatoknak a következőknek kell lenniük:

Virtual WAN Hub

/24Azure VMware Solution magánfelhő

/22Csatlakoztatott Azure-beli virtuális hálózat (ha van ilyen)

VPN-hely csatlakoztatása a központhoz

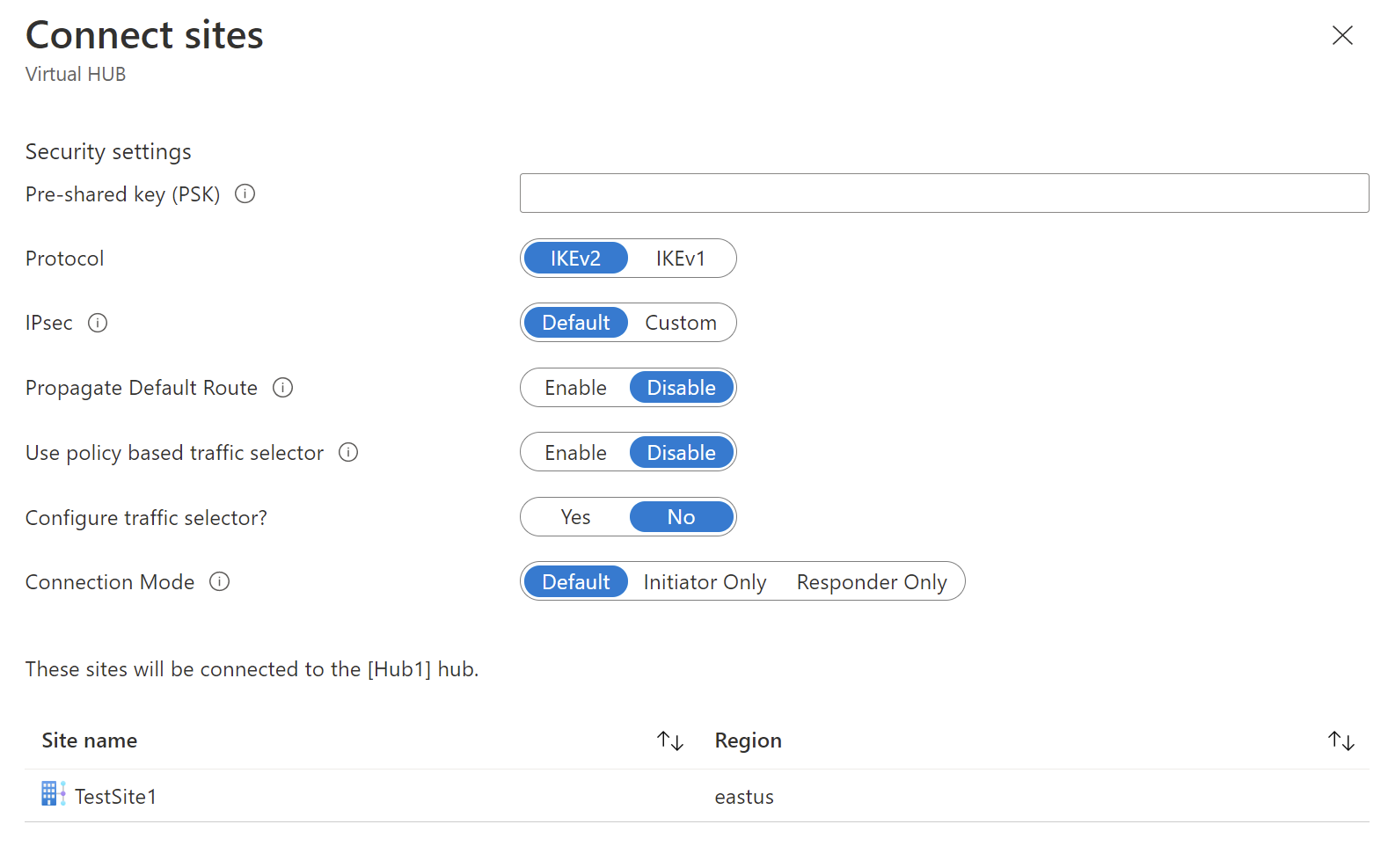

Válassza ki a VPN-webhely nevét, majd válassza a VPN-webhelyek csatlakoztatása lehetőséget.

Az Előre megosztott kulcs mezőben adja meg a helyszíni végponthoz korábban definiált kulcsot.

Tipp.

Ha nem rendelkezik korábban definiált kulccsal, üresen hagyhatja ezt a mezőt. A rendszer automatikusan létrehoz egy kulcsot.

Ha tűzfalat helyez üzembe a központban, és ez a következő ugrás, állítsa az Alapértelmezett útvonal propagálása beállítást engedélyezésre.

Ha engedélyezve van, a Virtual WAN hub csak akkor propagálja a kapcsolatot, ha a központ már megtanulta az alapértelmezett útvonalat a tűzfal központi telepítésekor, vagy ha egy másik csatlakoztatott hely kényszerített bújtatása engedélyezve van. Az alapértelmezett útvonal nem a Virtual WAN hubról származik.

Válassza a Kapcsolódás lehetőséget. Néhány perc elteltével a webhely megjeleníti a kapcsolat és a kapcsolat állapotát.

Kapcsolat állapota: A VPN-helyet az Azure Hub VPN-átjárójával összekötő kapcsolat Azure-erőforrásának állapota. A vezérlősík sikeres működése után az Azure VPN Gateway és a helyszíni VPN-eszköz kapcsolatot létesít.

Kapcsolat állapota: Az Azure VPN-átjárója és a VPN-hely közötti tényleges kapcsolat (adatútvonal) állapota. A következő állapotok bármelyikét megjelenítheti:

- Ismeretlen: Általában látható, hogy a háttérrendszerek dolgoznak-e egy másik állapotra való áttérésen.

- Csatlakozás: Az Azure VPN Gateway megpróbálja elérni a tényleges helyszíni VPN-helyet.

- Csatlakoztatva: Az Azure VPN Gateway és a helyszíni VPN-hely közötti kapcsolat.

- Leválasztva: Általában akkor látható, ha valamilyen okból megszakadt (a helyszínen vagy az Azure-ban)

Töltse le a VPN-konfigurációs fájlt, és alkalmazza a helyszíni végpontra.

A VPN (helyek közötti) lapon, a tetején válassza a VPN-konfiguráció letöltése lehetőséget. Az Azure létrehoz egy tárfiókot a "microsoft-network-[location]" erőforráscsoportban, ahol a hely a WAN helye. Miután alkalmazza a konfigurációt a VPN-eszközökre, törölheti ezt a tárfiókot.

A létrehozás után kattintson a hivatkozásra a letöltéshez.

Alkalmazza a konfigurációt a helyszíni VPN-eszközére.

A konfigurációs fájlról további információt a VPN-eszköz konfigurációs fájljáról szóló cikkben talál.

Az Azure VMware Solution ExpressRoute javítása a Virtual WAN hubon.

Fontos

A platform javítása előtt létre kell hoznia egy magánfelhőt.

Fontos

A Virtual WAN Hub részeként konfigurált ExpressRoute-átjáróval is rendelkeznie kell.

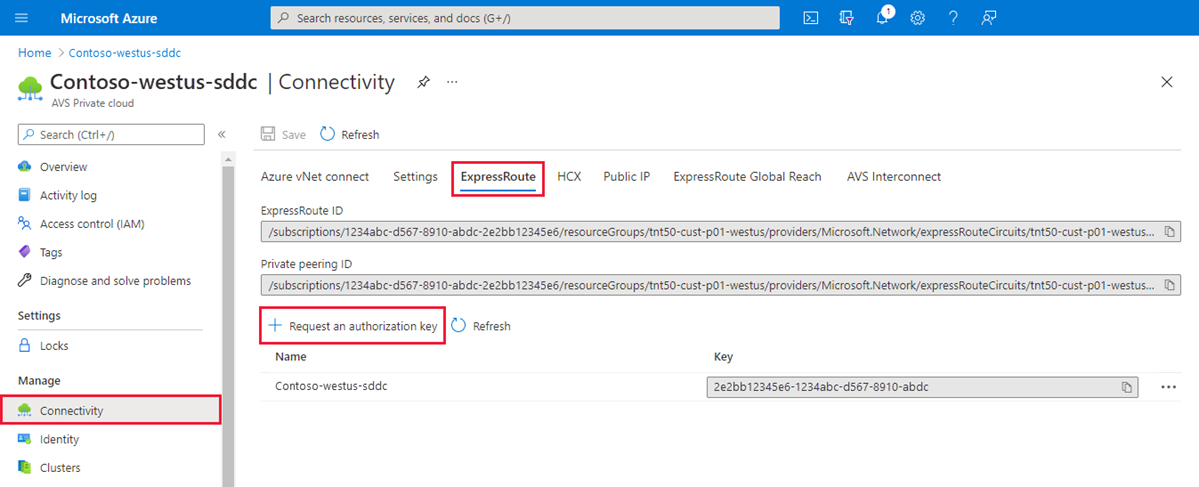

Az Azure Portalon nyissa meg az Azure VMware Solution magánfelhőt.

A Kezelés területen válassza a Kapcsolat lehetőséget.

Válassza az ExpressRoute lapot, majd válassza a + Engedélyezési kulcs kérése lehetőséget.

Adja meg az engedélyezési kulcs nevét, majd válassza a Létrehozás lehetőséget.

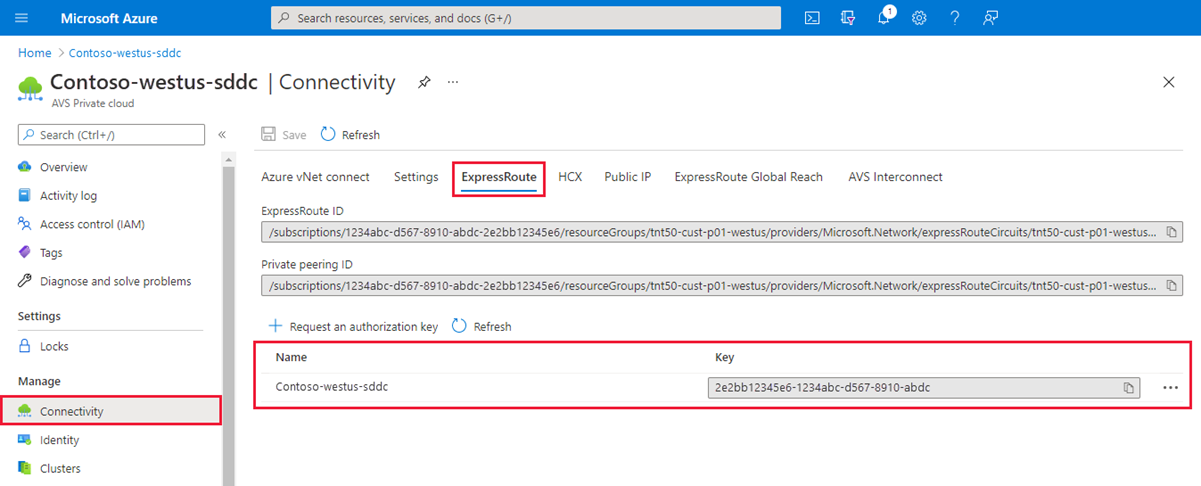

A kulcs létrehozása körülbelül 30 másodpercet vehet igénybe. A kulcs létrehozása után megjelenik a magánfelhő engedélyezési kulcsainak listájában.

Másolja ki az engedélyezési kulcsot és az ExpressRoute-azonosítót. Szüksége van rájuk a társviszony-létesítés befejezéséhez. Az engedélyezési kulcs egy idő után eltűnik, ezért amint megjelenik, másolja ki.

Kapcsolja össze az Azure VMware Solutiont és a VPN-átjárót a Virtual WAN hubon. Az előző lépésben használt engedélyezési kulcsot és ExpressRoute-azonosítót (peer circuit URI) használja.

Válassza ki az ExpressRoute-átjárót, majd válassza az Engedélyezési kulcs beváltása lehetőséget.

Illessze be az engedélyezési kulcsot az Engedélyezési kulcs mezőbe.

Illessze be az ExpressRoute-azonosítót a Társcsoport URI mezőjébe.

Jelölje be az ExpressRoute-kapcsolatcsoport automatikus társítása a központhoz jelölőnégyzetet.

Válassza a Hozzáadás lehetőséget a hivatkozás létrehozásához.

A kapcsolat teszteléséhez hozzon létre egy NSX-T adatközpont-szegmenst , és hozzon létre egy virtuális gépet a hálózaton. Pingelje a helyszíni és az Azure VMware-megoldás végpontjait is.

Feljegyzés

Várjon körülbelül 5 percet, mielőtt teszteli az ExpressRoute-kapcsolatcsoport mögötti ügyfél kapcsolatát, például egy korábban létrehozott virtuális gépen.