Batch Management-megoldások hitelesítése az Active Directoryval

Az Azure Batch Management szolgáltatást meghívó alkalmazások a Microsoft Authentication Library (Microsoft Entra ID) használatával hitelesíthetők. A Microsoft Entra ID a Microsoft több-bérlős felhőalapú címtár- és identitáskezelési szolgáltatása. Maga az Azure a Microsoft Entra-azonosítót használja ügyfelei, szolgáltatásadminisztrátorai és szervezeti felhasználói hitelesítéséhez.

A Batch Management .NET-kódtár a Batch-fiókok, a fiókkulcsok, az alkalmazások és az alkalmazáscsomagok használatának típusait teszi elérhetővé. A Batch Management .NET-kódtár egy Azure-erőforrás-szolgáltatói ügyfél, és az Azure Resource Managerrel együtt használják az erőforrások programozott kezelésére. A Microsoft Entra-azonosító szükséges a bármely Azure-erőforrás-szolgáltatói ügyfélen keresztül érkező kérések hitelesítéséhez, beleértve a Batch Management .NET-kódtárat és az Azure Resource Managert.

Ebben a cikkben a Microsoft Entra ID használatával ismerkedünk meg a Batch Management .NET-kódtárat használó alkalmazások hitelesítésével. Bemutatjuk, hogyan használhatja a Microsoft Entra ID-t egy előfizetés-rendszergazda vagy társadminisztrátor hitelesítésére integrált hitelesítéssel. A GitHubon elérhető AccountManagement mintaprojekttel végigvezetjük a Microsoft Entra ID és a Batch Management .NET kódtár használatával.

A Batch Management .NET-kódtár és az AccountManagement minta használatáról további információt a Batch-fiókok és -kvóták kezelése a .NET Batch Management ügyfélkódtárával című témakörben talál.

Alkalmazás regisztrálása a Microsoft Entra-azonosítóval

A Microsoft Authentication Library (MSAL) programozott felületet biztosít a Microsoft Entra-azonosítóhoz az alkalmazásokban való használatra. Az MSAL alkalmazásból való meghívásához regisztrálnia kell az alkalmazást egy Microsoft Entra-bérlőben. Az alkalmazás regisztrálásakor meg kell adnia a Microsoft Entra-azonosítót az alkalmazással kapcsolatos információkkal, beleértve annak nevét a Microsoft Entra-bérlőn belül. A Microsoft Entra ID ezután egy alkalmazásazonosítót ad meg, amellyel futtatókörnyezetben társíthatja az alkalmazást a Microsoft Entra-azonosítóval. Az alkalmazásazonosítóval kapcsolatos további információkért tekintse meg az alkalmazás- és szolgáltatásnév-objektumokat a Microsoft Entra ID-ban.

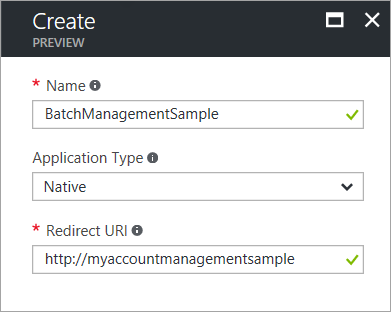

Az AccountManagement mintaalkalmazás regisztrálásához kövesse az Alkalmazások integrálása a Microsoft Entra-azonosítóval című témakör Alkalmazás hozzáadása szakaszának lépéseit. Adja meg a natív ügyfélalkalmazást az alkalmazás típusához. Az átirányítási URI-hoz tartozó OAuth 2.0 URI iparági szabvány a .urn:ietf:wg:oauth:2.0:oob Az átirányítási URI-hoz azonban bármilyen érvényes URI-t (például http://myaccountmanagementsample) megadhat, mivel nem kell valódi végpontnak lennie.

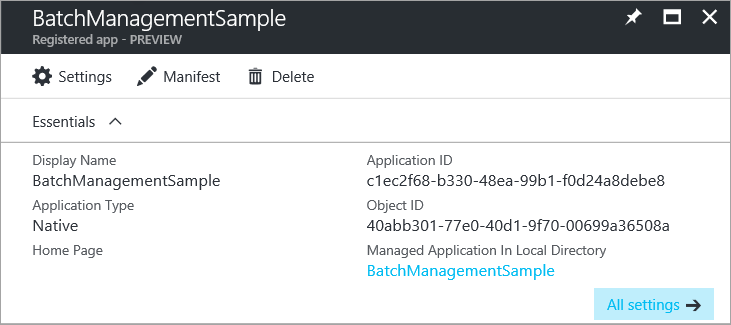

A regisztrációs folyamat befejezése után megjelenik az alkalmazáshoz tartozó alkalmazásazonosító és objektum (szolgáltatásnév) azonosítója.

Az Azure Resource Manager API hozzáférésének biztosítása az alkalmazáshoz

Ezután delegálnia kell az alkalmazáshoz való hozzáférést az Azure Resource Manager API-ba. A Resource Manager API Microsoft Entra-azonosítója a Windows Azure Service Management API.

Hajtsa végre a következő lépéseket az Azure Portalon:

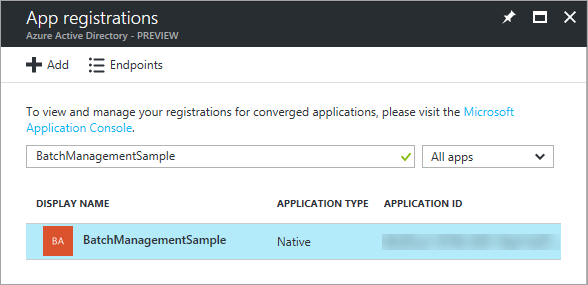

Az Azure Portal bal oldali navigációs ablaktábláján válassza a Minden szolgáltatás lehetőséget, kattintson az Alkalmazásregisztrációk elemre, majd a Hozzáadás gombra.

Keresse meg az alkalmazás nevét az alkalmazásregisztrációk listájában:

A Gépház panel megjelenítése. Az API Access szakaszban válassza a Szükséges engedélyek lehetőséget.

Kattintson a Hozzáadás gombra egy új szükséges engedély hozzáadásához.

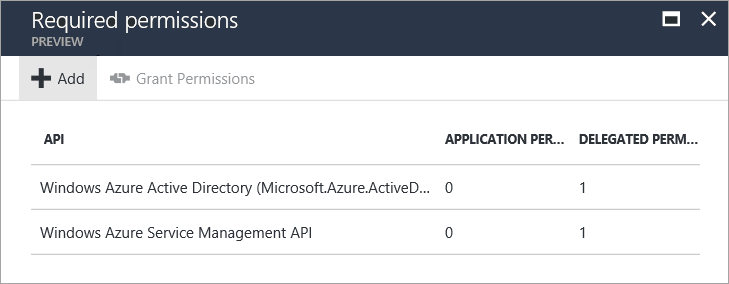

Az 1. lépésben adja meg a Windows Azure Service Management API-t, válassza ki az API-t az eredmények listájából, és kattintson a Kiválasztás gombra.

A 2. lépésben jelölje be a klasszikus Azure-beli üzemi modell elérése szervezeti felhasználókként jelölőnégyzetet, és kattintson a Kiválasztás gombra.

Kattintson a Kész gombra.

A Szükséges engedélyek panelen mostantól látható, hogy az alkalmazás engedélyeit az MSAL és a Resource Manager API-k is megkapják. Az MSAL alapértelmezés szerint engedélyeket kap, amikor először regisztrálja az alkalmazást a Microsoft Entra ID-val.

Microsoft Entra-végpontok

A Batch Management-megoldások Microsoft Entra-azonosítóval való hitelesítéséhez két jól ismert végpontra lesz szüksége.

A Microsoft Entra közös végpontja általános hitelesítőadat-gyűjtési felületet biztosít, ha egy adott bérlő nincs megadva, mint az integrált hitelesítés esetén:

https://login.microsoftonline.com/commonAz Azure Resource Manager-végpont egy jogkivonat beszerzésére szolgál a Batch felügyeleti szolgáltatáshoz érkező kérések hitelesítéséhez:

https://management.core.windows.net/

Az AccountManagement mintaalkalmazás állandókat határoz meg ezekhez a végpontokhoz. Hagyja változatlanul ezeket az állandókat:

// Azure Active Directory "common" endpoint.

private const string AuthorityUri = "https://login.microsoftonline.com/common";

// Azure Resource Manager endpoint

private const string ResourceUri = "https://management.core.windows.net/";

Az alkalmazásazonosító hivatkozása

Az ügyfélalkalmazás az alkalmazásazonosítót (más néven ügyfél-azonosítót) használja a Microsoft Entra-azonosító futásidejű eléréséhez. Miután regisztrálta az alkalmazást az Azure Portalon, frissítse a kódot, hogy a Microsoft Entra ID által megadott alkalmazásazonosítót használja a regisztrált alkalmazáshoz. Az AccountManagement mintaalkalmazásban másolja az alkalmazásazonosítót az Azure Portalról a megfelelő állandóba:

// Specify the unique identifier (the "Client ID") for your application. This is required so that your

// native client application (i.e. this sample) can access the Microsoft Graph API. For information

// about registering an application in Azure Active Directory, please see "Register an application with the Microsoft identity platform" here:

// https://learn.microsoft.com/azure/active-directory/develop/quickstart-register-app

private const string ClientId = "<application-id>";

Másolja a regisztrációs folyamat során megadott átirányítási URI-t is. A kódban megadott átirányítási URI-nak meg kell egyeznie az alkalmazás regisztrálásakor megadott átirányítási URI-val.

// The URI to which Azure AD will redirect in response to an OAuth 2.0 request. This value is

// specified by you when you register an application with AAD (see ClientId comment). It does not

// need to be a real endpoint, but must be a valid URI (e.g. https://accountmgmtsampleapp).

private const string RedirectUri = "http://myaccountmanagementsample";

Microsoft Entra hitelesítési jogkivonat beszerzése

Miután regisztrálta az AccountManagement mintát a Microsoft Entra-bérlőben, és frissítette a minta forráskódját az értékeivel, a minta készen áll a Microsoft Entra-azonosítóval történő hitelesítésre. A minta futtatásakor az MSAL megkísérli beszerezni a hitelesítési jogkivonatot. Ebben a lépésben a microsoftos hitelesítő adatok megadását kéri:

// Obtain an access token using the "common" AAD resource. This allows the application

// to query AAD for information that lies outside the application's tenant (such as for

// querying subscription information in your Azure account).

AuthenticationContext authContext = new AuthenticationContext(AuthorityUri);

AuthenticationResult authResult = authContext.AcquireToken(ResourceUri,

ClientId,

new Uri(RedirectUri),

PromptBehavior.Auto);

A hitelesítő adatok megadása után a mintaalkalmazás folytathatja a hitelesített kérések kiállítását a Batch felügyeleti szolgáltatás számára.

Következő lépések

- Az AccountManagement mintaalkalmazás futtatásáról további információt a Batch-fiókok és -kvóták kezelése a .NET Batch Management ügyfélkódtárával című témakörben talál.

- A Microsoft Entra-azonosítóval kapcsolatos további információkért tekintse meg a Microsoft Entra dokumentációját.

- Részletes példák az MSAL használatára az Azure Code Samples könyvtárban.

- A Batch-szolgáltatásalkalmazások Microsoft Entra-azonosítóval történő hitelesítésével kapcsolatban lásd : Batch-szolgáltatásmegoldások hitelesítése az Active Directoryval.

Visszajelzés

Hamarosan elérhető: 2024-ben fokozatosan kivezetjük a GitHub-problémákat a tartalom visszajelzési mechanizmusaként, és lecseréljük egy új visszajelzési rendszerre. További információ: https://aka.ms/ContentUserFeedback.

Visszajelzés küldése és megtekintése a következőhöz: