Enklávéérzékeny tárolók Intel SGX-sel

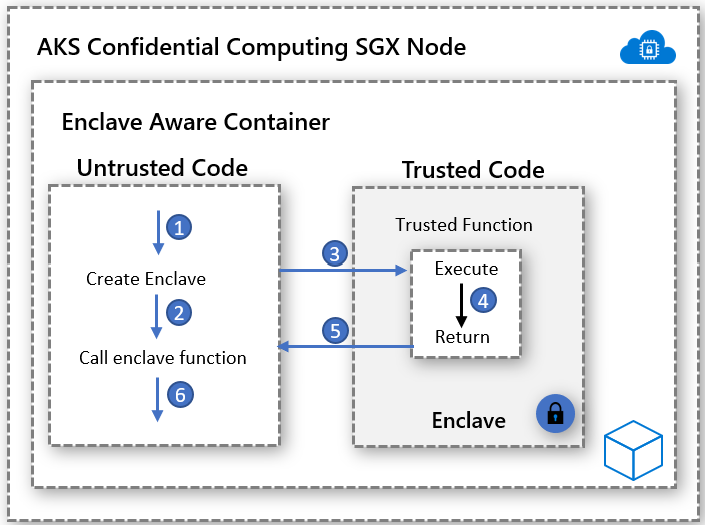

Az enklávé egy védett memóriarégió, amely bizalmas adatokat és kódvégrehajtást biztosít. Ez egy megbízható végrehajtási környezet (TEE) egy példánya, amelyet hardver biztosít. A bizalmas számítási virtuális gépek AKS-alapú támogatása Intel Software Guard Extensions (SGX) használatával hoz létre izolált enklávékörnyezeteket az egyes tárolóalkalmazások közötti csomópontokban.

Az Intel SGX virtuális gépekhez hasonlóan az enklávékban való futtatásra fejlesztett tárolóalkalmazások is két összetevőből állnak:

- Nem megbízható összetevő (az úgynevezett gazdagép) és

- Egy megbízható összetevő (az úgynevezett enklávé).

Az Enklávéval tisztában lévő tárolók alkalmazásarchitektúrája a lehető legnagyobb ellenőrzést biztosítja az implementációban, miközben a kódigény alacsony marad az enklávéban. Az enklávéban futó kód minimalizálása segít csökkenteni a támadási felületi területeket.

Adottságok

Az Enclave SDK megnyitása

Az Open Enclave SDK egy hardverfüggetlen, nyílt forráskódú kódtár, amely hardveralapú megbízható végrehajtási környezeteket használó C, C++ alkalmazásokat fejleszt. A jelenlegi implementáció támogatja az Intel SGX-et, és előzetes verzióban támogatja az OP-TEE operációs rendszert az Arm TrustZone-on.

Ismerkedés az Open Enclave-alapú tárolóalkalmazással itt

Intel SGX SDK

Az Intel fenntartja az SGX-alkalmazások linuxos és Windowsos tároló számítási feladatokhoz való fejlesztéséhez szükséges szoftverfejlesztői készletet. Az AKS bizalmas számítási csomópontjai jelenleg nem támogatják a Windows-tárolókat.

Az Intel SGX-alapú alkalmazások használatának első lépéseit itt találja

Confidential Consortium Framework (CCF)

A Confidential Consortium Framework (CCF) egy nyílt forráskódú keretrendszer, amely biztonságos, magas rendelkezésre állású és nagy teljesítményű alkalmazások új kategóriáját építi ki, amelyek a több féltől származó számításra és adatokra összpontosítanak. A CCF lehetővé teszi a nagy léptékű, bizalmas hálózatokat, amelyek megfelelnek a fő vállalati követelményeknek– lehetővé téve a konzorciumalapú blokklánc és a több féltől származó számítási technológia éles és nagyvállalati bevezetésének felgyorsítását.

Az Azure Confidential Computing és a CCF használatának első lépéseit itt találja

Bizalmas származtatású ONNX Runtime

A nyílt forráskódú enklávéalapú ONNX-futtatókörnyezet biztonságos csatornát hoz létre az ügyfél és a következtetési szolgáltatás között, biztosítva, hogy sem a kérés, sem a válasz nem hagyhatja el a biztonságos enklávét.

Ez a megoldás lehetővé teszi, hogy a meglévő gépi tanulási betanítási modellt bizalmasan futtassa, miközben igazolásokkal és ellenőrzésekkel megbízhatóságot biztosít az ügyfél és a kiszolgáló között.

Ismerkedés az ML-modell felemelésével és az ONNX-futtatókörnyezetre való váltással itt

Ego

A nyílt forráskódú EGo SDK támogatja a Go programozási nyelvet az enklávékhoz. Az EGo az Open Enclave SDK-ra épül. Célja, hogy megkönnyítse a bizalmas mikroszolgáltatások kiépítését. Kövesse ezt a részletes útmutatót egy EGo-alapú szolgáltatás AKS-en való üzembe helyezéséhez.

Container-Based mintaimplementációk

Azure-minták enklávéérzékeny tárolókhoz az AKS-en

AKS-fürt üzembe helyezése intel SGX bizalmas virtuálisgép-csomópontokkal

Intel SGX confidential virtual machine on AzureConfidential Containers

Visszajelzés

Hamarosan elérhető: 2024-ben fokozatosan kivezetjük a GitHub-problémákat a tartalom visszajelzési mechanizmusaként, és lecseréljük egy új visszajelzési rendszerre. További információ: https://aka.ms/ContentUserFeedback.

Visszajelzés küldése és megtekintése a következőhöz: