HSM ügyfél által felügyelt kulcsok engedélyezése felügyelt szolgáltatásokhoz

Feljegyzés

Ehhez a funkcióhoz prémium csomag szükséges.

Ez a cikk bemutatja, hogyan konfigurálhatja saját kulcsát az Azure Key Vault felügyelt HSM-ből. Az Azure Key Vault-tárolókból származó kulcsok használatára vonatkozó utasításokért lásd : Ügyfél által felügyelt kulcsok engedélyezése felügyelt szolgáltatásokhoz.

Követelmények

Ha az Azure CLI-t szeretné használni ezekhez a feladatokhoz, telepítse az Azure CLI-eszközt, és telepítse a Databricks bővítményt:

az extension add --name databricksHa a PowerShellt szeretné használni ezekhez a feladatokhoz, telepítse az Azure PowerShellt, és telepítse a Databricks PowerShell-modult. Az alábbiakat is be kell jelentkeznie:

Connect-AzAccountHa felhasználóként szeretne bejelentkezni az Azure-fiókjába, tekintse meg a PowerShell-bejelentkezést egy Azure Databricks-felhasználói fiókkal. Ha szolgáltatásnévként szeretne bejelentkezni az Azure-fiókjába, olvassa el a Microsoft Entra ID szolgáltatásnévvel rendelkező PowerShell-bejelentkezést.

1. lépés: Felügyelt Azure Key Vault HSM és HSM-kulcs létrehozása

Használhat egy meglévő Felügyelt Azure Key Vault HSM-et, vagy létrehozhat és aktiválhat egy újat a felügyelt HSM dokumentációjának rövid útmutatói alapján. Lásd : Rövid útmutató: Felügyelt HSM kiépítése és aktiválása az Azure CLI használatával. Az Azure Key Vault által felügyelt HSM-nek engedélyeznie kell a Purge Protection használatát.

Fontos

A Key Vaultnak ugyanabban az Azure-bérlőben kell lennie, mint az Azure Databricks-munkaterület.

HSM-kulcs létrehozásához kövesse a HSM-kulcs létrehozását.

2. lépés: A felügyelt HSM-szerepkör-hozzárendelés konfigurálása

Konfiguráljon egy szerepkör-hozzárendelést a Key Vault által felügyelt HSM-hez, hogy az Azure Databricks-munkaterület hozzáféréssel rendelkezhessen. A szerepkör-hozzárendelést az Azure Portal, az Azure CLI vagy az Azure PowerShell használatával konfigurálhatja.

Az Azure Portal használata

- Nyissa meg a felügyelt HSM-erőforrást az Azure Portalon.

- A bal oldali menü Gépház területén válassza a Helyi RBAC lehetőséget.

- Kattintson a Hozzáadás gombra.

- A Szerepkör mezőben válassza a Felügyelt HSM titkosítási szolgáltatás titkosítási felhasználója lehetőséget.

- A Hatókör mezőben válassza a lehetőséget

All keys (/). - A Biztonság egyszerű mezőben írja be

AzureDatabricksés görgessen a vállalati alkalmazás eredményéhez, amelynek alkalmazásazonosítója2ff814a6-3304-4ab8-85cb-cd0e6f879c1dvan, és jelölje ki. - Kattintson a Létrehozás gombra.

- A bal oldali menü Gépház területén válassza a Kulcsok lehetőséget, és válassza ki a kulcsot.

- Másolja a szöveget a Kulcsazonosító mezőbe.

Az Azure parancssori felület használatával

Az AzureDatabricks-alkalmazás objektumazonosítójának lekérése az Azure CLI-vel.

az ad sp show --id "2ff814a6-3304-4ab8-85cb-cd0e6f879c1d" \ --query "id" \ --output tsvKonfigurálja a felügyelt HSM-szerepkör-hozzárendelést. Cserélje le

<hsm-name>a felügyelt HSM-nevet, és cserélje le<object-id>az előző lépésben szereplőAzureDatabricksalkalmazás objektumazonosítójára.az keyvault role assignment create --role "Managed HSM Crypto Service Encryption User" --scope "/" --hsm-name <hsm-name> --assignee-object-id <object-id>

Az Azure PowerShell használata

Cserélje le <hsm-name> a felügyelt HSM-nevet.

Connect-AzureAD

$managedService = Get-AzureADServicePrincipal \

-Filter "appId eq '2ff814a6-3304-4ab8-85cb-cd0e6f879c1d'"

New-AzKeyVaultRoleAssignment -HsmName <hsm-name> \

-RoleDefinitionName "Managed HSM Crypto Service Encryption User" \

-ObjectId $managedService.ObjectId

3. lépés: Kulcs hozzáadása munkaterülethez

A felügyelt szolgáltatásokhoz ügyfél által felügyelt kulccsal hozhat létre vagy frissíthet munkaterületet az Azure Portal, az Azure CLI vagy az Azure PowerShell használatával.

Az Azure Portal használata

Nyissa meg az Azure Portal kezdőlapját.

Kattintson az Erőforrás létrehozása elemre a lap bal felső sarkában.

A keresősávon belül írja be

Azure Databricksés kattintson az Azure Databricks beállításra.Kattintson a Létrehozás gombra az Azure Databricks widgetben.

Adja meg a beviteli mezők értékeit az Alapismeretek és hálózatkezelés lapon.

A Titkosítás lap elérése után:

- Munkaterület létrehozásához engedélyezze a Saját kulcs használata lehetőséget a Felügyelt szolgáltatások szakaszban.

- Munkaterület frissítéséhez engedélyezze a felügyelt szolgáltatásokat.

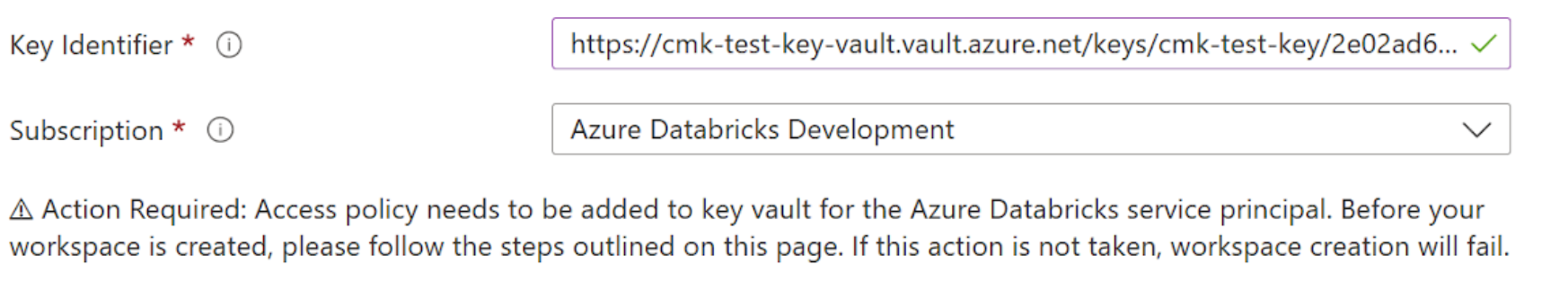

Adja meg a titkosítási mezőket.

- A Kulcsazonosító mezőbe illessze be a felügyelt HSM-kulcs kulcsazonosítóját.

- Az Előfizetés legördülő listában adja meg az Azure Key Vault-kulcs előfizetésének nevét.

Töltse ki a fennmaradó lapokat, és kattintson a Véleményezés + Létrehozás (új munkaterület esetén) vagy a Mentés (munkaterület frissítéséhez) elemre.

Az Azure CLI használata

Munkaterület létrehozása vagy frissítése:

Létrehozáshoz és frissítéshez vegye fel a következő mezőket a parancsba:

managed-services-key-name: Felügyelt HSM nevemanaged-services-key-vault: Felügyelt HSM URImanaged-services-key-version: Felügyelt HSM-verzió

Példa munkaterület létrehozására az alábbi mezők használatával:

az databricks workspace create --name <workspace-name> \

--resource-group <resource-group-name> \

--location <location> \

--sku premium \

--managed-services-key-name <hsm-name> \

--managed-services-key-vault <hsm-uri> \

--managed-services-key-version <hsm-version>

Példa egy munkaterület frissítésére az alábbi mezők használatával:

az databricks workspace update --name <workspace-name> \

--resource-group <resource-group-name> \

--managed-services-key-name <hsm-name> \

--managed-services-key-vault <hsm-uri> \

--managed-services-key-version <hsm-version>

Fontos

Ha elforgatja a kulcsot, a régi kulcsot 24 órán át elérhetővé kell tennie.

A PowerShell használata

Munkaterület létrehozásához vagy frissítéséhez adja hozzá a következő paramétereket az új kulcs parancsához:

ManagedServicesKeyVaultPropertiesKeyName: Felügyelt HSM neveManagedServicesKeyVaultPropertiesKeyVaultUri: Felügyelt HSM URIManagedServicesKeyVaultPropertiesKeyVersion: Felügyelt HSM-verzió

Példa munkaterület létrehozására az alábbi mezőkkel:

New-AzDatabricksWorkspace -Name <workspace-name> \

-ResourceGroupName <resource-group-name> \

-location $keyVault.Location \

-sku premium \

-ManagedServicesKeyVaultPropertiesKeyName $hsm.Name \

-ManagedServicesKeyVaultPropertiesKeyVaultUri $hsm.Uri \

-ManagedServicesKeyVaultPropertiesKeyVersion $hsm.Version

Példa munkaterület frissítésre az alábbi mezőkkel:

Update-AzDatabricksWorkspace -Name <workspace-name> \

-ResourceGroupName <resource-group-name> \

-sku premium \

-ManagedServicesKeyVaultPropertiesKeyName $hsm.Name \

-ManagedServicesKeyVaultPropertiesKeyVaultUri $hsm.VaultUri \

-ManagedServicesKeyVaultPropertiesKeyVersion $hsm.Version

Fontos

Ha elforgatja a kulcsot, a régi kulcsot 24 órán át elérhetővé kell tennie.

4. lépés (nem kötelező): Jegyzetfüzetek újraimportálása

Miután először hozzáadott egy kulcsot egy meglévő munkaterület felügyelt szolgáltatásaihoz, csak a jövőbeli írási műveletek használják a kulcsot. A meglévő adatok nem lesznek újra titkosítva.

Exportálhatja az összes jegyzetfüzetet, majd újra importálhatja őket, hogy az adatokat titkosító kulcs védve legyen, és a kulcs vezérelje őket. A Munkaterület exportálása és importálása API-kat használhatja.

A kulcs elforgatása későbbi időpontban

Ha már ügyfél által felügyelt kulcsot használ felügyelt szolgáltatásokhoz, frissítheti a munkaterületet egy új kulcsverzióval vagy egy teljesen új kulccsal. Ezt kulcsforgatásnak nevezzük.

Hozzon létre egy új kulcsot, vagy forgassa el a meglévő kulcsot a felügyelt HSM-tárolóban.

Győződjön meg arról, hogy az új kulcs rendelkezik a megfelelő engedélyekkel.

Frissítse a munkaterületet az új kulccsal a portál, a parancssori felület vagy a PowerShell használatával. Lásd : 3. lépés: Kulcs hozzáadása egy munkaterülethez , és kövesse a munkaterület frissítésére vonatkozó utasításokat. Győződjön meg arról, hogy ugyanazokat az értékeket használja az erőforráscsoport nevére és a munkaterület nevére, hogy az új munkaterület létrehozása helyett frissítse a meglévő munkaterületet. A kulcshoz kapcsolódó paraméterek módosításain kívül használja ugyanazokat a paramétereket, amelyeket a munkaterület létrehozásához használtak.

Fontos

Ha elforgatja a kulcsot, a régi kulcsot 24 órán át elérhetővé kell tennie.

Ha szeretné, exportálja és importálja újra a meglévő jegyzetfüzeteket , hogy minden meglévő jegyzetfüzete használja az új kulcsot.