A Microsoft Defender for Storage engedélyezése (klasszikus)

Ez a cikk bemutatja, hogyan engedélyezheti és konfigurálhatja a Microsoft Defender for Storage (klasszikus) szolgáltatást az előfizetéseken különböző sablonok, például a PowerShell, a REST API és más sablonok használatával.

Az új Microsoft Defender for Storage-csomagra is frissíthet, és speciális biztonsági képességeket is használhat, beleértve a kártevőkeresést és a bizalmas adatfenyegetések észlelését. A tárfiókonkénti díjakat tartalmazó kiszámíthatóbb és részletesebb díjszabási struktúra, valamint a nagy mennyiségű tranzakciók extra költségeinek előnyei. Ez az új díjszabási csomag az összes új biztonsági funkciót és észlelést is magában foglalja.

Feljegyzés

Ha a Defender for Storage -t (klasszikus) használja tranzakciónkénti vagy tárfiókonkénti díjszabással, át kell költöznie az új Defender for Storage-csomagba ezeknek a funkcióknak és díjszabásnak a eléréséhez. További információ az új Defender for Storage-csomagra való migrálásról.

A Microsoft Defender for Storage egy Azure-beli natív biztonságiintelligencia-réteg, amely észleli a tárfiókok elérésére vagy kihasználására tett szokatlan és potenciálisan káros kísérleteket. Speciális fenyegetésészlelési képességeket és Microsoft Threat Intelligence-adatokat használ a környezetfüggő biztonsági riasztások biztosításához. Ezek a riasztások az észlelt fenyegetések enyhítésére és a jövőbeli támadások megelőzésére szolgáló lépéseket is tartalmaznak.

A Microsoft Defender for Storage folyamatosan elemzi az Azure Blob Storage, az Azure Data Lake Storage és az Azure Files-szolgáltatások tranzakcióit. Potenciálisan rosszindulatú tevékenységek észlelésekor biztonsági riasztások jönnek létre. A riasztások Felhőhöz készült Microsoft Defender jelennek meg a gyanús tevékenység részleteivel, a megfelelő vizsgálati lépésekkel, a szervizelési műveletekkel és a biztonsági javaslatokkal.

Az Azure Blob Storage elemzett telemetriája olyan művelettípusokat tartalmaz, mint a Blob lekérése, a Blob elhelyezése, a Tároló ACL lekérése, a Blobok listázása és a Blob tulajdonságainak lekérése. Az elemezt Azure Files-művelettípusok közé tartozik például a Fájl lekérése, a Fájl létrehozása, a Fájlok listázása, a Fájltulajdonságok lekérése és a Put Range.

A klasszikus Defender for Storage nem fér hozzá a Storage-fiók adataihoz, és nincs hatással a teljesítményére.

További információ a Defender for Storage előnyeiről, funkcióiról és korlátairól. A Defender for Storage-ról a Field videósorozat Felhőhöz készült Defender Defender for Storage-epizódjában is tájékozódhat.

Elérhetőség

| Szempont | Részletek |

|---|---|

| Kiadási állapot: | Általános rendelkezésre állás (GA) |

| Díjszabás: | A Microsoft Defender for Storage számlázása az Azure Portal díjszabási részleteiben és a Defender-csomagokban látható módon történik |

| Védett tárolótípusok: | Blob Storage (Standard/Premium StorageV2, Blokkblobok) Azure Files (REST API-n és SMB-n keresztül) Azure Data Lake Storage Gen2 (Standard/Premium fiókok hierarchikus névterekkel engedélyezve) |

| Felhők: |

A Microsoft Defender for Storage beállítása (klasszikus)

Előfizetés tranzakciónkénti díjszabásának beállítása

A Defender for Storage tranzakciónkénti díjszabásához javasoljuk, hogy minden előfizetéshez engedélyezze a Defender for Storage-t, hogy minden meglévő és új tárfiók védett legyen. Ha csak bizonyos fiókokat szeretne védeni, konfigurálja a Defender for Storage-t minden fiókhoz.

A Microsoft Defender for Storage többféleképpen konfigurálható az előfizetéseken:

Terraform-sablon

Ha egy Terraform-sablonnal szeretné engedélyezni a Microsoft Defender for Storage-t előfizetési szinten tranzakciónkénti díjszabással, adja hozzá ezt a kódrészletet a sablonhoz az előfizetés-azonosító értékével parent_id :

resource "azapi_resource" "symbolicname" {

type = "Microsoft.Security/pricings@2022-03-01"

name = "StorageAccounts"

parent_id = "<subscriptionId>"

body = jsonencode({

properties = {

pricingTier = "Standard"

subPlan = "PerTransaction"

}

})

}

A terv letiltásához állítsa be a pricingTier tulajdonság értékét Free , és távolítsa el a tulajdonságot subPlan .

További információ az ARM-sablon AzAPI-referenciajáról.

Bicep-sablon

Ha az előfizetés szintjén szeretné engedélyezni a Microsoft Defender for Storage-t tranzakciónkénti díjszabással a Bicep használatával, adja hozzá a következőket a Bicep-sablonhoz:

resource symbolicname 'Microsoft.Security/pricings@2022-03-01' = {

name: 'StorageAccounts'

properties: {

pricingTier: 'Standard'

subPlan: 'PerTransaction'

}

}

A terv letiltásához állítsa be a pricingTier tulajdonság értékét Free , és távolítsa el a tulajdonságot subPlan .

További információ a Bicep-sablon AzAPI-referenciajáról.

ARM-sablon

Ha arm-sablonnal szeretné engedélyezni a Microsoft Defender for Storage-t előfizetési szinten tranzakciónkénti díjszabással, adja hozzá ezt a JSON-kódrészletet az ARM-sablon erőforrások szakaszához:

{

"type": "Microsoft.Security/pricings",

"apiVersion": "2022-03-01",

"name": "StorageAccounts",

"properties": {

"pricingTier": "Standard",

"subPlan": "PerTransaction"

}

}

A terv letiltásához állítsa be a pricingTier tulajdonság értékét Free , és távolítsa el a tulajdonságot subPlan .

További információ az ARM-sablon AzAPI-referenciajáról.

PowerShell

A Microsoft Defender for Storage előfizetési szintű engedélyezése tranzakciónkénti díjszabással a PowerShell használatával:

Ha még nem rendelkezik vele, telepítse az Azure Az PowerShell-modult.

Connect-AzAccountA parancsmaggal jelentkezzen be az Azure-fiókjába. További információ az Azure-ba való bejelentkezésről az Azure PowerShell használatával.Az alábbi parancsokkal regisztrálhatja előfizetését a Felhőhöz készült Microsoft Defender erőforrás-szolgáltatóhoz:

Set-AzContext -Subscription <subscriptionId> Register-AzResourceProvider -ProviderNamespace 'Microsoft.Security'Cserélje le

<subscriptionId>az előfizetés azonosítóját.Engedélyezze a Microsoft Defender for Storage-t az előfizetéséhez a

Set-AzSecurityPricingparancsmaggal:Set-AzSecurityPricing -Name "StorageAccounts" -PricingTier "Standard"

Tipp.

A GetAzSecurityPricing (Az_Security) segítségével megtekintheti az előfizetéshez engedélyezett összes Felhőhöz készült Defender csomagot.

A terv letiltásához állítsa a tulajdonság értékét a -PricingTier következőre Free: .

További információ a PowerShell Felhőhöz készült Microsoft Defender való használatáról.

Azure CLI

A Microsoft Defender for Storage engedélyezése előfizetési szinten tranzakciónkénti díjszabással az Azure CLI használatával:

Ha még nem rendelkezik vele, telepítse az Azure CLI-t.

az loginA paranccsal jelentkezzen be az Azure-fiókjába. További információ az Azure-ba való bejelentkezésről az Azure CLI-vel.Az alábbi parancsokkal állíthatja be az előfizetés azonosítóját és nevét:

az account set --subscription "<subscriptionId or name>"Cserélje le

<subscriptionId>az előfizetés azonosítóját.Engedélyezze a Microsoft Defender for Storage-t az előfizetéséhez a

az security pricing createkövetkező paranccsal:az security pricing create -n StorageAccounts --tier "standard"

Tipp.

az security pricing show A paranccsal megtekintheti az előfizetéshez engedélyezett összes Felhőhöz készült Defender csomagot.

A terv letiltásához állítsa a tulajdonság értékét a -tier következőre free: .

További információ a az security pricing create parancsról.

REST API

Ha az előfizetés szintjén szeretné engedélyezni a Microsoft Defender for Storage-t tranzakciónkénti díjszabással a Felhőhöz készült Microsoft Defender REST API használatával, hozzon létre egy PUT kérést ezzel a végponttal és törzstel:

PUT https://management.azure.com/subscriptions/{subscriptionId}/providers/Microsoft.Security/pricings/StorageAccounts?api-version=2022-03-01

{

"properties": {

"pricingTier": "Standard",

"subPlan": "PerTransaction"

}

}

Cserélje le {subscriptionId} az előfizetés azonosítóját.

A terv letiltásához állítsa be a -pricingTier tulajdonság értékét, Free és távolítsa el a paramétert subPlan .

További információ a Defender-csomagok frissítéséről a REST API-val HTTP, Java, Go és JavaScript nyelven.

Tárfiók tranzakciónkénti díjszabásának beállítása

A Microsoft Defender for Storage többféleképpen konfigurálható tranzakciónkénti díjszabással a fiókjain:

ARM-sablon

Ha arm-sablonnal szeretné engedélyezni a Microsoft Defender for Storage-t egy adott tárfiókhoz tranzakciónkénti díjszabással, használja az előkészített Azure-sablont.

Ha le szeretné tiltani a Defender for Storage-t a fiókon:

- Jelentkezzen be az Azure Portalra.

- Nyissa meg a tárfiókot.

- A Tárfiók menü Biztonság + hálózatkezelés szakaszában válassza a Felhőhöz készült Microsoft Defender.

- Válassza a Letiltás lehetőséget.

PowerShell

A Microsoft Defender for Storage engedélyezése egy adott tárfiókhoz tranzakciónkénti díjszabással a PowerShell használatával:

Ha még nem rendelkezik vele, telepítse az Azure Az PowerShell-modult.

A Connect-AzAccount parancsmaggal jelentkezzen be az Azure-fiókjába. További információ az Azure-ba való bejelentkezésről az Azure PowerShell használatával.

Engedélyezze a Microsoft Defender for Storage-t a kívánt tárfiókhoz a

Enable-AzSecurityAdvancedThreatProtectionparancsmaggal:Enable-AzSecurityAdvancedThreatProtection -ResourceId "/subscriptions/<subscription-id>/resourceGroups/<resource-group>/providers/Microsoft.Storage/storageAccounts/<storage-account>/"Cserélje le

<subscriptionId>a ,<resource-group>és<storage-account>a környezet értékeit.

Ha egy adott tárfiók tranzakciónkénti díjszabását szeretné letiltani, használja a Disable-AzSecurityAdvancedThreatProtection parancsmagot:

Disable-AzSecurityAdvancedThreatProtection -ResourceId "/subscriptions/<subscription-id>/resourceGroups/<resource-group>/providers/Microsoft.Storage/storageAccounts/<storage-account>/"

További információ a PowerShell Felhőhöz készült Microsoft Defender való használatáról.

Azure CLI

A Microsoft Defender for Storage engedélyezése egy adott tárfiókhoz tranzakciónkénti díjszabással az Azure CLI használatával:

Ha még nem rendelkezik vele, telepítse az Azure CLI-t.

az loginA paranccsal jelentkezzen be az Azure-fiókjába. További információ az Azure-ba való bejelentkezésről az Azure CLI-vel.Engedélyezze a Microsoft Defender for Storage-t az előfizetéséhez a

az security atp storage updatekövetkező paranccsal:az security atp storage update \ --resource-group <resource-group> \ --storage-account <storage-account> \ --is-enabled true

Tipp.

az security atp storage show A paranccsal ellenőrizheti, hogy engedélyezve van-e a Defender for Storage egy fiókon.

A Microsoft Defender for Storage előfizetéshez való letiltásához használja a az security atp storage update következő parancsot:

az security atp storage update \

--resource-group <resource-group> \

--storage-account <storage-account> \

--is-enabled false

További információ az az security atp storage parancsról.

Tárfiók kizárása egy védett előfizetésből a tranzakciónkénti csomagban

Ha engedélyezi a Microsoft Defender for Storage-t egy előfizetésen a tranzakciónkénti díjszabáshoz, az előfizetés összes jelenlegi és jövőbeli Azure Storage-fiókja védett lesz. Az Azure Portal, a PowerShell vagy az Azure CLI használatával kizárhat bizonyos tárfiókokat a Defender for Storage-védelemből.

Javasoljuk, hogy engedélyezze a Defender for Storage-t a teljes előfizetésen az összes meglévő és jövőbeli tárfiók védelme érdekében. Vannak azonban olyan esetek, amikor a felhasználók ki szeretnének zárni bizonyos tárfiókokat a Defender-védelemből.

A tárfiókok védett előfizetésekből való kizárásához az alábbiakra van szükség:

- Adjon hozzá egy címkét az előfizetés engedélyezésének letiltásához.

- A Defender for Storage letiltása (klasszikus).

Feljegyzés

Érdemes lehet frissíteni az új Defender for Storage csomagra, ha olyan tárfiókokkal rendelkezik, amelyeket ki szeretne zárni a klasszikus Defender for Storage csomagból. Nem csak a tranzakciós terhelésű fiókok költségein fog spórolni, hanem a továbbfejlesztett biztonsági funkciókhoz is hozzáférhet. További információ az új tervre való migrálás előnyeiről.

A klasszikus Defender for Storage kizárt tárfiókok nem lesznek automatikusan kizárva az új csomagba való migráláskor.

Azure Storage-fiókvédelem kizárása tranzakciónkénti díjszabással rendelkező előfizetésen

Ha ki szeretne zárni egy Azure Storage-fiókot a Microsoft Defender for Storage -ból (klasszikus), a következőt használhatja:

Azure Storage-fiók kizárása a PowerShell használatával

Ha nincs telepítve az Azure Az PowerShell-modul, telepítse az Azure PowerShell dokumentációjának utasításait követve.

Hitelesített fiók használatával csatlakozzon az Azure-hoz a parancsmaggal, ahogy az

Connect-AzAccountaz Azure PowerShell-lel való bejelentkezéskor is ismerteti.Adja meg az AzDefenderPlanAutoEnable címkét a tárfiókon a

Update-AzTagparancsmaggal (cserélje le a ResourceId-et a megfelelő tárfiók erőforrás-azonosítójára):Update-AzTag -ResourceId <resourceID> -Tag @{"AzDefenderPlanAutoEnable" = "off"} -Operation MergeHa kihagyja ezt a szakaszt, a nem megjelölt erőforrások továbbra is napi frissítéseket kapnak az előfizetési szintű engedélyezési szabályzatból. Ez a szabályzat ismét engedélyezi a Defender for Storage-t a fiókon. További információ a Címkék használata az Azure-erőforrások és a felügyeleti hierarchia rendszerezéséről.

Tiltsa le a Microsoft Defender for Storage szolgáltatást a megfelelő előfizetés kívánt fiókjához a

Disable-AzSecurityAdvancedThreatProtectionparancsmaggal (ugyanazzal az erőforrás-azonosítóval):Disable-AzSecurityAdvancedThreatProtection -ResourceId <resourceId>

Azure Storage-fiók kizárása az Azure CLI használatával

Ha nincs telepítve az Azure CLI, telepítse az Azure CLI dokumentációjának utasításait követve.

Hitelesített fiók használatával csatlakozzon az Azure-hoz a bejelentkezés az

loginAzure CLI-vel című útmutatóban ismertetett paranccsal, és adja meg a fiók hitelesítő adatait, amikor a rendszer kéri:az loginAdja meg az AzDefenderPlanAutoEnable címkét a tárfiókon a

tag updateparanccsal (cserélje le a ResourceId azonosítót a megfelelő tárfiók erőforrás-azonosítójára):az tag update --resource-id MyResourceId --operation merge --tags AzDefenderPlanAutoEnable=offHa kihagyja ezt a szakaszt, a nem megjelölt erőforrások továbbra is napi frissítéseket kapnak az előfizetési szintű engedélyezési szabályzatból. Ez a szabályzat ismét engedélyezi a Defender for Storage-t a fiókon.

Tipp.

További információ az az címke címkéiről.

Tiltsa le a Microsoft Defender for Storage-t a kívánt fiókhoz a megfelelő előfizetésben a

security atp storageparanccsal (ugyanazzal az erőforrás-azonosítóval):az security atp storage update --resource-group MyResourceGroup --storage-account MyStorageAccount --is-enabled false

Azure Databricks Storage-fiók kizárása

Aktív Databricks-munkaterület kizárása

A Microsoft Defender for Storage kizárhat bizonyos aktív Databricks-munkaterületi tárfiókokat, ha a csomag már engedélyezve van egy előfizetésben.

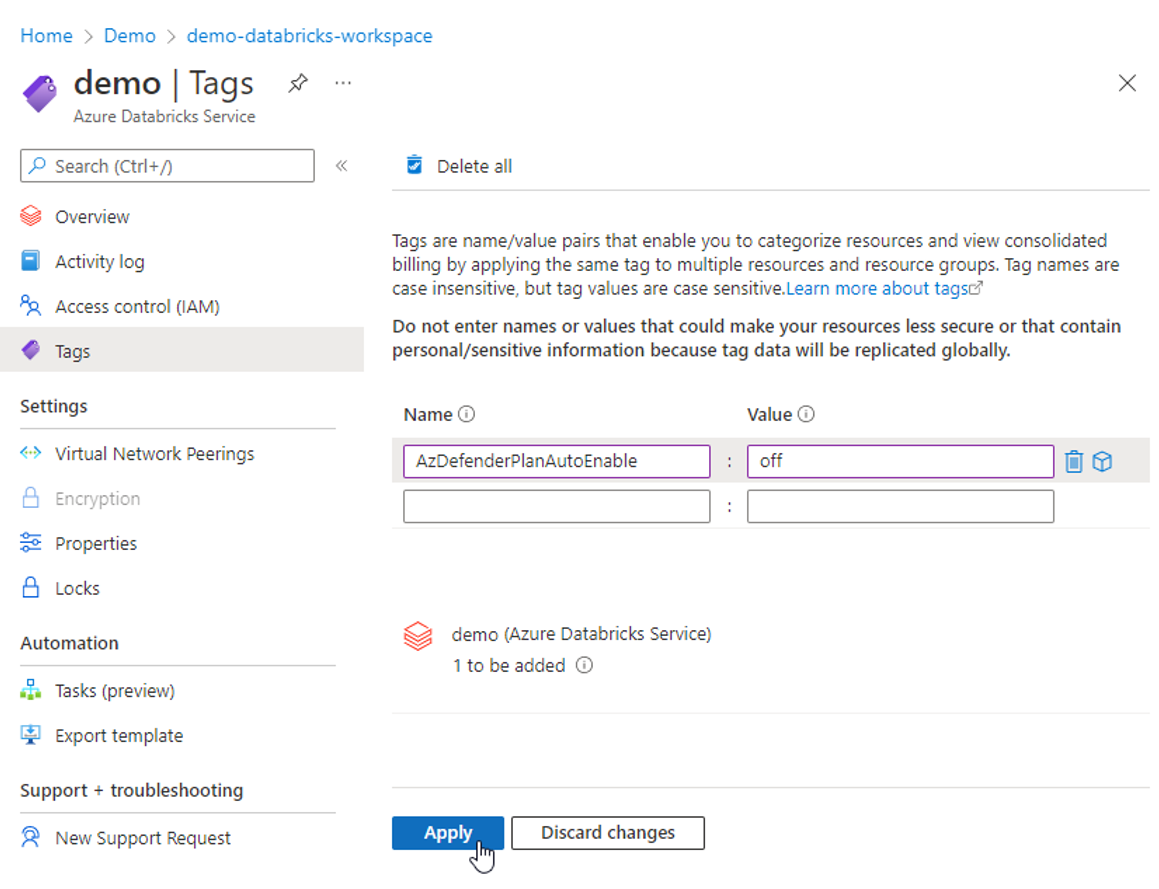

Aktív Databricks-munkaterület kizárása:

Jelentkezzen be az Azure Portalra.

Lépjen az Azure Databricks-címkékre

Your Databricks workspace>>.A Név mezőbe írja be a következőt

AzDefenderPlanAutoEnable:Az Érték mezőben adja meg

off, majd válassza az Alkalmaz lehetőséget.

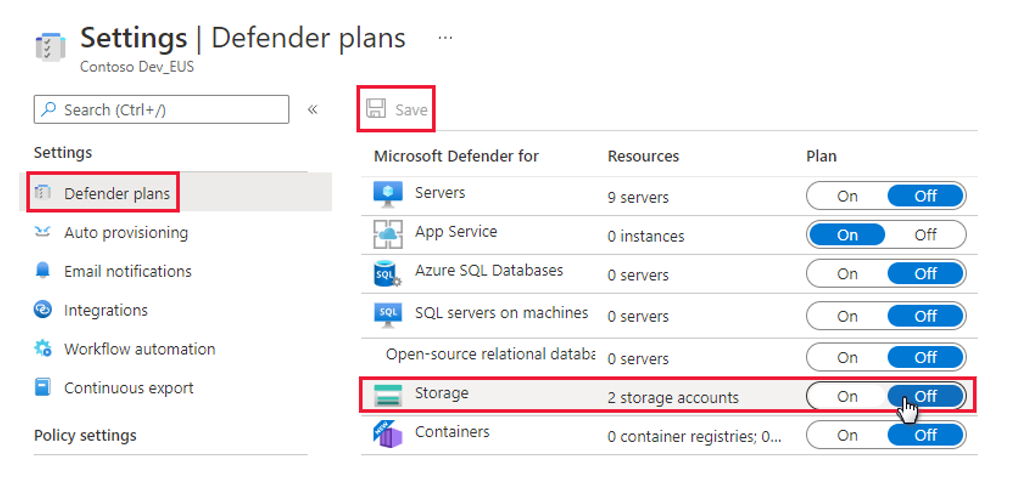

Lépjen a Felhőhöz készült Microsoft Defender> Környezet beállításaihoz.>

Your subscriptionKapcsolja ki a Defender for Storage csomagot, és válassza a Mentés lehetőséget.

A Defender for Storage (klasszikus) ismételt engedélyezése a támogatott módszerek egyikével (az Azure Portalról nem engedélyezheti a klasszikus Defender for Storage-t).

A címkéket a Databricks-munkaterület Storage-fiókja örökli, és megakadályozza a Defender for Storage bekapcsolását.

Feljegyzés

A címkék nem vehetők fel közvetlenül a Databricks Storage-fiókba vagy annak felügyelt erőforráscsoportjába.

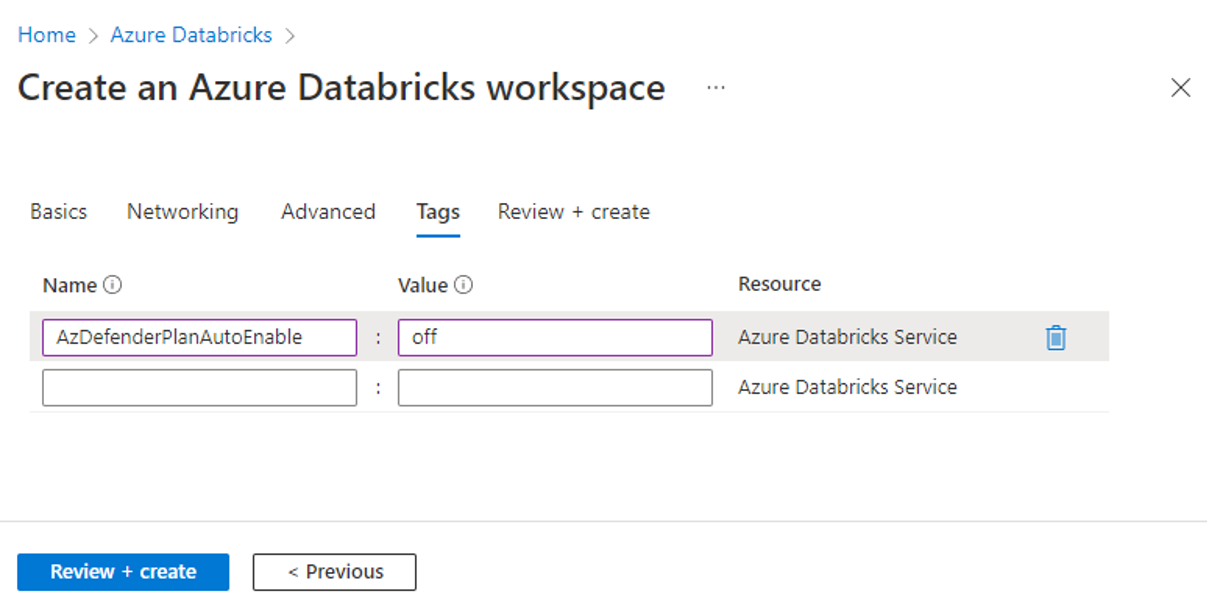

Új Databricks-munkaterület tárfiók automatikus beállításának megakadályozása

Új Databricks-munkaterület létrehozásakor olyan címkét vehet fel, amely megakadályozza, hogy a Microsoft Defender for Storage-fiók automatikusan engedélyezve legyen.

Új Databricks-munkaterület tárfiók automatikus engedélyezésének megakadályozása:

Kövesse az alábbi lépéseket egy új Azure Databricks-munkaterület létrehozásához.

A Címkék lapon adjon meg egy címkét

AzDefenderPlanAutoEnable.Adja meg az értéket

off.

Kövesse az utasításokat az új Azure Databricks-munkaterület létrehozásához.

A Microsoft Defender for Storage-fiók örökli a Databricks-munkaterület címkéjét, amely megakadályozza a Defender for Storage automatikus bekapcsolását.