A Microsoft Security DevOps GitHub-művelet konfigurálása

A Microsoft Security DevOps egy parancssori alkalmazás, amely a statikus elemzési eszközöket integrálja a fejlesztési életciklusba. A Security DevOps telepíti, konfigurálja és futtatja a statikus elemzési eszközök legújabb verzióit, például az SDL-t, a biztonsági és megfelelőségi eszközöket. A Security DevOps olyan hordozható konfigurációkkal rendelkező adatvezérelt, amelyek több környezetben teszik lehetővé a determinisztikus végrehajtást.

A Microsoft Security DevOps a következő nyílt forráskódú eszközöket használja:

| Név | Nyelv | Licenc |

|---|---|---|

| Kártevőirtó | Kártevőirtó védelem a Windowsban a Végponthoz készült Microsoft Defender ellen, amely kártevőket keres, és megszakítja a buildet, ha kártevőt találtak. Ez az eszköz alapértelmezés szerint a Windows legújabb ügynökén vizsgálja. | Nem nyílt forráskódú |

| Bandita | Python | Apache-licenc 2.0 |

| BinSkim | Bináris-Windows, ELF | MIT-licenc |

| Checkov | Terraform, Terraform-terv, CloudFormation, AWS SAM, Kubernetes, Helm-diagramok, Kustomize, Dockerfile, Kiszolgáló nélküli, Bicep, OpenAPI, ARM | Apache-licenc 2.0 |

| ESlint | JavaScript | MIT-licenc |

| Sablonelemző | ARM-sablon, Bicep | MIT-licenc |

| Terrascan | Terraform (HCL2), Kubernetes (JSON/YAML), Helm v3, Kustomize, Dockerfiles, CloudFormation | Apache-licenc 2.0 |

| Apróság | tárolórendszerképek, infrastruktúra kódként (IaC) | Apache-licenc 2.0 |

Előfeltételek

Azure-előfizetés Ha nem rendelkezik Azure-előfizetéssel, a kezdés előtt hozzon létre egy ingyenes fiókot .

Nyissa meg a Microsoft Security DevOps GitHub-műveletet egy új ablakban.

Győződjön meg arról, hogy a munkafolyamat-engedélyek olvasásra és írásra vannak állítva a GitHub-adattárban. Ebbe beletartozik az "id-token: write" engedélyek beállítása a GitHub-munkafolyamatban a Felhőhöz készült Defender való összevonáshoz.

A Microsoft Security DevOps GitHub-művelet konfigurálása

A GitHub-művelet beállítása:

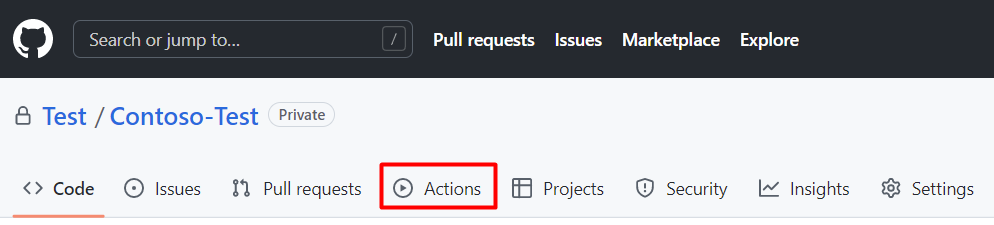

Válassza ki azt az adattárat, amelyhez konfigurálni szeretné a GitHub-műveletet.

Válassza a Műveletek gombot.

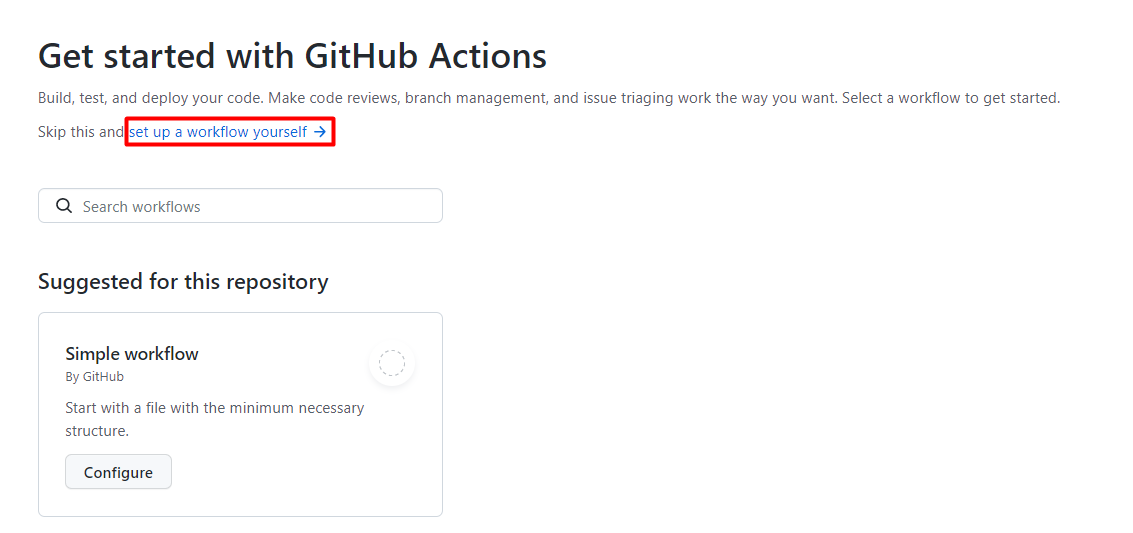

Válassza az Új munkafolyamat lehetőséget.

A GitHub Actions használatának első lépései lapon válassza saját maga a munkafolyamat beállítását

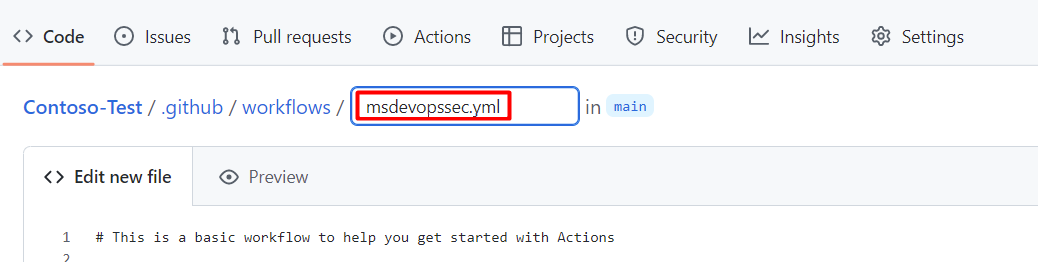

A szövegmezőbe írja be a munkafolyamat-fájl nevét. Például:

msdevopssec.yml.

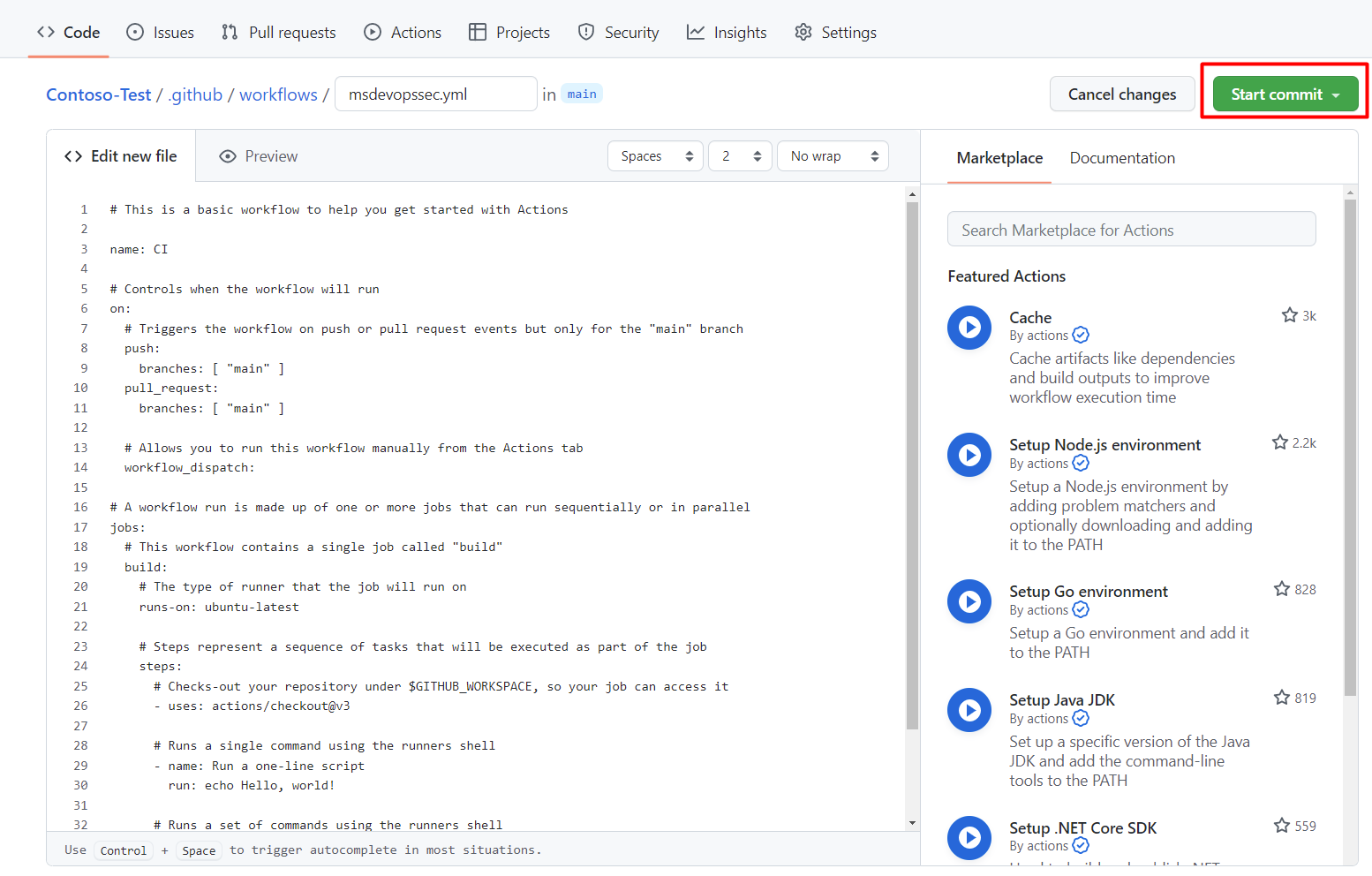

Másolja és illessze be a következő mintaműveleti munkafolyamatot az Új fájl szerkesztése lapra.

name: MSDO on: push: branches: - main jobs: sample: name: Microsoft Security DevOps # Windows and Linux agents are supported runs-on: windows-latest permissions: contents: read id-token: write actions: read # Write access for security-events is only required for customers looking for MSDO results to appear in the codeQL security alerts tab on GitHub (Requires GHAS) security-events: write steps: # Checkout your code repository to scan - uses: actions/checkout@v3 # Run analyzers - name: Run Microsoft Security DevOps uses: microsoft/security-devops-action@latest id: msdo # with: # config: string. Optional. A file path to an MSDO configuration file ('*.gdnconfig'). # policy: 'GitHub' | 'microsoft' | 'none'. Optional. The name of a well-known Microsoft policy. If no configuration file or list of tools is provided, the policy may instruct MSDO which tools to run. Default: GitHub. # categories: string. Optional. A comma-separated list of analyzer categories to run. Values: 'code', 'artifacts', 'IaC', 'containers'. Example: 'IaC, containers'. Defaults to all. # languages: string. Optional. A comma-separated list of languages to analyze. Example: 'javascript,typescript'. Defaults to all. # tools: string. Optional. A comma-separated list of analyzer tools to run. Values: 'bandit', 'binskim', 'checkov', 'eslint', 'templateanalyzer', 'terrascan', 'trivy'. # Upload alerts to the Security tab - required for MSDO results to appear in the codeQL security alerts tab on GitHub (Requires GHAS) # - name: Upload alerts to Security tab # uses: github/codeql-action/upload-sarif@v3 # with: # sarif_file: ${{ steps.msdo.outputs.sarifFile }} # Upload alerts file as a workflow artifact - required for MSDO results to appear in the codeQL security alerts tab on GitHub (Requires GHAS) # - name: Upload alerts file as a workflow artifact # uses: actions/upload-artifact@v3 # with: # name: alerts # path: ${{ steps.msdo.outputs.sarifFile }}Feljegyzés

További eszközkonfigurációs beállítások és utasítások: Microsoft Security DevOps wiki

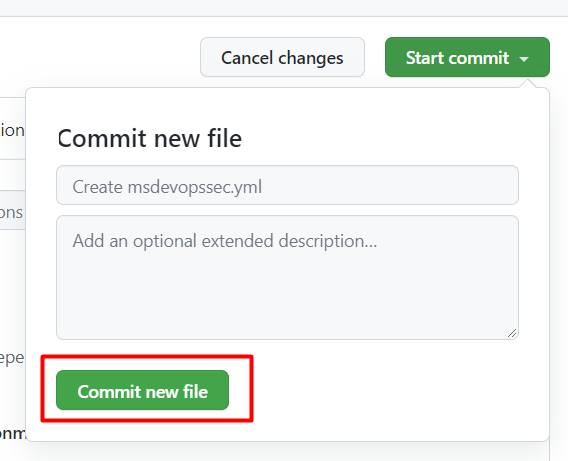

Válassza a Véglegesítés indítása lehetőséget

Válassza az Új fájl véglegesítése lehetőséget. Vegye figyelembe, hogy a folyamat akár egy percet is igénybe vehet.

Válassza a Műveletek lehetőséget, és ellenőrizze, hogy az új művelet fut-e.

Vizsgálati eredmények megtekintése

A vizsgálati eredmények megtekintése:

Bejelentkezés az Azure-ba.

Lépjen a DevOps Security Felhőhöz készült Defender>.

A DevOps biztonsági paneljén ugyanazokat az MSDO biztonsági eredményeket kell látnia a fejlesztőknek a CI-naplóikban perceken belül, amelyek a társított tárházhoz tartoznak. A GitHub Advanced Security szolgáltatással rendelkező ügyfelek is láthatják az eszközökből beolvasható eredményeket.

További információ

További információ az Azure-hoz készült GitHub-műveletekről.

Megtudhatja, hogyan helyezhet üzembe alkalmazásokat a GitHubról az Azure-ba.

Következő lépések

További információ a DevOps biztonságáról Felhőhöz készült Defender.

Megtudhatja, hogyan csatlakoztathatja a GitHub-szervezeteket Felhőhöz készült Defender.