Támadásvektor-jelentések létrehozása

A támadási vektorok jelentései sebezhető eszközök láncát mutatják egy adott támadási útvonalon egy adott OT hálózati érzékelő által észlelt eszközök esetében. Szimuláljon egy támadást a hálózat egy adott célpontján a sebezhető eszközök felderítéséhez és a támadási vektorok valós idejű elemzéséhez.

A támadásvektor-jelentések a kockázatcsökkentési tevékenységek kiértékelésében is segítenek, hogy minden szükséges lépést megtehessen a hálózat kockázatának csökkentése érdekében. Használjon például egy támadási vektorjelentést annak megértéséhez, hogy egy szoftverfrissítés megzavarja-e a támadó útját, vagy egy másik támadási útvonal továbbra is fennáll.

Előfeltételek

Támadásvektor-jelentések létrehozásához hozzá kell tudnia férni ahhoz az OT hálózati érzékelőhöz, amelyhez adatokat szeretne létrehozni Rendszergazda vagy biztonsági elemző felhasználóként.

További információ: Helyszíni felhasználók és szerepkörök az IoT-hez készült Defenderrel végzett ot-monitorozáshoz

Támadásvektor-szimuláció létrehozása

Hozzon létre egy támadásvektor-szimulációt, hogy megtekinthesse az eredményként kapott jelentést.

Támadásvektor-szimuláció létrehozása:

Jelentkezzen be az érzékelőkonzolba, és válassza a bal oldalon a Támadási vektor lehetőséget.

Válassza a Szimuláció hozzáadása lehetőséget, és adja meg a következő értékeket:

Tulajdonság Leírás Név Szimuláció neve Maximális vektorok A szimulációban szerepeltetni kívánt támadási vektorok maximális száma. Megjelenítés eszköztérképen Válassza a lehetőséget a támadási vektor csoportként való megjelenítéséhez az Eszköztérképen. Az összes forráseszköz megjelenítése Válassza ki, hogy az összes eszközt lehetséges támadási forrásnak tekintse. Támadás forrása Csak akkor jelenik meg, és kötelező, ha a Minden forráseszköz megjelenítése beállítás ki van kapcsolva. Válasszon ki egy vagy több olyan eszközt, amelyeket támadási forrásként szeretne figyelembe venni. Az összes céleszköz megjelenítése Válassza az összes eszköz lehetséges támadási célpontként való figyelembevételét. Támadási cél Csak akkor jelenik meg, és kötelező, ha a Minden céleszköz megjelenítése beállítás ki van kapcsolva. Válasszon ki egy vagy több, támadási célként figyelembe veendő eszközt. Eszközök kizárása Válasszon ki egy vagy több olyan eszközt, amely kizárható a támadásvektor-szimulációból. Alhálózatok kizárása Jelöljön ki egy vagy több alhálózatot, amely kizárható a támadásvektor-szimulációból. Válassza a Mentés lehetőséget. A rendszer hozzáadja a szimulációt a listához, zárójelben megjelölve a támadási útvonalak számát.

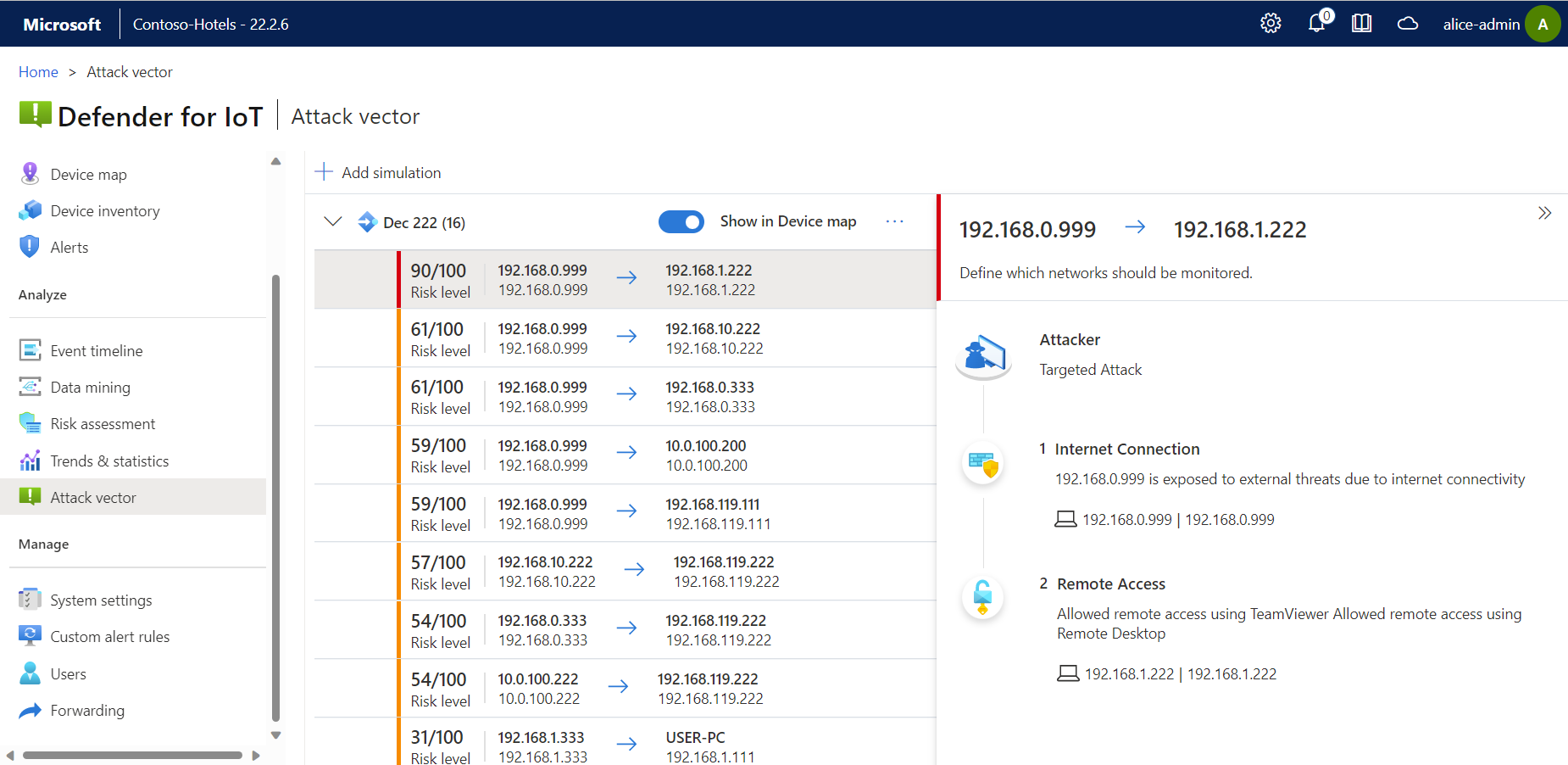

Bontsa ki a szimulációt a lehetséges támadási vektorok listájának megtekintéséhez, és válasszon egyet a jobb oldalon további részletek megtekintéséhez.

Például:

Támadási vektor megtekintése az eszköztérképen

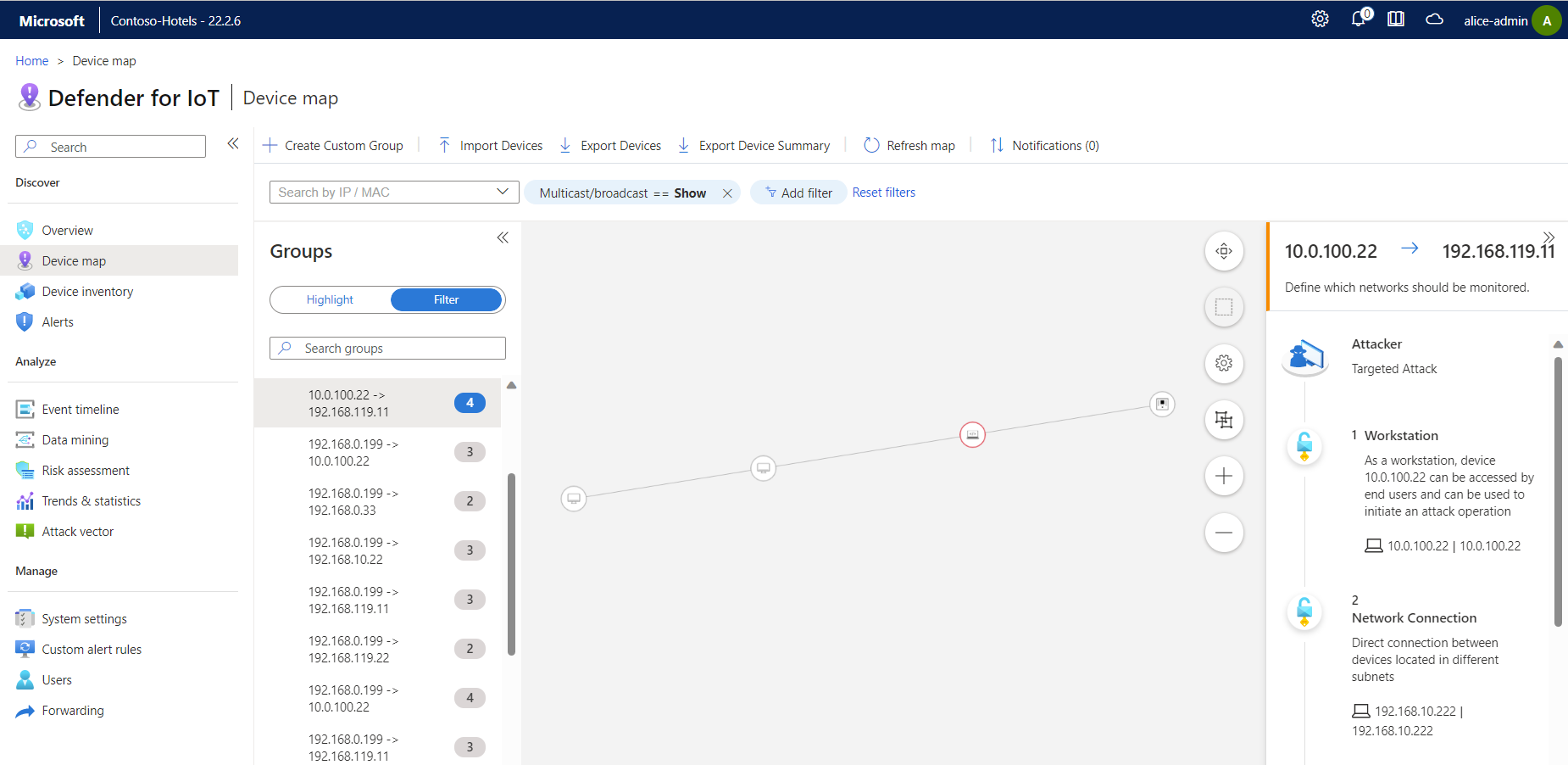

Az Eszköztérkép grafikusan ábrázolja a támadásvektor-jelentésekben észlelt sebezhető eszközöket. Támadási vektor megtekintése az eszköztérképen:

A Támadásvektor lapon győződjön meg arról, hogy a szimuláció megjelenítési eszköztérképe be van kapcsolva.

Az oldalsó menüben válassza az Eszköztérkép lehetőséget.

Válassza ki a szimulációt, majd válasszon ki egy támadási vektort az eszközök térképen való megjelenítéséhez.

Például:

További információ: Érzékelőészlelések vizsgálata az eszköztérképen.

Következő lépések

A biztonsági helyzet javítása az Azure biztonsági javaslataival.

További jelentések megtekintése a Azure Portal felhőhöz csatlakoztatott érzékelői alapján. További információ: Microsoft Defender vizualizációja IoT-adatokhoz Azure Monitor-munkafüzetekkel

Folytassa a további jelentések létrehozását az OT-érzékelő biztonsági adatainak további megtekintéséhez. További információkért lásd: