A szervezeteknek készült Microsoft Defender for IoT új archívuma

Megjegyzés:

Az IoT-hez készült Azure Defender át lett nevezve az IoT-hez készült Microsoft Defenderre.

Ez a cikk archívumként szolgál a microsoft defender for IoT-hez több mint kilenc hónappal ezelőtt kiadott funkciókhoz és fejlesztésekhez.

További frissítésekért tekintse meg a Microsoft Defender for IoT újdonságai című témakört.

Az alább felsorolt funkciók előzetes verzióban érhetők el. Az Azure Előzetes verzió kiegészítő feltételei olyan egyéb jogi feltételeket tartalmaznak, amelyek a bétaverzióban, előzetes verzióban vagy más módon még nem általánosan elérhető Azure-funkciókra vonatkoznak.

2021. december

Érzékelőszoftver verziója: 10.5.4

- Továbbfejlesztett integráció a Microsoft Sentinellel (előzetes verzió)

- Apache Log4j biztonsági rés

- Riasztások kezelése

Továbbfejlesztett integráció a Microsoft Sentinellel (előzetes verzió)

Elérhető az új IoT OT-fenyegetésfigyelés a Defender for IoT-megoldással , és továbbfejlesztett képességeket biztosít a Microsoft Defender for IoT-integrációhoz a Microsoft Sentinellel. Az IoT OT Threat Monitorozás a Defender for IoT-megoldással egy csomagban lévő tartalomkészlet, beleértve az elemzési szabályokat, munkafüzeteket és forgatókönyveket, kifejezetten a Defender for IoT-adatokhoz konfigurálva. Ez a megoldás jelenleg csak az operatív hálózatokat (OT/ICS) támogatja.

A Microsoft Sentinelrel való integrációval kapcsolatos információkért lásd az oktatóanyagot: A Defender integrálása az IoT-hez és a Sentinelhez

Apache Log4j biztonsági rés

A Microsoft Defender for IoT 10.5.4-es verziója csökkenti az Apache Log4j biztonsági rését. További részletekért tekintse meg a biztonsági tanácsadó frissítését.

Riasztások kezelése

Az IoT-hez készült Microsoft Defender 10.5.4-es verziója fontos riasztási fejlesztéseket biztosít:

- Bizonyos kisebb eseményekre vagy peremes esetekre vonatkozó riasztások mostantól le vannak tiltva.

- Bizonyos helyzetekben a hasonló riasztások egyetlen riasztási üzenetben lesznek minimalizálva.

Ezek a módosítások csökkentik a riasztások mennyiségét, és hatékonyabb célzást és elemzést tesznek lehetővé a biztonsági és üzemeltetési eseményeken.

További információ: OT monitorozási riasztástípusok és leírások.

A riasztások véglegesen le vannak tiltva

Az alábbi riasztások véglegesen le vannak tiltva a 10.5.4-es verzióval. Az észlelés és a figyelés továbbra is támogatott a riasztásokkal társított forgalom esetében.

Szabályzatmotor-riasztások

- RPC-eljáráshívások

- Jogosulatlan HTTP-kiszolgáló

- A MAC-címek rendellenes használata

Alapértelmezés szerint letiltott riasztások

Az alábbi riasztások alapértelmezés szerint le vannak tiltva a 10.5.4-es verzióval. Szükség esetén újra engedélyezheti a riasztásokat az érzékelőkonzol támogatási oldaláról.

Anomáliák motorriasztása

- A HTTP-fejlécben található paraméterek rendellenes száma

- Rendellenes HTTP-fejléchossz

- Illegális HTTP-fejléctartalom

Működési motorra vonatkozó riasztások

- HTTP-ügyfélhiba

- Az RPC-művelet nem sikerült

Szabályzatmotor-riasztások

A riasztások letiltása a kapcsolódó forgalom monitorozását is letiltja. Ez a forgalom nem lesz adatbányászati jelentésekben jelentve.

- Illegális HTTP-kommunikációs riasztás és HTTP-Csatlakozás ions adatbányászati forgalom

- Jogosulatlan HTTP-felhasználói ügynök riasztása és HTTP-felhasználói ügynökök adatbányászati forgalma

- Jogosulatlan HTTP SOAP-művelet és HTTP SOAP Actions adatbányászati forgalom

Frissített riasztási funkció

Korábban ez a riasztás a DDL- és DML-riasztásokat és az adatbányászati jelentéskészítést fedte le. Nwo:

- DDL-forgalom: a riasztás és a figyelés támogatott.

- DML-forgalom: A figyelés támogatott. A riasztások nem támogatottak.

Új eszköz által észlelt riasztás Ez a riasztás le van tiltva az informatikai alhálózatokban észlelt új eszközök esetében. Az új eszköz által észlelt riasztás továbbra is aktiválódik az OT-alhálózatokban felderített új eszközök esetén. A rendszer automatikusan észleli az OT-alhálózatokat, és szükség esetén a felhasználók frissíthetik őket.

Minimalizált riasztás

A riasztások adott forgatókönyvekhez való aktiválása minimálisra csökkent, így csökkentve a riasztások mennyiségét, és egyszerűbbé vált a riasztások kivizsgálása. Ezekben az esetekben, ha egy eszköz ismétlődő tevékenységet végez a célokon, a rendszer egyszer aktivál egy riasztást. Korábban egy új riasztás aktiválódott minden alkalommal, amikor ugyanazt a tevékenységet végrehajtották.

Ez az új funkció a következő riasztásokon érhető el:

- Portkeresési észlelt riasztások a forráseszköz tevékenysége alapján (az Anomáliamotor által generált)

- Kártevő-riasztások a forráseszköz tevékenysége alapján. (a kártevőmotor generálja).

- Szolgáltatásmegtagadási támadásra vonatkozó riasztások gyanúja a céleszköz tevékenysége alapján (a Kártevőmotor által generált)

2021. november

Érzékelőszoftver verziója: 10.5.3

Az alábbi funkciók fejlesztései a Microsoft Defender for IoT 10.5.3-s verziójával érhetők el.

A helyszíni felügyeleti konzol új API-val támogatja a ServiceNow-integrációt. További információ: Integration API-referencia helyszíni felügyeleti konzolokhoz (nyilvános előzetes verzió).

Továbbfejlesztettük a több OT- és ICS protokollt használó dissectors hálózati forgalomelemzését.

Az automatizált karbantartás részeként a 90 napnál régebbi archivált riasztások automatikusan törlődnek.

Számos fejlesztés történt a riasztási metaadatok exportálása terén az ügyfelek visszajelzései alapján.

2021. október

Érzékelőszoftver verziója: 10.5.2

Az alábbi funkciók fejlesztései a Microsoft Defender for IoT 10.5.2-es verziójával érhetők el.

PLC működési mód észlelései (nyilvános előzetes verzió)

A felhasználók mostantól megtekinthetik a PLC működési mód állapotát, változásait és kockázatait. A PLC működési módja a PLC logikai futtatási állapotából és a fizikai kulcs állapotából áll, ha létezik fizikai kulcskapcsoló a PLC-n.

Ez az új funkció segít a biztonság javításában a nem biztonságos PLC-k észlelésével, és ennek eredményeképpen megakadályozza a rosszindulatú támadásokat, például a PLC programletöltéseket. A 2017-ben egy petrokémiai üzem ellen irányuló Triton-támadás az ilyen kockázatok hatásait mutatja be. Ezek az információk a vállalati PLC-k működési módjának kritikus láthatóságát is biztosítják az operatív mérnökök számára.

Mi az a nem biztonságos mód?

Ha a rendszer programként észleli a kulcsállapotot, vagy a Futtatás állapot távoli vagy programként van észlelve, a PLC-t a Defender for IoT nem biztonságosként definiálja.

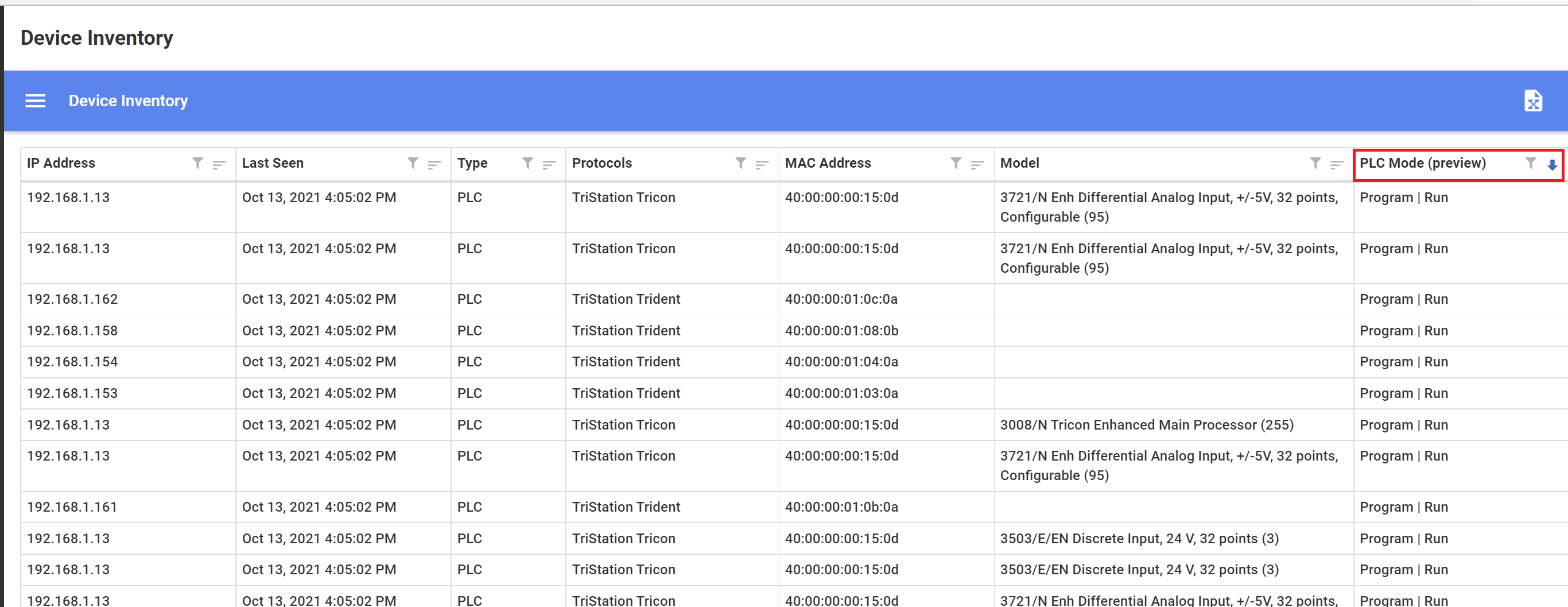

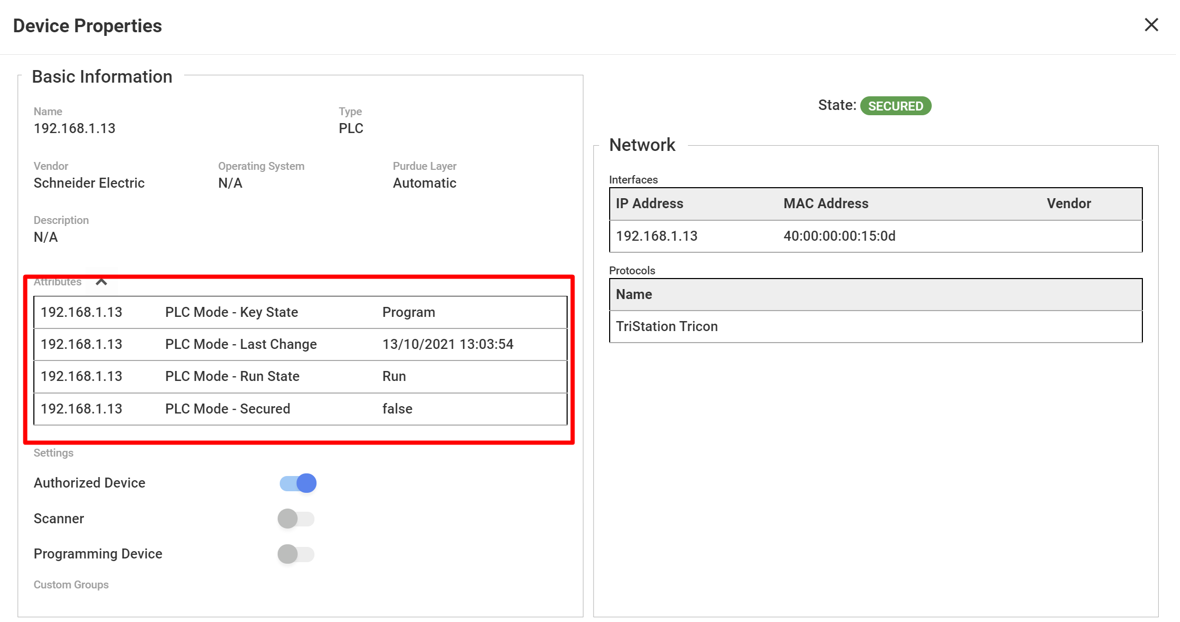

Láthatóság és kockázatértékelés

Az Eszközleltár használatával megtekintheti a szervezeti PLC-k PLC-állapotát és a környezetfüggő eszközinformációkat. Az Eszközleltár Gépház párbeszédpanelen adja hozzá ezt az oszlopot a Leltárhoz.

Az Eszköztulajdonságok képernyő Attribútumok szakaszában megtekintheti a PLC biztonságos állapotát és az utolsó módosítási információkat PLC-nként. Ha a rendszer programként észleli a kulcsállapotot, vagy a Futtatás állapot távoli vagy programként van észlelve, a PLC-t a Defender for IoT nem biztonságosként definiálja. Az Eszköztulajdonságok PLC által védett beállítás hamis értéket fog olvasni.

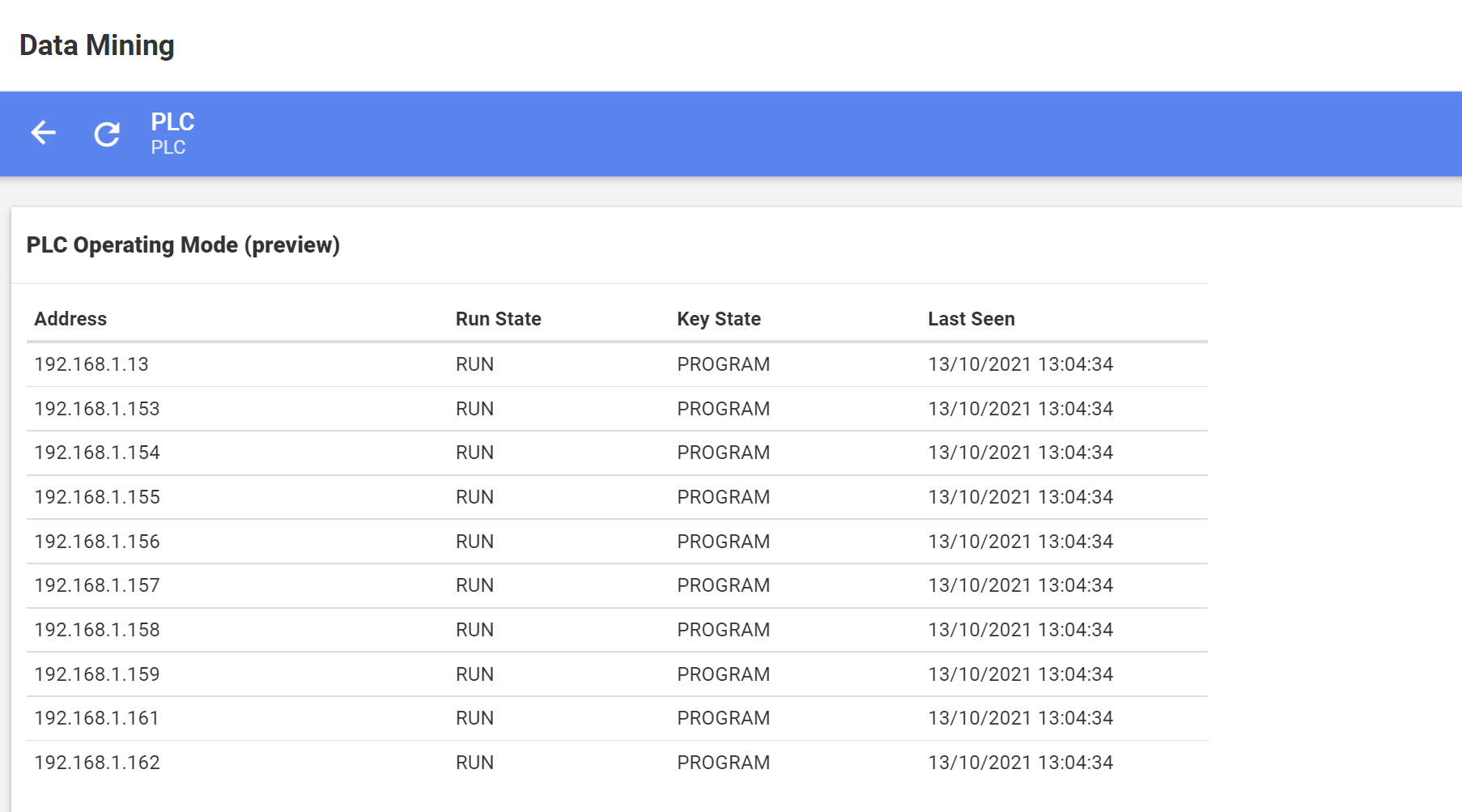

Az összes hálózati PLC-futtatási és kulcsállapot-állapot megtekintéséhez hozzon létre egy adatbányászatot a PLC működési mód adataival.

A kockázatértékelési jelentéssel áttekintheti a nem biztonságos módban lévő hálózati PLC-k számát, és további információkat is használhat a nem biztonságos PLC-kockázatok enyhítésére.

PCAP API

Az új PCAP API lehetővé teszi a felhasználó számára, hogy pcAP-fájlokat kérjen le az érzékelőből a helyszíni felügyeleti konzolon keresztül, vagy anélkül, hogy közvetlenül hozzáfér az érzékelőhöz.

Helyszíni felügyeleti konzol naplózása

A helyszíni felügyeleti konzol naplózási naplói mostantól exportálhatók, hogy megkönnyítsék a módosítások és a ki által végzett vizsgálatok elvégzését.

Webhook bővített

A Webhook extended használatával további adatokat küldhet a végpontnak. A kiterjesztett funkció a Webhook-riasztás összes információját tartalmazza, és a következő információkat adja hozzá a jelentéshez:

- sensorID

- sensorName

- zoneID

- zoneName

- siteID

- siteName

- sourceDeviceAddress

- destinationDeviceAddress

- remediationSteps

- Kezelni

- additionalInformation

Unicode-támogatás a tanúsítványjelszókhoz

A Unicode-karakterek mostantól támogatottak az érzékelőtanúsítvány-jelszavokkal való munka során. További információ: Ca-aláírású tanúsítványok előkészítése.

április 2021.

Az automatikus fenyegetésintelligencia-frissítések használata (nyilvános előzetes verzió)

Az új fenyegetésintelligencia-csomagok mostantól automatikusan leküldhetők a felhőhöz csatlakoztatott érzékelőkhöz, amint azokat a Microsoft Defender for IoT kiadja. Ez a fenyegetésfelderítési csomagok letöltése, majd az érzékelőkbe való feltöltése mellett történik.

Az automatikus frissítések használata csökkenti a működési erőfeszítéseket és nagyobb biztonságot biztosít. Engedélyezze az automatikus frissítést úgy, hogy a felhőalapú csatlakoztatott érzékelőt az IoT-alapú Defender portálon az automatikus fenyegetésfelderítési Frissítések kapcsolóval be van kapcsolva.

Ha konzervatívabb megközelítést szeretne alkalmazni a fenyegetésintelligencia-adatok frissítésére, akkor csak akkor küldhet manuálisan csomagokat a Microsoft Defender for IoT portálról a felhőhöz csatlakoztatott érzékelőkre, ha szükségesnek érzi. Ez lehetővé teszi a csomag telepítésének vezérlését anélkül, hogy le kellene töltenie, majd fel kell töltenie az érzékelőkre. Manuálisan küldje le a frissítéseket az érzékelőknek az IoT-webhelyekhez és -érzékelőkhöz készült Defender oldalról.

A fenyegetésfelderítési csomagokról a következő információkat is áttekintheti:

- A csomag verziója telepítve van

- Fenyegetésfelderítés frissítési módja

- Fenyegetésfelderítés frissítési állapota

Felhőalapú csatlakoztatott érzékelő adatainak megtekintése (nyilvános előzetes verzió)

A helyek és érzékelők lapon megtekintheti a felhőhöz csatlakoztatott érzékelőkkel kapcsolatos fontos üzemeltetési információkat.

- Az érzékelő telepített verziója

- Az érzékelő felhőhöz való kapcsolódásának állapota.

- Az érzékelő legutóbbi észlelése a felhőhöz való csatlakozáskor.

Riasztási API fejlesztései

Új mezők érhetők el a riasztási API-kat használó felhasználók számára.

Helyszíni felügyeleti konzol

- Forrás- és célcím

- Megoldási lépések

- A felhasználó által definiált érzékelő neve

- Az érzékelőhöz társított zóna neve

- Az érzékelőhöz társított hely neve

Érzékelő

- Forrás- és célcím

- Megoldási lépések

Az API 2-es verziójára van szükség az új mezők használatakor.

Általánosan elérhetőként nyújtott szolgáltatások (GA)

A nyilvános előzetes verzióhoz korábban a következő funkciók voltak elérhetők, és mostantól általánosan elérhetőek :

- Érzékelő – továbbfejlesztett egyéni riasztási szabályok

- Helyszíni felügyeleti konzol – riasztások exportálása

- Második hálózati adapter hozzáadása a helyszíni felügyeleti konzolhoz

- Eszközszerkesztő – új mikroügynök

2021. március

Érzékelő – továbbfejlesztett egyéni riasztási szabályok (nyilvános előzetes verzió)

Most már létrehozhat egyéni riasztási szabályokat a nap, a napok csoportja és az időszak hálózati tevékenységének észlelése alapján. A napi és az időszabály-feltételek használata hasznos lehet, például olyan esetekben, amikor a riasztás súlyossága a riasztási esemény bekövetkezésének időpontjától származik. Létrehozhat például egy egyéni szabályt, amely nagy súlyosságú riasztást aktivál, ha a rendszer hálózati tevékenységet észlel egy hétvégén vagy este.

Ez a funkció a 10.2-es verzió kiadásával érhető el az érzékelőn.

Helyszíni felügyeleti konzol – riasztások exportálása (nyilvános előzetes verzió)

A riasztási adatok mostantól exportálhatók egy .csv fájlba a helyszíni felügyeleti konzolról. A szűrt nézet alapján exportálhatja az összes észlelt riasztás adatait, vagy exportálhatja az adatokat.

Ez a funkció a 10.2-es verzió kiadásával elérhető a helyszíni felügyeleti konzolon.

Második hálózati adapter hozzáadása a helyszíni felügyeleti konzolhoz (nyilvános előzetes verzió)

Mostantól növelheti az üzembe helyezés biztonságát, ha hozzáad egy második hálózati adaptert a helyszíni felügyeleti konzolhoz. Ez a funkció lehetővé teszi a helyszíni felügyelet számára, hogy a csatlakoztatott érzékelők egy biztonságos hálózaton rendelkezzenek, miközben a felhasználók egy második külön hálózati adapteren keresztül férhetnek hozzá a helyszíni felügyeleti konzolhoz.

Ez a funkció a 10.2-es verzió kiadásával elérhető a helyszíni felügyeleti konzolon.

Január 2021.

Biztonság

Ehhez a kiadáshoz tanúsítvány- és jelszó-helyreállítási fejlesztések történtek.

Certificates

Ez a verzió a következőket teszi lehetővé:

- TLS-/SSL-tanúsítványok feltöltése közvetlenül az érzékelőkbe és a helyszíni felügyeleti konzolokra.

- Végezzen ellenőrzést a helyszíni felügyeleti konzol és a csatlakoztatott érzékelők, valamint a felügyeleti konzol és a magas rendelkezésre állású felügyeleti konzol között. Az érvényesítés a lejárati dátumokon, a legfelső szintű hitelesítésszolgáltató hitelességén és a visszavont tanúsítványok listáján alapul. Ha az ellenőrzés sikertelen, a munkamenet nem folytatódik.

Frissítések esetén:

- A frissítés során nem változik a TLS/SSL-tanúsítvány vagy az érvényesítési funkció.

- Az érzékelők és a helyszíni felügyeleti konzolok frissítése után a rendszergazda felhasználók lecserélhetik a TLS-/SSL-tanúsítványokat, vagy aktiválhatják a TLS/SSL-tanúsítványok érvényesítését a System Gépház, TLS/SSL-tanúsítvány ablakából.

Friss telepítések esetén:

- Az első bejelentkezés során a felhasználóknak TLS-/SSL-tanúsítványt (ajánlott) vagy helyileg létrehozott önaláírt tanúsítványt kell használniuk (nem ajánlott)

- A tanúsítványérvényesítés alapértelmezés szerint be van kapcsolva a friss telepítések esetében.

Jelszó-helyreállítás

Az érzékelő- és helyszíni felügyeleti konzol Rendszergazda felhasználók mostantól helyreállíthatják a jelszavakat a Microsoft Defender for IoT portálról. Korábban a támogatási csapat beavatkozást igényelt a jelszó helyreállításához.

Onboarding

Helyszíni felügyeleti konzol – véglegesített eszközök

A helyszíni felügyeleti konzolra való kezdeti bejelentkezést követően a felhasználóknak fel kell töltenie egy aktiválási fájlt. A fájl a szervezeti hálózaton monitorozni kívánt eszközök összesített számát tartalmazza. Ezt a számot a lekötött eszközök számának nevezzük. A véglegesített eszközök a Microsoft Defender for IoT portálon történő előkészítési folyamat során vannak definiálva, ahol az aktiválási fájl létrejön. Az aktiválási fájl feltöltéséhez először frissíteni kell a felhasználókat és a felhasználókat. A kezdeti aktiválás után a hálózaton észlelt eszközök száma meghaladhatja a lekötött eszközök számát. Ez az esemény például akkor fordulhat elő, ha több érzékelőt csatlakoztat a felügyeleti konzolhoz. Ha eltérés van az észlelt eszközök száma és a véglegesített eszközök száma között, figyelmeztetés jelenik meg a felügyeleti konzolon. Ha ez az esemény bekövetkezik, fel kell töltenie egy új aktiválási fájlt.

Díjszabási oldal beállításai

A díjszabási oldal lehetővé teszi, hogy új előfizetéseket regisztráljon a Microsoft Defender for IoT-re, és meghatározzon véglegesített eszközöket a hálózaton.

Emellett a Díjszabás lapon mostantól kezelheti az érzékelőhöz társított meglévő előfizetéseket, és frissítheti az eszközre vonatkozó kötelezettségvállalásokat.

Beépített érzékelők megtekintése és kezelése

A Webhely és érzékelők portál új lapja a következőket teszi lehetővé:

- Adjon hozzá leíró információkat az érzékelőről. Például az érzékelőhöz társított zóna vagy szabadszöveges címkék.

- Az érzékelő adatainak megtekintése és szűrése. Megtekintheti például a felhőhöz csatlakoztatott vagy helyileg felügyelt érzékelők adatait, vagy megtekintheti az adott zónában lévő érzékelőkkel kapcsolatos információkat.

Használhatóság

Az Azure Sentinel új összekötő oldala

Az Azure Sentinelben a Microsoft Defender for IoT adatösszekötő lapja újra lett tervezve. Az adatösszekötő az IoT Hubs helyett előfizetéseken alapul; lehetővé teszi az ügyfelek számára az Azure Sentinelhez való konfigurációs kapcsolat jobb kezelését.

Az Azure Portal engedélyfrissítései

Biztonsági olvasó és biztonsági Rendszergazda istrator-támogatás lett hozzáadva.

Other updates

Hozzáférési csoport – zónaengedélyek

A helyszíni felügyeleti konzol hozzáférési csoport szabályai nem tartalmazzák az adott zónához való hozzáférés engedélyezésének lehetőségét. A webhelyeket, régiókat és üzleti egységeket használó szabályok meghatározásában nincs változás. A frissítés után az adott zónákhoz való hozzáférést lehetővé tevő szabályokat tartalmazó hozzáférési csoportok módosulnak, hogy lehetővé tegyék a szülőwebhelyhez való hozzáférést, beleértve az összes zónát is.

Terminológiai módosítások

Az eszköz kifejezés az érzékelőben és a helyszíni felügyeleti konzolon, jelentésekben és egyéb megoldási felületeken lett átnevezve. A Riasztások érzékelő- és helyszíni felügyeleti konzolon az Esemény kezelése kifejezés a Szervizelési lépések nevet kapta.

Következő lépések

Visszajelzés

Hamarosan elérhető: 2024-ben fokozatosan kivezetjük a GitHub-problémákat a tartalom visszajelzési mechanizmusaként, és lecseréljük egy új visszajelzési rendszerre. További információ: https://aka.ms/ContentUserFeedback.

Visszajelzés küldése és megtekintése a következőhöz: