Megjegyzés

Az oldalhoz való hozzáféréshez engedély szükséges. Megpróbálhat bejelentkezni vagy módosítani a címtárat.

Az oldalhoz való hozzáféréshez engedély szükséges. Megpróbálhatja módosítani a címtárat.

A helyi fejlesztés során az alkalmazásoknak hitelesítést kell végeznie a különböző Azure szolgáltatások eléréséhez Azure. A helyi hitelesítést az alábbi módszerek egyikével végezheti el:

- Használjon fejlesztői fiókot az Azure Identitástár által támogatott fejlesztői eszközök egyikével.

- Használjon szolgáltatási főazonost. További információért lásd: Java-alkalmazások hitelesítése Azure-szolgáltatásokhoz helyi fejlesztés során szolgáltatásnevek használatával.

Ez a cikk bemutatja, hogyan hitelesíthető egy fejlesztői fiókkal az Azure Identitástár által támogatott eszközökkel. Ebben a cikkben a következőt ismerheti meg:

- Microsoft Entra csoportok használata több fejlesztői fiók engedélyeinek hatékony kezeléséhez.

- Fejlesztői fiókokhoz szerepkörök hozzárendelése a jogosultságok hatókörének meghatározásához.

- Bejelentkezés a támogatott helyi fejlesztési eszközökre.

- Hogyan hitelesíthető egy fejlesztői fiókkal az alkalmazás kódjából.

Támogatott fejlesztői eszközök hitelesítéshez

A helyi fejlesztés során az alkalmazás hitelesítést végezhet az Azure felé az Ön Azure-hitelesítő adataival. Ahhoz, hogy ez a hitelesítés működjön, be kell jelentkeznie a Azure egy fejlesztői eszközből, például az alábbiak egyikéből:

- Azure CLI

- Azure fejlesztői parancssori felület

- Azure PowerShell

- Visual Studio Code

- IntelliJ IDEA

Az Azure Identitástár észleli, hogy a fejlesztő bejelentkezett az egyik ilyen eszközről. A könyvtár ezután megszerezheti a Microsoft Entra hozzáférési jogkivonatot az eszközön keresztül, hogy hitelesítse az alkalmazást a bejelentkezett felhasználóval az Azure-hoz.

Ez a megközelítés kihasználja a fejlesztő meglévő Azure-fiókjait a hitelesítési folyamat egyszerűsítése érdekében. A fejlesztői fiók azonban valószínűleg több engedéllyel rendelkezik, mint amennyit az alkalmazás igényel, ezért túllépi az alkalmazás éles környezetben futtatott engedélyeit. Alternatív megoldásként létrehozhat alkalmazási szolgáltatás-főkomponenseket, amelyeket a helyi fejlesztés során használhat, és amelyek hatóköre kizárólag az alkalmazás által igényelt hozzáférésre terjedhet ki.

Microsoft Entra csoport létrehozása helyi fejlesztéshez

Hozzon létre egy Microsoft Entra csoportot, amely az alkalmazás által igényelt szerepköröket (engedélyeket) foglalja magában a helyi fejlesztés során ahelyett, hogy a szerepköröket az egyes szolgáltatásnév-objektumokhoz rendelné. Ez a megközelítés a következő előnyöket kínálja:

- Minden fejlesztőhöz ugyanazok a szerepkörök vannak hozzárendelve a csoport szintjén.

- Ha új szerepkörre van szükség az alkalmazáshoz, azt csak az alkalmazás csoportához kell hozzáadni.

- Ha egy új fejlesztő csatlakozik a csapathoz, egy új alkalmazásszolgáltatás-tag jön létre a fejlesztő számára, és hozzáadódik a csoporthoz, biztosítva, hogy a fejlesztő megfelelő engedélyekkel rendelkezik az alkalmazás használatához.

Lépjen a Microsoft Entra ID áttekintési lapjára a Azure portálon.

Válassza az Összes csoportot a bal oldali menüből.

A Csoportok lapon válassza Új csoportlehetőséget.

Az Új csoport lapon töltse ki az alábbi űrlapmezőket:

- Csoport típusa: Válassza a Biztonság lehetőséget.

- Csoportnév: Adja meg annak a csoportnak a nevét, amely az alkalmazás vagy a környezet nevére mutató hivatkozást tartalmaz.

- Csoport leírása: Adjon meg egy leírást, amely ismerteti a csoport célját.

Az Azure portál képernyőképe, amely bemutatja, hogyan lehet létrehozni egy csoportot.

A Tagok alatt válassza a Nincsenek tagok kiválasztva hivatkozást, hogy tagokat adjon a csoporthoz.

A megnyíló legördülő panelen keresse meg a korábban létrehozott szolgáltatási objektumot, és válassza ki a szűrt eredmények közül. A kijelölés megerősítéséhez kattintson a panel alján található Kiválasztás gombra.

Az Új csoport lap alján válassza a Létrehozás lehetőséget a csoport létrehozásához és a Minden csoport laphoz való visszatéréshez. Ha nem látja az új csoportot a listában, várjon egy kis időt, és frissítse a lapot.

Szerepkörök hozzárendelése a csoporthoz

Ezután határozza meg, hogy az alkalmazásnak milyen szerepkörökre (engedélyekre) van szüksége az erőforrásokhoz, és rendelje hozzá ezeket a szerepköröket a létrehozott Microsoft Entra csoporthoz. A csoportok szerepkörhöz rendelhetők az erőforrás, az erőforráscsoport vagy az előfizetés hatókörében. Ez a példa bemutatja, hogyan rendelhet hozzá szerepköröket az erőforráscsoport hatóköréhez, mivel a legtöbb alkalmazás egyetlen erőforráscsoportba csoportosítja az összes Azure erőforrást.

A Azure portálon keresse meg az alkalmazást tartalmazó erőforráscsoport Overview lapját.

A bal oldali navigációs sávon válassza a Hozzáférés-vezérlés (IAM) lehetőséget.

A Hozzáférés-vezérlés (IAM) lapon válassza a + Hozzáadás lehetőséget, majd a legördülő menüben válassza a Szerepkör-hozzárendelés hozzáadása lehetőséget. A Szerepkör-hozzárendelés hozzáadása lap számos lapot biztosít a szerepkörök konfigurálásához és hozzárendeléséhez.

A Szerepkör lapon a keresőmezővel keresse meg a hozzárendelni kívánt szerepkört. Jelölje ki a szerepkört, majd kattintson a Tovább gombra.

A Tagok lapon:

- Az értékhez való hozzáférés hozzárendeléséhez válassza a Felhasználó, csoport vagy szolgáltatásnév lehetőséget.

- A Tagok értéknél válassza a + Tagok kijelölése lehetőséget a Tagok kijelölése úszó panel megnyitásához.

- Keresse meg a korábban létrehozott Microsoft Entra csoportot, és válassza ki a szűrt eredmények közül. Válassza a , majd a lehetőséget a csoport kijelöléséhez és a lebegő panel bezárásához.

- Válassza a Véleményezés + hozzárendelés lehetőséget a Tagok lap alján.

A Véleményezés + hozzárendelés lapon válassza a Véleményezés + hozzárendelés lehetőséget a lap alján.

Bejelentkezés a Azure fejlesztői eszközökkel

Ezután jelentkezzen be a Azure az egyik fejlesztői eszköz használatával, amellyel hitelesítést végezhet a fejlesztési környezetben. A hitelesített fióknak a korábban létrehozott és konfigurált Microsoft Entra csoportban is léteznie kell.

A Visual Studio Code használó fejlesztők közvetlenül a szerkesztőn keresztül hitelesíthetik fejlesztői fiókjukat a közvetítőn keresztül. Az alkalmazások, amelyek a DefaultAzureCredential vagy VisualStudioCodeCredential fiókot használják, ezt a fiókot használhatják az alkalmazáskérések hitelesítésére zökkenőmentes egyszeri bejelentkezési élmény segítségével.

A Visual Studio Code-ban lépjen a Kiegészítők panelre, és telepítse az Azure Erőforrások bővítményt. Ezzel a bővítménysel közvetlenül Visual Studio Code Azure erőforrásokat tekintheti meg és kezelheti. Emellett a beépített Visual Studio Code Microsoft-hitelesítésszolgáltatót használja a Azure való hitelesítéshez.

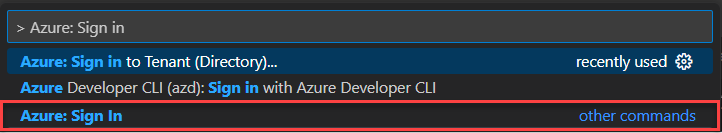

Nyissa meg a parancskatalógust Visual Studio Code, majd keresse meg és válassza ki a Azure: Bejelentkezés lehetőséget.

Jótanács

Nyissa meg a parancskatalógust

Ctrl+Shift+Phasználatával Windows/Linuxon vagyCmd+Shift+PmacOS rendszeren.

Hitelesítés Azure szolgáltatásokhoz az alkalmazásból

Az Azure Identitástár a különböző forgatókönyveket és Microsoft Entra hitelesítési folyamatokat támogató TokenCredential implementációit biztosítja. Az alábbi lépések bemutatják, hogyan használhatja a DefaultAzureCredential vagy egy adott fejlesztői eszköz hitelesítő adatait a felhasználói fiókok helyi használatakor.

A kód implementálása

Adja hozzá a

azure-identityfüggőséget apom.xmlfájlhoz:<dependency> <groupId>com.azure</groupId> <artifactId>azure-identity</artifactId> </dependency>Válasszon egy hitelesítőadat-implementációt a forgatókönyve alapján.

- Használjon a fejlesztési eszközre jellemző hitelesítő adatokat: ez a beállítás a legjobb egyszemélyes vagy egyeszközes forgatókönyvekhez.

- Bármely fejlesztési eszközben használható hitelesítő adatokat használhat: ez a lehetőség nyílt forráskódú projektekhez és különböző eszközcsoportokhoz ideális.

Használjon a fejlesztési eszközhöz kifejezetten kapcsolódó hitelesítő adatokat.

Adjon át egy adott fejlesztési eszköznek megfelelő TokenCredential példányt a Azure szolgáltatás ügyfélkonstruktorának, például AzureCliCredential.

import com.azure.identity.AzureCliCredential;

import com.azure.identity.AzureCliCredentialBuilder;

import com.azure.security.keyvault.secrets.SecretClient;

import com.azure.security.keyvault.secrets.SecretClientBuilder;

AzureCliCredential credential = new AzureCliCredentialBuilder().build();

SecretClient client = new SecretClientBuilder()

.vaultUrl("https://<your-key-vault-name>.vault.azure.net")

.credential(credential)

.buildClient();

Minden eszköz hitelesítő adatai ugyanazt a mintát követik. Szükség szerint cserélje le a hitelesítőadat-típust és annak megfelelő építőt:

AzureCliCredential/AzureCliCredentialBuilderAzureDeveloperCliCredential/AzureDeveloperCliCredentialBuilderAzurePowerShellCredential/AzurePowerShellCredentialBuilderIntelliJCredential/IntelliJCredentialBuilderVisualStudioCodeCredential/VisualStudioCodeCredentialBuilder

Bármely fejlesztési eszközben használható hitelesítő adatok használata

Az DefaultAzureCredential példányt, amely minden helyi fejlesztési eszközhöz optimalizálva van, használja. Ebben a példában a környezeti változót AZURE_TOKEN_CREDENTIALS a következőre devkell beállítani: . További információ: Hitelesítő adatok kategóriáinak kizárása.

import com.azure.identity.DefaultAzureCredential;

import com.azure.identity.DefaultAzureCredentialBuilder;

import com.azure.security.keyvault.secrets.SecretClient;

import com.azure.security.keyvault.secrets.SecretClientBuilder;

DefaultAzureCredential credential = new DefaultAzureCredentialBuilder()

.requireEnvVars(AzureIdentityEnvVars.AZURE_TOKEN_CREDENTIALS)

.build();

SecretClient client = new SecretClientBuilder()

.vaultUrl("https://<your-key-vault-name>.vault.azure.net")

.credential(credential)

.buildClient();

Következő lépések

Ez a cikk a számítógépen elérhető hitelesítő adatokkal végzett hitelesítést ismerteti a fejlesztés során. Ez a hitelesítési mód az Azure SDK for Java-ban történő hitelesítés egyik lehetséges módja. A következő cikkek a következő módszereket ismertetik:

- Java alkalmazások Azure szolgáltatásokhoz történő hitelesítése szolgáltatásnevekkel a helyi fejlesztés során

- Az Azure által üzemeltetett Java-alkalmazások hitelesítése Azure erőforrásokhoz rendszer által hozzárendelt felügyelt identitás használatával

- Az Azure-erőforrásokhoz való hitelesítést Azure által üzemeltetett Java-alkalmazások számára felhasználó által hozzárendelt felügyelt identitással

Ha a fejlesztési környezet hitelesítésével kapcsolatos problémákba ütközik, tekintse meg a fejlesztési környezet hitelesítésének hibaelhárítását.

A hitelesítés elsajátítása után tekintse meg a A naplózás konfigurálása az Azure SDK-ban Java-hoz az SDK által biztosított naplózási funkciókról.