Megjegyzés

Az oldalhoz való hozzáféréshez engedély szükséges. Megpróbálhat bejelentkezni vagy módosítani a címtárat.

Az oldalhoz való hozzáféréshez engedély szükséges. Megpróbálhatja módosítani a címtárat.

A közvetített hitelesítés összegyűjti a felhasználói hitelesítő adatokat a rendszerhitelesítési közvetítő használatával egy alkalmazás hitelesítéséhez. A rendszerhitelesítési közvetítő egy olyan alkalmazás, amely egy felhasználó számítógépén fut, amely kezeli az összes csatlakoztatott fiók hitelesítési kézfogásait és tokenkarbantartását.

A közvetített hitelesítés a következő előnyöket nyújtja:

- Enables Single Sign-On (SSO): Lehetővé teszi az alkalmazások számára, hogy egyszerűsítsék a felhasználók hitelesítését Microsoft Entra ID, és megvédjék Microsoft Entra ID frissítési jogkivonatokat a kiszivárgástól és a visszaéléstől.

- Fokozott biztonság: A közvetítővel számos biztonsági fejlesztés érhető el anélkül, hogy frissítenie kellene az alkalmazáslogikát.

- Továbbfejlesztett funkciótámogatás: A közvetítő segítségével a fejlesztők hozzáférhetnek a gazdag operációs rendszer és a szolgáltatás képességeihez.

- Rendszerintegráció: Azokat az alkalmazásokat, amelyek a közvetítő beépülő modult használják a beépített fiókválasztóval, lehetővé teszik, hogy a felhasználó gyorsan válasszon ki egy meglévő fiókot ahelyett, hogy újra és újra ugyanazokat a hitelesítő adatokat újra és újra megismétli.

- Token Protection: Biztosítja, hogy a frissítési jogkivonatok eszközhöz kötöttek legyenek, és lehetővé teszi az alkalmazások számára az eszközhöz kötött hozzáférési jogkivonatok beszerzését. Lásd: Token Protection.

Windows egy

A személyes Microsoft-fiókok, valamint a munkahelyi vagy iskolai fiókok támogatottak. A támogatott Windows verziók esetében az alapértelmezett böngészőalapú felhasználói felület gördülékenyebb hitelesítési felületre vált, hasonlóan a beépített Windows-alkalmazásokhoz.

Az alkalmazás konfigurálása közvetítőalapú hitelesítéshez

Ha engedélyezni szeretné a közvetítőalapú hitelesítést az alkalmazásban, kövesse az alábbi lépéseket:

A Azure portálon lépjen a Microsoft Entra ID lapra, és válassza a bal oldali menüben a App registrations lehetőséget.

Válassza ki az alkalmazás regisztrációját, majd válassza a Hitelesítésilehetőséget.

Adja hozzá a megfelelő átirányítási URI-t az alkalmazásregisztrációhoz egy platformkonfiguráción keresztül:

A Platformkonfigurációk területen válassza a + Platform hozzáadása lehetőséget.

A Platformok konfigurálása területen válassza ki az alkalmazástípushoz (platformhoz) tartozó csempét a beállítások konfigurálásához, például mobil- és asztali alkalmazásokhoz.

Az egyéni átirányítási URI-kban adja meg a következő átirányítási URI-t:

ms-appx-web://Microsoft.AAD.BrokerPlugin/{your_client_id}Cserélje le

{your_client_id}az alkalmazás (ügyfél) azonosítójára az alkalmazásregisztráció Áttekintés paneljén.Válassza a Konfigurálás lehetőséget.

További információ: Átirányítási URI hozzáadása alkalmazásregisztrációhoz.

A Hitelesítés panel Speciális beállítások csoportjában válassza az Igen lehetőséget a nyilvános ügyfélfolyamatok engedélyezéséhez.

Válassza a Mentés lehetőséget a módosítások alkalmazásához.

Ha engedélyezni szeretné az alkalmazást adott erőforrásokhoz, lépjen a szóban forgó erőforrásra, válassza a API-engedélyek lehetőséget, és engedélyezze a Microsoft Graph és egyéb elérni kívánt erőforrásokat.

Fontos

Önnek is az ügyfélrendszer adminisztrátorának kell lennie ahhoz, hogy az első bejelentkezéskor hozzájárulását adja az alkalmazás használatához.

Szerepkörök hozzárendelése

Az alkalmazáskód közvetítőalapú hitelesítéssel történő sikeres futtatásához adjon felhasználói fiókengedélyeket Azure szerepköralapú hozzáférés-vezérlés (RBAC) használatával. Rendeljen hozzá egy megfelelő szerepkört a megfelelő Azure szolgáltatás felhasználói fiókjához. Például:

- Azure Blob Storage: Rendelje hozzá a Storage fiókadat-közreműködő szerepkört.

- Azure Key Vault: Rendelje hozzá a Key Vault titkos kódfelelős szerepkört.

Ha egy alkalmazás meg van adva, user_impersonation Access Azure Storage API-engedélyekkel kell rendelkeznie (az előző szakasz 6. lépése). Ez az API-engedély lehetővé teszi, hogy az alkalmazás hozzáférjen Azure storage-hoz a bejelentkezett felhasználó nevében, miután a bejelentkezés során megadta a hozzájárulást.

A kód implementálása

A Azure Identitástár a közvetítőalapú hitelesítést a InteractiveBrowserCredential használatával támogatja. Az azure-identity-broker könyvtár biztosítja InteractiveBrowserBrokerCredentialBuilder, amely képes InteractiveBrowserCredential használni a rendszerhitelesítési közvetítőt. Ha például közvetítőalapú hitelesítést szeretne használni egy Java konzolalkalmazásban a SecretClient Azure Key Vault hitelesítéséhez, kövesse az alábbi lépéseket:

Adja hozzá a

azure-identity-brokerfüggőséget apom.xmlfájlhoz:<dependency> <groupId>com.azure</groupId> <artifactId>azure-identity-broker</artifactId> </dependency>Adjon meg egy hivatkozást arra a szülőablakra, amelyen a fiókválasztó párbeszédpanelnek meg kell jelennie. Példákért lásd: Ablakkezelő beszerzése.

Hozzon létre egy

InteractiveBrowserCredentialpéldányt aInteractiveBrowserBrokerCredentialBuilderhasználatával.import com.azure.identity.InteractiveBrowserCredential; import com.azure.identity.broker.InteractiveBrowserBrokerCredentialBuilder; import com.azure.security.keyvault.secrets.SecretClient; import com.azure.security.keyvault.secrets.SecretClientBuilder; import com.azure.security.keyvault.secrets.models.KeyVaultSecret; long windowHandle = getWindowHandle(); // See examples below InteractiveBrowserCredential credential = new InteractiveBrowserBrokerCredentialBuilder() .setWindowHandle(windowHandle) .useDefaultBrokerAccount() .build(); SecretClient client = new SecretClientBuilder() .vaultUrl("https://<your-key-vault-name>.vault.azure.net") .credential(credential) .buildClient(); KeyVaultSecret secret = client.getSecret("MySecret"); System.out.println("Retrieved secret: " + secret.getName());

Az előző példában a useDefaultBrokerAccount úgy dönt, hogy részt vesz egy csendes, közvetített hitelesítési folyamatban az alapértelmezett rendszerfiókkal. Így a felhasználónak nem kell ismételten ugyanazt a fiókot kiválasztania. Ha a csendes, közvetített hitelesítés sikertelen, InteractiveBrowserCredential visszaesik az interaktív, közvetítőalapú hitelesítésre.

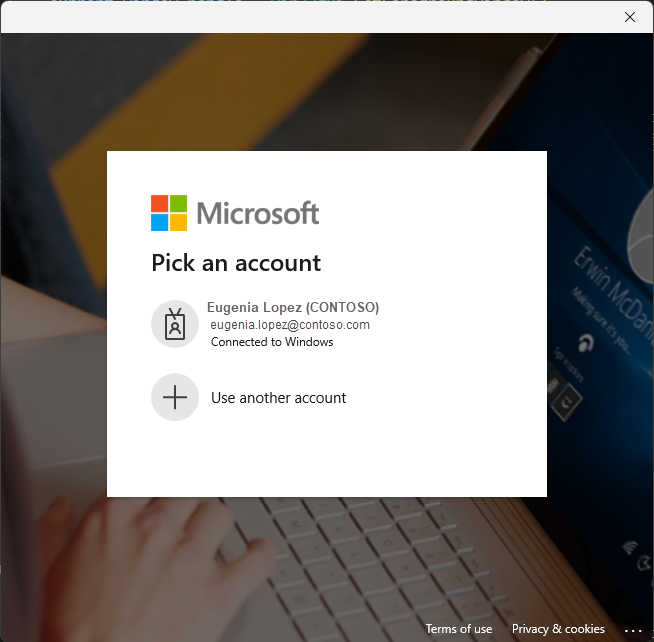

Az alábbi képernyőképen az alternatív interaktív, közvetítőalapú hitelesítési felület látható:

Ablakfogópont lekérése

Ha interaktív hitelesítést használ InteractiveBrowserCredential, egy szülőablak fogantyúra van szüksége ahhoz, hogy a hitelesítési párbeszédpanel megfelelően jelenjen meg a kérés küldő ablak fölött.

JavaFX-alkalmazás

JavaFX-alkalmazások esetén használja a JNA-t (Java natív hozzáférés) az ablakkezelő lekéréséhez:

import com.sun.jna.Pointer;

import com.sun.jna.platform.win32.User32;

import com.sun.jna.platform.win32.WinDef;

public long getWindowHandle(Stage stage) {

WinDef.HWND hwnd = User32.INSTANCE.FindWindow(null, stage.getTitle());

return Pointer.nativeValue(hwnd.getPointer());

}

Konzolalkalmazás

Windows konzolalkalmazás esetében a JNA használatával szerezze meg a konzolablak kezelőjét.

import com.sun.jna.Pointer;

import com.sun.jna.platform.win32.Kernel32;

import com.sun.jna.platform.win32.WinDef;

WinDef.HWND hwnd = Kernel32.INSTANCE.GetConsoleWindow();

long windowHandle = Pointer.nativeValue(hwnd.getPointer());