Az Azure Key Vault titkos kulcsainak használata az Azure Pipelinesban

Azure DevOps Services | Azure DevOps Server 2022 – Azure DevOps Server 2019

Az Azure Key Vault lehetővé teszi, hogy a fejlesztők biztonságosan tárolják és kezeljék az olyan bizalmas információkat, mint az API-kulcsok, a hitelesítő adatok vagy a tanúsítványok. Az Azure Key Vault szolgáltatás kétféle tárolót támogat: tárolókat és felügyelt HSM-készleteket (hardveres biztonsági modul). A tárolók szoftveres és HSM-alapú kulcsokat, titkos kulcsokat és tanúsítványokat is tárolhatnak, míg a felügyelt HSM-készletek kizárólag a HSM által támogatott kulcsokat támogatják.

Az oktatóanyag során a következőket fogja elsajátítani:

- Azure Key Vault létrehozása az Azure CLI használatával

- Titkos kulcs hozzáadása és az Azure Key Vaulthoz való hozzáférés konfigurálása

- Titkos kódok használata a folyamatban

Előfeltételek

Egy Azure DevOps-szervezet és egy projekt. Ha még nem tette meg, hozzon létre egy szervezetet vagy projektet.

Azure-előfizetés. Hozzon létre ingyenes Azure-fiókot, ha még nem rendelkezik ilyen fiókkal.

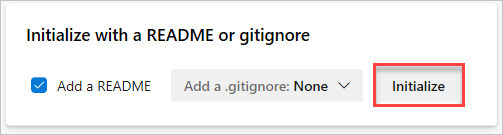

Adattár létrehozása

Ha már rendelkezik saját adattárral, folytassa a következő lépésben. Ellenkező esetben kövesse az alábbi utasításokat az adattár inicializálásához. Ezt az Azure-adattárat fogjuk használni a folyamat beállításához.

Jelentkezzen be az Azure DevOps-szervezetbe, és lépjen a projekthez.

Válassza az Adattár lehetőséget, majd az Inicializálás lehetőséget a fő ág inicializálásához egy README-vel.

Azure Key Vault létrehozása;

Jelentkezzen be az Azure Portalra, majd válassza a Cloud Shell gombot a jobb felső sarokban.

Ha egynél több Azure-előfizetés van társítva a fiókjához, az alábbi paranccsal adjon meg egy alapértelmezett előfizetést. Az előfizetések listájának létrehozásához használhatja

az account list.az account set --subscription <YOUR_SUBSCRIPTION_NAME_OR_ID>Állítsa be az alapértelmezett Azure-régiót. Az elérhető régiók listáját is létrehozhatja

az account list-locations.az config set defaults.location=<YOUR_REGION>Új erőforráscsoport létrehozása.

az group create --name <YOUR_RESOURCE_GROUP_NAME>Hozzon létre egy új Azure Key Vaultot.

az keyvault create \ --name <YOUR_KEY_VAULT_NAME> \ --resource-group <YOUR_RESOURCE_GROUP_NAME>Hozzon létre egy új titkos kulcsot az Azure Key Vaultban.

az keyvault secret set \ --name <YOUR_SECRET_NAME> \ --value <YOUR_ACTUAL_SECRET> \ --vault-name <YOUR_KEY_VAULT_NAME>

Key Vault hozzáférési szabályzatok beállítása

Az Azure Key Vault eléréséhez be kell állítanunk egy szolgáltatásnevet, hogy hozzáférést biztosítsunk az Azure Pipelineshoz. Az alábbi útmutatót követve hozzon létre egy egyszerű szolgáltatást az Azure CLI-vel, majd folytassa az ebben a szakaszban ismertetett következő lépésekkel.

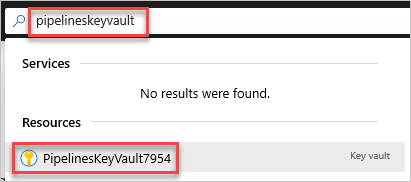

Lépjen az Azure Portalra, majd a keresősáv használatával keresse meg a korábban létrehozott kulcstartót.

Válassza az Access-szabályzatok, majd a Létrehozás lehetőséget egy új szabályzat létrehozásához.

A Titkos engedélyek területen válassza a Beolvasás és a Lista lehetőséget.

Válassza a Tovább lehetőséget, majd válassza ki a korábban létrehozott szolgáltatásnevet. A szolgáltatásnév olyan objektum, amely egy olyan alkalmazást vagy szolgáltatást jelöl, amely hozzáférést kér az Azure-erőforrásokhoz.

Válassza a Tovább, majd a Tovább elemet még egyszer.

Tekintse át a szabályzatokat, majd válassza a Létrehozás lehetőséget, ha elkészült.

Feljegyzés

Az Azure szerepköralapú hozzáférés-vezérlést (Azure RBAC) használó Azure Key Vaultok nem támogatottak.

Szerepkör-hozzárendelés hozzáadása

A következő lépésben létrehozunk egy ARM-szolgáltatáskapcsolatot a szolgáltatásnév használatával. A kapcsolat ellenőrzése előtt olvasási hozzáférést kell biztosítanunk a szolgáltatásnévnek az előfizetés szintjén:

Válassza az Előfizetések lehetőséget a bal oldali navigációs panelen, majd keresse meg és válassza ki az előfizetést.

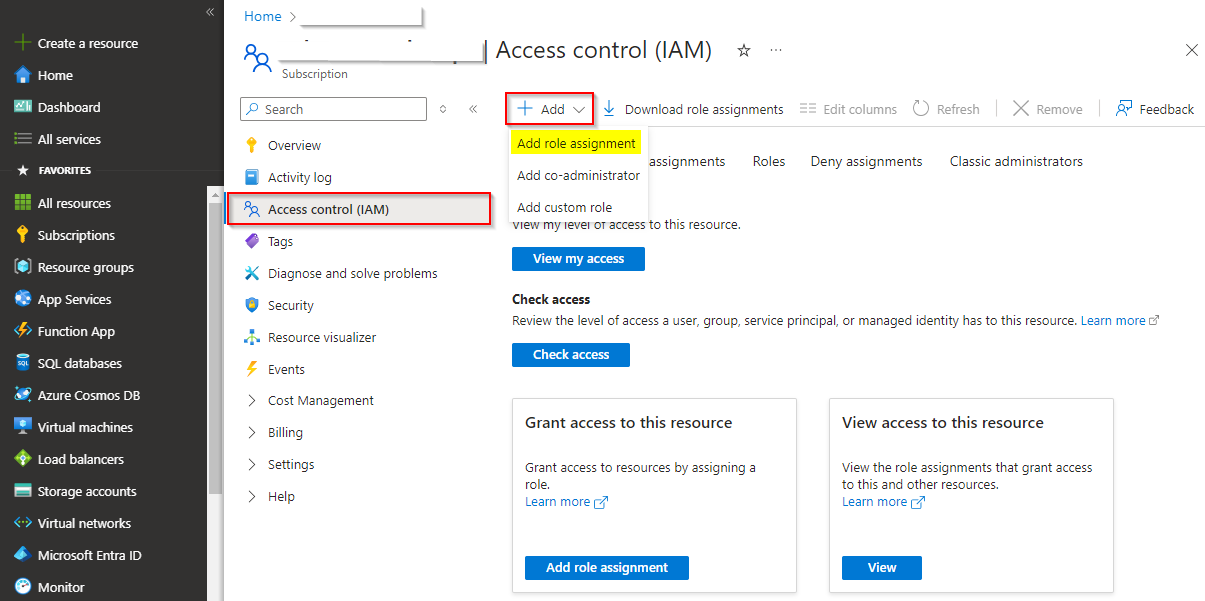

Válassza a Hozzáférés-vezérlés, majd a Szerepkör-hozzárendelés hozzáadása>lehetőséget.

Válassza a Szerepkör lap Olvasó elemét, majd a Tovább gombot.

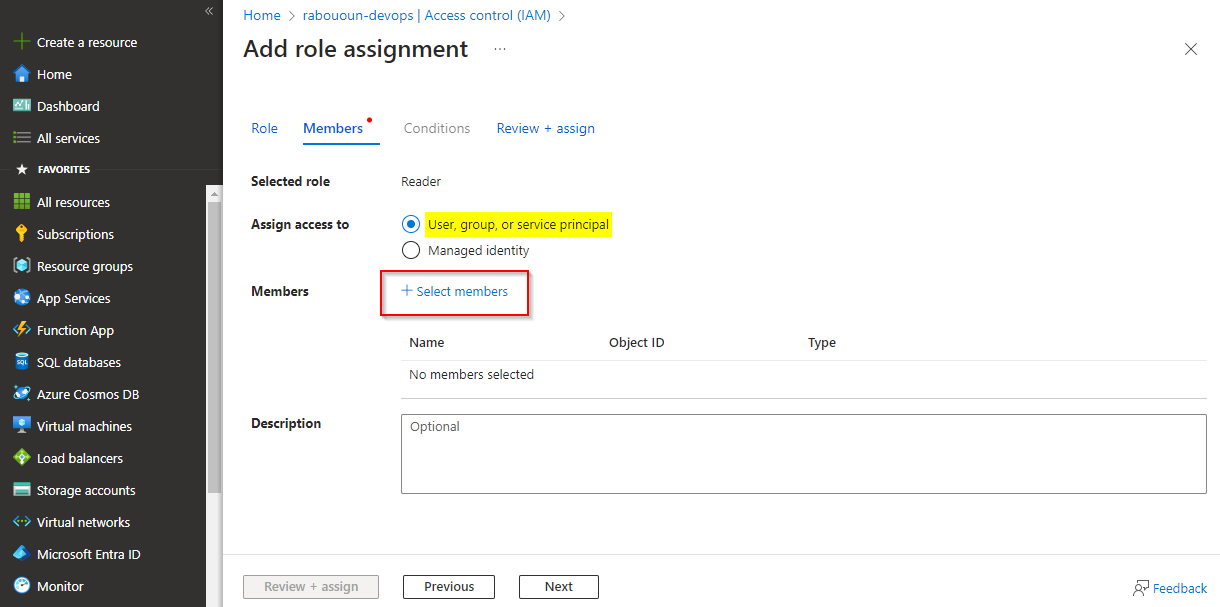

Válassza a Felhasználó, csoport vagy szolgáltatásnév lehetőséget, majd válassza a Tagok kijelölése lehetőséget.

A keresősávon keresse meg a szolgáltatásnevet, majd jelölje ki a "+" jelet, majd kattintson a Kiválasztás gombra.

Válassza a Véleményezés + hozzárendelés lehetőséget, tekintse át a beállításokat, majd válassza a Véleményezés + hozzárendelés lehetőséget még egyszer a lehetőségek megerősítéséhez és a szerepkör-hozzárendelés hozzáadásához.

Szolgáltatáskapcsolat létrehozása

Jelentkezzen be az Azure DevOps-szervezetbe, és lépjen a projekthez.

Válassza a Projektbeállítások>szolgáltatáskapcsolatok lehetőséget, majd válassza az Új szolgáltatáskapcsolat lehetőséget egy új szolgáltatáskapcsolat létrehozásához.

Válassza az Azure Resource Managert, majd a Tovább lehetőséget.

Válassza a Szolgáltatásnév (manuális) lehetőséget, majd a Tovább gombot.

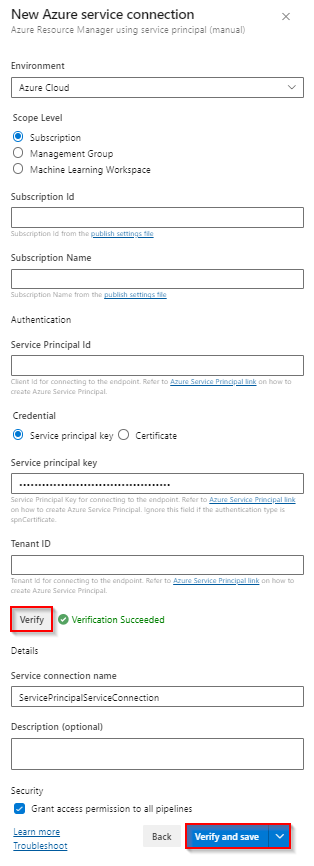

Válassza az Azure Cloud for Environment és az Előfizetés lehetőséget a hatókörszinthez, majd adja meg az előfizetés azonosítóját és az előfizetés nevét.

Töltse ki a következő mezőket a szolgáltatásnév létrehozásakor kapott információkkal, majd válassza az Ellenőrzés , ha elkészült:

- Szolgáltatásnév azonosítója: A szolgáltatásnév appId azonosítója.

- Egyszerű szolgáltatáskulcs: A szolgáltatásnév jelszava.

- Bérlőazonosító: A szolgáltatásnév bérlője.

Ha az ellenőrzés sikeres volt, adjon meg egy nevet és leírást (nem kötelező) a szolgáltatáskapcsolathoz, majd jelölje be a Hozzáférési engedély megadása az összes folyamathoz jelölőnégyzetet.

Ha elkészült, válassza az Ellenőrzés és mentés lehetőséget.

Jelentkezzen be az Azure DevOps-gyűjteménybe, és lépjen a projekthez.

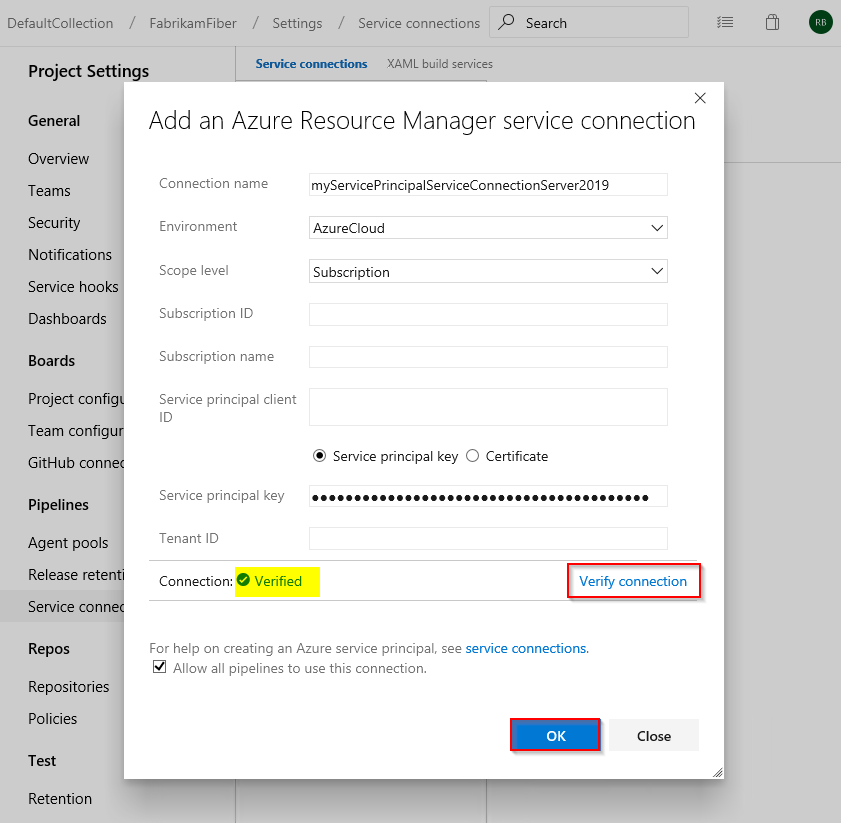

Válassza a Projektbeállítások>Szolgáltatáskapcsolatok>Új szolgáltatáskapcsolat lehetőséget, majd az Azure Resource Managert választva hozzon létre egy új ARM-szolgáltatáskapcsolatot.

Adjon nevet a szolgáltatáskapcsolatnak, majd válassza az Azure Cloud for Environment és az Előfizetés lehetőséget a hatókörszinthez.

Adja meg az előfizetés azonosítóját és az előfizetés nevét.

Töltse ki a következő mezőket a szolgáltatásnév létrehozásakor kapott információkkal, majd válassza a Kapcsolat ellenőrzése elemet, amikor elkészült:

- Szolgáltatásnév ügyfélazonosítója: A szolgáltatásnév appId azonosítója.

- Egyszerű szolgáltatáskulcs: A szolgáltatásnév jelszava.

- Bérlőazonosító: A szolgáltatásnév bérlője.

Jelölje be az Összes folyamat használatának engedélyezése jelölőnégyzetet , majd ha végzett, válassza az Ok gombot .

Új folyamat létrehozása

Jelentkezzen be az Azure DevOps-szervezetbe, és lépjen a projekthez.

Válassza a Folyamatok, majd az Új folyamat lehetőséget.

Válassza a Klasszikus szerkesztő használata klasszikus folyamat létrehozásához lehetőséget.

Válassza az Azure Repos Git lehetőséget, válassza ki az adattárat és az alapértelmezett ágat, majd válassza a Folytatás lehetőséget.

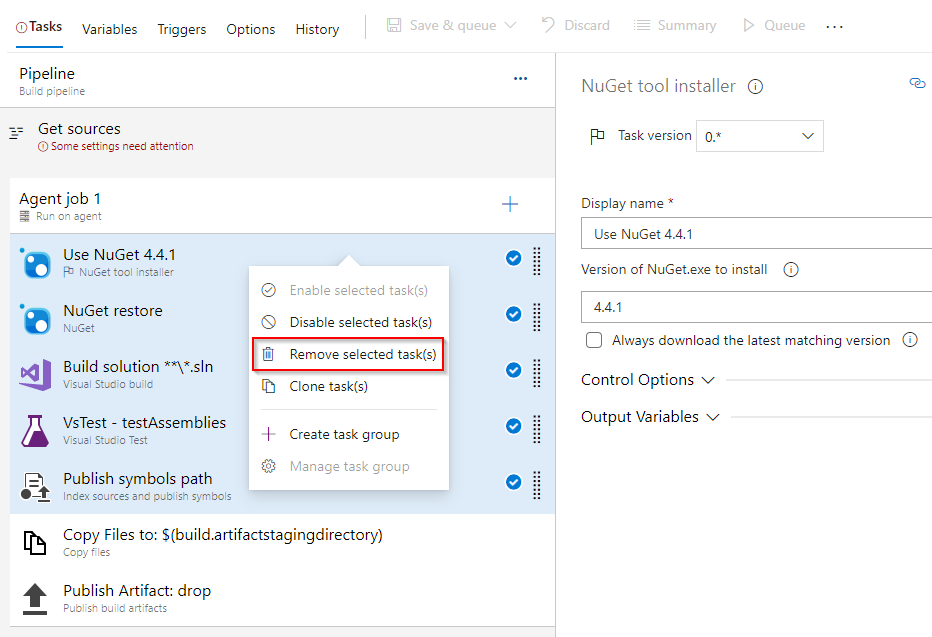

Válassza ki a .Net Desktop-folyamatsablont .

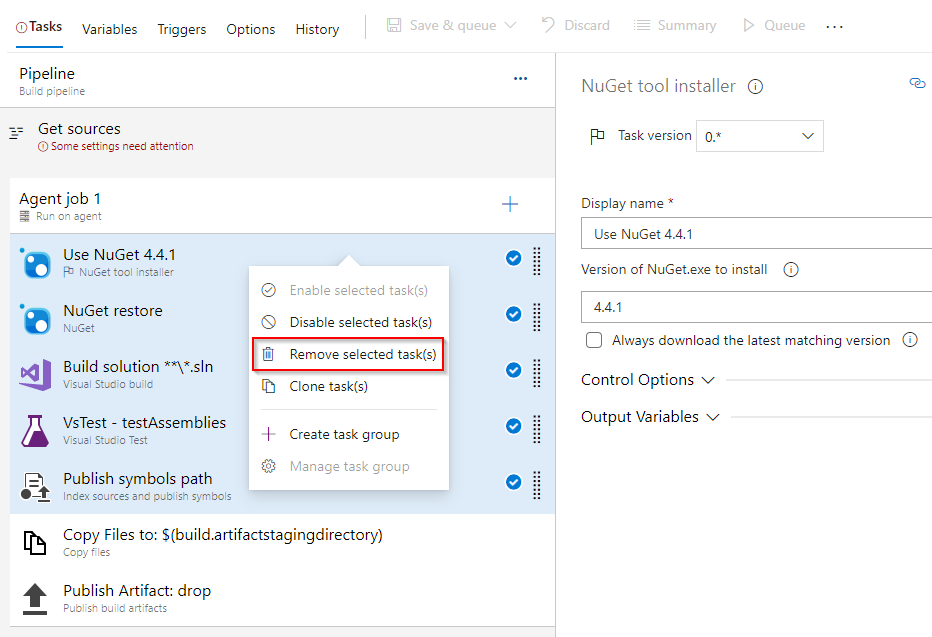

Ebben a példában csak az utolsó két tevékenységre lesz szükségünk. Nyomja le a CTRL billentyűt, majd jelölje ki az első öt feladatot, kattintson a jobb gombbal, és törölje a kijelölt tevékenységek eltávolítása parancsot .

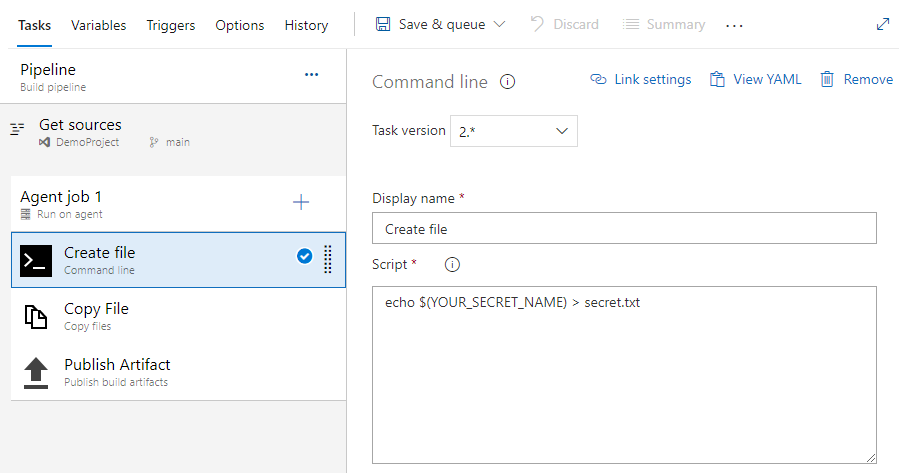

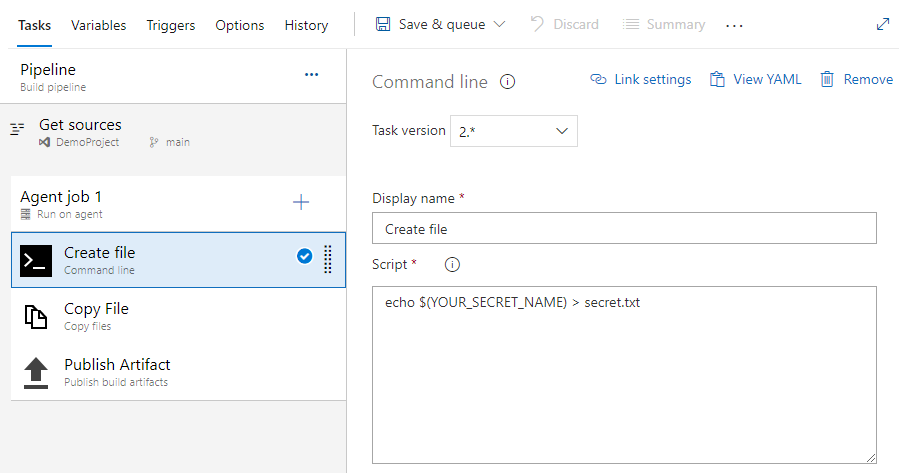

Válassza ki + az új feladat hozzáadásához. Keresse meg a parancssorifeladatot, jelölje ki, majd a Hozzáadás gombra kattintva adja hozzá a folyamathoz. A hozzáadás után konfigurálja az alábbiak szerint:

- Megjelenítendő név: Fájl létrehozása

- Szkript:

echo $(YOUR_SECRET_NAME) > secret.txt

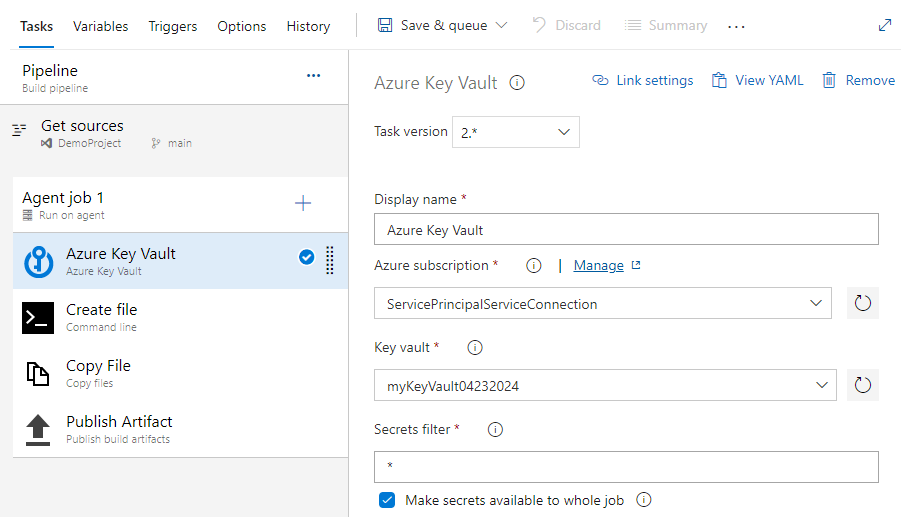

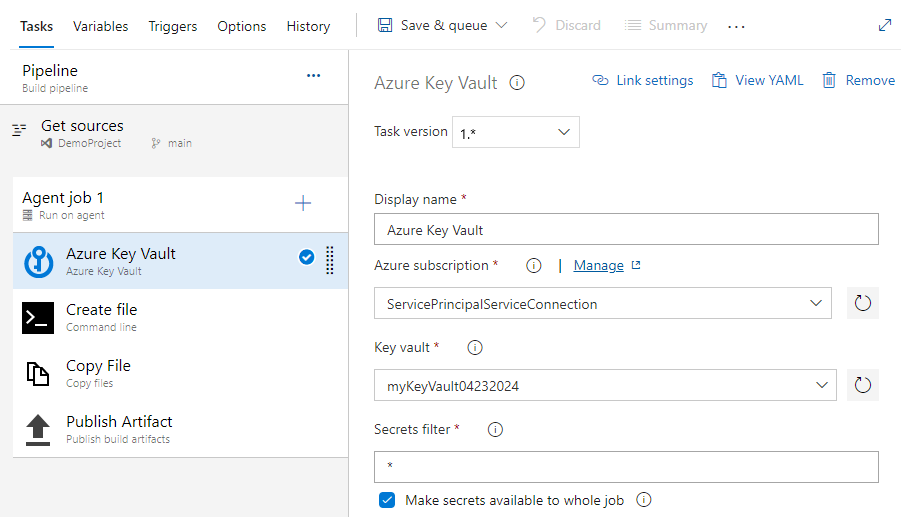

Válassza ki + az új feladat hozzáadásához. Keresse meg az Azure Key Vault-feladatot, jelölje ki, majd a Hozzáadás* lehetőséget választva vegye fel a folyamatba. A hozzáadás után konfigurálja az alábbiak szerint:

- Megjelenítendő név: Azure Key Vault

- Azure-előfizetés: Válassza ki a korábban létrehozott egyszerű szolgáltatáskapcsolatot

- Key Vault: válassza ki a kulcstartót

- Titkos kódszűrő: A titkos kódok neveinek vesszővel tagolt listája, vagy hagyja * a titkos kulcsok letöltéséhez a kijelölt kulcstartóból

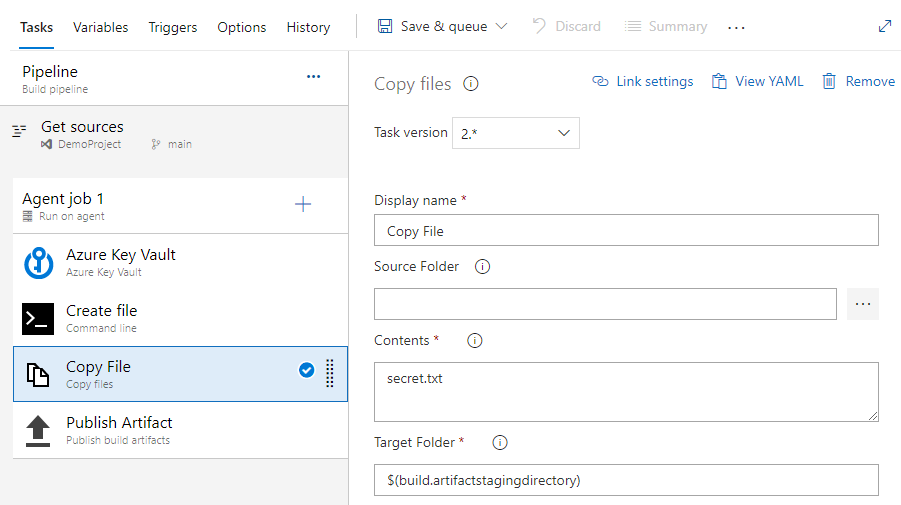

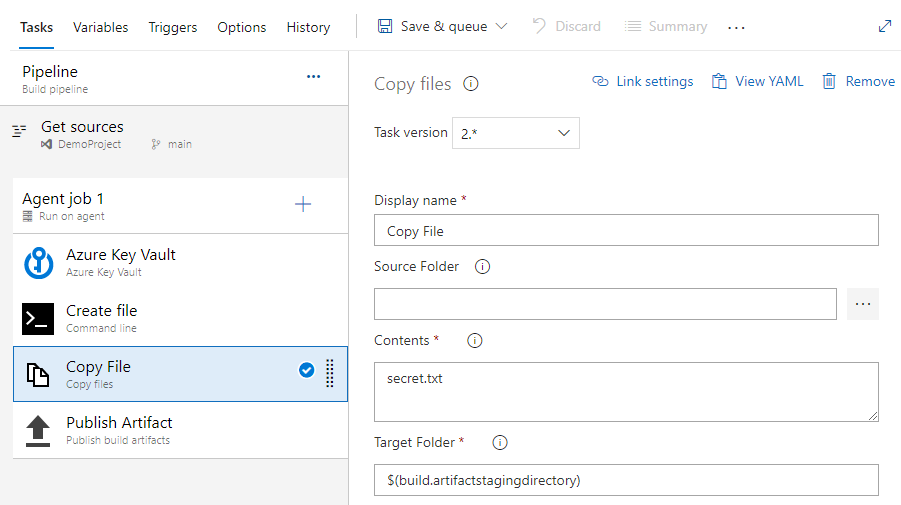

Válassza ki a Fájlok másolása feladatot, és töltse ki a szükséges mezőket az alábbiak szerint:

- Megjelenítendő név: Fájl másolása

- Tartalom: secret.txt

- Célmappa: $(build.artifactstagingdirectory)

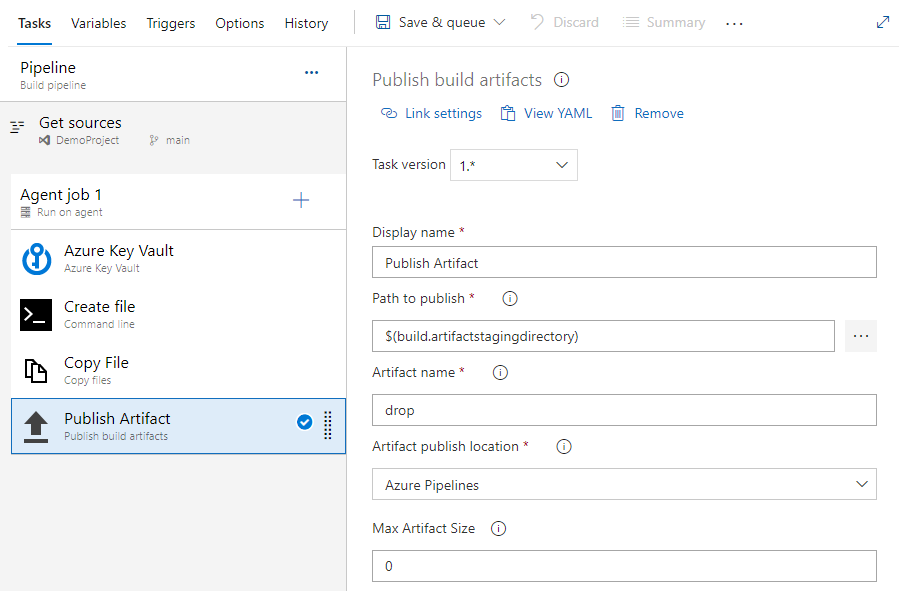

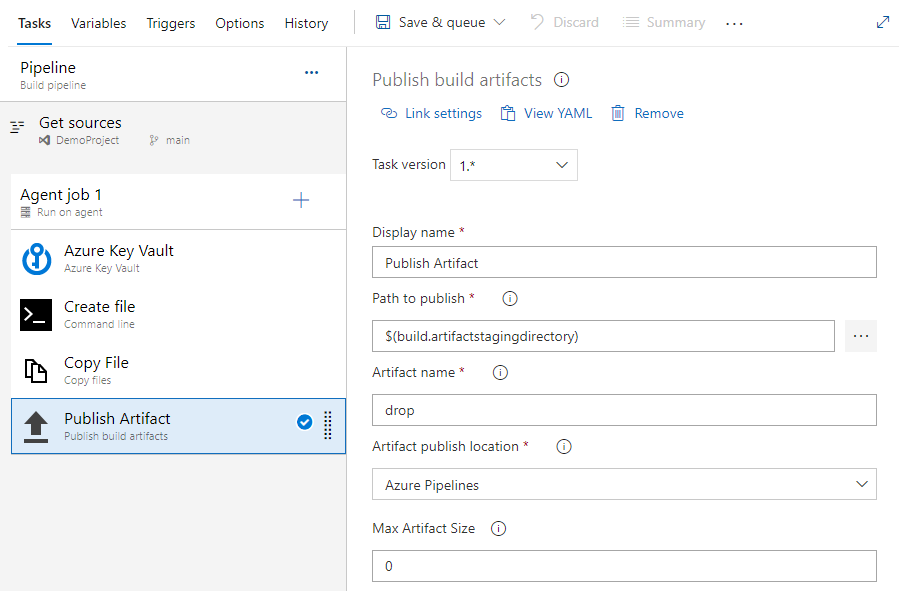

Válassza ki az Összetevők közzététele feladatot, és töltse ki a szükséges mezőket az alábbiak szerint:

- Megjelenítendő név: Összetevő közzététele

- Közzétételi útvonal: $(build.artifactstagingdirectory)

- Összetevő neve: drop

- Összetevő közzétételi helye: Azure Pipelines

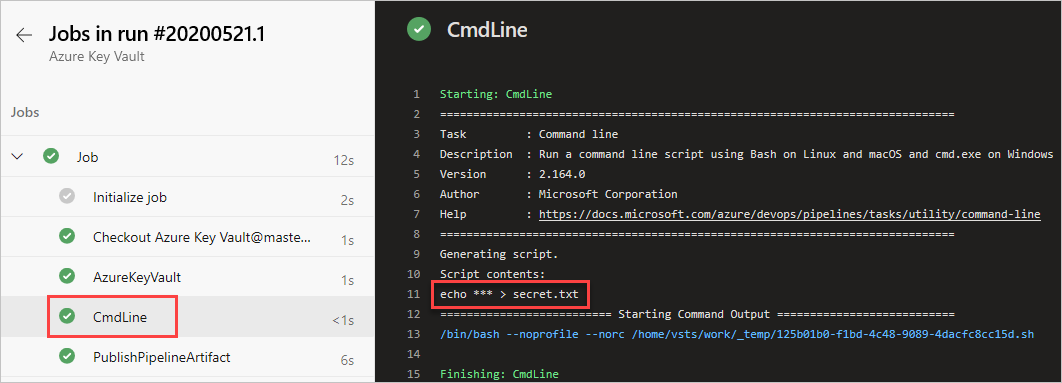

Válassza a Mentés és az üzenetsor lehetőséget, majd válassza a Futtatás lehetőséget a folyamat futtatásához.

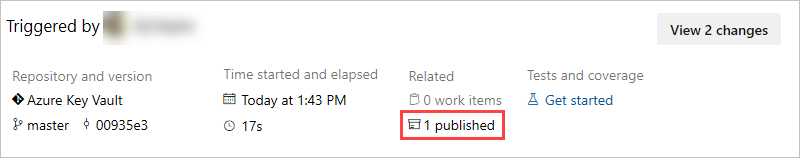

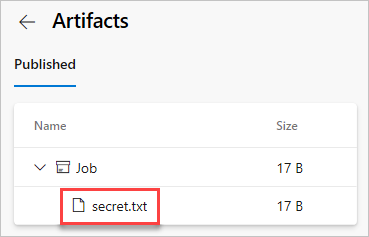

Miután a folyamatfuttatás befejeződött, térjen vissza a folyamat összegzéséhez, és válassza ki a közzétett összetevőt.

Válassza a drop>secret.txt a közzétett összetevő letöltéséhez.

Nyissa meg az imént letöltött szövegfájlt, a szövegfájlnak tartalmaznia kell az Azure Key Vault titkos kódját.

Jelentkezzen be az Azure DevOps-gyűjteménybe, és lépjen a projekthez.

Válassza a Folyamatok, majd a Buildek lehetőséget.

Válassza az Új>buildfolyamat lehetőséget.

Válassza a Klasszikus szerkesztő használata új klasszikus buildelési folyamat létrehozásához lehetőséget.

Válassza az Azure Repos Git lehetőséget, válassza ki az adattárat és az alapértelmezett ágat, majd válassza a Folytatás lehetőséget.

Válassza ki a .Net Desktop-folyamatsablont , majd válassza az Alkalmaz lehetőséget.

Ebben a példában csak az utolsó két tevékenységre lesz szükségünk. Nyomja le a CTRL billentyűt, majd jelölje ki az első öt feladatot, kattintson a jobb gombbal, és törölje a kijelölt tevékenységek eltávolítása parancsot .

Válassza ki + az új feladat hozzáadásához. Keresse meg a parancssorifeladatot, jelölje ki, majd a Hozzáadás gombra kattintva adja hozzá a folyamathoz. A hozzáadás után konfigurálja az alábbiak szerint:

- Megjelenítendő név: Fájl létrehozása

- Szkript:

echo $(YOUR_SECRET_NAME) > secret.txt

Válassza ki + az új feladat hozzáadásához. Keresse meg az Azure Key Vault-feladatot, jelölje ki, majd a Hozzáadás* lehetőséget választva vegye fel a folyamatba. A hozzáadás után konfigurálja az alábbiak szerint:

- Megjelenítendő név: Azure Key Vault

- Azure-előfizetés: Válassza ki a korábban létrehozott egyszerű szolgáltatáskapcsolatot

- Key Vault: válassza ki a kulcstartót

- Titkos kódszűrő: A titkos kódok neveinek vesszővel tagolt listája, vagy hagyja * a titkos kulcsok letöltéséhez a kijelölt kulcstartóból

Válassza ki a Fájlok másolása feladatot, és töltse ki a szükséges mezőket az alábbiak szerint:

- Megjelenítendő név: Fájl másolása

- Tartalom: secret.txt

- Célmappa: $(build.artifactstagingdirectory)

Válassza ki az Összetevők közzététele feladatot, és töltse ki a szükséges mezőket az alábbiak szerint:

- Megjelenítendő név: Összetevő közzététele

- Közzétételi útvonal: $(build.artifactstagingdirectory)

- Összetevő neve: drop

- Összetevő közzétételi helye: Azure Pipelines

Válassza a Mentés & üzenetsor lehetőséget, majd a Mentés > üzenetsor lehetőséget a buildelési folyamat futtatásához.

Miután a folyamatfuttatás befejeződött, válassza az Összetevők elemet, majd válassza az elvetést.

Az újonnan megnyitott ablakban válassza a drop>secret.txt, a három pont ikon (...), majd a letöltés lehetőséget a szövegfájl mentéséhez.

Nyissa meg az imént letöltött szövegfájlt, amely tartalmazza az Azure-kulcstartó titkos kódját.

Figyelmeztetés

Ez az oktatóanyag csak oktatási célokra szolgál. A biztonsági ajánlott eljárásokról és a titkos kulcsok biztonságos használatáról az Azure Key Vault segítségével a kiszolgálóalkalmazások titkos kulcsainak kezelése című témakörben olvashat.

Az erőforrások eltávolítása

A létrehozott erőforrások törléséhez kövesse az alábbi lépéseket:

Ha létrehozott egy új szervezetet a projekt üzemeltetéséhez, tekintse meg , hogyan törölheti a szervezetet, egyébként törölheti a projektet.

Az oktatóanyag során létrehozott összes Azure-erőforrás egyetlen erőforráscsoportban van üzemeltetve. Futtassa az alábbi parancsot az erőforráscsoport és az összes erőforrás törléséhez.

az group delete --name <YOUR_RESOURCE_GROUP_NAME>

GYIK

K: A következő hibaüzenet jelenik meg: "a felhasználó vagy csoport nem rendelkezik titkos kódok listájának engedélyével", mit tegyek?

Válasz: Ha hibaüzenet jelenik meg, amely azt jelzi, hogy a felhasználó vagy csoport nem rendelkezik titkos kulcslistára vonatkozó engedéllyel a Key Vaultban, futtassa az alábbi parancsokat, hogy engedélyezze az alkalmazás számára a kulcs vagy titkos kulcs elérését az Azure Key Vaultban:

$ErrorActionPreference="Stop";

$Credential = Get-Credential;

Connect-AzAccount -SubscriptionId <YOUR_SUBSCRIPTION_ID> -Credential $Credential;

$spn=(Get-AzureRmADServicePrincipal -SPN <YOUR_SERVICE_PRINCIPAL_ID>);

$spnObjectId=$spn.Id;

Set-AzureRmKeyVaultAccessPolicy -VaultName key-vault-tutorial -ObjectId $spnObjectId -PermissionsToSecrets get,list;

Kapcsolódó cikkek

Visszajelzés

Hamarosan elérhető: 2024-ben fokozatosan kivezetjük a GitHub-problémákat a tartalom visszajelzési mechanizmusaként, és lecseréljük egy új visszajelzési rendszerre. További információ: https://aka.ms/ContentUserFeedback.

Visszajelzés küldése és megtekintése a következőhöz: