Az Azure Resource Manager (ARM) szolgáltatáskapcsolatainak hibaelhárítása

Azure DevOps Services | Azure DevOps Server 2022 – Azure DevOps Server 2019

Ez a cikk azOkat a gyakori hibaelhárítási forgatókönyveket ismerteti, amelyekkel megoldhatja az Azure Resource Manager szolgáltatáskapcsolat létrehozásakor felmerülő problémákat. A szolgáltatáskapcsolatok létrehozásáról, szerkesztéséről és biztonságossá tételéről a Szolgáltatáskapcsolatok kezelése című témakörben olvashat.

Mi történik ARM-szolgáltatáskapcsolat létrehozásakor?

Ha nem rendelkezik szolgáltatáskapcsolattal, az alábbiak szerint hozhat létre egyet:

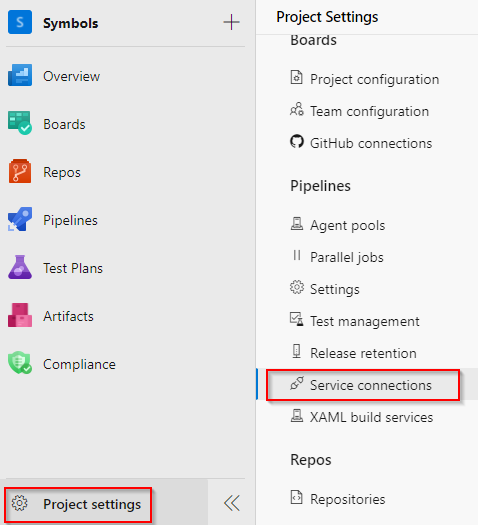

A projekten belül válassza a Projekt beállításai, majd a Szolgáltatáskapcsolatok lehetőséget.

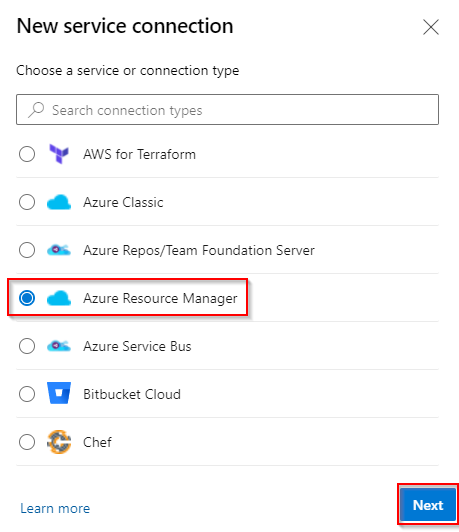

Új szolgáltatáskapcsolat hozzáadásához válassza az Új szolgáltatáskapcsolat lehetőséget, majd válassza az Azure Resource Managert. Ha elkészült, válassza a Tovább gombot.

Válassza a Szolgáltatásnév (automatikus) lehetőséget, majd a **Tovább lehetőséget.

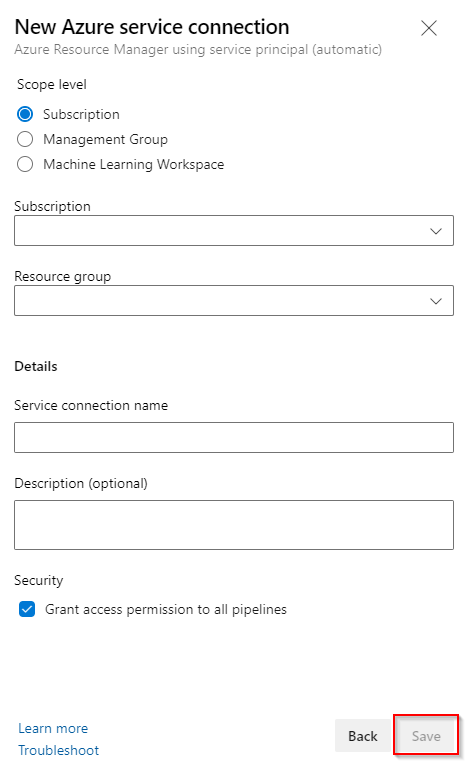

Válassza az Előfizetés lehetőséget, majd válassza ki az előfizetést a legördülő listából. Töltse ki az űrlapot, majd válassza a Mentés gombot, ha elkészült.

Az új ARM-szolgáltatáskapcsolat mentésekor az Azure DevOps ezután:

- Csatlakozás a Microsoft Entra-bérlőnek a kiválasztott előfizetéshez.

- Létrehoz egy alkalmazást a Microsoft Entra ID-ban a felhasználó nevében.

- Az alkalmazás sikeres létrehozása után közreműködőként rendelje hozzá az alkalmazást a kiválasztott előfizetéshez.

- Létrehoz egy Azure Resource Manager-szolgáltatáskapcsolatot az alkalmazás adatainak felhasználásával.

Feljegyzés

Szolgáltatáskapcsolatok létrehozásához hozzá kell adnia az Endpoint Creator csoporthoz a projektbeállításokban: Project settings>Service connections>Security. A közreműködők alapértelmezés szerint hozzáadódnak ehhez a csoporthoz.

Hibaelhárítási forgatókönyvek

Az alábbiakban bemutatunk néhányat a szolgáltatáskapcsolatok létrehozásakor fellépő problémák közül:

- Az ARM-szolgáltatáskapcsolatok hibaelhárítása

- Mi történik ARM-szolgáltatáskapcsolat létrehozásakor?

- Hibaelhárítási forgatókönyvek

- Nem megfelelő jogosultságok a művelet végrehajtásához

- Nem sikerült beszerezni egy hozzáférési jogkivonatot, vagy nem található érvényes frissítési jogkivonat

- Nem sikerült hozzárendelni a közreműködői szerepkört

- Az előfizetés nem szerepel a listán szolgáltatáskapcsolat létrehozásakor

- Néhány előfizetés hiányzik az előfizetések listájából

- A szolgáltatásnév jogkivonata lejárt

- Nem sikerült beolvasni a JWT-t a szolgáltatásnév ügyfélazonosítójának használatával

- Az Azure-előfizetés nem lesz átadva az előző feladat kimenetéből

- Milyen hitelesítési mechanizmusok támogatottak? Hogyan működnek a felügyelt identitások?

- Kapcsolódó cikkek

Nem megfelelő jogosultságok a művelet végrehajtásához

Ez az engedélyproblémá általában akkor fordul elő, ha a rendszer az Ön nevében próbál létrehozni egy alkalmazást a Microsoft Entra-azonosítóban.

A probléma oka a következő okok lehetnek:

- A felhasználó csak vendég engedéllyel rendelkezik a címtárban

- A felhasználó nem jogosult alkalmazások hozzáadására a címtárban

A felhasználó csak vendég engedéllyel rendelkezik a címtárban

A probléma megoldásának legjobb módszere, ha a felhasználónak csak a minimális engedélyeket adja meg, a vendégfelhasználói engedélyeket az alábbiak szerint növelheti.

Jelentkezzen be az Azure Portalra rendszergazdai fiókkal. A fióknak tulajdonosnak, globális rendszergazdának vagy felhasználói fiók rendszergazdájának kell lennie.

Válassza a Microsoft Entra-azonosítót a bal oldali navigációs sávon.

Győződjön meg arról, hogy a felhasználói előfizetésnek megfelelő könyvtárat szerkeszti. Ha nem, válassza a Címtárváltás lehetőséget, és szükség esetén jelentkezzen be a megfelelő hitelesítő adatokkal.

Válassza a Felhasználók lehetőséget a Kezelés szakaszban.

Válassza a Felhasználói beállítások lehetőséget.

A Külső felhasználók szakaszban válassza a Külső együttműködés beállításainak kezelése lehetőséget.

A vendégfelhasználói engedélyek módosítása a Nem beállításra van korlátozva.

Ha készen áll arra, hogy rendszergazdai szintű engedélyeket adjon a felhasználónak, a globális rendszergazdai szerepkör taggá is teheti a felhasználót. Ehhez kövesse az alábbi lépéseket:

Figyelmeztetés

A globális rendszergazdai szerepkörhöz rendelt felhasználók elolvashatják és módosíthatják a Microsoft Entra-szervezet összes felügyeleti beállítását. Ajánlott eljárásként javasoljuk, hogy ezt a szerepkört ötnél kevesebb személyhez rendelje hozzá a szervezetben.

Jelentkezzen be az Azure Portalra rendszergazdai fiókkal. A fióknak tulajdonosnak, globális rendszergazdának vagy felhasználói fiók rendszergazdájának kell lennie.

Válassza a Microsoft Entra-azonosítót a bal oldali navigációs panelen.

Győződjön meg arról, hogy a felhasználói előfizetésnek megfelelő könyvtárat szerkeszti. Ha nem, válassza a Címtárváltás lehetőséget, és szükség esetén jelentkezzen be a megfelelő hitelesítő adatokkal.

Válassza a Felhasználók lehetőséget a Kezelés szakaszban.

A keresőmezővel keresse meg a kezelni kívánt felhasználót.

Válassza a Címtárszerepkört a Kezelés szakaszban, majd módosítsa a szerepkört globális rendszergazdai szerepkörre. Ha végzett, válassza a Mentés lehetőséget.

A módosítások globális alkalmazása általában 15–20 percet vesz igénybe. A felhasználó ezután megpróbálhatja újraépíteni a szolgáltatáskapcsolatot.

A felhasználó nem jogosult alkalmazások hozzáadására a címtárban

Rendelkeznie kell az integrált alkalmazások címtárban való hozzáadásához szükséges engedélyekkel. A címtáradminisztrátor jogosult a beállítás módosítására.

A bal oldali navigációs panelen válassza a Microsoft Entra-azonosítót .

Győződjön meg arról, hogy a felhasználói előfizetésnek megfelelő könyvtárat szerkeszti. Ha nem, válassza a Címtárváltás lehetőséget, és szükség esetén jelentkezzen be a megfelelő hitelesítő adatokkal.

Válassza a Felhasználók lehetőséget, majd válassza a Felhasználói beállítások lehetőséget.

A Alkalmazásregisztrációk területen módosítsa a Felhasználók alkalmazásregisztrációt Igen értékre.

A szolgáltatásnevet egy meglévő felhasználóval is létrehozhatja, aki már rendelkezik a szükséges engedélyekkel a Microsoft Entra-azonosítóban. További információért lásd: Azure Resource Manager-szolgáltatáskapcsolat létrehozása meglévő szolgáltatásnévvel.

Nem sikerült beszerezni egy hozzáférési jogkivonatot, vagy nem található érvényes frissítési jogkivonat

Ezek a hibák általában akkor fordulnak elő, ha a munkamenet lejárt. A következő problémák megoldásához:

- Jelentkezzen ki az Azure DevOpsból.

- Nyisson meg egy InPrivate vagy inkognitó böngészőablakot, és lépjen az Azure DevOpsra.

- Jelentkezzen be a megfelelő hitelesítő adatokkal.

- Válassza ki a szervezetet és a projektet.

- Hozza létre a szolgáltatáskapcsolatot.

Nem sikerült hozzárendelni a közreműködői szerepkört

Ez a hiba általában akkor fordul elő, ha nem rendelkezik írási engedéllyel a kiválasztott Azure-előfizetéshez.

A probléma megoldásához kérje meg az előfizetés rendszergazdáját, hogy rendelje hozzá a megfelelő szerepkört a Microsoft Entra-azonosítóhoz.

Az előfizetés nem szerepel a listán szolgáltatáskapcsolat létrehozásakor

Legfeljebb 50 Azure-előfizetés szerepel a különböző Azure-előfizetések legördülő menüjében (számlázás, szolgáltatáskapcsolat stb.). Ha szolgáltatáskapcsolatot állít be, és több mint 50 Azure-előfizetéssel rendelkezik, néhány előfizetése nem szerepel a listában. Ebben a forgatókönyvben hajtsa végre a következő lépéseket:

Hozzon létre egy új, natív Microsoft Entra-felhasználót az Azure-előfizetés Microsoft Entra-példányában.

Állítsa be a Microsoft Entra-felhasználót, hogy megfelelő engedélyekkel rendelkezik a számlázás beállításához vagy a szolgáltatáskapcsolatok létrehozásához. További információkért lásd: Azure DevOps-számlázás beállítására jogosult felhasználó hozzáadása.

Vegye fel a Microsoft Entra-felhasználót az Azure DevOps-szervezetbe egy érdekelt hozzáférési szinttel, majd adja hozzá a Projektgyűjtemény Rendszergazda istrators csoporthoz (számlázás céljából), vagy győződjön meg arról, hogy a felhasználó rendelkezik megfelelő engedélyekkel a Team Projectben a szolgáltatáskapcsolatok létrehozásához.

Jelentkezzen be az Azure DevOpsba az új felhasználói hitelesítő adatokkal, és állítson be egy számlázást. A listában csak egy Azure-előfizetés látható.

Néhány előfizetés hiányzik az előfizetések listájából

Ez a probléma a támogatott fióktípusok beállításainak módosításával és annak meghatározásával oldható meg, hogy ki használhatja az alkalmazást. Ehhez kövesse az alábbi lépéseket:

Jelentkezzen be az Azure Portalra.

Ha több bérlőhöz is hozzáfér, a felső menü Címtár+ előfizetés szűrőjével válassza ki azt a bérlőt, amelyben regisztrálni szeretne egy alkalmazást.

Válassza ki a Microsoft Entra-azonosítót a bal oldali panelen.

Válassza az Alkalmazásregisztrációk lehetőséget.

Válassza ki az alkalmazást a regisztrált alkalmazások listájából.

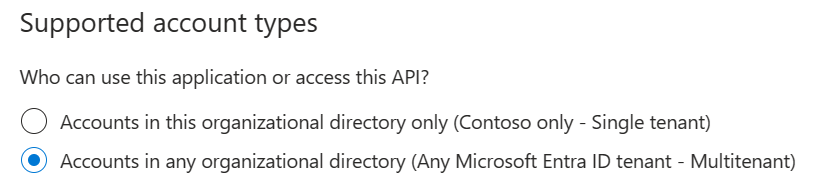

A Hitelesítés területen válassza a Támogatott fióktípusok lehetőséget.

A Támogatott fióktípusok csoportban ki használhatja ezt az alkalmazást, vagy férhet hozzá ehhez az API-hoz? válassza a Fiókok lehetőséget bármely szervezeti könyvtárban.

Ha végzett, válassza a Mentés lehetőséget.

A szolgáltatásnév jogkivonata lejárt

Az automatikusan létrehozott szolgáltatásnevek esetében gyakran merül fel probléma, hogy a szolgáltatásnév jogkivonata lejár, és meg kell újítani. Ha azonban probléma merült fel a jogkivonat frissítésével kapcsolatban, az érvényes frissítési jogkivonat nem található.

Az automatikusan létrehozott szolgáltatásnév hozzáférési jogkivonatának megújítása:

Nyissa meg a Project-beállítások>szolgáltatáskapcsolatait, majd válassza ki a módosítani kívánt szolgáltatáskapcsolatot.

Válassza a Szerkesztés lehetőséget a jobb felső sarokban, majd az Ellenőrzés lehetőséget.

Válassza a Mentés lehetőséget.

A szolgáltatásnév jogkivonata újabb három hónapig megújul.

Feljegyzés

Ez a művelet akkor is elérhető, ha a szolgáltatásnév jogkivonata még nem járt le.

Nem sikerült beolvasni a JWT-t a szolgáltatásnév ügyfélazonosítójának használatával

Ez a probléma akkor fordul elő, ha egy lejárt titkos kóddal rendelkező szolgáltatáskapcsolatot próbál ellenőrizni.

A probléma megoldása:

Nyissa meg a Project-beállítások>szolgáltatáskapcsolatait, majd válassza ki a módosítani kívánt szolgáltatáskapcsolatot.

Válassza a szerkesztés lehetőséget a jobb felső sarokban, majd módosítsa a szolgáltatáskapcsolatot. A legegyszerűbb és javasolt módosítás egy leírás hozzáadása.

A szolgáltatáskapcsolat mentéséhez válassza a Mentés lehetőséget.

Feljegyzés

Válassza a Mentés lehetőséget. Ebben a lépésben ne próbálja meg ellenőrizni a szolgáltatáskapcsolatot.

Lépjen ki a szolgáltatáskapcsolat szerkesztési ablakból, majd frissítse a szolgáltatáskapcsolatok lapot.

Válassza a Szerkesztés lehetőséget a jobb felső sarokban, majd válassza az Ellenőrzés lehetőséget.

A szolgáltatáskapcsolat mentéséhez válassza a Mentés lehetőséget.

Az Azure-előfizetés nem lesz átadva az előző feladat kimenetéből

Ha dinamikusan állítja be az Azure-előfizetést a kiadási folyamathoz, és egy előző feladat kimeneti változóját szeretné felhasználni, ez a probléma merülhet fel.

A probléma megoldásához győződjön meg arról, hogy az értékek a folyamat változók szakaszában vannak definiálva. Ezután átadhatja ezt a változót a folyamat tevékenységei között.

Milyen hitelesítési mechanizmusok támogatottak? Hogyan működnek a felügyelt identitások?

Az Azure Resource Manager-szolgáltatáskapcsolatok szolgáltatásnév-hitelesítéssel (SPA) vagy felügyelt identitáshitelesítéssel csatlakozhatnak az Azure-előfizetéshez. Az Azure-erőforrásokhoz tartozó kezelt identitások az Azure-szolgáltatásokat automatikusan kezelt identitással látják el a Microsoft Entra ID-ban. Ezzel az identitással hitelesítést végezhet bármely olyan szolgáltatásban, amely támogatja a Microsoft Entra-hitelesítést anélkül, hogy a hitelesítő adatokat a kódban vagy a szolgáltatáskapcsolatban őrizze meg.

A virtuális gépek felügyelt identitásairól a Szerepkörök hozzárendelése című témakörben olvashat.

Feljegyzés

A felügyelt identitások nem támogatottak a Microsoft által üzemeltetett ügynökökben. Ebben a forgatókönyvben be kell állítania egy saját üzemeltetésű ügynököt egy Azure-beli virtuális gépen, és konfigurálnia kell egy felügyelt identitást az adott virtuális géphez.

Kapcsolódó cikkek

Visszajelzés

Hamarosan elérhető: 2024-ben fokozatosan kivezetjük a GitHub-problémákat a tartalom visszajelzési mechanizmusaként, és lecseréljük egy új visszajelzési rendszerre. További információ: https://aka.ms/ContentUserFeedback.

Visszajelzés küldése és megtekintése a következőhöz: