Bejelentkezés a GitHub nyilvános adattárában található személyes hozzáférési jogkivonatokkal kapcsolatos értesítések fogadásához

Jelenleg, amikor személyes hozzáférési jogkivonatot fedezünk fel egy GitHub nyilvános adattárában, részletes e-mail-értesítést küldünk a jogkivonat tulajdonosának, és naplózunk egy eseményt az Azure DevOps-szervezet auditnaplójába. Ezzel a frissítéssel hozzáadtuk a projektgyűjteménygazdáknak azt a lehetőséget, hogy értesítéseket kaphassanak arról, ha egy szervezethez tartozó felhasználó személyes hozzáférési jogkivonata megtalálható egy GitHub nyilvános adattárban. Ez segít a projektgyűjtemény rendszergazdáinak tudni, hogy vannak-e kiszivárgott jogkivonatok, amelyek veszélyeztethetik az Azure DevOps-fiókjukat és -adataikat.

A részletekért tekintse meg a kibocsátási megjegyzéseket.

Általános kérdések

- A projektgyűjteménygazdák a GitHub nyilvános adattárában található személyes hozzáférési jogkivonatokkal kapcsolatos értesítésekre is feliratkozhatnak

- Biztonsági ellenőrzés kikényszerítése az összes Azure DevOps-kéréshez

Azure Boards

- Gyermekekhez rendelve Kanban-kártyákon

- A lekérdezés általános rendelkezésre állása szülőazonosító szerint

Azure Pipelines

- Támogatási csoport által felügyelt szolgáltatásfiókok ügynökszolgáltatás-fiókként

- Tájékoztató futtatások

- A builddefiníció REST API-tulajdonsága

retentionRuleselavult

Általános kérdések

A projektgyűjteménygazdák a GitHub nyilvános adattárában található személyes hozzáférési jogkivonatokkal kapcsolatos értesítésekre is feliratkozhatnak

A projektgyűjteménygazdák mostantól értesítést kaphatnak, ha a szervezet egy felhasználójához tartozó személyes hozzáférési jogkivonat (PAT) található egy GitHub nyilvános adattárában.

Emlékeztetőül: az Azure DevOps biztonsági csapata a GitHubon lévő partnereinkkel együttműködve megvizsgálja, hogy az Azure DevOps PAT-jai be vannak-e jelentkezve a GitHub nyilvános adattáraiba , és e-mailben értesítést küldenek a jogkivonat tulajdonosának, ha egy GitHub nyilvános adattárban található. Ezt az Azure DevOps-szervezet auditnaplójában is naplózza a rendszer.

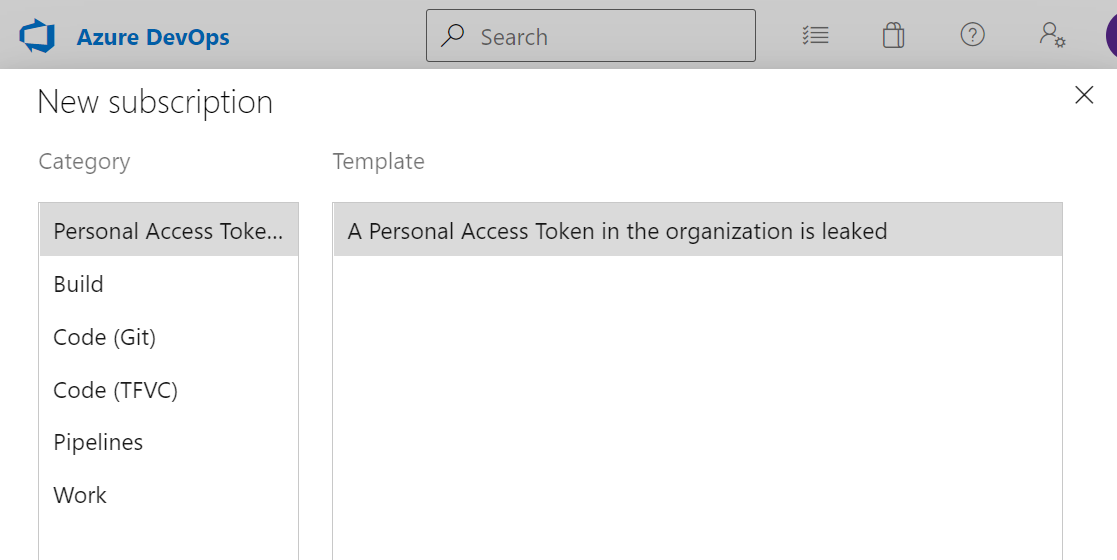

A projektgyűjtemény rendszergazdái feliratkozhatnak ezekre az értesítésekre a Felhasználói beállítások – Értesítések –>> Új előfizetés lapon

Biztonsági ellenőrzés kikényszerítése az összes Azure DevOps-kéréshez

Az Azure DevOps bezár egy korábbi biztonsági rést, amely lehetővé tette bizonyos felhasználók számára, hogy megkerüljék a biztonsági ellenőrzést, amikor az X-TFS-FedAuthRedirect fejlécet használják az Azure DevOps-erőforrások hívásához. Most minden felhasználónak, aki ezt az X-TFS-FedAuthRedirect fejlécet használja, mindig meg kell felelnie a bérlője által beállított Azure Active Directory-szabályzatoknak, és rendszeresen be kell jelentkeznie az Azure DevOps-fiókjaikba, hogy mindig aktív felhasználói munkamenettel rendelkezzenek.

Ha ezt a fejlécet használta, és nem megfelelőnek minősül, előfordulhat, hogy 401-et tapasztal, amikor az X-TFS-FedAuthRedirect paranccsal indít hívásokat. A fejlécet használó felhasználók számára ajánlott művelet annak biztosítása, hogy a fiókja megfeleljen az összes szükséges rendszergazdai szabályzatnak, jelentkezzen be újra az Azure DevOpsba egy új felhasználói munkamenet lekéréséhez, és legalább 90 naponta egyszer jelentkezzen be az Azure DevOpsba, vagy a bérlői rendszergazdák által beállított bejelentkezési gyakoriság-ellenőrzések időtartamát.

Ez a Visual Studio felhasználóira is vonatkozhat, mivel a termék a háttérben futó X-TFS-FedAuthRedirect fejléc használatával is kezdeményezhet hívásokat. Ha a Visual Studio termékben 401-et használ (azaz bármilyen szalagcímet vagy hibaüzenetet, amely blokkolja az Azure DevOps-erőforrásokhoz való hozzáférést), a fenti tanácsok érvényesek. A megszakítások elkerülése érdekében győződjön meg arról, hogy a fiókja megfelel a rendszergazdai szabályzatoknak, jelentkezzen be újra az Azure DevOpsba, és folytassa ezt rendszeres időközönként.

Azure Boards

Gyermekekhez rendelve Kanban-kártyákon

Hozzáadtuk a Hozzárendelt avatart a Kanban táblakártyákon lévő összes gyermekelemhez. Ez megkönnyíti annak megértését, hogy mely elemek lettek hozzárendelve és kihez. A helyi menü segítségével gyorsan hozzárendelheti a munkaelemet.

Megjegyzés

Ez a funkció a New Boards Hubs előzetes verziójában érhető el.

A lekérdezés általános rendelkezésre állása szülőazonosító szerint

Ezzel a frissítéssel általában lehetővé tesszük a munkaelemek szülőazonosító szerinti lekérdezését. Ez egy nagyszerű funkció, ha keresi a módját, hogy egy sima listát a gyermekek alapján a szülő.

Azure Pipelines

Támogatási csoport által felügyelt szolgáltatásfiókok ügynökszolgáltatás-fiókként

Az Azure Pipelines-ügynök mostantól támogatja a csoportosan felügyelt szolgáltatásfiókokat a windowsos helyi ügynökökön.

A csoportosan felügyelt szolgáltatásfiókok (gSMA-k) központi jelszókezelést biztosítanak a szolgáltatásfiókként működő tartományi fiókokhoz. Az Azure Pipelines-ügynök képes felismerni az ilyen típusú fiókokat, így nincs szükség jelszóra a konfiguráció során:

.\config.cmd --url https://dev.azure.com/<Organization> `

--auth pat --token <PAT> `

--pool <AgentPool> `

--agent <AgentName> --replace `

--runAsService `

--windowsLogonAccount <DOMAIN>\<gMSA>

Tájékoztató futtatások

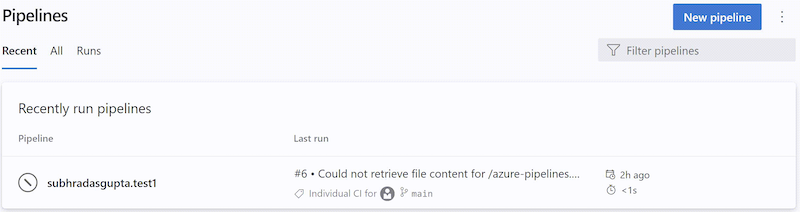

Az információs futtatás azt jelzi, hogy az Azure DevOps nem tudta lekérni egy YAML-folyamat forráskódját. Az ilyen futtatás a következőhöz hasonlóan néz ki.

Az Azure DevOps lekéri egy YAML-folyamat forráskódját külső eseményekre, például leküldéses véglegesítésre vagy belső eseményindítókra válaszul, például annak ellenőrzéséhez, hogy vannak-e kódmódosítások, és elindít egy ütemezett futtatásokat, vagy sem. Ha ez a lépés nem sikerül, a rendszer létrehoz egy információs futtatásokat. Ezek a futtatások csak akkor jönnek létre, ha a folyamat kódja Egy GitHub- vagy BitBucket-adattárban található.

A folyamat YAML-kódjának beolvasása a következő miatt meghiúsulhat:

- Az adattárszolgáltató kimaradást tapasztal

- Szabályozás kérése

- Hitelesítési problémák

- Nem sikerült lekérni a folyamat .yml-fájljának tartalmát

További információ az információs futtatásokról.

A builddefiníció REST API-tulajdonsága retentionRules elavult

A Build Definition REST API választípusában BuildDefinition a retentionRules tulajdonság elavultként van megjelölve, mivel ez a tulajdonság mindig üres készletet ad vissza.

Következő lépések

Megjegyzés

Ezek a funkciók a következő két-három hétben jelennek meg.

Lépjen az Azure DevOpsba, és nézze meg.

Visszajelzés küldése

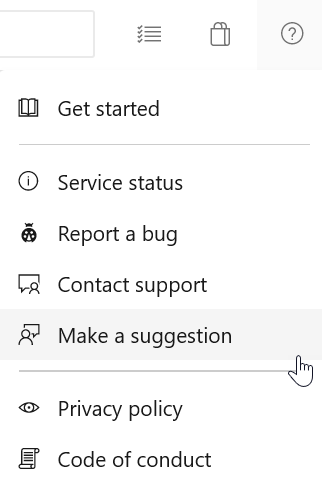

Szeretnénk hallani, mit gondol ezekről a funkciókról. A súgómenüvel jelentheti a problémát, vagy javaslatot adhat.

Tanácsokat és kérdéseket is kaphat a közösségtől a Stack Overflow-on.

Köszönettel:

Aaron Hallberg