Csoport nézetengedélyének beállítása a Service Hooksban

Azure DevOps Services | Azure DevOps Server 2022 – Azure DevOps Server 2019

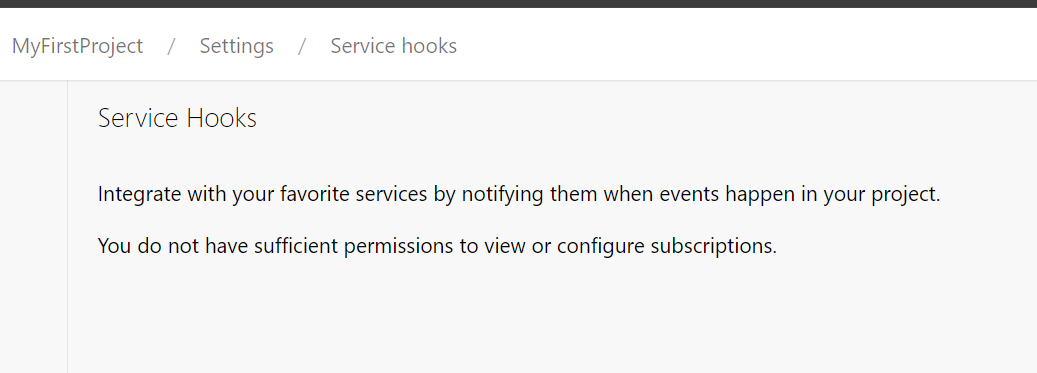

Alapértelmezés szerint csak a projektgazdák rendelkeznek megtekintési vagy szerkesztési engedélyekkel. Ha közvetlenül meg szeretné adni ezeket az engedélyeket más felhasználóknak, használhatja a parancssori eszközt vagy a Security REST API-t.

A ServiceHooks biztonsági névtér azonosítója a List Security Namespaces (Biztonsági névterek listázása) területen van definiálvacb594ebe-87dd-4fc9-ac2c-6a10a4c92046

Előfeltételek

Telepítse az Azure CLI-t a parancs futtatásához

az devops. Az Azure CLI telepítéseHozzon létre egy személyes hozzáférési jogkivonatot (PAT) az Azure DevOps-profilhoz. Győződjön meg arról, hogy tagja a Project Collection Administrator (PCA) csoportnak.

- Identitás (olvasás)

- Gráf (olvasás)

- Biztonság (kezelés)

Jelentkezzen be az Azure DevOpsba a következővel

az devops login: . Ha nem rendelkezik aaz devopsbővítménysel, telepítse.> az devops login The command requires the extension azure-devops. Do you want to install it now? The command will continue to run after the extension is installed. (Y/n): YA szervezetet alapértelmezett szervezetként definiálhatja. Ellenkező esetben definiálja

--org "https://dev.azure.com/{organization}"az egyes parancsokat.az devops configure --defaults organization="https://dev.azure.com/{organization}"Ellenőrizze, hogy megjelenik-e a szervezet engedélyeinek listája.

az devops security permission namespace list --org "https://dev.azure.com/{organization}"

Csoport identitásának és engedélyjogkivonatának olvasása

Keresse meg a csoport identitásleíróját.

> az devops security group list --project ac515e82-560c-4af8-845b-9f7f968d8e7b --output table Name Descriptor ----------------------------------------------- -------------------------------------------------------------------------------------------------------------------------------------------------- [TEAM FOUNDATION]\EntraServiceHooksRead aadgp.Uy0xLTktMTU1MTM3NDI0NS0xMjA0NDAwOTY5LTI0MDI5ODY0MTMtMjE3OTQwODYxNi0zLTM5NTQxNzM3ODYtMTUyMTA4MTkyNS0yNTQwNTA4MjYzLTMzNDgxNjQxNjgHa csoportnév alapján szeretne szűrni, használhatja

findstrvagygrepa parancs a parancssortól függ.Jogosultsági jogkivonat lekérése.

> az devops security permission list --id cb594ebe-87dd-4fc9-ac2c-6a10a4c92046 --subject <Group or user descriptor> --output table Token Effective Allow Effective Deny ------------------------------------------------------ ----------------- ---------------- PublisherSecurity 0 0 PublisherSecurity/ac515e82-560c-4af8-845b-9f7f968d8e7b 0 0

Szolgáltatáshookok olvasási engedélyének frissítése

Azoknak a lehetséges engedélyeknek a listája, amelyekhez

--allow-bitdefiniálható.- Előfizetések megtekintése

- Előfizetés szerkesztése

- Előfizetések törlése

- Események közzététele

> az devops security permission namespace show --id cb594ebe-87dd-4fc9-ac2c-6a10a4c92046 [ { "actions": [ { "bit": 1, "displayName": "View Subscriptions", "name": "ViewSubscriptions", "namespaceId": "cb594ebe-87dd-4fc9-ac2c-6a10a4c92046" }, { "bit": 2, "displayName": "Edit Subscription", "name": "EditSubscriptions", "namespaceId": "cb594ebe-87dd-4fc9-ac2c-6a10a4c92046" }, { "bit": 4, "displayName": "Delete Subscriptions", "name": "DeleteSubscriptions", "namespaceId": "cb594ebe-87dd-4fc9-ac2c-6a10a4c92046" }, { "bit": 8, "displayName": "Publish Events", "name": "PublishEvents", "namespaceId": "cb594ebe-87dd-4fc9-ac2c-6a10a4c92046" } ], "dataspaceCategory": "Default", "displayName": "ServiceHooks", "elementLength": -1, "extensionType": null, "isRemotable": true, "name": "ServiceHooks", "namespaceId": "cb594ebe-87dd-4fc9-ac2c-6a10a4c92046", "readPermission": 1, "separatorValue": "/", "structureValue": 1, "systemBitMask": 0, "useTokenTranslator": true, "writePermission": 7 }A csoport nézethozzáférésének beállítása. A ServiceHooks-előfizetések megtekintése 1 a következőhöz

--allow-bit: .> az devops security permission update --namespace-id cb594ebe-87dd-4fc9-ac2c-6a10a4c92046 --subject <Group or user descriptor> --token PublisherSecurity/ac515e82-560c-4af8-845b-9f7f968d8e7b --allow-bit 1 [ { "acesDictionary": { "Microsoft.TeamFoundation.Identity;S-1-9-1551374245-1204400969-2402986413-2179408616-3-3954173786-1521081925-2540508263-3348164168": { "allow": 1, "deny": 0, "descriptor": "Microsoft.TeamFoundation.Identity;S-1-9-1551374245-1204400969-2402986413-2179408616-3-3954173786-1521081925-2540508263-3348164168", "extendedInfo": { "effectiveAllow": 1 }, "resolvedPermissions": [ { "bit": 1, "displayName": "View Subscriptions", "effectivePermission": "Allow", "name": "ViewSubscriptions" } ] } }, "includeExtendedInfo": true, "inheritPermissions": true, "token": "PublisherSecurity/ac515e82-560c-4af8-845b-9f7f968d8e7b" } ]Engedélyek jogkivonatának lekérése a módosítások megtekintéséhez.

> az devops security permission list --id cb594ebe-87dd-4fc9-ac2c-6a10a4c92046 --subject <Group or user descriptor> --output table Token Effective Allow Effective Deny ------------------------------------------------------ ----------------- ---------------- PublisherSecurity 0 0 PublisherSecurity/ac515e82-560c-4af8-845b-9f7f968d8e7b 1 0

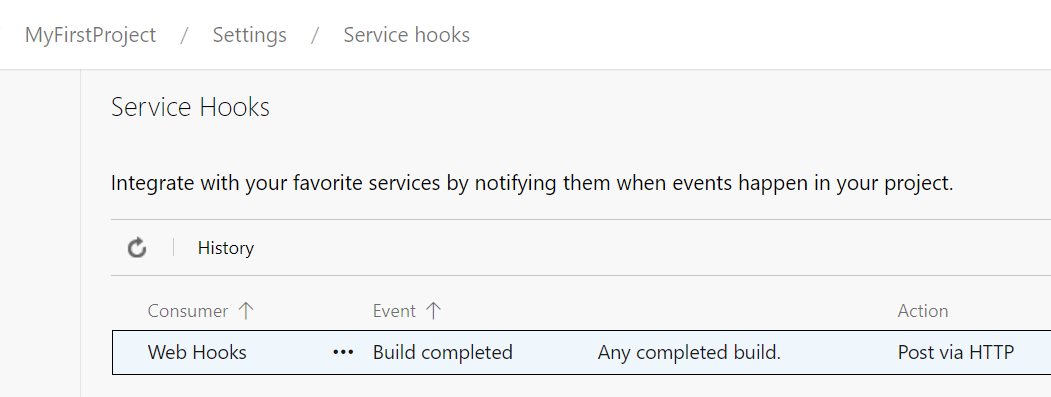

Az alábbi példa azt mutatja be, hogy a felhasználó láthatja a szolgáltatáshook-előfizetéseket.

Csoport összes Service Hooks-engedélyének alaphelyzetbe állítása

Ha egy csoport vagy felhasználó összes Service Hooks-engedélyét alaphelyzetbe kell állítania, hívhatja

reset-all.> az devops security permission reset-all --id cb594ebe-87dd-4fc9-ac2c-6a10a4c92046 --subject <Group or user descriptor> --token PublisherSecurity/ac515e82-560c-4af8-845b-9f7f968d8e7b Are you sure you want to reset all explicit permissions for this user/group and token? (y/n): Y true > az devops security permission list --id cb594ebe-87dd-4fc9-ac2c-6a10a4c92046 --subject <Group or user descriptor> --output table Token Effective Allow Effective Deny ------------------------------------------------------ ----------------- ---------------- PublisherSecurity 0 0 PublisherSecurity/ac515e82-560c-4af8-845b-9f7f968d8e7b 0 0Az alábbi példa azt mutatja, hogy a felhasználó nem tekintheti meg a szolgáltatáshook-előfizetéseket az engedély alaphelyzetbe állítása után.