Jegyzet

Az oldalhoz való hozzáférés engedélyezést igényel. Próbálhatod be jelentkezni vagy könyvtárat váltani.

Az oldalhoz való hozzáférés engedélyezést igényel. Megpróbálhatod a könyvtár váltását.

Az erőforrások biztonságának megőrzése közös munka a felhőszolgáltató, az Azure és Ön között. Az Azure Dev/Test-előfizetések és a Felhőhöz készült Microsoft Defender biztosítják a hálózat megerősítéséhez, a szolgáltatások biztonságossá tételéhez és a biztonsági helyzethez szükséges eszközök használatát.

Az Azure Dev/Test-előfizetések fontos eszközei segítenek biztonságos hozzáférést biztosítani az erőforrásokhoz:

- Azure-beli felügyeleti csoportok

- Azure Lighthouse (Azure Világítótorony)

- Kreditek monitorozása

- Microsoft Entra-azonosító

Azure-beli felügyeleti csoportok

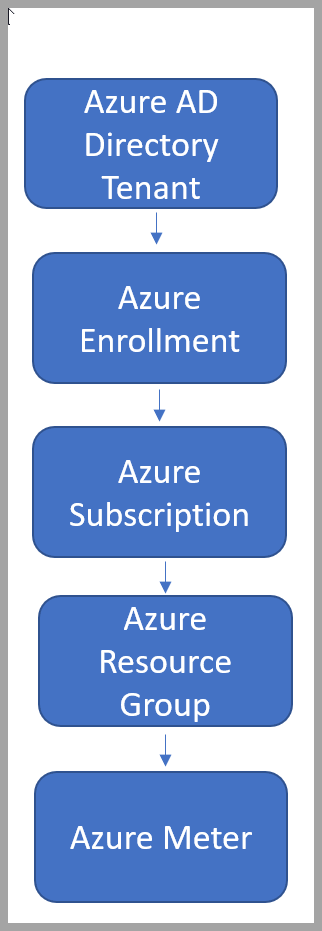

Az Azure Dev/Test-előfizetések engedélyezésekor és beállításakor az Azure üzembe helyez egy alapértelmezett erőforráshierarchiát az identitások kezeléséhez és az erőforrásokhoz való hozzáféréshez egyetlen Microsoft Entra-tartományban. Az erőforráshierarchia lehetővé teszi a szervezet számára, hogy erős biztonsági szegélyeket állítson be az erőforrások és a felhasználók számára.

Az erőforrások, az erőforráscsoportok, az előfizetések, a felügyeleti csoportok és a bérlő együttesen alkotják az erőforráshierarchiát. Ezeknek a beállításoknak az Azure-beli egyéni szerepkörökben vagy Azure-szabályzat-hozzárendelésekben való frissítése és módosítása hatással lehet az erőforrás-hierarchia minden erőforrására. Fontos, hogy megvédje az erőforráshierarchiát az összes erőforrást negatívan érintő változásoktól.

Az Azure Felügyeleti csoportok fontos szempontja a hozzáférés szabályozásának és az erőforrások védelmének egyetlen bérlőben. Az Azure Management Groups lehetővé teszi a kvóták, az Azure-szabályzatok és a biztonság beállítását különböző típusú előfizetésekre. Ezek a csoportok a szervezet fejlesztési/tesztelési előfizetései biztonságának fejlesztésének alapvető összetevői.

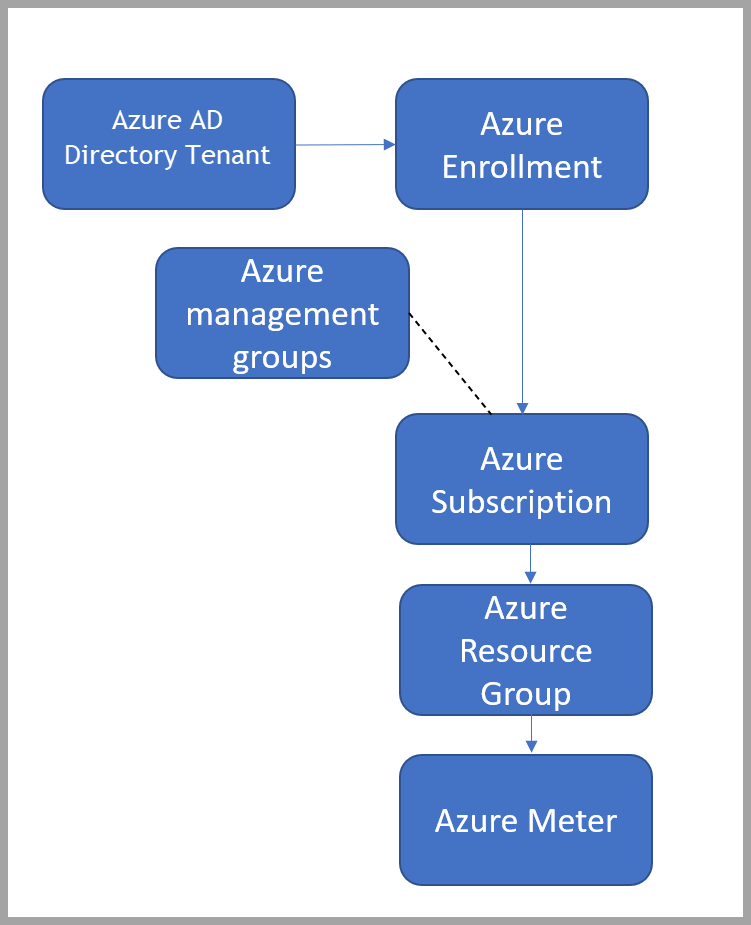

Mint látható, a felügyeleti csoportok használata megváltoztatja az alapértelmezett hierarchiát, és hozzáad egy szintet a felügyeleti csoportokhoz. Ez a viselkedés előre nem látható körülményeket és lyukakat okozhat a biztonságban, ha nem követi a megfelelő folyamatot az erőforrás-hierarchia védelméhez

Miért hasznosak az Azure Felügyeleti csoportok?

Ha biztonsági szabályzatokat fejleszt a szervezet fejlesztői/tesztelési előfizetéseihez, dönthet úgy, hogy szervezeti egységenként vagy üzletágonként több fejlesztői/tesztelési előfizetéssel rendelkezik. A felügyeleti csoportosítás vizualizációját az alábbi ábrán tekintheti meg.

Dönthet úgy is, hogy egy fejlesztői/tesztelési előfizetéssel rendelkezik az összes különböző egységhez.

Az Azure Management-csoportok és a fejlesztői/tesztelési előfizetések biztonsági akadályként működnek a szervezeti struktúrán belül.

Ez a biztonsági korlát két összetevőből áll:

- Identitás és hozzáférés: Előfordulhat, hogy egyes erőforrásokhoz való hozzáférést szegmentálásra van szüksége

- Adatok: Különböző előfizetések a személyes adatokhoz hozzáférő erőforrásokhoz

Microsoft Entra-bérlők használata

A bérlő a Microsoft Entra-azonosító dedikált példánya, amelyet egy szervezet vagy alkalmazásfejlesztő kap, amikor a szervezet vagy alkalmazásfejlesztő kapcsolatot létesít a Microsofttal, például regisztrál az Azure-ra, a Microsoft Intune-ra vagy a Microsoft 365-re.

Minden Microsoft Entra-bérlő külön van a többi Microsoft Entra-bérlőtől. Minden Microsoft Entra-bérlő saját képviselettel rendelkezik a munkahelyi és iskolai identitásokról, a fogyasztói identitásokról (ha külső bérlőről van szó), valamint alkalmazásregisztrációkról. A bérlőn belüli alkalmazásregisztrációk csak a bérlőn vagy az összes bérlőn belüli fiókokból végzett hitelesítést teszik lehetővé.

Ha tovább kell különítenie a szervezet identitásinfrastruktúráját az egyetlen bérlőn belüli felügyeleti csoportokon kívül, létrehozhat egy másik, saját erőforráshierarchiával rendelkező bérlőt is.

Az erőforrások és a felhasználók elkülönítésének egyszerű módja egy új Microsoft Entra-bérlő létrehozása.

Új Microsoft Entra-bérlő létrehozása

Ha nincs Microsoft Entra-bérlője, vagy újat szeretne létrehozni fejlesztésre, tekintse meg a rövid útmutatót , vagy kövesse a címtár-létrehozási felületet. Az új bérlő létrehozásához a következő adatokat kell megadnia:

- Szervezet neve

- Kezdeti tartomány – a /*.onmicrosoft.com része. Később testre szabhatja a tartományt.

- Ország vagy régió

További információ a Microsoft Entra-bérlők létrehozásáról és beállításáról

Több bérlő kezelése az Azure Lighthouse használatával

Az Azure Lighthouse több- és több-bérlős felügyeletet tesz lehetővé, így nagyobb automatizálást, méretezhetőséget és továbbfejlesztett szabályozást tesz lehetővé az erőforrások és bérlők között. A szolgáltatók az Azure-platformba beépített átfogó és robusztus felügyeleti eszközökkel képesek felügyelt szolgáltatásokat nyújtani. Az ügyfelek szabályozhatják, hogy ki fér hozzá a bérlőhöz, mely erőforrásokhoz férnek hozzá, és milyen műveleteket hajthatnak végre.

Az Azure Lighthouse gyakori forgatókönyve az erőforrások kezelése az ügyfelek Microsoft Entra-bérlőiben. Az Azure Lighthouse képességei azonban a több Microsoft Entra-bérlőt használó vállalat bérlők közötti felügyeletének egyszerűsítésére is használhatók.

A legtöbb szervezet számára egyszerűbb a felügyelet egyetlen Microsoft Entra-bérlővel. Ha az összes erőforrás egy bérlőn belül van, az lehetővé teszi a felügyeleti feladatok központosítását a bérlőn belüli kijelölt felhasználók, felhasználói csoportok vagy szolgáltatásnevek szerint.

Ahol több-bérlős architektúra szükséges, az Azure Lighthouse segít központosítani és egyszerűsíteni a felügyeleti műveleteket. Az Azure delegált erőforrás-kezelésének használatával az egyik felügyelt bérlő felhasználói központosított, skálázható módon végezhetnek bérlőközi felügyeleti funkciókat.