Hitelesítési jogkivonat létrehozása

Ebből a cikkből megtudhatja, hogyan hozhatja létre a szolgáltatásnév-hitelesítési jogkivonatot, a felhasználó hitelesítési jogkivonatát és a felhasználó frissítési jogkivonatát.

Regisztrálja az alkalmazást a Microsoft Entra ID-val

Az Azure Data Manager for Energy platform kiépítéséhez regisztrálnia kell az alkalmazást az Azure Portal alkalmazásregisztrációs oldalán. Alkalmazás regisztrálásához használhat Microsoft-fiókot vagy egy munkahelyi vagy iskolai fiókot. A konfigurálás lépéseit az alkalmazás dokumentációjának regisztrálása című témakörben találja.

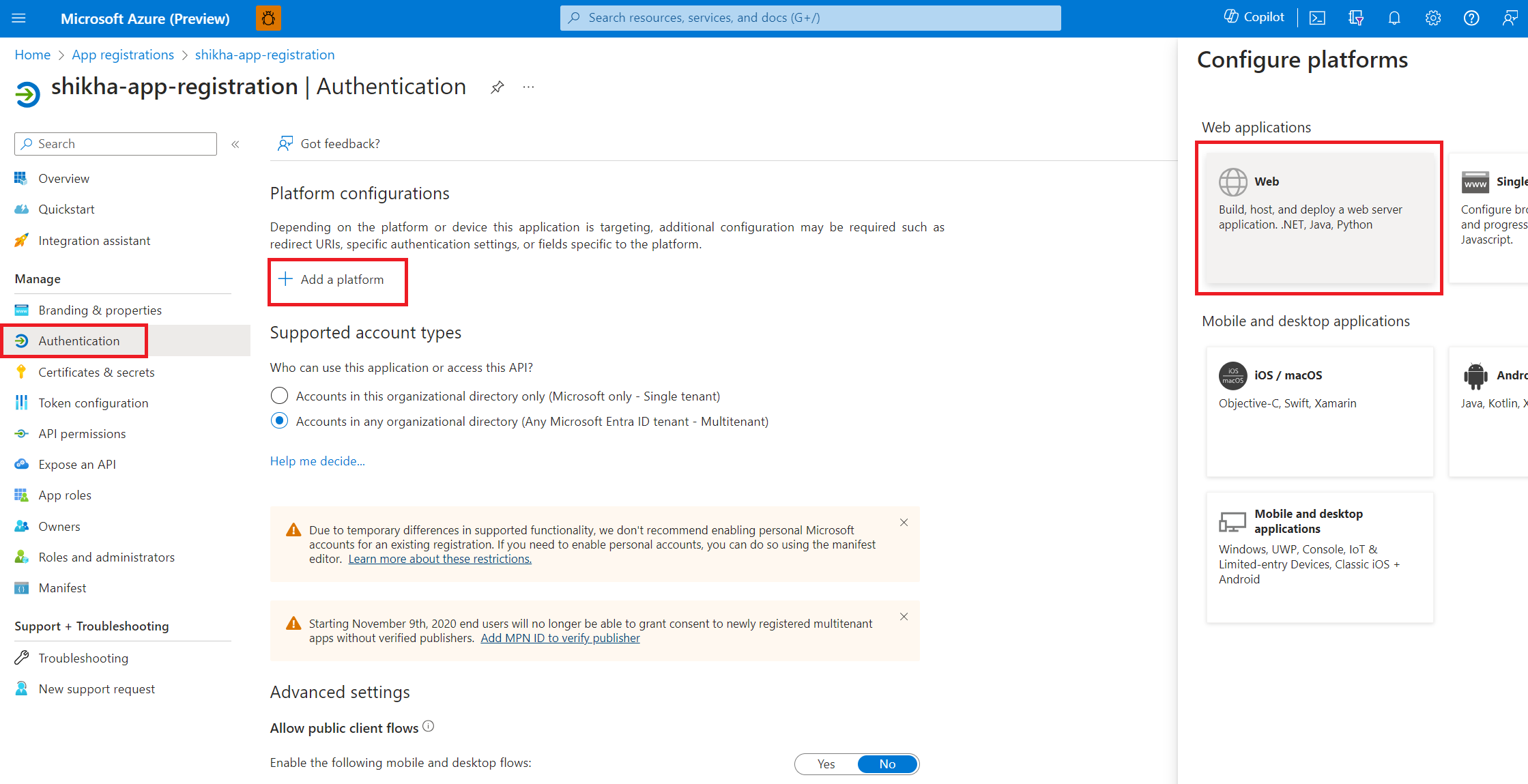

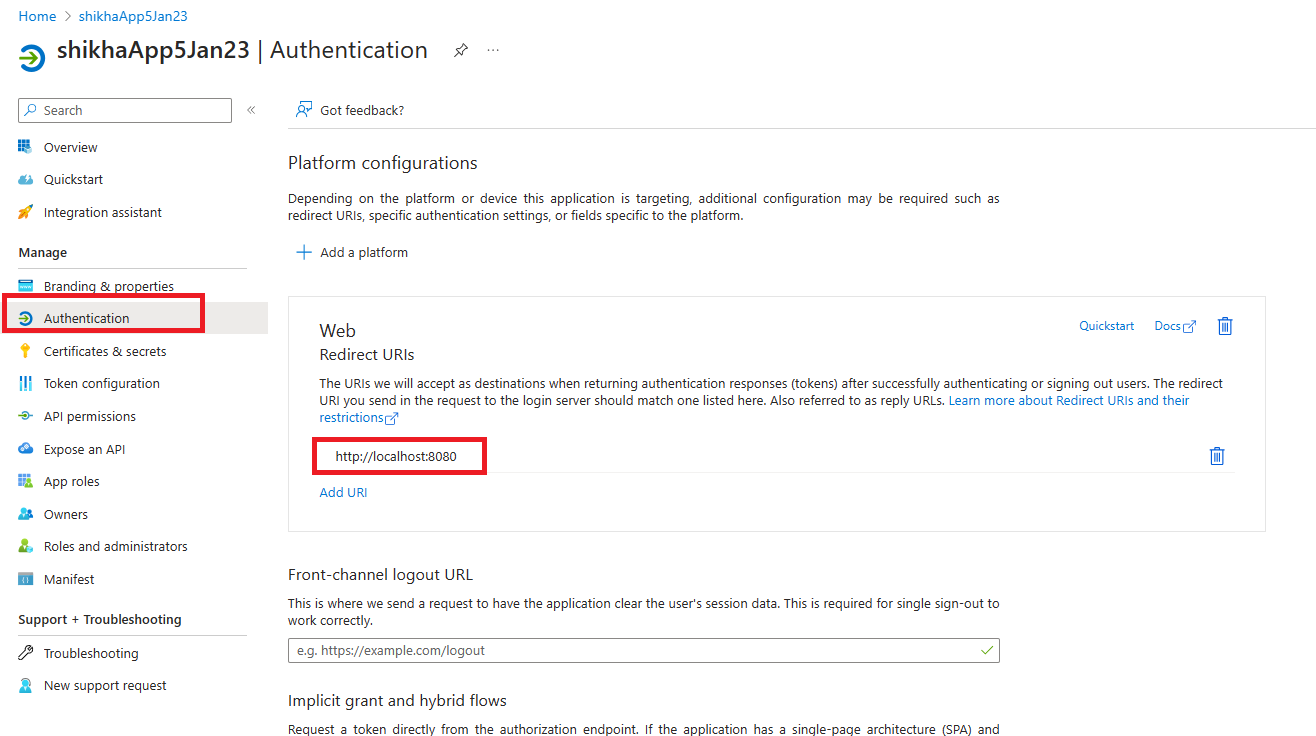

Ha nincsenek megadva átirányítási URI-k, az alkalmazás áttekintési szakaszában kiválaszthatja a Platformweb> hozzáadása, a Hozzáadás

http://localhost:8080és a Mentés lehetőséget.

Paraméterek beolvasása

A paramétereket az alkalmazás Azure Portalon való regisztrálása után is megtalálhatja.

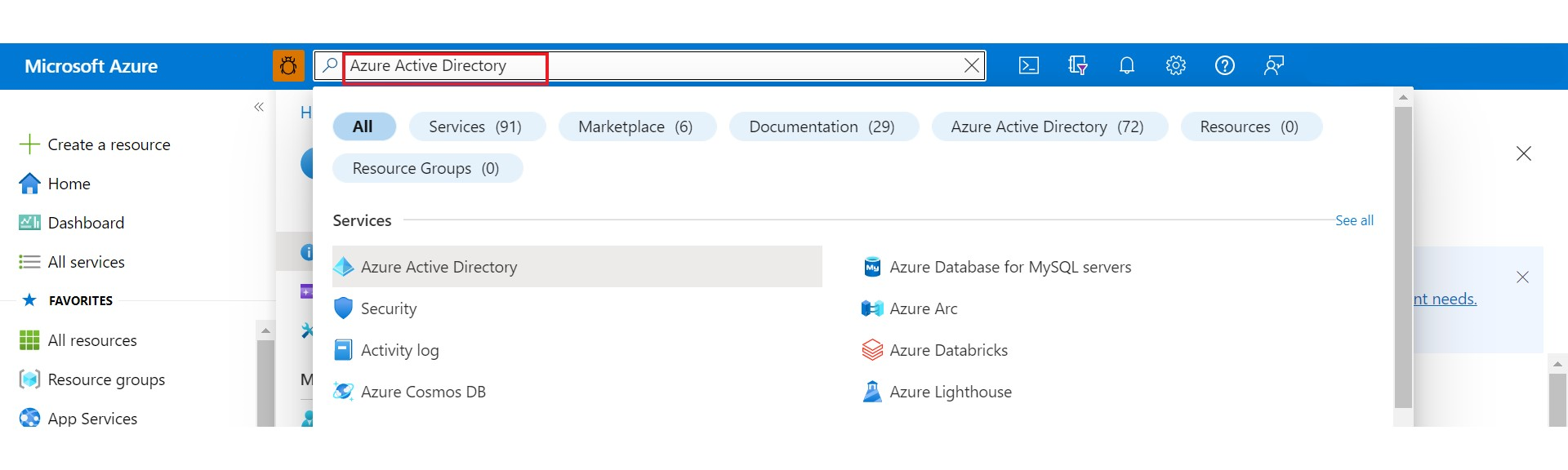

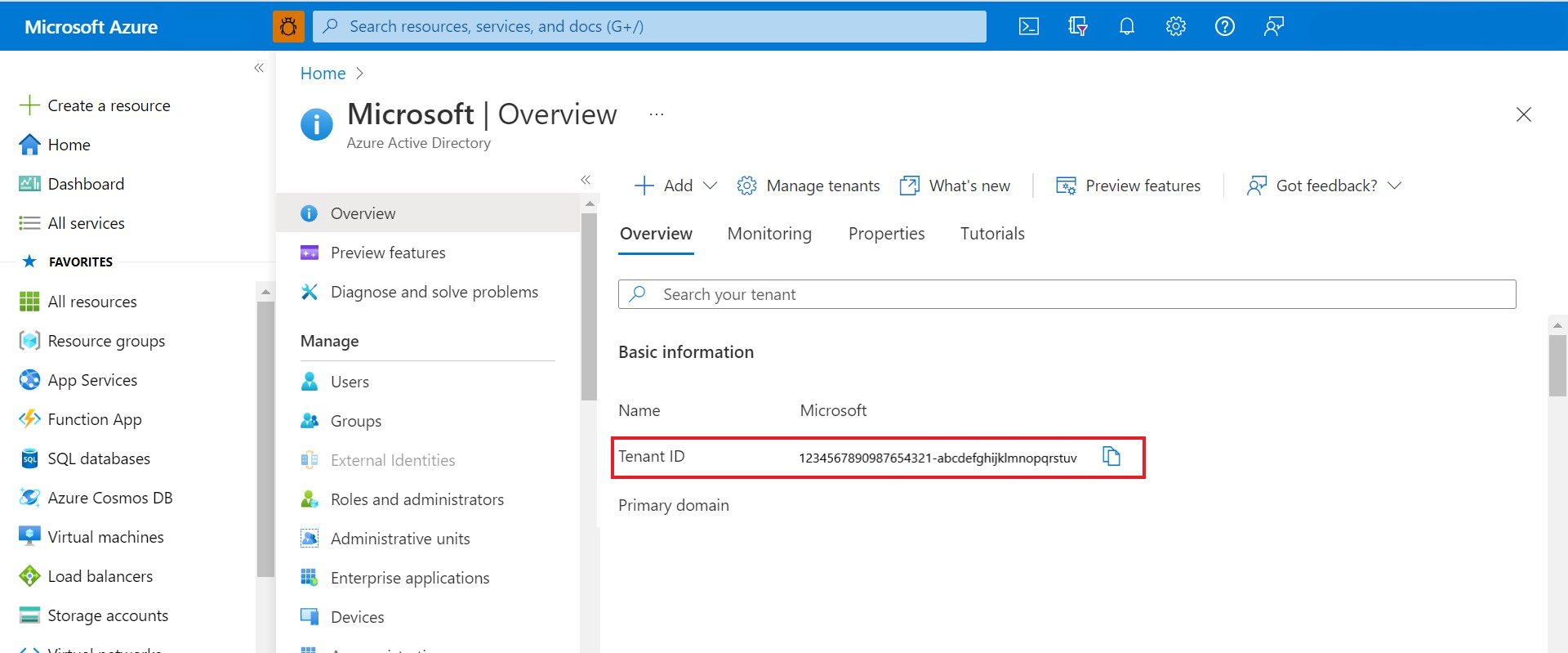

Bérlőazonosító keresése

Nyissa meg a szervezet Microsoft Entra-fiókját. A Microsoft Entra-azonosítót az Azure Portal keresősávjában keresheti meg.

Az Áttekintés lap Alapszintű információk szakaszában keresse meg a bérlőazonosítót.

Másolja ki az

tenant-IDértéket, és illessze be egy később használni kívánt szerkesztőbe.

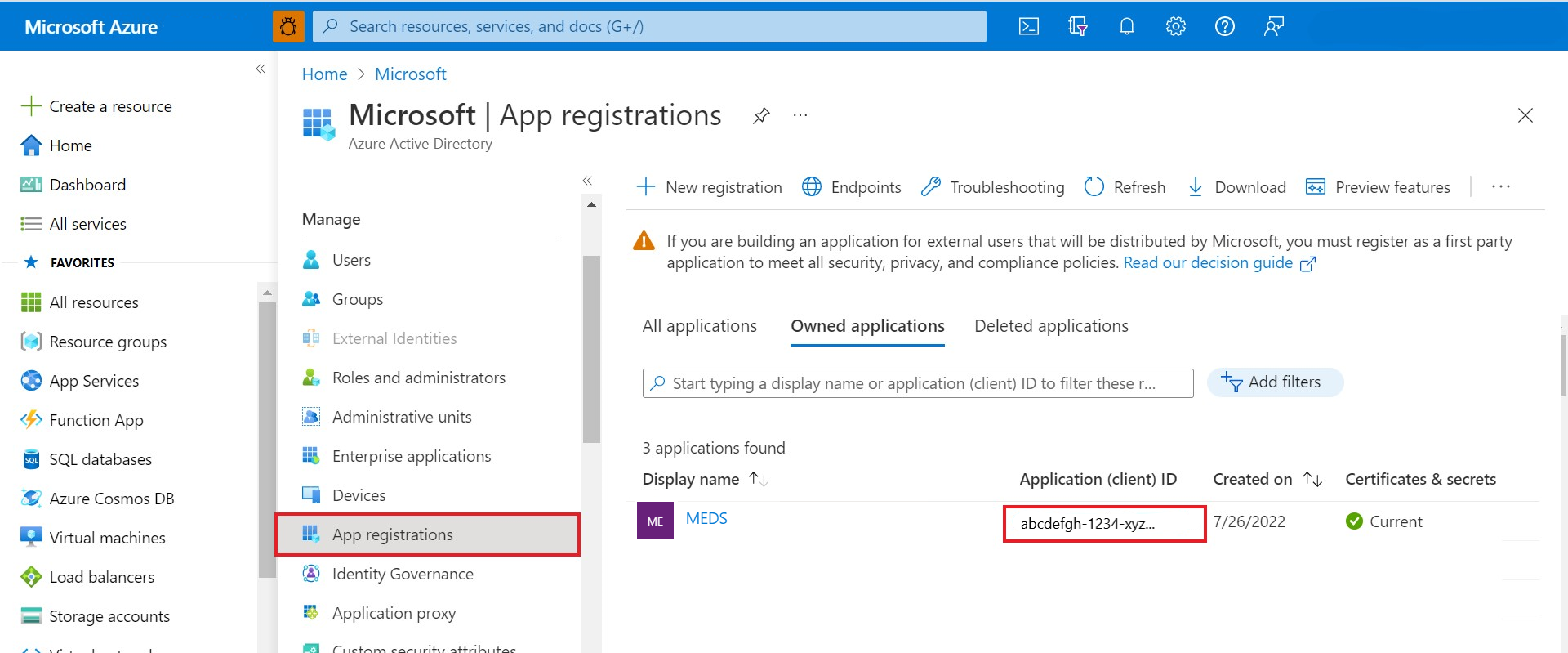

Ügyfél-azonosító megkeresése

Az A client-id ugyanaz az érték, amelyet az alkalmazás regisztrálásához használ az Azure Data Manager for Energy-példány kiépítése során. Ezt gyakran nevezik app-id.

Nyissa meg az Azure Data Manager for Energy áttekintési oldalát. Az Essentials panelen keresse meg az ügyfél-azonosítót.

Másolja ki az

client-idértéket, és illessze be egy később használni kívánt szerkesztőbe.Jelenleg egy Azure Data Manager for Energy-példány lehetővé teszi, hogy egy

app-idpéldányhoz legyen társítva.Fontos

A

client-idjogosultsági API-hívásokban átadott értéknek meg kell egyeznie az Azure Data Manager for Energy-példány kiépítéséhez használt értékkel.

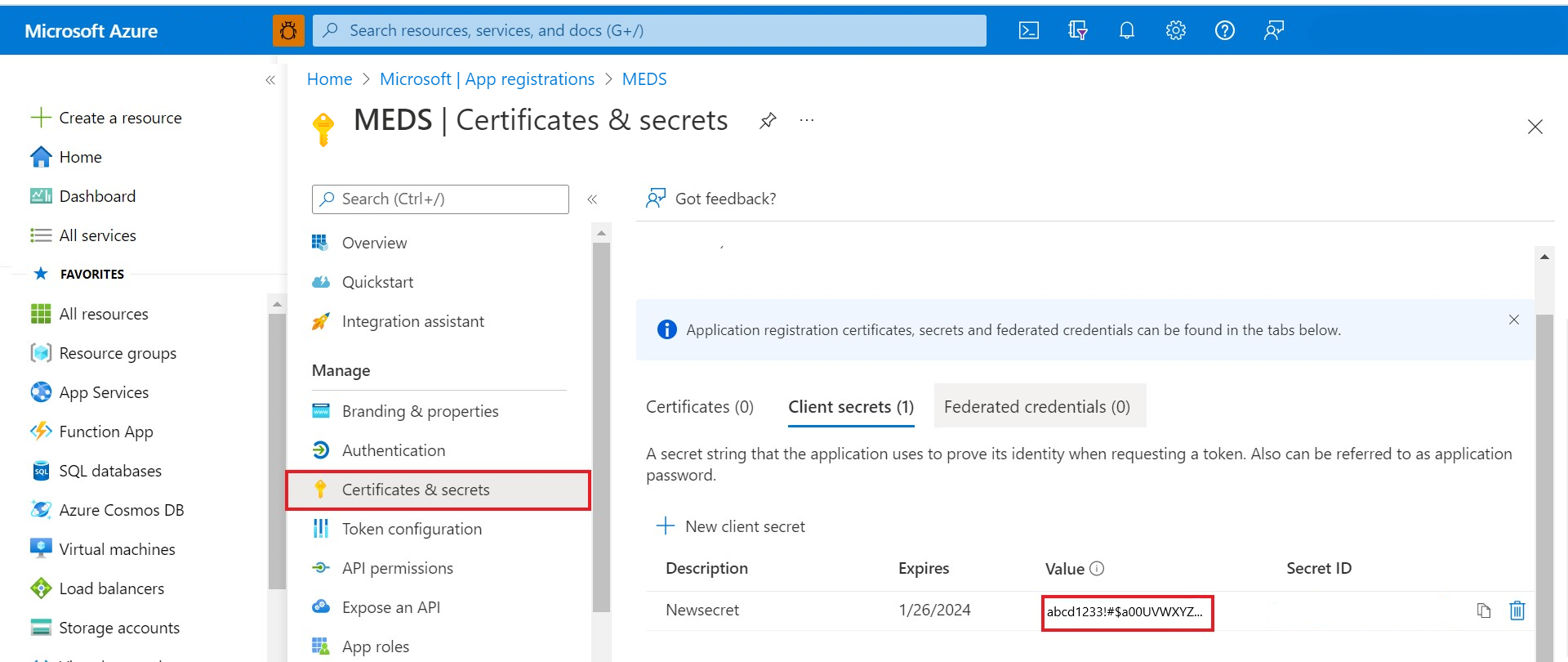

Titkos ügyfélkód megkeresése

Az A client-secret egy sztringérték, amelyet az alkalmazás a tanúsítvány helyett használhat a saját azonosítására. Ezt néha alkalmazásjelszónak is nevezik.

Lépjen a Alkalmazásregisztrációk.

A Kezelés szakaszban válassza a Tanúsítványok > titkos kódok lehetőséget.

Az Új ügyfélkulcs lehetőséget választva létrehozhat egy ügyfélkulcsot az Azure Data Manager for Energy-példány létrehozásához használt ügyfélazonosítóhoz.

Jegyezze fel a titkos kód értékét az ügyfélalkalmazás kódjában való későbbi használatra.

A példány hozzáférési jogkivonata

app-idésclient-secretaz infrastruktúra-rendszergazda hozzáféréssel rendelkezik a példányhoz.Figyelemfelhívás

Ne felejtse el rögzíteni a titkos kulcs értékét. Ez a titkos kódérték soha többé nem jelenik meg, miután elhagyja ezt a lapot az ügyfél titkos kódjának létrehozásához.

Átirányítási uri megkeresése

Az redirect-uri alkalmazás, ahol az alkalmazás elküldi és megkapja a hitelesítési válaszokat. Ennek pontosan meg kell egyeznie a portálon regisztrált átirányítási URI-k egyikével, azzal a kivételével, hogy az URL-címnek kódoltnak kell lennie.

- Lépjen a Alkalmazásregisztrációk.

- A Kezelés szakaszban válassza a Hitelesítés lehetőséget.

- Kérje le az

redirect-urialkalmazáshoz tartozó (vagy válasz URL-címet) a Microsoft Entra-azonosítótól érkező válaszok fogadásához.

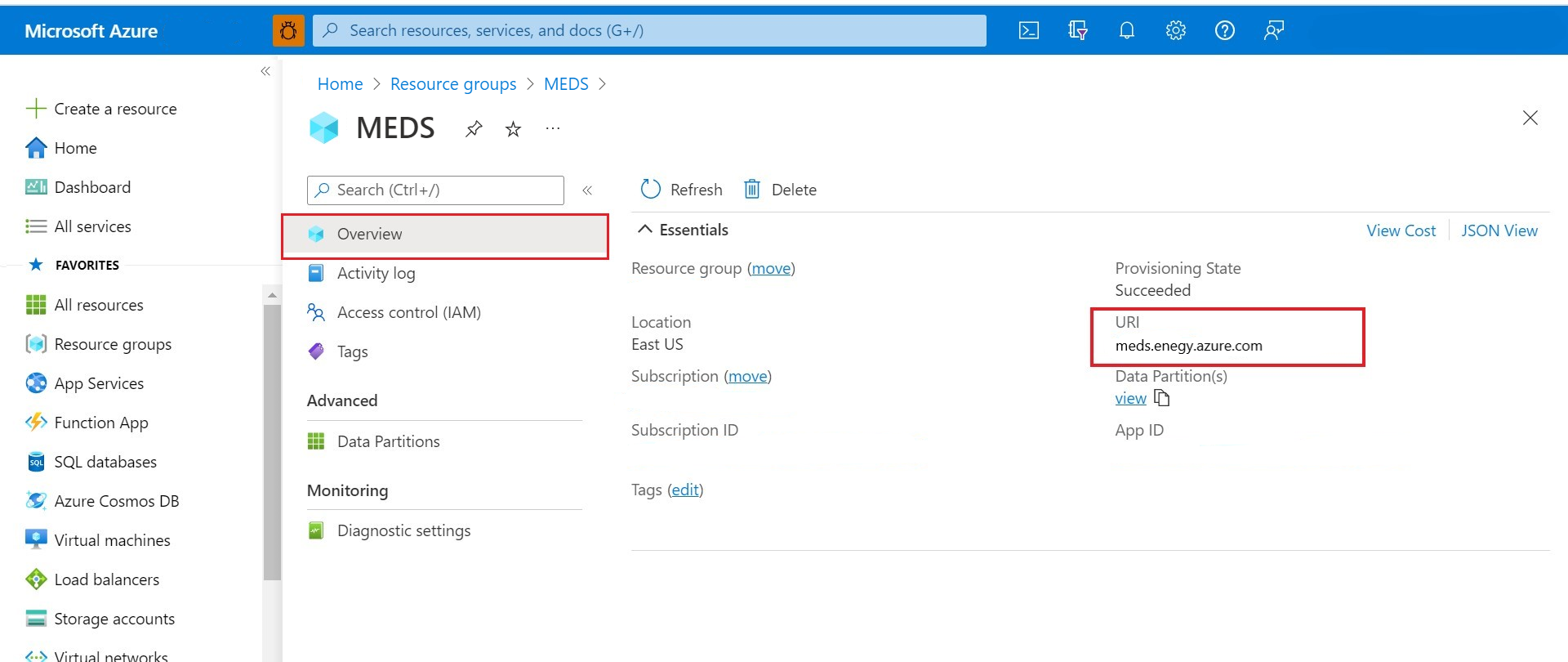

Az Azure Data Manager for Energy-példány adme-URL-címének megkeresése

Hozzon létre egy Azure Data Manager for Energy-példányt a

client-idfentiek alapján.Nyissa meg az Azure Data Manager for Energy Overview oldalát az Azure Portalon.

Másolja az URI-t az Essentials panelre.

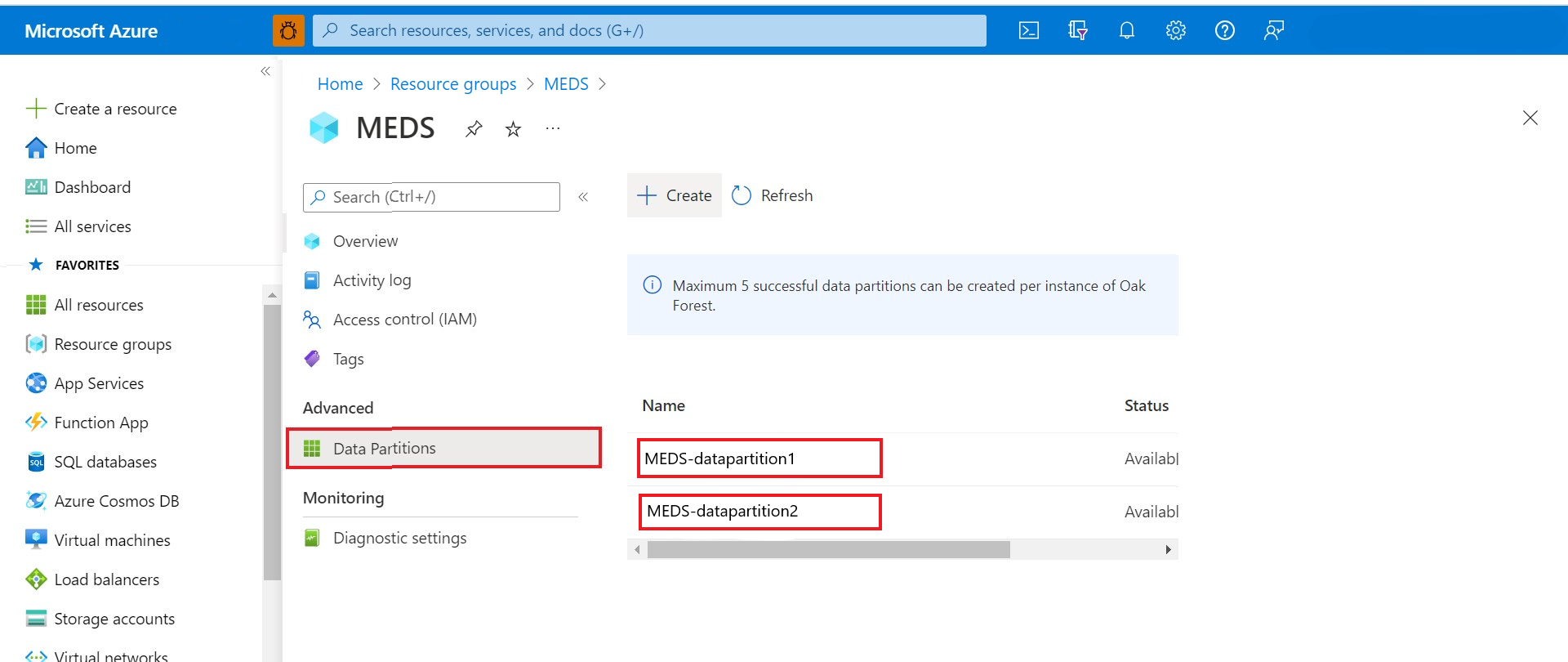

Data-partition-id megkeresése

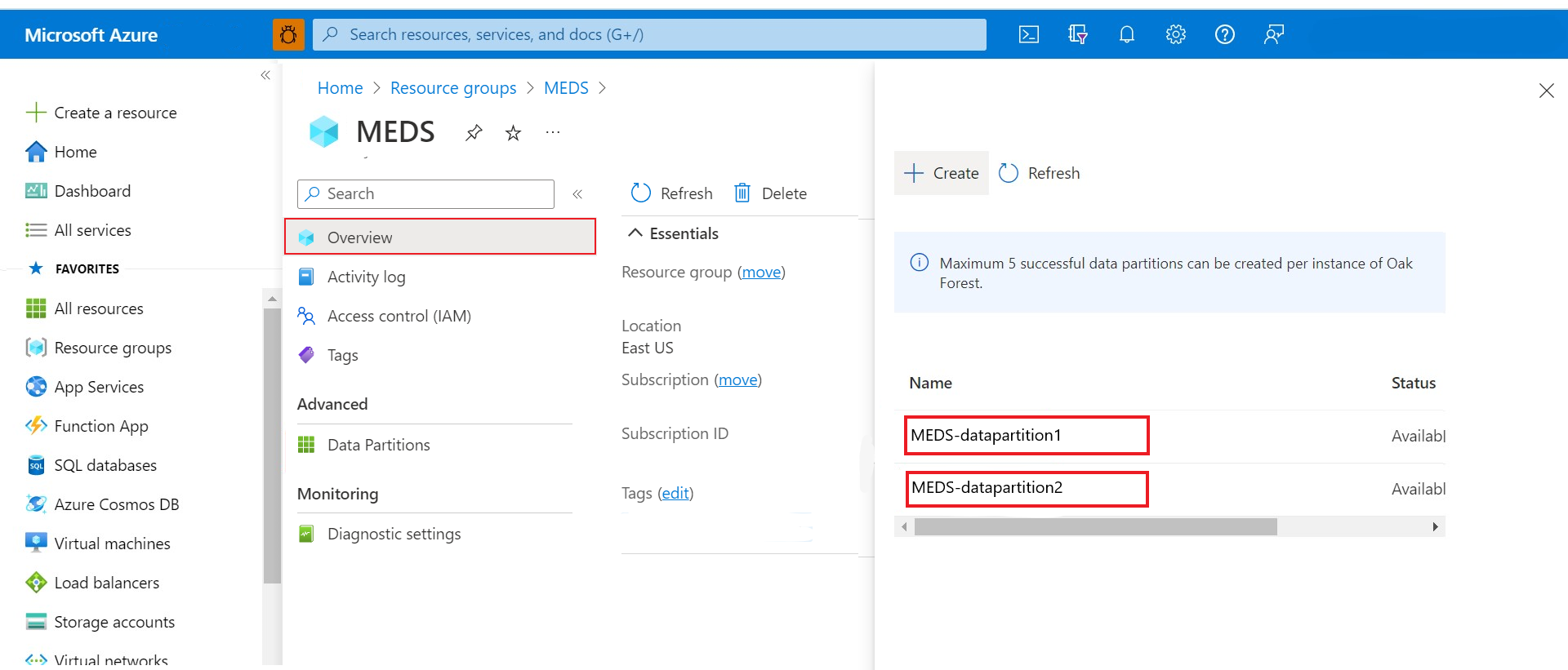

Kétféleképpen szerezheti be az adatpartíciók listáját az Azure Data Manager for Energy-példányban.

1. lehetőség: Az Azure Data Manager for Energy felhasználói felület speciális szakaszában nyissa meg az Adatpartíciók menüelemet.

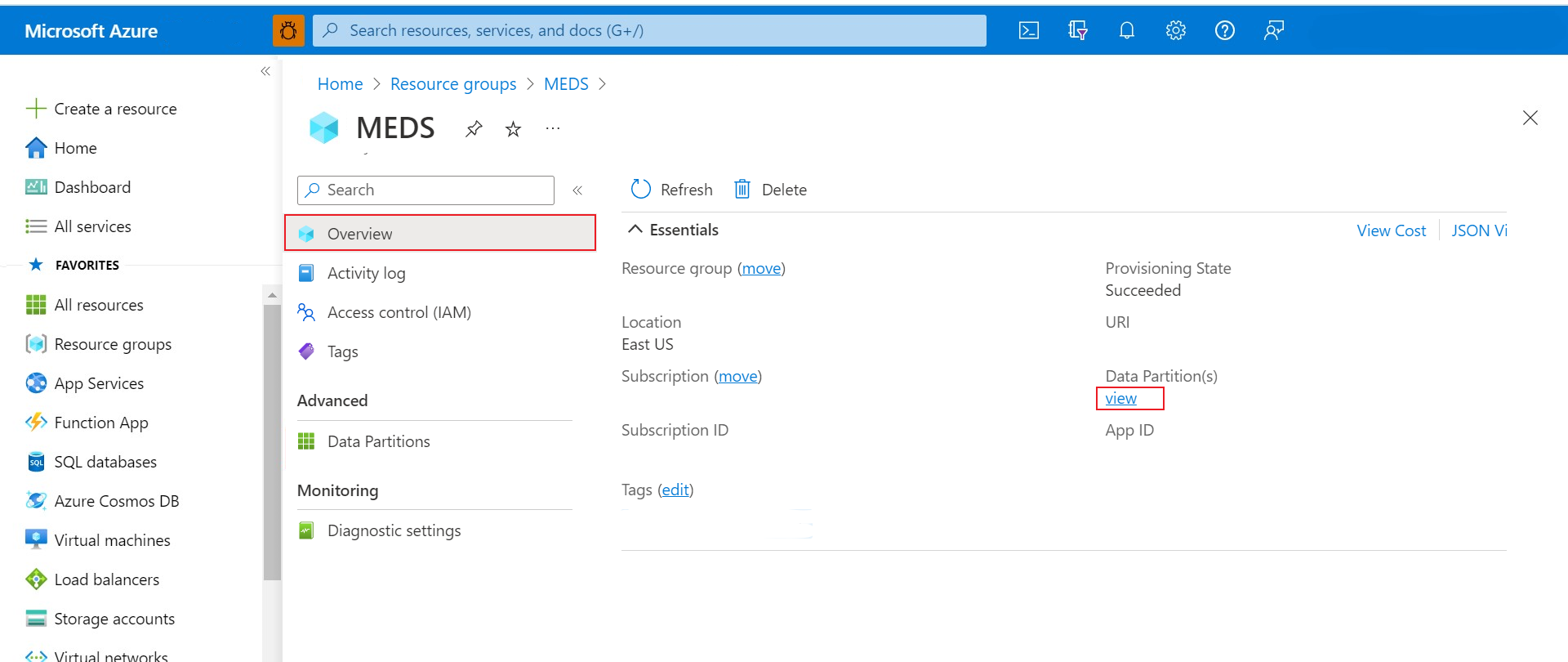

2. lehetőség: Az Azure Data Manager for Energy Overview oldal Essentials paneljén, az Adatpartíciók mező alatt válassza a nézetet.

Tartomány keresése

Alapértelmezés szerint a domain dataservices.energy az összes Azure Data Manager for Energy-példányhoz.

Az ügyfél-azonosító hitelesítési jogkivonat létrehozása

Futtassa a következő curl parancsot az Azure Cloud Bashben, miután lecserélte a helyőrző értékeket az előző lépésekben korábban talált megfelelő értékekre. A válaszban a hozzáférési jogkivonat a client-id hitelesítési jogkivonat.

Kérelem formátuma

curl --location --request POST 'https://login.microsoftonline.com/<tenant-id>/oauth2/token' \

--header 'Content-Type: application/x-www-form-urlencoded' \

--data-urlencode 'grant_type=client_credentials' \

--data-urlencode 'scope=<client-id>.default' \

--data-urlencode 'client_id=<client-id>' \

--data-urlencode 'client_secret=<client-secret>' \

--data-urlencode 'resource=<client-id>'

Mintaválasz

{

"token_type": "Bearer",

"expires_in": 86399,

"ext_expires_in": 86399,

"access_token": "abcdefgh123456............."

}

A felhasználói hitelesítési jogkivonat létrehozása

A felhasználó hitelesítési jogkivonatának létrehozása kétlépéses folyamat.

Az engedélyezési kód lekérése

Számos OpenID-Csatlakozás (OIDC) és OAuth 2.0-s folyamathoz tartozó hozzáférési jogkivonat beszerzésének első lépése a felhasználó átirányítása a Microsoft Identitásplatform /authorize végpontra. A Microsoft Entra ID bejelentkezteti a felhasználót, és hozzájárulást kér az alkalmazás által kért engedélyekhez. Az engedélyezési kód engedélyezési folyamatában a hozzájárulás beszerzése után a Microsoft Entra ID egy engedélyezési kódot ad vissza az alkalmazásnak, amelyet a hozzáférési jogkivonat Microsoft Identitásplatform /token végpontján beválthat.

Készítse elő a kérelem formátumát a paraméterek használatával.

https://login.microsoftonline.com/<tenant-id>/oauth2/v2.0/authorize?client_id=<client-id> &response_type=code &redirect_uri=<redirect-uri> &response_mode=query &scope=<client-id>%2f.default&state=12345&sso_reload=trueMiután lecserélte a paramétereket, beillesztheti a kérést bármelyik böngésző URL-címébe, és kiválaszthatja az Enter lehetőséget.

Jelentkezzen be az Azure Portalra, ha még nincs bejelentkezve.

Lehet, hogy a "Hmmm... nem érhető el ez a lap" hibaüzenet a böngészőben. Ezt figyelmen kívül hagyhatja.

A böngésző átirányítja a

http://localhost:8080/?code={authorization code}&state=...sikeres hitelesítést.Másolja ki a választ a böngésző URL-sávjáról, és kérje le a szöveget a böngésző és

&statea böngésző közöttcode=.http://localhost:8080/?code=0.BRoAv4j5cvGGr0...au78f&state=12345&session....Ezt a

authorization-codehasznos elemet a jövőben is használhatja.Paraméter Leírás code Az alkalmazás által kért engedélyezési kód. Az alkalmazás az engedélyezési kód használatával kérheti le a hozzáférési jogkivonatot a célerőforráshoz. Az engedélyezési kódok rövid élettartamúak. Általában körülbelül 10 perc elteltével lejárnak. állapot Ha egy állapotparaméter szerepel a kérelemben, akkor ugyanaz az érték jelenik meg a válaszban. Az alkalmazásnak ellenőriznie kell, hogy a kérés és a válasz állapotértékei azonosak-e. Ez az ellenőrzés segít észlelni az ügyfél csRF-támadásait . session_state Az aktuális felhasználói munkamenetet azonosító egyedi érték. Ez az érték guid, de vizsgálat nélkül átlátszatlan értékként kell kezelni.

Figyelmeztetés

Az URL-cím Postmanben való futtatása nem működik, mert további konfigurációt igényel a jogkivonatok lekéréséhez.

Hitelesítési jogkivonat és frissítési jogkivonat lekérése

A második lépés a hitelesítési jogkivonat és a frissítési jogkivonat lekérése. Az alkalmazás az előző lépésben kapott engedélyezési kód használatával kér hozzáférési jogkivonatot a végpontnak /token küldött POST-kéréssel.

Kérelem formátuma

curl -X POST -H "Content-Type: application/x-www-form-urlencoded" -d 'client_id=<client-id>

&scope=<client-id>%2f.default openid profile offline_access

&code=<authorization-code>

&redirect_uri=<redirect-uri>

&grant_type=authorization_code

&client_secret=<client-secret>' 'https://login.microsoftonline.com/<tenant-id>/oauth2/v2.0/token'

Mintaválasz

{

"token_type": "Bearer",

"scope": "User.Read profile openid email",

"expires_in": 4557,

"access_token": "eyJ0eXAiOiJKV1QiLCJub25jZSI6IkJuUXdJd0ZFc...",

"refresh_token": "0.ARoAv4j5cvGGr0GRqy180BHbR8lB8cvIWGtHpawGN..."

}

| Paraméter | Leírás |

|---|---|

| token_type | A jogkivonat típusértékét jelzi. A Microsoft Entra ID által támogatott egyetlen típus a Bearer. |

| hatálya | A microsoft graph-engedélyek szóközzel elválasztott listája, amelyekre a hozzáférési jogkivonat érvényes. |

| expires_in | Mennyi ideig érvényes a hozzáférési jogkivonat (másodpercben). |

| access_token | A kért hozzáférési jogkivonat. Az alkalmazás ezzel a jogkivonattal meghívhatja a Microsoft Graphot. |

| refresh_token | OAuth 2.0 frissítési jogkivonat. Az alkalmazás ezzel a jogkivonattal további hozzáférési jogkivonatokat szerezhet be az aktuális hozzáférési jogkivonat lejárta után. A frissítési jogkivonatok hosszú élettartamúak, és hosszabb ideig megőrizhetők az erőforrásokhoz való hozzáférés. |

A felhasználói hozzáférési jogkivonat létrehozásával és az új hozzáférési jogkivonatok létrehozására szolgáló frissítési jogkivonat használatával kapcsolatos további információkért lásd: Frissítési jogkivonatok létrehozása.

Az OSDU® a The Open Group védjegye.

Következő lépések

A létrehozott frissítési jogkivonat használatáról további információt a következő témakörben talál: