Megjegyzés

Az oldalhoz való hozzáféréshez engedély szükséges. Megpróbálhat bejelentkezni vagy módosítani a címtárat.

Az oldalhoz való hozzáféréshez engedély szükséges. Megpróbálhatja módosítani a címtárat.

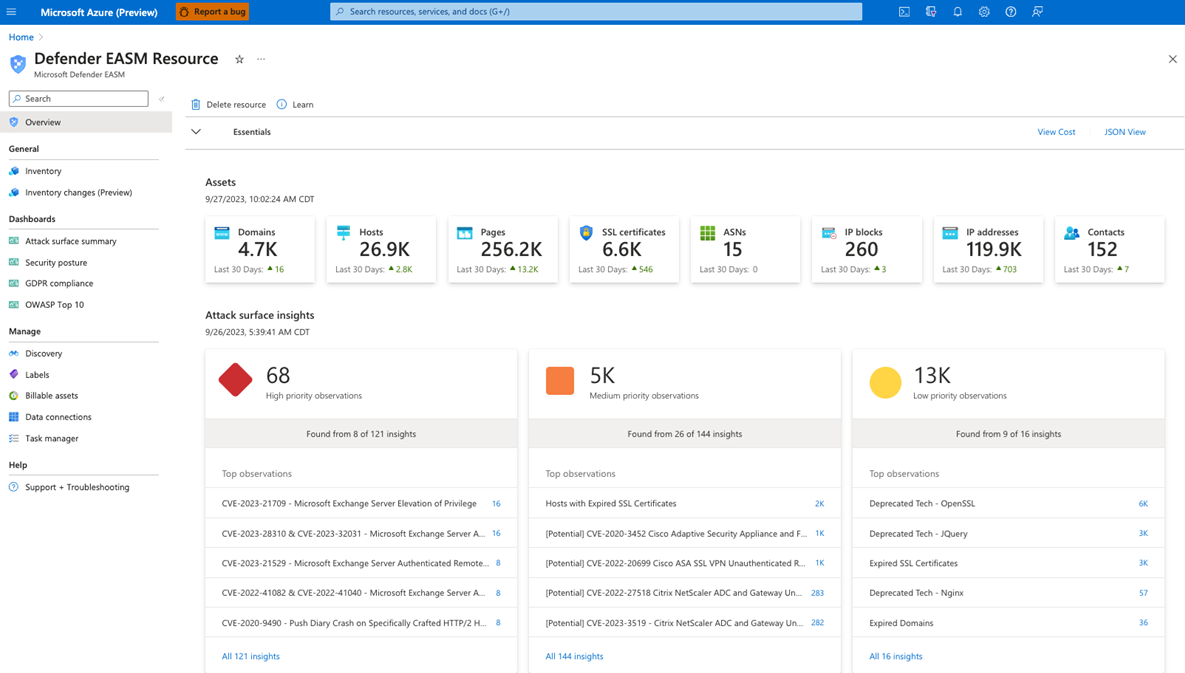

Microsoft Defender külső támadásifelület-kezelő (Defender EASM) folyamatosan felderíti és leképzi a digitális támadási felületet, hogy külső képet nyújtson az online infrastruktúráról.

Defender EASM alapvető átláthatóságot biztosít a biztonsági és informatikai csapatok számára, hogy segítsenek azonosítani az ismeretleneket, rangsorolni a kockázatokat, kiküszöbölni a fenyegetéseket, valamint kiterjeszteni a biztonsági rések és az expozíció ellenőrzését a tűzfalon túlra. A támadási felületre vonatkozó megállapítások biztonsági rések és infrastruktúraadatok használatával jönnek létre, amelyek bemutatják a szervezet számára fontos területeket.

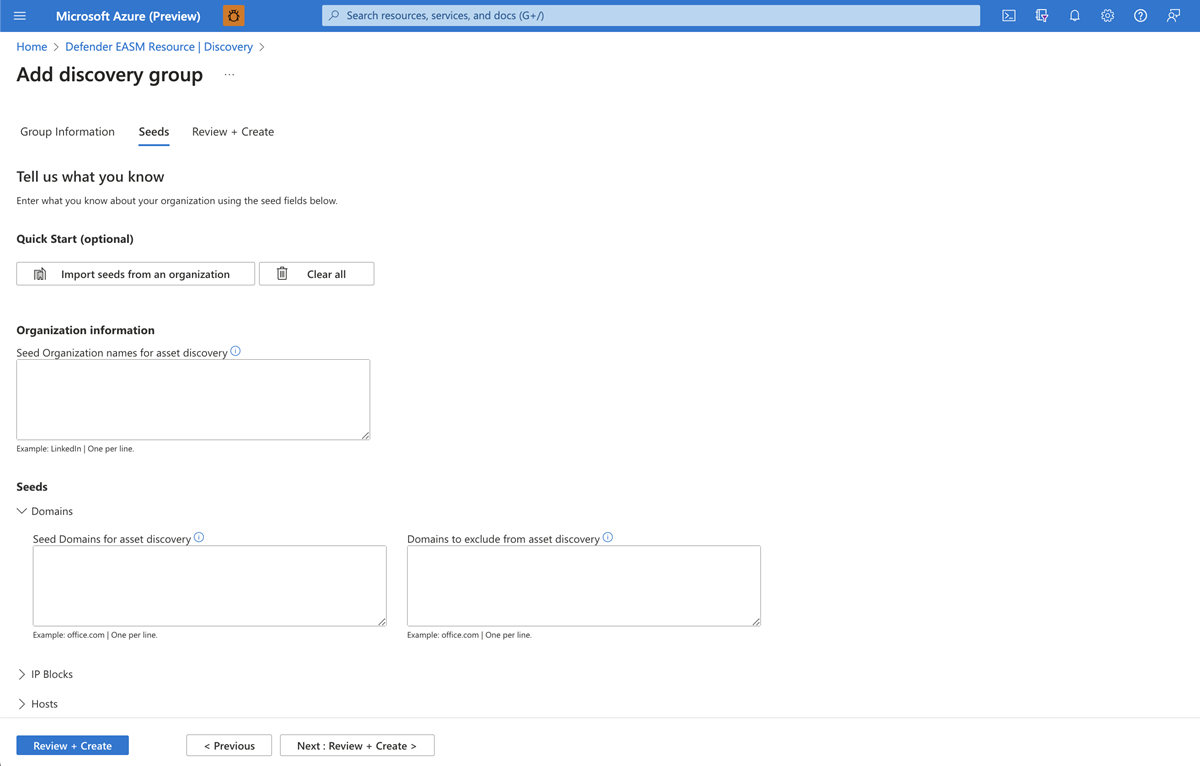

Felderítés és leltár

A Microsoft saját fejlesztésű felderítési technológiája rekurzív módon keres infrastruktúrát az ismert törvényes eszközökkel létesített megfigyelt kapcsolatokon keresztül. Az infrastruktúra és a szervezet közötti kapcsolatra vonatkozó következtetéseket hoz létre a korábban ismeretlen és nem figyelt tulajdonságok felderítéséhez. Ezeket az ismert törvényes eszközöket felderítési magoknak nevezzük. Defender EASM először erős kapcsolatokat fedez fel ezekhez a kiválasztott entitásokhoz, majd újra jelentkezik, hogy több kapcsolatot tárjon fel, és végül lefordítsa a támadási felületet.

Defender EASM felderítés a következő típusú objektumokat foglalja magában:

- Tartományok

- IP-címblokkok

- Házigazdák

- Email névjegyek

- Autonóm rendszerszámok (ASN-ek)

- Whois-szervezetek

A felderített objektumokat a rendszer indexeli és besorolja a Defender EASM leltárba, így dinamikusan rögzítheti a felügyelete alá tartozó teljes webes infrastruktúrát. Az eszközök legutóbbiként (jelenleg aktívként) vagy előzményként vannak kategorizálva. Ezek lehetnek webalkalmazások, külső függőségek és egyéb eszközkapcsolatok.

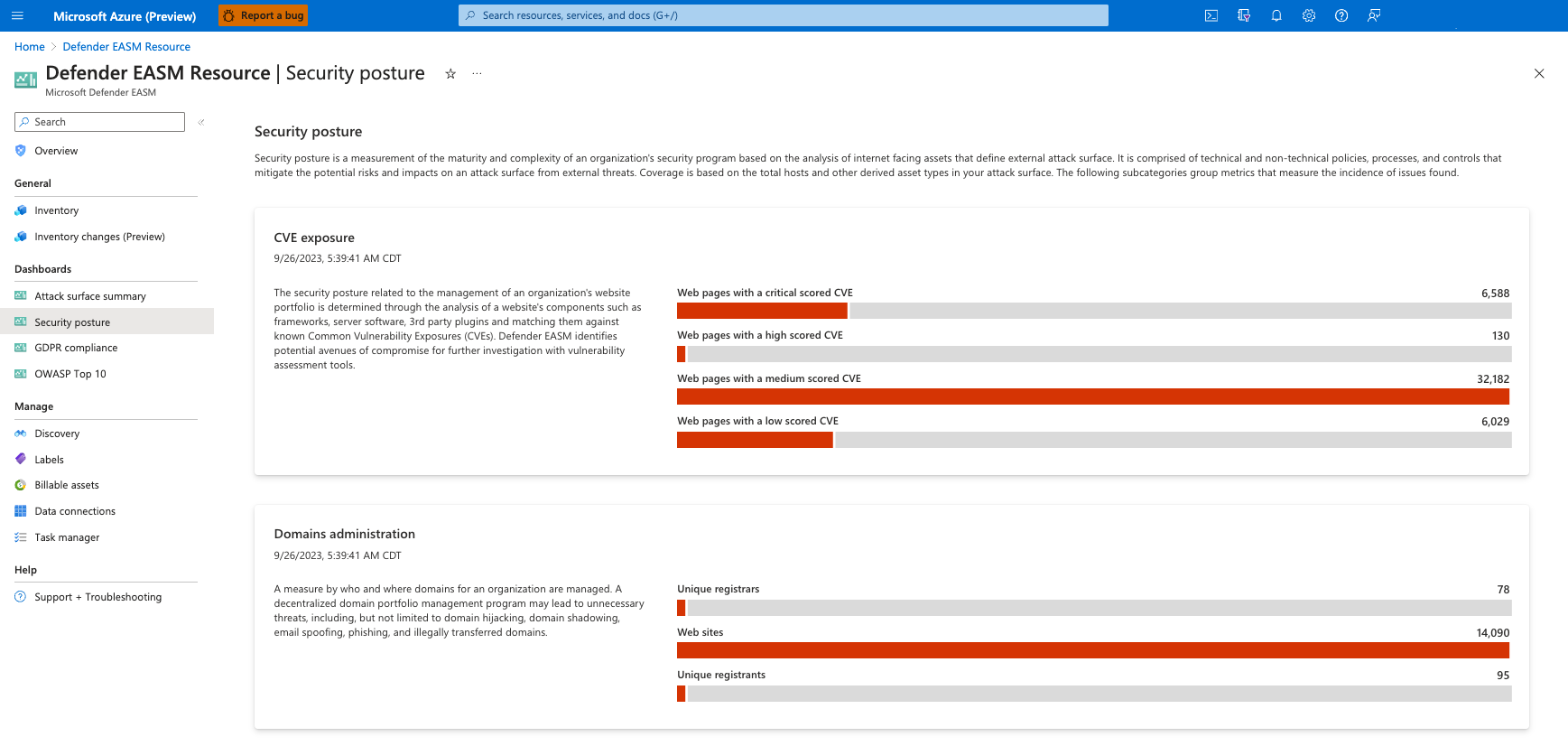

Irányítópultok

Defender EASM irányítópultok segítségével gyorsan megértheti online infrastruktúráját és a szervezetet érintő legfontosabb kockázatokat. Az irányítópultok célja, hogy betekintést nyújtsanak bizonyos kockázati területekbe, beleértve a biztonsági réseket, a megfelelőséget és a biztonsági higiéniát. Ezek az elemzések segítenek gyorsan kezelni a támadási felület azon összetevőit, amelyek a legnagyobb kockázatot jelentik a szervezet számára.

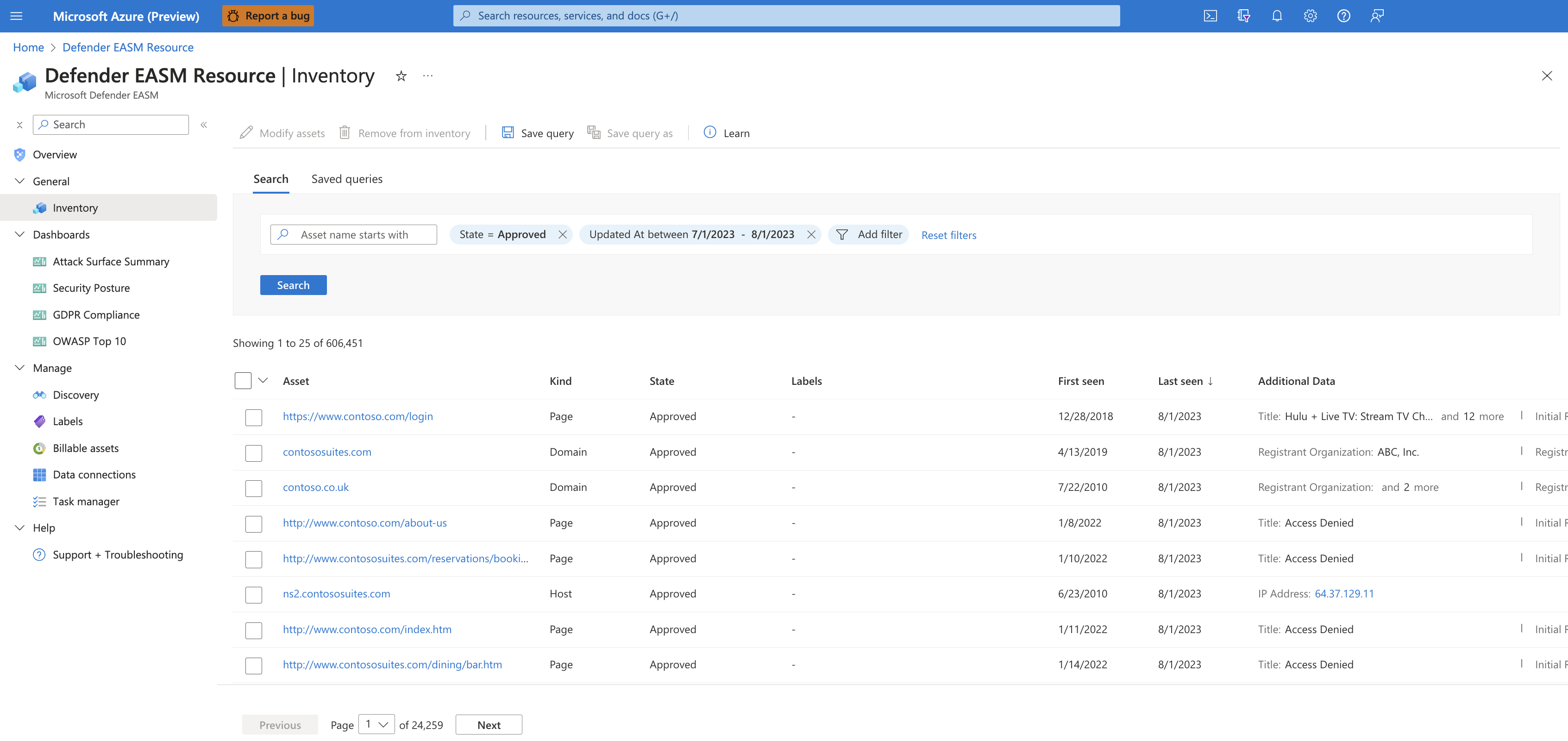

Vagyonkezelés

A leltár szűrésével feltárhatja az Ön és a szervezete számára legfontosabb megállapításokat. A szűrés rugalmasságot és testreszabást tesz lehetővé az eszközök egy adott részhalmazának eléréséhez. A szűrés Defender EASM adatokat is hasznosít az adott használati esethez, függetlenül attól, hogy olyan objektumokat keres, amelyek elavult infrastruktúrához csatlakoznak, vagy új felhőbeli erőforrásokat azonosít.

Felhasználói engedélyek

A szervezet tulajdonosi vagy közreműködői szerepkörrel rendelkező felhasználói létrehozhatnak, törölhetnek és szerkeszthetnek Defender EASM erőforrásokat és leltáreszközöket egy erőforrásban. A Tulajdonos és a Közreműködő szerepkör jogosult a platform összes funkciójának és funkciójának használatára.

Az Olvasó szerepkörrel rendelkező felhasználók megtekinthetik Defender EASM adatokat, de nem hozhatnak létre, törölhetnek és nem szerkeszthetnek erőforrást vagy készletegységet.

Defender EASM nem támogatja a bérlők közötti erőforrás-hozzáférést, beleértve a Azure Lighthouse-t is. Defender EASM erőforrásokat közvetlenül az erőforrást tartalmazó bérlőhöz való hitelesítéssel kell elérni.

Adatok tárolási helye, rendelkezésre állása és adatvédelme

Microsoft Defender EASM globális és ügyfélspecifikus adatokat is tartalmaz. A mögöttes internetes adatok a Microsofttól származó globális adatok. Az ügyfelek által alkalmazott címkék ügyféladatoknak minősülnek. Az ügyféladatok a kiválasztott régióban lesznek tárolva.

Biztonsági okokból a Microsoft összegyűjti a felhasználó IP-címét, amikor a felhasználó bejelentkezik. Az IP-címet a rendszer legfeljebb 30 napig tárolja, de hosszabb ideig is tárolható, ha a termék esetleges csalárd vagy rosszindulatú használatának kivizsgálásához szükséges.

Ha egy Azure régió nem működik, csak az adott régióban lévő Defender EASM ügyfelek érintettek. A más Azure régiókban lévő szolgáltatások és adatok továbbra is aktívak.

Ha egy szervezet már nem a Microsoft ügyfele, a Microsoft megfelelőségi keretrendszere megköveteli, hogy az ügyfél összes adatát 180 napon belül töröljék. Ez a szabályzat magában foglalja az offline helyeken tárolt ügyféladatokat, például az adatbázisok biztonsági mentéseit. Egy erőforrás törlése után a csapatunk nem tudja visszaállítani. Az ügyféladatok még 75 napig megőrződnek az adattárainkban, de a tényleges erőforrás nem állítható vissza. A 75 napos időszak leteltével az ügyféladatok véglegesen törlődnek.