Rövid útmutató: Azure Firewall és tűzfalszabályzat létrehozása – ARM-sablon

Ebben a rövid útmutatóban egy Azure Resource Manager-sablont (ARM-sablont) használ egy Azure Firewall és egy tűzfalszabályzat létrehozásához. A tűzfalszabály olyan alkalmazásszabálysal rendelkezik, amely engedélyezi a www.microsoft.com kapcsolatokat, és egy olyan szabályt, amely engedélyezi a Windows Update-hez való kapcsolódást a WindowsUpdate FQDN címke használatával. A hálózati szabály lehetővé teszi az UDP-kapcsolatokat egy időkiszolgálóhoz a 13.86.101.172-nél.

Az IP-csoportokat a szabályok a forrás IP-címek meghatározására is használják.

Az Azure Resource Manager-sablon egy JavaScript Object Notation (JSON) fájl, amely meghatározza a projekt infrastruktúráját és konfigurációját. A sablon deklaratív szintaxist használ. Az üzembe helyezés létrehozásához szükséges programozási parancsok sorozatának megírása nélkül írhatja le a tervezett üzembe helyezést.

Az Azure Firewall Managerrel kapcsolatos információkért lásd : Mi az Az Azure Firewall Manager?.

Az Azure Firewallról további információt az Azure Firewall ismertetése tartalmaz.

Az IP-csoportokkal kapcsolatos információkért tekintse meg az Azure Firewall IP-csoportjait.

Ha a környezet megfelel az előfeltételeknek, és már ismeri az ARM-sablonokat, kattintson az Üzembe helyezés az Azure-ban gombra. A sablon megnyílik az Azure Portalon.

Előfeltételek

- Egy Azure-fiók, aktív előfizetéssel. Fiók ingyenes létrehozása.

A sablon áttekintése

Ez a sablon létrehoz egy központi virtuális hálózatot, valamint a forgatókönyv támogatásához szükséges erőforrásokat.

Az ebben a gyorsútmutatóban használt sablon az Azure-gyorssablonok közül származik.

{

"$schema": "https://schema.management.azure.com/schemas/2019-04-01/deploymentTemplate.json#",

"contentVersion": "1.0.0.0",

"metadata": {

"_generator": {

"name": "bicep",

"version": "0.8.9.13224",

"templateHash": "2614956787969031174"

}

},

"parameters": {

"virtualNetworkName": {

"type": "string",

"defaultValue": "[format('vnet{0}', uniqueString(resourceGroup().id))]",

"metadata": {

"description": "Virtual network name"

}

},

"firewallName": {

"type": "string",

"defaultValue": "[format('fw{0}', uniqueString(resourceGroup().id))]",

"metadata": {

"description": "Azure Firewall name"

}

},

"numberOfPublicIPAddresses": {

"type": "int",

"defaultValue": 2,

"maxValue": 100,

"minValue": 1,

"metadata": {

"description": "Number of public IP addresses for the Azure Firewall"

}

},

"availabilityZones": {

"type": "array",

"defaultValue": [],

"metadata": {

"description": "Zone numbers e.g. 1,2,3."

}

},

"location": {

"type": "string",

"defaultValue": "[resourceGroup().location]",

"metadata": {

"description": "Location for all resources."

}

},

"infraIpGroupName": {

"type": "string",

"defaultValue": "[format('{0}-infra-ipgroup-{1}', parameters('location'), uniqueString(resourceGroup().id))]"

},

"workloadIpGroupName": {

"type": "string",

"defaultValue": "[format('{0}-workload-ipgroup-{1}', parameters('location'), uniqueString(resourceGroup().id))]"

},

"firewallPolicyName": {

"type": "string",

"defaultValue": "[format('{0}-firewallPolicy', parameters('firewallName'))]"

}

},

"variables": {

"copy": [

{

"name": "azureFirewallIpConfigurations",

"count": "[length(range(0, parameters('numberOfPublicIPAddresses')))]",

"input": {

"name": "[format('IpConf{0}', range(0, parameters('numberOfPublicIPAddresses'))[copyIndex('azureFirewallIpConfigurations')])]",

"properties": {

"subnet": "[if(equals(range(0, parameters('numberOfPublicIPAddresses'))[copyIndex('azureFirewallIpConfigurations')], 0), json(format('{{\"id\": \"{0}\"}}', variables('azureFirewallSubnetId'))), json('null'))]",

"publicIPAddress": {

"id": "[format('{0}{1}', variables('azureFirewallPublicIpId'), add(range(0, parameters('numberOfPublicIPAddresses'))[copyIndex('azureFirewallIpConfigurations')], 1))]"

}

}

}

}

],

"vnetAddressPrefix": "10.10.0.0/24",

"azureFirewallSubnetPrefix": "10.10.0.0/25",

"publicIPNamePrefix": "publicIP",

"azurepublicIpname": "[variables('publicIPNamePrefix')]",

"azureFirewallSubnetName": "AzureFirewallSubnet",

"azureFirewallSubnetId": "[resourceId('Microsoft.Network/virtualNetworks/subnets', parameters('virtualNetworkName'), variables('azureFirewallSubnetName'))]",

"azureFirewallPublicIpId": "[resourceId('Microsoft.Network/publicIPAddresses', variables('publicIPNamePrefix'))]"

},

"resources": [

{

"type": "Microsoft.Network/ipGroups",

"apiVersion": "2022-01-01",

"name": "[parameters('workloadIpGroupName')]",

"location": "[parameters('location')]",

"properties": {

"ipAddresses": [

"10.20.0.0/24",

"10.30.0.0/24"

]

}

},

{

"type": "Microsoft.Network/ipGroups",

"apiVersion": "2022-01-01",

"name": "[parameters('infraIpGroupName')]",

"location": "[parameters('location')]",

"properties": {

"ipAddresses": [

"10.40.0.0/24",

"10.50.0.0/24"

]

}

},

{

"type": "Microsoft.Network/virtualNetworks",

"apiVersion": "2022-01-01",

"name": "[parameters('virtualNetworkName')]",

"location": "[parameters('location')]",

"tags": {

"displayName": "[parameters('virtualNetworkName')]"

},

"properties": {

"addressSpace": {

"addressPrefixes": [

"[variables('vnetAddressPrefix')]"

]

},

"subnets": [

{

"name": "[variables('azureFirewallSubnetName')]",

"properties": {

"addressPrefix": "[variables('azureFirewallSubnetPrefix')]"

}

}

],

"enableDdosProtection": false

}

},

{

"copy": {

"name": "publicIpAddress",

"count": "[length(range(0, parameters('numberOfPublicIPAddresses')))]"

},

"type": "Microsoft.Network/publicIPAddresses",

"apiVersion": "2022-01-01",

"name": "[format('{0}{1}', variables('azurepublicIpname'), add(range(0, parameters('numberOfPublicIPAddresses'))[copyIndex()], 1))]",

"location": "[parameters('location')]",

"sku": {

"name": "Standard"

},

"properties": {

"publicIPAllocationMethod": "Static",

"publicIPAddressVersion": "IPv4"

}

},

{

"type": "Microsoft.Network/firewallPolicies",

"apiVersion": "2022-01-01",

"name": "[parameters('firewallPolicyName')]",

"location": "[parameters('location')]",

"properties": {

"threatIntelMode": "Alert"

}

},

{

"type": "Microsoft.Network/firewallPolicies/ruleCollectionGroups",

"apiVersion": "2022-01-01",

"name": "[format('{0}/{1}', parameters('firewallPolicyName'), 'DefaultNetworkRuleCollectionGroup')]",

"properties": {

"priority": 200,

"ruleCollections": [

{

"ruleCollectionType": "FirewallPolicyFilterRuleCollection",

"action": {

"type": "Allow"

},

"name": "azure-global-services-nrc",

"priority": 1250,

"rules": [

{

"ruleType": "NetworkRule",

"name": "time-windows",

"ipProtocols": [

"UDP"

],

"destinationAddresses": [

"13.86.101.172"

],

"sourceIpGroups": [

"[resourceId('Microsoft.Network/ipGroups', parameters('workloadIpGroupName'))]",

"[resourceId('Microsoft.Network/ipGroups', parameters('infraIpGroupName'))]"

],

"destinationPorts": [

"123"

]

}

]

}

]

},

"dependsOn": [

"[resourceId('Microsoft.Network/firewallPolicies', parameters('firewallPolicyName'))]",

"[resourceId('Microsoft.Network/ipGroups', parameters('infraIpGroupName'))]",

"[resourceId('Microsoft.Network/ipGroups', parameters('workloadIpGroupName'))]"

]

},

{

"type": "Microsoft.Network/firewallPolicies/ruleCollectionGroups",

"apiVersion": "2022-01-01",

"name": "[format('{0}/{1}', parameters('firewallPolicyName'), 'DefaultApplicationRuleCollectionGroup')]",

"properties": {

"priority": 300,

"ruleCollections": [

{

"ruleCollectionType": "FirewallPolicyFilterRuleCollection",

"name": "global-rule-url-arc",

"priority": 1000,

"action": {

"type": "Allow"

},

"rules": [

{

"ruleType": "ApplicationRule",

"name": "winupdate-rule-01",

"protocols": [

{

"protocolType": "Https",

"port": 443

},

{

"protocolType": "Http",

"port": 80

}

],

"fqdnTags": [

"WindowsUpdate"

],

"terminateTLS": false,

"sourceIpGroups": [

"[resourceId('Microsoft.Network/ipGroups', parameters('workloadIpGroupName'))]",

"[resourceId('Microsoft.Network/ipGroups', parameters('infraIpGroupName'))]"

]

}

]

},

{

"ruleCollectionType": "FirewallPolicyFilterRuleCollection",

"action": {

"type": "Allow"

},

"name": "Global-rules-arc",

"priority": 1202,

"rules": [

{

"ruleType": "ApplicationRule",

"name": "global-rule-01",

"protocols": [

{

"protocolType": "Https",

"port": 443

}

],

"targetFqdns": [

"www.microsoft.com"

],

"terminateTLS": false,

"sourceIpGroups": [

"[resourceId('Microsoft.Network/ipGroups', parameters('workloadIpGroupName'))]",

"[resourceId('Microsoft.Network/ipGroups', parameters('infraIpGroupName'))]"

]

}

]

}

]

},

"dependsOn": [

"[resourceId('Microsoft.Network/firewallPolicies', parameters('firewallPolicyName'))]",

"[resourceId('Microsoft.Network/ipGroups', parameters('infraIpGroupName'))]",

"[resourceId('Microsoft.Network/firewallPolicies/ruleCollectionGroups', parameters('firewallPolicyName'), 'DefaultNetworkRuleCollectionGroup')]",

"[resourceId('Microsoft.Network/ipGroups', parameters('workloadIpGroupName'))]"

]

},

{

"type": "Microsoft.Network/azureFirewalls",

"apiVersion": "2021-03-01",

"name": "[parameters('firewallName')]",

"location": "[parameters('location')]",

"zones": "[if(equals(length(parameters('availabilityZones')), 0), null(), parameters('availabilityZones'))]",

"properties": {

"ipConfigurations": "[variables('azureFirewallIpConfigurations')]",

"firewallPolicy": {

"id": "[resourceId('Microsoft.Network/firewallPolicies', parameters('firewallPolicyName'))]"

}

},

"dependsOn": [

"[resourceId('Microsoft.Network/firewallPolicies/ruleCollectionGroups', parameters('firewallPolicyName'), 'DefaultApplicationRuleCollectionGroup')]",

"[resourceId('Microsoft.Network/firewallPolicies', parameters('firewallPolicyName'))]",

"[resourceId('Microsoft.Network/ipGroups', parameters('infraIpGroupName'))]",

"[resourceId('Microsoft.Network/firewallPolicies/ruleCollectionGroups', parameters('firewallPolicyName'), 'DefaultNetworkRuleCollectionGroup')]",

"publicIpAddress",

"[resourceId('Microsoft.Network/virtualNetworks', parameters('virtualNetworkName'))]",

"[resourceId('Microsoft.Network/ipGroups', parameters('workloadIpGroupName'))]"

]

}

]

}

A sablonban több Azure-erőforrás is definiálva van:

- Microsoft.Network/ipGroups

- Microsoft.Network/firewallPolicies

- Microsoft.Network/firewallPolicies/ruleCollectionGroups

- Microsoft.Network/azureFirewalls

- Microsoft.Network/virtualNetworks

- Microsoft.Network/publicIPAddresses

A sablon üzembe helyezése

Az ARM-sablon üzembe helyezése az Azure-ban:

Az Azure-ba való bejelentkezéshez és a sablon megnyitásához válassza az Üzembe helyezés az Azure-ban lehetőséget. A sablon létrehoz egy Azure Firewallt, egy virtuális WAN-t és virtuális központot, a hálózati infrastruktúrát és két virtuális gépet.

Írja be vagy válassza ki a következő értékeket a portálOn a Tűzfal és tűzfalpolicy létrehozása szabályokkal és ipcsoportok használatával lapon:

- Előfizetés: Válasszon a meglévő előfizetésekből.

- Erőforráscsoport: Válasszon a meglévő erőforráscsoportok közül, vagy válassza az Új létrehozása lehetőséget, majd kattintson az OK gombra.

- Régió: Válasszon ki egy régiót.

- Tűzfal neve: írja be a tűzfal nevét.

Válassza az Áttekintés + létrehozás, majd a Létrehozás lehetőséget. Az üzembe helyezés 10 percet vagy hosszabb időt is igénybe vehet.

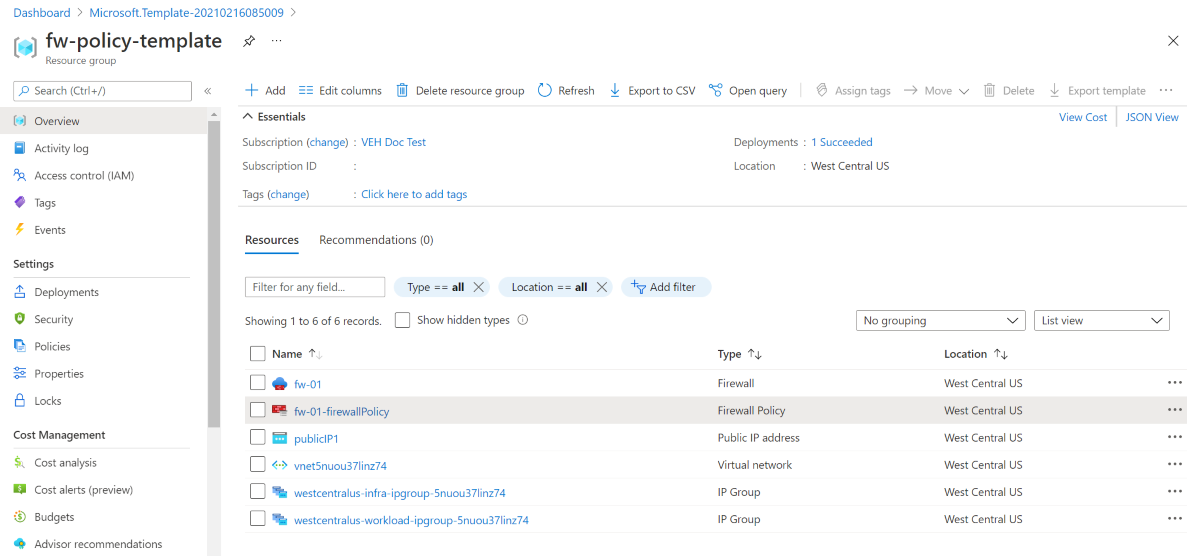

Üzembe helyezett erőforrások áttekintése

Az üzembe helyezés befejezése után a következő hasonló erőforrásokat fogja látni.

Az erőforrások eltávolítása

Ha már nincs szüksége a tűzfallal létrehozott erőforrásokra, törölje az erőforráscsoportot. Ezzel eltávolítja a tűzfalat és az összes kapcsolódó erőforrást.

Az erőforráscsoport törléséhez hívja meg a Remove-AzResourceGroup parancsmagot:

Remove-AzResourceGroup -Name "<your resource group name>"