Megjegyzés

Az oldalhoz való hozzáféréshez engedély szükséges. Megpróbálhat bejelentkezni vagy módosítani a címtárat.

Az oldalhoz való hozzáféréshez engedély szükséges. Megpróbálhatja módosítani a címtárat.

Azure Key Vault a titkos kódok biztonságos tárolására és elérésére szolgáló felhőszolgáltatás. A titkos kód minden olyan dolog, amelyhez szigorúan szabályozni szeretné a hozzáférést, például API-kulcsokat, jelszavakat, tanúsítványokat vagy titkosítási kulcsokat. Key Vault szolgáltatás kétféle tárolót támogat: tárolókat és felügyelt hardveres biztonsági modulokat (HSM-készleteket). A tárolók támogatják a szoftver- és HSM-alapú kulcsok, titkos kódok és tanúsítványok tárolását. A felügyelt HSM-készletek csak a HSM által támogatott kulcsokat támogatják. A részletekért tekintse meg Azure Key Vault REST API áttekintését.

Az alábbiakban további fontos kifejezéseket talál:

Tenant: A bérlő az a szervezet, amely Microsoft felhőszolgáltatások egy adott példányát birtokolja és kezeli. Leggyakrabban a szervezet Azure és Microsoft 365 szolgáltatásaira hivatkoznak.

Tároló tulajdonosa: A tároló tulajdonosa létrehozhat egy Key Vaultot, és teljes körű hozzáféréssel és irányítással bírhat felette. A tároló tulajdonosa ellenőrzést is beállíthat, amellyel naplózhatja, ki fér hozzá a titkokhoz és a kulcsokhoz. A kulcsok életciklusát a rendszergazdák kezelhetik. Áttérhetnek az új kulcsverzióra, készíthetnek biztonsági másolatot, és elvégezhetik a kapcsolódó feladatokat.

Kulcstartóhasználó: A kulcstartóhasználó műveleteket hajthat végre a Key Vaultban található objektumokon, ha a kulcstartó-tulajdonos felruházta hozzáféréssel. Az elérhető műveletek a kiosztott jogosultságoktól függnek.

Felügyelt HSM-rendszergazdák: A rendszergazdai szerepkörrel rendelkező felhasználók teljes mértékben szabályozhatják a felügyelt HSM-készletet. További szerepkör-hozzárendeléseket hozhatnak létre, hogy szabályozott hozzáférést delegáljanak más felhasználókhoz.

Felügyelt HSM-titkosítási tisztviselő/felhasználó: Olyan beépített szerepkörök, amelyek általában olyan felhasználókhoz vagy szolgáltatásnevekhez vannak hozzárendelve, amelyek titkosítási műveleteket végeznek a felügyelt HSM kulcsainak használatával. A kriptográfiai felhasználó létrehozhat új kulcsokat, de nem törölheti a kulcsokat.

Felügyelt HSM titkosítási szolgáltatás felhasználója: Egy beépített szerepkör, amelyet általában a szolgáltatásfiókok felügyelt szolgáltatásidentitásához (például Storage-fiókhoz) rendelnek, hogy az inaktív adatok titkosítását ügyfél által kezelt kulccsal végezzék.

Forrás: Az erőforrás egy kezelhető elem, amely Azure keresztül érhető el. Ilyenek például a virtuális gép, a tárfiók, a webalkalmazás, az adatbázis és a virtuális hálózat. Sokkal több van.

Forráscsoport: Az erőforráscsoport egy olyan tároló, amely egy Azure megoldáshoz kapcsolódó erőforrásokat tartalmaz. Az erőforráscsoport tartalmazhatja a megoldás összes erőforrását, vagy csak azokat az erőforrásokat, amelyeket Ön egy csoportként szeretne kezelni. A cég számára legideálisabb elosztás alapján eldöntheti, hogyan szeretné elosztani az erőforrásokat az erőforráscsoportok között.

Security principal: A Azure biztonsági tag egy olyan biztonsági identitás, amelyet a felhasználó által létrehozott alkalmazások, szolgáltatások és automatizálási eszközök használnak adott Azure erőforrások eléréséhez. Tekintsük "felhasználói identitásnak" (felhasználónév és jelszó vagy tanúsítvány) egy adott szerepkörrel és szigorúan ellenőrzött engedélyekkel. A biztonsági tagoknak csak meghatározott műveleteket kell végrehajtaniuk, az általános felhasználói identitástól eltérően. Javítja a biztonságot, ha csak a felügyeleti feladatok elvégzéséhez szükséges minimális engedélyszintet adja meg. Egy alkalmazáshoz vagy szolgáltatáshoz használt biztonsági elemet szolgáltatási főkent nevezzük. További információ: Alkalmazás- és szolgáltatásalapobjektumok.

Microsoft Entra ID: Microsoft Entra ID a bérlő Active Directory szolgáltatása. Minden címtárhoz tartozik egy vagy több tartomány. Egy címtárhoz számos előfizetés tartozhat, de csak egyetlen bérlő.

Azure bérlőazonosító: A bérlőazonosító egy Microsoft Entra-példány azonosításának egyedi módja egy Azure-előfizetésben.

A felügyelt identitások: Azure Key Vault lehetővé teszi a hitelesítő adatok és más kulcsok és titkos kódok biztonságos tárolását, de a kódnak hitelesítenie kell a Key Vault a lekérésükhöz. A felügyelt identitások használata egyszerűbbé teszi a probléma megoldását azáltal, hogy az Azure-szolgáltatásoknak automatikusan felügyelt identitást biztosít a Microsoft Entra ID. Ezzel az identitással hitelesítést végezhet Key Vault vagy bármely olyan szolgáltatáshoz, amely támogatja a Microsoft Entra hitelesítést anélkül, hogy hitelesítő adatokkal rendelkezik a kódban. További információkért tekintse meg az alábbi képet és a felügyelt identitások áttekintését Azure erőforrásokhoz.

Hitelesítés

A Key Vault végzett műveletek elvégzéséhez először hitelesítenie kell azt. A hitelesítésnek három módja van Key Vault:

- A Azure-erőforrások felügyelt identitásai: Amikor Azure virtuális gépen helyez üzembe egy alkalmazást, hozzárendelhet egy identitást a Key Vault hozzáféréssel rendelkező virtuális géphez. Identitásokat hozzárendelhet más Azure erőforrásokhoz is. Ennek a megközelítésnek az az előnye, hogy az alkalmazás vagy szolgáltatás nem kezeli az első titkos kód rotálását. Azure automatikusan elforgatja az identitást. Ajánlott eljárásként ezt a megközelítést javasoljuk.

- Szolgáltatásnév és -tanúsítvány: Használhat olyan szolgáltatásnevet és társított tanúsítványt, amely hozzáfér a Key Vault. Ezt a módszert nem javasoljuk, mert az alkalmazás tulajdonosának vagy fejlesztőjének el kell forgatnia a tanúsítványt. További információ: Szolgáltatásnév létrehozása.

- Szolgáltatásnév azonosító és titok: Bár a hitelesítéshez használhat szolgáltatásnév azonosítót és titkot a Key Vault, nem javasoljuk. Nehéz automatikusan elforgatni a Key Vault-hoz való hitelesítéshez használt bootstrap titkot.

Az átfogó hitelesítési útmutatásért lásd: Hitelesítés Azure Key Vault.

Az átvitel alatt álló adatok titkosítása

Azure Key Vault a Transport Layer Security (TLS) protokollt kényszeríti ki az adatok védelmére Azure Key vault és az ügyfelek között. Az ügyfelek TLS-kapcsolatot létesítenek az Azure Key Vault szolgáltatással. A TLS erős hitelesítést, üzenetvédelmet és integritást biztosít (lehetővé teszi az üzenetek illetéktelen behatolásának, elfogásának és hamisításának észlelését), az együttműködési képességet, az algoritmus rugalmasságát, valamint az üzembe helyezés és a használat egyszerűségét.

Perfect Forward Secrecy (PFS) egyedi kulcsokkal védi az ügyfelek ügyfélrendszerei és Microsoft felhőszolgáltatásai közötti kapcsolatokat. A kapcsolatok RSA-alapú 2048 bites titkosítási kulcshosszokat is használnak. Ez a kombináció megnehezíti az átvitt adatok elfogását és elérését.

Key Vault szerepkörök

Az alábbi táblázat segítségével jobban megismerheti, hogyan segíthet a Key Vault a fejlesztők és a biztonsági rendszergazdák igényeinek kielégítésében.

| Szerep | Probléma leírása | Az Azure Key Vault megoldja. |

|---|---|---|

| Fejlesztő egy Azure-alkalmazáshoz | "Olyan alkalmazást szeretnék írni Azure, amely kulcsokat használ az aláíráshoz és a titkosításhoz. Azt szeretném azonban, hogy ezek a kulcsok külsőek legyenek az alkalmazásomtól, hogy a megoldás megfelelő legyen egy földrajzilag elosztott alkalmazáshoz. Azt szeretném, hogy ezek a kulcsok és titkos kulcsok el legyenek látva védelemmel, anélkül, hogy meg kellene írnom a kódot. Azt is szeretném, hogy ezek a kulcsok és titkos kulcsok könnyen használhatóak legyenek az alkalmazásaimból, optimális teljesítménnyel." |

√ A kulcsok tárolása tárolóban történik, és szükség esetén egy URI segítségével lehet előhívni őket. √ kulcsokat az Azure védi, iparági szabványnak megfelelő algoritmusok, kulcshosszok és hardveres biztonsági modulok használatával. √ kulcsok feldolgozása olyan HSM-ekben történik, amelyek ugyanabban a Azure adatközpontban találhatók, mint az alkalmazások. Ez a módszer nagyobb megbízhatóságot és kisebb késést eredményez ahhoz képest, mintha a kulcsok egy külön helyen, például a helyszínen lennének. |

| Szoftver mint szolgáltatás (SaaS) fejlesztő | Nem akarom az ügyfeleim bérlőinek kulcsaiért és titkaiért való felelősséget vagy esetleges jogi vonzatot. Azt akarom, hogy az ügyfelek birtokolják és kezeljék a kulcsaikat, hogy arra koncentrálhassak, amit a legjobban csinálok, ami az alapvető szoftverfunkciókat biztosítja." |

√ Az ügyfelek importálhatják a saját kulcsaikat a Azure, és kezelhetik őket. Ha egy SaaS-alkalmazásnak titkosítási műveleteket kell végrehajtania az ügyfelek kulcsainak használatával, Key Vault elvégzi ezeket a műveleteket az alkalmazás nevében. Az alkalmazás nem látja az ügyfelek kulcsait. |

| Biztonsági vezető (CSO) | "Szeretném tudni, hogy alkalmazásaink megfelelnek a FIPS 140 3. szintű HSM-eknek a biztonságos kulcskezelés érdekében. Biztos szeretnék lenni abban is, hogy a cégünk kézben tartja a kulcsok életciklusát, valamint meg tudja figyelni a kulcshasználatot. És bár több Azure szolgáltatást és erőforrást használunk, a kulcsokat egyetlen helyről szeretném kezelni Azure." |

√ Válassza a tárolókat vagy a felügyelt HSM-eket a FIPS 140 által ellenőrzött HSM-ekhez. √ Válassza a felügyelt HSM-készleteket a FIPS 140-3 3. szintű hitelesített HSM-ekhez. √ Key Vault úgy van kialakítva, hogy Microsoft ne lássa és ne nyerje ki a kulcsokat. √ A kulcshasználatot közel valós időben naplózza rendszer. √ A tároló egyetlen felületet biztosít, függetlenül attól, hogy hány tárolóval rendelkezik Azure, mely régiókat támogatják, és mely alkalmazások használják őket. |

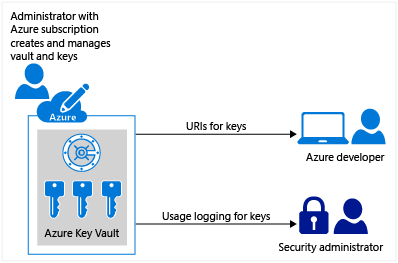

Az Azure-előfizetéssel rendelkezők kulcstartókat hozhatnak létre és használhatnak. Bár Key Vault a fejlesztők és a biztonsági rendszergazdák számára előnyös, a szervezet rendszergazdája implementálhatja és felügyelheti, aki más Azure szolgáltatásokat kezel. Ez a rendszergazda például bejelentkezhet egy Azure-előfizetéssel, létrehozhat egy tárolót annak a szervezetnek, amelyben kulcsokat tárolhat, majd a következőhöz hasonló üzemeltetési feladatokért felel:

- Kulcs vagy titok létrehozása vagy importálása

- A kulcsok vagy titkos kulcsok visszavonása, illetve törlése

- A felhasználók vagy alkalmazások feljogosítása a kulcstárolóhoz való hozzáférésre, hogy azután kezelhessék és használhassák a benne tárolt kulcsokat és titkos kulcsokat

- A kulcshasználat konfigurálása (például aláíráshoz vagy titkosításhoz)

- A kulcshasználat figyelése

Ez a rendszergazda ezután URI-kat ad a fejlesztőknek az alkalmazásaikból való híváshoz. Ez a rendszergazda a kulcshasználat naplózási adatait is megadja a biztonsági rendszergazdának.

A fejlesztők közvetlenül is kezelhetik a kulcsokat API-k használatával. További információ: Azure Key Vault fejlesztői útmutató.

Következő lépések

- Ismerkedés a Azure Key Vault fejlesztői útmutatóval

- További információ a Azure Key Vault biztonsági funkcióiról

- További információ a

Hitelesítésről a Azure Key Vault - A felügyelt HSM-készletek biztonságossá tételének ismertetése

Azure Key Vault a legtöbb régióban elérhető. További információ: Key Vault díjszabási oldal.