Hálózatkezelés beállítása az Azure Modeling and Simulation Workbenchben

Az Azure Modeling and Simulation Workbenchben testre szabhatja a hálózatkezelést a biztonsági és üzleti követelményeknek megfelelően. A workbenchhez az alábbi módszerek egyikével csatlakozhat:

- Engedélyezett nyilvános IP-címek

- Virtuális magánhálózat (VPN) és/vagy Azure ExpressRoute

Minden kamrának van egy dedikált összekötője. Minden összekötő támogatja a korábban említett protokollok valamelyikét, hogy hálózati hozzáférést létesítsen az ügyfél helyszíni vagy felhőkörnyezete és a workbench között.

VPN- vagy ExpressRoute-kapcsolat hozzáadása

Ha a szervezet rendelkezik jelenléttel az Azure-ban, vagy megköveteli, hogy a Workbench-kapcsolat VPN-en keresztül történjen, a VPN- vagy ExpressRoute-összekötőt kell használni.

Összekötő létrehozásakor a Workbench-tulajdonos (előfizetés-tulajdonos) összekapcsolhat egy meglévő virtuális hálózatot EGY VPN-átjáróval és/vagy ExpressRoute-átjáróval. Ez a kapcsolat biztonságos kapcsolatot biztosít a helyszíni hálózat és a kamra között.

VPN- vagy ExpressRoute-összekötő létrehozása

Mielőtt VPN-en vagy ExpressRoute-on keresztül hoz létre összekötőt a privát IP-hálózatokhoz, a Workbenchnek szerepkör-hozzárendelésre van szüksége. Az Azure Modeling and Simulation Workbench megköveteli annak az erőforráscsoportnak a hálózati közreműködői szerepkörét, amelyben az ExpressRoute-hoz vagy VPN-hez csatlakoztatott virtuális hálózatot üzemelteti.

Beállítás Érték Szerepkör Hálózati közreműködő Hozzáférés hozzárendelése Felhasználó, csoport vagy szolgáltatásnév Tagok Azure Modeling and Simulation Workbench Fontos

Egyes felhasználók esetében előfordulhat, hogy az Azure Modeling and Simulation Workbench az előző nevével van regisztrálva a bérlőjükben. Ha nem találja az Azure Modeling and Simulation Workbench alkalmazást, próbálkozzon inkább az Azure HPC Workbench használatával.

Az összekötő létrehozásakor adja meg a VPN-t vagy az ExpressRoute-t a helyszíni hálózathoz való csatlakozáshoz.

Megjelenik az előfizetésében elérhető virtuális hálózati alhálózatok listája. Válasszon ki egy, az átjáróalhálózattól eltérő alhálózatot ugyanazon a virtuális hálózaton belül a VPN-átjáróhoz vagy az ExpressRoute-átjáróhoz.

Engedélyezett nyilvános IP-címek szerkesztése

Az IP-címek engedélyezhetők az Azure Portalon a kamrakapcsolatok engedélyezéséhez. Új Workbench létrehozásakor csak egy IP-cím adható meg egy nyilvános IP-összekötőhöz. Az összekötő létrehozása után más IP-címeket is megadhat. A szabványos CIDR (osztály nélküli tartományközi útválasztás) maszk jelölése használható az ALHÁLÓZAT IP-címtartományainak engedélyezéséhez.

A Workbench-tulajdonosok és a kamarai rendszergazdák az összekötő objektum létrehozása után hozzáadhatják és szerkeszthetik az összekötő engedélyezett nyilvános címeit.

Az engedélyezett IP-címek listájának szerkesztése:

Az Azure Portalon nyissa meg az összekötő objektum Hálózatkezelés panelét.

Válassza az Engedélyezett IP-cím szerkesztése lehetőséget. Innen törölheti a meglévő IP-címeket, vagy újakat vehet fel.

A módosítások mentéséhez válassza a Küldés lehetőséget.

Frissítse az összekötő-hálózat nézetét, és ellenőrizze, hogy megjelennek-e a módosítások.

Átirányítási URI azonosítók

Az átirányítási URI az a hely, ahol a Microsoft Identitásplatform átirányítja a felhasználó ügyfelet, és biztonsági jogkivonatokat küld a hitelesítés után. Minden alkalommal, amikor új összekötőt hoz létre, regisztrálnia kell az átirányítási URI-kat az alkalmazásregisztrációhoz a Microsoft Entra-azonosítóban.

Átirányítási URI-k megkeresése:

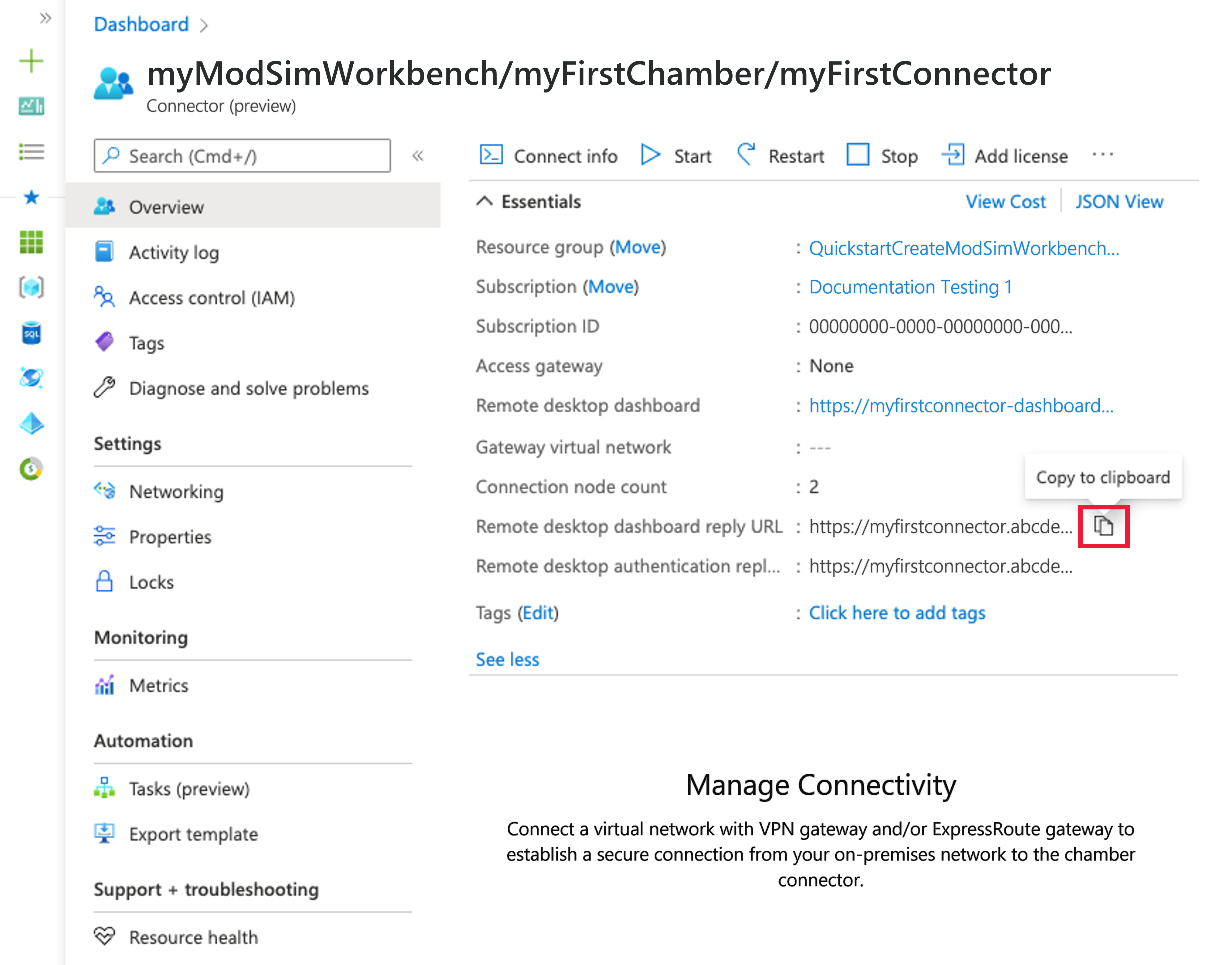

Az Azure Modeling and Simulation Workbench új workbenchjének lapján válassza az Összekötő lehetőséget a bal oldali menüben. Ezután válassza ki az összekötőt az erőforráslistában.

Az Áttekintés lapon keresse meg és dokumentálja a következő két összekötő tulajdonságot a Másolás vágólapra ikonnal. Ha ezek a tulajdonságok nem láthatók, az ablak kibontásához kattintson a Továbbiak megjelenítése gombra.

- Irányítópult válasz URL-címe: Például https://< dashboardFqdn>/etx/oauth2/code

- Hitelesítési válasz URL-címe: Például https://< authenticationFqdn>/otdsws/login?authhandler=AzureOIDC

Az átirányítási URI-kat regisztrálni kell az alkalmazásregisztrációval a felhasználók megfelelő hitelesítéséhez és a workbenchhez való átirányításához. Az átirányítási URI-k hozzáadásáról az átirányítási URI-k hozzáadása című témakörben olvashat.

Portok és IP-címek

Portok

Az Azure Modeling and Simulation Workbench megköveteli, hogy bizonyos portok elérhetők legyenek a felhasználói munkaállomásról. A tűzfalak és a VPN-ek blokkolhatják a portok elérését bizonyos helyeken, bizonyos alkalmazásokból vagy különböző hálózatokhoz való csatlakozáskor. Forduljon a rendszergazdához, és győződjön meg arról, hogy az ügyfél minden munkahelyéről hozzáférhet a szolgáltatáshoz.

- 53/TCP és 53/UDP: DNS-lekérdezések.

- 443/TCP: Standard HTTPS-port a virtuálisgép-irányítópult és bármely Azure Portal-oldal eléréséhez.

- 5510/TCP: Az ETX-ügyfél vDI-hozzáférést biztosít mind a natív, mind a webalapú ügyfél számára.

- 8443/TCP: Az ETX-ügyfél használja az ETX felügyeleti csomópontok egyeztetésére és hitelesítésére.

IP-címek

A nyilvános IP-összekötő esetében az Azure IP-címei az Azure IP-címtartományaiból származnak azon a helyen, ahol a Workbench üzembe lett helyezve. Az Összes Azure IP-cím és szolgáltatáscímke listája elérhető az Azure IP-tartományokban és a szolgáltatáscímkékben – nyilvános felhőben. A nyilvános IP-összekötő megvalósításakor nem lehet felsorolni az összes Workbench IP-címet.

Figyelemfelhívás

Az IP-címek készlete nemcsak virtuális gépek hozzáadásával, hanem a felhasználókkal is növekedhet. A csatlakozási csomópontok méretezése akkor történik, ha több felhasználót adnak hozzá a kamrához. Előfordulhat, hogy a végpont IP-címeinek felderítése a userbase növekedése után nem teljes.

A cél IP-címek hatékonyabb szabályozása és a vállalati tűzfalak változásainak minimalizálása érdekében javasolt VPN- és ExpressRoute-összekötő használata. VPN Gateway használata esetén a workbench hozzáférési pontja csak az átjáró IP-címére korlátozódik.