Megjegyzés

Az oldalhoz való hozzáféréshez engedély szükséges. Megpróbálhat bejelentkezni vagy módosítani a címtárat.

Az oldalhoz való hozzáféréshez engedély szükséges. Megpróbálhatja módosítani a címtárat.

Az Azure szerepköralapú hozzáférés-vezérlés (Azure RBAC) az Azure-erőforrásokhoz való hozzáférés kezelésének módját jelenti. Ebben az oktatóanyagban hozzáférést biztosít egy felhasználónak az előfizetésben lévő összes megtekintéséhez és egy erőforráscsoport minden elemének kezeléséhez az Azure PowerShell használatával.

Ebben az oktatóanyagban a következőket sajátíthatja el:

- Hozzáférés biztosítása egy felhasználó számára különböző hatókörökben

- Listahozzáférés

- Hozzáférés eltávolítása

Ha még nincs Azure-előfizetése, kezdés előtt hozzon létre egy ingyenes fiókot.

Megjegyzés

Javasoljuk, hogy az Azure Az PowerShell modult használja az Azure-ral való interakcióhoz. Az első lépésekhez tekintse meg Az Azure PowerShell telepítése témakört. Az Az PowerShell-modulra történő migrálás részleteiről lásd: Az Azure PowerShell migrálása az AzureRM modulból az Az modulba.

Előfeltételek

Az oktatóanyag elvégzéséhez a következőkre van szükség:

- Engedélyek felhasználók létrehozására a Microsoft Entra ID-ben (vagy meglévő felhasználóval)

- Azure Cloud Shell

- Microsoft Graph PowerShell SDK

Szerepkörök hozzárendelése

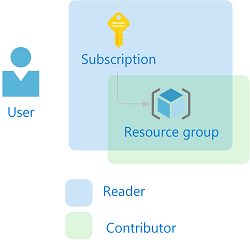

Az Azure RBAC-ben a hozzáférés biztosításához létre kell hoznia egy szerepkör-hozzárendelést. A szerepkör-hozzárendelés három elemből áll: rendszerbiztonsági tagból, szerepkör-definícióból és hatókörből. Az alábbi két szerepkör-hozzárendelést fogja elvégezni ebben az oktatóanyagban:

| Biztonsági tag | Szerep meghatározása | Hatókör |

|---|---|---|

| Felhasználó (RBAC-oktatóanyag felhasználója) |

Olvasó | Előfizetés |

| Felhasználó (RBAC-oktatóanyag felhasználója) |

Közreműködő | Erőforráscsoport (rbac-oktatóanyag-erőforrás-csoport) |

Felhasználó létrehozása

Szerepkör hozzárendeléséhez felhasználóra, csoportra vagy szolgáltatásnévre van szükség. Ha még nincs felhasználója, létrehozhat egyet.

Az Azure Cloud Shellben hozzon létre egy jelszót, amely megfelel a jelszó összetettségi követelményeinek.

$PasswordProfile = @{ Password = "<Password>" }Hozzon létre egy új felhasználót a tartományához a New-MgUser paranccsal.

New-MgUser -DisplayName "RBAC Tutorial User" -PasswordProfile $PasswordProfile ` -UserPrincipalName "rbacuser@example.com" -AccountEnabled:$true -MailNickName "rbacuser"DisplayName Id Mail UserPrincipalName ----------- -- ---- ----------------- RBAC Tutorial User aaaaaaaa-0000-1111-2222-bbbbbbbbbbbb rbacuser@example.com

Erőforráscsoport létrehozása

Egy erőforráscsoport segítségével bemutatja, hogyan rendelhet hozzá szerepkört egy erőforráscsoport hatóköréhez.

A Get-AzLocation paranccsal lekérheti a régióhelyek listáját.

Get-AzLocation | select LocationVálasszon ki egy Önhöz közeli helyet, és rendelje hozzá egy változóhoz.

$location = "westus"Hozzon létre egy új erőforráscsoportot a New-AzResourceGroup paranccsal.

New-AzResourceGroup -Name "rbac-tutorial-resource-group" -Location $locationResourceGroupName : rbac-tutorial-resource-group Location : westus ProvisioningState : Succeeded Tags : ResourceId : /subscriptions/aaaa0a0a-bb1b-cc2c-dd3d-eeeeee4e4e4e/resourceGroups/rbac-tutorial-resource-group

Hozzáférés biztosítása

A felhasználó hozzáférésének biztosításához a New-AzRoleAssignment paranccsal rendeljen hozzá egy szerepkört. Meg kell adnia a biztonsági jogosultat, szerepkör-definíciót és hatókört.

Kérje le az előfizetés azonosítóját a Get-AzSubscription paranccsal.

Get-AzSubscriptionName : Pay-As-You-Go Id : 00000000-0000-0000-0000-000000000000 TenantId : aaaabbbb-0000-cccc-1111-dddd2222eeee State : EnabledMentse az előfizetés hatókörét egy változóban.

$subScope = "/subscriptions/aaaa0a0a-bb1b-cc2c-dd3d-eeeeee4e4e4e"A felhasználónak rendelje hozzá az Olvasó szerepkört az előfizetés hatókörében.

New-AzRoleAssignment -SignInName rbacuser@example.com ` -RoleDefinitionName "Reader" ` -Scope $subScopeRoleAssignmentId : /subscriptions/aaaa0a0a-bb1b-cc2c-dd3d-eeeeee4e4e4e/providers/Microsoft.Authorization/roleAssignments/00000000-0000-0000-0000-000000000000 Scope : /subscriptions/aaaa0a0a-bb1b-cc2c-dd3d-eeeeee4e4e4e DisplayName : RBAC Tutorial User SignInName : rbacuser@example.com RoleDefinitionName : Reader RoleDefinitionId : acdd72a7-3385-48ef-bd42-f606fba81ae7 ObjectId : aaaaaaaa-0000-1111-2222-bbbbbbbbbbbb ObjectType : User CanDelegate : FalseRendelje hozzá a közreműködői szerepkört a felhasználónak az erőforráscsoport hatókörében.

New-AzRoleAssignment -SignInName rbacuser@example.com ` -RoleDefinitionName "Contributor" ` -ResourceGroupName "rbac-tutorial-resource-group"RoleAssignmentId : /subscriptions/aaaa0a0a-bb1b-cc2c-dd3d-eeeeee4e4e4e/resourceGroups/rbac-tutorial-resource-group/providers/Microsoft.Authorization/roleAssignments/00000000-0000-0000-0000-000000000000 Scope : /subscriptions/aaaa0a0a-bb1b-cc2c-dd3d-eeeeee4e4e4e/resourceGroups/rbac-tutorial-resource-group DisplayName : RBAC Tutorial User SignInName : rbacuser@example.com RoleDefinitionName : Contributor RoleDefinitionId : b24988ac-6180-42a0-ab88-20f7382dd24c ObjectId : aaaaaaaa-0000-1111-2222-bbbbbbbbbbbb ObjectType : User CanDelegate : False

Listahozzáférés

Az előfizetés hozzáférésének ellenőrzéséhez a Get-AzRoleAssignment paranccsal listázhatja a szerepkör-hozzárendeléseket.

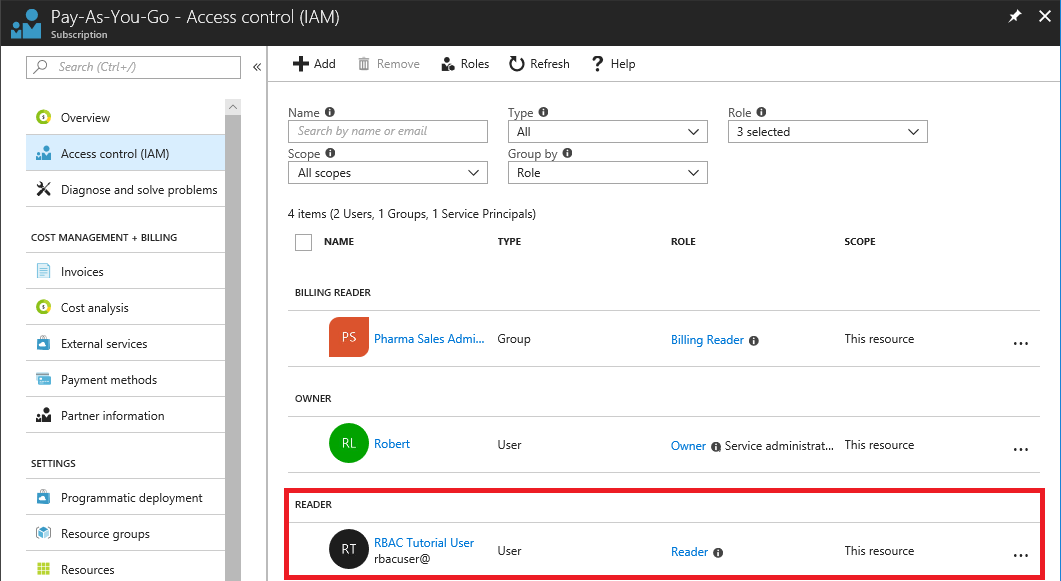

Get-AzRoleAssignment -SignInName rbacuser@example.com -Scope $subScopeRoleAssignmentId : /subscriptions/aaaa0a0a-bb1b-cc2c-dd3d-eeeeee4e4e4e/providers/Microsoft.Authorization/roleAssignments/ffffffff-eeee-dddd-cccc-bbbbbbbbbbb0 Scope : /subscriptions/aaaa0a0a-bb1b-cc2c-dd3d-eeeeee4e4e4e DisplayName : RBAC Tutorial User SignInName : rbacuser@example.com RoleDefinitionName : Reader RoleDefinitionId : acdd72a7-3385-48ef-bd42-f606fba81ae7 ObjectId : aaaaaaaa-0000-1111-2222-bbbbbbbbbbbb ObjectType : User CanDelegate : FalseA kimenetben láthatja, hogy az Olvasó szerepkör hozzá lett rendelve az RBAC-oktatóanyag felhasználóhoz az előfizetés hatókörében.

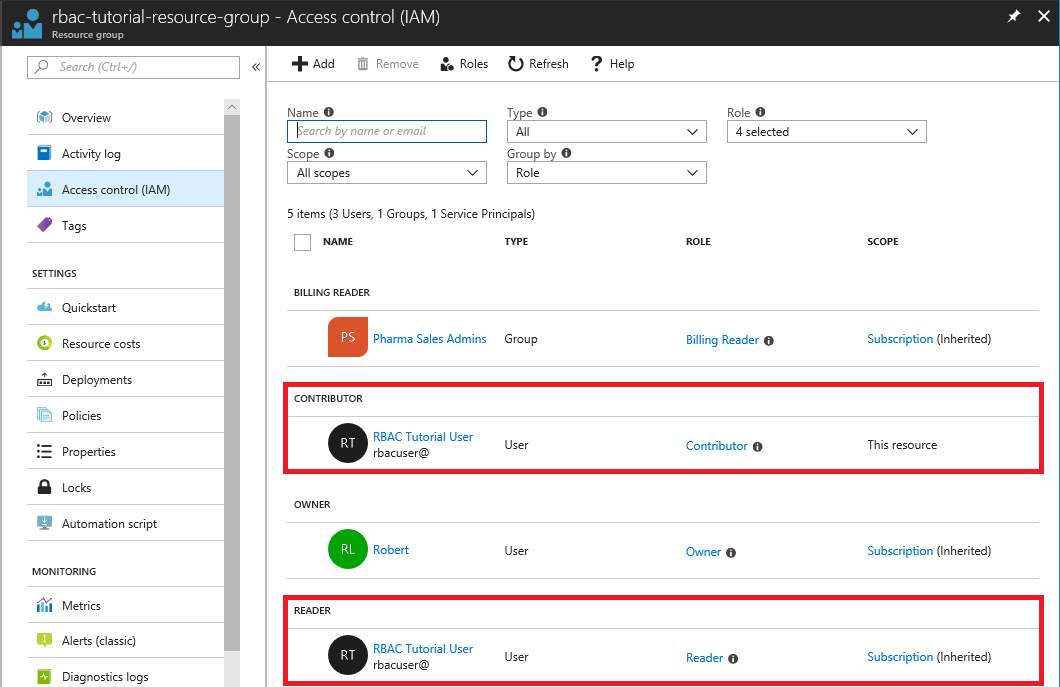

Az erőforráscsoport hozzáférésének ellenőrzéséhez a Get-AzRoleAssignment paranccsal listázhatja a szerepkör-hozzárendeléseket.

Get-AzRoleAssignment -SignInName rbacuser@example.com -ResourceGroupName "rbac-tutorial-resource-group"RoleAssignmentId : /subscriptions/aaaa0a0a-bb1b-cc2c-dd3d-eeeeee4e4e4e/resourceGroups/rbac-tutorial-resource-group/providers/Microsoft.Authorization/roleAssignments/00000000-0000-0000-0000-000000000000 Scope : /subscriptions/aaaa0a0a-bb1b-cc2c-dd3d-eeeeee4e4e4e/resourceGroups/rbac-tutorial-resource-group DisplayName : RBAC Tutorial User SignInName : rbacuser@example.com RoleDefinitionName : Contributor RoleDefinitionId : b24988ac-6180-42a0-ab88-20f7382dd24c ObjectId : aaaaaaaa-0000-1111-2222-bbbbbbbbbbbb ObjectType : User CanDelegate : False RoleAssignmentId : /subscriptions/aaaa0a0a-bb1b-cc2c-dd3d-eeeeee4e4e4e/providers/Microsoft.Authorization/roleAssignments/ffffffff-eeee-dddd-cccc-bbbbbbbbbbb0 Scope : /subscriptions/aaaa0a0a-bb1b-cc2c-dd3d-eeeeee4e4e4e DisplayName : RBAC Tutorial User SignInName : rbacuser@example.com RoleDefinitionName : Reader RoleDefinitionId : acdd72a7-3385-48ef-bd42-f606fba81ae7 ObjectId : aaaaaaaa-0000-1111-2222-bbbbbbbbbbbb ObjectType : User CanDelegate : FalseA kimenetben láthatja, hogy a közreműködői és az olvasói szerepkör is hozzá lett rendelve az RBAC-oktatóanyag felhasználóhoz. A közreműködői szerepkör az rbac-tutorial-resource-group hatókörben található, az Olvasó szerepkör pedig az előfizetés hatókörében öröklődik.

(Nem kötelező) Hozzáférés listázása az Azure Portal használatával

Ha meg szeretné tekinteni a szerepkör-hozzárendelések megjelenését az Azure Portalon, tekintse meg az előfizetés Hozzáférés-vezérlés (IAM) paneljét.

Tekintse meg az erőforráscsoport Hozzáférés-vezérlés (IAM) paneljét.

Hozzáférés eltávolítása

A felhasználók, csoportok és alkalmazások hozzáférésének eltávolításához a Remove-AzRoleAssignment használatával távolítsa el a szerepkör-hozzárendelést.

Az alábbi paranccsal eltávolíthatja a felhasználó közreműködői szerepkör-hozzárendelését az erőforráscsoport hatókörében.

Remove-AzRoleAssignment -SignInName rbacuser@example.com ` -RoleDefinitionName "Contributor" ` -ResourceGroupName "rbac-tutorial-resource-group"Az alábbi paranccsal eltávolíthatja a felhasználó olvasói szerepkör-hozzárendelését az előfizetés hatókörében.

Remove-AzRoleAssignment -SignInName rbacuser@example.com ` -RoleDefinitionName "Reader" ` -Scope $subScope

Erőforrások tisztítása

Az oktatóanyag által létrehozott erőforrások törléséhez törölje az erőforráscsoportot és a felhasználót.

Törölje az erőforráscsoportot a Remove-AzResourceGroup paranccsal.

Remove-AzResourceGroup -Name "rbac-tutorial-resource-group"Confirm Are you sure you want to remove resource group 'rbac-tutorial-resource-group' [Y] Yes [N] No [S] Suspend [?] Help (default is "Y"):Amikor a rendszer megerősítést kér, írja be az Y nevet. A törlés néhány másodpercet vesz igénybe.

Törölje a felhasználót a Remove-MgUser paranccsal.

$User = Get-MgUser -Filter "DisplayName eq 'RBAC Tutorial User'" Remove-MgUser -UserId $User.Id