A titkosítási hatókörök lehetővé teszik a titkosítás egyéni blob vagy tároló szintjén történő kezelését. Titkosítási hatókörökkel biztonságos határokat hozhat létre az ugyanazon tárfiókban található, de különböző ügyfelekhez tartozó adatok között. A titkosítási hatókörökről további információt a Blob Storage titkosítási hatókörei című témakörben talál.

Ez a cikk bemutatja, hogyan hozhat létre titkosítási hatókört. Azt is bemutatja, hogyan adhat meg titkosítási hatókört blob vagy tároló létrehozásakor.

Létrehozhat olyan titkosítási hatókört, amely Microsoft által felügyelt kulccsal vagy ügyfél által felügyelt kulccsal van védve, amelyet egy Azure Key Vaultban vagy egy Azure Key Vault felügyelt hardveres biztonsági modellben (HSM) tárol. Ha ügyfél által felügyelt kulccsal szeretne titkosítási hatókört létrehozni, először létre kell hoznia egy kulcstartót vagy egy felügyelt HSM-et, és hozzá kell adnia a hatókörhöz használni kívánt kulcsot. A kulcstartónak vagy a felügyelt HSM-nek engedélyeznie kell a kiürítés elleni védelmet.

A tárfiók és a kulcstartó lehet ugyanabban a bérlőben vagy különböző bérlőkben. Mindkét esetben a tárfiók és a kulcstartó különböző régiókban lehet.

A titkosítási hatókör létrehozásakor a rendszer automatikusan engedélyezi a titkosítási hatókört. A titkosítási hatókör létrehozása után megadhatja azt egy blob létrehozásakor. A tároló létrehozásakor megadhat egy alapértelmezett titkosítási hatókört is, amely automatikusan vonatkozik a tárolóban lévő összes blobra.

Titkosítási hatókör konfigurálásakor a számlázás legalább egy hónapig (30 napig) történik. Az első hónap után a titkosítási hatókör díjait óránként számítjuk fel. További információ: Titkosítási hatókörök számlázása.

Titkosítási hatókör létrehozásához kövesse az alábbi lépéseket az Azure Portalon:

Keresse meg a tárolófiókját az Azure portálon.

A Biztonság + hálózatkezelés területen válassza a Titkosítás lehetőséget.

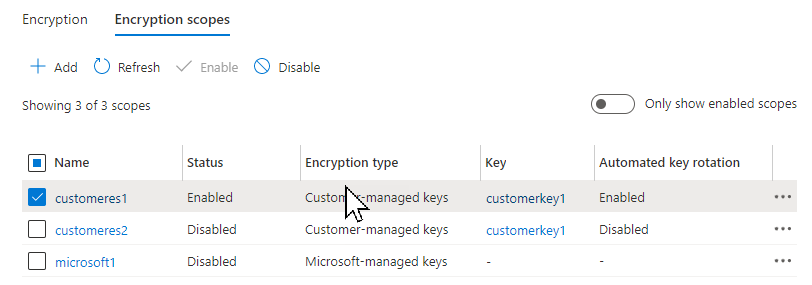

Válassza a Titkosítási hatókörök lapot.

Új titkosítási hatókör hozzáadásához kattintson a Hozzáadás gombra.

A Titkosítási hatókör létrehozása panelen adja meg az új hatókör nevét.

Válassza ki a kívánt titkosítási kulcstámogatási típust, akár a Microsoft által felügyelt, akár az ügyfél által felügyelt kulcsokat.

- Ha a Microsoft által felügyelt kulcsokat választotta, kattintson a Létrehozás gombra a titkosítási hatókör létrehozásához.

- Ha ügyfél által felügyelt kulcsokat választott, válassza ki az előfizetést, és adjon meg egy kulcstartót és egy kulcsot, amelyet ehhez a titkosítási hatókörhöz szeretne használni. Ha a kívánt kulcstartó egy másik régióban található, válassza az Enter key URI(kulcs URI) lehetőséget , és adja meg a kulcs URI-jának megadását.

Ha az infrastruktúra-titkosítás engedélyezve van a tárfiókhoz, akkor az automatikusan engedélyezve lesz az új titkosítási hatókörhöz. Ellenkező esetben eldöntheti, hogy engedélyezi-e az infrastruktúra-titkosítást a titkosítási hatókörhöz.

Ha a PowerShell használatával szeretne titkosítási hatókört létrehozni, telepítse az Az.Storage PowerShell-modul 3.4.0-s vagy újabb verzióját.

A Microsoft által felügyelt kulcsokkal védett titkosítási hatókör létrehozása

A Microsoft által felügyelt kulcsokkal védett titkosítási hatókör létrehozásához hívja meg a New-AzStorageEncryptionScope parancsot a -StorageEncryption paraméterrel.

Ha az infrastruktúra-titkosítás engedélyezve van a tárfiókhoz, akkor az automatikusan engedélyezve lesz az új titkosítási hatókörhöz. Ellenkező esetben eldöntheti, hogy engedélyezi-e az infrastruktúra-titkosítást a titkosítási hatókörhöz. Az új hatókör létrehozásához engedélyezze az infrastruktúra-titkosítást, adja meg a paramétert -RequireInfrastructureEncryption .

Ne felejtse el lecserélni a példában szereplő helyőrző értékeket a saját értékeire:

$rgName = "<resource-group>"

$accountName = "<storage-account>"

$scopeName = "<encryption-scope>"

New-AzStorageEncryptionScope -ResourceGroupName $rgName `

-StorageAccountName $accountName `

-EncryptionScopeName $scopeName1 `

-StorageEncryption

Ügyfél által felügyelt kulcsokkal védett titkosítási hatókör létrehozása ugyanabban a bérlőben

Ha olyan titkosítási hatókört szeretne létrehozni, amelyet egy kulcstartóban vagy felügyelt HSM-ben tárolt, ügyfél által felügyelt kulcsok védenek, amely ugyanabban a bérlőben található, mint a tárfiók, először konfigurálja az ügyfél által felügyelt kulcsokat a tárfiókhoz. Felügyelt identitást kell hozzárendelnie ahhoz a tárfiókhoz, amely rendelkezik hozzáféréssel a kulcstartóhoz. A felügyelt identitás lehet felhasználó által hozzárendelt felügyelt identitás vagy rendszer által hozzárendelt felügyelt identitás. Az ügyfél által felügyelt kulcsok konfigurálásával kapcsolatos további információkért lásd : Ügyfél által felügyelt kulcsok konfigurálása ugyanabban a bérlőben egy meglévő tárfiókhoz.

Ha a felügyelt identitásnak engedélyt szeretne adni a kulcstartó eléréséhez, rendelje hozzá a Key Vault titkosítási szolgáltatás titkosítási felhasználói szerepkörét a felügyelt identitáshoz.

Az ügyfél által felügyelt kulcsok titkosítási hatókörrel való konfigurálásához engedélyezni kell a törlés elleni védelmet a kulcstartóban vagy a felügyelt HSM-ben.

Az alábbi példa bemutatja, hogyan konfigurálhat titkosítási hatókört egy rendszer által hozzárendelt felügyelt identitással. Ne felejtse el lecserélni a példában szereplő helyőrző értékeket a saját értékeire:

$rgName = "<resource-group>"

$accountName = "<storage-account>"

$keyVaultName = "<key-vault>"

$scopeName = "<encryption-scope>"

# Assign a system-assigned managed identity to the storage account.

$storageAccount = Set-AzStorageAccount -ResourceGroupName $rgName `

-Name $accountName `

-AssignIdentity

# Assign the necessary permissions to the managed identity

# so that it can access the key vault.

$principalId = $storageAccount.Identity.PrincipalId

$keyVault = Get-AzKeyVault $keyVaultName

New-AzRoleAssignment -ObjectId $storageAccount.Identity.PrincipalId `

-RoleDefinitionName "Key Vault Crypto Service Encryption User" `

-Scope $keyVault.ResourceId

Ezután hívja meg a New-AzStorageEncryptionScope parancsot a -KeyvaultEncryption paraméterrel, és adja meg a kulcs URI-ját. A kulcsverziót a kulcs URI-ján nem kötelező megadni. Ha kihagyja a kulcsverziót, a titkosítási hatókör automatikusan a legújabb kulcsverziót használja. Ha a kulcsverziót is tartalmazza, manuálisan kell frissítenie a kulcsverziót egy másik verzió használatához.

A kulcs URI formátuma hasonló az alábbi példákhoz, és a kulcstartó VaultUri tulajdonságából és a kulcs nevéből állítható össze:

# Without the key version

https://<key-vault>.vault.azure.net/keys/<key>

# With the key version

https://<key-vault>.vault.azure.net/keys/<key>/<version>

Ha az infrastruktúra-titkosítás engedélyezve van a tárfiókhoz, akkor az automatikusan engedélyezve lesz az új titkosítási hatókörhöz. Ellenkező esetben eldöntheti, hogy engedélyezi-e az infrastruktúra-titkosítást a titkosítási hatókörhöz. Az új hatókör létrehozásához engedélyezze az infrastruktúra-titkosítást, adja meg a paramétert -RequireInfrastructureEncryption .

Ne felejtse el lecserélni a példában szereplő helyőrző értékeket a saját értékeire:

$keyUri = $keyVault.VaultUri + "keys/" + $keyName

New-AzStorageEncryptionScope -ResourceGroupName $rgName `

-StorageAccountName $accountName `

-EncryptionScopeName $scopeName `

-KeyUri $keyUri `

-KeyvaultEncryption

Ügyfél által felügyelt kulcsokkal védett titkosítási hatókör létrehozása egy másik bérlőben

Ha olyan titkosítási hatókört szeretne létrehozni, amelyet a tárfióktól eltérő bérlőben lévő kulcstartóban vagy felügyelt HSM-ben tárolt ügyfél által felügyelt kulcsok védenek, először konfigurálja az ügyfél által felügyelt kulcsokat a tárfiókhoz. Konfigurálnia kell egy felhasználó által hozzárendelt felügyelt identitást ahhoz a tárfiókhoz, amely engedéllyel rendelkezik a kulcstartó elérésére a másik bérlőben. A bérlők közötti ügyfél által felügyelt kulcsok konfigurálásáról további információt a bérlők közötti, ügyfél által felügyelt kulcsok konfigurálása meglévő tárfiókhoz című témakörben talál.

Az ügyfél által felügyelt kulcsok titkosítási hatókörrel való konfigurálásához engedélyezni kell a törlés elleni védelmet a kulcstartóban vagy a felügyelt HSM-ben.

Miután konfigurálta a bérlők közötti ügyfél által felügyelt kulcsokat a tárfiókhoz, létrehozhat egy titkosítási területet az egyik bérlő tárfiókjában, amely a másik bérlő kulcstartójában található kulcshoz van hozzárendelve. A bérlők közötti titkosítási hatókör létrehozásához a kulcs URI-jára lesz szüksége.

Ne felejtse el lecserélni a példában szereplő helyőrző értékeket a saját értékeire:

$rgName = "<resource-group>"

$accountName = "<storage-account>"

$scopeName = "<encryption-scope>"

# Construct the key URI from the key vault URI and key name.

$keyUri = $kvUri + "keys/" + $keyName

New-AzStorageEncryptionScope -ResourceGroupName $rgName `

-StorageAccountName $accountName `

-EncryptionScopeName $scopeName `

-KeyUri $keyUri `

-KeyvaultEncryption

Az Azure CLI-vel történő titkosítási hatókör létrehozásához először telepítse az Azure CLI 2.20.0-s vagy újabb verzióját.

A Microsoft által felügyelt kulcsokkal védett titkosítási hatókör létrehozása

A Microsoft által felügyelt kulcsokkal védett titkosítási hatókör létrehozásához hívja meg az az storage account encryption-scope create parancsot, és adja meg a --key-source paramétert.Microsoft.Storage

Ha az infrastruktúra-titkosítás engedélyezve van a tárfiókhoz, akkor az automatikusan engedélyezve lesz az új titkosítási hatókörhöz. Ellenkező esetben eldöntheti, hogy engedélyezi-e az infrastruktúra-titkosítást a titkosítási hatókörhöz. Ha az új hatókört engedélyezve szeretné létrehozni az infrastruktúra-titkosítást, adja meg a --require-infrastructure-encryption paramétert, és állítsa az értékét a következőre true: .

Ne felejtse el lecserélni a helyőrző értékeket a saját értékeire:

az storage account encryption-scope create \

--resource-group <resource-group> \

--account-name <storage-account> \

--name <encryption-scope> \

--key-source Microsoft.Storage

Ügyfél által felügyelt kulcsokkal védett titkosítási hatókör létrehozása ugyanabban a bérlőben

Ha olyan titkosítási hatókört szeretne létrehozni, amelyet egy kulcstartóban vagy felügyelt HSM-ben tárolt, ügyfél által felügyelt kulcsok védenek, amely ugyanabban a bérlőben található, mint a tárfiók, először konfigurálja az ügyfél által felügyelt kulcsokat a tárfiókhoz. Felügyelt identitást kell hozzárendelnie ahhoz a tárfiókhoz, amely rendelkezik hozzáféréssel a kulcstartóhoz. A felügyelt identitás lehet felhasználó által hozzárendelt felügyelt identitás vagy rendszer által hozzárendelt felügyelt identitás. Az ügyfél által felügyelt kulcsok konfigurálásával kapcsolatos további információkért lásd : Ügyfél által felügyelt kulcsok konfigurálása ugyanabban a bérlőben egy meglévő tárfiókhoz.

Ha a felügyelt identitásnak engedélyt szeretne adni a kulcstartó eléréséhez, rendelje hozzá a Key Vault titkosítási szolgáltatás titkosítási felhasználói szerepkörét a felügyelt identitáshoz.

Az ügyfél által felügyelt kulcsok titkosítási hatókörrel való konfigurálásához engedélyezni kell a törlés elleni védelmet a kulcstartóban vagy a felügyelt HSM-ben.

Az alábbi példa bemutatja, hogyan konfigurálhat titkosítási hatókört egy rendszer által hozzárendelt felügyelt identitással. Ne felejtse el lecserélni a példában szereplő helyőrző értékeket a saját értékeire:

az storage account update \

--name <storage-account> \

--resource-group <resource_group> \

--assign-identity

principalId=$(az storage account show --name <storage-account> \

--resource-group <resource_group> \

--query identity.principalId \

--output tsv)

$kvResourceId=$(az keyvault show \

--resource-group <resource-group> \

--name <key-vault> \

--query id \

--output tsv)

az role assignment create --assignee-object-id $principalId \

--role "Key Vault Crypto Service Encryption User" \

--scope $kvResourceId

Ezután hívja meg az az storage account encryption-scope parancsot a --key-uri paraméterrel, és adja meg a kulcs URI-ját. A kulcsverziót a kulcs URI-ján nem kötelező megadni. Ha kihagyja a kulcsverziót, a titkosítási hatókör automatikusan a legújabb kulcsverziót használja. Ha a kulcsverziót is tartalmazza, manuálisan kell frissítenie a kulcsverziót egy másik verzió használatához.

A kulcs URI formátuma hasonló a következő példákhoz, és a kulcstartó VaultUri tulajdonságából és a kulcsnévből állítható össze:

# Without the key version

https://<key-vault>.vault.azure.net/keys/<key>

# With the key version

https://<key-vault>.vault.azure.net/keys/<key>/<version>

Ha az infrastruktúra-titkosítás engedélyezve van a tárfiókhoz, akkor az automatikusan engedélyezve lesz az új titkosítási hatókörhöz. Ellenkező esetben eldöntheti, hogy engedélyezi-e az infrastruktúra-titkosítást a titkosítási hatókörhöz. Ha az új hatókört engedélyezve szeretné létrehozni az infrastruktúra-titkosítást, adja meg a --require-infrastructure-encryption paramétert, és állítsa az értékét a következőre true: .

Ne felejtse el lecserélni a példában szereplő helyőrző értékeket a saját értékeire:

az storage account encryption-scope create \

--resource-group <resource-group> \

--account-name <storage-account> \

--name <encryption-scope> \

--key-source Microsoft.KeyVault \

--key-uri <key-uri>

Ügyfél által felügyelt kulcsokkal védett titkosítási hatókör létrehozása egy másik bérlőben

Ha olyan titkosítási hatókört szeretne létrehozni, amelyet a tárfióktól eltérő bérlőben lévő kulcstartóban vagy felügyelt HSM-ben tárolt ügyfél által felügyelt kulcsok védenek, először konfigurálja az ügyfél által felügyelt kulcsokat a tárfiókhoz. Konfigurálnia kell egy felhasználó által hozzárendelt felügyelt identitást ahhoz a tárfiókhoz, amely engedéllyel rendelkezik a kulcstartó elérésére a másik bérlőben. A bérlők közötti ügyfél által felügyelt kulcsok konfigurálásáról további információt a bérlők közötti, ügyfél által felügyelt kulcsok konfigurálása meglévő tárfiókhoz című témakörben talál.

Az ügyfél által felügyelt kulcsok titkosítási hatókörrel való konfigurálásához engedélyezni kell a törlés elleni védelmet a kulcstartóban vagy a felügyelt HSM-ben.

Miután konfigurálta a bérlők közötti ügyfél által felügyelt kulcsokat a tárfiókhoz, létrehozhat egy titkosítási területet az egyik bérlő tárfiókjában, amely a másik bérlő kulcstartójában található kulcshoz van hozzárendelve. A bérlők közötti titkosítási hatókör létrehozásához a kulcs URI-jára lesz szüksége.

Ne felejtse el lecserélni a példában szereplő helyőrző értékeket a saját értékeire:

az storage account encryption-scope create \

--resource-group <resource-group> \

--account-name <storage-account> \

--name <encryption-scope> \

--key-source Microsoft.KeyVault \

--key-uri <key-uri>

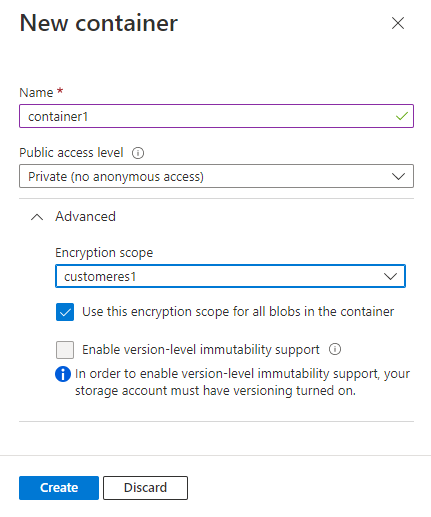

Tároló létrehozásakor megadhat egy alapértelmezett titkosítási hatókört. A tárolóban lévő blobok alapértelmezés szerint ezt a hatókört használják.

Az egyes blobok saját titkosítási hatókörrel hozhatók létre, kivéve, ha a tároló úgy van konfigurálva, hogy az összes blob az alapértelmezett hatókört használja. További információ: Tárolók és blobok titkosítási hatókörei.

Ha egy ügyfél egy alapértelmezett titkosítási hatókörrel rendelkező tárolóba való feltöltéskor megkísérli megadni a hatókört, és a tároló úgy van konfigurálva, hogy megakadályozza, hogy a blobok felülírják az alapértelmezett hatókört, a művelet meghiúsul egy üzenettel, amely jelzi, hogy a kérést a tárolótitkosítási szabályzat tiltja.

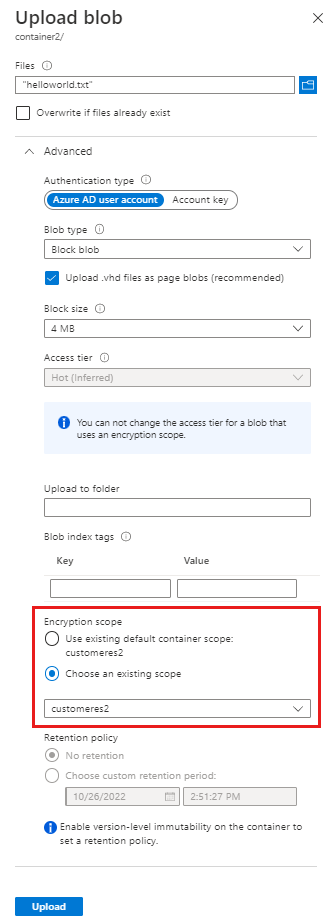

Blob feltöltésekor megadhatja az adott blob titkosítási hatókörét, vagy használhatja a tároló alapértelmezett titkosítási hatókörét, ha van megadva.

A hatóköröket az Azure Portalon védő kulcs módosításához kövesse az alábbi lépéseket:

- Lépjen a Titkosítási hatókörök lapra a tárfiók titkosítási hatóköreinek listájának megtekintéséhez.

- Válassza a módosítani kívánt hatókör melletti Továbbiak gombot.

- A Titkosítási hatókör szerkesztése panelen módosíthatja a titkosítás típusát a Microsoft által felügyelt kulcsról az ügyfél által felügyelt kulcsra, vagy fordítva.

- Új ügyfél által felügyelt kulcs kiválasztásához válassza az Új kulcs használata lehetőséget, és adja meg a kulcstartó, a kulcs és a kulcs verzióját.

Ha módosítani szeretné a titkosítási hatókört az ügyfél által felügyelt kulcsról a Microsoft által felügyelt kulcsra a PowerShell használatával, hívja meg az Update-AzStorageEncryptionScope parancsot, és adja meg a -StorageEncryption paramétert:

Update-AzStorageEncryptionScope -ResourceGroupName $rgName `

-StorageAccountName $accountName `

-EncryptionScopeName $scopeName2 `

-StorageEncryption

Ezután hívja meg az Update-AzStorageEncryptionScope parancsot, és adja meg a -KeyUri következő paramétereket:-KeyvaultEncryption

Update-AzStorageEncryptionScope -ResourceGroupName $rgName `

-StorageAccountName $accountName `

-EncryptionScopeName $scopeName1 `

-KeyUri $keyUri `

-KeyvaultEncryption

Ha módosítani szeretné a titkosítási hatókört az ügyfél által felügyelt kulccsal egy Microsoft által felügyelt kulcsra az Azure CLI-vel, hívja meg az az storage account encryption-scope update parancsot, és adja meg a --key-source paramétert a következő értékkel Microsoft.Storage:

az storage account encryption-scope update \

--account-name <storage-account> \

--resource-group <resource-group>

--name <encryption-scope> \

--key-source Microsoft.Storage

Ezután hívja meg az az storage account encryption-scope update parancsot, adja meg a --key-uri paramétert, és adja át a --key-source paramétert a következő értékkel Microsoft.KeyVault:

az storage account encryption-scope update \

--resource-group <resource-group> \

--account-name <storage-account> \

--name <encryption-scope> \

--key-source Microsoft.KeyVault \

--key-uri <key-uri>

Tiltsa le azokat a titkosítási hatóköröket, amelyekre nincs szükség a szükségtelen díjak elkerülése érdekében. További információ: Titkosítási hatókörök számlázása.