Megjegyzés

Az oldalhoz való hozzáféréshez engedély szükséges. Megpróbálhat bejelentkezni vagy módosítani a címtárat.

Az oldalhoz való hozzáféréshez engedély szükséges. Megpróbálhatja módosítani a címtárat.

Ez a cikk bemutatja, hogyan konfigurálhatja a kapcsolati beállításokat az Azure Synapse Analyticsben, beleértve a dedikált SQL-készleteket és a kiszolgáló nélküli SQL-készleteket is, ahol alkalmazható.

Az Azure Synapse Analytics-készletek kapcsolati karakterláncainak átolvasása érdekében lásd Csatlakozás Synapse SQL-hez.

A kapcsolati beállítások és a dedikált SQL-készletek Azure Portal-felülete attól függően különbözik, hogy a készlet különálló dedikált SQL-készletekben (korábban SQL DW- vagy Azure Synapse Analytics-munkaterületen) van-e üzembe helyezve. Ezzel szemben a kiszolgáló nélküli SQL-készletek csak a Synapse-munkaterületeken érhetők el, és ugyanazokat a csatlakozási beállításokat követik, mint a munkaterületen létrehozott dedikált SQL-készletek.

- Dedikált és kiszolgáló nélküli SQL-készletek egy munkaterületen

- Különálló dedikált SQL-készletek (korábban SQL DW)

Nyilvános hálózati hozzáférés

Megjegyzés:

Ezek a beállítások az Azure Synapse-munkaterületen létrehozott dedikált SQL-készletekre és kiszolgáló nélküli SQL-készletekre vonatkoznak. Ezek az utasítások nem vonatkoznak az önálló dedikált SQL-készletekhez (korábban SQL DW-hez) társított dedikált SQL-készletekre.

A nyilvános hálózati hozzáférési funkcióval engedélyezheti az Azure Synapse-munkaterületre bejövő nyilvános hálózati kapcsolatokat.

- Ha a nyilvános hálózati hozzáférés le van tiltva, a munkaterülethez csak privát végpontok használatával lehet csatlakozni.

- Ha a nyilvános hálózati hozzáférés engedélyezve van, a munkaterülethez nyilvános hálózatokról is csatlakozni lehet. Ezt a funkciót a munkaterület létrehozása közben és utána is be lehet állítani.

Fontos

Ez a funkció csak az Azure Synapse Analytics által felügyelt virtuális hálózathoz társított Azure Synapse-munkaterületeken érhető el. Azonban a Synapse-munkaterületeket a felügyelt virtuális hálózathoz való társításuktól függetlenül is meg lehet nyitni a nyilvános hálózat számára.

Ha a nyilvános hálózati hozzáférés le van tiltva, a git módhoz való hozzáférés a Synapse Studióban és a véglegesítési módosítások nem lesznek letiltva, amíg a felhasználó rendelkezik elegendő engedéllyel az integrált Git-adattárhoz vagy a megfelelő Git-ághoz való hozzáféréshez. A közzététel gomb azonban nem fog működni, mert az élő módhoz való hozzáférést a tűzfal beállításai blokkolják. Ha a nyilvános hálózati hozzáférés le van tiltva, a saját üzemeltetésű integrációs modul továbbra is képes kommunikálni a Synapse-szel. Jelenleg nem támogatjuk a saját üzemeltetésű integrációs modul és a Synapse vezérlősík közötti privát kapcsolat létrehozását.

A Letiltás lehetőség kiválasztásával nem fog olyan tűzfalszabályokat alkalmazni, amelyeket konfigurálhat. Emellett a tűzfalszabályok szürkével jelennek meg a Synapse portál Hálózati beállításában. Amikor ismét engedélyezi a nyilvános hálózati hozzáférést, a tűzfalkonfigurációk újra alkalmazásra kerülnek.

Tipp.

Amikor visszaállítja az engedélyezést, várjon egy kis ideig, mielőtt szerkeszti a tűzfalszabályokat.

Nyilvános hálózati hozzáférés konfigurálása a munkaterület létrehozásakor

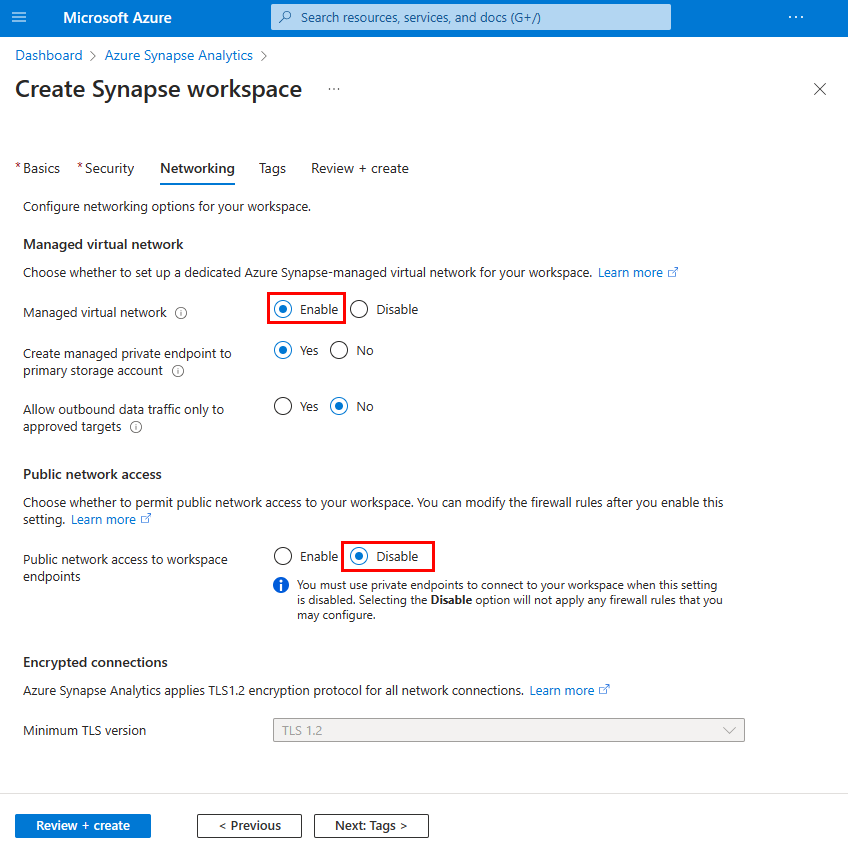

Válassza ki a Hálózatkezelés lapot a munkaterület Azure Portalon való létrehozásakor.

A Felügyelt virtuális hálózat területen válassza az Engedélyezés lehetőséget a munkaterület felügyelt virtuális hálózathoz való társításához és a nyilvános hálózati hozzáférés engedélyezéséhez.

A Nyilvános hálózati hozzáférés területen válassza a Letiltás lehetőséget, hogy megtagadja a munkaterülethez való nyilvános hozzáférést. Válassza az Engedélyezés lehetőséget, ha szeretné engedélyezni a munkaterülethez való nyilvános hozzáférést.

Végezze el a munkaterület-létrehozási folyamat hátralévő részét.

Nyilvános hálózati hozzáférés konfigurálása a munkaterület létrehozása után

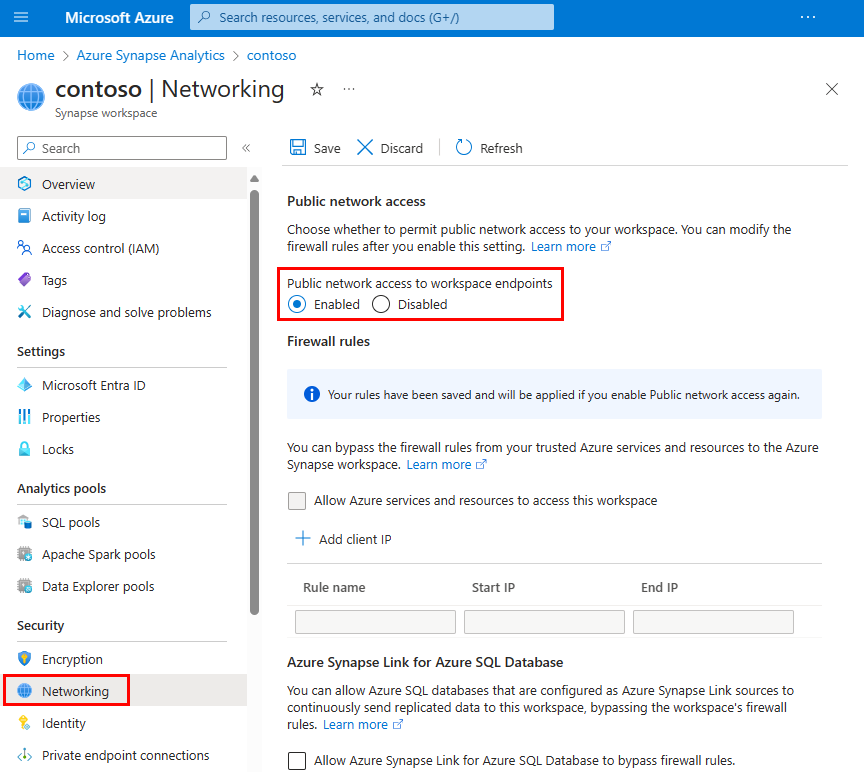

Válassza ki a Synapse-munkaterületet az Azure Portalon.

Válassza a Hálózatkezelés lehetőséget a bal oldali navigációs menüben.

Válassza a Letiltva lehetőséget a munkaterülethez való nyilvános hozzáférés megtagadásához. Válassza az Engedélyezve lehetőséget a munkaterülethez való nyilvános hozzáférés engedélyezéséhez.

Ha le van tiltva, a Tűzfalszabályok szürkén jelennek meg, ezzel jelezve, hogy a tűzfalszabályok nincsenek érvényben. A rendszer megőrzi a tűzfalszabályok konfigurációit.

Kattintson a Mentés gombra a módosítások mentéséhez. Egy értesítés tájékoztatja arról, hogy a hálózati beállítás mentése sikeres volt.

Minimális TLS-verzió

A kiszolgáló nélküli SQL-végpont és a fejlesztési végpont csak a TLS 1.2-es vagy újabb verzióját fogadja el.

2021 decembere óta az új Synapse-munkaterületeken a munkaterület által felügyelt dedikált SQL-készletek esetében a TLS 1.2 minimális szintje szükséges. Ezt a követelményt az új Synapse-munkaterületek vagy a meglévő munkaterületek minimális TLS REST API-jának használatával emelheti vagy csökkentheti, így azok a felhasználók, akik nem tudnak magasabb TLS-ügyfélverziót használni a munkaterületeken, csatlakozhatnak. Az ügyfelek is növelhetik a minimális TLS-verziót, hogy az megfeleljen a biztonsági igényeiknek.

Fontos

Az Azure 2024 novemberétől megkezdi a régebbi TLS-verziók (TLS 1.0 és 1.1) kivonását. Használja a TLS 1.2 vagy újabb verzióját. 2025. március 31-e után már nem állíthatja be az Azure Synapse Analytics-ügyfélkapcsolatok minimális TLS-verzióját a TLS 1.2 alatt. Ezen dátum után az 1.2-nél kisebb TLS-verziót használó kapcsolatokból való bejelentkezési kísérletek sikertelenek lesznek. További információ: Közlemény: A TLS 1.0 és a TLS 1.1 Azure-támogatás megszűnik.

Azure Policy

A Synapse-munkaterület hálózati beállításainak módosítását megakadályozó Azure-szabályzat jelenleg nem érhető el.

Kapcsolati szabályzat

A Synapse SQL kapcsolati szabályzata az Azure Synapse Analyticsben Alapértelmezett értékűre van állítva. A dedikált vagy kiszolgáló nélküli SQL-készletek kapcsolati szabályzata nem módosítható az Azure Synapse Analyticsben.

Az Azure Synapse Analytics SQL-készleteinek bejelentkezései a régióban lévő egyes átjáró IP-címek vagy átjáró IP-cím alhálózatai bármelyikére leküldhetők. A konzisztens kapcsolat érdekében engedélyezze a hálózati forgalmat a régióban lévő összes különálló átjáró IP-címére és az összes átjáró IP-cím alhálózatára. Tekintse meg az Azure IP-tartományok és szolgáltatáscímkék – Nyilvános felhő című témakört a régió engedélyezett IP-címeinek listájához.

-

Alapértelmezett: Ez az összes kiszolgálóra érvényes kapcsolati szabályzat a létrehozás után, kivéve, ha explicit módon módosítja a kapcsolati szabályzatot

ProxyvagyRedirect. Az alapértelmezett szabályzat a következő:-

Redirectaz Azure-ból származó összes ügyfélkapcsolathoz (például egy Azure-beli virtuális gépről). -

Proxyminden kívülről származó ügyfélkapcsolathoz (például a helyi munkaállomásról származó kapcsolatokhoz).

-

-

Átirányít: Az ügyfelek közvetlenül az adatbázist üzemeltető csomóponttal létesítenek kapcsolatokat, ami csökkentett késést és jobb átviteli sebességet eredményez. Ahhoz, hogy a kapcsolatok ezt a módot használják, az ügyfeleknek a következőkre van szükségük:

- Engedélyezze az ügyféltől az 11000 és 11999 közötti portokon a régióban lévő összes Azure SQL IP-cím felé irányuló kimenő kommunikációt. Az SQL szolgáltatáscímkéinek használatával egyszerűbbé teheti ezt a feladatot. Ha a Private Link szolgáltatást használja, tekintse át a privát végpontokkal való kapcsolat átirányítási politikáját a megengedett porttartományokhoz.

- Az ügyféltől az Azure SQL Database átjáró IP-címeihez az 1433-as porton történő kimenő kommunikáció engedélyezése.

- Az átirányítási kapcsolat szabály használatakor tekintse meg a Azure IP-tartományok és szolgáltatáscímkék – Nyilvános felhő listáját a régió IP-címeinek engedélyezéséhez.

-

Proxy: Ebben a módban az összes kapcsolat az Azure SQL Database-átjárókon keresztül történik, ami nagyobb késést és alacsonyabb átviteli sebességet eredményez. Ahhoz, hogy a kapcsolatok ezt a módot használják, az ügyfeleknek engedélyeznie kell az ügyfélről az Azure SQL Database-átjáró IP-címeivel való kimenő kommunikációt az 1433-as porton.

- A proxykapcsolati szabályzat használatakor engedélyezze a régió IP-címét az átjáró IP-címeinek listájából.