Megjegyzés

Az oldalhoz való hozzáféréshez engedély szükséges. Megpróbálhat bejelentkezni vagy módosítani a címtárat.

Az oldalhoz való hozzáféréshez engedély szükséges. Megpróbálhatja módosítani a címtárat.

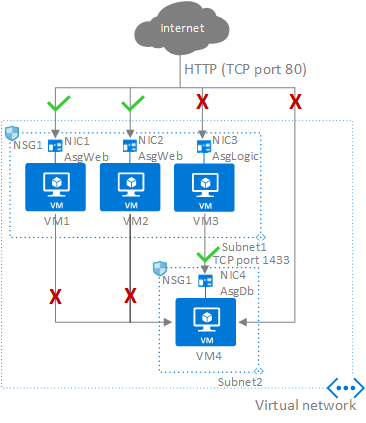

Az Azure Virtual Network alkalmazásbiztonsági csoportjai lehetővé teszik a hálózati biztonság konfigurálását az alkalmazásstruktúra természetes kiterjesztéseként, lehetővé téve a virtuális gépek csoportosítását és a csoportokon alapuló hálózati biztonsági szabályzatok meghatározását. A biztonsági szabályokat újrahasznosíthatja nagy léptékben is a konkrét IP-címek manuális karbantartása nélkül. A platform képes kezelni a konkrét IP-címek és a szabálykészletek jelentette összetettséget, így Ön az üzleti logikára összpontosíthat. Az alkalmazásbiztonsági csoportok könnyebb megértése érdekében tekintsük a következő példát:

Az előző képen az NIC1 és az NIC2 az AsgWeb alkalmazásbiztonsági csoport tagjai. Az NIC3 az AsgLogic alkalmazásbiztonsági csoport tagja. Az NIC4 az AsgDb alkalmazásbiztonsági csoport tagja. Bár ebben a példában minden hálózati adapter (NIC) csak egy alkalmazásbiztonsági csoport tagja, a hálózati adapter több alkalmazásbiztonsági csoport tagja lehet, az Azure-korlátokig. Egyik hálózati adapterhez sincs hálózati biztonsági csoport társítva. Az NSG1 mindkét alhálózathoz társítva van, és a következő szabályokat tartalmazza:

Allow-HTTP-Inbound-Internet

Ez a szabály az internetről a webkiszolgálókra irányuló forgalom engedélyezéséhez szükséges. Mivel az internetről érkező bejövő forgalmat a DenyAllInbound alapértelmezett biztonsági szabály megtagadja, nincs szükség további szabályra az AsgLogic vagy az AsgDb alkalmazás biztonsági csoportjaihoz.

| Priority | Source | Source ports | Destination | Destination ports | Protocol | Access |

|---|---|---|---|---|---|---|

| 100 | internet | * | AsgWeb | 80 | TCP | Allow |

Deny-Database-All

Mivel az AllowVNetInBound alapértelmezett biztonsági szabálya lehetővé teszi az ugyanazon virtuális hálózat erőforrásai közötti összes kommunikációt, a szabálynak minden erőforrásból le kell tiltania a forgalmat.

| Priority | Source | Source ports | Destination | Destination ports | Protocol | Access |

|---|---|---|---|---|---|---|

| 120 | * | * | AsgDb | 1433 | Any | Deny |

Allow-Database-BusinessLogic

Ez a szabály engedélyezi az AsgLogic alkalmazásbiztonsági csoportról az AsgDb alkalmazásbiztonsági csoportra irányuló forgalmat. A szabály prioritása magasabb a Deny-Database-All szabály prioritásánál. Ennek eredményeként ez a szabály a Deny-Database-All szabály előtt lesz kiértékelve, ezért az AsgLogic alkalmazásbiztonsági csoporttól érkező forgalom engedélyezve lesz, az összes többi forgalom pedig le lesz tiltva.

| Priority | Source | Source ports | Destination | Destination ports | Protocol | Access |

|---|---|---|---|---|---|---|

| 110 | AsgLogic | * | AsgDb | 1433 | TCP | Allow |

Azok a hálózati adapterek, amelyek az alkalmazásbiztonsági csoport tagjai, azokat a hálózati biztonsági csoportszabályokat alkalmazzák, amelyek a forrásként vagy célként jelölik meg őket. A hálózati biztonsági csoport szabályai nem érintik a többi hálózati adaptert. Ha a hálózati adapter nem tagja egy alkalmazásbiztonsági csoportnak, a szabály nem vonatkozik a hálózati adapterre, annak ellenére, hogy a hálózati biztonsági csoport az alhálózathoz van társítva.

Constraints

Az alkalmazásbiztonsági csoportok a következő korlátozásokkal rendelkeznek:

Az előfizetésben megadható alkalmazásbiztonsági csoportok száma és az alkalmazásbiztonsági csoportokra vonatkozó egyéb korlátozások korlátozottak. További részletek: Az Azure korlátai.

Az alkalmazásbiztonsági csoporthoz rendelt összes hálózati adapternek ugyanabban a virtuális hálózatban kell lennie, amelyben az alkalmazásbiztonsági csoporthoz rendelt első hálózati adapter található. Például ha az AsgWeb nevű alkalmazásbiztonsági csoporthoz rendelt első hálózati adapter a VNet1 virtuális hálózaton található, akkor az ASGWeb csoporthoz rendelt összes többi hálózati adapternek is a VNet1 hálózaton kell lennie. Nem adhat hozzá hálózati adaptereket különböző virtuális hálózatokból ugyanahhoz az alkalmazásbiztonsági csoporthoz.

Ha egy hálózati biztonsági csoport szabályában egy alkalmazásbiztonsági csoportot ad meg forrásként és célként, a két alkalmazásbiztonsági csoport hálózati adaptereinek ugyanabban a virtuális hálózaton kell lenniük.

- Az AsgLogic például a VNet1 hálózati adaptereit, az AsgDb pedig a VNet2 hálózati adaptereit tartalmazza. Ebben az esetben lehetetlen az AsgLogicot forrásként, az AsgDb-t pedig célként hozzárendelni ugyanabban a hálózati biztonsági csoportszabályban. A forrás- és célalkalmazás-biztonsági csoportokhoz tartozó összes hálózati adapternek ugyanabban a virtuális hálózaton kell lennie.

Tip

A szükséges biztonsági szabályok számának minimalizálása érdekében tervezze meg a szükséges alkalmazásbiztonsági csoportokat. Ha lehetséges, hozzon létre szabályokat szolgáltatáscímkék vagy alkalmazásbiztonsági csoportok használatával az egyéni IP-címek vagy IP-címek tartományai helyett.

Next steps

- Ismerje meg a hálózati biztonsági csoportok létrehozását.