Webalkalmazási tűzfalszabályzatok létrehozása az Application Gatewayhez

A WAF-szabályzatok figyelőkkel való társítása lehetővé teszi, hogy az egyetlen WAF mögötti webhelyek különböző szabályzatokkal legyenek védve. Ha például öt webhely van a WAF mögött, öt külön WAF-szabályzatot (egyet minden figyelőhöz) használhat, hogy testre szabja az egyik webhely kizárásait, egyéni szabályait és felügyelt szabálykészleteit anélkül, hogy a másik négyet végrehajtanák. Ha azt szeretné, hogy egyetlen szabályzat vonatkozzanak az összes webhelyre, a szabályzatot az egyes figyelők helyett csak az Application Gatewayhez társíthatja, hogy globálisan érvényes legyen. A szabályzatok útvonalalapú útválasztási szabályra is alkalmazhatók.

Annyi szabályzatot hozhat létre, amennyit csak szeretne. Miután létrehozott egy szabályzatot, az alkalmazásátjáróhoz kell társítani a hatályba lépéshez, de az Az Application Gatewayek és a figyelők bármely kombinációjához társítható.

Ha az Application Gateway rendelkezik társított szabályzattal, majd egy másik szabályzatot társít egy figyelőhöz az Application Gatewayen, a figyelő házirendje érvénybe lép, de csak a hozzájuk rendelt figyelő(k) számára. Az Application Gateway-szabályzat továbbra is érvényes az összes olyan figyelőre, amelyhez nincs hozzárendelve egy adott szabályzat.

Feljegyzés

Ha egy tűzfalszabályzat egy WAF-hez van társítva, mindig rendelkeznie kell az adott WAF-hez társított szabályzattal. Felülírhatja ezt a szabályzatot, de a házirend waf-ból való teljes leválasztása nem támogatott.

Az új webalkalmazási tűzfal WAF-beállításai (egyéni szabályok, felügyelt szabálykészlet-konfigurációk, kizárások stb.) a WAF-szabályzaton belül vannak. Ha rendelkezik meglévő WAF-sel, ezek a beállítások továbbra is létezhetnek a WAF-konfigurációban. Az új WAF-házirendre való áttérés lépéseit a jelen cikk későbbi, WAF-szabályzatra való frissítésével foglalkozó cikkben találja.

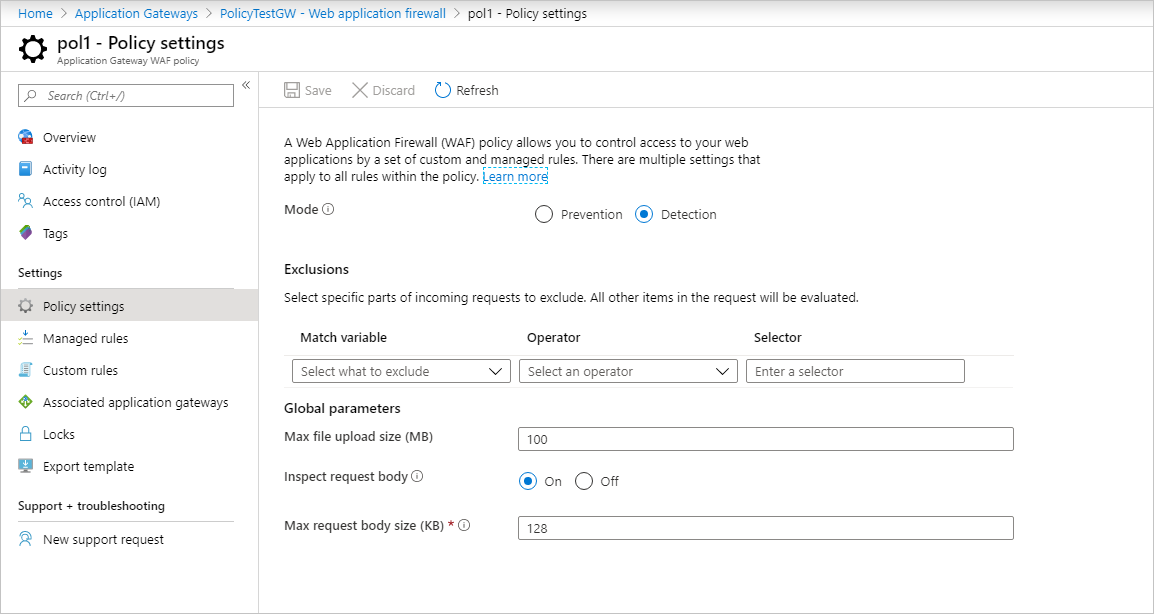

A WAF-szabályzatoknak engedélyezett állapotban kell lenniük a kérelmek forgalmának, az események naplózásának és a kérések végrehajtásának ellenőrzéséhez. A WAF-szabályzatok észlelési módban naplóznak eseményeket, amikor a WAF-szabályok aktiválódnak, de semmilyen más műveletet nem hajtanak végre. A megelőzési módban lévő szabályzatok műveleteket hajtanak végre a kérelmeken, valamint naplózják az eseményt a naplókban.

Szabályzat létrehozása

Először hozzon létre egy alapszintű WAF-szabályzatot egy felügyelt alapértelmezett szabálykészlettel (DRS) az Azure Portal használatával.

A portál bal felső részén válassza az Erőforrás létrehozása lehetőséget. Keresse meg a WAF-et, válassza a Webalkalmazási tűzfal lehetőséget, majd a Létrehozás lehetőséget.

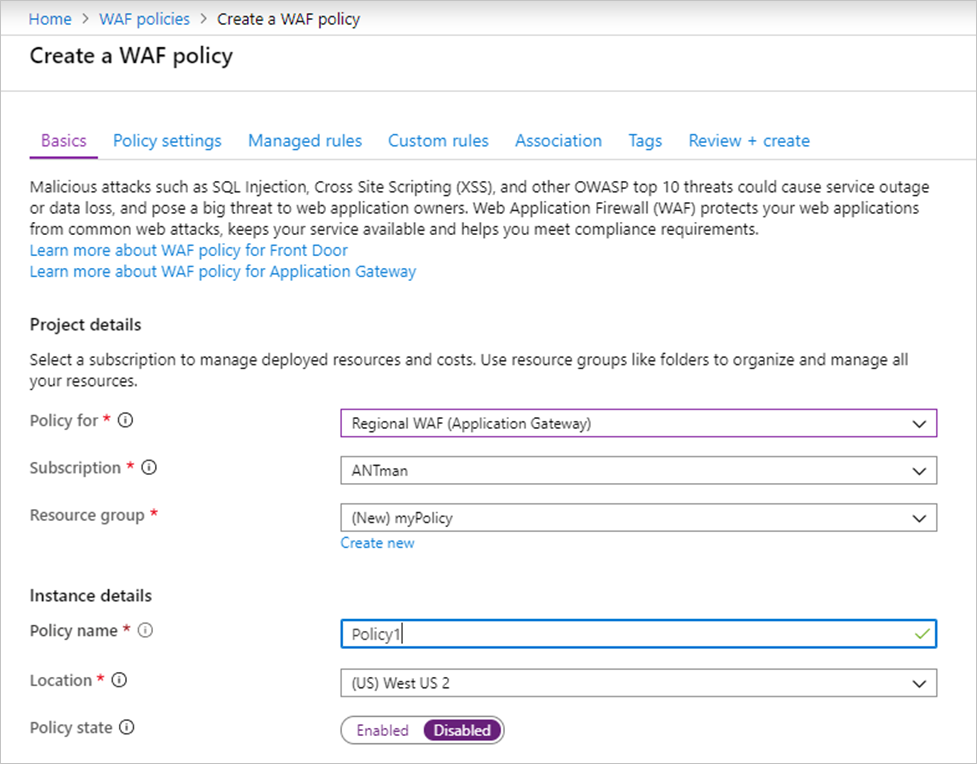

A WAF-házirend létrehozása lap Alapszintű beállítások lapján adja meg vagy válassza ki a következő információkat, és fogadja el a többi beállítás alapértelmezett beállításait:

Beállítás Érték Szabályzat a következőhöz: Regionális WAF (Application Gateway) Előfizetés Válassza ki az előfizetés nevét Erőforráscsoport Válassza ki az erőforráscsoportot Házirend neve Adjon meg egy egyedi nevet a WAF-szabályzatnak. A Társítás lapon válassza a Társítás hozzáadása lehetőséget, majd válasszon az alábbi beállítások közül:

Beállítás Érték Application Gateway Válassza ki az Application Gatewayt, majd válassza a Hozzáadás lehetőséget. HTTP-figyelő Válassza ki az application gatewayt, válassza ki a figyelőket, majd válassza a Hozzáadás lehetőséget. Útvonal útvonala Jelölje ki az application gatewayt, válassza ki a figyelőt, válassza ki az útválasztási szabályt, majd válassza a Hozzáadás lehetőséget. Feljegyzés

Ha olyan szabályzatot rendel hozzá az Application Gatewayhez (vagy a figyelőhöz), amely már rendelkezik szabályzattal, az eredeti szabályzat felülíródik, és az új szabályzat váltja fel.

Válassza a Felülvizsgálat + létrehozás, majd a Létrehozás lehetőséget.

WAF-szabályok konfigurálása (nem kötelező)

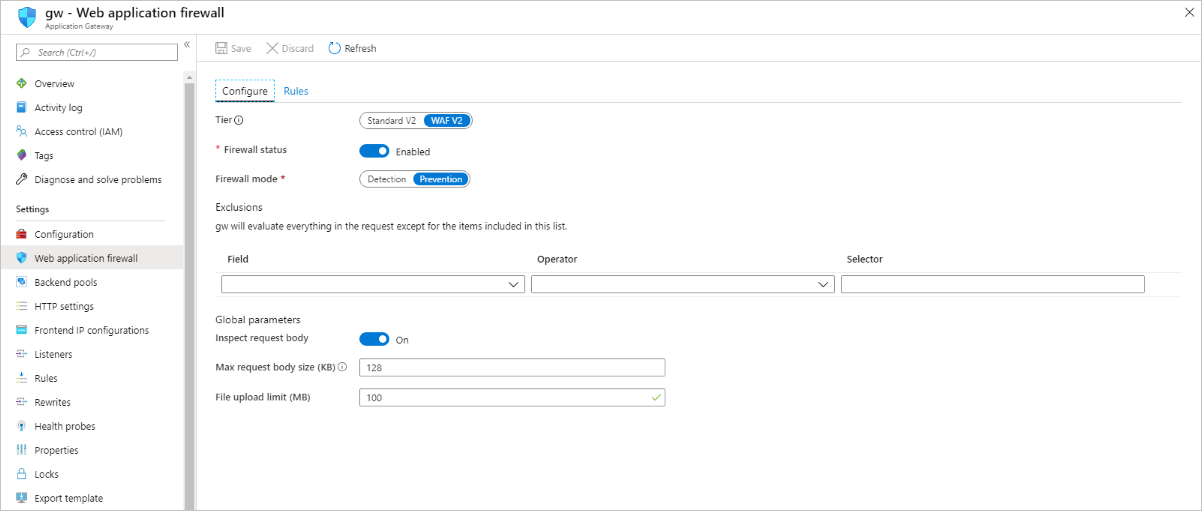

WAF-szabályzat létrehozásakor alapértelmezés szerint észlelési módban van. Észlelési módban a WAF nem blokkolja a kéréseket. Ehelyett a rendszer a WAF-naplókban naplózza az egyező WAF-szabályokat. Ha működés közben szeretné látni a WAF-ot, a módbeállításokat megelőzésre módosíthatja. Megelőzési módban a microsoftos felügyelt szabálykészletekben definiált szabályok le lesznek tiltva, és/vagy naplózhatók a WAF-naplókban.

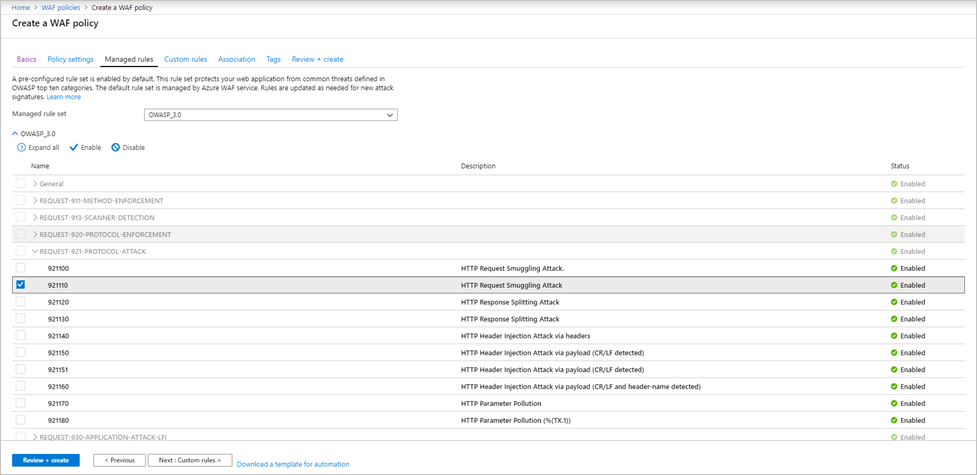

Felügyelt szabályok

Az Azure által felügyelt OWASP-szabályok alapértelmezés szerint engedélyezve vannak. Ha le szeretne tiltani egy szabálycsoporton belüli egyes szabályt, bontsa ki a szabálycsoporton belüli szabályokat, jelölje be a szabályszám előtti jelölőnégyzetet, és válassza a Fenti lapon a Letiltás lehetőséget.

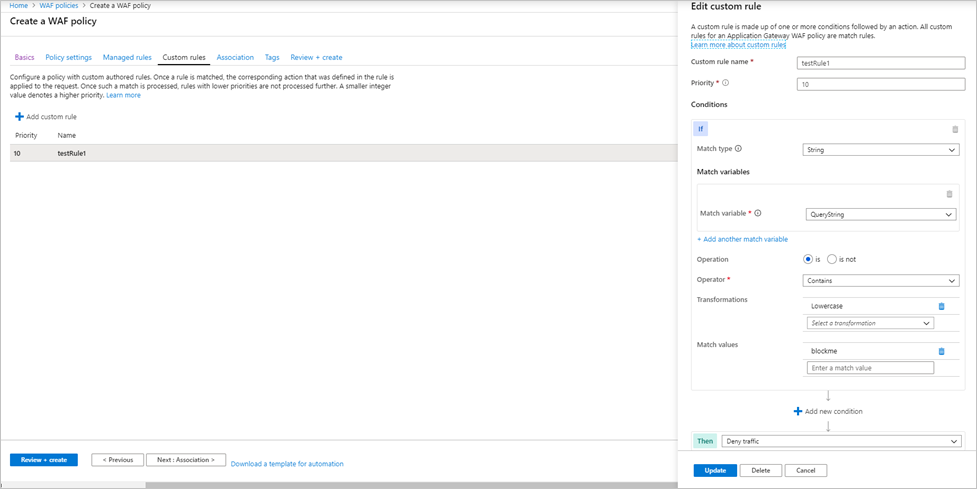

Egyéni szabályok

Egyéni szabály létrehozásához válassza az Egyéni szabály hozzáadása lehetőséget az Egyéni szabályok lapon. Ekkor megnyílik az egyéni szabálykonfigurációs lap. Az alábbi képernyőképen egy egyéni példaszabály látható, amely úgy van konfigurálva, hogy blokkoljon egy kérést, ha a lekérdezési sztring tartalmazza a szövegblokkot.

WAF-konfiguráció frissítése WAF-szabályzatra

Ha rendelkezik meglévő WAF-sel, előfordulhat, hogy néhány módosítást észlelt a portálon. Először meg kell határoznia, hogy milyen szabályzatot engedélyezett a WAF-en. Három lehetséges állapot létezik:

- Nincs WAF-szabályzat

- Csak egyéni szabályokra vonatkozó szabályzat

- WAF-szabályzat

A WAF állapotának megtekintéséhez tekintse meg a portálon. Ha a WAF-beállítások láthatók, és az Application Gateway nézetben módosíthatók, a WAF állapota 1.

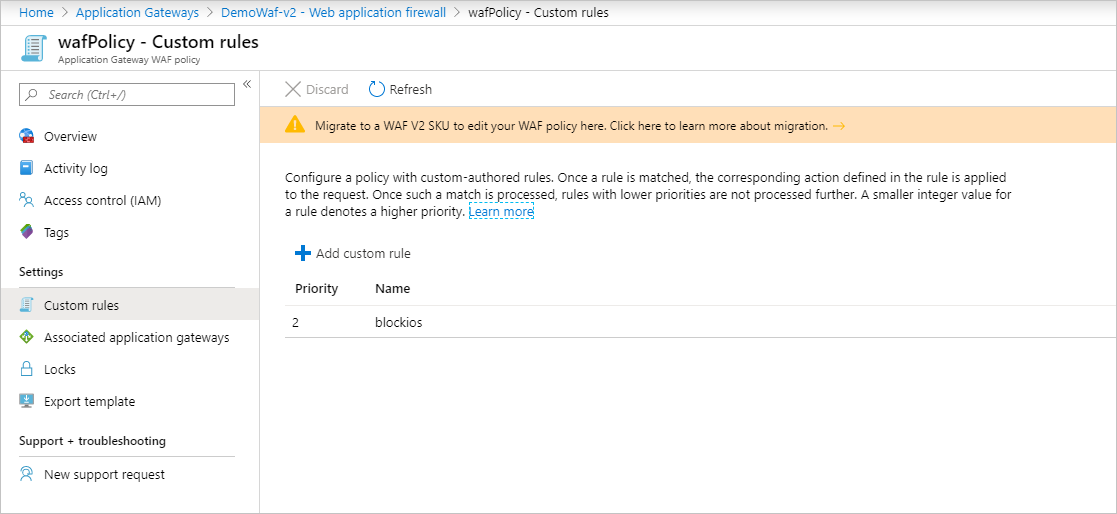

Ha a webalkalmazási tűzfalat választja, és egy társított szabályzatot jelenít meg, a WAF állapota 2 vagy 3. állapotú. A házirendre való navigálás után, ha csak az egyéni szabályokat és a társított Application Gatewayeket jeleníti meg, akkor ez egy csak egyéni szabályokra vonatkozó szabályzat.

Ha a házirendbeállításokat és a felügyelt szabályokat is megjeleníti, akkor ez egy teljes webalkalmazási tűzfalszabályzat.

Felbővítés WAF-szabályzatra

Ha csak WAF-szabályzattal rendelkezik egyéni szabályokkal, akkor érdemes lehet az új WAF-szabályzatra váltania. A tűzfalszabályzat támogatja a WAF-házirend beállításait, a felügyelt szabálykészleteket, a kizárásokat és a letiltott szabálycsoportokat. Lényegében az Application Gatewayen belül korábban végrehajtott ÖSSZES WAF-konfiguráció a WAF-szabályzaton keresztül történik.

Az egyéni szabály szerkesztését csak a WAF-házirend tiltja le. Ha módosítani szeretné a WAF-beállításokat, például a szabályok letiltását, a kizárások hozzáadását stb., frissítenie kell egy új legfelső szintű tűzfalszabályzat-erőforrásra.

Ehhez hozzon létre egy webalkalmazási tűzfalszabályzatot , és társítsa azt az Application Gateway(ek)hez és a figyelőhöz. Ennek az új szabályzatnak pontosan meg kell egyeznie az aktuális WAF-konfigurációval, ami azt jelenti, hogy minden egyéni szabályt, kizárást, letiltott szabályt stb. át kell másolni a létrehozott új szabályzatba. Miután hozzárendelt egy szabályzatot az Application Gatewayhez, folytathatja a WAF-szabályok és -beállítások módosítását. Ezt az Azure PowerShell-lel is megteheti. További információ: WAF-szabályzat társítása egy meglévő Application Gatewayhez.

Igény szerint migrálási szkripttel frissíthet WAF-szabályzatra. További információ: Webalkalmazási tűzfalszabályzatok frissítése az Azure PowerShell használatával.

Kényszerítés mód

Ha nem szeretne mindent olyan szabályzatba másolni, amely pontosan megegyezik a jelenlegi konfigurációval, a WAF -ot "kényszerítő" módba állíthatja. Futtassa a következő Azure PowerShell-kódot a WAF kényszerítő módba helyezéséhez. Ezután bármilyen WAF-szabályzatot társíthat a WAF-hoz, még akkor is, ha nem rendelkezik pontosan ugyanazokkal a beállításokkal, mint a konfiguráció.

$appgw = Get-AzApplicationGateway -Name <your Application Gateway name> -ResourceGroupName <your Resource Group name>

$appgw.ForceFirewallPolicyAssociation = $true

Ezután végezze el a WAF-szabályzat alkalmazásátjáróhoz való társításának lépéseit. További információ: WAF-szabályzat társítása meglévő Application Gatewayhez.

Következő lépések

További információ a webalkalmazási tűzfal CRS-szabálycsoportjairól és szabályairól.