Végponthoz készült Microsoft Defender – bemutató forgatókönyvek

Érintett szolgáltatás:

- Microsoft Defender víruskereső

- Végponthoz készült Microsoft Defender 1. vagy 2. csomag

- Microsoft Defender kiszolgálókhoz

- Microsoft Defender Vállalati verzió

- Microsoft Defender egyéni felhasználók számára

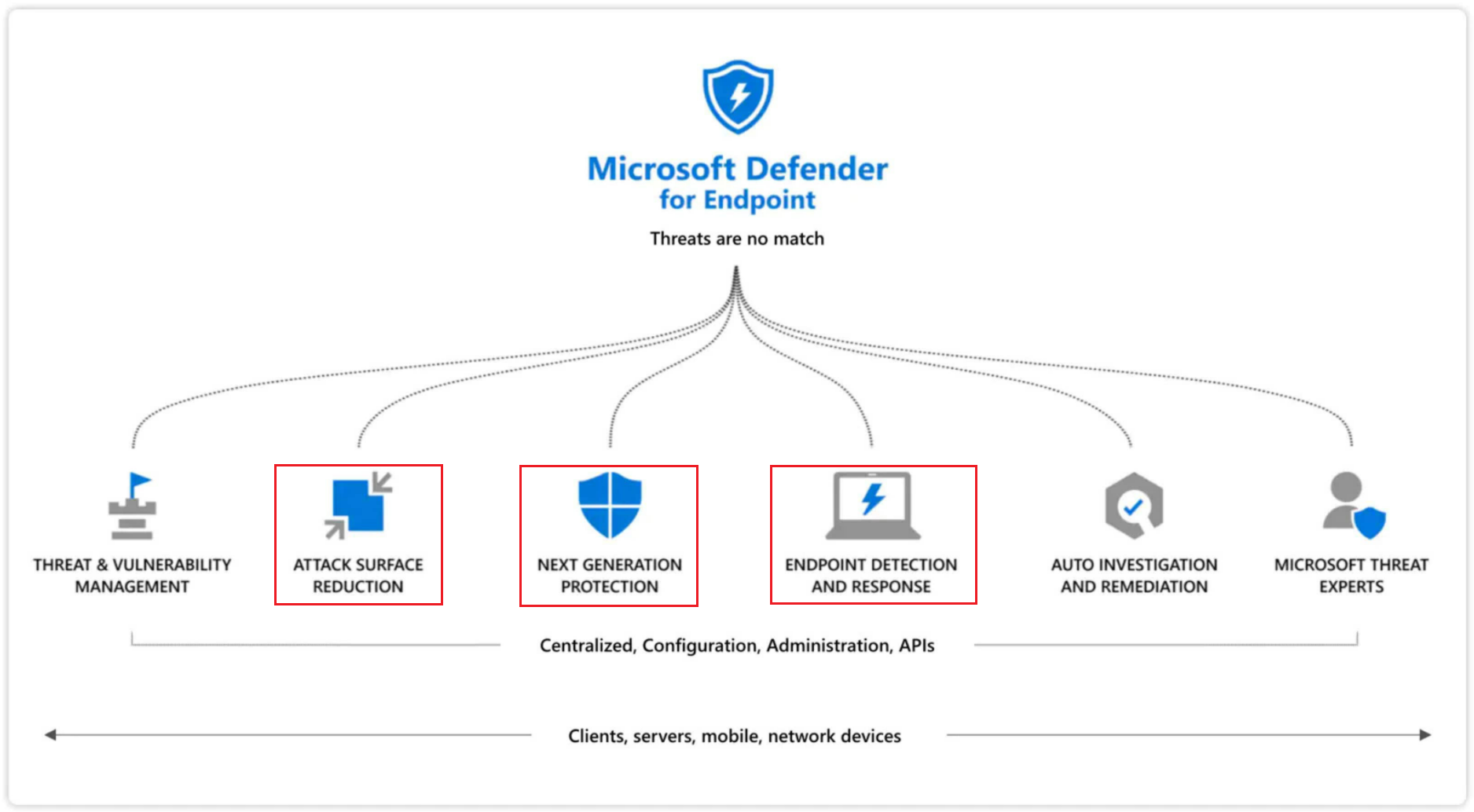

A bemutató forgatókönyvek segítségével megismerheti a windowsos, maces és linuxos Végponthoz készült Microsoft Defender képességeit. A bemutató forgatókönyvek a következő Végponthoz készült Microsoft Defender védelmi területekhez érhetők el:

- Támadásifelület-védelem (ASR)

- Következő generációs védelem (NGP)

- Végpontészlelés és -válasz (EDR)

Megjegyzés:

Az ebben a gyűjteményben megadott mintafájlok és gyanús hivatkozások egyike sem valóban rosszindulatú; minden hivatkozás és bemutatófájl ártalmatlan.

Javasoljuk, hogy olvassa el Microsoft Defender víruskereső dokumentációját, és töltse le a próbaverziós útmutatót.

Tüntetések

Az alábbi táblázat betűrendbe sorolja az elérhető bemutatókat a hozzájuk tartozó védelmi területtel együtt.

| Bemutató neve | Védelmi terület | Leírás |

|---|---|---|

| AMSI-bemutatók | NGP | Győződjön meg arról, hogy a rendszer amsi szkriptet észlelt és blokkolt. |

| Kártevőirtó-ellenőrzés | NGP | Győződjön meg arról, hogy a víruskereső/kártevőirtó észleli és blokkolja a kártevőket. |

| Támadásifelület-csökkentési szabályok bemutatói | ASR | Töltse le a mintafájlokat az egyes ASR-szabályok aktiválásához. |

| Alkalmazás hírnevének bemutatása | NGP | Lépjen az alkalmazás hírnevének oldalára, és tekintse meg a Bemutató forgatókönyvet a Microsoft Edge használatával. |

| Viselkedésfigyelési bemutató | NGP | Győződjön meg arról, hogy a viselkedésfigyelés észleli és blokkolja a kártevőket. |

| Felhőben nyújtott védelem bemutatója | NGP | Ellenőrizze, hogy a felhőalapú védelem megfelelően működik-e a számítógépen. |

| Szabályozott mappahozzáférés (CFA) bemutató (blokkszkript) | ASR | Töltse le a CFA teszteszközt. |

| Szabályozott mappahozzáférés (CFA) bemutatók (zsarolóprogramok blokkolása) | ASR | Töltsön le és hajtson végre egy mintafájlt a CFA zsarolóprogramok elleni védelem aktiválásához. |

| Végpontészlelés és -válasz (EDR) észlelése | EDR | Győződjön meg arról, hogy az EDR kiberfenyegetéseket, például kártevőket észlel. |

| Biztonsági rés kiaknázása elleni védelem (EP) bemutatói | ASR | Egyéni biztonsági rés kiaknázása elleni védelmi beállítások alkalmazása. |

| Hálózatvédelmi bemutatók | ASR | Keresse meg a gyanús URL-címet a hálózatvédelem aktiválásához. |

| Vélhetően nemkívánatos alkalmazások (PUA) bemutatója | NGP | Egy hamis (biztonságos) PUA-fájl letöltésével győződjön meg arról, hogy a potenciálisan nemkívánatos alkalmazások (PUA-k) le vannak tiltva a hálózaton. |

| URL-hírnév bemutatók | NGP | A Microsoft Edge-et használó bemutató forgatókönyvek megtekintéséhez lépjen az URL-hírnév oldalra. |

Lásd még

Támadásifelület-védelem áttekintéseTámadásifelület-csökkentési szabályoktesztelése Következő generációs védelem áttekintéseVégpontészlelés és -válasz áttekintéseVégponthoz készült Microsoft Defender biztonsági blog

Tipp

Szeretne többet megtudni? Engage a Microsoft biztonsági közösségével a technikai közösségünkben: Végponthoz készült Microsoft Defender Tech Community.