Biztonsági rés kiaknázása elleni védelmi konfigurációk importálása, exportálása és üzembe helyezése

Érintett szolgáltatás:

- Végponthoz készült Microsoft Defender 1. csomag

- Végponthoz készült Microsoft Defender 2. csomag

- Microsoft Defender XDR

Szeretné megismerni a Végponthoz készült Defendert? Regisztráció az ingyenes próbaverzióra

A biztonsági rés kiaknázása elleni védelem segít megvédeni az eszközöket azokkal a kártevő szoftverekkel szemben, amelyek biztonsági rések kihasználása révén terjednek és fertőznek. Számos olyan kockázatcsökkentést tartalmaz, amelyek az operációs rendszer vagy az egyes alkalmazások szintjén alkalmazhatók.

A Windows Biztonság app vagy a PowerShell segítségével kockázatcsökkentési készletet (más néven konfigurációt) hozhat létre. Ezután XML-fájlként exportálhatja ezt a konfigurációt, és megoszthatja a hálózaton lévő több eszközzel. Ezt követően mindegyikre ugyanazok a kockázatcsökkentési beállítások érvényesek.

Konfigurációs fájl létrehozása és exportálása

Egy konfigurációs fájl exportálása előtt győződjön meg arról, hogy a megfelelő beállításokkal rendelkezik. Először konfigurálja a biztonsági rés kiaknázása elleni védelmet egyetlen dedikált eszközön. A kockázatcsökkentés konfigurálásával kapcsolatos további információkért tekintse meg a Biztonsági rés kiaknázása elleni védelem testreszabása című témakört.

Ha a biztonsági rés kiaknázása elleni védelmet a kívánt állapotra konfigurálta (beleértve a rendszerszintű és az alkalmazásszintű kockázatcsökkentést is), exportálhatja a fájlt a Windows Biztonság app vagy a PowerShell használatával.

Egy konfigurációs fájl exportálása a Windows Biztonság appal

Nyissa meg a Windows Biztonság appot a tálca pajzs ikonjának kiválasztásával. Vagy keressen rá a Windows-biztonság kifejezésre a Start menüben.

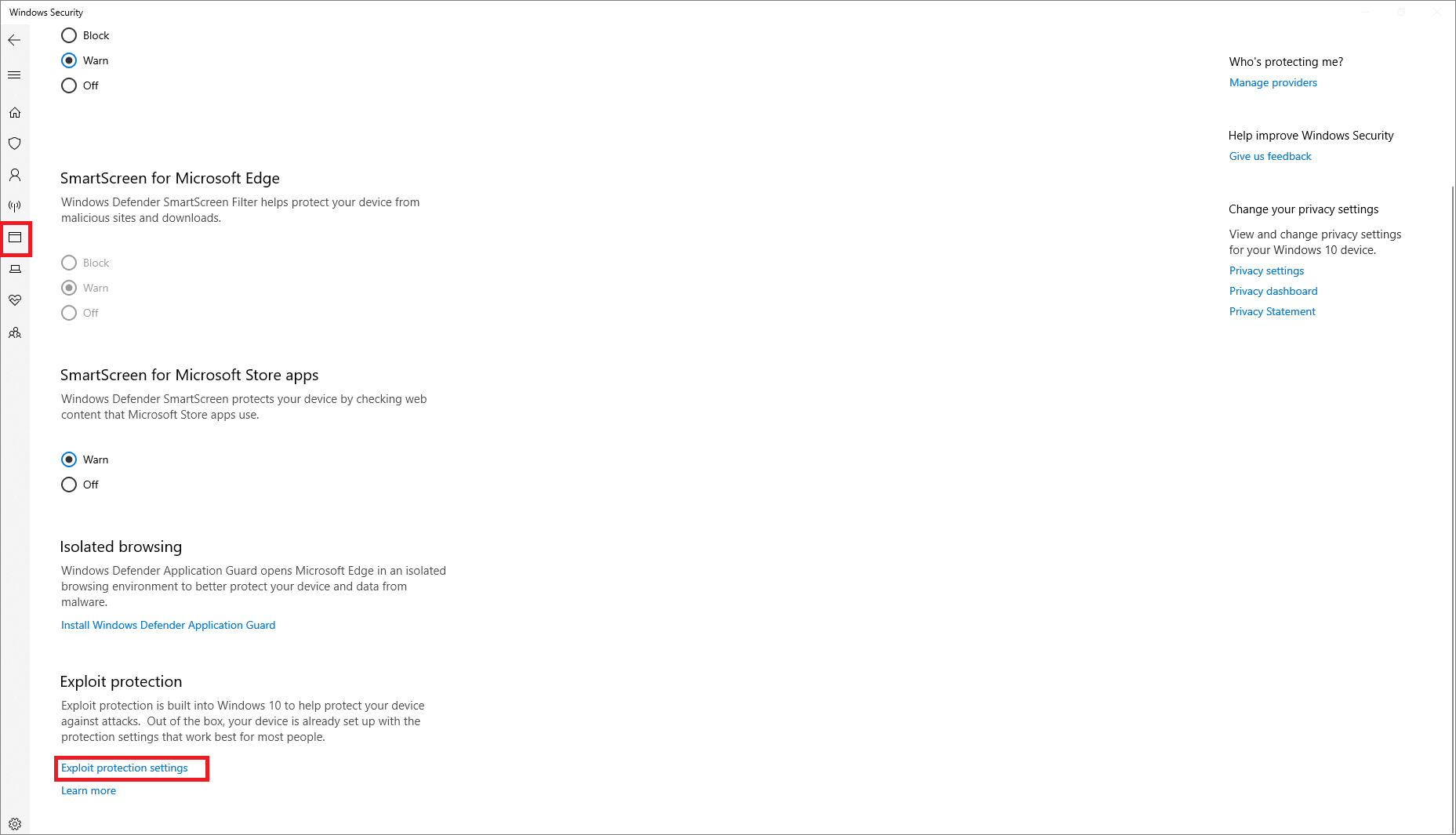

Válassza az Alkalmazás- és böngészőszabályozás csempét (vagy a bal oldali menüsáv alkalmazásikonját), majd válassza a Biztonsági rés kiaknázása elleni védelem beállításai elemet:

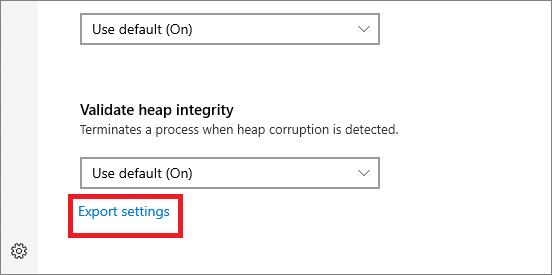

A Biztonsági rés kiaknázása elleni védelem szakasz alján válassza az Exportálási beállítások lehetőséget. Válassza ki annak az XML-fájlnak a helyét és nevét, ahová menteni szeretné a konfigurációt.

Fontos

Ha az Alapértelmezett konfigurációt szeretné használni, az „Alapértelmezés szerint bekapcsolva“ helyett használja a „Alapértelmezett használata (Be)“ beállítást, hogy helyesen exportálja a beállításokat az XML-fájlba.

Megjegyzés:

A beállítások exportálásakor a rendszer az alkalmazásszintű és a rendszerszintű kockázatcsökkentés összes beállítását menti. Ez azt jelenti, hogy nem kell egyszerre exportálnia egy fájlt a Rendszerbeállítások és a Programbeállítások szakaszból (mindkét szakasz exportálja az összes beállítást).

Konfigurációs fájl exportálása a PowerShell használatával

Írja be a powershell kifejezést a Start menübe, kattintson a jobb gombbal a Windows PowerShell lehetőségre, és válassza a Futtatás adminisztrátorként parancsot.

Adja meg az alábbi parancsmagot:

Get-ProcessMitigation -RegistryConfigFilePath filename.xmlMódosítsa a(z)

filenameértékét tetszőleges névre vagy helyre.Példa parancs:

Get-ProcessMitigation -RegistryConfigFilePath C:\ExploitConfigfile.xml

Fontos

Amikor a konfigurációt a Csoportházirend használatával telepíti, a konfigurációt használó összes eszköznek hozzá kell férnie a konfigurációs fájlhoz. Győződjön meg arról, hogy a fájlt megosztott helyre teszi.

Konfigurációs fájl importálása

Importálhatja a korábban létrehozott biztonsági rés kiaknázása elleni védelem konfigurációs fájlját. A konfigurációs fájlt csak a PowerShell használatával importálhatja.

Az importálás után a rendszer azonnal alkalmazza a beállításokat, és áttekintheti azokat a Windows Biztonság appban.

Konfigurációs fájl importálása a PowerShell használatával

Írja be a powershell kifejezést a Start menübe, kattintson a jobb gombbal a Windows PowerShell lehetőségre, és válassza a Futtatás adminisztrátorként parancsot.

Adja meg az alábbi parancsmagot:

Set-ProcessMitigation -PolicyFilePath filename.xmlMódosítsa a(z)

filenameértékét a biztonsági rés kiaknázása elleni védelem XML-fájljának helyére és nevére.Példa parancs:

Set-ProcessMitigation -PolicyFilePath C:\ExploitConfigfile.xml

Fontos

Győződjön meg arról, hogy olyan konfigurációs fájlt importál, amely kifejezetten a biztonsági rés kiaknázása elleni védelemhez készült.

Egy konfiguráció kezelése vagy üzembe helyezése

A Csoportházirend használatával telepítheti a létrehozott konfigurációt a hálózat több eszközére.

Fontos

Amikor a konfigurációt a Csoportházirend használatával telepíti, a konfigurációt használó összes eszköznek hozzá kell férnie a konfigurációs XML-fájlhoz. Győződjön meg arról, hogy a fájlt megosztott helyre teszi.

A Csoportházirend használata a konfiguráció elosztásához

A Csoportházirend felügyeleti eszközön nyissa meg a Csoportházirend-kezelő konzolt, kattintson a jobb gombbal a konfigurálni kívánt Csoportházirend objektumra, majd válassza a Szerkesztés parancsot.

A Csoportházirend-felügyeleti szerkesztőben lépjen a Számítógép konfigurációja elemre, és válassza a Felügyeleti sablonok lehetőséget.

Bontsa ki a fát a Windows-összetevőkre>Microsoft Defender a Exploit Guard>biztonsági rés kiaknázása elleni védelemre.

Kattintson duplán a Biztonsági rés kiaknázása elleni védelem általános beállításainak használata elemre, és állítsa a beállítást Engedélyezve értékre.

A Beállítások: szakaszban adja meg a használni kívánt Biztonsági rés kiaknázása elleni védelem konfigurációs fájljának helyét és fájlnevét, például az alábbi példák szerint:

C:\MitigationSettings\Config.XML\\Server\Share\Config.xmlhttps://localhost:8080/Config.xmlC:\ExploitConfigfile.xml

Válassza az OK gombot, és a Szokásos módon telepítse a frissített csoportházirend-objektumot.

Lásd még

- Eszközök védelme a biztonsági rések kiaknázása ellen

- Biztonsági rés kiaknázása elleni védelem kiértékelése

- Biztonsági rés kiaknázása elleni védelem engedélyezése

- Biztonsági rés kiaknázása elleni védelem kockázatcsökkentéseinek konfigurálása és naplózása

Tipp

Szeretne többet megtudni? Engage a Microsoft biztonsági közösségével a technikai közösségünkben: Végponthoz készült Microsoft Defender Tech Community.