A Microsoft Defender víruskereső védelmi frissítései forrásainak kezelése

Érintett szolgáltatás:

- Végponthoz készült Microsoft Defender 1. csomag

- Végponthoz készült Microsoft Defender 2. csomag

- Microsoft Defender víruskereső

Platformok

- A Windows

A víruskereső védelmének naprakészen tartása kritikus fontosságú. A Microsoft Defender víruskereső védelmi frissítéseinek kezeléséhez két összetevő szükséges:

- A frissítések letöltésének helye; És

- Frissítések letöltése és alkalmazásakor.

Ez a cikk azt ismerteti, hogyan adhatja meg, hogy honnan kell letölteni a frissítéseket (ezt a specifikációt tartalék sorrendnek is nevezik). A frissítések működéséről és a frissítések konfigurálásáról (például a frissítések ütemezéséről) a Microsoft Defender víruskereső frissítéseinek kezelése és az alaptervek alkalmazása című cikkben olvashat.

Fontos

Microsoft Defender víruskereső biztonsági intelligens frissítéseit és platformfrissítéseit Windows Update, és 2019. október 21-től kezdve minden biztonságiintelligencia-frissítés kizárólag SHA-2-vel van aláírva. A biztonsági intelligencia frissítéséhez frissíteni kell az eszközöket az SHA-2 támogatásához. További információ: 2019 SHA-2 kódaláírási támogatási követelmény Windows és WSUS esetén.

Tartalék sorrend

Általában úgy konfigurálja a végpontokat, hogy a hálózati konfiguráció alapján külön-külön töltsenek le frissítéseket egy elsődleges forrásból, majd más forrásokból, prioritás szerint. Frissítések forrásokból származnak a megadott sorrendben. Ha az aktuális forrásból származó frissítések elavultak, a rendszer azonnal a lista következő forrását használja.

A frissítések közzétételekor a rendszer logikát alkalmaz a frissítés méretének minimalizálására. A legtöbb esetben csak a legújabb frissítés és a jelenleg telepített frissítés közötti különbségeket tölti le és alkalmazza az eszközön (a különbségeket különbözetnek nevezzük). A különbözet mérete azonban két fő tényezőtől függ:

- Az eszközön az utolsó frissítés kora; És

- A frissítések letöltéséhez és alkalmazásához használt forrás.

Minél régebbiek a frissítések egy végponton, annál nagyobb a letöltés. A letöltés gyakoriságát is figyelembe kell vennie. A gyakoribb frissítési ütemezések nagyobb hálózati használatot eredményezhetnek, míg a ritkábban előforduló ütemezések letöltésenként nagyobb fájlméreteket eredményezhetnek.

Öt helyen adhatja meg, hogy a végpont hol szerezzen be frissítéseket:

- Microsoft Update

- Windows Server Update Service (lásd az alábbi 1. megjegyzést)

- Microsoft Endpoint Configuration Manager

- Hálózati fájlmegosztás

- Biztonságiintelligencia-frissítések Microsoft Defender víruskeresőhöz és más Microsoft kártevőirtókhoz (lásd az alábbi 2. megjegyzést)

Megjegyzés:

Intune belső definíciófrissítési kiszolgálót. Ha SCCM/SUP-t használ a Microsoft Defender víruskereső definíciófrissítéseinek beszerzéséhez, és el kell érnie Windows Update a blokkolt ügyféleszközökön, áttérhet a megosztott felügyeletre, és kioszthatja az endpoint protection számítási feladatot a Intune. A Intune konfigurált kártevőirtó-házirendben van egy "belső definíciófrissítési kiszolgáló" beállítás, amelyet beállíthat a helyszíni WSUS frissítési forrásként való használatára. Ez a konfiguráció segít szabályozni, hogy a hivatalos WU-kiszolgáló mely frissítéseit hagyja jóvá a vállalat, valamint segít a hivatalos Windows Frissítések hálózat proxy- és mentésében.

Előfordulhat, hogy a szabályzat és a beállításjegyzék Microsoft kártevőkezelési központ (MMPC) biztonsági intelligencia néven, korábbi nevén szerepel.

A védelem legjobb szintjének biztosítása érdekében a Microsoft Update lehetővé teszi a gyors kiadásokat, ami azt jelenti, hogy gyakran kisebb letöltéseket kell végrehajtani. A Windows Server Update Service, a Microsoft Endpoint Configuration Manager, a Microsoft biztonságiintelligencia-frissítései és a platformfrissítések forrásai ritkábban biztosítanak frissítéseket. Így a különbözet nagyobb lehet, ami nagyobb letöltéseket eredményez.

A platformfrissítések és a motorfrissítések havonta jelennek meg. A biztonságiintelligencia-frissítések naponta többször is elérhetők, de ez a Delta-csomag nem tartalmaz motorfrissítést. Lásd: Microsoft Defender víruskereső biztonsági intelligenciája és termékfrissítései.

Fontos

Ha a Microsoft Biztonsági intelligencia lapfrissítéseit tartalék forrásként állította be a Windows Server Update Service vagy a Microsoft Update után, a frissítések csak akkor töltődnek le a biztonságiintelligencia-frissítésekből és a platformfrissítésekből, ha az aktuális frissítés elavultnak minősül. (Alapértelmezés szerint ez hét egymást követő nap, amikor nem lehet frissítéseket alkalmazni a Windows Server Update Service-ből vagy a Microsoft Update-szolgáltatásokból). Beállíthatja azonban, hogy hány nappal a védelem elavultként legyen jelentve.

2019. október 21-től hétfőtől a biztonságiintelligencia-frissítések és a platformfrissítések kizárólag SHA-2 aláírással vannak aláírva. Az eszközöket frissíteni kell az SHA-2 támogatásához a legújabb biztonságiintelligencia-frissítések és platformfrissítések beszerzéséhez. További információ: 2019 SHA-2 kódaláírási támogatási követelmény Windows és WSUS esetén.

Minden forrásnak vannak olyan tipikus forgatókönyvei, amelyek a hálózat konfigurálásának módjától függenek a frissítések közzétételének gyakorisága mellett, az alábbi táblázatban leírtak szerint:

| Hely | Példaforgatókönyv |

|---|---|

| Windows Server Update Service | A Windows Server Update Service-t használja a hálózat frissítéseinek kezelésére. |

| Microsoft Update | Azt szeretné, hogy a végpontok közvetlenül a Microsoft Update-hez csatlakozzanak. Ez a lehetőség olyan végpontok esetében hasznos, amelyek szabálytalanul csatlakoznak a vállalati hálózathoz, vagy ha nem a Windows Server Update Service-t használja a frissítések kezeléséhez. |

| Fájlmegosztás | Nem internetkapcsolattal rendelkező eszközökkel (például virtuális gépekkel) rendelkezik. Az internetkapcsolattal rendelkező virtuálisgép-gazdagép használatával letöltheti a frissítéseket egy hálózati megosztásra, ahonnan a virtuális gépek beszerezhetik a frissítéseket. Tekintse meg a VDI üzembehelyezési útmutatóját a fájlmegosztások virtuális asztali infrastruktúra (VDI) környezetekben való használatáról. |

| Microsoft Configuration Manager | A végpontok frissítéséhez Microsoft Configuration Manager használ. |

| Biztonságiintelligencia-frissítések és platformfrissítések Microsoft Defender víruskeresőhöz és más Microsoft kártevőirtókhoz (korábbi nevén MMPC) | Győződjön meg arról, hogy az eszközök frissülnek az SHA-2 támogatásához. Microsoft Defender víruskereső biztonsági intelligenciája és platformfrissítései Windows Update keresztül érhetők el, és 2019. október 21-től kezdve a biztonságiintelligencia-frissítések és a platformfrissítések kizárólag SHA-2 aláírással vannak aláírva. Töltse le a legújabb védelmi frissítéseket egy közelmúltbeli fertőzés miatt, vagy segítsen egy erős, alaprendszerkép kiépítésében a VDI üzembe helyezéséhez. Ez a lehetőség általában csak végső tartalék forrásként használható, elsődleges forrásként nem. Csak akkor használható, ha a frissítések nem tölthetők le a Windows Server Update Service-ből vagy a Microsoft Update-ből egy megadott számú napig. |

A frissítési források a Csoportházirend, a Microsoft Endpoint Configuration Manager, a PowerShell-parancsmagok és a WMI használatával való felhasználási sorrendjét kezelheti.

Fontos

Ha a Windows Server Update Service-t letöltési helyként állítja be, a hely megadásához használt felügyeleti eszköztől függetlenül jóvá kell hagynia a frissítéseket. A Windows Server Update Service-ben beállíthat egy automatikus jóváhagyási szabályt, amely akkor lehet hasznos, ha a frissítések naponta legalább egyszer megérkeznek. További információ: Végpontvédelmi frissítések szinkronizálása önálló Windows Server Update Service-ben.

A cikkben ismertetett eljárások először azt mutatják be, hogyan állíthatja be a sorrendet, majd hogyan állíthatja be a Fájlmegosztás beállítást, ha engedélyezte.

A Csoportházirend használata a frissítési hely kezeléséhez

A Csoportházirend felügyeleti gépen nyissa meg a Csoportházirend Felügyeleti konzolt, kattintson a jobb gombbal a konfigurálni kívánt Csoportházirend objektumra, majd válassza a Szerkesztés parancsot.

A Csoportházirend Felügyeleti Szerkesztő lépjen a Számítógép konfigurációja elemre.

Válassza a Szabályzatok , majd a Felügyeleti sablonok lehetőséget.

Bontsa ki a fát a Windows-összetevőkre Windows Defender>Frissítések>hozzárendelése elemre, majd konfigurálja a következő beállításokat:

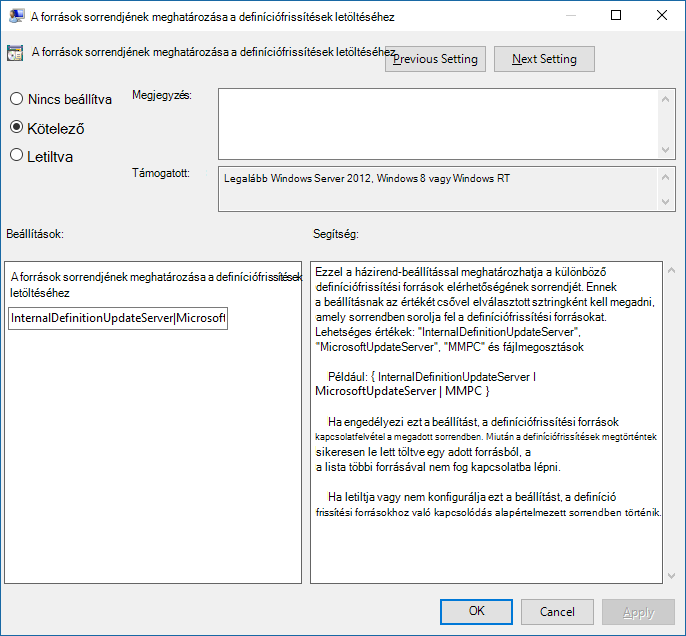

Szerkessze a Források sorrendjének meghatározása a biztonságiintelligencia-frissítések letöltéséhez beállítást. Állítsa a beállítást Engedélyezve értékre.

Adja meg a források sorrendjét egyetlen csővel elválasztva, például:

InternalDefinitionUpdateServer|MicrosoftUpdateServer|MMPC, az alábbi képernyőképen látható módon.Kattintson az OK gombra. Ez a művelet beállítja a védelmi frissítési források sorrendjét.

Szerkessze a Fájlmegosztások definiálása a biztonságiintelligencia-frissítések letöltéséhez beállítást, majd állítsa a beállítást Engedélyezve értékre.

Adja meg a fájlmegosztás forrását. Ha több forrással rendelkezik, adja meg az egyes forrásokat a használatuk sorrendjében, egyetlen csővel elválasztva. Az elérési út jelöléséhez használjon szabványos UNC jelölést, például:

\\host-name1\share-name\object-name|\\host-name2\share-name\object-name. Ha nem ad meg elérési utakat, a rendszer kihagyja ezt a forrást, amikor a virtuális gép letölti a frissítéseket.Kattintson az OK gombra. Ez a művelet beállítja a fájlmegosztások sorrendjét, amikor a forrásra a Források sorrendjének meghatározása csoportházirend-beállítás hivatkozik.

Megjegyzés:

Az 1703-ig és az 1809-es verzióig futó Windows 10 esetén a házirend elérési útja a Windows-összetevők > Microsoft Defender víruskereső > aláírása Frissítések Az 1903-es verzió Windows 10 esetén a házirend elérési útja a Windows-összetevők > Microsoft Defender Víruskereső > biztonságiintelligencia-Frissítések

A Configuration Manager használata a frissítési hely kezeléséhez

A Microsoft Configuration Manager (aktuális ág) konfigurálásával kapcsolatos részletekért lásd: Az Endpoint Protection biztonságiintelligencia-Frissítések konfigurálása.

A frissítési hely kezelése PowerShell-parancsmagokkal

A frissítési sorrend beállításához használja az alábbi PowerShell-parancsmagokat.

Set-MpPreference -SignatureFallbackOrder {LOCATION|LOCATION|LOCATION|LOCATION}

Set-MpPreference -SignatureDefinitionUpdateFileSharesSource {\\UNC SHARE PATH|\\UNC SHARE PATH}

További információért tekintse meg az alábbi cikkeket:

- Set-MpPreference -SignatureFallbackOrder

- Set-MpPreference -SignatureDefinitionUpdateFileSharesSource

- PowerShell-parancsmagok használata Microsoft Defender víruskereső konfigurálásához és futtatásához

- Defender víruskereső parancsmagok

A windowsos felügyeleti utasítás (WMI) használata a frissítési hely kezeléséhez

A következő tulajdonságokhoz használja a MSFT_MpPreference osztály Set metódusát:

SignatureFallbackOrder

SignatureDefinitionUpdateFileSharesSource

További információért tekintse meg az alábbi cikkeket:

A mobil Eszközkezelés (MDM) használata a frissítési hely kezeléséhez

Az MDM konfigurálásával kapcsolatos részletekért lásd: Policy CSP – Defender/SignatureUpdateFallbackOrder .

Mi a teendő, ha külső gyártót használunk?

Ez a cikk ismerteti, hogyan konfigurálhatja és kezelheti Microsoft Defender víruskereső frissítéseit. A feladatok elvégzéséhez azonban külső szállítókat is megbízhat.

Tegyük fel például, hogy a Contoso felbérelte a Fabrikamot a biztonsági megoldás kezelésére, amely magában foglalja Microsoft Defender víruskeresőt is. A Fabrikam általában a Windows Management Instrumentation, a PowerShell-parancsmagok vagy a Windows parancssor használatával telepíti a javításokat és frissítéseket.

Megjegyzés:

A Microsoft nem tesztel harmadik féltől származó megoldásokat a Microsoft Defender víruskereső kezeléséhez.

UNC-megosztás Létrehozás biztonsági intelligenciához és platformfrissítésekhez

Állítson be egy hálózati fájlmegosztást (UNC/leképezett meghajtót) a biztonsági intelligencia és a platformfrissítések MMPC-helyről való letöltéséhez egy ütemezett feladat használatával.

Hozzon létre egy mappát a szkripthez azon a rendszeren, amelyhez ki szeretné osztani a megosztást, és letölti a frissítéseket.

Start, CMD (Run as admin) MD C:\Tool\PS-Scripts\Létrehozás egy mappát az aláírások frissítéséhez.

MD C:\Temp\TempSigs\x64 MD C:\Temp\TempSigs\x86Töltse le a PowerShell-szkriptet a www.powershellgallery.com/packages/SignatureDownloadCustomTask/1.4.

Válassza a Manuális letöltés lehetőséget.

Válassza a Nyers nupkg-fájl letöltése lehetőséget.

Bontsa ki a fájlt.

Másolja a fájlt

SignatureDownloadCustomTask.ps1a korábban létrehozott mappába(C:\Tool\PS-Scripts\).Az ütemezett tevékenység beállításához használja a parancssort.

Megjegyzés:

A frissítéseknek két típusa van: a teljes és a különbözet.

x64 delta esetén:

Powershell (Run as admin) C:\Tool\PS-Scripts\ ".\SignatureDownloadCustomTask.ps1 -action create -arch x64 -isDelta $true -destDir C:\Temp\TempSigs\x64 -scriptPath C:\Tool\PS-Scripts\SignatureDownloadCustomTask.ps1 -daysInterval 1"Megtelt x64 esetén:

Powershell (Run as admin) C:\Tool\PS-Scripts\ ".\SignatureDownloadCustomTask.ps1 -action create -arch x64 -isDelta $false -destDir C:\Temp\TempSigs\x64 -scriptPath C:\Tool\PS-Scripts\SignatureDownloadCustomTask.ps1 -daysInterval 1"x86 delta esetén:

Powershell (Run as admin) C:\Tool\PS-Scripts\ ".\SignatureDownloadCustomTask.ps1 -action create -arch x86 -isDelta $true -destDir C:\Temp\TempSigs\x86 -scriptPath C:\Tool\PS-Scripts\SignatureDownloadCustomTask.ps1 -daysInterval 1"Megtelt x86 esetén:

Powershell (Run as admin) C:\Tool\PS-Scripts\ ".\SignatureDownloadCustomTask.ps1 -action create -arch x86 -isDelta $false -destDir C:\Temp\TempSigs\x86 -scriptPath C:\Tool\PS-Scripts\SignatureDownloadCustomTask.ps1 -daysInterval 1"

Megjegyzés:

Az ütemezett tevékenységek létrehozásakor ezeket a Feladatütemezőben találja a következő helyen:

Microsoft\Windows\Windows Defender.Futtassa manuálisan az egyes feladatokat, és ellenőrizze, hogy vannak-e adatai (

mpam-d.exe,mpam-fe.exeésnis_full.exe) a következő mappákban (előfordulhat, hogy különböző helyeket választott):C:\Temp\TempSigs\x86C:\Temp\TempSigs\x64

Ha az ütemezett feladat meghiúsul, futtassa a következő parancsokat:

C:\windows\system32\windowspowershell\v1.0\powershell.exe -NoProfile -executionpolicy allsigned -command "&\"C:\Tool\PS-Scripts\SignatureDownloadCustomTask.ps1\" -action run -arch x64 -isDelta $False -destDir C:\Temp\TempSigs\x64" C:\windows\system32\windowspowershell\v1.0\powershell.exe -NoProfile -executionpolicy allsigned -command "&\"C:\Tool\PS-Scripts\SignatureDownloadCustomTask.ps1\" -action run -arch x64 -isDelta $True -destDir C:\Temp\TempSigs\x64" C:\windows\system32\windowspowershell\v1.0\powershell.exe -NoProfile -executionpolicy allsigned -command "&\"C:\Tool\PS-Scripts\SignatureDownloadCustomTask.ps1\" -action run -arch x86 -isDelta $False -destDir C:\Temp\TempSigs\x86" C:\windows\system32\windowspowershell\v1.0\powershell.exe -NoProfile -executionpolicy allsigned -command "&\"C:\Tool\PS-Scripts\SignatureDownloadCustomTask.ps1\" -action run -arch x86 -isDelta $True -destDir C:\Temp\TempSigs\x86"Létrehozás egy megosztásra

C:\Temp\TempSigsmutat (például\\server\updates).Megjegyzés:

A hitelesített felhasználóknak legalább olvasási hozzáféréssel kell rendelkezniük. Ez a követelmény a tartományi számítógépekre, a megosztásra és az NTFS fájlrendszerre (biztonság) is vonatkozik.

Állítsa a megosztás helyét a szabályzatban a megosztásra.

Megjegyzés:

Ne adja hozzá az x64 (vagy x86) mappát az elérési úthoz. A mpcmdrun.exe folyamat automatikusan hozzáadja.

Kapcsolódó cikkek

- Microsoft Defender víruskereső üzembe helyezése

- Microsoft Defender víruskereső frissítéseinek kezelése és alaptervek alkalmazása

- Elavult végpontok frissítéseinek kezelése

- Eseményalapú kényszerített frissítések kezelése

- Mobileszközök és virtuális gépek frissítéseinek kezelése

- Microsoft Defender víruskereső az Windows 10-ban

Tipp

Szeretne többet megtudni? Engage a Microsoft biztonsági közösségével a technikai közösségünkben: Végponthoz készült Microsoft Defender Tech Community.

Visszajelzés

Hamarosan elérhető: 2024-ben fokozatosan kivezetjük a GitHub-problémákat a tartalom visszajelzési mechanizmusaként, és lecseréljük egy új visszajelzési rendszerre. További információ: https://aka.ms/ContentUserFeedback.

Visszajelzés küldése és megtekintése a következőhöz: