A Végponthoz készült Microsoft Defender biztonsági beállításainak kezelése a Microsoft Defender víruskereső kezeléséhez

Érintett szolgáltatás:

- Microsoft Defender XDR

- Végponthoz készült Microsoft Defender 2. csomag

- Végponthoz készült Microsoft Defender 1. csomag

Platformok

- A Windows

- Windows Server

- macOS

- Linux

A Végponthoz készült Microsoft Defender biztonsági beállításainak kezelése segítségével kezelheti a Microsoft Defender víruskereső biztonsági szabályzatát az eszközökön.

Előfeltételek:

Tekintse át az előfeltételeket itt.

Megjegyzés:

A Microsoft Defender portál Végpontbiztonsági szabályzatok lapja csak a hozzárendelt biztonsági rendszergazdai szerepkörrel rendelkező felhasználók számára érhető el. Más felhasználói szerepkörök, például a Biztonsági olvasó, nem férhetnek hozzá a portálhoz. Ha egy felhasználó rendelkezik a szabályzatok Megtekintéséhez szükséges engedélyekkel a Microsoft Defender portálon, az adatok az Intune-engedélyek alapján jelennek meg. Ha a felhasználó az Intune szerepköralapú hozzáférés-vezérlési hatókörébe tartozik, az a Microsoft Defender portálon megjelenő szabályzatok listájára vonatkozik. Azt javasoljuk, hogy az Intune beépített "Endpoint Security Manager" szerepkörrel rendelkező biztonsági rendszergazdák számára biztosítsa az Engedélyek szintjének hatékony igazítását az Intune és a Microsoft Defender portál között.

Biztonsági rendszergazdaként különböző Microsoft Defender víruskereső biztonsági házirend-beállításokat konfigurálhat a Microsoft Defender portálon.

Fontos

A Microsoft azt javasolja, hogy a legkevesebb engedéllyel rendelkező szerepköröket használja. Ez segít a szervezet biztonságának javításában. A globális rendszergazda egy kiemelt jogosultságokkal rendelkező szerepkör, amelyet vészhelyzeti helyzetekre kell korlátozni, ha nem használhat meglévő szerepkört.

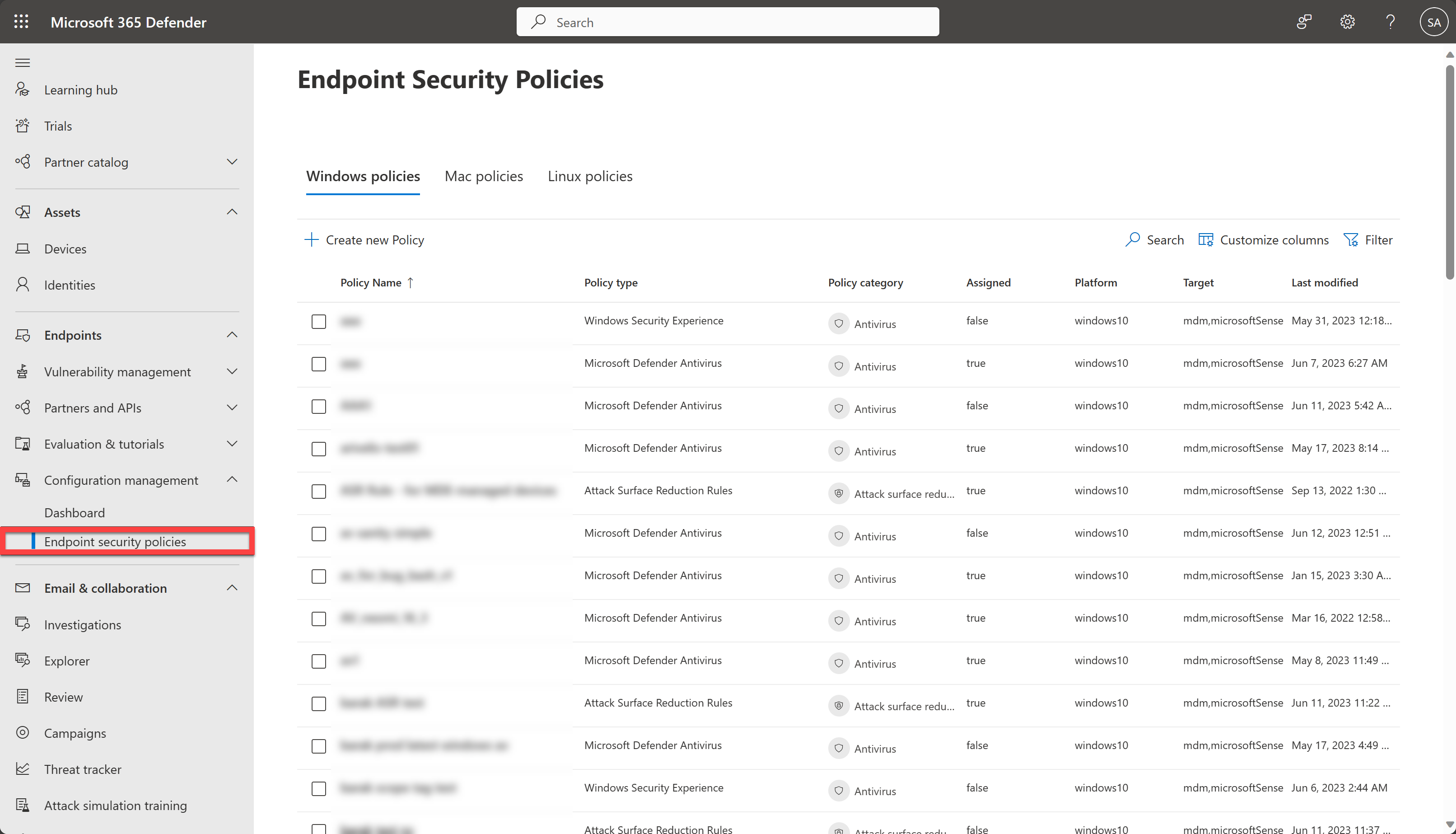

A végpontbiztonsági szabályzatokat a Végpontokkonfigurációkezelése>Végpontbiztonsági szabályzatok> területen találja.

Az alábbi lista az egyes végpontbiztonsági szabályzattípusok rövid leírását tartalmazza:

Víruskereső – A víruskereső házirendek segítségével a biztonsági rendszergazdák a felügyelt eszközökre vonatkozó víruskereső-beállítások különálló csoportjának kezelésére összpontosítanak.

Lemeztitkosítás – A végpontbiztonsági lemeztitkosítási profilok csak azokra a beállításokra összpontosítanak, amelyek egy beépített titkosítási módszer, például a FileVault vagy a BitLocker esetében relevánsak. Ezzel a fókuszsal a biztonsági rendszergazdák egyszerűen kezelhetik a lemeztitkosítási beállításokat anélkül, hogy nem kapcsolódó beállítások között kellene navigálniuk.

Tűzfal – Az Intune végpontbiztonsági tűzfalszabályzatával konfigurálhat egy beépített tűzfalat a macOS és Windows 10/11 rendszerű eszközökhöz.

Végpontészlelés és -válasz – Amikor integrálja a Végponthoz készült Microsoft Defendert az Intune-nal, a végpontvédelmi szabályzatok használatával kezelheti az EDR-beállításokat és az eszközöket a Végponthoz készült Microsoft Defenderbe.

Támadási felület csökkentése – Ha a Windows 10/11 rendszerű eszközökön a Microsoft Defender víruskereső van használatban, az Intune végpontbiztonsági szabályzataival kezelheti az eszközök beállításait.

Végpontbiztonsági szabályzat létrehozása

Jelentkezzen be a Microsoft Defender portálra legalább egy biztonsági rendszergazdai szerepkörrel.

Válassza a VégpontokKonfigurációkezelés>Végpontbiztonsági szabályzatok>, majd az Új szabályzat létrehozása lehetőséget.

Válasszon egy platformot a legördülő listából.

Válasszon ki egy sablont, majd válassza a Szabályzat létrehozása lehetőséget.

Az Alapadatok lapon adja meg a profil nevét és leírását, majd válassza a Következő elemet.

A Beállítások lapon bontsa ki az egyes beállításokat, és konfigurálja az ezzel a profillal kezelni kívánt beállításokat.

Ha végzett a beállítások konfigurálásával, válassza a Tovább gombot.

A Hozzárendelések lapon válassza ki azokat a csoportokat, amelyek megkapják ezt a profilt.

Válassza a Tovább gombot.

Amikor elkészült, a Véleményezés és létrehozás lapon válassza a Mentés lehetőséget. Az új profil megjelenik a listában, amikor kiválasztja a szabályzattípust a létrehozott profil számára.

Megjegyzés:

A hatókörcímkék szerkesztéséhez a Microsoft Intune felügyeleti központjába kell lépnie.

Végpontbiztonsági szabályzat szerkesztése

Válassza ki az új szabályzatot, majd válassza a Szerkesztés lehetőséget.

Válassza a Beállítások lehetőséget a házirend konfigurációs beállításainak listájának kibontásához. Ebből a nézetből nem módosíthatja a beállításokat, de áttekintheti, hogyan vannak konfigurálva.

A szabályzat módosításához válassza a Szerkesztés lehetőséget minden olyan kategóriánál, ahol módosítást szeretne végezni:

- Alapkifejezések

- Beállítások

- Hozzárendelések

Miután végrehajtotta a módosításokat, kattintson a Mentés gombra a módosítások mentéséhez. Az egyik kategória szerkesztéseit menteni kell, mielőtt további kategóriákat szerkeszthet.

Végpontbiztonsági szabályzatok ellenőrzése

A szabályzat sikeres létrehozásának ellenőrzéséhez válasszon ki egy szabályzatnevet a végpontbiztonsági szabályzatok listájából.

Megjegyzés:

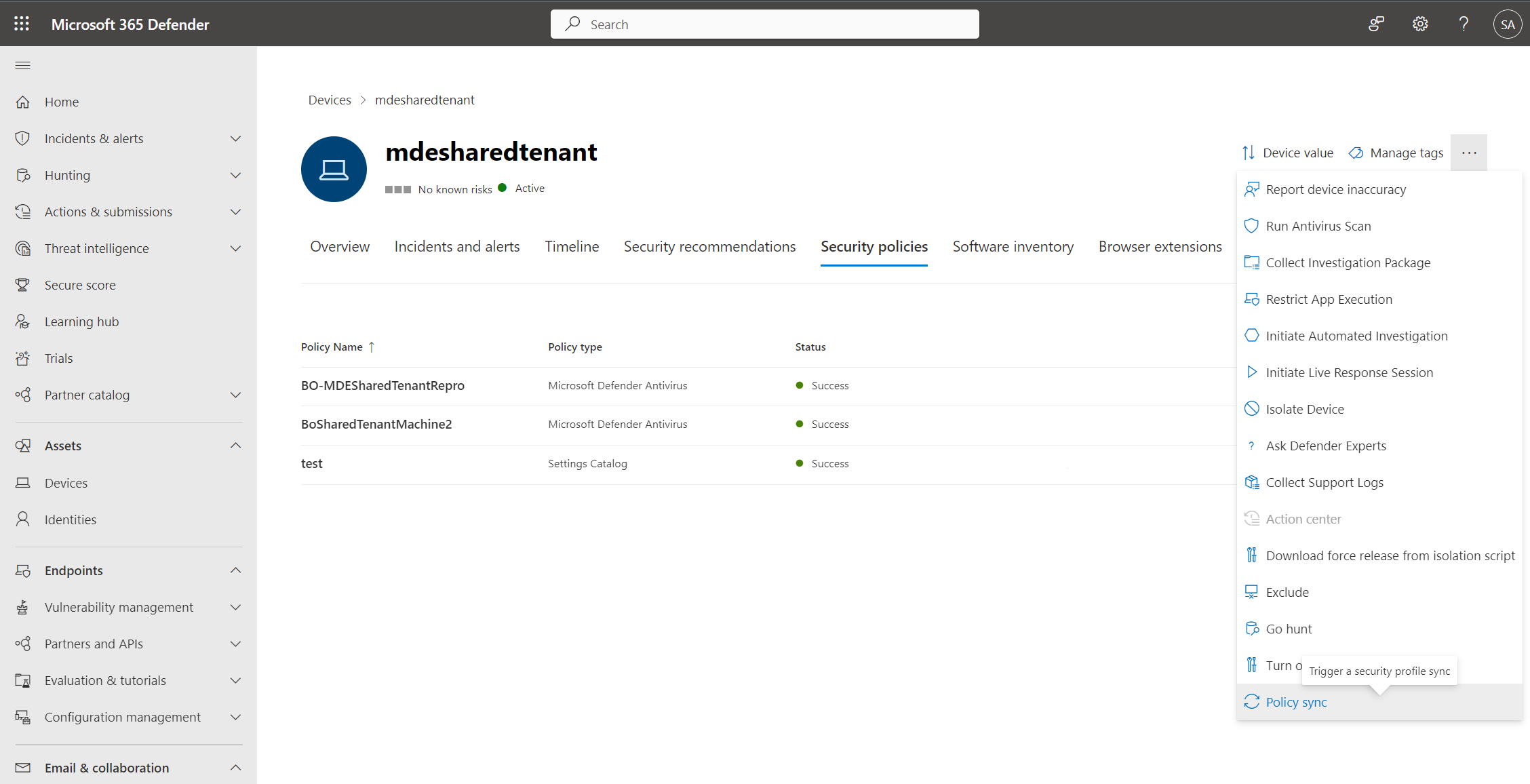

Akár 90 percig is eltarthat, amíg egy szabályzat eléri az eszközt. A folyamat felgyorsításához a Végponthoz készült Defender által felügyelt eszközök esetében a szabályzatszinkronizálást a műveletek menüből választhatja ki, hogy körülbelül 10 perc alatt alkalmazva legyen.

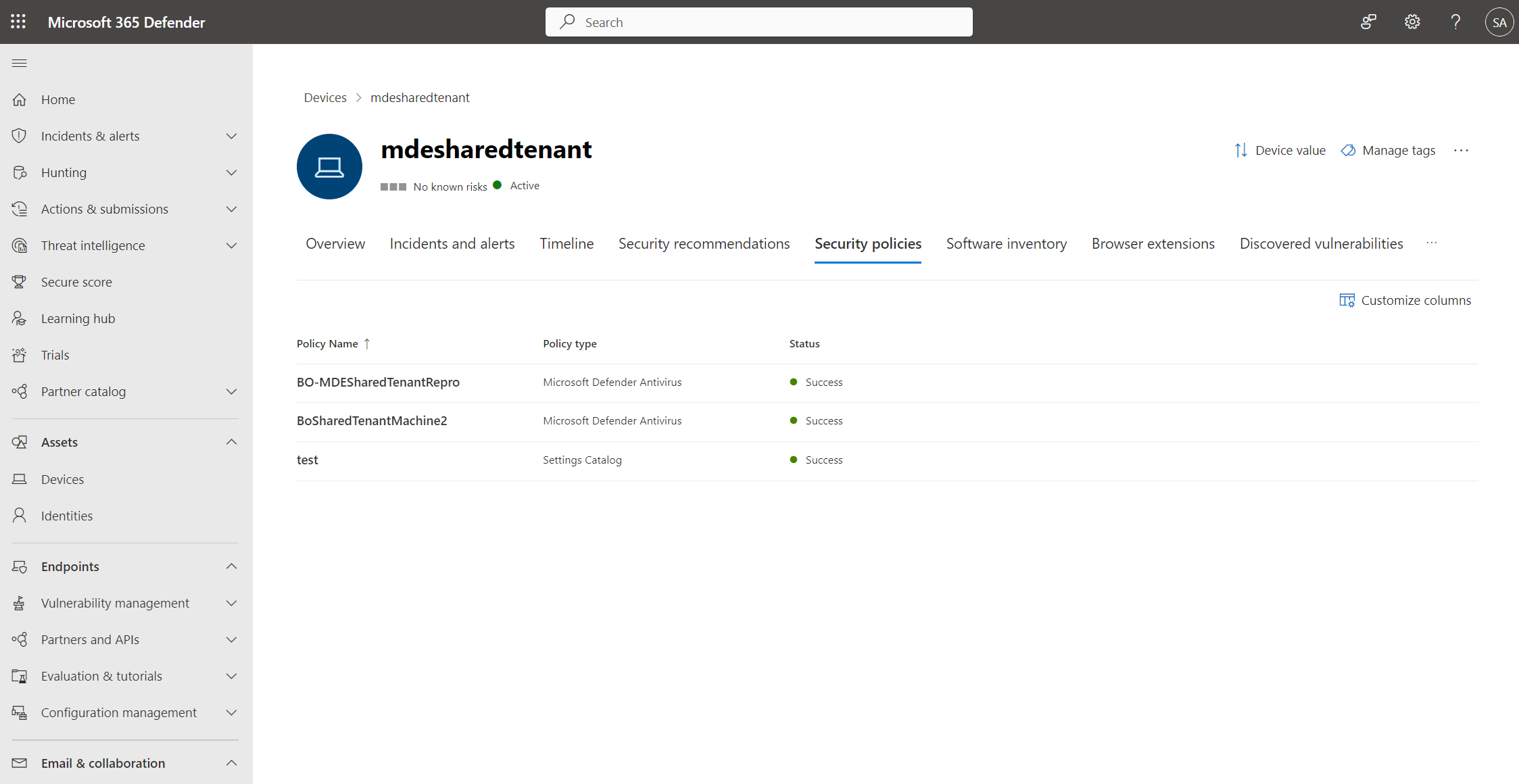

A szabályzat oldalán a szabályzat állapotát összegző részletek jelennek meg. Megtekintheti a szabályzatok állapotát, az alkalmazott eszközöket és a hozzárendelt csoportokat.

A vizsgálat során az eszközoldal Biztonsági szabályzatok lapját is megtekintheti az adott eszközre alkalmazott szabályzatok listájának megtekintéséhez. További információ: Eszközök vizsgálata.

Visszajelzés

Hamarosan elérhető: 2024-ben fokozatosan kivezetjük a GitHub-problémákat a tartalom visszajelzési mechanizmusaként, és lecseréljük egy új visszajelzési rendszerre. További információ: https://aka.ms/ContentUserFeedback.

Visszajelzés küldése és megtekintése a következőhöz: