Megjegyzés

Az oldalhoz való hozzáféréshez engedély szükséges. Megpróbálhat bejelentkezni vagy módosítani a címtárat.

Az oldalhoz való hozzáféréshez engedély szükséges. Megpróbálhatja módosítani a címtárat.

A hitelesített hálózati vizsgálatok ügynök nélküli módot biztosítanak a hálózati infrastruktúra eszközeinek, például kapcsolóknak, útválasztóknak, WLAN-vezérlőknek, tűzfalaknak és VPN-átjáróknak a felderítésére és értékelésére.

További információ: Hitelesített hálózati vizsgálatok.

Megjegyzés:

A Windows hitelesített vizsgálata 2025. december 18-tól elavult. További információ: A Windows hitelesített vizsgálati elavulása – gyakori kérdések.

Előfeltételek

A vizsgálati feladatok konfigurálásához a Biztonsági beállítások kezelése a Defenderben engedély szükséges. További információ: Szerepköralapú hozzáférés-vezérlési szerepkörök létrehozása és kezelése.

Támogatott eszközök

Az SNMPv2- vagy SNMPv3-lekérdezésekre válaszoló hálózati eszközök felderíthetők hitelesített hálózati vizsgálatokkal. Javasoljuk, hogy a szállítótól vagy az operációs rendszertől függetlenül konfigurálja az összes hálózati eszközt vizsgálatra.

A képolvasó támogatott Windows-verziói

A képolvasó a Windows 10 1903-es és Windows Server-es, 1903-es és újabb verzióiban támogatott. További információ: Windows 10, 1903-es és Windows Server-es verzió, 1903-es verzió

Megjegyzés:

Bérlőnként legfeljebb 40 képolvasót telepíthet.

Képolvasó eszköz kiválasztása

A hitelesített hálózati vizsgálatokat végző eszköz kiválasztása:

Döntsön a Végponthoz készült Defender előkészített eszközéről (ügyfélről vagy kiszolgálóról), amely hálózati kapcsolattal rendelkezik a vizsgálatra tervezett hálózati eszközök felügyeleti portjához.

Engedélyezze az SNMP-forgalmat a Végponthoz készült Defender ellenőrzőeszköze és a megcélzott hálózati eszközök (például a tűzfal) között.

Döntse el, hogy mely hálózati eszközöknek vannak biztonsági rései (például Cisco-kapcsoló vagy Palo Alto Networks-tűzfal).

Győződjön meg arról, hogy az írásvédett SNMP minden konfigurált hálózati eszközön engedélyezve van, hogy a Végponthoz készült Defender ellenőrző eszköz lekérdezhesse a konfigurált hálózati eszközöket.

SNMP writenincs szükség a funkció megfelelő működéséhez.Szerezze be a vizsgálandó hálózati eszközök IP-címeit (vagy azokat az alhálózatokat, ahol ezeket az eszközöket üzembe helyezik).

Szerezze be a hálózati eszközök SNMP-hitelesítő adatait (például Közösségi sztring, noAuthNoPriv, authNoPriv, authPriv). Új vizsgálati feladat konfigurálásakor meg kell adnia a hitelesítő adatokat.

Proxyügyfél konfigurálása: A Végponthoz készült Defender eszközproxyra vonatkozó követelményeken kívül nincs szükség további konfigurációra.

A szkenner hitelesítésének és megfelelő működésének engedélyezéséhez adja hozzá a következő tartományokat/URL-címeket:

*.security.microsoft.comlogin.microsoftonline.com*.blob.core.windows.net/networkscannerstable/*

Megjegyzés:

Nem minden URL-cím van megadva a Végponthoz készült Defender dokumentált adatgyűjtési listájában.

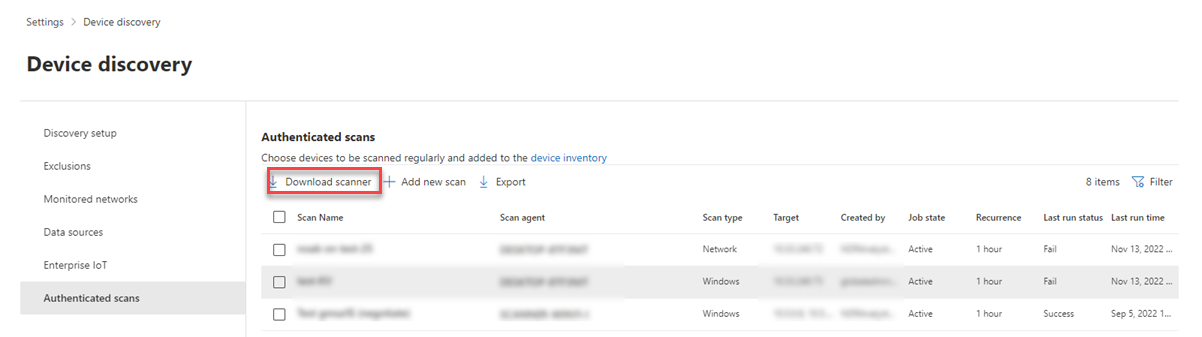

A képolvasó telepítése

A Microsoft Defender Portálon válassza a Beállítások>Eszközfelderítés>Hitelesített vizsgálatok lehetőséget.

Töltse le a szkennert, és telepítse a kijelölt Végponthoz készült Defender ellenőrzőeszközre.

A képolvasó regisztrálása

A regisztrációt elvégezheti a kijelölt ellenőrzőeszközön vagy bármely más eszközön (például a személyes ügyféleszközén).

A fióknak, amellyel a felhasználó bejelentkezik, és a bejelentkezési folyamat befejezéséhez használt eszköznek ugyanabban a bérlőben kell lennie, ahol az eszköz regisztrálva van a Végponthoz készült Microsoft Defender.

A szkenner regisztrációs folyamatának befejezéséhez:

Másolja ki és kövesse a parancssorban megjelenő URL-címet, és használja a megadott telepítési kódot a regisztrációs folyamat befejezéséhez. Előfordulhat, hogy módosítania kell a parancssor beállításait az URL-cím másolásához.

Írja be a kódot, és jelentkezzen be egy Microsoft-fiókkal, amely rendelkezik a Biztonsági beállítások kezelése a Defenderben engedéllyel.

Ha végzett, egy üzenetnek kell megjelennie, amely megerősíti, hogy bejelentkezett.

Megjegyzés:

A frissítéseket kereső ütemezett tevékenységek rendszeresen futnak. A feladat futtatásakor összehasonlítja az ügyféleszközön található szkenner verzióját a frissítési helyen található ügynök verziójával. A Frissítési hely az a hely, ahol a Windows frissítéseket keres, például egy hálózati megosztáson vagy az internetről.

Ha van különbség a két verzió között, a frissítési folyamat határozza meg, hogy mely fájlok különböznek, és melyeket kell frissíteni a helyi számítógépen. A szükséges frissítések meghatározása után megkezdődik a frissítések letöltése.

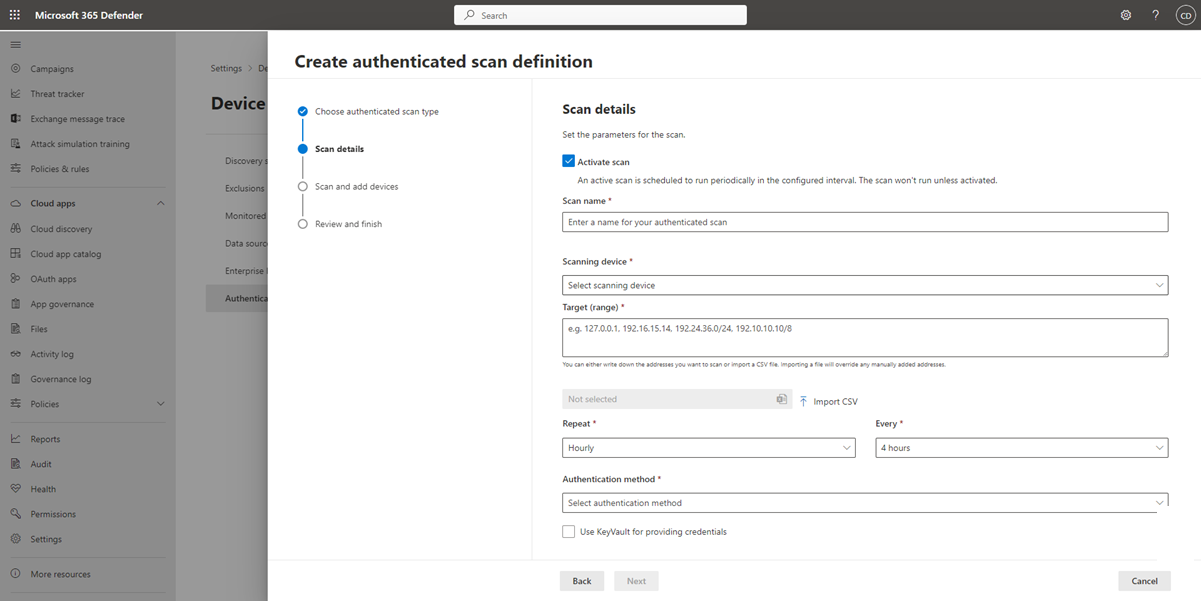

Új hitelesített hálózati vizsgálat konfigurálása

A Microsoft Defender Portálon válassza a Beállítások>Eszközfelderítés>Hitelesített vizsgálatok lehetőséget.

Válassza az Add new scan (Új vizsgálat hozzáadása ) lehetőséget, válassza a Network device authenticated scan (Hálózati eszköz által hitelesített vizsgálat ) lehetőséget, majd válassza a Next (Tovább) lehetőséget.

Válassza ki, hogy aktiválja-e a vizsgálatot.

Írja be a vizsgálat nevét.

Válassza ki a Vizsgálati eszköz: A hálózati eszközök vizsgálatához használt előkészített eszköz lehetőséget.

Írja be a célhelyet (tartományt): A vizsgálni kívánt IP-címtartományok vagy állomásnevek. Megadhatja a címeket, vagy importálhat egy CSV-fájlt. A fájlok importálása felülbírálja a manuálisan hozzáadott címeket.

Válassza ki a vizsgálati időközt: Alapértelmezés szerint a vizsgálat négyóránként fut. A ne ismételje meg lehetőséget választva módosíthatja a vizsgálati időközt, vagy beállíthatja, hogy csak egyszer fusson.

Válassza ki a hitelesítési módszert.

Választhatja az Azure KeyVault használata hitelesítő adatok megadásához lehetőséget: Ha a hitelesítő adatokat Azure KeyVaultban kezeli, beírhatja a Azure KeyVault URL-címet, és Azure KeyVault titkos kód nevét, amelyhez a beolvasó eszköz hozzáférhet a hitelesítő adatok megadásához. A titkos kód értéke a választott metódustól függ, az alábbi táblázatban leírtak szerint:

Hitelesítési módszer Azure KeyVault titkos kód értéke AuthPrivFelhasználónév; AuthPassword; PrivPassword AuthNoPrivFelhasználónév; AuthPassword CommunityStringCommunityString Válassza a Tovább gombot a tesztvizsgálat futtatásához vagy kihagyásához.

Válassza a Tovább lehetőséget a beállítások áttekintéséhez, majd válassza a Küldés lehetőséget az új hálózati eszköz hitelesített vizsgálatának létrehozásához.

Megjegyzés:

Ha meg szeretné akadályozni, hogy az eszközök duplikáltak legyenek a hálózati eszközleltárban, győződjön meg arról, hogy minden IP-cím csak egyszer van konfigurálva több vizsgálati eszközön.

Hálózati eszközök vizsgálata és hozzáadása

A beállítási folyamat során elvégezhet egy egyszeri tesztvizsgálatot annak ellenőrzéséhez, hogy:

- Kapcsolat van a Végponthoz készült Defender ellenőrzőeszköz és a konfigurált célhálózati eszközök között.

- A konfigurált SNMP-hitelesítő adatok helyesek.

Minden vizsgálati eszköz legfeljebb 1500 sikeres IP-címvizsgálatot támogat. Ha például 10 különböző alhálózatot vizsgál, ahol csak 100 IP-cím ad vissza sikeres eredményeket, 1400 TOVÁBBI IP-címet vizsgálhat meg ugyanazon a vizsgálati eszközön található többi alhálózatról.

Ha több IP-címtartományt/alhálózatot kell megvizsgálni, a vizsgálat eredményeinek megjelenítése néhány percet vesz igénybe. A tesztvizsgálat legfeljebb 1024 címhez érhető el.

Amikor megjelennek az eredmények, kiválaszthatja, hogy mely eszközöket vegye fel az időszakos vizsgálatba. Ha kihagyja a vizsgálati eredmények megtekintését, a rendszer az összes konfigurált IP-címet hozzáadja a hálózati eszköz által hitelesített vizsgálathoz (az eszköz válaszától függetlenül). A vizsgálati eredmények exportálhatók is.

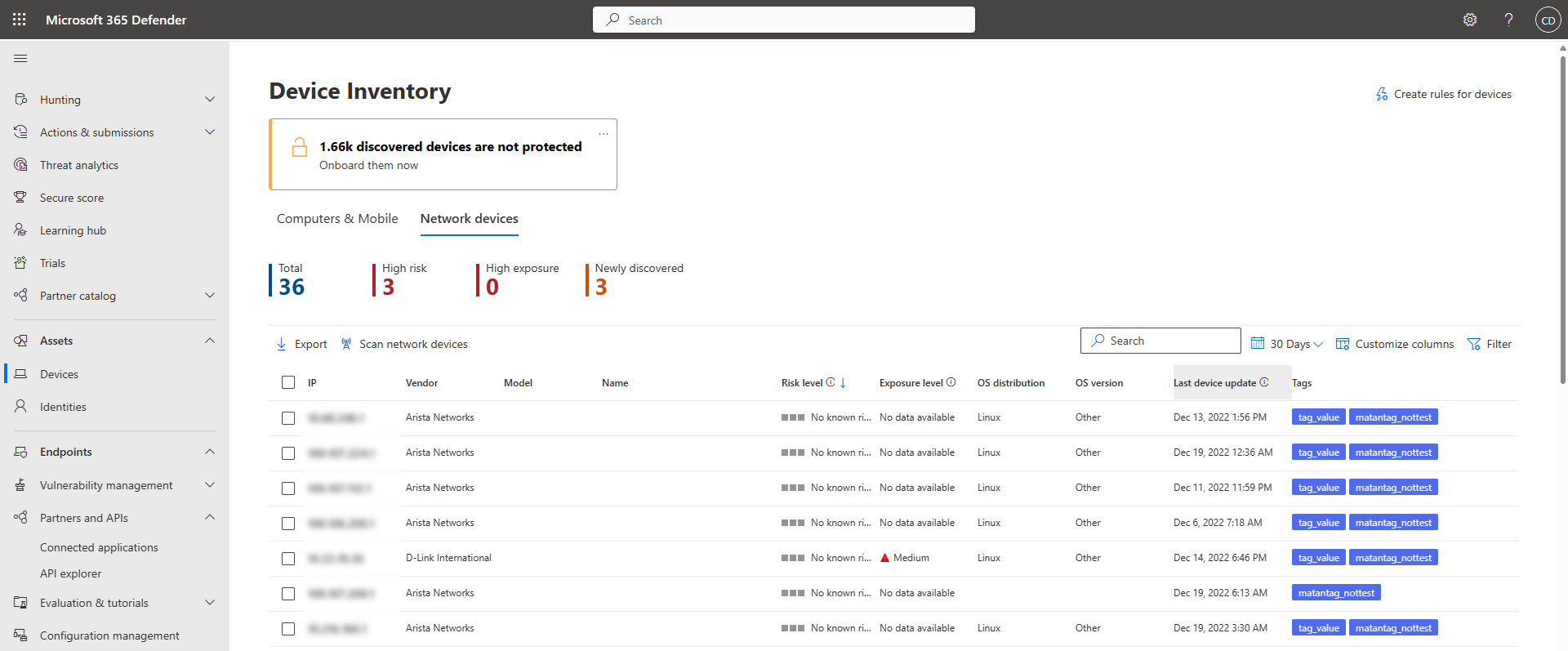

Hálózati eszközök megtekintése az eszközleltárban

Az újonnan felderített eszközök az eszközleltár alatt jelennek meg az új Hálózati eszközök lapon. A vizsgálati feladat hozzáadása után akár két órát is igénybe vehet, amíg az eszközök frissülnek.