Megjegyzés

Az oldalhoz való hozzáféréshez engedély szükséges. Megpróbálhat bejelentkezni vagy módosítani a címtárat.

Az oldalhoz való hozzáféréshez engedély szükséges. Megpróbálhatja módosítani a címtárat.

Fontos

A cikkben található információk egy része egy előzetesen kiadott termékre vonatkozik, amely a kereskedelmi forgalomba kerülés előtt lényegesen módosulhat. A Microsoft nem vállal kifejezett vagy hallgatólagos szavatosságot az itt megadott információkra vonatkozóan.

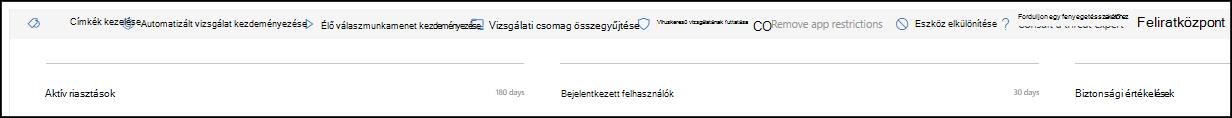

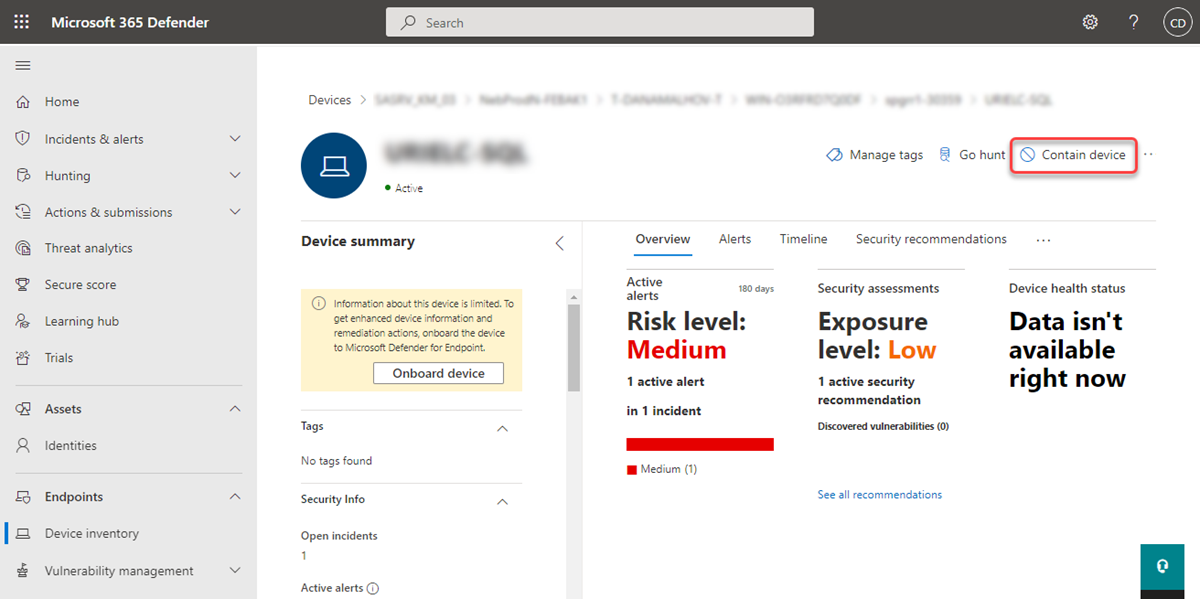

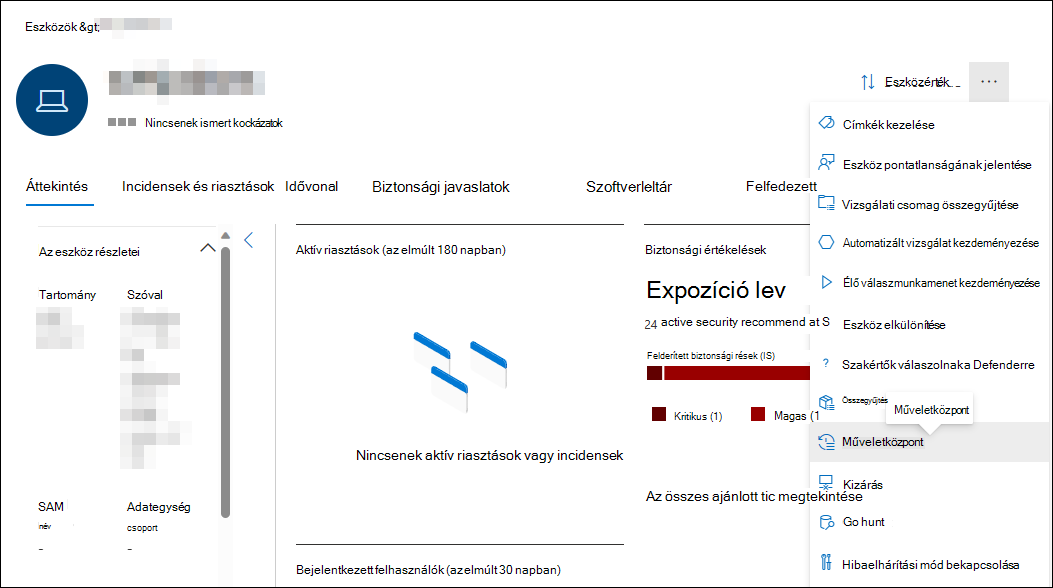

Gyorsan reagálhat az észlelt támadásokra az eszközök elkülönítésével vagy egy vizsgálati csomag gyűjtésével. Az eszközökön végzett műveletek után a Műveletközpontban ellenőrizheti a tevékenység részleteit.

A válaszműveletek egy adott eszközoldal tetején futnak, és a következőket tartalmazzák:

- Címkék kezelése

- Automatizált vizsgálat kezdeményezése

- Élő válasz munkamenetének kezdeményezése

- Vizsgálati csomag összegyűjtése

- Víruskereső futtatása

- Alkalmazásvégrehajtás korlátozása

- Eszköz elkülönítése

- Eszköz tartalma

- Egy kiberfenyegetés-szakértő felkeresése

- Műveletközpont

Megjegyzés:

A Végponthoz készült Defender 1. csomagja csak a következő manuális válaszműveleteket tartalmazza:

- Víruskereső futtatása

- Eszköz elkülönítése

- Fájl leállítása és karanténba helyezése

- Adjon hozzá egy jelzőt egy fájl letiltásához vagy engedélyezéséhez.

Microsoft Defender Vállalati verzió jelenleg nem tartalmazza a "Fájl leállítása és karanténba helyezése" műveletet.

Az előfizetésnek tartalmaznia kell a Végponthoz készült Defender 2. csomagját, hogy az ebben a cikkben ismertetett összes válaszművelet le legyen írva.

Az eszközoldalakat az alábbi nézetek bármelyikében megtalálhatja:

- Riasztási üzenetsor: Válassza ki az eszköz nevét az eszköz ikonja mellett a riasztási üzenetsorban.

- Eszközök listája: Válassza ki az eszköznév fejlécét az eszközök listájából.

- Keresőmező: Válassza az Eszköz lehetőséget a legördülő menüből, és adja meg az eszköz nevét.

Fontos

Az egyes válaszműveletekhez tartozó rendelkezésre állással és támogatással kapcsolatos információkért tekintse meg az egyes funkciók támogatott minimális operációsrendszer-követelményeit.

Címkék kezelése

Címkék hozzáadásával vagy kezelésével logikaicsoport-kapcsolatot hozhat létre. Az eszközcímkék támogatják a hálózat megfelelő leképezését, így különböző címkéket csatolhat a környezet rögzítéséhez, és lehetővé teszi a dinamikus listák létrehozását egy incidens részeként.

További információ az eszközcímkékről: Eszközcímkék létrehozása és kezelése.

Automatizált vizsgálat kezdeményezése

Szükség esetén elindíthat egy új, általános célú automatizált vizsgálatot az eszközön. Amíg egy vizsgálat fut, az eszközről generált összes többi riasztás hozzá lesz adva egy folyamatban lévő automatizált vizsgálathoz, amíg a vizsgálat be nem fejeződik. Emellett ha ugyanezt a fenyegetést más eszközökön is észlelik, a rendszer hozzáadja ezeket az eszközöket a vizsgálathoz.

Az automatizált vizsgálatokkal kapcsolatos további információkért lásd: Az automatizált vizsgálatok áttekintése.

Élő válaszmunkamenet kezdeményezése

Az élő válasz egy olyan képesség, amely azonnali hozzáférést biztosít egy eszközhöz egy távoli rendszerhéj-kapcsolat használatával. Ez lehetővé teszi, hogy mélyreható vizsgálati munkát végezzenek, és azonnali válaszlépéseket hajtsanak végre az azonosított fenyegetések valós idejű azonnali megfékezése érdekében.

Az élő válasz úgy lett kialakítva, hogy fokozza a vizsgálatokat azáltal, hogy lehetővé teszi a törvényszéki adatok gyűjtését, szkriptek futtatását, gyanús entitások küldését elemzésre, fenyegetések elhárítását és a felmerülő fenyegetések proaktív keresését.

Az élő válaszokkal kapcsolatos további információkért lásd: Entitások vizsgálata az eszközökön élő választ használó eszközökön.

Vizsgálati csomag gyűjtése az eszközökről

A vizsgálati vagy válaszfolyamat részeként vizsgálati csomagot gyűjthet egy eszközről. A vizsgálati csomag begyűjtésével azonosíthatja az eszköz aktuális állapotát, és jobban megismerheti a támadó által használt eszközöket és technikákat.

A csomag (tömörített mappa) letöltéséhez és az eszközön történt események vizsgálatához kövesse az alábbi lépéseket:

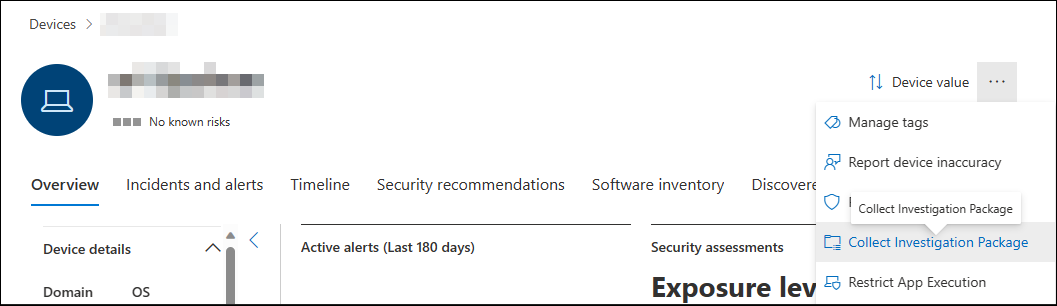

Válassza a Vizsgálati csomag összegyűjtése lehetőséget az eszközoldal tetején található válaszműveletek sorából.

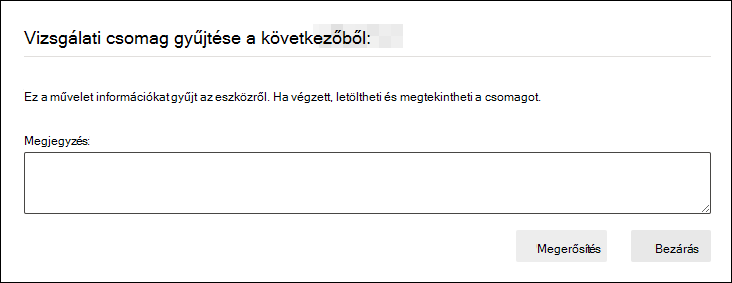

Adja meg a szövegmezőben, hogy miért szeretné végrehajtani ezt a műveletet. Válassza a Megerősítés lehetőséget.

A zip-fájl letöltődött.

Vagy használja ezt az alternatív eljárást:

Válassza a Vizsgálati csomag összegyűjtése lehetőséget az eszközoldal válaszműveletek szakaszában.

Adjon hozzá megjegyzéseket, majd válassza a Megerősítés lehetőséget.

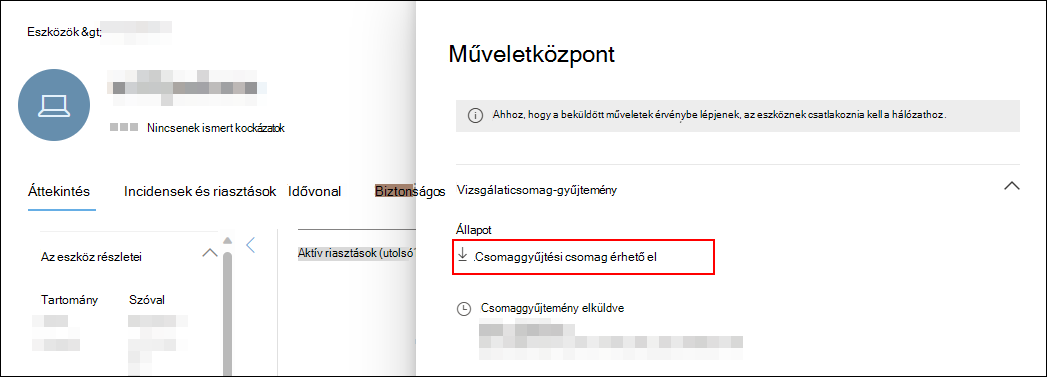

Válassza a Műveletközpont lehetőséget az eszközoldal válaszműveletek szakaszában.

A gyűjteménycsomag letöltéséhez válassza az Elérhető csomag gyűjteménycsomag lehetőséget.

Megjegyzés:

A vizsgálati csomag gyűjtése meghiúsulhat, ha egy eszköz alacsony töltöttségi szinttel rendelkezik, vagy forgalmi díjas kapcsolaton van.

Vizsgálati csomag tartalma Windows-eszközökhöz

Windows-eszközök esetén a csomag az alábbi táblázatban leírt mappákat tartalmazza:

| Mappa | Leírás |

|---|---|

| Autoruns | Olyan fájlok készletét tartalmazza, amelyek mindegyike egy ismert automatikus indítási belépési pont (ASEP) beállításjegyzékének tartalmát képviseli, hogy segítsen azonosítani a támadók állandóségét az eszközön. Ha a beállításkulcs nem található, a fájl a következő üzenetet tartalmazza: "HIBA: A rendszer nem találta a megadott beállításkulcsot vagy értéket." |

| Telepített programok | Ez a .CSV fájl tartalmazza azoknak a telepített programoknak a listáját, amelyek segíthetnek azonosítani az eszközön jelenleg telepített programokat. További információ: Win32_Product osztály. |

| Hálózati kapcsolatok | Ez a mappa a kapcsolati adatokhoz kapcsolódó adatpontokat tartalmaz, amelyek segíthetnek azonosítani a gyanús URL-címekhez, a támadó parancs- és vezérlési (C&C) infrastruktúrájához, az oldalirányú mozgáshoz vagy a távoli kapcsolatokhoz való kapcsolódást. - ActiveNetConnections.txt: Megjeleníti a protokollstatisztikákat és az aktuális TCP/IP hálózati kapcsolatokat. Lehetővé teszi a folyamat által létrehozott gyanús kapcsolatok keresését.- Arp.txt: Megjeleníti az összes adapter aktuális címfeloldási protokolljának (ARP) gyorsítótártábláit. Az ARP-gyorsítótár felfedhet más gazdagépeket a hálózaton, amelyek feltörtek vagy gyanús rendszerek voltak a hálózaton, amelyek belső támadás futtatására használhatók.- DnsCache.txt: Megjeleníti a DNS-ügyfél feloldó gyorsítótárának tartalmát, amely tartalmazza a helyi Gazdagépek fájlból előre betöltött bejegyzéseket és a számítógép által feloldott név lekérdezésekhez legutóbb beszerzett erőforrásrekordokat. Ez segíthet a gyanús kapcsolatok azonosításában.- IpConfig.txt: Megjeleníti az összes adapter teljes TCP/IP-konfigurációját. Az adapterek fizikai adaptereket, például telepített hálózati adaptereket vagy logikai adaptereket, például telefonos kapcsolatokat jelölhetnek.- FirewallExecutionLog.txt És pfirewall.logA pfirewall.log fájlnak léteznie kell a fájlban %windir%\system32\logfiles\firewall\pfirewall.log. A vizsgálati csomag tartalmazza. A tűzfal naplófájljának létrehozásával kapcsolatos további információkért lásd : A Windows tűzfal konfigurálása speciális biztonsági naplóval. |

| Fájlok előbetöltése | A Windows Prefetch-fájlok célja az alkalmazás indítási folyamatának felgyorsítása. Segítségével nyomon követheti a rendszerben legutóbb használt összes fájlt, és megkeresheti azokat az alkalmazásokat, amelyek törölhetők, de továbbra is megtalálhatók az előbetöltési fájlok listájában. - Prefetch folder: A fájl előbetöltési fájljainak másolatát %SystemRoot%\Prefetchtartalmazza. Javasoljuk, hogy az előletöltési fájlok megtekintéséhez töltsön le egy előzetes fájlmegjelenítőt.- PrefetchFilesList.txt: Az összes másolt fájl listáját tartalmazza, amelyek nyomon követhetők, hogy történt-e másolási hiba az előbetöltési mappában. |

| Folyamatok | Egy .CSV fájlt tartalmaz, amely felsorolja az eszközön jelenleg futó folyamatokat. Ez hasznos lehet egy gyanús folyamat és állapotának azonosításakor. |

| Ütemezett tevékenységek | Az ütemezett feladatokat felsoroló .CSV fájlt tartalmaz, amely a kiválasztott eszközön automatikusan végrehajtott rutinok azonosítására használható az automatikus futtatásra beállított gyanús kód kereséséhez. |

| Biztonsági eseménynapló | Tartalmazza a biztonsági eseménynaplót, amely tartalmazza a bejelentkezési vagy kijelentkezési tevékenység rekordjait, illetve a rendszer naplózási szabályzata által meghatározott egyéb, biztonsággal kapcsolatos eseményeket. Nyissa meg az eseménynaplófájlt az Eseménynapló használatával. |

| Szolgáltatások | Egy .CSV fájlt tartalmaz, amely felsorolja a szolgáltatásokat és azok állapotát. |

| SMB-munkamenetek Windows Server | A fájlokhoz, nyomtatókhoz és soros portokhoz való megosztott hozzáférést, valamint a hálózati csomópontok közötti egyéb kommunikációt sorolja fel. Ez segíthet azonosítani az adatkiszivárgást vagy az oldalirányú mozgást. A és SMBOutboundSessiona fájljait SMBInboundSessions tartalmazza. Ha nincsenek munkamenetek (bejövő vagy kimenő), egy szöveges fájl jelzi, hogy nem találhatók SMB-munkamenetek. |

| Rendszerinformáció |

SystemInformation.txt Olyan fájlt tartalmaz, amely felsorolja a rendszerinformációkat, például az operációs rendszer verzióját és a hálózati kártyákat. |

| Ideiglenes könyvtárak | Olyan szövegfájlokat tartalmaz, amelyek felsorolják a rendszer minden felhasználójának fájljait %Temp% . Ez segíthet nyomon követni azokat a gyanús fájlokat, amelyeket egy támadó elvethetett a rendszeren. Ha a fájl a következő üzenetet tartalmazza: "A rendszer nem találja a megadott elérési utat", az azt jelenti, hogy ehhez a felhasználóhoz nincs ideiglenes könyvtár, és ennek az lehet az oka, hogy a felhasználó nem jelentkezett be a rendszerbe. |

| Felhasználók és csoportok | Felsorolja azokat a fájlokat, amelyek egy csoportot és annak tagjait jelölik. |

| WdSupportLogs | A és MPSupportFiles.caba MpCmdRunLog.txt lehetőséget biztosítja. Ez a mappa csak az Windows 10 1709-es vagy újabb verzióján jön létre a 2020. februári kumulatív frissítéssel vagy újabb telepített verziókkal: - Win10 1709 (RS3) Build 16299.1717: KB4537816 - Win10 1803 (RS4) Build 17134.1345: KB4537795 - Win10 1809 (RS5) Build 17763.1075: KB4537818 - Win10 1903/1909 (19h1/19h2) Builds 18362.693 és 18363.693: KB4535996 |

| CollectionSummaryReport.xls | Ez a fájl a vizsgálati csomag gyűjteményének összegzése, amely tartalmazza az adatpontok listáját, az adatok kinyeréséhez használt parancsot, a végrehajtási állapotot és a hibakódot, ha hiba történik. A jelentés segítségével nyomon követheti, hogy a csomag tartalmazza-e az összes várt adatot, és azonosíthatja, hogy történt-e hiba. |

Vizsgálati csomag tartalma Mac és Linux eszközökhöz

Az alábbi táblázat a Mac és Linux eszközök gyűjteménycsomagjainak tartalmát sorolja fel:

| Objektum | macOS | Linux |

|---|---|---|

| Alkalmazások | Az összes telepített alkalmazás listája | Nem releváns |

| Lemezkötet | - Szabad terület mennyisége – Az összes csatlakoztatott lemezkötet listája – Az összes partíció listája |

- Szabad terület mennyisége – Az összes csatlakoztatott lemezkötet listája – Az összes partíció listája |

| Fájl | A fájlokat használó összes megnyitott fájl listája a megfelelő folyamatokkal | A fájlokat használó összes megnyitott fájl listája a megfelelő folyamatokkal |

| Előzmények | Rendszerhéj előzményei | Nem releváns |

| Kernelmodulok | Minden betöltött modul | Nem releváns |

| Hálózati kapcsolatok | – Aktív kapcsolatok – Aktív figyelési kapcsolatok - ARP-tábla – Tűzfalszabályok – Interfész konfigurációja – Proxybeállítások – VPN-beállítások |

– Aktív kapcsolatok – Aktív figyelési kapcsolatok - ARP-tábla – Tűzfalszabályok – IP-címlista – Proxybeállítások |

| Folyamatok | Az összes futó folyamat listája | Az összes futó folyamat listája |

| Szolgáltatások és ütemezett tevékenységek | -Tanúsítványok – Konfigurációs profilok – Hardveradatok |

– CPU részletei – Hardveradatok - Operációs rendszer adatai |

| Rendszerbiztonsági információk | - Extensible Firmware Interface (EFI) integritási információk – Tűzfal állapota - Kártevő-eltávolító eszköz (MRT) információi - A rendszerintegritási védelem (SIP) állapota |

Nem releváns |

| Felhasználók és csoportok | – Bejelentkezési előzmények -Sudoers |

– Bejelentkezési előzmények -Sudoers |

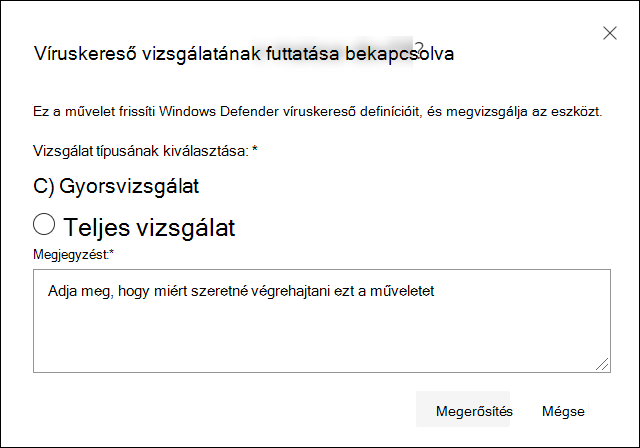

Microsoft Defender víruskereső vizsgálatának futtatása eszközökön

A vizsgálati vagy válaszfolyamat részeként távolról is kezdeményezhet víruskereső vizsgálatot, amely segít azonosítani és kijavítani a feltört eszközön esetlegesen előforduló kártevőket.

Fontos

- Ez a művelet macOS és Linux esetén támogatott a 101.98.84-es vagy újabb ügyfélverzióhoz. A művelet futtatásához élő választ is használhat. További információ az élő válaszról: Entitások vizsgálata élő választ használó eszközökön

- A Microsoft Defender víruskereső más víruskereső megoldásokkal együtt is futtatható, függetlenül attól, hogy Microsoft Defender víruskereső az aktív víruskereső megoldás vagy sem. Microsoft Defender víruskereső lehet passzív módban. További információ: Microsoft Defender víruskereső kompatibilitása.

A víruskereső vizsgálat futtatása lehetőséget választva válassza ki a futtatni kívánt vizsgálati típust (gyors vagy teljes), és a vizsgálat megerősítése előtt adjon hozzá egy megjegyzést.

A Műveletközpont megjeleníti a vizsgálati információkat, az eszköz idővonala pedig egy új eseményt tartalmaz, amely azt tükrözi, hogy egy vizsgálati műveletet küldtek el az eszközön. Microsoft Defender víruskereső riasztások a vizsgálat során észlelt észleléseket tükrözik.

Megjegyzés:

Amikor a Végponthoz készült Defender válaszműveletével indít el egy vizsgálatot, Microsoft Defender víruskereső ScanAvgCPULoadFactor érték vonatkozik, és korlátozza a vizsgálat processzorra gyakorolt hatását.

Ha ScanAvgCPULoadFactor nincs konfigurálva, az alapértelmezett érték a maximális processzorterhelés 50%-os korlátja a vizsgálat során.

További információ: configure-advanced-scan-types-microsoft-defender-antivirus.

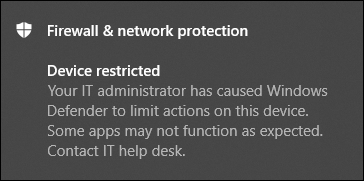

Alkalmazásvégrehajtás korlátozása

Amellett, hogy a rosszindulatú folyamatok leállításával támadást tartalmaz, zárolhat egy eszközt, és megakadályozhatja, hogy a potenciálisan rosszindulatú programok későbbi kísérletei fussanak.

Fontos

- Ez a művelet Windows 10, 1709-es vagy újabb, Windows 11 és Windows Server 2019-es vagy újabb verziójú eszközökön érhető el.

- Ez a funkció akkor érhető el, ha szervezete Microsoft Defender víruskeresőt használ.

- Ennek a műveletnek meg kell felelnie a Windows Defender alkalmazásvezérlés kódintegritási szabályzatformátumainak és aláírási követelményeinek. További információ: Kódintegritási szabályzatformátumok és aláírás).

Az alkalmazások futtatásának korlátozásához a rendszer egy kódintegritási szabályzatot alkalmaz, amely csak akkor engedélyezi a fájlok futtatását, ha egy Microsoft által kiállított tanúsítvány írta alá őket. Ez a korlátozási módszer segíthet megakadályozni, hogy a támadók szabályozzák a feltört eszközöket, és további rosszindulatú tevékenységeket végezzenek.

Megjegyzés:

Bármikor visszavonhatja az alkalmazások futtatásának korlátozását. Az eszközoldalon lévő gomb az Alkalmazáskorlátozások eltávolítása szövegre változik, majd ugyanazokat a lépéseket kell elvégeznie, mint az alkalmazás végrehajtásának korlátozása.

Miután kiválasztotta az Alkalmazás végrehajtásának korlátozása lehetőséget az eszközoldalon, írjon be egy megjegyzést, és válassza a Megerősítés lehetőséget. A Műveletközpont megjeleníti a vizsgálati információkat, és az eszköz idővonala tartalmaz egy új eseményt.

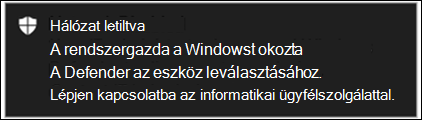

Értesítés az eszközfelhasználóról

Ha egy alkalmazás korlátozva van, a következő értesítés jelenik meg, amely tájékoztatja a felhasználót arról, hogy egy alkalmazás futtatása korlátozva van:

Megjegyzés:

Az értesítés nem érhető el Windows Server 2016 és Windows Server 2012 R2-n.

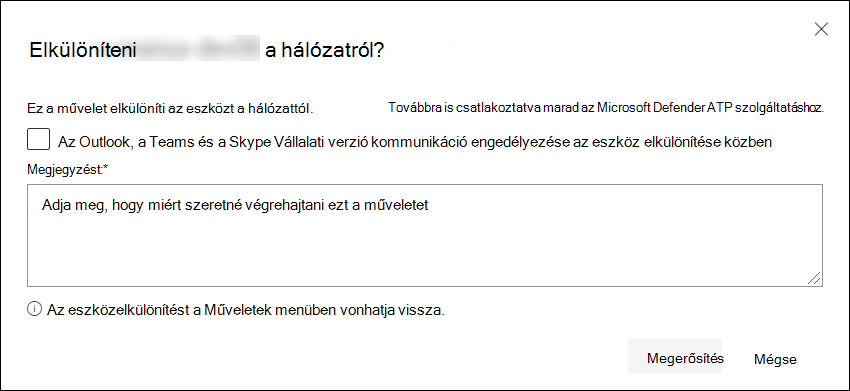

Eszközök elkülönítése a hálózattól

A támadás súlyosságától és az eszköz érzékenységétől függően érdemes lehet elkülöníteni az eszközt a hálózattól. Ez a művelet megakadályozhatja, hogy a támadó irányítsa a feltört eszközt, és további tevékenységeket hajthat végre, például adatkiszivárgást és oldalirányú mozgást.

Fontos szempontok:

A webes proxykat (beleértve a proxy automatikus konfigurációját (PAC), a WPAD-et vagy a statikus/közvetlen proxykonfigurációkat) használó környezetekben előfordulhat, hogy az eszközök nem tudnak helyreállni a hálózatelkülönítésből. Ilyen esetekben használjon szelektív elkülönítést. Szelektív elkülönítés használata esetén a kizárási beállításokra nincs szükség a forgatókönyv elkerüléséhez.

A 101.98.84-es és újabb ügyfélverziók esetében a macOS támogatja az eszközök hálózatról való elkülönítését. A művelet futtatásához élő választ is használhat. További információ az élő válaszról: Entitások vizsgálata élő választ használó eszközökön

Teljes elkülönítés érhető el a Windows 11, Windows 10, 1703-es vagy újabb, Windows Server 2012 R2 és újabb, valamint Azure Stack HCI operációs rendszert futtató, 23H2-es vagy újabb verziójú eszközökön.

Az eszközök hálózatról való elkülönítése akkor támogatott, ha a Defender passzív módban fut az összes támogatott Windows operációs rendszeren, macOS-en és Linux támogatott verzión.

Az eszközelkülönítési képességet a rendszerkövetelmények között felsorolt Linux összes támogatott Végponthoz készült Microsoft Defender használhatja. Győződjön meg arról, hogy a következő előfeltételek engedélyezve vannak:

iptablesip6tables- Linux kernel

CONFIG_NETFILTER5.x-nél kisebb ésCONFIG_NETFILTER_XT_MATCH_OWNER5.x-es kernelverzió esetén a ,CONFIG_IP_NF_IPTABLESa ésCONFIG_IP_NF_MATCH_OWNERa.

Szelektív elkülönítés érhető el a Windows 11, Windows 10 1703-es vagy újabb, Windows Server 2012 R2 és újabb, Azure Stack HCI operációs rendszeren, 23H2-es vagy újabb verzióban és macOS-en futó eszközökön. További információ a szelektív elkülönítésről: Elkülönítési kizárások.

Az eszközök elkülönítésekor csak bizonyos folyamatok és célhelyek engedélyezettek. Ezért a teljes VPN-alagút mögött található eszközök nem fogják tudni elérni a Végponthoz készült Microsoft Defender felhőszolgáltatást az eszköz elkülönítése után. Javasoljuk, hogy használjon osztott bújtatású VPN-t Végponthoz készült Microsoft Defender és Microsoft Defender víruskereső felhőalapú védelemmel kapcsolatos forgalmához.

A szolgáltatás támogatja a VPN-kapcsolatot.

Rendelkeznie kell legalább a

Active remediation actionshozzárendelt szerepkörrel. További információ: Szerepkörök létrehozása és kezelése.Az eszközcsoport beállításai alapján hozzáféréssel kell rendelkeznie az eszközhöz. További információ: Eszközcsoportok létrehozása és kezelése.

Az olyan kizárások, mint az e-mail, az üzenetkezelő alkalmazás és más alkalmazások macOS és Linux elkülönítése esetén sem támogatottak.

Ha egy rendszergazda módosít vagy új

iptableszabályt ad hozzá az elkülönített eszközhöz, a rendszer eltávolítja az elkülönített eszközt az elkülönítésből.A Microsoft Hyper-V futó kiszolgáló elkülönítése blokkolja a kiszolgáló összes gyermek virtuális gépének hálózati forgalmát.

Az eszközelkülönítési funkció leválasztja a feltört eszközt a hálózatról, miközben megőrzi a végponthoz készült Defender szolgáltatással való kapcsolatot, amely továbbra is figyeli az eszközt. A Windows 10 1709-es vagy újabb verziójában szelektív elkülönítéssel szabályozhatja a hálózatelkülönítési szintet. Az Outlook és a Microsoft Teams kapcsolatát is engedélyezheti.

Megjegyzés:

Az eszközt bármikor újra csatlakoztathatja a hálózathoz. Az eszközoldal gombja úgy változik, hogy "Kiadás az elkülönítésből". Ebben a szakaszban ugyanazokat a lépéseket végezheti el, mint az eszköz elkülönítése.

Ha egy eszköz inaktív vagy offline állapotban van egy elkülönítési művelet elküldésekor, Végponthoz készült Microsoft Defender próbálkozzon újra az elkülönítés kényszerítésével legfeljebb három napig. Ha az eszköz abban az időben nem csatlakozik újra, az elkülönítés nem lesz újrapróbálkozott, és a rendszergazdáknak újra el kell adniuk az elkülönítési műveletet, miután az eszköz aktívvá válik.

Miután kiválasztotta az Eszköz elkülönítése lehetőséget az eszközoldalon, írjon be egy megjegyzést, és válassza a Megerősítés lehetőséget. A Műveletközpont megjeleníti a vizsgálati információkat, és az eszköz idővonala tartalmaz egy új eseményt.

Megjegyzés:

Az eszköz akkor is csatlakozik a Végponthoz készült Defender szolgáltatáshoz, ha el van különítve a hálózattól. Ha úgy döntött, hogy engedélyezi az Outlookot és Skype Vállalati verzió kommunikációt, akkor kommunikálhat a felhasználóval, amíg az eszköz el van különítve. A szelektív elkülönítés csak az Outlook és a Microsoft Teams klasszikus verzióiban működik.

Eszköz kényszerített feloldása az elkülönítés alól

Az eszközelkülönítési funkció felbecsülhetetlen értékű eszköz az eszközök külső fenyegetésekkel szembeni védelmére. Vannak azonban olyan esetek, amikor az elkülönített eszközök nem válaszolnak.

Ezekhez a példányokhoz van egy letölthető szkript, amelyet futtatva kényszerítheti az eszközök elkülönítését. A szkript a felhasználói felületen található hivatkozáson keresztül érhető el.

Megjegyzés:

- A Rendszergazdák és a Security Center engedélyeinek biztonsági beállításainak kezelése kényszerítheti az eszközök elkülönítését.

- A szkript csak az adott eszközre érvényes.

- A szkript három nap múlva lejár.

Az eszköz kényszerített feloldása az elkülönítés alól:

Az eszközoldalon válassza a Szkript letöltése lehetőséget, hogy kényszerítse az eszköz elkülönítését a műveletmenüből .

A jobb oldali panelen válassza a Szkript letöltése lehetőséget.

A kényszeríthető eszközök kiadására vonatkozó minimális követelmények

Ahhoz, hogy az eszköz kényszerített módon feloldható legyen az elkülönítéstől, az eszköznek Windows rendszert kell futtatnia. A következő verziók támogatottak:

- Windows 10 21H2 és 22H2 KB KB5023773.

- Windows 11 21H2-es verzió, az összes kiadás KB5023774.

- Windows 11 22H2-es verzió, minden kiadás KB5023778.

Értesítés az eszközfelhasználóról

Amikor egy eszköz el van különítve, a következő értesítés jelenik meg, amely tájékoztatja a felhasználót arról, hogy az eszköz el van különítve a hálózattól:

Megjegyzés:

Az értesítés nem érhető el a nem Windows-platformokon.

Kritikus fontosságú objektumokat tartalmaz

Ha egy kritikus fontosságú objektumot feltörnek, és fenyegetést terjesztenek egy szervezeten belül, a szórás leállítása kihívást jelenthet, mivel ezeknek az eszközöknek továbbra is működniük kell a termelékenység csökkenésének elkerülése érdekében. A Végponthoz készült Defender ezt úgy oldja meg, hogy részletesen tartalmazza a kritikus objektumot, megakadályozva a támadás terjedését, miközben biztosítja, hogy az eszköz működőképes maradjon az üzletmenet folytonossága érdekében.

Az automatikus támadási zavar révén a Végponthoz készült Defender rosszindulatú eszközt támad meg, azonosítja az eszköz szerepét, hogy egy megfelelő szabályzatot alkalmazzon egy kritikus objektum automatikus elhelyezéséhez. A részletes elszigetelés úgy történik, hogy csak bizonyos portokat és kommunikációs irányokat blokkol.

A kritikus fontosságú objektumokat az eszköz vagy az IP-oldalon található kritikus eszközcímke alapján azonosíthatja. Az eszközelszigetelés támogatja a kritikus objektumtípusokat, például a tartományvezérlőket, a DNS-kiszolgálókat és a DHCP-kiszolgálókat.

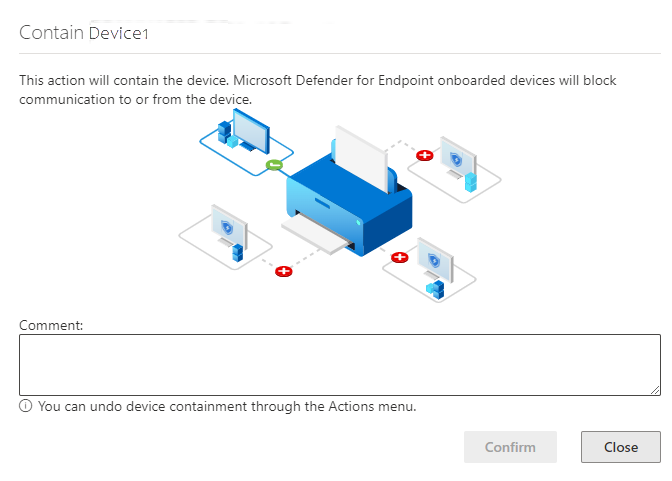

Eszközök elhatárolása a hálózattól

Ha olyan nem felügyelt eszközt azonosított, amely sérült vagy potenciálisan sérült, érdemes lehet az adott eszközt a hálózatról visszafoglalni, hogy a potenciális támadás ne haladjon oldalirányban a hálózaton. Ha egy eszközt tartalmaz, bármely Végponthoz készült Microsoft Defender előkészített eszköz blokkolja az eszközzel folytatott bejövő és kimenő kommunikációt. Ez a művelet megakadályozhatja, hogy a szomszédos eszközök sérülhessenek, miközben a biztonsági műveleti elemző megkeresi, azonosítja és elhárítja a fenyegetést a feltört eszközön.

Megjegyzés:

A beépített Végponthoz készült Microsoft Defender Windows 10 és Windows Server 2019+-eszközök támogatják a bejövő és kimenő kommunikáció blokkolását egy "tartalmazott" eszközzel.

Miután az eszközöket tartalmazta, javasoljuk, hogy a lehető leghamarabb vizsgálja meg és javítsa ki a fenyegetést a tartalmazott eszközökön. A szervizelés után el kell távolítania az eszközöket az elszigetelésből.

Eszköz tartalma

Lépjen az Eszközleltár oldalra, és válassza ki a tartalmazni kívánt eszközt.

Válassza az eszköz úszó paneljének Műveletek menüjében az Eszköz tartalmazása lehetőséget.

A tartalmazott eszköz előugró ablakban írjon be egy megjegyzést, és válassza a Megerősítés lehetőséget.

Fontos

Ha sok eszközt tartalmaz, az teljesítményproblémákat okozhat a Végponthoz készült Defenderrel előkészített eszközökön. A problémák megelőzése érdekében a Microsoft azt javasolja, hogy egy adott időpontban legfeljebb 100 eszközt tartalmazzon.

Eszköz tartalma az eszközoldalról

Az eszköz az eszközoldalról is tartalmazható, ha a műveletsávon az Eszköz tartalma lehetőséget választja:

Megjegyzés:

Akár 5 percet is igénybe vehet, amíg az újonnan tartalmazott eszközök részletei el nem jutnak Végponthoz készült Microsoft Defender előkészített eszközökhöz.

Fontos

- Ha egy tartalmazott eszköz módosítja az IP-címét, az összes Végponthoz készült Microsoft Defenders által előkészített eszköz felismeri ezt, és blokkolja az új IP-címmel folytatott kommunikációt. Az eredeti IP-cím már nem lesz blokkolva (a módosítások megtekintése akár 5 percet is igénybe vehet).

- Azokban az esetekben, amikor a tartalmazott eszköz IP-címét egy másik eszköz használja a hálózaton, megjelenik egy figyelmeztetés, amely a speciális veszélyforrás-keresésre mutató hivatkozással (előre kitöltött lekérdezéssel) tartalmazza az eszközt. Ez láthatóságot biztosít az azonos IP-címet használó más eszközök számára, hogy öntudatos döntést hozzon, ha továbbra is az eszközt szeretné tartalmazni.

- Azokban az esetekben, amikor a tartalmazott eszköz egy hálózati eszköz, egy figyelmeztetés jelenik meg, amely azt jelzi, hogy az elszigetelés hálózati kapcsolati problémákat okozhat (például egy alapértelmezett átjáróként működő útválasztót). Ezen a ponton eldöntheti, hogy tartalmazza-e az eszközt.

Ha már tartalmaz egy eszközt, és a viselkedés nem a várt módon működik, ellenőrizze, hogy az Alapszűrési motor (BFE) szolgáltatás engedélyezve van-e a Végponthoz készült Defender előkészített eszközein.

Eszköz elszigetelésének leállítása

Bármikor megszüntetheti az eszköz elhelyezését.

Válassza ki az eszközt az Eszközleltárból , vagy nyissa meg az eszközoldalt.

Válassza a Feloldás az elszigetelésből lehetőséget a műveletmenüben. Ez a művelet visszaállítja az eszköz hálózati kapcsolatát.

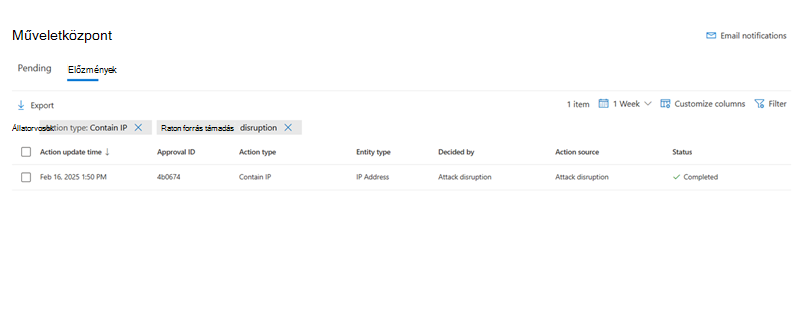

Felderítetlen eszközök IP-címeit tartalmazza

Fontos

A cikkben található információk egy része az előre kiadott termékre vonatkozik, amely a kereskedelmi forgalomba kerülés előtt jelentősen módosulhat. A Microsoft nem vállal semmilyen, kifejezett vagy vélelmezett jótállást az itt megadott információkra vonatkozóan.

A Végponthoz készült Defender olyan eszközökhöz társított IP-címeket is tartalmazhat, amelyek nincsenek felderítve, vagy nincsenek regisztrálva a Végponthoz készült Defenderbe. Az IP-címeket tartalmazó képesség megakadályozza, hogy a támadók támadásokat terjesszen más, nem feltört eszközökre. Az IP-címeket tartalmazó eszköz azt eredményezi, hogy a Végponthoz készült Defender által előkészített eszközök blokkolják a bejövő és kimenő kommunikációt az eszközökkel a tartalmazott IP-cím használatával

Megjegyzés:

A beépített Végponthoz készült Defender Windows 10, Windows 11, Windows 2012 R2 és Windows 2016 eszközökön támogatott a bejövő és kimenő kommunikáció blokkolása egy "tartalmazott" eszközzel.

A nem felderített eszközökhöz vagy a Végponthoz készült Defenderbe nem előkészített eszközökhöz társított IP-címet automatikusan, automatikus támadási fennakadások okozták. Az Ip-címeket tartalmazó szabályzat automatikusan blokkolja a rosszindulatú IP-címeket, amikor a Végponthoz készült Defender észleli, hogy az IP-cím egy felderítetlen eszközhöz vagy egy nem előkészített eszközhöz társítható.

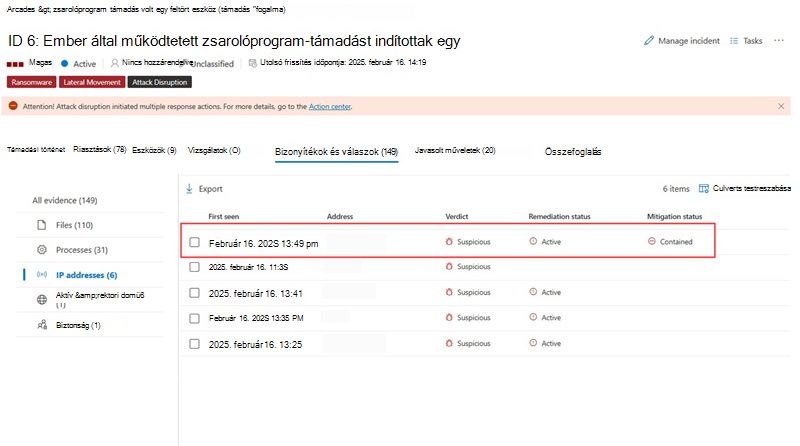

Megjelenik egy üzenet, amely jelzi, hogy a művelet alkalmazva van a vonatkozó incidens, eszköz vagy IP-oldalon. Íme egy példa.

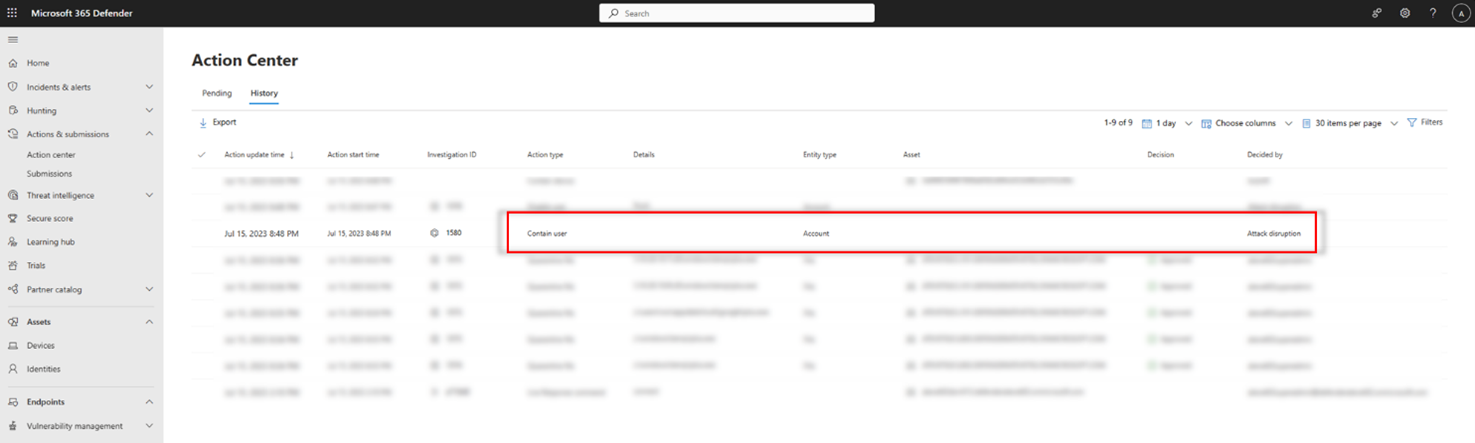

Miután tartalmazott egy IP-címet, megtekintheti a műveletet a Műveletközpont Előzmények nézetében. Láthatja, hogy mikor történt a művelet, és azonosíthatja a tartalmazott IP-címeket.

Ha egy tartalmazott IP-cím egy incidens része, egy jelző jelenik meg az incidens grafikonján , valamint az incidens bizonyítékainak és válaszának lapján. Íme egy példa.

Az IP-címek elszigetelését bármikor leállíthatja. Az elszigetelés leállításához válassza az IP-címeket tartalmazó műveletet a Műveletközpontban. Az úszó panelen válassza a Visszavonás lehetőséget. Ez a művelet visszaállítja az IP-cím hálózati kapcsolatát.

Felhasználót tartalmaz a hálózatról

Ha a hálózatban egy identitás biztonsága sérülhet, meg kell akadályoznia, hogy az identitás hozzáférjen a hálózathoz és a különböző végpontokhoz. A Végponthoz készült Defender tartalmazhat egy identitást, blokkolja a hozzáférést, és segít megelőzni a támadásokat, különösen a zsarolóprogramokat. Ha tartalmaz egy identitást, minden támogatott Végponthoz készült Microsoft Defender előkészített eszköz blokkolja a bejövő forgalmat a támadásokkal kapcsolatos meghatározott protokollokban (hálózati bejelentkezések, RPC, SMB, RDP tiltása), a folyamatban lévő távoli munkamenetek leállításával és a meglévő RDP-kapcsolatok kijelentkeztetésével (magát a munkamenetet lezárva az összes kapcsolódó folyamattal együtt), miközben engedélyezi a jogszerű forgalmat. Ez a művelet jelentősen segíthet a támadások hatásának csökkentésében. Ha egy identitást tartalmaz, a biztonsági műveleti elemzőknek több idejük van a feltört identitással kapcsolatos fenyegetés megkeresésére, azonosítására és elhárítására. Miután az automatikus támadás megszakadt, a rendszer automatikusan eltávolítja a felhasználót az elszigetelésből a következő öt napban.

Fontos megjegyzéseket tartalmaz a felhasználó számára

- A Végponthoz készült Defender kikényszeríti a felhasználói elszigetelést a végpontrétegben, és nem tiltja le a fiókot az identitásszolgáltatóban. A Végponthoz készült Defender blokkolja a támadók feltört identitásainak használatát a védett eszközökön, és korlátozza a hitelesítésen alapuló hozzáférést, a fájlrendszer-hozzáférést és a hálózati kommunikációs útvonalakat. Ez a művelet részletes szinten alkalmazza a vezérlőket, hogy a Microsoft célzottan célozhassa meg a támadásokkal kapcsolatos tevékenységeket, és ahol csak lehetséges, megőrizhesse a normál üzleti kommunikációt.

- Ha a tartalmazott felhasználói műveletet prediktív védelem (előzetes verzió) aktiválja, a tartalmazott felhasználói művelet szelektívebben alkalmazza a korlátozásokat, és az előrejelzési logika alapján magas kockázatúként azonosított felhasználókra összpontosít. A prediktív védelemben található felhasználói művelet megakadályozza az új munkameneteket ahelyett, hogy leállítja a meglévőket.

- Bár a prediktív védelmi funkció teljes egészében előzetes verzióban érhető el, ez a művelet általánosan elérhető, mind támadáskimaradás, mind prediktív védelem esetén.

- Az előkészített Végponthoz készült Microsoft Defender Windows 10 és 11 eszközön (a Sense 8740-es vagy újabb verzióján), a Windows Server 2019-es vagy újabb eszközökön, valamint a Windows Server 2012R2 és 2016 rendszereken a modern ügynökkel támogatott a bejövő kommunikáció blokkolása.

- Fontos: Ha egy tartományvezérlőn kényszerítve van a Tartalmaz felhasználói művelet, az elindítja a csoportházirend-objektum frissítését az alapértelmezett tartományvezérlő házirendjén. A csoportházirend-objektum módosítása elindítja a szinkronizálást a környezet tartományvezérlői között. Ez a várt viselkedés, és ha figyeli a környezetet az AD csoportházirend-objektum változásaival kapcsolatban, előfordulhat, hogy értesítést kap az ilyen változásokról. A Felhasználói tartalmú művelet visszavonása visszaállítja a csoportházirend-objektum módosításait a korábbi állapotukra, amely ezután elindít egy másik AD GPO-szinkronizálást a környezetben. További információ a tartományvezérlők biztonsági szabályzatainak egyesítéséről.

Felhasználó szerepeltetése

A felhasználókat jelenleg csak automatikus támadási megszakítással lehet automatikusan elérhetővé helyezni. Ha a Microsoft azt észleli, hogy egy felhasználó biztonsága sérül, a rendszer automatikusan beállít egy "Felhasználót tartalmaz" szabályzatot.

A tartalmazott felhasználói műveletek megtekintése

Miután egy felhasználót tartalmazott, a művelet a Műveletközpont Ezen előzmények nézetében tekinthető meg. Itt láthatja, hogy mikor történt a művelet, és hogy a szervezet mely felhasználóit tartalmazta:

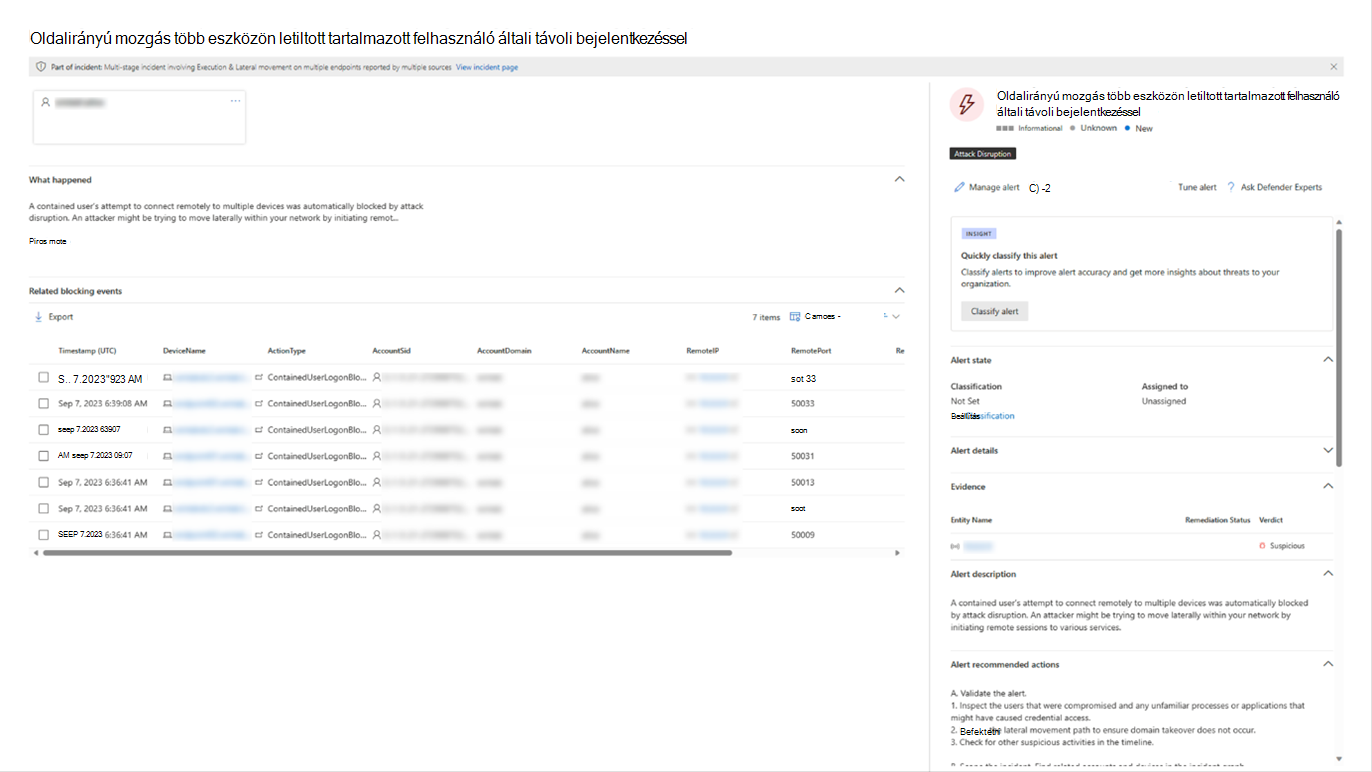

Továbbá, ha egy identitás "tartalmazottnak" minősül, a végponthoz készült Defender letiltja a felhasználót, és nem tud rosszindulatú oldalirányú mozgást vagy távoli titkosítást végezni a Végponthoz készült Defender által támogatott eszközökön vagy azon. Ezek a blokkok riasztásként jelennek meg, hogy gyorsan láthassa a feltört felhasználó által megkísérelt eszközöket és a lehetséges támadási technikákat:

A tartalmazott felhasználói művelet és egyéb műveletek aktuális állapotának megtekintéséhez lásd : A művelet állapotának nyomon követése a Tevékenységek lapon (előzetes verzió).

Visszavonás: felhasználói műveletek

Tipp

A felhasználói műveletek visszavonásához a globális rendszergazdai* szerepkörnek Microsoft Entra engedélyekkel kell rendelkeznie.

* A Microsoft határozottan támogatja a minimális jogosultság elvét. Ha csak a feladataik elvégzéséhez szükséges minimális engedélyeket rendeli hozzá a fiókokhoz, az csökkenti a biztonsági kockázatokat, és erősíti a szervezet általános védelmét. A globális rendszergazda egy kiemelt jogosultságokkal rendelkező szerepkör, amelyet vészhelyzeti helyzetekre érdemes korlátozni, vagy ha nem tud más szerepkört használni.

A blokkokat és az elszigetelést bármikor feloldhatja egy felhasználón:

Válassza a Felhasználót tartalmazó műveletet a Műveletközpontban. Az oldalsó panelen válassza a Visszavonás lehetőséget.

Válassza ki a felhasználót a felhasználói leltárból, az Incidens oldaloldali panelről vagy a riasztási oldal panelről, és válassza a Visszavonás lehetőséget.

Ez a művelet visszaállítja a felhasználó hálózati kapcsolatát.

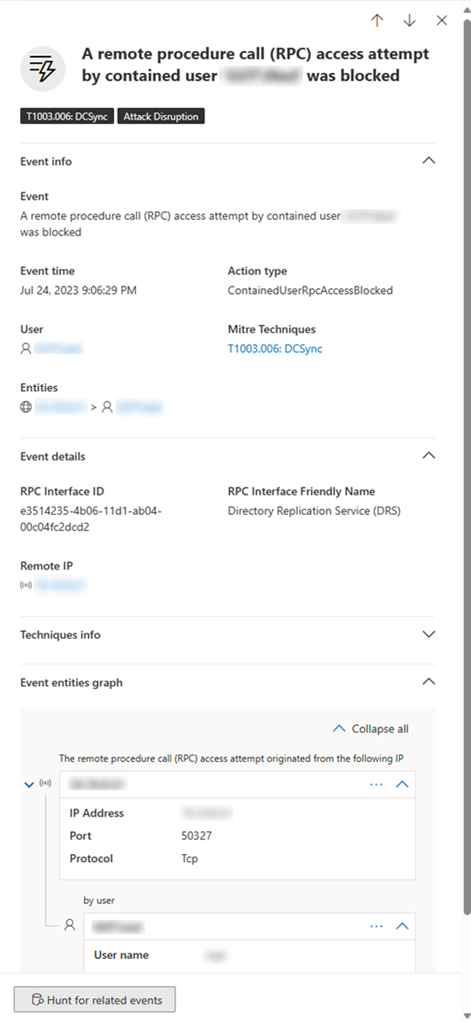

Vizsgálati képességek a Felhasználót tartalmazó funkcióval

Miután egy felhasználót tartalmazott, megvizsgálhatja a potenciális fenyegetést, ha megtekinti a feltört felhasználó letiltott műveleteit. Az eszköz idővonal nézetében megtekintheti az adott eseményekre vonatkozó információkat, beleértve a protokoll és az interfész részletességét, valamint a kapcsolódó MITRE-technikát.

Emellett speciális veszélyforrás-kereséssel is bővítheti a vizsgálatot. Keresse meg a táblában a contain kezdetű művelettípust DeviceEvents . Ezután megtekintheti a bérlőben lévő Felhasználót tartalmazó felhasználóval kapcsolatos összes különböző egyedi blokkolási eseményt, részletesebben megismerheti az egyes blokkok kontextusát, és kinyerheti az eseményekhez kapcsolódó különböző entitásokat és technikákat.

GPO-korlátozás (előzetes verzió)

A prediktív védelmi funkció (előzetes verzió) részeként a Végponthoz készült Defender automatikusan alkalmazza a GPO-ra vonatkozó korlátozási műveletet. Csoportházirend objektummegerősítés ideiglenesen leállítja az új csoportházirend-objektumok szabályzatainak alkalmazását a magas kockázatúként azonosított eszközökre. Ez a művelet a kritikus konfigurációk módosításainak korlátozásával segít megelőzni a lehetséges biztonsági réseket.

A prediktív védelmi műveletek bővítéséhez javasoljuk, hogy a környezetében használja a Microsoft Defender for Identity érzékelőt. További információ: Prediktív védelem bővítése Microsoft Defender for Identity.

A művelet alkalmazása után megtekintheti a művelet hatását az incidensgráfban, nyomon követheti a műveleteket a Műveletközpontban, és tovább vizsgálhatja a speciális veszélyforrás-kereséssel. További információ: Prediktív védelmi műveletek kezelése.

Safeboot hardening (előzetes verzió)

A prediktív védelmi funkció (előzetes verzió) részeként a Végponthoz készült Defender automatikusan alkalmazza a Biztonságos indítási korlátozás műveletet. A Biztonságos indítás megerősítése segít megvédeni az eszközöket a biztonsági sérüléstől azáltal, hogy szigorúbb rendszerindítási beállításokat kényszerít ki azokra az eszközökre, amelyeknél az előrejelzések szerint magas a biztonsági sérülés kockázata.

A prediktív védelmi műveletek bővítéséhez javasoljuk, hogy a környezetében használja a Microsoft Defender for Identity érzékelőt. További információ: Prediktív védelem bővítése Microsoft Defender for Identity.

A művelet alkalmazása után megtekintheti a művelet hatását az incidensgráfban, nyomon követheti a műveleteket a Műveletközpontban, és tovább vizsgálhatja a speciális veszélyforrás-kereséssel. További információ: Prediktív védelmi műveletek kezelése.

A Biztonságos indításmegerősítés művelet és más műveletek aktuális állapotának megtekintéséhez lásd : A művelet állapotának nyomon követése a Tevékenységek lapon (előzetes verzió).

Egy kiberfenyegetés-szakértő felkeresése

A Potenciálisan feltört vagy már feltört eszközökkel kapcsolatos további információkért forduljon a Microsoft fenyegetésszakértőihez. Microsoft Veszélyforrás-szakértők közvetlenül a Microsoft Defender XDR belülről lehet kapcsolatba lépni az időben és a pontos válasz érdekében. A szakértők nem csupán a potenciálisan feltört eszközökkel kapcsolatos megállapításokat nyújtanak, hanem az összetett fenyegetések, a célzott támadási értesítések és a riasztásokkal kapcsolatos további információk vagy a portál irányítópultján megjelenő fenyegetésfelderítési környezet jobb megértéséhez is.

Részletekért lásd: Végponti támadási értesítések konfigurálása és kezelése .

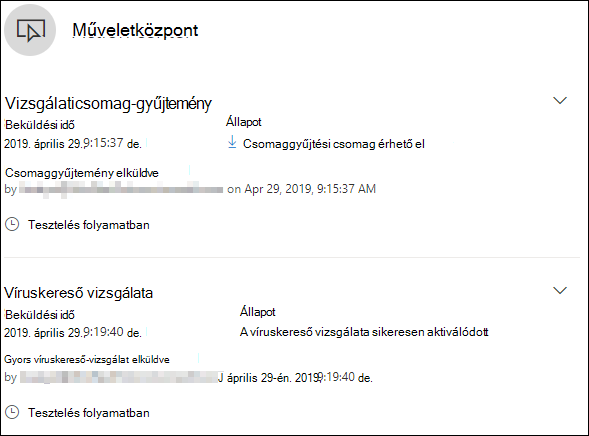

Tevékenység részleteinek és állapotának ellenőrzése

A Műveletközpont (https://security.microsoft.com/action-center) információt nyújt az eszközön vagy fájlon végrehajtott műveletekről. A következő részleteket tekintheti meg:

- Vizsgálaticsomag-gyűjtemény

- Víruskereső vizsgálata

- Alkalmazáskorlátozás

- Eszközelkülönítés

Az összes többi kapcsolódó részlet is megjelenik, például a beküldés dátuma/időpontja, a felhasználó elküldése, valamint a művelet sikeres vagy sikertelen volt-e.

Az Incidens lap Tevékenységek lapja az incidensmegoldás részeként végrehajtott műveletek részleteit és állapotát jeleníti meg. További információ: A művelet állapotának nyomon követése a Tevékenységek lapon (előzetes verzió).