Megjegyzés

Az oldalhoz való hozzáféréshez engedély szükséges. Megpróbálhat bejelentkezni vagy módosítani a címtárat.

Az oldalhoz való hozzáféréshez engedély szükséges. Megpróbálhatja módosítani a címtárat.

Érintett szolgáltatás:

- Microsoft Defender XDR

Fontos

A cikkben található információk egy része egy előzetesen kiadott termékre vonatkozik, amely a kereskedelmi forgalomba kerülés előtt lényegesen módosulhat. A Microsoft nem vállal kifejezett vagy hallgatólagos szavatosságot az itt megadott információkra vonatkozóan.

A fenyegetéselemzés a Microsoft biztonsági szakértőinek terméken belüli fenyegetésfelderítési megoldása. Segít a biztonsági csapatoknak abban, hogy hatékonyak maradjanak a felmerülő fenyegetésekkel szemben, például:

- Aktív veszélyforrás-szereplők és kampányaik

- Népszerű és új támadási technikák

- Kritikus biztonsági rések

- Gyakori támadási felületek

- Elterjedt kártevők

A fenyegetéselemzést a Microsoft Defender portál navigációs sávjának bal felső sarkában, vagy egy dedikált irányítópult-kártyáról érheti el, amely a szervezetet fenyegető leggyakoribb fenyegetéseket jeleníti meg mind az ismert hatás, mind a kitettség szempontjából.

Az aktív vagy folyamatban lévő kampányok láthatóságának és a fenyegetéselemzésen keresztüli teendők ismeretének birtokában tájékozott döntéseket hozhat a biztonsági üzemeltetési csapattal.

A kifinomultabb támadók és az új fenyegetések gyakran és elterjedten jelennek meg, ezért kritikus fontosságú, hogy gyorsan képes legyen:

- A felmerülő fenyegetések azonosítása és az azokra való reagálás

- Megtudhatja, hogy jelenleg támadás alatt áll-e

- Az eszközökre gyakorolt fenyegetés hatásának felmérése

- A fenyegetések elleni vagy az azokkal szembeni ellenálló képesség áttekintése

- Azonosítsa azokat a kockázatcsökkentési, helyreállítási vagy megelőzési műveleteket, amelyeket a fenyegetések leállításához vagy megfékezéséhez végezhet

Minden jelentés egy nyomon követett fenyegetés elemzését és átfogó útmutatást nyújt a fenyegetés elleni védekezéshez. Emellett a hálózatról származó adatokat is tartalmaz, amelyek jelzik, hogy a fenyegetés aktív-e, és hogy rendelkezik-e megfelelő védelemmel.

Szükséges szerepkörök és engedélyek

A Veszélyforrások elemzése a Defender portálon való eléréséhez legalább egy Microsoft Defender XDR termék licencére van szükség. További információ: Microsoft Defender XDR előfeltételek.

Megjegyzés:

A Végponthoz készült Microsoft Defender P1 licenc kivételt képez ez alól az előfeltétel alól, és nem biztosít fenyegetéselemzési hozzáférést.

Microsoft Sentinel SIEM-ügyfelek csak bizonyos Fenyegetéselemzési szakaszokhoz vagy lapokhoz férhetnek hozzá. További információ

A Threat Analytics eléréséhez a következő szerepkörökre és engedélyekre is szükség van:

- A biztonsági adatok alapjai (olvasás) – a fenyegetéselemzési jelentés, a kapcsolódó incidensek és riasztások, valamint az érintett objektumok megtekintéséhez

- Biztonságirés-kezelés (olvasás) és expozíciókezelés (olvasás) – a kapcsolódó expozíciós adatok és a javasolt műveletek megtekintéséhez

Alapértelmezés szerint a Defender portálon elérhető szolgáltatásokhoz való hozzáférést a rendszer együttesen kezeli Microsoft Entra globális szerepkörök használatával. Ha nagyobb rugalmasságra és adott termékadatokhoz való hozzáférés szabályozására van szüksége, és még nem használja az Microsoft Defender egyesített szerepköralapú hozzáférés-vezérlést (RBAC) a központosított engedélyek kezeléséhez, javasoljuk, hogy minden szolgáltatáshoz hozzon létre egyéni szerepköröket. További információ az egyéni szerepkörök létrehozásáról

Fontos

Akkor is látható az összes fenyegetéselemzési jelentés, ha csak egy támogatott terméke van. Azonban minden termékre és szerepkörre szüksége van ahhoz, hogy láthassa a termék konkrét incidenseit, eszközeit, kitettségét és a fenyegetéssel kapcsolatos ajánlott műveleteket.

A fenyegetéselemzési irányítópult megtekintése

A fenyegetéselemzési irányítópult (security.microsoft.com/threatanalytics3) kiemeli a szervezet szempontjából legrelevánsabb jelentéseket. Az alábbi szakaszokban összefoglalja a fenyegetéseket:

- Legújabb fenyegetések – felsorolja a legutóbb közzétett vagy frissített fenyegetésjelentéseket, valamint az aktív és megoldott riasztások számát.

- Nagy hatású fenyegetések – azokat a fenyegetéseket sorolja fel, amelyek a legnagyobb hatással vannak a szervezetre. Ez a szakasz a legmagasabb számú aktív és megoldott riasztással rendelkező fenyegetéseket sorolja fel.

- Legnagyobb expozíciós fenyegetések – felsorolja azokat a fenyegetéseket, amelyeknek a szervezet a legmagasabb szintű kitettséget éri. A fenyegetéseknek való kitettség szintjét két információ alapján számítjuk ki: milyen súlyosak a fenyegetéssel társított biztonsági rések, és hogy a szervezetében hány eszközt használhatnak ki ezek a biztonsági rések.

Válasszon ki egy fenyegetést az irányítópultról a fenyegetés jelentésének megtekintéséhez. Azt is kiválaszthatja, hogy a Keresés mező egy olyan kulcsszót tartalmaz-e, amely az elolvasni kívánt fenyegetéselemzési jelentéshez kapcsolódik.

Jelentések megtekintése kategória szerint

A fenyegetésjelentések listáját szűrheti, és az alábbi lehetőségek szerint tekintheti meg a legfontosabb jelentéseket:

Fenyegetéscímkék – segítséget nyújtanak a legrelevánsabb jelentések megtekintésében egy adott fenyegetéskategória alapján. A Ransomware címke például tartalmazza a zsarolóprogramokkal kapcsolatos összes jelentést.

A Microsoft fenyegetésfelderítési csapata fenyegetéscímkéket ad hozzá minden fenyegetésjelentéshez. Jelenleg a következő fenyegetéscímkék érhetők el:

- Zsarolóprogram

- Adathalászat

- Tevékenységcsoport

- Sebezhetőség

Kategória – segít a legrelevánsabb jelentések megtekintésében egy adott jelentéstípusnak megfelelően. Az Aktor kategória például tartalmazza az összes fenyegetési aktorprofilt. További információ a különböző elemzői jelentéstípusokról

Ezek a szűrők segítenek a fenyegetésjelentések listájának hatékony áttekintésében. Megtekintheti például a zsarolóprogramok kategóriájához kapcsolódó összes fenyegetésjelentést, vagy a biztonsági réseket tartalmazó fenyegetésjelentéseket.

A kategóriák a fenyegetéselemzési oldal tetején jelennek meg. A számlálók az egyes kategóriákban elérhető jelentések számát jelenítik meg.

Jelentésszűrő-típusok irányítópulton való hozzáadásához válassza a Szűrők lehetőséget, válasszon a listából, majd válassza a Hozzáadás lehetőséget.

Ha az elérhető szűrők alapján szeretné beállítani a listában a kívánt jelentéstípusokat, válasszon ki egy szűrőtípust (például Fenyegetéscímkék), válasszon a listából, és válassza az Alkalmaz lehetőséget.

Fenyegetéselemzési jelentés megtekintése

Minden fenyegetéselemzési jelentés több szakaszban tartalmaz információkat:

- Áttekintés

- Elemzői jelentés

- Kapcsolódó incidensek

- Érintett eszközök

- Végpontok kitettsége

- Javasolt műveletek

- Mutatók (előzetes verzió)

Áttekintés: A fenyegetés gyors megismerése, hatásának felmérése és a védelem áttekintése

Az Áttekintés szakasz a részletes elemzői jelentés előnézetét tartalmazza. Emellett diagramokat is tartalmaz, amelyek kiemelik a szervezetet fenyegető fenyegetés hatását, valamint a helytelenül konfigurált és nem engedélyezett eszközökön keresztüli kitettséget.

A fenyegetés és annak taktikáinak, technikáinak és eljárásainak megismerése

Minden jelentés az alábbi részleteket tartalmazza a fenyegetésekről, ha alkalmazható vagy elérhető, és gyors áttekintést nyújt arról, hogy mi a fenyegetés, és milyen hatással lehet a szervezetére:

- Aliasok – felsorolja azokat a nyilvánosan közzétett neveket, amelyeket más biztonsági szállítók adtak a fenyegetésnek

- Forrás – azt az országot vagy régiót mutatja, ahonnan a fenyegetés származik

- Kapcsolódó intelligencia – a fenyegetéssel kapcsolatos vagy kapcsolódó egyéb fenyegetéselemzési jelentéseket sorolja fel

- Célok – a fenyegetés által érintett országokat vagy régiókat és iparágakat sorolja fel

- MITRE támadási technikák – a MITRE ATT&CK keretrendszerének megfelelően felsorolja a fenyegetés megfigyelt taktikáit, technikáit és eljárásait (TTP-ket)

A szervezetre gyakorolt hatás felmérése

Minden jelentés olyan diagramokat tartalmaz, amelyek a fenyegetések szervezeti hatásáról nyújtanak információkat:

-

Kapcsolódó incidensek – áttekintést nyújt a nyomon követett fenyegetés szervezetre gyakorolt hatásáról a következő adatokkal:

- Az aktív riasztások száma és az aktív incidensek száma, amelyekhez társítva vannak

- Az aktív incidensek súlyossága

- Riasztások az idő függvényében – a kapcsolódó aktív és megoldott riasztások számát jeleníti meg az idő múlásával. A megoldott riasztások száma azt jelzi, hogy a szervezet milyen gyorsan reagál a fenyegetésekkel kapcsolatos riasztásokra. Ideális esetben a diagramon néhány napon belül feloldott riasztásoknak kell megjelennie.

- Érintett eszközök – azoknak a különböző objektumoknak a számát jeleníti meg, amelyek jelenleg legalább egy aktív riasztással rendelkeznek a nyomon követett fenyegetéssel kapcsolatban. Riasztások aktiválódnak a fenyegetést jelentő e-maileket fogadó postaládák esetében. Tekintse át a szervezeti és a felhasználói szintű szabályzatokat a fenyegetést jelentő e-mailek kézbesítését okozó felülbírálásokért.

Biztonsági rugalmasság és állapot áttekintése

Minden jelentés diagramokat tartalmaz, amelyek áttekintést nyújtanak arról, hogy a szervezet mennyire rugalmas egy adott fenyegetéssel szemben:

- Javasolt műveletek – megjeleníti a művelet állapotának százalékos arányát vagy a biztonsági helyzet javítása érdekében elért pontok számát. A fenyegetés elhárításához hajtsa végre a javasolt műveleteket. A pontok lebontását kategória vagy állapot szerint tekintheti meg.

- Végpontok kitettsége – a sebezhető eszközök számát mutatja. Biztonsági frissítések vagy javítások alkalmazása a fenyegetés által kihasznált biztonsági rések kezelésére.

Elemzői jelentés: Szakértői megállapítások a Microsoft biztonsági kutatóitól

Az Elemzői jelentés szakaszban elolvashatja a részletes szakértői felírást. A legtöbb jelentés részletes leírást ad a támadási láncokról, beleértve a MITRE ATT&CK-keretrendszerre leképezett taktikákat és technikákat, a javaslatok teljes listáját és a hatékony veszélyforrás-keresési útmutatót.

További információ az elemzői jelentésről

Kapcsolódó incidensek: Kapcsolódó incidensek megtekintése és kezelése

A Kapcsolódó incidensek lap a nyomon követett fenyegetéshez kapcsolódó összes incidens listáját tartalmazza. Hozzárendelhet incidenseket, vagy kezelheti az egyes incidensekhez kapcsolódó riasztásokat.

Megjegyzés:

A fenyegetéssel kapcsolatos incidensek és riasztások a Office 365 Végponthoz készült Microsoft Defender, Microsoft Defender for Identity Microsoft Defender származnak, Microsoft Defender for Cloud Apps és Microsoft Defender a Felhőhöz.

Érintett eszközök: Az érintett eszközök, felhasználók, postaládák, alkalmazások és felhőerőforrások listájának lekérése

Az Érintett eszközök lapon láthatók a fenyegetés által érintett eszközök az idő múlásával. A következőt jeleníti meg:

- Aktív riasztások által érintett eszközök

- A megoldott riasztások által érintett eszközök

- Minden eszköz, vagy az aktív és megoldott riasztások által érintett eszközök teljes száma

Az eszközök a következő kategóriákba sorolhatók:

- Eszközök

- Felhasználók

- Postaládák

- Apps

- Felhőbeli erőforrások

Végpontok kitettsége: A biztonsági frissítések üzembehelyezési állapotának ismerete

A Végpontok kitettsége szakasz a szervezet fenyegetésekkel szembeni expozíciós szintjét biztosítja. Az expozíciós szint kiszámítása a fenyegetés által kihasznált biztonsági rések és helytelen konfigurációk súlyossága, valamint az ilyen gyengeségekkel rendelkező eszközök száma alapján történik.

Ez a szakasz az előkészített eszközökön található biztonsági rések támogatott szoftverbiztonsági frissítéseinek telepítési állapotát is ismerteti. A Microsoft Defender biztonságirés-kezelés adatait tartalmazza, amely részletes részletezési információkat is biztosít a jelentés különböző hivatkozásaiból.

Javasolt műveletek: A kockázatcsökkentések listájának és az eszközök állapotának áttekintése

Az Ajánlott műveletek lapon tekintse át azoknak a konkrét végrehajtható javaslatoknak a listáját, amelyek segíthetnek a szervezet fenyegetésekkel szembeni ellenálló képességének növelésében. A nyomon követett kockázatcsökkentések listája tartalmazza a támogatott biztonsági konfigurációkat, például:

- Felhőben nyújtott védelem

- Potenciálisan nemkívánatos alkalmazások (PUA) elleni védelem

- Valós idejű védelem

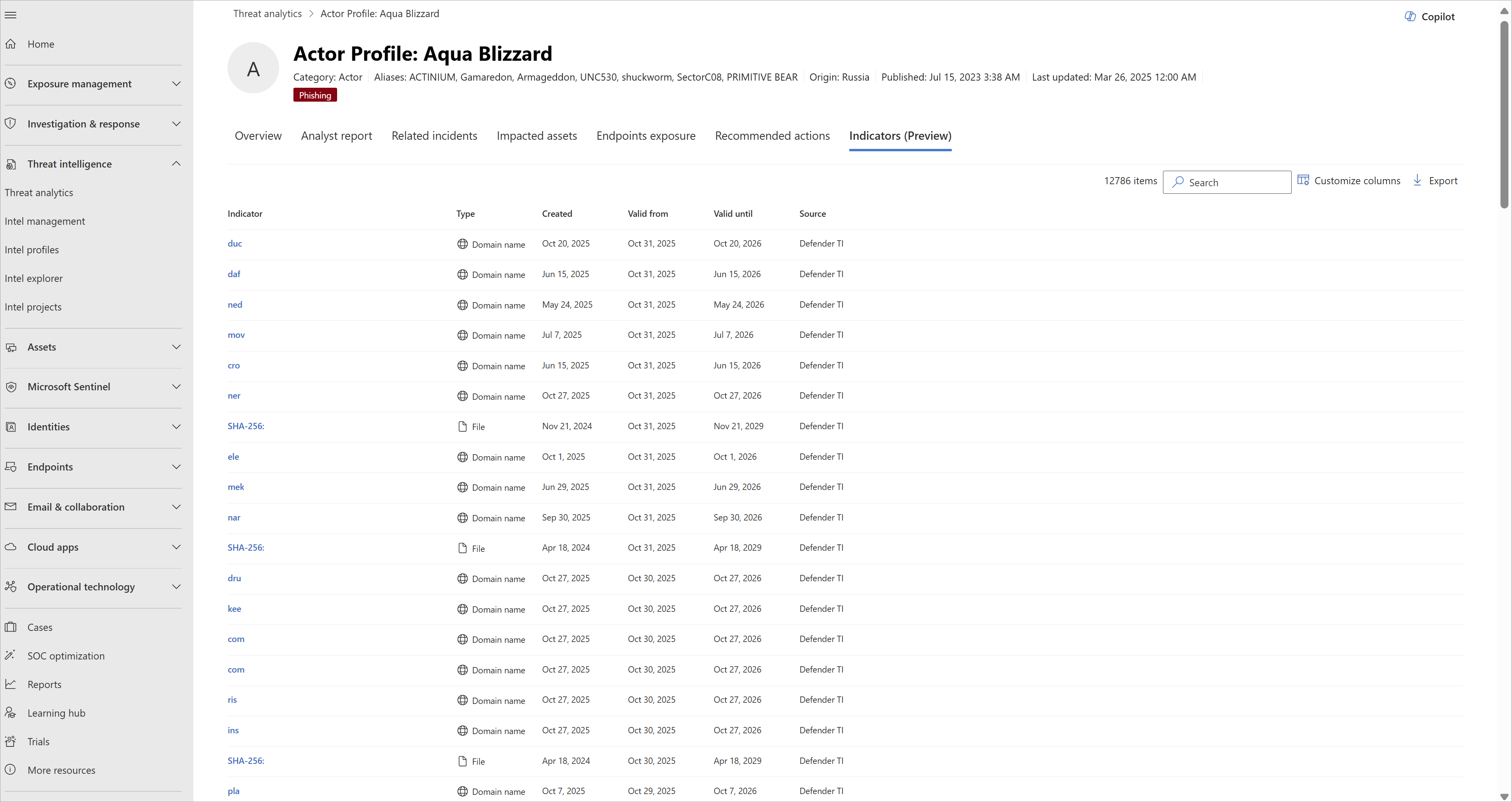

Mutatók: Adott infrastruktúra és bizonyítékok megtekintése a fenyegetés mögött (előzetes verzió)

A Jelzők lap a fenyegetéshez társított biztonsági rések (IOK) összes mutatójának listáját tartalmazza. A Microsoft kutatói valós időben frissítik ezeket az IOC-ket, amint új bizonyítékokat találnak a fenyegetéssel kapcsolatban. Ezek az információk segítenek a biztonsági műveleti központ (SOC) és a fenyegetésfelderítési elemzőknek a szervizelésben és a proaktív veszélyforrás-keresésben. A lista a lejárt IOK-okat is megőrzi, így megvizsgálhatja a korábbi fenyegetéseket, és megértheti azok hatását a környezetben.

Fontos

Csak ellenőrzött ügyfelek férhetnek hozzá a Mutatók lapon található információkhoz. Ha nem fér hozzá ezekhez az információkhoz, ellenőriznie kell a bérlőt. További információ az IOK-khoz való hozzáférésről

Maradjon naprakész a legújabb jelentésekkel és fenyegetésfelderítéssel

A fenyegetéselemzés különböző Microsoft Defender és Microsoft Security Copilot funkciókat használ fel és integrál, hogy Ön és soc csapata mindig naprakész maradjon, amikor elérhetővé válik egy új jelentés vagy a környezet szempontjából releváns új fenyegetésfelderítés.

A fenyegetésfelderítési eligazítási ügynök beállítása

Állítsa be a Fenyegetésfelderítési eligazító ügynököt, hogy időben és releváns fenyegetésfelderítési jelentéseket kapjon részletes technikai elemzésekkel a fenyegetésészlelési szereplők legújabb tevékenységei, valamint a belső és külső biztonsági rések expozíciója alapján. Az ügynök korrelálja a Microsoft fenyegetésadatait és az ügyféljeleket, hogy percek alatt kritikus kontextust adjon hozzá a fenyegetésekkel kapcsolatos információkhoz, így az elemzői csapatok órákat vagy akár napokat takaríthatnak meg az intelligencia összegyűjtése és korrelációja során.

Az üzembe helyezést követően a Fenyegetésfelderítési eligazító ügynök szalagcímként jelenik meg a Fenyegetéselemzés oldal tetején.

További információ a fenyegetésfelderítési eligazítási ügynökről

Egyéni észlelések beállítása és csatolása Fenyegetéselemzési jelentésekhez

Állítson be egyéni észlelési szabályokat , és kapcsolja őket a Threat Analytics-jelentésekhez. Ha ezek a szabályok aktiválódnak, és egy riasztás incidenst hoz létre, a jelentés megjelenik az incidensben, és az incidens a Kapcsolódó incidensek lapon jelenik meg, ugyanúgy, mint a Microsoft által definiált többi észlelés.

További információ az egyéni észlelési szabályok létrehozásáról és kezeléséről

E-mail-értesítések beállítása jelentésfrissítésekhez

Beállíthat olyan e-mail-értesítéseket, amelyek frissítéseket küldenek Önnek a Threat Analytics-jelentésekben. E-mail-értesítések létrehozásához kövesse az e-mail-értesítések fogadása a fenyegetéselemzési frissítésekhez Microsoft Defender XDR.

A jelentés egyéb részletei és korlátozásai

A fenyegetéselemzési adatok áttekintésekor vegye figyelembe a következő tényezőket:

- Az Ajánlott műveletek lapon található ellenőrzőlista csak a Microsoft biztonsági pontszámában nyomon követett javaslatokat jeleníti meg. Az Elemzői jelentés lapon további javasolt műveleteket talál, amelyeket nem követ nyomon a biztonsági pontszám.

- Az ajánlott műveletek nem garantálják a teljes rugalmasságot, és csak a tökéletesítéséhez szükséges legjobb műveleteket tükrözik.

- A víruskeresővel kapcsolatos statisztikák Microsoft Defender víruskereső beállításain alapulnak.

- A Fenyegetéselemzés főoldalának Helytelenül konfigurált eszközök oszlopa megjeleníti a fenyegetés által érintett eszközök számát, ha a fenyegetés kapcsolódó javasolt műveletei nincsenek bekapcsolva. Ha azonban a Microsoft kutatói nem csatolják a javasolt műveleteket, a Helytelenül konfigurált eszközök oszlopban a Nem érhető el állapot jelenik meg.

- A Fenyegetéselemzés főoldalának Sebezhető eszközök oszlopa azokat a szoftvereket futtató eszközöket jeleníti meg, amelyek sebezhetőek a fenyegetéshez kapcsolódó biztonsági résekkel szemben. Ha azonban a Microsoft kutatói nem kapcsolnak össze biztonsági réseket, a Sebezhető eszközök oszlopban a Nem érhető el állapot jelenik meg.

Lásd még

- Komplex veszélyforrás-kereséssel kapcsolatos fenyegetések proaktív keresése

- Az elemzői jelentés szakaszának ismertetése

- Biztonsági hiányosságok és kitettségek felmérése és megoldása

Tipp

Szeretne többet megtudni? Lépjen kapcsolatba a Microsoft biztonsági közösségével a technikai közösségünkben: Microsoft Defender XDR Tech Community.