Microsoft Entra-szerepkörök hozzárendelése a Privileged Identity Managementben

A Microsoft Entra-azonosítóval a globális rendszergazda végleges Microsoft Entra rendszergazdai szerepkör-hozzárendeléseket végezhet. Ezek a szerepkör-hozzárendelések a Microsoft Entra felügyeleti központban vagy PowerShell-parancsokkal hozhatók létre.

A Microsoft Entra Privileged Identity Management (PIM) szolgáltatás lehetővé teszi a kiemelt szerepkör-rendszergazdák számára, hogy állandó rendszergazdai szerepkör-hozzárendeléseket végezzenek. Emellett a kiemelt szerepkörök rendszergazdái jogosultak lehetnek a Microsoft Entra rendszergazdai szerepkörökre. A jogosult rendszergazdák aktiválhatják a szerepkört, amikor szükségük van rá, majd az engedélyeik lejárnak, miután elkészültek.

A Privileged Identity Management támogatja a beépített és az egyéni Microsoft Entra-szerepköröket is. Az egyéni Microsoft Entra-szerepkörökről további információt a Szerepköralapú hozzáférés-vezérlés a Microsoft Entra-azonosítóban című témakörben talál.

Feljegyzés

Szerepkör hozzárendelése esetén a hozzárendelés:

- Öt percnél rövidebb ideig nem rendelhető hozzá

- A hozzárendelést követő öt percen belül nem távolítható el

Szerepkör hozzárendelése

Kövesse az alábbi lépéseket, hogy egy felhasználó jogosult legyen a Microsoft Entra rendszergazdai szerepkörre.

Jelentkezzen be a Microsoft Entra Felügyeleti központba legalább emelt szintű szerepkör-rendszergazdaként.

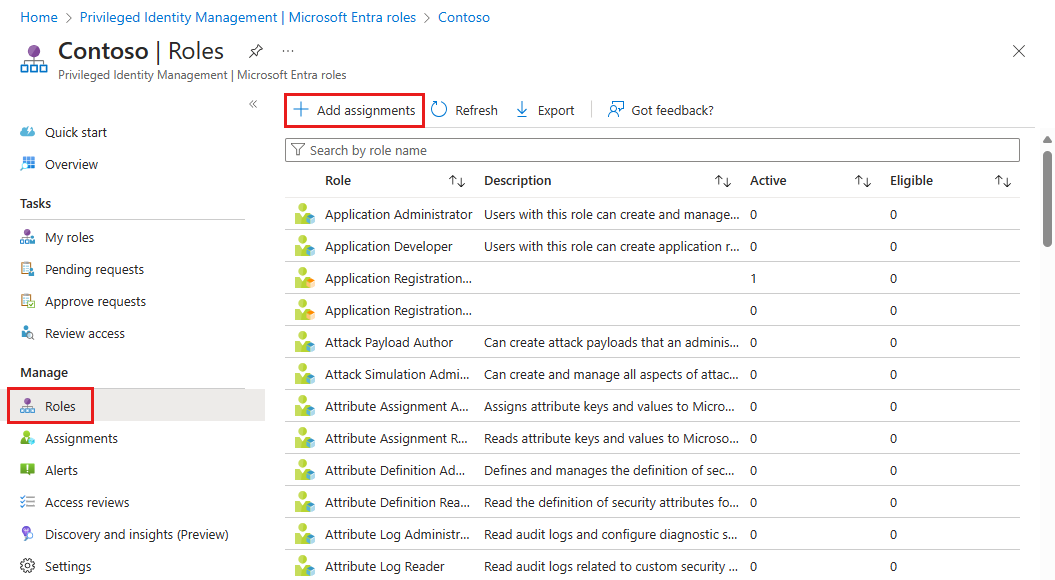

Keresse meg az identitásszabályozási>privileged Identity Management>Microsoft Entra szerepköröket.

Válassza a Szerepkörök lehetőséget a Microsoft Entra-engedélyek szerepköreinek listájának megtekintéséhez.

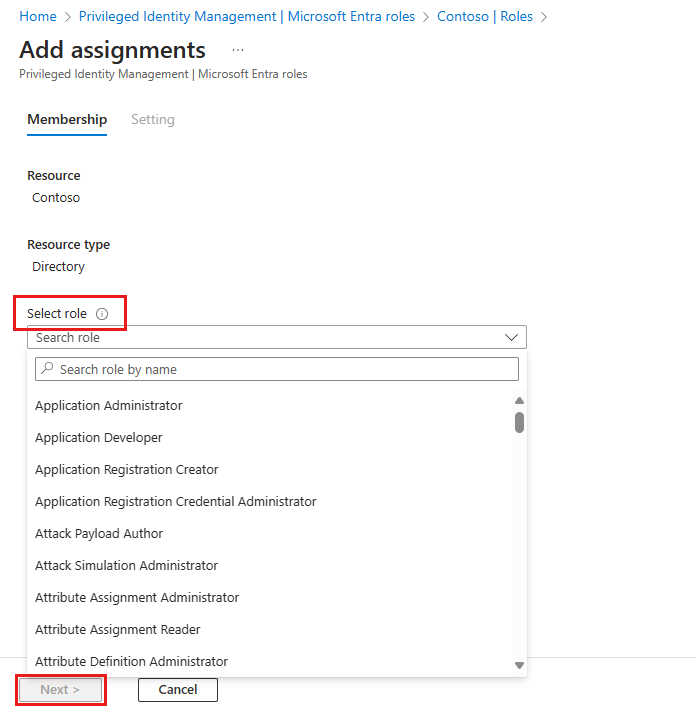

A Hozzárendelések hozzáadása lap megnyitásához válassza a Hozzárendelések hozzáadása lehetőséget.

Válassza a Szerepkör kiválasztása lehetőséget a Szerepkör kiválasztása lap megnyitásához.

Jelölje ki a hozzárendelni kívánt szerepkört, jelölje ki azt a tagot, akihez hozzá szeretné rendelni a szerepkört, majd válassza a Tovább gombot.

Feljegyzés

Ha egy beépített Microsoft Entra-szerepkört rendel egy vendégfelhasználóhoz, a vendégfelhasználó emelt szintű lesz, és ugyanazokkal az engedélyekkel rendelkezik, mint egy tagfelhasználó. A tagok és vendégfelhasználók alapértelmezett engedélyeiről további információt a Microsoft Entra ID alapértelmezett felhasználói engedélyei című témakörben talál .

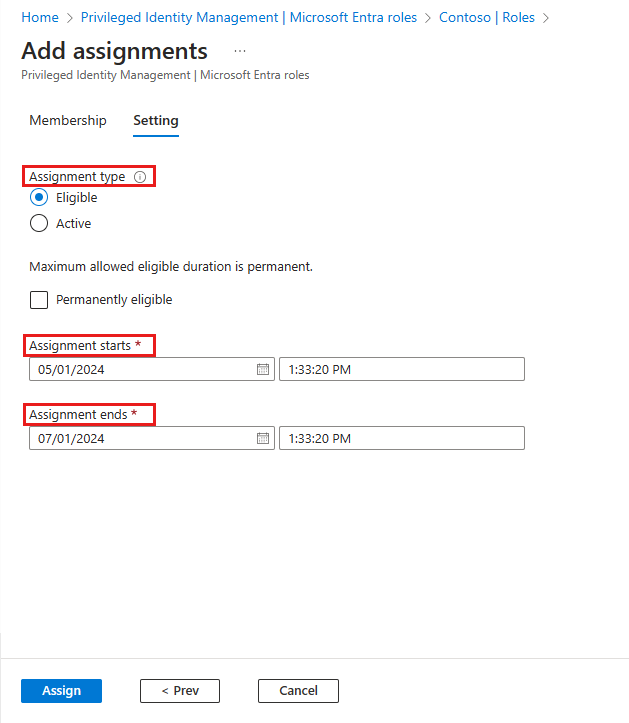

A Tagság beállításai panel Hozzárendeléstípus listájában válassza a Jogosult vagy az Aktív lehetőséget.

A jogosult hozzárendelésekhez a szerepkör tagjának végre kell hajtania egy műveletet a szerepkör használatához. A műveletek közé tartozhat a többtényezős hitelesítés (MFA) ellenőrzése, az üzleti indoklás megadása vagy a kijelölt jóváhagyók jóváhagyásának kérése.

Az aktív hozzárendelésekhez nem szükséges, hogy a tag bármilyen műveletet végrehajtson a szerepkör használatához. Az aktívként hozzárendelt tagok mindig rendelkeznek a szerepkörhöz rendelt jogosultságokkal.

Egy adott hozzárendelés időtartamának megadásához adjon hozzá egy kezdő és záró dátumot és időmezőt. Ha végzett, válassza a Hozzárendelés lehetőséget az új szerepkör-hozzárendelés létrehozásához.

Az állandó hozzárendeléseknek nincs lejárati dátuma. Ezt a lehetőséget olyan állandó dolgozók számára használhatja, akiknek gyakran szükségük van a szerepkör-engedélyekre.

Az időkorlátos hozzárendelések egy adott időszak végén lejárnak. Ezt a lehetőséget olyan ideiglenes vagy szerződéses alkalmazottakkal használhatja, akiknek a projekt befejezési dátuma és időpontja ismert.

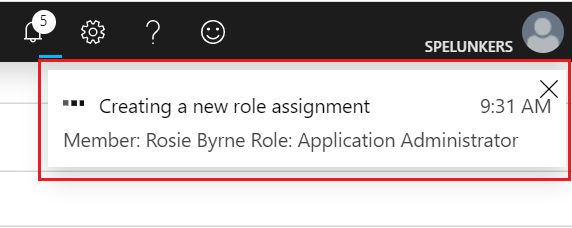

A szerepkör hozzárendelése után megjelenik egy hozzárendelési állapotértesítés.

Korlátozott hatókörű szerepkör hozzárendelése

Bizonyos szerepkörök esetében a megadott engedélyek hatóköre egyetlen felügyeleti egységre, szolgáltatásnévre vagy alkalmazásra korlátozható. Ez az eljárás egy példa, ha olyan szerepkört rendel hozzá, amely egy felügyeleti egység hatókörével rendelkezik. A hatókört felügyeleti egységen keresztül támogató szerepkörök listáját lásd : Hatókörön belüli szerepkörök hozzárendelése egy felügyeleti egységhez. Ez a funkció jelenleg a Microsoft Entra-szervezetek számára lesz elérhető.

Jelentkezzen be a Microsoft Entra Felügyeleti központba legalább emelt szintű szerepkör-rendszergazdaként.

Keresse meg az Identitásszerepkörök>> Rendszergazdai>szerepkörök > rendszergazdai szerepköröket.

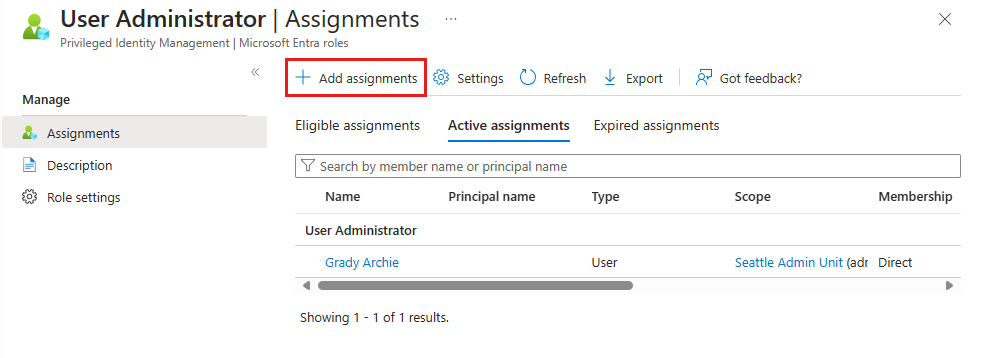

Válassza ki a felhasználói rendszergazdat.

Válassza a Hozzárendelések hozzáadása lehetőséget.

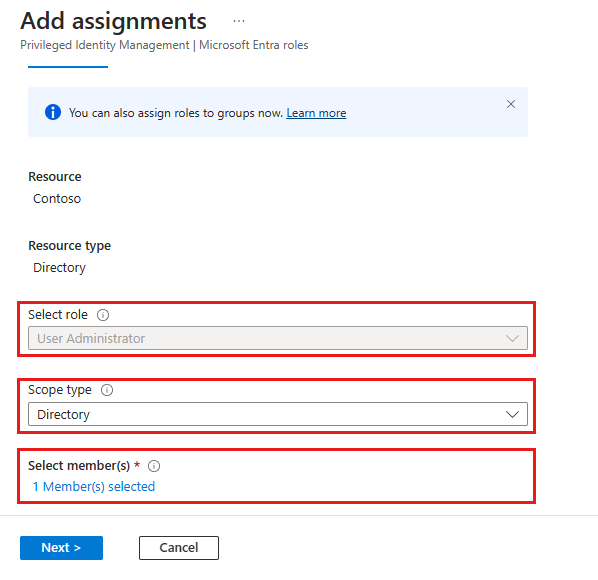

A Hozzárendelések hozzáadása lapon a következőt teheti:

- Válassza ki a szerepkörhöz hozzárendelni kívánt felhasználót vagy csoportot

- Válassza ki a szerepkör hatókörét (ebben az esetben a felügyeleti egységeket)

- Válasszon egy felügyeleti egységet a hatókörhöz

További információ a felügyeleti egységek létrehozásáról: Felügyeleti egységek hozzáadása és eltávolítása.

Szerepkör hozzárendelése a Microsoft Graph API használatával

A PIM-hez készült Microsoft Graph API-kkal kapcsolatos további információkért lásd a szerepkörkezelés áttekintését a privileged Identity Management (PIM) API-n keresztül.

A PIM API használatához szükséges engedélyekért lásd : A Privileged Identity Management API-k ismertetése.

Jogosult befejezési dátum nélkül

Az alábbiakban egy HTTP-mintakérést követünk, amely egy jogosult hozzárendelést hoz létre befejezési dátum nélkül. Az API-parancsokkal, például a C# és a JavaScript nyelvre vonatkozó kérésmintákkal kapcsolatos részletekért lásd : Create roleEligibilityScheduleRequests.

HTTP-kérelem

POST https://graph.microsoft.com/v1.0/roleManagement/directory/roleEligibilityScheduleRequests

Content-Type: application/json

{

"action": "adminAssign",

"justification": "Permanently assign the Global Reader to the auditor",

"roleDefinitionId": "f2ef992c-3afb-46b9-b7cf-a126ee74c451",

"directoryScopeId": "/",

"principalId": "aaaaaaaa-bbbb-cccc-1111-222222222222",

"scheduleInfo": {

"startDateTime": "2022-04-10T00:00:00Z",

"expiration": {

"type": "noExpiration"

}

}

}

HTTP-válasz

Az alábbiakban egy példa látható a válaszra. Az itt látható válaszobjektum rövidülhet az olvashatóság érdekében.

HTTP/1.1 201 Created

Content-Type: application/json

{

"@odata.context": "https://graph.microsoft.com/v1.0/$metadata#roleManagement/directory/roleEligibilityScheduleRequests/$entity",

"id": "42159c11-45a9-4631-97e4-b64abdd42c25",

"status": "Provisioned",

"createdDateTime": "2022-05-13T13:40:33.2364309Z",

"completedDateTime": "2022-05-13T13:40:34.6270851Z",

"approvalId": null,

"customData": null,

"action": "adminAssign",

"principalId": "aaaaaaaa-bbbb-cccc-1111-222222222222",

"roleDefinitionId": "f2ef992c-3afb-46b9-b7cf-a126ee74c451",

"directoryScopeId": "/",

"appScopeId": null,

"isValidationOnly": false,

"targetScheduleId": "42159c11-45a9-4631-97e4-b64abdd42c25",

"justification": "Permanently assign the Global Reader to the auditor",

"createdBy": {

"application": null,

"device": null,

"user": {

"displayName": null,

"id": "00aa00aa-bb11-cc22-dd33-44ee44ee44ee"

}

},

"scheduleInfo": {

"startDateTime": "2022-05-13T13:40:34.6270851Z",

"recurrence": null,

"expiration": {

"type": "noExpiration",

"endDateTime": null,

"duration": null

}

},

"ticketInfo": {

"ticketNumber": null,

"ticketSystem": null

}

}

Aktív és időkorlátos

Az alábbiakban egy http-mintakérést követünk, amely egy időhöz kötött aktív hozzárendelést hoz létre. Az API-parancsokkal kapcsolatos részletekért, beleértve a kérelemmintákat olyan nyelveken, mint a C# és a JavaScript, lásd : Create roleAssignmentScheduleRequests.

HTTP-kérelem

POST https://graph.microsoft.com/v1.0/roleManagement/directory/roleAssignmentScheduleRequests

{

"action": "adminAssign",

"justification": "Assign the Exchange Recipient Administrator to the mail admin",

"roleDefinitionId": "31392ffb-586c-42d1-9346-e59415a2cc4e",

"directoryScopeId": "/",

"principalId": "aaaaaaaa-bbbb-cccc-1111-222222222222",

"scheduleInfo": {

"startDateTime": "2022-04-10T00:00:00Z",

"expiration": {

"type": "afterDuration",

"duration": "PT3H"

}

}

}

HTTP-válasz

Az alábbiakban egy példa látható a válaszra. Az itt látható válaszobjektum rövidülhet az olvashatóság érdekében.

{

"@odata.context": "https://graph.microsoft.com/v1.0/$metadata#roleManagement/directory/roleAssignmentScheduleRequests/$entity",

"id": "ac643e37-e75c-4b42-960a-b0fc3fbdf4b3",

"status": "Provisioned",

"createdDateTime": "2022-05-13T14:01:48.0145711Z",

"completedDateTime": "2022-05-13T14:01:49.8589701Z",

"approvalId": null,

"customData": null,

"action": "adminAssign",

"principalId": "aaaaaaaa-bbbb-cccc-1111-222222222222",

"roleDefinitionId": "31392ffb-586c-42d1-9346-e59415a2cc4e",

"directoryScopeId": "/",

"appScopeId": null,

"isValidationOnly": false,

"targetScheduleId": "ac643e37-e75c-4b42-960a-b0fc3fbdf4b3",

"justification": "Assign the Exchange Recipient Administrator to the mail admin",

"createdBy": {

"application": null,

"device": null,

"user": {

"displayName": null,

"id": "00aa00aa-bb11-cc22-dd33-44ee44ee44ee"

}

},

"scheduleInfo": {

"startDateTime": "2022-05-13T14:01:49.8589701Z",

"recurrence": null,

"expiration": {

"type": "afterDuration",

"endDateTime": null,

"duration": "PT3H"

}

},

"ticketInfo": {

"ticketNumber": null,

"ticketSystem": null

}

}

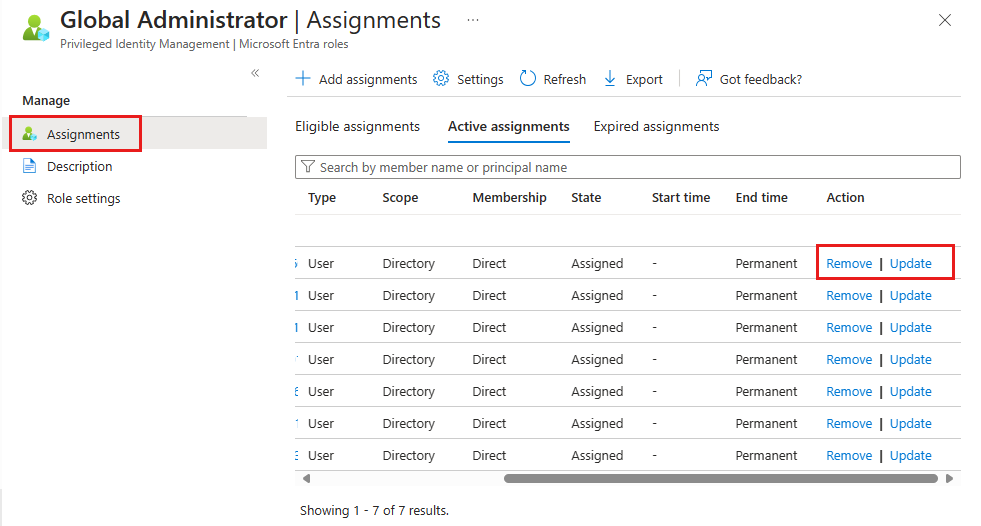

Meglévő szerepkör-hozzárendelés frissítése vagy eltávolítása

Egy meglévő szerepkör-hozzárendelés frissítéséhez vagy eltávolításához kövesse az alábbi lépéseket. Microsoft Entra ID P2 vagy Microsoft Entra ID-kezelés licencelt ügyfelek: Ne rendeljen hozzá csoportot aktívként egy szerepkörhöz a Microsoft Entra ID és a Privileged Identity Management (PIM) használatával. Részletes magyarázatért tekintse meg az ismert problémákat.

Jelentkezzen be a Microsoft Entra Felügyeleti központba legalább emelt szintű szerepkör-rendszergazdaként.

Keresse meg az identitásszabályozási>privileged Identity Management>Microsoft Entra szerepköröket.

Válassza a Szerepkörök lehetőséget a Microsoft Entra ID szerepköreinek listájának megtekintéséhez.

Jelölje ki a frissíteni vagy eltávolítani kívánt szerepkört.

Keresse meg a szerepkör-hozzárendelést a Jogosult szerepkörök vagy az Aktív szerepkörök lapon.

A szerepkör-hozzárendelés frissítéséhez vagy eltávolításához válassza a Frissítés vagy eltávolítás lehetőséget.

Jogosult hozzárendelés eltávolítása a Microsoft Graph API-n keresztül

Az alábbiakban egy http-mintakérést követünk, amely visszavon egy jogosult hozzárendelést egy szerepkörhöz egy tagtól. Az API-parancsokkal, például a C# és a JavaScript nyelvre vonatkozó kérésmintákkal kapcsolatos részletekért lásd : Create roleEligibilityScheduleRequests.

Kérelem

POST https://graph.microsoft.com/v1.0/roleManagement/directory/roleEligibilityScheduleRequests

{

"action": "AdminRemove",

"justification": "abcde",

"directoryScopeId": "/",

"principalId": "aaaaaaaa-bbbb-cccc-1111-222222222222",

"roleDefinitionId": "88d8e3e3-8f55-4a1e-953a-9b9898b8876b"

}

Válasz

{

"@odata.context": "https://graph.microsoft.com/v1.0/$metadata#roleManagement/directory/roleEligibilityScheduleRequests/$entity",

"id": "fc7bb2ca-b505-4ca7-ad2a-576d152633de",

"status": "Revoked",

"createdDateTime": "2021-07-15T20:23:23.85453Z",

"completedDateTime": null,

"approvalId": null,

"customData": null,

"action": "AdminRemove",

"principalId": "aaaaaaaa-bbbb-cccc-1111-222222222222",

"roleDefinitionId": "88d8e3e3-8f55-4a1e-953a-9b9898b8876b",

"directoryScopeId": "/",

"appScopeId": null,

"isValidationOnly": false,

"targetScheduleId": null,

"justification": "test",

"scheduleInfo": null,

"createdBy": {

"application": null,

"device": null,

"user": {

"displayName": null,

"id": "5d851eeb-b593-4d43-a78d-c8bd2f5144d2"

}

},

"ticketInfo": {

"ticketNumber": null,

"ticketSystem": null

}

}

Következő lépések

Visszajelzés

Hamarosan elérhető: 2024-ben fokozatosan kivezetjük a GitHub-problémákat a tartalom visszajelzési mechanizmusaként, és lecseréljük egy új visszajelzési rendszerre. További információ: https://aka.ms/ContentUserFeedback.

Visszajelzés küldése és megtekintése a következőhöz: