Jelszó nélküli hitelesítés támogatása FIDO2-kulcsokkal a fejlesztés alatt lévő alkalmazásokban

Ezek a konfigurációk és ajánlott eljárások segítenek elkerülni azokat a gyakori forgatókönyveket, amelyek megakadályozzák , hogy a FIDO2 jelszó nélküli hitelesítés elérhető legyen az alkalmazások felhasználói számára.

Általános ajánlott eljárások

Tartományi tippek

Ne használjon tartományi tippet az otthoni felderítés megkerüléséhez. Ez a funkció egyszerűbbé teszi a bejelentkezéseket, de előfordulhat, hogy az összevont identitásszolgáltató nem támogatja a jelszó nélküli hitelesítést.

Adott hitelesítő adatok megkövetelése

SAML használata esetén ne adja meg, hogy jelszóra van-e szükség a RequestedAuthnContext elem használatával.

A RequestedAuthnContext elem nem kötelező, ezért a probléma megoldásához eltávolíthatja azt az SAML-hitelesítési kérelmekből. Ez egy általános ajánlott eljárás, mivel az elem használatával más hitelesítési lehetőségek, például a többtényezős hitelesítés is megakadályozhatják a megfelelő működést.

A legutóbb használt hitelesítési módszer használata

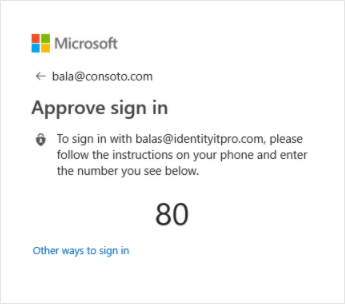

Először a felhasználó által legutóbb használt bejelentkezési módszert jeleníti meg a rendszer. Ez zavart okozhat, ha a felhasználók úgy vélik, hogy az első bemutatott lehetőséget kell használniuk. Azonban választhatnak egy másik lehetőséget is, ha az alább látható "Egyéb bejelentkezési módok" lehetőséget választják.

Platformspecifikus ajánlott eljárások

Asztali

A hitelesítés implementálásának ajánlott lehetőségei a következők:

- A Microsoft Authentication Libraryt (MSAL) használó asztali .NET-alkalmazásoknak a Windows Authentication Managert (WAM) kell használniuk. Ezt az integrációt és annak előnyeit a GitHubon dokumentáljuk.

- A WebView2 használatával támogatja a FIDO2-t egy beágyazott böngészőben.

- Használja a rendszerböngészőt. Az asztali platformok MSAL-kódtárai alapértelmezés szerint ezt a módszert használják. A FIDO2 böngészőkompatibilitásáról szóló oldalunkon ellenőrizheti, hogy a használt böngésző támogatja-e a FIDO2-hitelesítést.

Mobile

A FIDO2 az asWebAuthenticationSession vagy közvetítőintegrációval rendelkező MSAL-t használó natív iOS-alkalmazások esetében támogatott. A broker a Microsoft Authenticatorban iOS-en, a Microsoft Intune Céges portál macOS-en érhető el.

Győződjön meg arról, hogy a hálózati proxy nem blokkolja az Apple által társított tartományérvényesítést. A FIDO2-hitelesítéshez az Apple társított tartományérvényesítésének sikeresnek kell lennie, ami bizonyos Apple-tartományokat ki kell zárni a hálózati proxykból. További információ: Apple-termékek használata vállalati hálózatokon.

A fido2 natív Android-alkalmazások támogatása jelenleg fejlesztés alatt áll.

Ha nem MSAL-t használ, akkor is a rendszer webböngészőt kell használnia a hitelesítéshez. Az olyan funkciók, mint az egyszeri bejelentkezés és a feltételes hozzáférés, a rendszer webböngészője által biztosított megosztott webes felületre támaszkodnak. Ez azt jelenti, hogy a Chrome Egyéni lapok (Android) vagy a felhasználó hitelesítése webszolgáltatáson keresztül | Az Apple fejlesztői dokumentációja (iOS).

Webes és egyoldalas alkalmazások

A fido2 jelszó nélküli hitelesítés rendelkezésre állása a böngésző és a platform kombinációjától függ a webböngészőben futó alkalmazásokhoz. A FIDO2 kompatibilitási mátrixában ellenőrizheti, hogy a felhasználók által használt kombináció támogatott-e.

További lépések

Jelszó nélküli hitelesítési lehetőségek a Microsoft Entra ID-hoz