Megjegyzés

Az oldalhoz való hozzáféréshez engedély szükséges. Megpróbálhat bejelentkezni vagy módosítani a címtárat.

Az oldalhoz való hozzáféréshez engedély szükséges. Megpróbálhatja módosítani a címtárat.

Áttekintés

Amikor a helyszíni környezetet a Microsoft Entra-azonosítóval egyesíti, megbízhatósági kapcsolatot hoz létre a helyszíni identitásszolgáltató és a Microsoft Entra-azonosító között. A Microsoft Entra Connect képes kezelni a helyszíni Active Directory összevonási szolgáltatás (AD FS) és a Microsoft Entra ID közötti összevonást. Ez a cikk áttekintést nyújt az alábbiakról:

- A Microsoft Entra Connect által konfigurált különféle megbízhatósági beállítások.

- A Microsoft Entra Connect által beállított kibocsátási átalakítási szabályok (jogcímek szabályai).

- A jogcímszabályok biztonsági mentése és visszaállítása a frissítések és a konfigurációfrissítések között.

- Ajánlott eljárás az AD FS megbízhatóságának a Microsoft Entra-azonosítóval való védelméhez és monitorozásához.

A Microsoft Entra Connect által szabályozott beállítások

A Microsoft Entra Connect csak a Microsoft Entra-azonosító megbízhatóságával kapcsolatos beállításokat kezel. A Microsoft Entra Connect nem módosítja az AD FS-ben lévő többi függő entitás megbízhatósági beállításait. A Beállítások Microsoft Entra Connect vezérlői az alábbi táblázatban találhatók:

| Beállítás | Leírás |

|---|---|

| Tokenaláíró tanúsítvány | A Microsoft Entra Connect segítségével alaphelyzetbe állíthatja és újra létrehozhatja a megbízhatóságot a Microsoft Entra-azonosítóval. A Microsoft Entra Connect egyszeri azonnali cserét hajt végre az AD FS-hez tartozó jogkivonat-aláíró tanúsítványokon, és frissíti a Microsoft Entra tartományi összekapcsolási beállításait. |

| Token aláíró algoritmus | A Microsoft azt javasolja, hogy az SHA-256-ot használja jogkivonat-aláíró algoritmusként. A Microsoft Entra Connect képes észlelni, hogy a jogkivonat-aláírási algoritmus az SHA-256-nál kevésbé biztonságos értékre van-e beállítva. A következő lehetséges konfigurációs műveletben sha-256-ra frissíti a beállítást. Az új jogkivonat-aláíró tanúsítvány használatához a többi hitelesítéssel megbízott felet is frissíteni kell. |

| Microsoft Entra ID megbízhatósági azonosító | A Microsoft Entra Connect beállítja a Microsoft Entra ID megbízhatósági azonosítójának megfelelő azonosító értékét. Az AD FS egyedileg azonosítja a Microsoft Entra-azonosító megbízhatóságát az azonosító érték használatával. |

| Microsoft Entra-végpontok | A Microsoft Entra Connect gondoskodik arról, hogy a Microsoft Entra ID megbízhatóságához konfigurált végpontok mindig a legújabb ajánlott értékeknek megfelelően legyenek konfigurálva a rugalmasság és a teljesítmény szempontjából. |

| Kiadási átalakítási szabályok | Számos jogcímszabályra van szükség a Microsoft Entra ID funkcióinak optimális teljesítményéhez összevont beállításban. A Microsoft Entra Connect gondoskodik arról, hogy a Microsoft Entra-azonosító megbízhatósága mindig az ajánlott jogcímszabályok megfelelő készletével legyen konfigurálva. |

| Másodlagos azonosító | Ha a szinkronizálás alternatív azonosító használatára van konfigurálva, a Microsoft Entra Connect úgy konfigurálja az AD FS-t, hogy alternatív azonosítóval végezzen hitelesítést. |

| Automatikus metaadat-frissítés | A Microsoft Entra-azonosítóval való megbízhatóság automatikus metaadat-frissítésre van konfigurálva. Az AD FS rendszeres időközönként ellenőrzi a Microsoft Entra ID megbízhatóság metaadatait, és up-to-date állapotban tartja, ha a Microsoft Entra ID oldalán megváltozik. |

| Integrált Windows-hitelesítés (IWA) | A Microsoft Entra hibrid csatlakoztatási művelete során az IWA engedélyezve van az eszközregisztrációhoz, hogy megkönnyítse a Microsoft Entra hibrid csatlakoztatását az alsó szintű eszközökhöz |

A Microsoft Entra Connect által konfigurált végrehajtási folyamatok és összevonási beállítások

A Microsoft Entra Connect nem frissíti a Microsoft Entra ID megbízhatósági beállításait a konfigurációs folyamatok során. A módosított beállítások attól függenek, hogy melyik tevékenység vagy végrehajtási folyamat van végrehajtva. Az alábbi táblázat a különböző végrehajtási folyamatokban érintett beállításokat sorolja fel.

| Végrehajtási folyamat | Beállítások érintettek |

|---|---|

| Első gyors telepítés | Egyik sem |

| Első átmenő telepítés (új AD FS-farm) | Létrehoznak egy új AD FS-farmot, és a Microsoft Entra ID-vel a semmiből alakítanak ki egy kapcsolatot. |

| Első telepítés (meglévő AD FS-farma, meglévő Microsoft Entra ID-hitelesítés) | Microsoft Entra ID megbízhatósági azonosító, kiállítási átalakítási szabályok, Microsoft Entra-végpontok, alternatív azonosító (ha szükséges), automatikus metaadatok frissítése |

| A Microsoft Entra-azonosító megbízhatóságának alaphelyzetbe állítása | Jogkivonat-aláíró tanúsítvány, jogkivonat-aláírási algoritmus, Microsoft Entra-azonosító megbízhatósági azonosító, kiállítási átalakítási szabályok, Microsoft Entra-végpontok, alternatív azonosító (ha szükséges), automatikus metaadat-frissítés |

| Összevonási kiszolgáló hozzáadása | Egyik sem |

| WAP-kiszolgáló hozzáadása | Egyik sem |

| Eszközbeállítások | Kibocsátási átalakító szabályok, IWA az eszközregisztrációhoz |

| Összevont tartomány hozzáadása | Ha a tartomány első hozzáadása folyamatban van, azaz a beállítás egyetlen tartomány összevonásról többtartományos összevonásra változik – a Microsoft Entra Connect az alapoktól újra létrehozza a megbízhatóságot. Ha a Microsoft Entra ID-vel kapcsolatos megbízhatóság már több tartományhoz van beállítva, csak a kibocsátási átalakítási szabályok módosulnak. |

| TLS frissítése | Egyik sem |

Amikor bármilyen beállítást módosítanak, a Microsoft Entra Connect biztonsági másolatot készít az aktuális megbízhatósági beállításokról minden olyan művelet során %ProgramData%\AADConnect\ADFS

Jegyzet

Az 1.1.873.0-s verzió előtt a biztonsági mentés csak kibocsátási átalakítási szabályokból állt, és ezeket a varázsló nyomkövetési naplófájljában mentették.

A Microsoft Entra Connect által meghatározott kibocsátási átalakítási szabályok

A Microsoft Entra Connect gondoskodik arról, hogy a Microsoft Entra-azonosító megbízhatósága mindig az ajánlott jogcímszabályok megfelelő készletével legyen konfigurálva. A Microsoft a Microsoft Entra Connect használatát javasolja a Microsoft Entra ID megbízhatóságának kezeléséhez. Ez a szakasz a kibocsátási átalakítási szabályok készletét és azok leírását sorolja fel.

| Szabály neve | Leírás |

|---|---|

| Probléma UPN | Ez a szabály lekérdezi a userprincipalname értékét a userprincipalname szinkronizálási beállításaiban konfigurált attribútum alapján. |

| Objectguid és msdsconsistencyguid lekérdezése egyéni ImmutableId igényhez | Ez a szabály ideiglenes értéket ad hozzá az adatfolyamatba az objectguid és az msdsconsistencyguid értékhez, ha azok léteznek. |

| Ellenőrizze az msdsconsconsistencyguid meglétét | Attól függően, hogy az msdsconsconsistencyguid értéke létezik-e vagy sem, beállítunk egy ideiglenes jelölőt, amely az ImmutableId-ként használandó elemeket irányítja |

| Adja ki a msdsconsistencyguid azonosítót mint nem módosítható azonosítót, ha létezik | Adja ki az msdsconsistencyguid-ot mint ImmutableId, ha az érték létezik. |

| Adj ki ObjektumGuidSzabályt, ha az msdsConsistencyGuid szabály nem létezik | Ha az msdsconsistencyguid értéke nem létezik, az objectguid értéke ImmutableId értékként lesz kiállítva |

| Probléma névazonosító | Ez a szabály a névazonosító jogcím értékét állítja ki. |

| Fióktípus kiadása tartományhoz csatlakoztatott számítógépek esetén | Ha a hitelesített entitás egy tartományhoz csatlakozott eszköz, akkor ez a szabály a fióktípust "DJ"-ként adja ki, jelezvén, hogy tartományhoz csatlakozott eszközről van szó. |

| Adja meg az AccountType értékét USER-re, ha nem számítógépfiókról van szó. | Ha a hitelesítés alatt álló entitás felhasználó, ez a szabály felhasználóként állítja be a fiók típusát |

| Probléma merül fel, ha nem számítógépfiókról van szó | Ez a szabály akkor adja ki a kiállítóazonosító értékét, ha a hitelesítést végző entitás nem eszköz. Az érték egy regexen keresztül jön létre, amelyet a Microsoft Entra Connect konfigurál. A regex a Microsoft Entra Connect használatával összevont összes tartomány figyelembevételével jön létre. |

| Probléma a DJ-számítógép hitelesítésével kapcsolatban | Ez a szabály a kiállítóazonosító értékét adja ki, ha a hitelesítést végző entitás egy eszköz |

| Probléma a tartományhoz csatlakoztatott számítógépek onpremobjectguid elemével kapcsolatban | Ha a hitelesítés alatt álló entitás egy tartományhoz csatlakoztatott eszköz, akkor ez a szabály kiadja az eszköz helyszíni objectguid-ját. |

| Áthaladás az elsődleges SID-en | Ez a szabály a hitelesítést végző entitás elsődleges biztonsági azonosítóját adja ki |

| Igény átengedése – insideCorporateNetwork | Ez a szabály olyan jogcímet ad ki, amely segít a Microsoft Entra-azonosítónak tudni, hogy a hitelesítés vállalati hálózaton belülről vagy külsőleg érkezik-e |

| Átengedési jogcím – Psso | |

| Jelszólejárati igazolások kiállítása | Ez a szabály három jogcímet ad ki: a jelszó lejárati idejét, az autentikált entitás jelszavának hátralévő napjait, valamint az URL-címet, ahová a jelszó módosítására kell irányítani. |

| Átadási hivatkozás – hitelesítési módszerek referenciái | Az ebben a szabályban kiadott jogcím értéke azt jelzi, hogy milyen típusú hitelesítés történt az entitásra vonatkozólag. |

| Átengedési jogcím – azonnali multifaktoriális hitelesítés | A jogcím értéke azt az időpontot adja meg UTC-ben, amikor a felhasználó legutóbb többtényezős hitelesítést hajtott végre. |

| Átengedési igény – AlternateLoginID | Ez a szabály az AlternateLoginID jogcímet állítja ki, ha a hitelesítést alternatív bejelentkezési azonosítóval hajtották végre. |

Jegyzet

Az UPN és ImmutableId esetében a jogcímszabályok eltérnek, ha a Microsoft Entra Connect konfigurálása során nem alapértelmezett beállítást használ.

A kiállítási transzformációs szabályok visszaállítása

A Microsoft Entra Connect 1.1.873.0-s vagy újabb verziója biztonsági másolatot készít a Microsoft Entra ID megbízhatósági beállításairól, amikor a Microsoft Entra ID megbízhatósági beállításainak frissítése történik. A Microsoft Entra ID megbízhatósági beállításainak biztonsági másolata a %ProgramData%\AADConnect\ADFShelyen van tárolva. A fájlnév a következő formátumban van: AadTrust –<dátum>–<idő>.txt, például : AadTrust-20180710-150216.txt

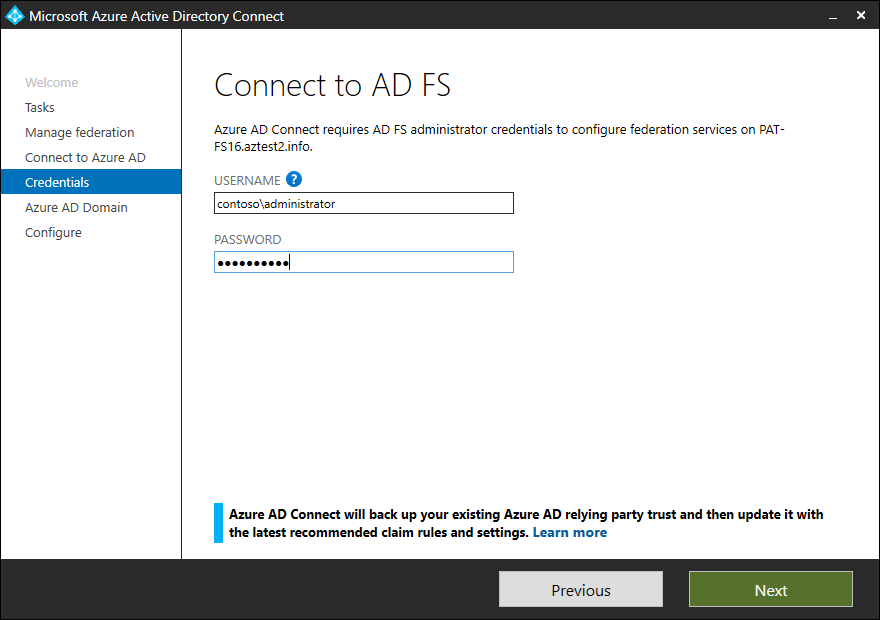

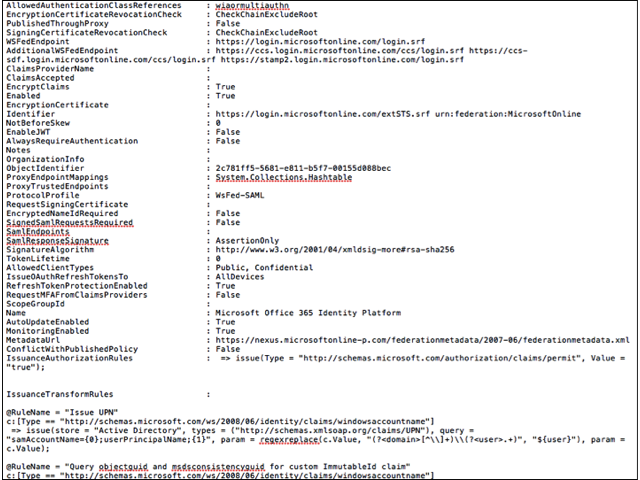

képernyőképe

képernyőképe

A kiadási átalakítás szabályai az alábbi javasolt lépések végrehajtásával állíthatók vissza:

- Az AD FS felügyeleti felhasználói felületének megnyitása a Kiszolgálókezelőben

- Nyissa meg a Microsoft Entra ID megbízhatósági tulajdonságait az AD FS Függőfél-megbízhatóságok > A Microsoft Office 365 Identitás-platform > Jogcímkiállítási szabályzat szerkesztése >

- Válassza ki a és adjon hozzá szabályt a

- A jogcímszabály-sablonban válassza a Jogcímek küldése egyéni szabály használatával lehetőséget, majd válassza a Következő lehetőséget.

- Másolja ki a jogcímszabály nevét a biztonsági mentésből, és illessze be a Jogcímszabály neve mezőbe.

- Másolja a követelmény szabályt a biztonsági mentési fájlból az Egyéni szabály szövegmezőbe, majd válassza a Befejezés lehetőséget.

Jegyzet

Győződjön meg arról, hogy a további szabályok nem ütköznek a Microsoft Entra Connect által konfigurált szabályokkal.

Ajánlott eljárás az AD FS megbízhatóságának a Microsoft Entra-azonosítóval való biztonságossá tételéhez és monitorozásához

Ha az AD FS-t a Microsoft Entra-azonosítóval összevonta, kritikus fontosságú, hogy az összevonási konfiguráció (az AD FS és a Microsoft Entra ID között konfigurált megbízhatósági kapcsolat) szorosan monitorozva legyen, és minden szokatlan vagy gyanús tevékenység rögzítve legyen. Ehhez javasoljuk, hogy állítson be riasztásokat, és értesítést kapjon, amikor bármilyen módosítás történik az összevonási konfigurációban. A riasztások beállításáról a Összevonási konfiguráció változásainak figyelésecímű témakörben olvashat.

Ha felhőalapú Microsoft Entra többtényezős hitelesítést használ, többtényezős hitelesítéshez összevont felhasználókkal, javasoljuk, hogy engedélyezze a további biztonsági védelmet. Ez a biztonsági védelem megakadályozza a felhőbeli Microsoft Entra többtényezős hitelesítés megkerülését, ha a Microsoft Entra-azonosítóval összevonták. Ha engedélyezve van egy összevont tartomány a Microsoft Entra-bérlőben, az biztosítja, hogy egy rossz szereplő ne tudja megkerülni a Többtényezős Microsoft Entra-hitelesítést. Ez úgy érhető el, hogy megakadályozza, hogy a rossz szereplő utánozza, hogy az identitásszolgáltató már végrehajtotta a többtényezős hitelesítést. A védelem új biztonsági beállítással engedélyezhető, federatedIdpMfaBehavior. További információ: Ajánlott eljárások az Active Directory összevonási szolgáltatások biztonságossá tételéhez