Oktatóanyag: A Microsoft Entra egyszeri bejelentkezés integrációja a Citrix ADC SAML Csatlakozás or-val a Microsoft Entra-azonosítóhoz (Kerberos-alapú hitelesítés)

Ebben az oktatóanyagban megtudhatja, hogyan integrálhatja a Citrix ADC SAML Csatlakozás or for Microsoft Entra ID-t a Microsoft Entra ID-val. Ha a Citrix ADC SAML Csatlakozás or for Microsoft Entra ID-t integrálja a Microsoft Entra ID-val, az alábbiakat teheti:

- A Microsoft Entra ID-ban szabályozhatja, hogy ki férhet hozzá a Citrix ADC SAML-Csatlakozás orhoz a Microsoft Entra-azonosítóhoz.

- Engedélyezze a felhasználóknak, hogy automatikusan bejelentkezhessenek a Citrix ADC SAML-Csatlakozás orba a Microsoft Entra-azonosítóhoz a Microsoft Entra-fiókjukkal.

- A fiókokat egy központi helyen kezelheti.

Előfeltételek

Első lépésként a következő elemekre van szüksége:

- Microsoft Entra-előfizetés. Ha nem rendelkezik előfizetéssel, ingyenes fiókot kaphat.

- Citrix ADC SAML Csatlakozás or a Microsoft Entra egyszeri bejelentkezésre (SSO) engedélyezett előfizetéséhez.

Forgatókönyv leírása

Ebben az oktatóanyagban a Microsoft Entra SSO-t konfigurálja és teszteli tesztkörnyezetben. Az oktatóanyag az alábbi forgatókönyveket tartalmazza:

SP által kezdeményezett egyszeri bejelentkezés a Citrix ADC SAML Csatlakozás orhoz a Microsoft Entra ID-hoz.

Éppen időben történő felhasználókiépítés a Citrix ADC SAML Csatlakozás or számára a Microsoft Entra ID-hoz.

Kerberos-alapú hitelesítés a Citrix ADC SAML Csatlakozás orhoz a Microsoft Entra-azonosítóhoz.

A Citrix ADC SAML Csatlakozás or fejlécalapú hitelesítése a Microsoft Entra ID-hoz.

Citrix ADC SAML Csatlakozás or hozzáadása a Microsoft Entra-azonosítóhoz a katalógusból

Ha a Microsoft Entra ID-hoz készült Citrix ADC SAML Csatlakozás ort a Microsoft Entra ID-val szeretné integrálni, először adja hozzá a Citrix ADC SAML Csatlakozás or for Microsoft Entra ID-t a gyűjteményből származó felügyelt SaaS-alkalmazások listájához:

Jelentkezzen be a Microsoft Entra felügyeleti központba legalább felhőalkalmazásként Rendszergazda istratorként.

Keresse meg az Identity>Applications>Enterprise-alkalmazásokat>Új alkalmazás.

A Gyűjtemény hozzáadása szakaszban adja meg a Citrix ADC SAML Csatlakozás or for Microsoft Entra ID kifejezést a keresőmezőbe.

Az eredmények között válassza a Citrix ADC SAML Csatlakozás or lehetőséget a Microsoft Entra ID-hoz, majd adja hozzá az alkalmazást. Várjon néhány másodpercet, amíg az alkalmazás hozzá lesz adva a bérlőhöz.

Másik lehetőségként használhatja a Vállalati alkalmazáskonfiguráció varázslót is. Ebben a varázslóban hozzáadhat egy alkalmazást a bérlőhöz, hozzáadhat felhasználókat/csoportokat az alkalmazáshoz, szerepköröket rendelhet hozzá, valamint végigvezetheti az egyszeri bejelentkezés konfigurációját is. További információ a Microsoft 365 varázslóiról.

A Microsoft Entra SSO konfigurálása és tesztelése a Citrix ADC SAML Csatlakozás orhoz a Microsoft Entra ID-hoz

A Microsoft Entra SSO konfigurálása és tesztelése Citrix ADC SAML Csatlakozás or használatával a Microsoft Entra ID-hoz egy B.Simon nevű tesztfelhasználó használatával. Ahhoz, hogy az egyszeri bejelentkezés működjön, létre kell hoznia egy kapcsolati kapcsolatot egy Microsoft Entra-felhasználó és a kapcsolódó felhasználó között a Citrix ADC SAML Csatlakozás or for Microsoft Entra ID-ban.

Ha a Microsoft Entra SSO-t a Citrix ADC SAML Csatlakozás or használatával szeretné konfigurálni és tesztelni a Microsoft Entra-azonosítóhoz, hajtsa végre a következő lépéseket:

Konfigurálja a Microsoft Entra egyszeri bejelentkezést , hogy a felhasználók használhassák ezt a funkciót.

Microsoft Entra tesztfelhasználó létrehozása – a Microsoft Entra egyszeri bejelentkezés teszteléséhez B.Simon használatával.

Rendelje hozzá a Microsoft Entra tesztfelhasználót , hogy B.Simon a Microsoft Entra SSO-t használhassa.

A Citrix ADC SAML Csatlakozás or konfigurálása a Microsoft Entra SSO-hoz – az egyszeri bejelentkezés beállításainak konfigurálásához az alkalmazás oldalán.

- Hozzon létre Citrix ADC SAML Csatlakozás ort a Microsoft Entra-tesztfelhasználó számára, hogy b.Simon megfelelője legyen a Citrix ADC SAML Csatlakozás orban a Microsoft Entra-azonosítóhoz, amely a felhasználó Microsoft Entra-reprezentációjához van csatolva.

SSO tesztelése – annak ellenőrzéséhez, hogy a konfiguráció működik-e.

A Microsoft Entra SSO konfigurálása

Ha engedélyezni szeretné a Microsoft Entra SSO-t az Azure Portal használatával, hajtsa végre az alábbi lépéseket:

Jelentkezzen be a Microsoft Entra felügyeleti központba legalább felhőalkalmazásként Rendszergazda istratorként.

Keresse meg az Identity>Applications>Enterprise-alkalmazásokat>a Citrix ADC SAML Csatlakozás or for Microsoft Entra ID alkalmazásintegrációs panelen, a Kezelés területen válassza az Egyszeri bejelentkezés lehetőséget.

A Select a single sign-on method panelen válassza az SAML lehetőséget.

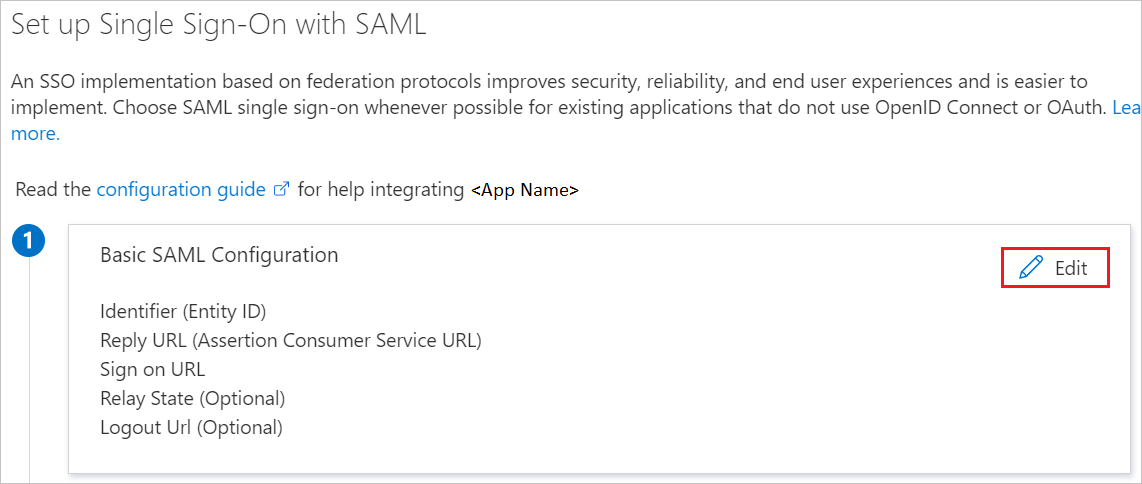

Az egyszeri bejelentkezés beállítása SAML-lel panelen válassza az egyszerű SAML-konfiguráció ceruzaikonját a beállítások szerkesztéséhez.

Az egyszerű SAML-konfiguráció szakaszban az alkalmazás IDP által kezdeményezett módban való konfigurálásához hajtsa végre a következő lépéseket:

Az Azonosító szövegmezőbe írjon be egy URL-címet, amely a következő mintával rendelkezik:

https://<YOUR_FQDN>A Válasz URL-cím szövegmezőbe írja be a következő mintát tartalmazó URL-címet:

http(s)://<YOUR_FQDN>.of.vserver/cgi/samlauth

Az alkalmazás SP által kezdeményezett módban való konfigurálásához válassza a További URL-címek beállítása lehetőséget, és hajtsa végre a következő lépést:

- A Bejelentkezési URL-cím szövegmezőbe írjon be egy olyan URL-címet, amely a következő mintával rendelkezik:

https://<YOUR_FQDN>/CitrixAuthService/AuthService.asmx

Feljegyzés

- Az ebben a szakaszban használt URL-címek nem valós értékek. Frissítse ezeket az értékeket az azonosító, a válasz URL és a bejelentkezési URL tényleges értékeivel. Az értékek lekéréséhez lépjen kapcsolatba a Citrix ADC SAML Csatlakozás or for Microsoft Entra ügyféltámogatási csapatával. Az egyszerű SAML-konfiguráció szakaszban látható mintákra is hivatkozhat.

- Az egyszeri bejelentkezés beállításához az URL-címeknek nyilvános webhelyekről kell elérhetőknek lenniük. Engedélyeznie kell a tűzfalat vagy más biztonsági beállításokat a Citrix ADC SAML Csatlakozás or for Microsoft Entra ID oldalán ahhoz, hogy a Microsoft Entra ID közzétehesse a jogkivonatot a konfigurált URL-címen.

- A Bejelentkezési URL-cím szövegmezőbe írjon be egy olyan URL-címet, amely a következő mintával rendelkezik:

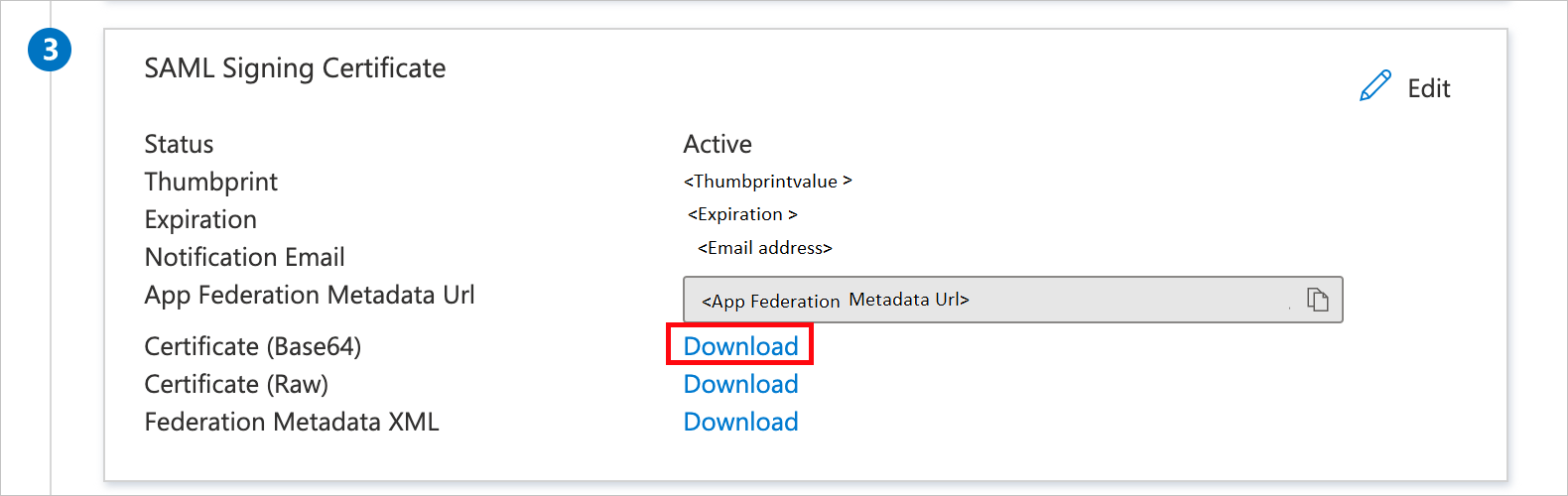

Az egyszeri bejelentkezés beállítása AZ SAML-lel panel SAML aláíró tanúsítvány szakasz alkalmazás-összevonási metaadatok URL-címéhez másolja ki az URL-címet, és mentse Jegyzettömb.

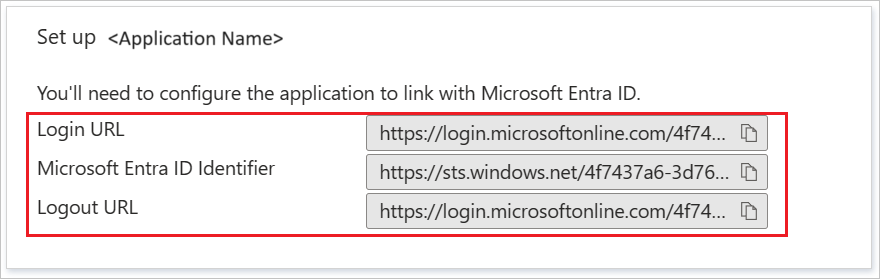

A Citrix ADC SAML Csatlakozás or beállítása a Microsoft Entra ID-hoz című szakaszban másolja ki a megfelelő URL-címeket a követelmények alapján.

Microsoft Entra-tesztfelhasználó létrehozása

Ebben a szakaszban egy B.Simon nevű tesztfelhasználót hoz létre.

- Jelentkezzen be a Microsoft Entra felügyeleti központba legalább felhasználói Rendszergazda istratorként.

- Keresse meg az Identitás>Felhasználók>Minden felhasználó elemet.

- Válassza az Új felhasználó>létrehozása lehetőséget a képernyő tetején.

- A Felhasználói tulajdonságok területen kövesse az alábbi lépéseket:

- A Megjelenítendő név mezőbe írja be a következőt

B.Simon: - A Felhasználónév mezőbe írja be a következőtusername@companydomain.extension: . Például:

B.Simon@contoso.com. - Jelölje be a Jelszó megjelenítése jelölőnégyzetet, majd írja be a Jelszó mezőben megjelenő értéket.

- Válassza az Áttekintés + létrehozás lehetőséget.

- A Megjelenítendő név mezőbe írja be a következőt

- Válassza a Létrehozás lehetőséget.

A Microsoft Entra tesztfelhasználó hozzárendelése

Ebben a szakaszban engedélyezi a B.Simon felhasználó számára az Azure SSO használatát azáltal, hogy hozzáférést ad a felhasználónak a Citrix ADC SAML Csatlakozás orhoz a Microsoft Entra-azonosítóhoz.

Keresse meg az Identity>Applications>Enterprise-alkalmazásokat.

Az alkalmazások listájában válassza a Citrix ADC SAML Csatlakozás or lehetőséget a Microsoft Entra-azonosítóhoz.

Az alkalmazás áttekintésében, a Kezelés csoportban válassza a Felhasználók és csoportok lehetőséget.

Válassza a Felhasználó hozzáadása lehetőséget. Ezután a Hozzárendelés hozzáadása párbeszédpanelen válassza a Felhasználók és csoportok lehetőséget.

A Felhasználók és csoportok párbeszédpanelen válassza a B.Simon lehetőséget a Felhasználók listából. Válassza a Kiválasztás lehetőséget

Ha egy szerepkört szeretne hozzárendelni a felhasználókhoz, a Szerepkör kiválasztása legördülő listából választhatja ki. Ha nincs beállítva szerepkör ehhez az alkalmazáshoz, az "Alapértelmezett hozzáférés" szerepkör van kiválasztva.

A Hozzárendelés hozzáadása párbeszédpanelen válassza a Hozzárendelés lehetőséget.

Citrix ADC SAML Csatlakozás or konfigurálása a Microsoft Entra SSO-hoz

Válassza ki a konfigurálni kívánt hitelesítés típusának lépéseire mutató hivatkozást:

Citrix ADC SAML Csatlakozás or konfigurálása a Microsoft Entra SSO-hoz Kerberos-alapú hitelesítéshez

A Citrix ADC SAML Csatlakozás or konfigurálása a Microsoft Entra SSO-hoz fejlécalapú hitelesítéshez

A webkiszolgáló közzététele

Virtuális kiszolgáló létrehozása:

Válassza a Forgalomkezelési>terheléselosztási>szolgáltatások lehetőséget.

Válassza a Hozzáadás lehetőséget.

Állítsa be az alkalmazásokat futtató webkiszolgáló alábbi értékeit:

- Szolgáltatásnév

- Kiszolgáló IP-címe/ Meglévő kiszolgáló

- Protokoll

- Port

A terheléselosztó konfigurálása

A terheléselosztó konfigurálása:

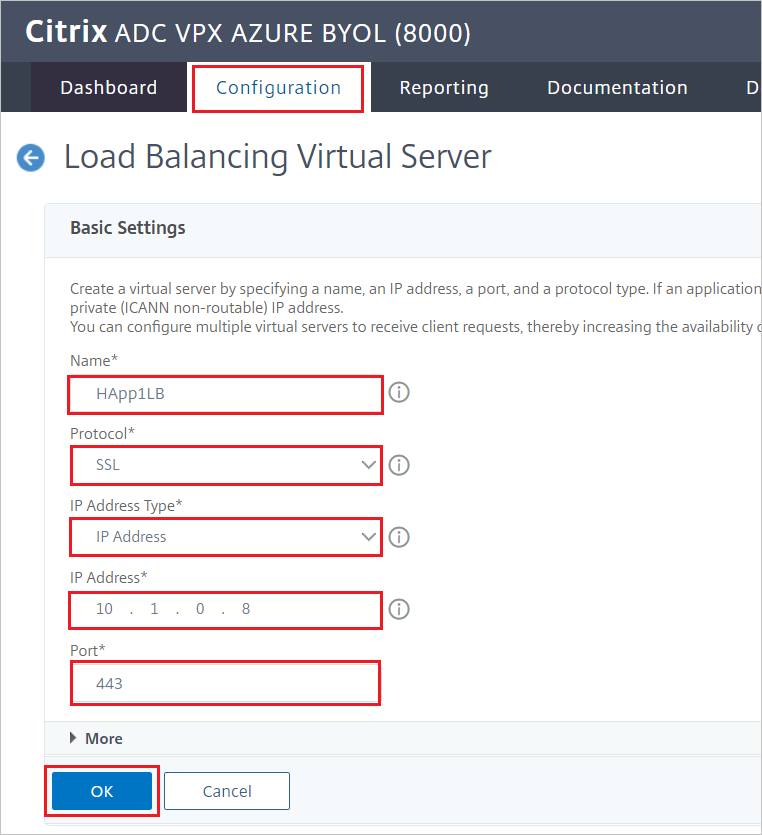

Nyissa meg a forgalomkezelési>terheléselosztási>virtuális kiszolgálókat.

Válassza a Hozzáadás lehetőséget.

Állítsa be a következő értékeket az alábbi képernyőképen leírtak szerint:

- Név

- Protokoll

- IP Address

- Port

Kattintson az OK gombra.

A virtuális kiszolgáló kötése

A terheléselosztó és a virtuális kiszolgáló összekapcsolása:

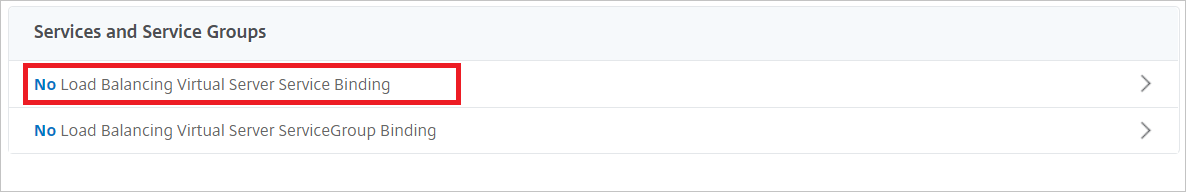

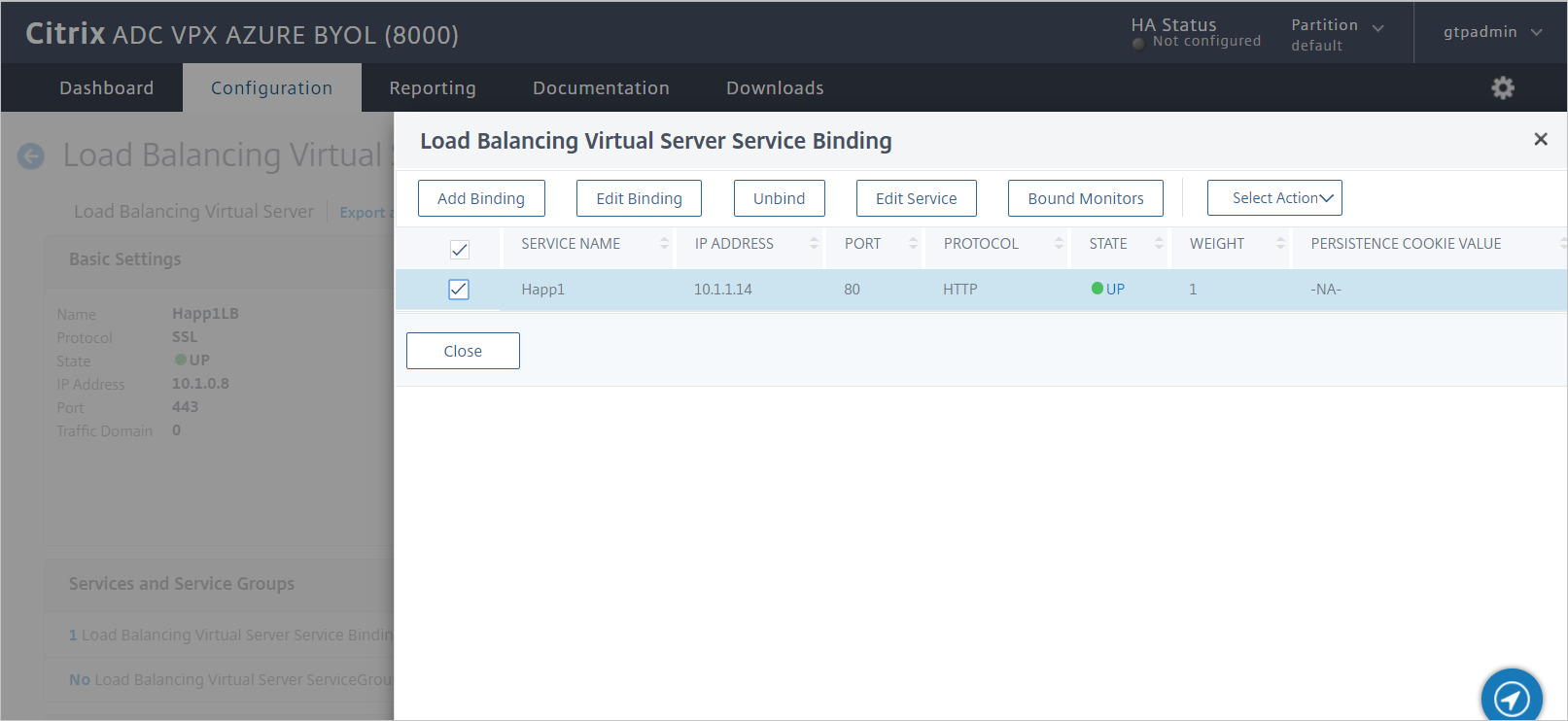

A Szolgáltatások és szolgáltatáscsoportok panelen válassza a Nincs terheléselosztási virtuális kiszolgáló szolgáltatáskötése lehetőséget.

Ellenőrizze a beállításokat az alábbi képernyőképen látható módon, majd válassza a Bezárás lehetőséget.

A tanúsítvány kötése

A szolgáltatás TLS-ként való közzétételéhez kösse össze a kiszolgálótanúsítványt, majd tesztelje az alkalmazást:

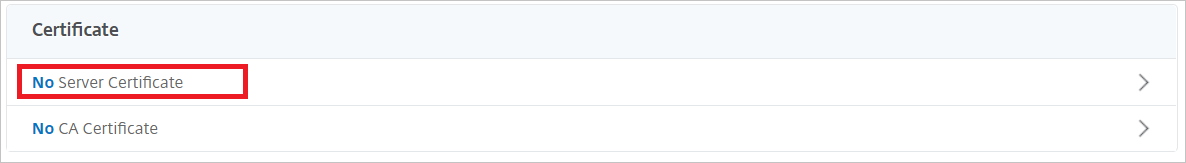

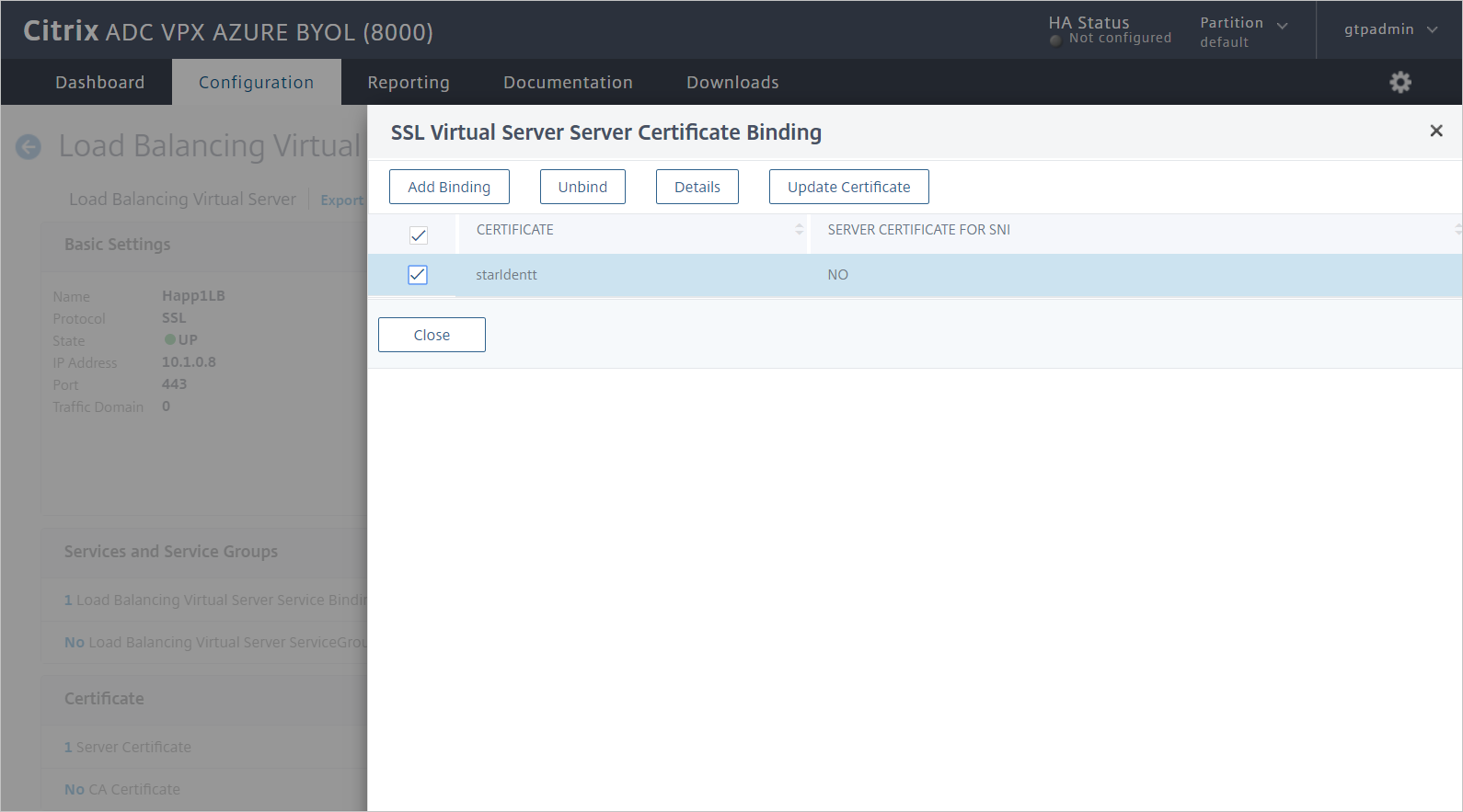

A Tanúsítvány területen válassza a Nincs kiszolgálói tanúsítvány lehetőséget.

Ellenőrizze a beállításokat az alábbi képernyőképen látható módon, majd válassza a Bezárás lehetőséget.

Citrix ADC SAML Csatlakozás or a Microsoft Entra SAML-profilhoz

A Citrix ADC SAML Csatlakozás or Microsoft Entra SAML-profilhoz való konfigurálásához töltse ki a következő szakaszokat.

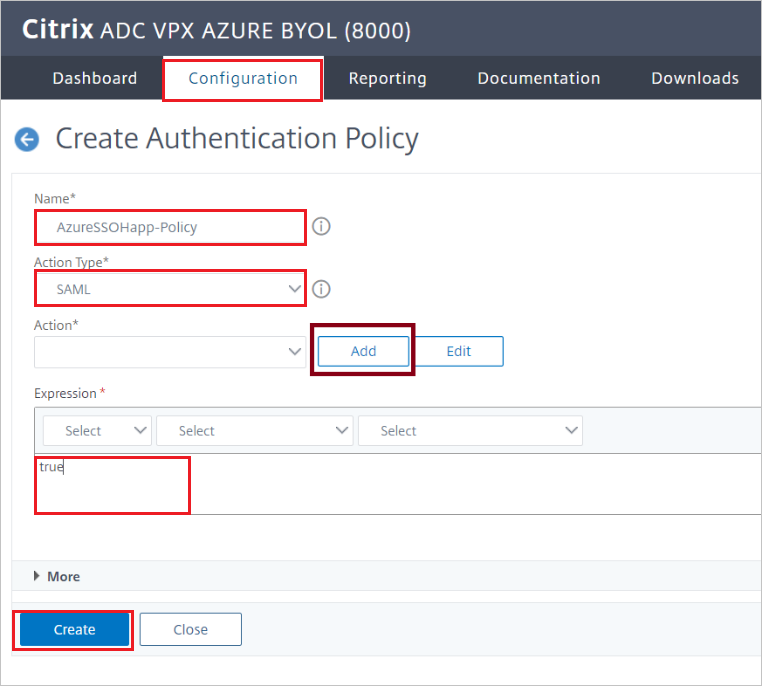

Hitelesítési szabályzat létrehozása

Hitelesítési szabályzat létrehozása:

Lépjen a Biztonsági>AAA – Alkalmazásforgalmi>szabályzatok>hitelesítési>hitelesítési házirendjeihez.

Válassza a Hozzáadás lehetőséget.

A Hitelesítési házirend létrehozása panelen adja meg vagy válassza ki a következő értékeket:

- Név: Adja meg a hitelesítési szabályzat nevét.

- Művelet: Adja meg az SAML értéket, majd válassza a Hozzáadás lehetőséget.

- Kifejezés: Adja meg az igaz értéket.

Válassza a Létrehozás lehetőséget.

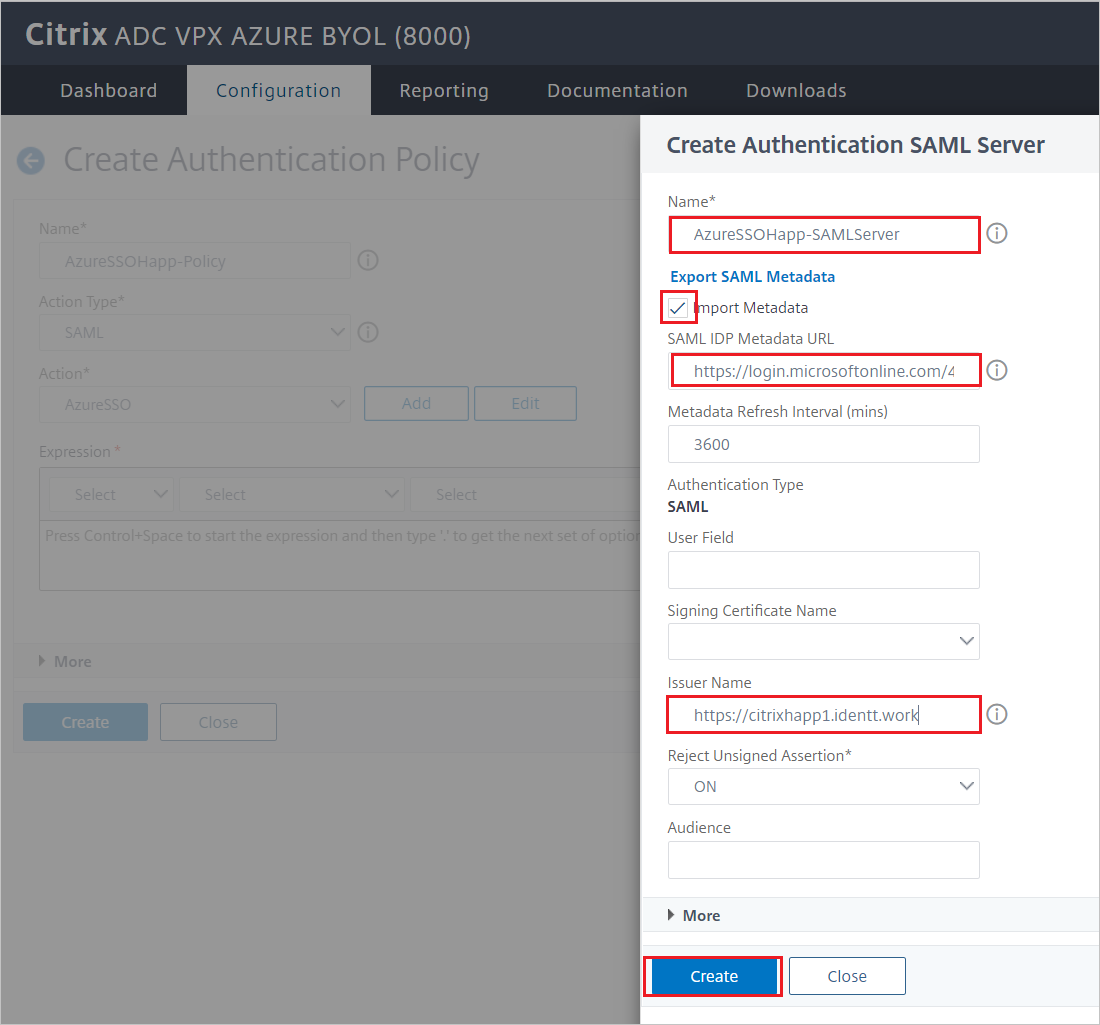

Hitelesítési SAML-kiszolgáló létrehozása

Hitelesítési SAML-kiszolgáló létrehozásához lépjen a Hitelesítési SAML-kiszolgáló létrehozása panelre, majd hajtsa végre a következő lépéseket:

A Név mezőben adja meg a hitelesítési SAML-kiszolgáló nevét.

Az SAML-metaadatok exportálása csoportban:

Jelölje be a Metaadatok importálása jelölőnégyzetet.

Adja meg a korábban másolt Azure SAML felhasználói felület összevonási metaadat-URL-címét.

A Kiállító neve mezőben adja meg a megfelelő URL-címet.

Válassza a Létrehozás lehetőséget.

Hitelesítési virtuális kiszolgáló létrehozása

Hitelesítési virtuális kiszolgáló létrehozása:

Nyissa meg a Biztonsági>AAA – Alkalmazásforgalmi>szabályzatok>hitelesítési>virtuális kiszolgálóit.

Válassza a Hozzáadás lehetőséget, majd hajtsa végre a következő lépéseket:

A Név mezőben adja meg a hitelesítési virtuális kiszolgáló nevét.

Jelölje be a Nem címezhető jelölőnégyzetet.

Protokoll esetén válassza az SSL lehetőséget.

Kattintson az OK gombra.

Válassza a Folytatás lehetőséget.

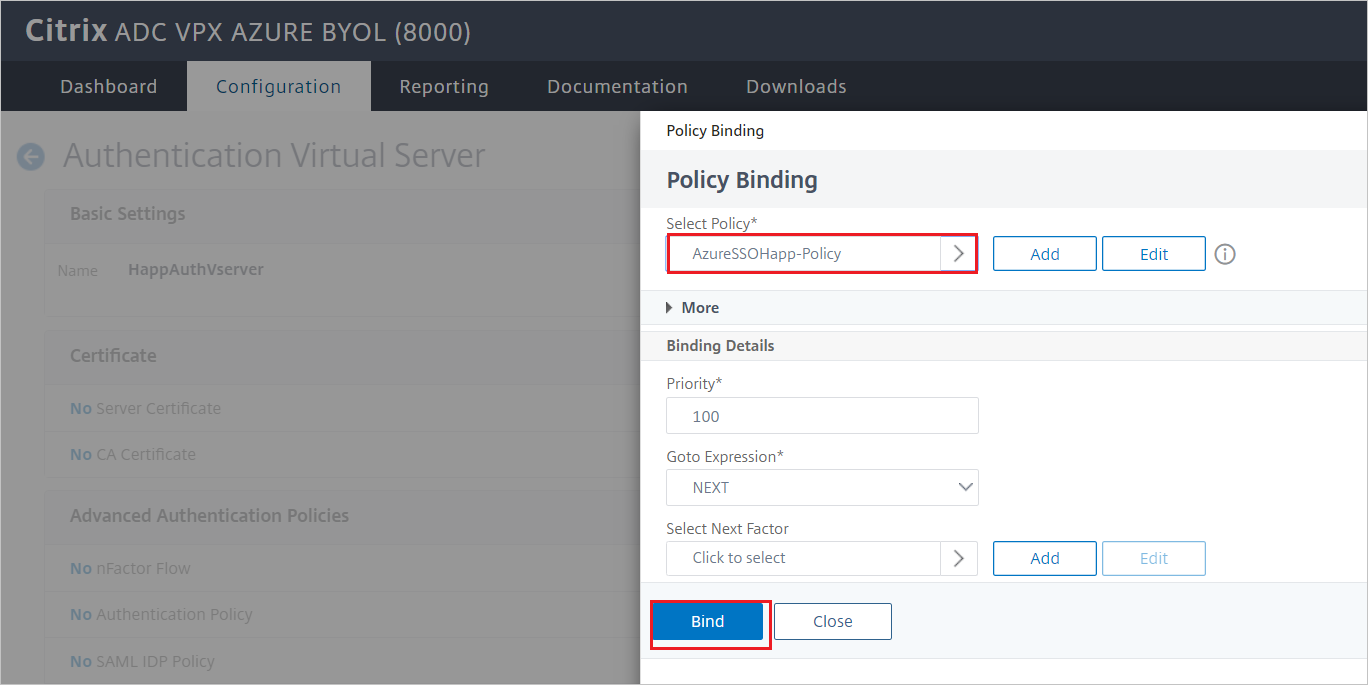

A hitelesítési virtuális kiszolgáló konfigurálása a Microsoft Entra-azonosító használatára

Módosítsa a hitelesítési virtuális kiszolgáló két szakaszát:

A Speciális hitelesítési szabályzatok panelen válassza a Nincs hitelesítési házirend lehetőséget.

A Szabályzatkötés panelen válassza ki a hitelesítési házirendet, majd válassza a Kötés lehetőséget.

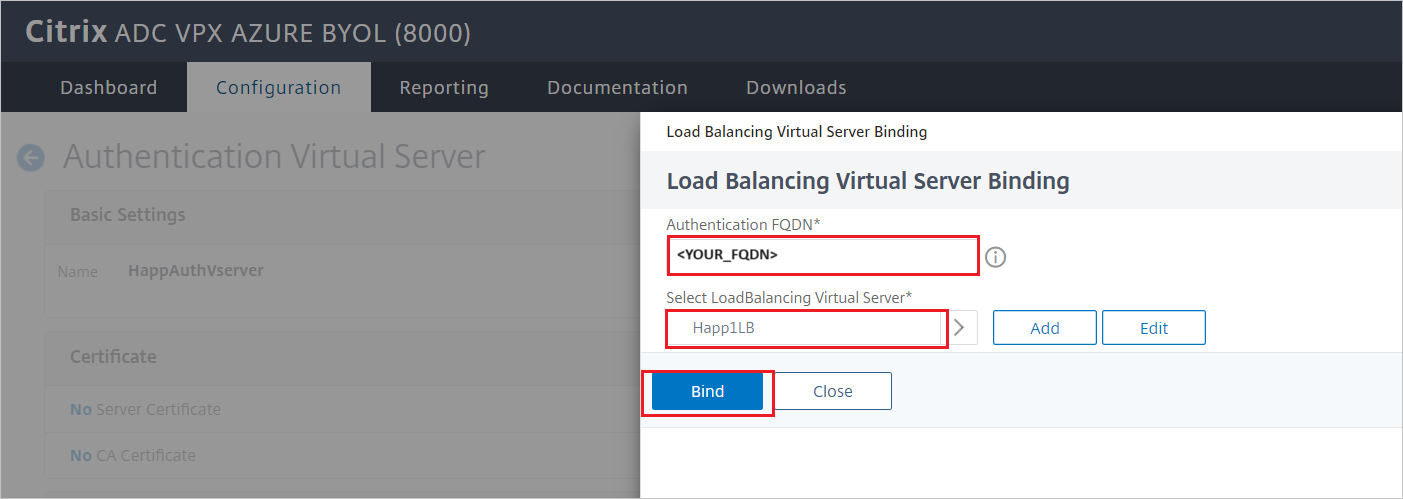

Az Űrlapalapú virtuális kiszolgálók panelen válassza a Nincs terheléselosztási virtuális kiszolgáló lehetőséget.

A hitelesítési teljes tartománynévhez adjon meg egy teljes tartománynevet (FQDN) (kötelező).

Válassza ki a Microsoft Entra-hitelesítéssel védeni kívánt terheléselosztási virtuális kiszolgálót.

Válassza a Kötés lehetőséget.

Feljegyzés

Győződjön meg arról, hogy a Hitelesítés virtuális kiszolgáló konfiguráció paneljén válassza a Kész lehetőséget.

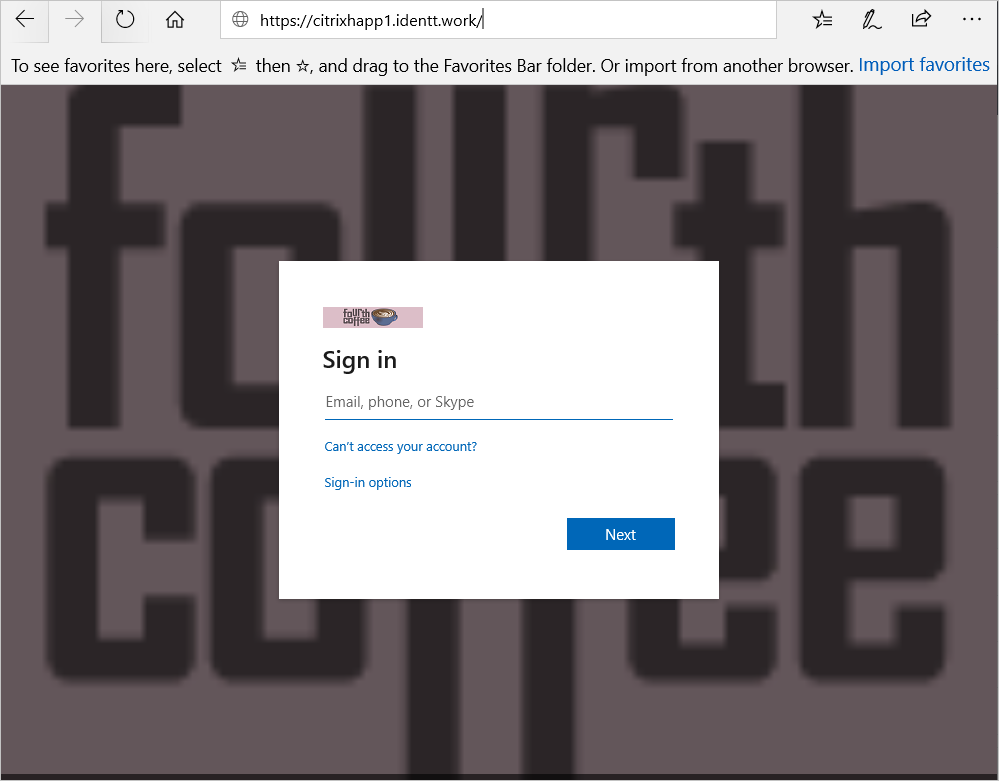

A módosítások ellenőrzéséhez nyissa meg a böngészőben az alkalmazás URL-címét. A korábban látott hitelesítés nélküli hozzáférés helyett a bérlő bejelentkezési oldalát kell látnia.

Citrix ADC SAML Csatlakozás or konfigurálása a Microsoft Entra SSO-hoz Kerberos-alapú hitelesítéshez

Kerberos-delegálási fiók létrehozása a Citrix ADC SAML Csatlakozás orhoz a Microsoft Entra ID-hoz

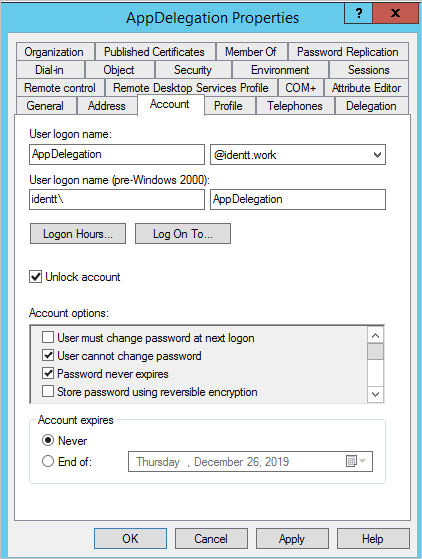

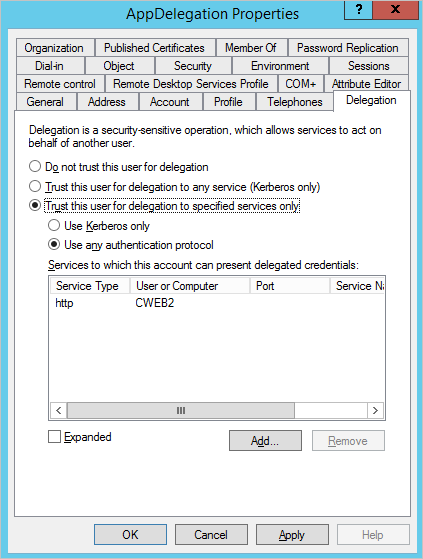

Hozzon létre egy felhasználói fiókot (ebben a példában az AppDelegation-t használjuk).

Állítson be egy GAZDAGÉP SPN-t ehhez a fiókhoz.

Példa:

setspn -S HOST/AppDelegation.IDENTT.WORK identt\appdelegationEbben a példában:

IDENTT.WORKA tartomány teljes tartományneve.identtA tartomány NetBIOS-neve.appdelegationA delegálási felhasználói fiók neve.

Konfigurálja a webkiszolgáló delegálását az alábbi képernyőképen látható módon:

Feljegyzés

A képernyőkép-példában a Windows Integrált hitelesítés (WIA) webhelyet futtató belső webkiszolgáló neve CWEB2.

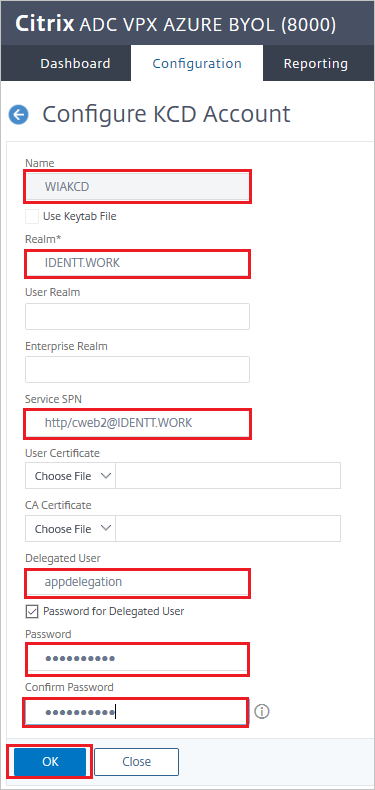

Citrix ADC SAML Csatlakozás or a Microsoft Entra AAA KCD-hez (Kerberos delegálási fiókok)

A Citrix ADC SAML Csatlakozás or konfigurálása Microsoft Entra AAA KCD-fiókhoz:

Nyissa meg a Citrix Gateway>AAA KCD (Kerberos korlátozott delegálás) fiókjait.

Válassza a Hozzáadás lehetőséget, majd adja meg vagy válassza ki a következő értékeket:

Név: Adja meg a KCD-fiók nevét.

Tartomány: Írja be a tartományt és a bővítményt nagybetűvel.

Service SPN:

http/<host/fqdn>@<DOMAIN.COM>.Feljegyzés

@DOMAIN.COMkötelező, és nagybetűsnek kell lennie. Példa:http/cweb2@IDENTT.WORKDelegált felhasználó: Adja meg a delegált felhasználónevet.

Jelölje be a Delegált felhasználó jelszava jelölőnégyzetet, és adja meg és erősítse meg a jelszót.

Kattintson az OK gombra.

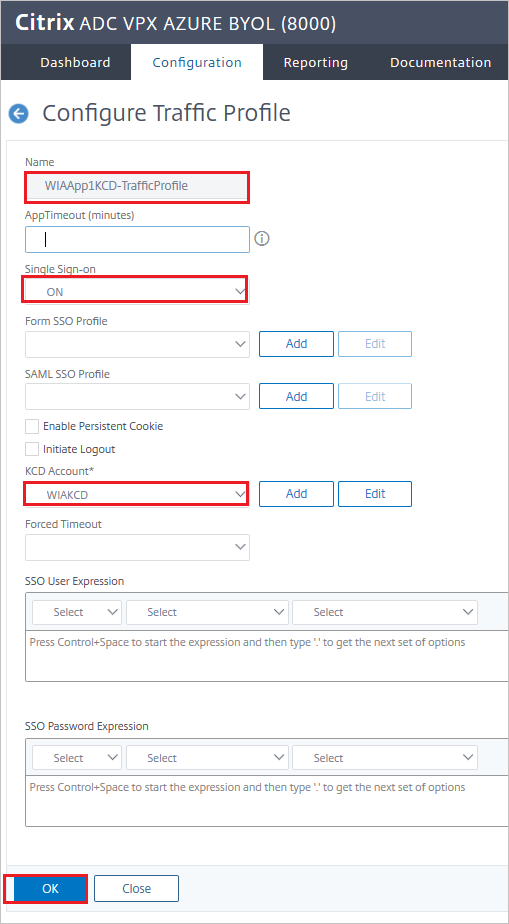

Citrix forgalmi szabályzat és forgalmi profil

A Citrix forgalmi szabályzatának és forgalmi profiljának konfigurálása:

Lépjen a Biztonsági>AAA – Alkalmazásforgalmi szabályzatok forgalmi>szabályzatai>, profiljai és űrlap SSO-profilokTraffic szabályzataihoz.

Válassza ki a forgalmi profilokat.

Válassza a Hozzáadás lehetőséget.

Forgalmi profil konfigurálásához adja meg vagy válassza ki a következő értékeket.

Név: Adja meg a forgalmi profil nevét.

Egyszeri bejelentkezés: Válassza a BE lehetőséget.

KCD-fiók: Válassza ki az előző szakaszban létrehozott KCD-fiókot.

Kattintson az OK gombra.

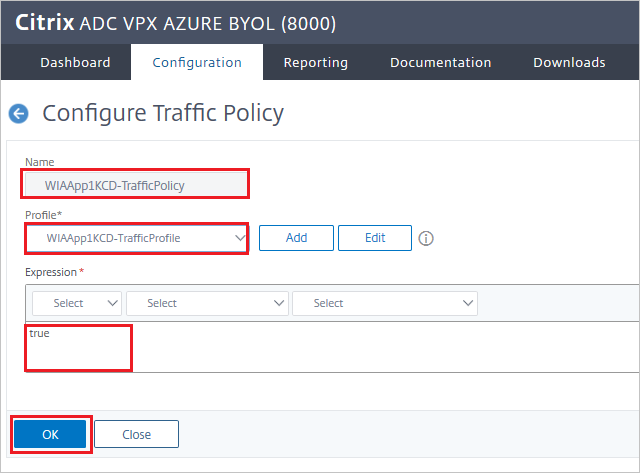

Válassza a Forgalmi szabályzat lehetőséget.

Válassza a Hozzáadás lehetőséget.

Forgalmi szabályzat konfigurálásához adja meg vagy válassza ki a következő értékeket:

Név: Adja meg a forgalomszabályzat nevét.

Profil: Válassza ki az előző szakaszban létrehozott forgalmi profilt.

Kifejezés: Adja meg az igaz értéket.

Kattintson az OK gombra.

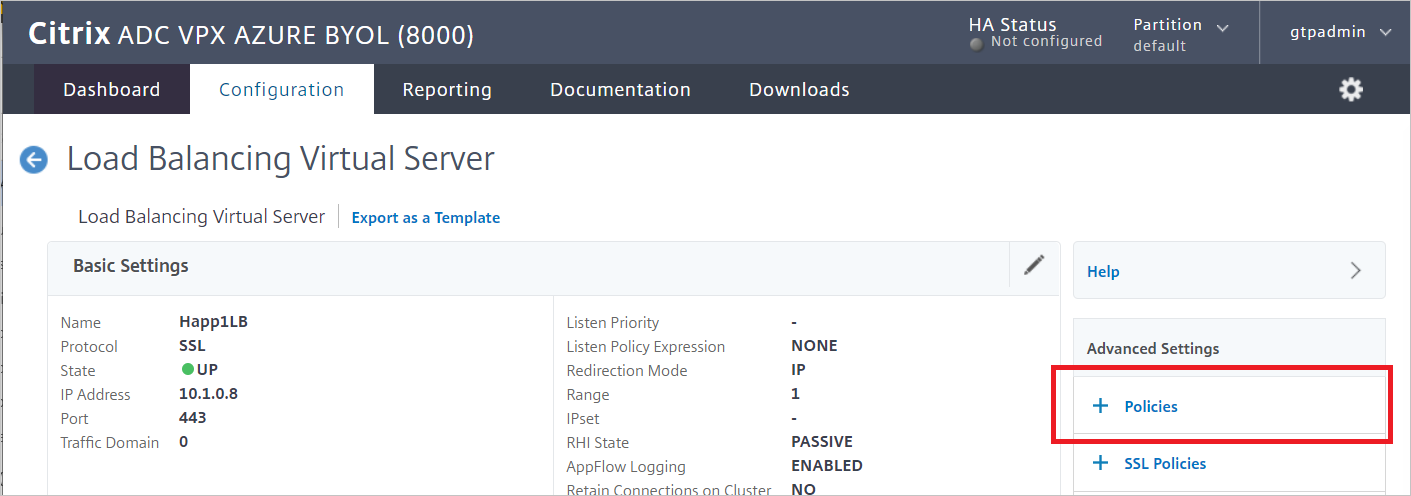

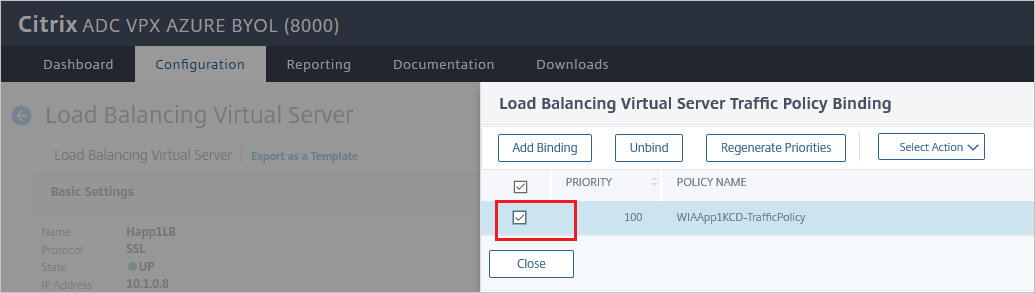

Forgalomszabályzat kötése virtuális kiszolgálóhoz a Citrixben

Forgalomszabályzat kötése virtuális kiszolgálóhoz a grafikus felhasználói felület használatával:

Nyissa meg a forgalomkezelési>terheléselosztási>virtuális kiszolgálókat.

A virtuális kiszolgálók listájában válassza ki azt a virtuális kiszolgálót, amelyhez az újraírási szabályzatot meg szeretné kötni, majd válassza a Megnyitás lehetőséget.

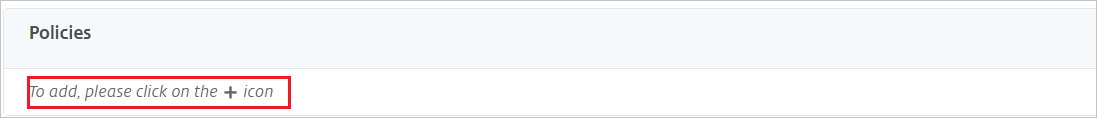

A Terheléselosztás virtuális kiszolgáló panel Speciális Gépház területén válassza a Szabályzatok lehetőséget. A NetScaler-példányhoz konfigurált összes szabályzat megjelenik a listában.

Jelölje be a virtuális kiszolgálóhoz kötni kívánt szabályzat neve melletti jelölőnégyzetet.

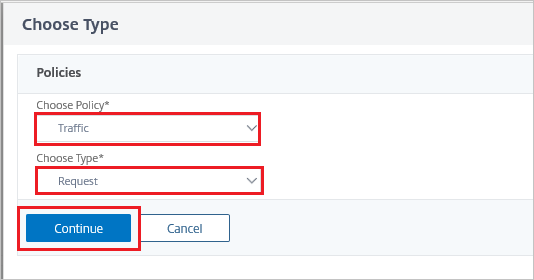

A Típus kiválasztása párbeszédpanelen:

A Házirend kiválasztása beállításnál válassza a Forgalom lehetőséget.

A Típus kiválasztása beállításhoz válassza a Kérés lehetőséget.

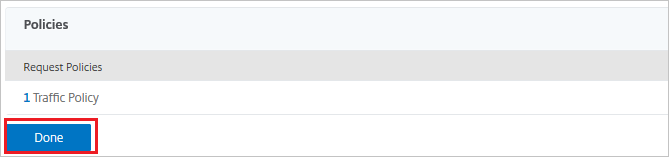

Ha a szabályzat kötött, válassza a Kész elemet.

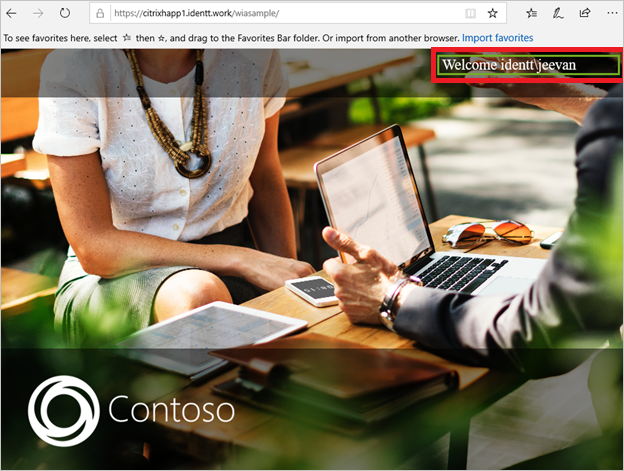

Tesztelje a kötést a WIA webhelyén.

Citrix ADC SAML Csatlakozás or létrehozása Microsoft Entra tesztfelhasználó számára

Ebben a szakaszban egy B.Simon nevű felhasználó jön létre a Citrix ADC SAML Csatlakozás orban a Microsoft Entra-azonosítóhoz. A Microsoft Entra ID-hoz készült Citrix ADC SAML Csatlakozás or támogatja az igény szerinti felhasználókiépítést, amely alapértelmezés szerint engedélyezve van. Ebben a szakaszban nem hajthat végre műveletet. Ha egy felhasználó még nem létezik a Citrix ADC SAML Csatlakozás or for Microsoft Entra ID-ban, a rendszer egy újat hoz létre a hitelesítés után.

Feljegyzés

Ha manuálisan kell létrehoznia egy felhasználót, forduljon a Citrix ADC SAML Csatlakozás orhoz a Microsoft Entra ügyféltámogatási csapatához.

Egyszeri bejelentkezés tesztelése

Ebben a szakaszban az alábbi beállításokkal tesztelheti a Microsoft Entra egyszeri bejelentkezési konfigurációját.

Kattintson az alkalmazás tesztelésére, ez átirányítja a Citrix ADC SAML Csatlakozás orra a Microsoft Entra bejelentkezési URL-címéhez, ahol elindíthatja a bejelentkezési folyamatot.

Nyissa meg közvetlenül a Citrix ADC SAML Csatlakozás ort a Microsoft Entra bejelentkezési URL-címéhez, és indítsa el onnan a bejelentkezési folyamatot.

Használhatja a Microsoft Saját alkalmazások. Amikor a Saját alkalmazások a Microsoft Entra ID csempéhez tartozó Citrix ADC SAML Csatlakozás orra kattint, a rendszer átirányítja a Citrix ADC SAML Csatlakozás orra a Microsoft Entra bejelentkezési URL-címéhez. A Saját alkalmazások további információ: Bevezetés a Saját alkalmazások.

Következő lépések

Miután konfigurálta a Citrix ADC SAML Csatlakozás ort a Microsoft Entra-azonosítóhoz, kényszerítheti a munkamenet-vezérlést, amely valós időben védi a szervezet bizalmas adatainak kiszivárgását és beszivárgását. A munkamenet-vezérlés a feltételes hozzáféréstől terjed ki. Megtudhatja, hogyan kényszerítheti a munkamenet-vezérlést az Felhőhöz készült Microsoft Defender Apps használatával.

Visszajelzés

Hamarosan elérhető: 2024-ben fokozatosan kivezetjük a GitHub-problémákat a tartalom visszajelzési mechanizmusaként, és lecseréljük egy új visszajelzési rendszerre. További információ: https://aka.ms/ContentUserFeedback.

Visszajelzés küldése és megtekintése a következőhöz: