Oktatóanyag: A Microsoft Entra SSO integrációja a GitHub Enterprise Cloud - Enterprise-fiókkal

Ebben az oktatóanyagban megtudhatja, hogyan állíthat be Microsoft Entra SAML-integrációt egy GitHub Enterprise Cloud - Enterprise-fiókkal. Ha a GitHub Enterprise Cloud – Nagyvállalati fiókot a Microsoft Entra ID azonosítójával integrálja, az alábbiakat teheti:

- A Microsoft Entra-azonosítóban szabályozhatja, hogy ki férhet hozzá a GitHub Enterprise-fiókhoz és a vállalati fiókon belüli összes szervezethez.

Előfeltételek

Első lépésként a következő elemekre van szüksége:

- Microsoft Entra-előfizetés. Ha nem rendelkezik előfizetéssel, ingyenes fiókot kaphat.

- Egy GitHub Enterprise-fiók.

- Egy GitHub-felhasználói fiók, amely nagyvállalati fiók tulajdonosa.

Forgatókönyv leírása

Ebben az oktatóanyagban konfigurál egy SAML-integrációt egy GitHub Enterprise-fiókhoz, és teszteli a vállalati fiók tulajdonosát, valamint a vállalati/szervezeti tagok hitelesítését és hozzáférését.

Megjegyzés:

A GitHub-alkalmazás Enterprise Cloud - Enterprise Account nem támogatja az automatikus SCIM-kiépítés engedélyezését. Ha kiépítést kell beállítania a GitHub Enterprise Cloud-környezethez, az SAML-t szervezeti szinten kell konfigurálni, és ehelyett a GitHub Enterprise Cloud - Organization Microsoft Entra alkalmazást kell használnia. Ha saml- és SCIM-kiépítési integrációt állít be egy nagyvállalati felügyelt felhasználók (EMU-k) számára engedélyezett vállalathoz, akkor a GitHub Enterprise Managed User Microsoft Entra alkalmazást kell használnia az SAML/Provisioning-integrációkhoz, vagy a GitHub Enterprise Managed User (OIDC) Microsoft Entra alkalmazást az OIDC/Provisioning integrációkhoz.

- A GitHub Enterprise Cloud – Nagyvállalati fiók támogatja az SP és az IDP által kezdeményezett egyszeri bejelentkezést.

GitHub Enterprise Cloud – Nagyvállalati fiók hozzáadása a katalógusból

A GitHub Enterprise Cloud – Nagyvállalati fiók Microsoft Entra-azonosítóba való integrálásának konfigurálásához fel kell vennie a GitHub Enterprise Cloud – Enterprise-fiókot a katalógusból a felügyelt SaaS-alkalmazások listájára.

- Jelentkezzen be a Microsoft Entra felügyeleti központba legalább felhőalkalmazásként Rendszergazda istratorként.

- Keresse meg az Identity>Applications>Enterprise-alkalmazásokat>Új alkalmazás.

- A Gyűjtemény hozzáadása szakaszban írja be a GitHub Enterprise Cloud – Enterprise Account kifejezést a keresőmezőbe.

- Válassza a GitHub Enterprise Cloud – Enterprise Account lehetőséget az eredmények panelen, majd adja hozzá az alkalmazást. Várjon néhány másodpercet, amíg az alkalmazás hozzá lesz adva a bérlőhöz.

Másik lehetőségként használhatja a Vállalati alkalmazáskonfiguráció varázslót is. Ebben a varázslóban hozzáadhat egy alkalmazást a bérlőhöz, hozzáadhat felhasználókat/csoportokat az alkalmazáshoz, szerepköröket rendelhet hozzá, és végigvezetheti az egyszeri bejelentkezés konfigurációját is. További információ a Microsoft 365 varázslóiról.

A Microsoft Entra SSO konfigurálása és tesztelése a GitHub Enterprise Cloudhoz – Nagyvállalati fiókhoz

A Microsoft Entra SSO konfigurálása és tesztelése a GitHub Enterprise Cloud – Enterprise-fiókkal egy B.Simon nevű tesztfelhasználó használatával. Ahhoz, hogy az egyszeri bejelentkezés működjön, létre kell hoznia egy kapcsolati kapcsolatot egy Microsoft Entra-felhasználó és a kapcsolódó felhasználó között a GitHub Enterprise Cloud - Enterprise-fiókban.

A Microsoft Entra SSO GitHub Enterprise Cloud – Enterprise-fiókkal való konfigurálásához és teszteléséhez hajtsa végre a következő lépéseket:

- Konfigurálja a Microsoft Entra egyszeri bejelentkezést , hogy a felhasználók használhassák ezt a funkciót.

- Microsoft Entra-tesztfelhasználó létrehozása – a Microsoft Entra egyszeri bejelentkezésének teszteléséhez B.Simon használatával.

- Rendelje hozzá a Microsoft Entra-felhasználót és a tesztfelhasználói fiókot a GitHub-alkalmazáshoz , hogy engedélyezze a felhasználói fiókját, és tesztelje a felhasználót

B.Simona Microsoft Entra egyszeri bejelentkezés használatára.

- Engedélyezze és tesztelje az SAML-t a vállalati fiókhoz és szervezeteihez – az egyszeri bejelentkezési beállítások alkalmazásoldali konfigurálásához.

- Tesztelje az egyszeri bejelentkezést egy másik vállalati fióktulajdonossal vagy szervezeti tagfiókkal , és ellenőrizze, hogy a konfiguráció működik-e.

A Microsoft Entra SSO konfigurálása

A Microsoft Entra SSO engedélyezéséhez kövesse az alábbi lépéseket.

Jelentkezzen be a Microsoft Entra felügyeleti központba legalább felhőalkalmazásként Rendszergazda istratorként.

Keresse meg az Identity>Applications>Enterprise-alkalmazásokat>GitHub Enterprise Cloud – Enterprise Account>Single sign-on.

A Select a single sign-on method page, select SAML.

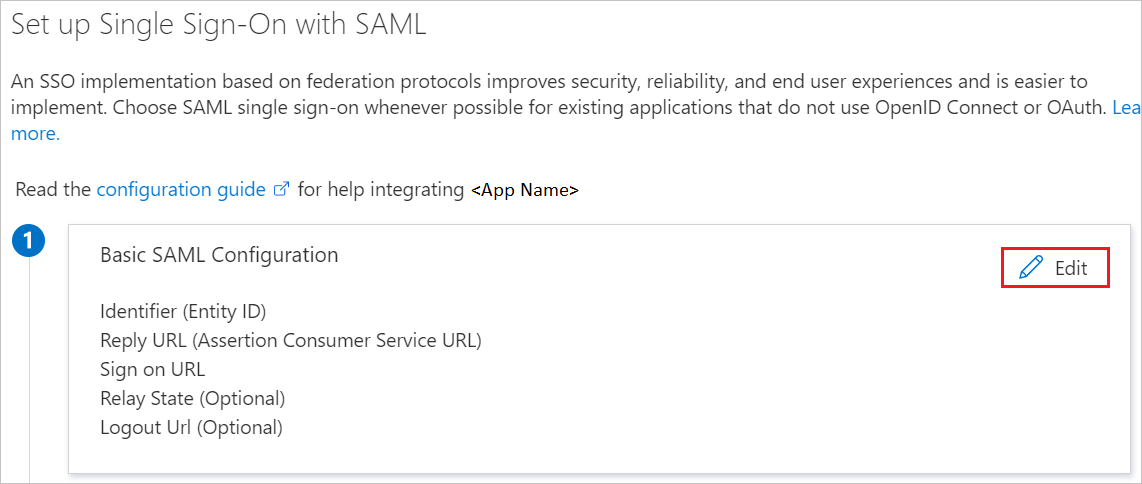

Az saml-alapú egyszeri bejelentkezés beállítása lapon kattintson az egyszerű SAML-konfiguráció ceruza ikonjára a beállítások szerkesztéséhez.

Az Egyszerű SAML-konfiguráció szakaszban hajtsa végre a következő lépéseket:

a. Az Azonosító (Entity ID) szövegmezőbe írjon be egy URL-címet az alábbi mintával:

https://github.com/enterprises/<ENTERPRISE-SLUG>b. A Válasz URL-cím szövegmezőbe írjon be egy URL-címet a következő mintával:

https://github.com/enterprises/<ENTERPRISE-SLUG>/saml/consumeHa sp által kezdeményezett módban szeretné konfigurálni az alkalmazást, hajtsa végre a következő lépést:

A Bejelentkezés URL-cím szövegmezőbe írjon be egy URL-címet a következő mintával:

https://github.com/enterprises/<ENTERPRISE-SLUG>/ssoMegjegyzés:

Cserélje le

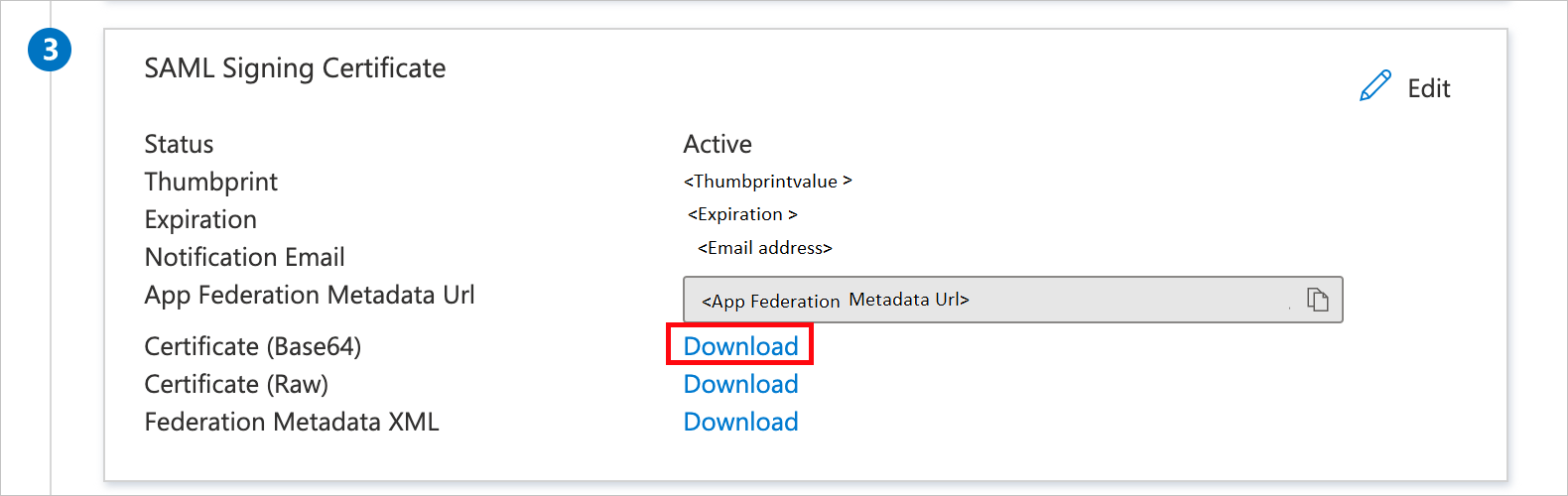

<ENTERPRISE-SLUG>a GitHub Enterprise-fiók tényleges nevére.Az saml-alapú egyszeri bejelentkezés beállítása lapon, az SAML aláíró tanúsítvány szakaszában keresse meg a Tanúsítványt (Base64), és válassza a Letöltés lehetőséget a tanúsítvány letöltéséhez és a számítógépre való mentéséhez.

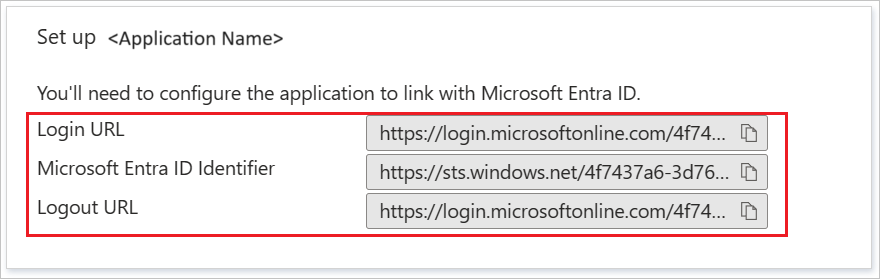

A GitHub Enterprise Cloud – Nagyvállalati fiók beállítása szakaszban másolja ki a megfelelő URL-cím(ek)et a követelmény alapján.

Microsoft Entra-tesztfelhasználó létrehozása

Ebben a szakaszban egy tesztfelhasználót fog létrehozni az Azure Portalon.B.Simon

- Jelentkezzen be a Microsoft Entra felügyeleti központba legalább felhasználói Rendszergazda istratorként.

- Tallózással keresse meg az Identitásfelhasználók>>minden felhasználót.

- Válassza az Új felhasználó>létrehozása lehetőséget a képernyő tetején.

- A Felhasználói tulajdonságok területen kövesse az alábbi lépéseket:

- A Megjelenítendő név mezőbe írja be a következőt

B.Simon: - A Felhasználónév mezőbe írja be a következőtusername@companydomain.extension: . For example,

B.Simon@contoso.com. - Jelölje be a Jelszó megjelenítése jelölőnégyzetet, majd írja be a Jelszó mezőben megjelenő értéket.

- Select Review + create.

- A Megjelenítendő név mezőbe írja be a következőt

- Select Create.

A Microsoft Entra-felhasználó és a tesztfelhasználói fiók hozzárendelése a GitHub-alkalmazáshoz

Ebben a szakaszban engedélyezi B.Simon és felhasználói fiókjával az Azure egyszeri bejelentkezést úgy, hogy hozzáférést ad a GitHub Enterprise Cloud - Enterprise-fiókhoz.

- Jelentkezzen be a Microsoft Entra felügyeleti központba legalább felhőalkalmazásként Rendszergazda istratorként.

- Keresse meg az Identity>Applications>Enterprise-alkalmazásokat>a GitHub Enterprise Cloud – Enterprise-fiókban.

- Az alkalmazás áttekintő lapján keresse meg a Kezelés szakaszt, és válassza a Felhasználók és csoportok lehetőséget.

- Válassza a Felhasználó hozzáadása lehetőséget, majd válassza a Felhasználók és csoportok lehetőséget a Hozzárendelés hozzáadása párbeszédpanelen.

- A Felhasználók és csoportok párbeszédpanelen válassza a B.Simont és a felhasználói fiókját a Felhasználók listából, majd kattintson a képernyő alján található Kiválasztás gombra.

- Ha egy szerepkört szeretne hozzárendelni a felhasználókhoz, a Szerepkör kiválasztása legördülő listából választhatja ki. Ha nincs beállítva szerepkör ehhez az alkalmazáshoz, az "Alapértelmezett hozzáférés" szerepkör van kiválasztva.

- A Hozzárendelés hozzáadása párbeszédpanelen kattintson a Hozzárendelés gombra.

SAML engedélyezése és tesztelése a vállalati fiók és szervezetei számára

Ha egyéni bejelentkezést szeretne konfigurálni a GitHub Enterprise Cloud – Nagyvállalati fiók oldalán, kövesse az ebben a GitHub-dokumentációban felsorolt lépéseket.

- Jelentkezzen be a GitHub.com egy vállalati fióktulajdonos felhasználói fiókkal.

- Másolja ki az értéket az

Login URLalkalmazás mezőjéből, és illessze be aSign on URLGitHub Enterprise-fiók SAML-beállításai között lévő mezőbe. - Másolja ki az értéket az

Azure AD Identifieralkalmazás mezőjéből, és illessze be aIssuerGitHub Enterprise-fiók SAML-beállításai között lévő mezőbe. - Másolja ki a fenti lépésekben letöltött Tanúsítványfájl (Base64) tartalmát az Azure Portalról, és illessze be őket a GitHub Enterprise-fiók SAML-beállításainak megfelelő mezőbe.

- Kattintson a

Test SAML configurationlehetőségre, és győződjön meg arról, hogy sikeresen hitelesítést tud végezni a GitHub Enterprise-fiókból a Microsoft Entra-azonosítóba. - A teszt sikeres elvégzése után mentse a beállításokat.

- Miután első alkalommal hitelesítést végzett az SAML-en keresztül a GitHub vállalati fiókjából, létrejön egy társított külső identitás a GitHub vállalati fiókjában, amely a bejelentkezett GitHub-felhasználói fiókot a Microsoft Entra felhasználói fiókkal társítja.

Miután engedélyezte az SAML SSO-t a GitHub Enterprise-fiókjához, az SAML SSO alapértelmezés szerint engedélyezve van a vállalati fiók tulajdonában lévő összes szervezet esetében. Minden tagnak az SAML SSO használatával kell hitelesítést végeznie ahhoz, hogy hozzáférhessen azokhoz a szervezetekhez, ahol tag, és a vállalati tulajdonosoknak az SAML SSO használatával kell hitelesíteniük magukat egy nagyvállalati fiók elérésekor.

Egyszeri bejelentkezés tesztelése másik vállalati fióktulajdonossal vagy szervezeti tagfiókkal

Miután az SAML-integráció be lett állítva a GitHub vállalati fiókhoz (amely a vállalati fiók GitHub-szervezeteire is vonatkozik), a Microsoft Entra ID-ban az alkalmazáshoz hozzárendelt többi vállalati fióktulajdonosnak meg kell tudnia keresnie a GitHub vállalati fiók URL-címét (https://github.com/enterprises/<enterprise account>), hitelesítenie kell az SAML-en keresztül, és hozzá kell férnie a GitHub vállalati fiók házirendjeihez és beállításaihoz.

Egy vállalati fiókban lévő szervezet tulajdonosának képesnek kell lennie arra, hogy meghívjon egy felhasználót a GitHub-szervezethez való csatlakozásra. Jelentkezzen be egy szervezettulajdonosi fiókkal GitHub.com, és kövesse a cikkben leírt lépéseket a szervezet meghívásához B.Simon . Ha még nem létezik, létre kell hozni B.Simon egy GitHub-felhasználói fiókot.

A GitHub vállalati hozzáférésének tesztelése a vállalati fiókban a tesztfelhasználói B.Simon fiókkal:

- Meghívhat

B.Simonegy vállalati fiók alá tartozó szervezetet szervezettulajdonosként. - Jelentkezzen be GitHub.com a Microsoft Entra felhasználói fiókhoz

B.Simoncsatolni kívánt felhasználói fiókkal. - Jelentkezzen be a Microsoft Entra-azonosítóba a

B.Simonfelhasználói fiókkal. - Nyissa meg a GitHub-szervezetet. A felhasználónak az SAML-en keresztüli hitelesítést kell kérnie. A sikeres SAML-hitelesítés

B.Simonután képesnek kell lennie a szervezeti erőforrások elérésére.

Következő lépések

Miután konfigurálta a GitHub Enterprise Cloud – Enterprise-fiókot, kényszerítheti a munkamenet-vezérlést, amely valós időben védi a szervezet bizalmas adatainak kiszivárgását és beszivárgását. A munkamenet-vezérlés a feltételes hozzáféréstől terjed ki. Megtudhatja, hogyan kényszerítheti a munkamenet-vezérlést az Felhőhöz készült Microsoft Defender Apps használatával.

Visszajelzés

Hamarosan elérhető: 2024-ben fokozatosan kivezetjük a GitHub-problémákat a tartalom visszajelzési mechanizmusaként, és lecseréljük egy új visszajelzési rendszerre. További információ: https://aka.ms/ContentUserFeedback.

Visszajelzés küldése és megtekintése a következőhöz: