Megjegyzés

Az oldalhoz való hozzáféréshez engedély szükséges. Megpróbálhat bejelentkezni vagy módosítani a címtárat.

Az oldalhoz való hozzáféréshez engedély szükséges. Megpróbálhatja módosítani a címtárat.

Ebből a cikkből megtudhatja, hogyan integrálhatja a GitHub Enterprise managed usert a Microsoft Entra ID-val. Ha a GitHub Enterprise felügyelt felhasználóját integrálja a Microsoft Entra-azonosítóval, a következőt teheti:

- A Microsoft Entra ID-ban szabályozhatja, hogy ki férhet hozzá a GitHub Enterprise felügyelt felhasználóhoz.

- Lehetővé teszi, hogy a felhasználók automatikusan bejelentkezhessenek a GitHub Enterprise felügyelt felhasználóba a Microsoft Entra-fiókjukkal.

- A fiókokat egy központi helyen kezelheti.

Előfeltételek

A cikkben ismertetett forgatókönyv feltételezi, hogy már rendelkezik a következő előfeltételekkel:

- Aktív előfizetéssel rendelkező Microsoft Entra-felhasználói fiók. Ha még nem rendelkezik ilyen fiókkal, ingyenesen létrehozhat egy fiókot.

- Az alábbi szerepkörök egyike:

- GitHub Enterprise Managed User single sign-on (SSO) kompatibilis előfizetés.

Forgatókönyv leírása

Ebben a cikkben a Microsoft Entra SSO-t konfigurálja és teszteli tesztkörnyezetben.

- A GitHub Enterprise Managed User támogatja az SP- és IDP-által indított egyszeri bejelentkezést is.

Feljegyzés

A GitHub-alkalmazás Enterprise Managed User - GHE.com jelenleg nem támogatja a kormányzati felhőplatformokat.

GitHub Enterprise Managed User hozzáadása a galériából

A GitHub Enterprise felügyelt felhasználó Microsoft Entra-azonosítóba való integrálásának konfigurálásához fel kell vennie a GitHub Enterprise Managed Usert a katalógusból a felügyelt SaaS-alkalmazások listájára.

- Jelentkezzen be a Microsoft Entra felügyeleti központba legalább felhőalkalmazás-rendszergazdaként.

- Keresse meg az Entra ID>Enterprise-alkalmazásokat>Új alkalmazás.

- Írja be a GitHub Enterprise felügyelt felhasználót a keresőmezőbe.

- Válassza a GitHub Enterprise felügyelt felhasználót az eredmények panelen, majd válassza a Létrehozás gombot. Várjon néhány másodpercet, amíg az alkalmazás hozzá lesz adva a bérlőhöz.

Másik lehetőségként használhatja a Vállalati alkalmazáskonfiguráció varázslót is. Ebben a varázslóban hozzáadhat egy alkalmazást a bérlőhöz, hozzáadhat felhasználókat/csoportokat az alkalmazáshoz, szerepköröket rendelhet hozzá, és végigvezetheti az egyszeri bejelentkezés konfigurációját is. További információ a Microsoft 365 varázslóiról.

A Microsoft Entra SSO konfigurálása és tesztelése a GitHub Enterprise felügyelt felhasználóhoz

A Microsoft Entra SSO konfigurálása és tesztelése a GitHub Enterprise felügyelt felhasználóval egy B.Simon nevű tesztfelhasználó használatával. Ahhoz, hogy az egyszeri bejelentkezés működjön, kapcsolatot kell létrehoznia egy Microsoft Entra-felhasználó és a GitHub Enterprise felügyelt felhasználói fiókban lévő kapcsolódó felhasználó között.

A Microsoft Entra SSO gitHub Enterprise managed userrel való konfigurálásához és teszteléséhez hajtsa végre a következő lépéseket:

-

Konfigurálja a Microsoft Entra egyszeri bejelentkezést , hogy a felhasználók használhassák ezt a funkciót.

- Microsoft Entra-tesztfelhasználó létrehozása – a Microsoft Entra egyszeri bejelentkezésének teszteléséhez B.Simon használatával.

- Hozzon létre egy Microsoft Entra-tesztfelhasználót , hogy B.Simon a Microsoft Entra egyszeri bejelentkezését használhassa.

-

Konfigurálja a GitHub Enterprise felügyelt felhasználói egyszeri bejelentkezését – az egyszeri bejelentkezési beállítások alkalmazásoldali konfigurálásához.

- GitHub Enterprise Managed User tesztfelhasználó létrehozása – hogy a B.Simon-nak a GitHub Enterprise Managed User relációban legyen párja, amely a felhasználó Microsoft Entra ID ábrázolásához van csatolva.

- SSO tesztelése – annak ellenőrzéséhez, hogy a konfiguráció működik-e.

A Microsoft Entra SSO konfigurálása

Az alábbi lépéseket követve engedélyezheti a Microsoft Entra SSO-t a Microsoft Entra felügyeleti központban.

Jelentkezzen be a Microsoft Entra felügyeleti központba legalább felhőalkalmazás-rendszergazdaként.

Keresse meg az Entra ID>Enterprise-alkalmazásokat>a GitHub Enterprise kezelt felhasználót>egyszeri bejelentkezés.

A Singles sign-on módszer kiválasztása oldalon válassza a SAML lehetőséget.

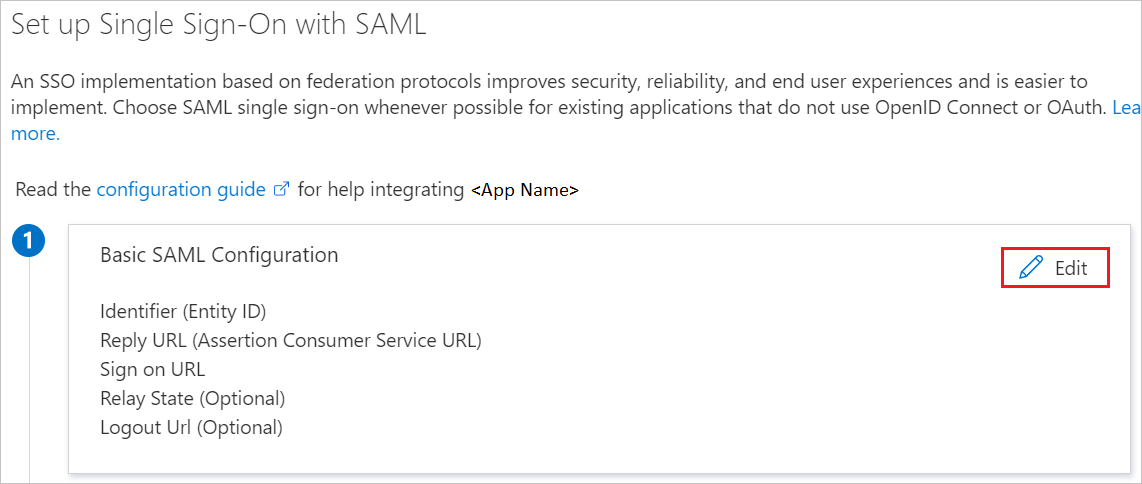

Az saml-alapú egyszeri bejelentkezés beállítása lapon válassza az egyszerű SAML-konfiguráció ceruzaikonját a beállítások szerkesztéséhez.

Az Egyszerű SAML-konfiguráció szakaszban hajtsa végre a következő lépéseket:

a). Az Azonosító szövegmezőbe írjon be egy URL-címet a következő mintával:

https://<ENTERPRISE>.ghe.com/enterprises/<ENTERPRISE>b. A Válasz URL-cím szövegmezőbe írjon be egy URL-címet a következő mintával:

https://<ENTERPRISE>.ghe.com/enterprises/<ENTERPRISE>/saml/consumeHa sp által kezdeményezett módban szeretné konfigurálni az alkalmazást, hajtsa végre a következő lépést:

A Bejelentkezés URL-cím szövegmezőbe írjon be egy URL-címet a következő mintával:

https://<ENTERPRISE>.ghe.com/loginFeljegyzés

Ezek az értékek nem valósak. Frissítse ezeket az értékeket a tényleges azonosítóval, válasz URL-címmel és bejelentkezési URL-címmel. Az értékek lekéréséhez lépjen kapcsolatba a GitHub Enterprise felügyelt felhasználói támogatási csapatával . A Microsoft Entra Felügyeleti központ Egyszerű SAML-konfiguráció szakaszában látható mintákra is hivatkozhat.

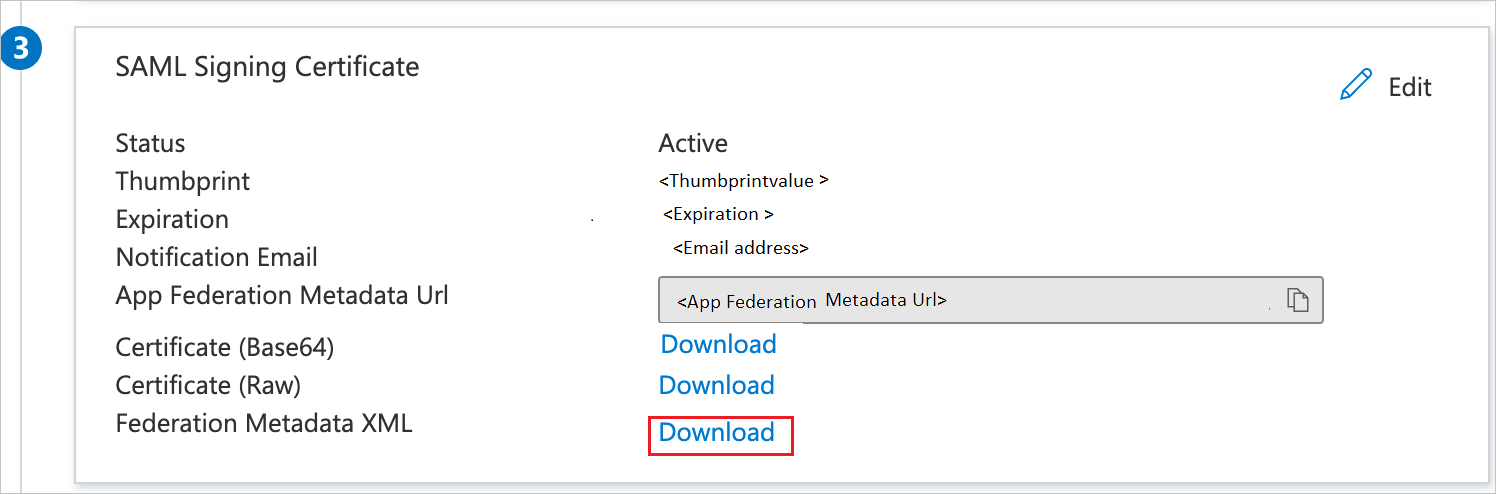

Az SAML-alapú egyszeri bejelentkezés beállítása lapon, az SAML aláíró tanúsítvány szakaszában keresse meg az összevonási metaadatok XML-fájlját , és válassza a Letöltés lehetőséget a tanúsítvány letöltéséhez és a számítógépre való mentéséhez.

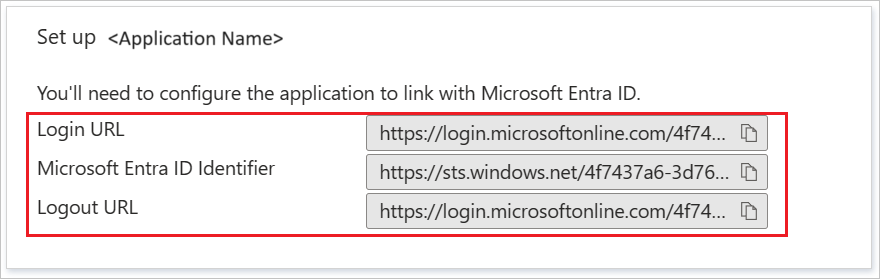

A GitHub Enterprise felügyelt felhasználó beállítása szakaszban másolja ki a megfelelő URL-címeket a követelmény alapján.

Microsoft Entra tesztfelhasználó létrehozása és hozzárendelése

A B.Simon nevű tesztfelhasználói fiók létrehozásához kövesse a felhasználói fiókok létrehozásának és hozzárendelésének rövid útmutatójában szereplő irányelveket.

A GitHub Enterprise felügyelt felhasználói egyszeri bejelentkezésének konfigurálása

Ha egyetlen bejelentkezést szeretne konfigurálni a GitHub Enterprise felügyelt felhasználói oldalán, kövesse az identitásszolgáltató konfigurálásához szükséges dokumentációt a GitHub dokumentációjában.

GitHub Enterprise felügyelt felhasználó tesztfelhasználó létrehozása

Ebben a szakaszban egy B.Simon nevű felhasználót hoz létre a GitHub Enterprise felügyelt felhasználójában. A GitHub Enterprise felügyelt felhasználói támogatási csapatával együttműködve vegye fel a felhasználókat a GitHub Enterprise felügyelt felhasználói platformra. A felhasználókat az egyszeri bejelentkezés használata előtt létre kell hozni és aktiválni kell.

SSO teszt

Ebben a szakaszban az alábbi beállításokkal tesztelheti a Microsoft Entra egyszeri bejelentkezési konfigurációját.

SP kezdeményezett:

Válassza az alkalmazás tesztelése lehetőséget a Microsoft Entra Felügyeleti központban. ez a beállítás átirányítja a GitHub Enterprise felügyelt felhasználói bejelentkezési URL-címére, ahol elindíthatja a bejelentkezési folyamatot.

Nyissa meg közvetlenül a GitHub Enterprise felügyelt felhasználói bejelentkezési URL-címét, és indítsa el onnan a bejelentkezési folyamatot.

IDP kezdeményezve:

- Válassza az alkalmazás tesztelése lehetőséget a Microsoft Entra Felügyeleti központban, és automatikusan be kell jelentkeznie ahhoz a GitHub Enterprise felügyelt felhasználóhoz, amelyhez beállította az egyszeri bejelentkezést.

A Microsoft Saját alkalmazások használatával is tesztelheti az alkalmazást bármilyen módban. Amikor kiválasztja a GitHub Enterprise felügyelt felhasználó csempéjét a Saját alkalmazásokban, az SP módban konfigurálva a rendszer átirányítja az alkalmazás bejelentkezési lapjára a bejelentkezési folyamat elindításához, és ha IDP módban van konfigurálva, akkor automatikusan be kell jelentkeznie arra a GitHub Enterprise felügyelt felhasználóra, amelyhez beállította az egyszeri bejelentkezést. A Saját alkalmazások szolgáltatással kapcsolatos további információkért lásd a Saját alkalmazások bemutatása című témakört.

Kapcsolódó tartalom

A GitHub Enterprise felügyelt felhasználó konfigurálása után kényszerítheti a munkamenet-vezérlést, amely valós időben védi a szervezet bizalmas adatainak kiszivárgását és beszivárgását. A munkamenet-vezérlés a feltételes hozzáféréstől terjed ki. Megtudhatja, hogyan kényszerítheti ki a munkamenet-vezérlést a Microsoft Defender for Cloud Apps használatával.