Partnerhitelesítő szolgáltató hozzáadása Intune SCEP használatával

Fontos

A 2022. május 10-től KB5014754-ben bevezetett és bejelentett SCEP-tanúsítványok erős leképezésére vonatkozó Windows-követelmények támogatása érdekében módosítottuk Intune SCEP-tanúsítványok kiadását az új és megújított SCEP-tanúsítványok esetében. Ezekkel a módosításokkal az új vagy megújított Intune iOS/iPadOS, macOS és Windows rendszerhez készült SCEP-tanúsítványok mostantól a következő címkét tartalmazzák a tanúsítvány Tulajdonos alternatív neve (SAN) mezőjében:URL=tag:microsoft.com,2022-09-14:sid:<value>

Ezt a címkét erős leképezések használják, hogy egy tanúsítványt egy adott eszközhöz vagy felhasználói SID-hez kössenek az Entra-azonosítóból. Ezzel a módosítással és követelménysel le kell képezni egy SID-t az Entra-azonosítóból:

- Az eszköztanúsítványok akkor támogatottak a windowsos hibrid csatlakoztatott eszközök esetében, ha az eszköz entra-azonosítójában egy helyi Active Directory szinkronizált SID található.

- A felhasználói tanúsítványok a felhasználó Entra-azonosítóból származó, helyi Active Directory szinkronizált biztonsági azonosítóját használják.

Előfordulhat, hogy a SAN-ban az URL-címkét nem támogató hitelesítésszolgáltatók (CA-k) nem bocsátanak ki tanúsítványokat. A KB5014754 frissítését telepítő Microsoft Active Directory tanúsítványszolgáltatás-kiszolgálók támogatják a címke használatát. Ha külső hitelesítésszolgáltatót használ, érdeklődjön a hitelesítésszolgáltatójánál, hogy támogatják-e ezt a formátumot, illetve hogy hogyan és mikor kerül sor a támogatás hozzáadására.

További információ: Támogatási tipp: Erős leképezés megvalósítása Microsoft Intune tanúsítványokban – Microsoft Community Hub.

Külső hitelesítésszolgáltatók (CA) használata Intune. A külső hitelesítésszolgáltatók a Simple Certificate Enrollment Protocol (SCEP) használatával új vagy megújított tanúsítványokkal építhetnek ki mobileszközöket, és windowsos, iOS/iPadOS, Android és macOS rendszerű eszközöket is támogathatnak.

Ennek a funkciónak két része van: a nyílt forráskódú API és a Intune rendszergazdai feladatok.

1. rész – Nyílt forráskódú API használata

A Microsoft létrehozott egy API-t a Intune való integrációhoz. Az API-val ellenőrizheti a tanúsítványokat, sikeres vagy sikertelen értesítéseket küldhet, és SSL-lel, különösen SSL szoftvercsatorna-előállítóval kommunikálhat Intune.

Az API a Intune SCEP API nyilvános GitHub-adattárában érhető el, amelyet letölthet és használhat a megoldásokban. Ezzel az API-val külső SCEP-kiszolgálókkal egyéni feladatellenőrzést futtathat Intune, mielőtt az SCEP kiépít egy tanúsítványt egy eszközre.

Az integrálás Intune SCEP felügyeleti megoldással további részleteket tartalmaz az API használatáról, a metódusairól és a buildelt megoldás teszteléséről.

2. rész – az alkalmazás és a profil Létrehozás

Egy Microsoft Entra alkalmazással jogosultságokat delegálhat Intune az eszközökről érkező SCEP-kérések kezeléséhez. A Microsoft Entra alkalmazás tartalmazza a fejlesztő által létrehozott API-megoldásban használt alkalmazásazonosítót és hitelesítésikulcs-értékeket. A rendszergazdák ezután SCEP-tanúsítványprofilokat hoznak létre és telepítenek Intune használatával, és megtekinthetik az eszközök üzembehelyezési állapotáról szóló jelentéseket.

Ez a cikk rendszergazdai szempontból nyújt áttekintést erről a funkcióról, beleértve a Microsoft Entra alkalmazás létrehozását is.

Áttekintés

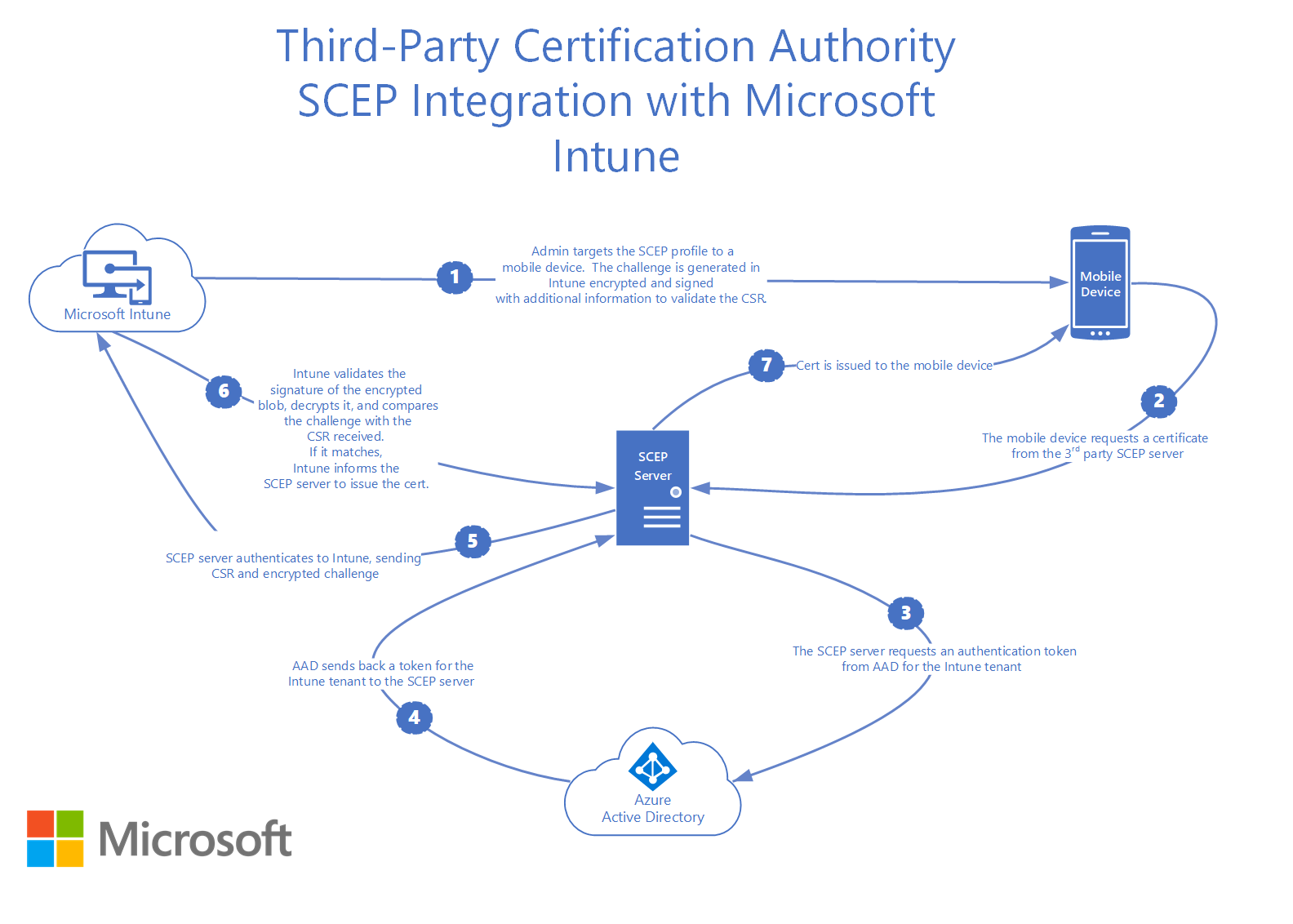

Az alábbi lépések áttekintést nyújtanak az SCEP Intune tanúsítványaihoz való használatáról:

- A Intune egy rendszergazda létrehoz egy SCEP-tanúsítványprofilt, majd megcélozza a profilt a felhasználók vagy eszközök számára.

- Az eszköz bejelentkezik a Intune.

- Intune egyedi SCEP-kihívást hoz létre. Emellett további integritás-ellenőrzési információkat is tartalmaz, például a várt tárgyat és san-t.

- Intune titkosítja és aláírja a kihívást és az integritás-ellenőrzési információkat, majd elküldi ezeket az információkat az eszköznek az SCEP-kéréssel.

- Az eszköz létrehoz egy tanúsítvány-aláírási kérést (CSR) és egy nyilvános/titkos kulcspárt az eszközön a Intune küldött SCEP-tanúsítványprofil alapján.

- A CSR és a titkosított/aláírt feladat a külső SCEP-kiszolgálóvégpontra lesz elküldve.

- Az SCEP-kiszolgáló elküldi a CSR-t és a kihívást a Intune. Intune ezután ellenőrzi az aláírást, visszafejti a hasznos adatokat, és összehasonlítja a CSR-t az integritás-ellenőrzési információkkal.

- Intune választ küld az SCEP-kiszolgálónak, és megállapítja, hogy a feladvány érvényesítése sikeres-e vagy sem.

- Ha a feladat ellenőrzése sikeres, akkor az SCEP-kiszolgáló kiadja a tanúsítványt az eszköznek.

Az alábbi ábra a külső SCEP-integráció részletes folyamatát mutatja be a Intune:

Külső hitelesítésszolgáltató integrációjának beállítása

Külső hitelesítésszolgáltató ellenőrzése

Mielőtt külső hitelesítésszolgáltatókat integrál a Intune, ellenőrizze, hogy az Ön által használt hitelesítésszolgáltató támogatja-e a Intune. A külső hitelesítésszolgáltatói partnerek (ebben a cikkben) egy listát tartalmaznak. További információért tekintse meg a hitelesítésszolgáltató útmutatását is. A hitelesítésszolgáltató a megvalósításukra vonatkozó telepítési utasításokat is tartalmazhat.

Megjegyzés:

A következő eszközök támogatásához a hitelesítésszolgáltatónak támogatnia kell a HTTPS URL-cím használatát, amikor konfigurálja, https URL-címet kell konfigurálnia, amikor SCEP-kiszolgáló URL-címeit konfigurálja az SCEP-tanúsítványprofilhoz:

- Android-eszközadminisztrátor

- Android Enterprise-eszköz tulajdonosa

- Android Enterprise vállalati tulajdonú munkahelyi profil

- Android Enterprise személyes tulajdonú munkahelyi profil

Hitelesítésszolgáltató és Intune közötti kommunikáció engedélyezése

Ha engedélyezni szeretné, hogy egy külső SCEP-kiszolgáló egyéni feladatérvényesítést futtasson Intune, hozzon létre egy alkalmazást Microsoft Entra ID. Ez az alkalmazás delegált jogosultságokat biztosít az SCEP-kérelmek érvényesítéséhez Intune.

Győződjön meg arról, hogy rendelkezik a Microsoft Entra-alkalmazások regisztrálásához szükséges engedélyekkel. Lásd a szükséges engedélyeket a Microsoft Entra dokumentációjában.

alkalmazás Létrehozás Microsoft Entra ID

A Azure Portal lépjen a Microsoft Entra ID>Alkalmazásregisztrációk elemre, majd válassza az Új regisztráció lehetőséget.

Az Alkalmazás regisztrálása lapon adja meg a következő adatokat:

- A Név szakaszban adjon meg egy kifejező alkalmazásnevet.

- A Támogatott fióktípusok szakaszban válassza a Bármely szervezeti címtárban található Fiókok lehetőséget.

- Az Átirányítási URI beállításnál hagyja meg a Web alapértelmezett értékét, majd adja meg a bejelentkezési URL-címet a külső SCEP-kiszolgálóhoz.

Az alkalmazás létrehozásához és az új alkalmazás Áttekintés lapjának megnyitásához válassza a Regisztráció lehetőséget.

Az alkalmazás Áttekintés lapján másolja ki az Alkalmazás (ügyfél) azonosító értékét, és jegyezze fel későbbi használatra. Erre az értékre később szüksége lesz.

Az alkalmazás navigációs ablakában lépjen a Tanúsítványok & titkos kódok elemre a Kezelés területen. Válassza az Új titkos ügyfélkód gombot. Adjon meg egy értéket a Leírás mezőben, válassza ki az Elévülés lehetőséget, majd válassza a Hozzáadás lehetőséget az ügyfél titkos kódjának értékének létrehozásához.

Fontos

Mielőtt elhagyja ezt a lapot, másolja ki a titkos ügyfélkód értékét, és jegyezze fel későbbi használatra a külső hitelesítésszolgáltató implementációjához. Ez az érték nem jelenik meg újra. Mindenképpen tekintse át a külső hitelesítésszolgáltató útmutatását arról, hogyan szeretné konfigurálni az alkalmazásazonosítót, a hitelesítési kulcsot és a bérlőazonosítót.

Jegyezze fel a bérlőazonosítót. A bérlőazonosító a fiókba való @ bejelentkezés utáni tartományszöveg. Ha például a fiókja admin@name.onmicrosoft.com, akkor a bérlőazonosító name.onmicrosoft.com.

Az alkalmazás navigációs ablaktábláján lépjen az API-engedélyek területre, amelyek a Kezelés területen találhatók. Két külön alkalmazásengedélyt fog hozzáadni:

Válassza az Engedély hozzáadása lehetőséget:

- Az API-engedélyek kérése lapon válassza a Intune, majd az Alkalmazásengedélyek lehetőséget.

- Jelölje be a scep_challenge_provider (SCEP-ellenőrzés) jelölőnégyzetet.

- A konfiguráció mentéséhez válassza az Engedélyek hozzáadása lehetőséget.

Válassza ismét az Engedély hozzáadása lehetőséget.

- Az API-engedélyek kérése lapon válassza a MicrosoftGraph-alkalmazásengedélyek> lehetőséget.

- Bontsa ki az Alkalmazás elemet, és jelölje be az Application.Read.All (Minden alkalmazás olvasása) jelölőnégyzetet.

- A konfiguráció mentéséhez válassza az Engedélyek hozzáadása lehetőséget.

Maradjon az API-engedélyek oldalon, és válassza a Rendszergazdai hozzájárulás megadásaa bérlő> számára< lehetőséget, majd válassza az Igen lehetőséget.

A Microsoft Entra ID alkalmazásregisztrációs folyamata befejeződött.

SCEP-tanúsítványprofil konfigurálása és üzembe helyezése

Rendszergazdaként hozzon létre egy SCEP-tanúsítványprofilt, amely felhasználókat vagy eszközöket céloz meg. Ezután rendelje hozzá a profilt.

Tanúsítványok eltávolítása

Az eszköz regisztrációjának törlésekor vagy törlésekor a rendszer eltávolítja a tanúsítványokat. A tanúsítványok nem lesznek visszavonva.

Külső hitelesítésszolgáltató partnerek

A következő külső hitelesítésszolgáltatók támogatják a Intune:

- Cogito-csoport

- DigiCert

- EasyScep

- EJBCA

- Bízza

- EverTrust

- Globalsign

- HID – globális

- IDnomikus

- Keyfactor-parancs

- Kulcstalk

- Kulcstartók

- Nexus tanúsítványkezelő

- SCEPman

- Sectigo

- SecureW2

- Fröccsenőlap

- Venafi

Ha Ön egy külső hitelesítésszolgáltató, amely szeretné integrálni a terméket a Intune, tekintse át az API-útmutatót:

Lásd még

Visszajelzés

Hamarosan elérhető: 2024-ben fokozatosan kivezetjük a GitHub-problémákat a tartalom visszajelzési mechanizmusaként, és lecseréljük egy új visszajelzési rendszerre. További információ: https://aka.ms/ContentUserFeedback.

Visszajelzés küldése és megtekintése a következőhöz: