CrowdStrike Falcon for Mobile-összekötő a Microsoft Intune-nal

A CrowdStrike Falcon for Mobile kockázatfelmérése alapján feltételes hozzáféréssel szabályozhatja a vállalati erőforrásokhoz való mobileszköz-hozzáférést. A CrowdStrike Falcon egy mobil veszélyforrások elleni védelmi megoldás, amely integrálható a Microsoft Intune-nal. A kockázatfelmérés a CrowdStrike Falcon alkalmazást futtató eszközökről gyűjtött telemetriai adatok alapján történik.

Az Intune eszközmegfelelőségi szabályzataival feltételes hozzáférési szabályzatokat konfigurálhat a CrowdStrike Falcon for Mobile kockázatfelmérése alapján. Ezek a szabályzatok engedélyezhetik vagy letilthatják a nem megfelelő eszközök számára a vállalati erőforrások elérését az észlelt fenyegetések alapján.

Támogatott platformok

Android 9.0 és újabb verziók

iOS 15.0 és újabb verziók

Előfeltételek

Microsoft Entra ID P1

Microsoft Intune 1. csomag előfizetés

CrowdStrike Falcon for Mobile-előfizetés.

Tekintse meg a CrowdStrike Falcon for Mobile webhelyét.

Hogyan segíti az Intune és a CrowdStrike Falcon for Mobile a vállalati erőforrások védelmét?

Az Androidhoz és iOS/iPadOS-hez készült CrowdStrike Falcon alkalmazás rögzíti a fájlrendszerhez, a hálózati veremhez, az eszközhöz és az alkalmazásokhoz elérhető telemetriát. A rögzített telemetriai adatok ezután a CrowdStrike Falcon for Mobile felhőszolgáltatásnak lesznek elküldve, hogy felmérjék az eszköz kockázatát a mobil fenyegetésekre vonatkozóan.

Az Intune eszközmegfelelőségi szabályzata tartalmaz egy, a CrowdStrike Falcon for Mobile Threat Defensere vonatkozó szabályt, amely a CrowdStrike Falcon for Mobile kockázatfelmérésén alapul. Ha ez a szabály engedélyezve van, az Intune kiértékeli, hogy az eszköz megfelel-e az engedélyezett szabályzatnak. Ha az eszköz nem megfelelőnek minősül, a felhasználók nem férhetnek hozzá a vállalati erőforrásokhoz, például az Exchange Online-hoz és a SharePoint Online-hoz. A felhasználók az eszközeikre telepített CrowdStrike Falcon alkalmazástól is kapnak útmutatást a probléma megoldásához és a vállalati erőforrásokhoz való hozzáférés helyreállításához.

Íme néhány gyakori forgatókönyv:

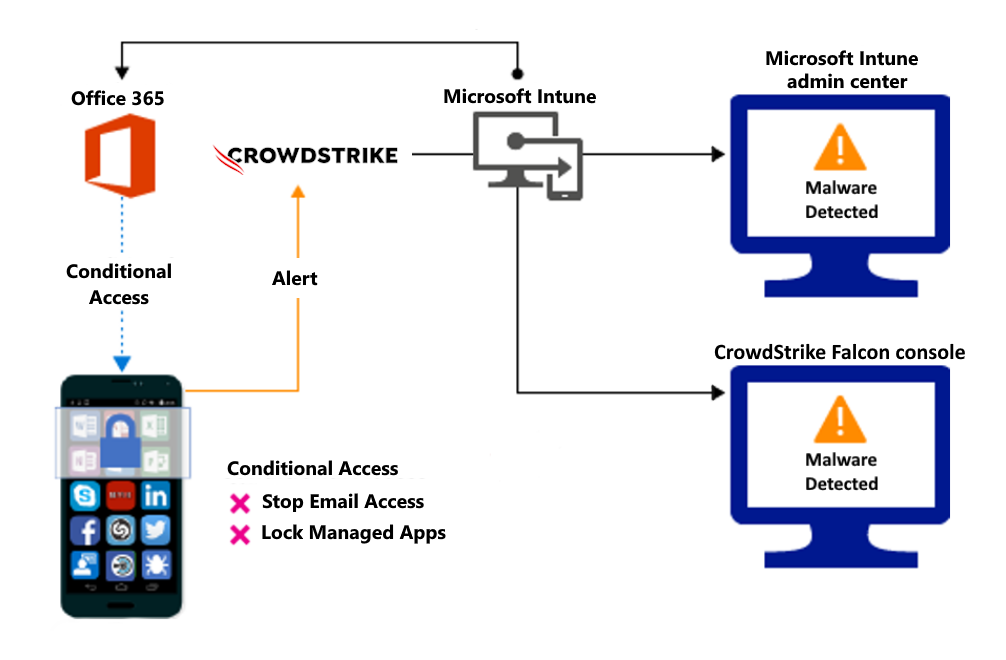

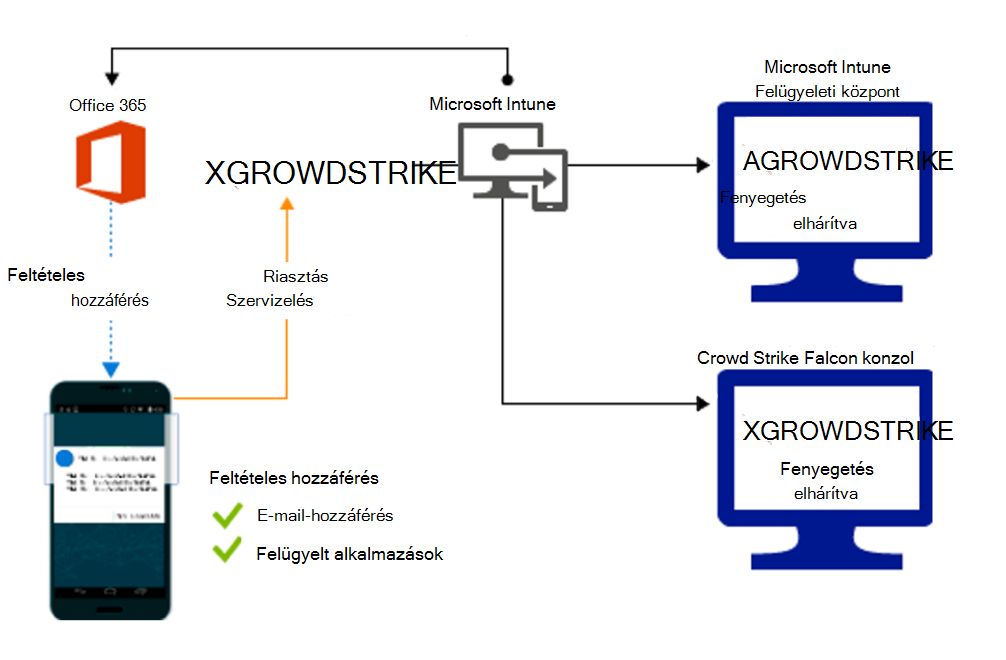

Hozzáférés szabályozása rosszindulatú alkalmazások fenyegetései alapján

Ha rosszindulatú alkalmazásokat, például kártevőket észlel az eszközökön, a fenyegetés feloldásáig letilthatja az eszközöket:

Csatlakozás vállalati e-mailhez

Vállalati fájlok szinkronizálása a OneDrive For Work alkalmazással

Vállalati alkalmazások elérése

Letiltás kártékony alkalmazások észlelésekor:

A szervizeléskor biztosított hozzáférés:

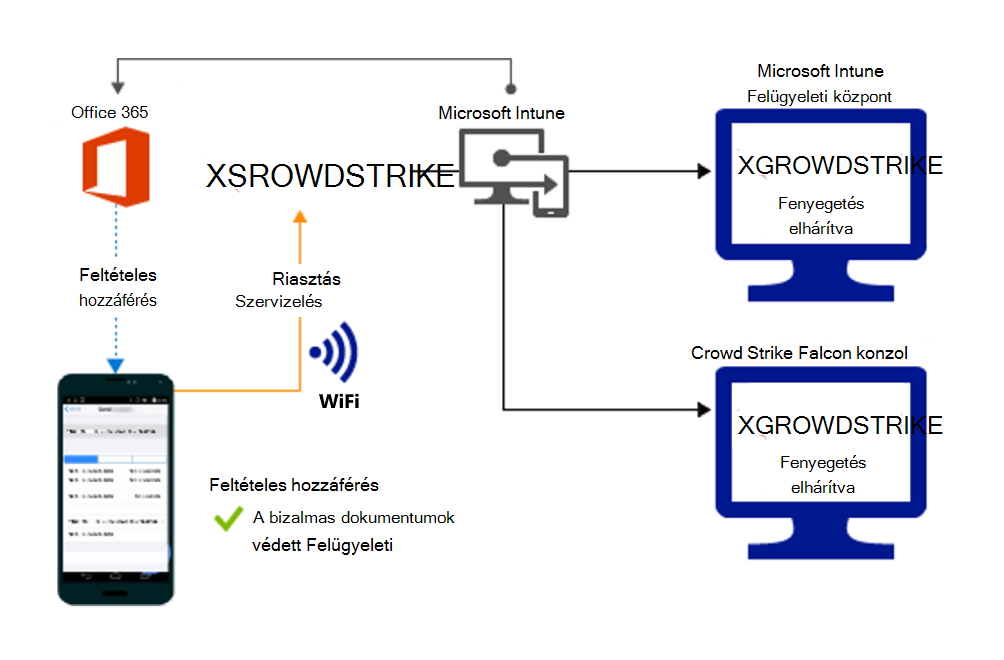

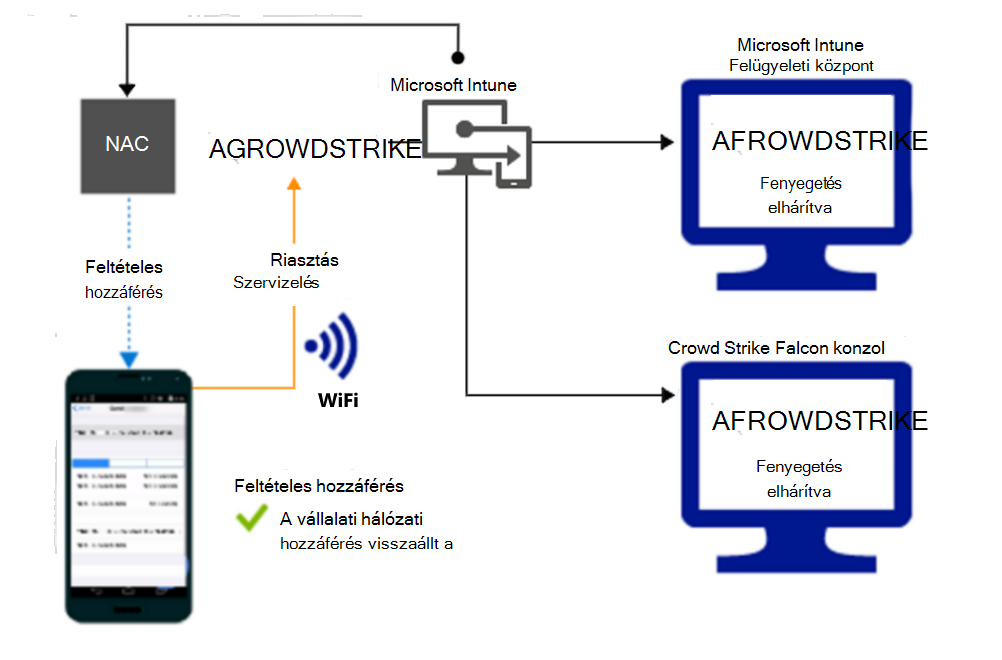

Hozzáférés szabályozása a hálózati fenyegetés alapján

Észlelheti az olyan fenyegetéseket, mint az ember a hálózatban , és az eszközkockázat alapján védi a Wi-Fi hálózatokhoz való hozzáférést.

Hálózati hozzáférés letiltása Wi-Fi-kapcsolaton keresztül:

A szervizeléskor biztosított hozzáférés:

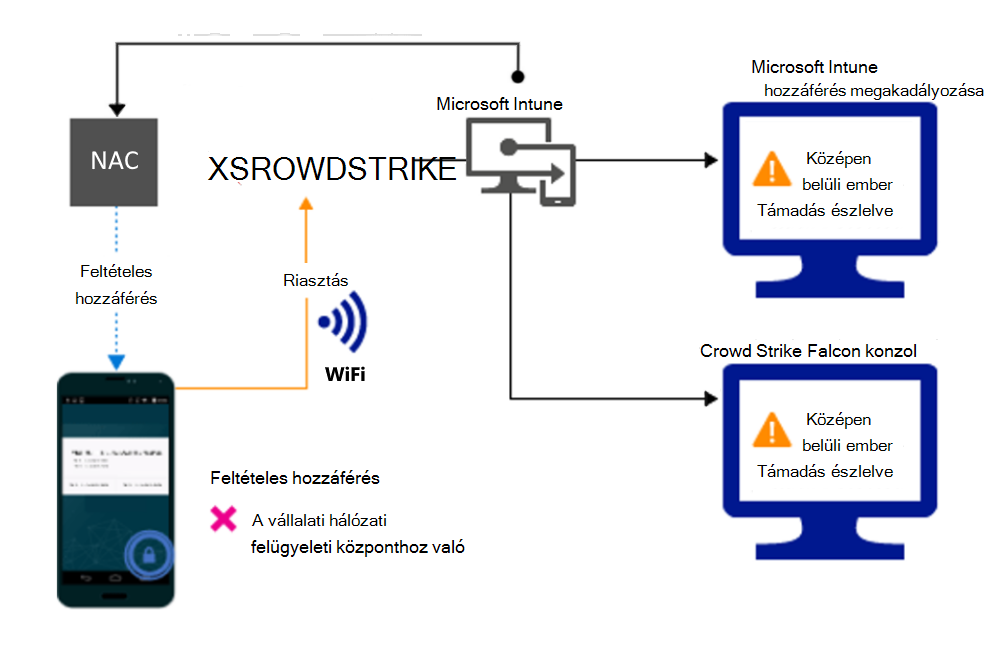

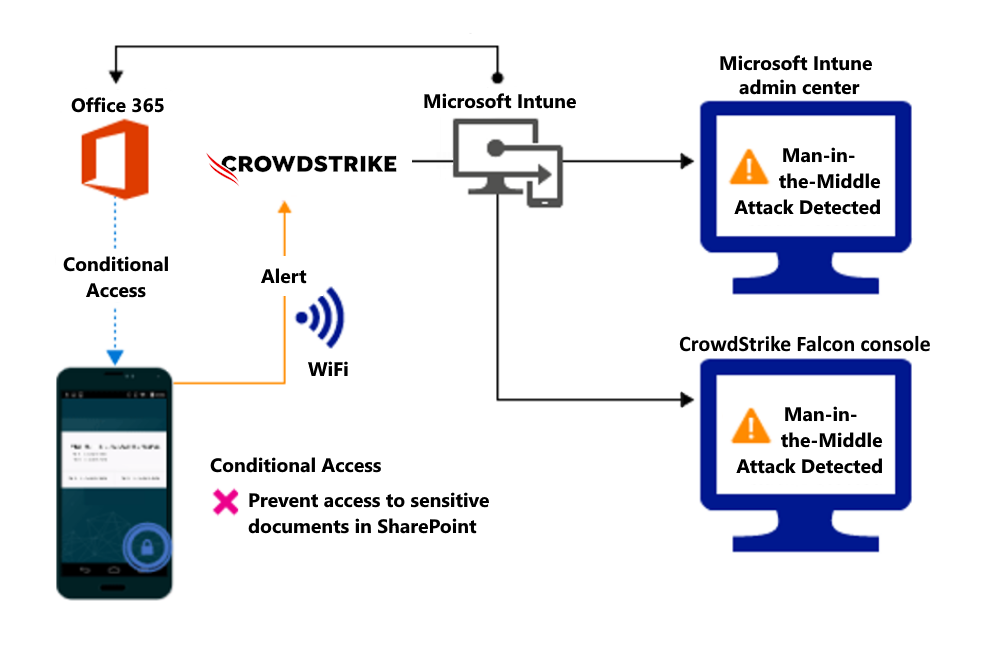

A SharePoint Online-hoz való hozzáférés szabályozása a hálózati fenyegetés alapján

Észlelheti az olyan fenyegetéseket, mint a belső hálózat, és megakadályozhatja a vállalati fájlok szinkronizálását az eszközkockázat alapján.

A SharePoint Online letiltása hálózati fenyegetések észlelésekor:

A szervizeléskor biztosított hozzáférés: