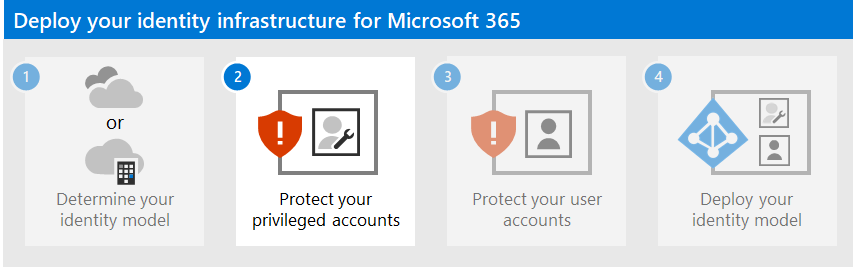

1. lépés: A felhőbeli identitásmodell meghatározása

Tekintse meg a Kisvállalati & című kisvállalati tartalmakat.

A Microsoft 365 a Microsoft 365-előfizetés részét képező felhőalapú felhasználói identitás- és hitelesítési szolgáltatás, a Microsoft Entra ID használatával kezeli a Microsoft 365 identitását és hitelesítését. Az identitásinfrastruktúra megfelelő konfigurálása elengedhetetlen a Microsoft 365 felhasználói hozzáférésének és engedélyeinek kezeléséhez a szervezet számára.

Mielőtt hozzákezdene, watch ezt a videót a Microsoft 365 identitásmodelljeinek és hitelesítésének áttekintéséhez.

Az első tervezési döntés a felhőalapú identitásmodell.

Microsoft felhőbeli identitásmodellek

A felhasználói fiókok tervezéséhez először ismernie kell a Microsoft 365 két identitásmodellét. A szervezet identitásait csak a felhőben tarthatja fenn, vagy megtarthatja a helyi Active Directory Tartományi szolgáltatások (AD DS) identitásait, és használhatja őket hitelesítésre, amikor a felhasználók hozzáférnek a Microsoft 365 felhőszolgáltatásaihoz.

Íme az identitás két típusa, valamint azok legjobb illeszkedése és előnyei.

| Attribútum | Csak felhőalapú identitás | Hibrid identitás |

|---|---|---|

| Definíció | A felhasználói fiók csak a Microsoft 365-előfizetés Microsoft Entra bérlőjében létezik. | A felhasználói fiók létezik az AD DS-ben, és egy példány a Microsoft 365-előfizetés Microsoft Entra bérlőjében is megtalálható. Az Microsoft Entra azonosítójú felhasználói fiók a már kivonatolt AD DS felhasználói fiók jelszavának kivonatolt verzióját is tartalmazhatja. |

| Hogyan hitelesíti a Microsoft 365 a felhasználói hitelesítő adatokat? | A Microsoft 365-előfizetés Microsoft Entra bérlője elvégzi a hitelesítést a felhőbeli identitásfiókkal. | A Microsoft 365-előfizetés Microsoft Entra bérlője kezeli a hitelesítési folyamatot, vagy átirányítja a felhasználót egy másik identitásszolgáltatóhoz. |

| Legjobban a következőhöz: | Azok a szervezetek, amelyek nem rendelkeznek helyszíni AD DS-sel vagy szükségük van rá. | Az AD DS-t vagy más identitásszolgáltatót használó szervezetek. |

| Legnagyobb előny | Egyszerűen használható. Nincs szükség további címtáreszközökre vagy kiszolgálókra. | A felhasználók ugyanazokat a hitelesítő adatokat használhatják a helyszíni vagy felhőalapú erőforrások elérésekor. |

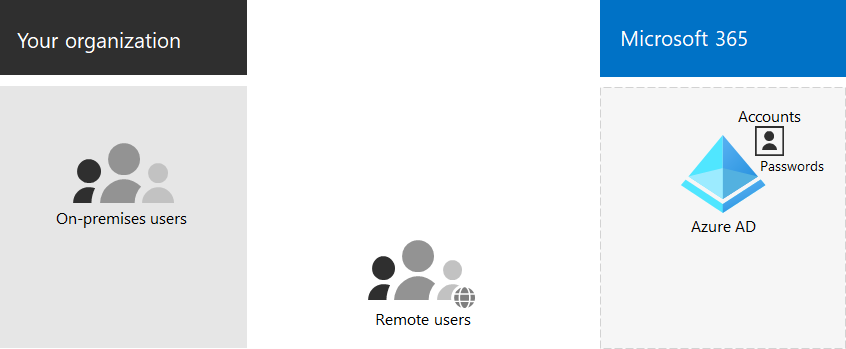

Csak felhőalapú identitás

A csak felhőalapú identitások olyan felhasználói fiókokat használnak, amelyek csak Microsoft Entra azonosítóban léteznek. A csak felhőalapú identitást általában olyan kis szervezetek használják, amelyek nem rendelkeznek helyszíni kiszolgálókkal, vagy nem használják az AD DS-t a helyi identitások kezelésére.

Íme a csak felhőalapú identitás alapvető összetevői.

A helyszíni és a távoli (online) felhasználók is Microsoft Entra felhasználói fiókjukkal és jelszavukkal férnek hozzá a Microsoft 365 felhőszolgáltatásaihoz. Microsoft Entra a tárolt felhasználói fiókok és jelszavak alapján hitelesíti a felhasználói hitelesítő adatokat.

Felügyelet

Mivel a felhasználói fiókok csak Microsoft Entra azonosítóban vannak tárolva, a felhőbeli identitásokat olyan eszközökkel kezelheti, mint a Microsoft 365 Felügyeleti központ és a Windows PowerShell.

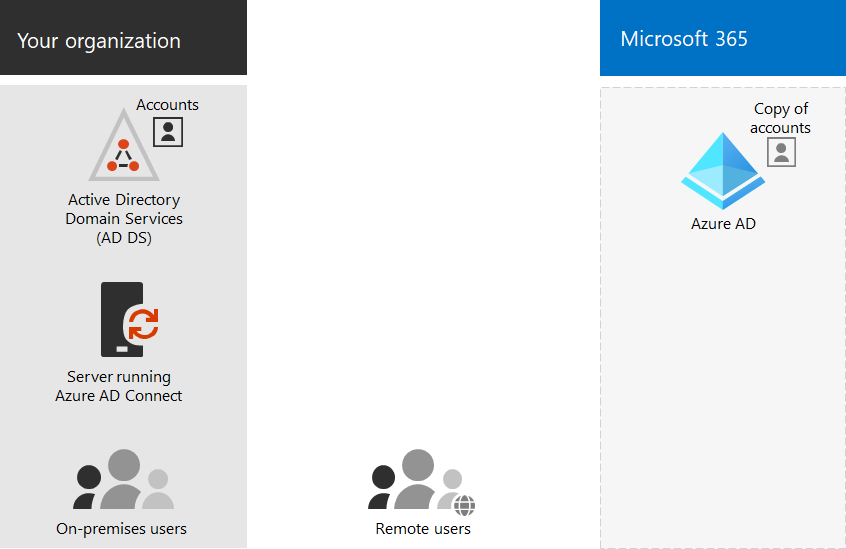

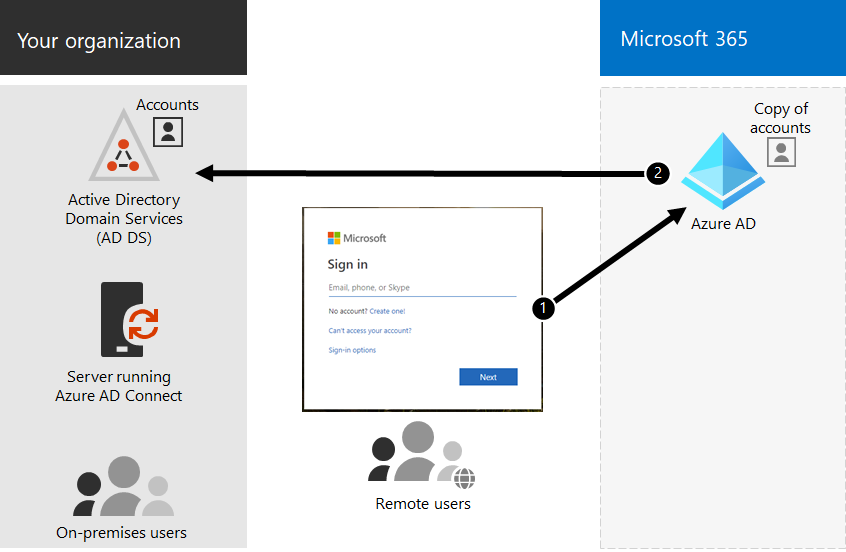

Hibrid identitás

A hibrid identitás helyszíni AD DS-ből származó fiókokat használ, és rendelkezik másolatokkal egy Microsoft 365-előfizetés Microsoft Entra bérlőjében. A legtöbb módosítás – az adott fiókattribútumok kivételével – csak egy módon halad. Az AD DS felhasználói fiókokon végzett módosítások szinkronizálva lesznek a másolatukkal Microsoft Entra azonosítóban.

Microsoft Entra Connect biztosítja a folyamatos fiókszinkronizálást. Egy helyszíni kiszolgálón fut, ellenőrzi az AD DS módosításait, és továbbítja ezeket a módosításokat Microsoft Entra azonosítóra. Microsoft Entra Connect lehetővé teszi a szinkronizált fiókok szűrését, valamint azt, hogy a felhasználói jelszavak kivonatolt verzióját, más néven a jelszókivonat-szinkronizálást (PHS) szinkronizálja-e.

Hibrid identitás megvalósításakor a helyszíni AD DS a fiókadatok mérvadó forrása. Ez azt jelenti, hogy a felügyeleti feladatokat többnyire a helyszínen hajtja végre, amelyeket aztán szinkronizál Microsoft Entra azonosítóval.

Íme a hibrid identitás összetevői.

A Microsoft Entra bérlő rendelkezik az AD DS-fiókok másolatával. Ebben a konfigurációban a Microsoft 365-felhőszolgáltatásokhoz hozzáférő helyszíni és távoli felhasználók is Microsoft Entra azonosító alapján hitelesítik magukat.

Megjegyzés:

A hibrid identitás felhasználói fiókjainak szinkronizálásához mindig a Microsoft Entra Connectet kell használnia. A licenc-hozzárendeléshez és csoportkezeléshez, az engedélyek konfigurálásához és a felhasználói fiókokat érintő egyéb felügyeleti feladatokhoz szüksége lesz a szinkronizált felhasználói fiókokra Microsoft Entra azonosítóban.

Hibrid identitás- és címtár-szinkronizálás a Microsoft 365-höz

Az üzleti igényektől és a műszaki követelményektől függően a hibrid identitásmodell és a címtár-szinkronizálás a leggyakoribb választás a Microsoft 365-öt használó nagyvállalati ügyfelek számára. A címtár-szinkronizálással kezelheti a Active Directory tartományi szolgáltatások (AD DS) identitásait, és a felhasználói fiókok, csoportok és névjegyek összes frissítése szinkronizálva lesz a Microsoft 365-előfizetés Microsoft Entra bérlőjével.

Megjegyzés:

Az AD DS felhasználói fiókok első szinkronizálásakor a rendszer nem rendel hozzájuk automatikusan Microsoft 365-licencet, és nem fér hozzá a Microsoft 365-szolgáltatásokhoz, például az e-mailekhez. Először ki kell osztania egy használati helyet. Ezután rendeljen hozzá licencet ezekhez a felhasználói fiókokhoz egyenként vagy dinamikusan a csoporttagságon keresztül.

Hibrid identitás hitelesítése

A hibrid identitásmodell használatakor kétféle hitelesítés létezik:

Felügyelt hitelesítés

Microsoft Entra azonosító a hitelesítési folyamatot a jelszó helyileg tárolt kivonatolt verziójával kezeli, vagy elküldi a hitelesítő adatokat egy helyszíni szoftverügynöknek, amelyet a helyszíni AD DS hitelesít.

Összevont hitelesítés

Microsoft Entra azonosító átirányítja a hitelesítést kérő ügyfélszámítógépet egy másik identitásszolgáltatóhoz.

Felügyelt hitelesítés

A felügyelt hitelesítésnek két típusa van:

Jelszókivonat-szinkronizálás (PHS)

Microsoft Entra id elvégzi magát a hitelesítést.

Átmenő hitelesítés (PTA)

Microsoft Entra azonosítóban az AD DS végzi el a hitelesítést.

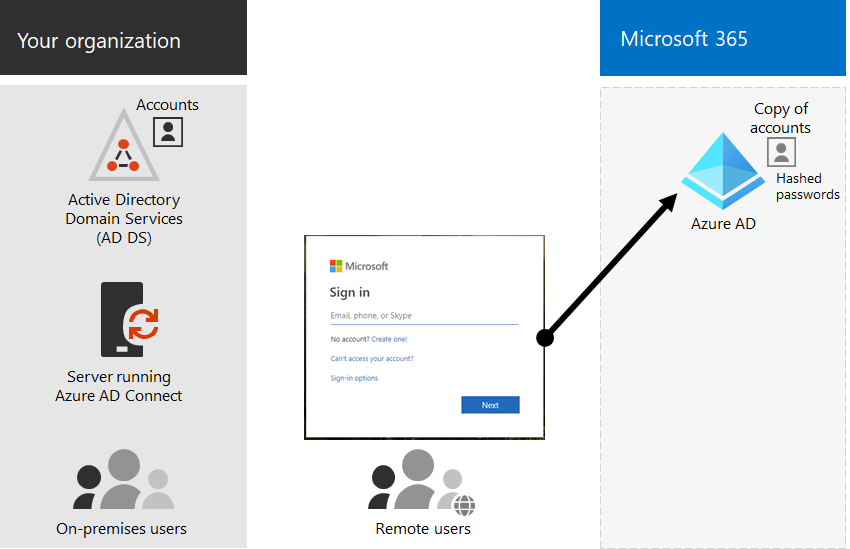

Jelszókivonat-szinkronizálás (PHS)

A PHS segítségével szinkronizálhatja az AD DS-felhasználói fiókokat a Microsoft 365-tel, és kezelheti a felhasználókat a helyszínen. A rendszer szinkronizálja a felhasználói jelszavak kivonatait az AD DS-ből Microsoft Entra-azonosítóba, hogy a felhasználók ugyanazzal a jelszóval rendelkezzenek a helyszínen és a felhőben. Ez a legegyszerűbb módja annak, hogy engedélyezze az AD DS-identitások hitelesítését Microsoft Entra id-ban.

A jelszavak helyszíni módosításakor vagy alaphelyzetbe állításakor a rendszer szinkronizálja az új jelszókivonatokat Microsoft Entra azonosítóval, így a felhasználók mindig ugyanazt a jelszót használhatják a felhőbeli erőforrásokhoz és a helyszíni erőforrásokhoz. A felhasználói jelszavakat a rendszer soha nem küldi el Microsoft Entra azonosítónak, és nem tárolja Microsoft Entra azonosítóban tiszta szövegként. Az Microsoft Entra id egyes prémium funkciói, például az Identity Protection, phS-t igényelnek, függetlenül attól, hogy melyik hitelesítési módszer van kiválasztva.

További információért tekintse meg a megfelelő hitelesítési módszer kiválasztását ismertető cikket.

Átmenő hitelesítés (PTA)

A PTA egyszerű jelszó-ellenőrzést biztosít Microsoft Entra hitelesítési szolgáltatásokhoz egy vagy több helyszíni kiszolgálón futó szoftverügynök használatával, amely közvetlenül az AD DS-sel ellenőrzi a felhasználókat. A PTA-val szinkronizálhatja az AD DS felhasználói fiókokat a Microsoft 365-tel, és kezelheti a felhasználókat a helyszínen.

A PTA lehetővé teszi, hogy a felhasználók helyszíni fiókjukkal és jelszavukkal bejelentkezhessenek a helyszíni és a Microsoft 365-ös erőforrásokba és alkalmazásokba. Ez a konfiguráció közvetlenül a helyszíni AD DS-hez érvényesíti a felhasználói jelszavakat anélkül, hogy a jelszókivonatokat Microsoft Entra azonosítóban tárolná.

A PTA olyan szervezetek számára is használható, amelyek biztonsági követelményként követelik meg a helyszíni felhasználói fiókok állapotának, jelszóházirendjeinek és bejelentkezési óráinak azonnali kikényszerítését.

További információért tekintse meg a megfelelő hitelesítési módszer kiválasztását ismertető cikket.

Összevont hitelesítés

Az összevont hitelesítés elsősorban az összetettebb hitelesítési követelményekkel rendelkező nagyvállalati szervezetek számára készült. Az AD DS-identitások szinkronizálva vannak a Microsoft 365-tel, és a felhasználói fiókok kezelése a helyszínen történik. Összevont hitelesítés esetén a felhasználók ugyanazzal a jelszóval rendelkeznek a helyszínen és a felhőben, és nem kell újra bejelentkezniük a Microsoft 365 használatához.

Az összevont hitelesítés további hitelesítési követelményeket is támogathat, például intelligenskártya-alapú hitelesítést vagy külső többtényezős hitelesítést, és általában akkor szükséges, ha a szervezeteknek olyan hitelesítési követelményük van, amelyet nem támogat natív módon Microsoft Entra azonosító.

További információért tekintse meg a megfelelő hitelesítési módszer kiválasztását ismertető cikket.

Külső hitelesítés- és identitásszolgáltatók esetén a helyszíni címtárobjektumok szinkronizálhatók a Microsoft 365-tel és a felhőbeli erőforrás-hozzáféréssel, amelyeket elsősorban külső identitásszolgáltató (IDP) kezel. Ha szervezete külső összevonási megoldást használ, konfigurálhatja a microsoft 365-höz való bejelentkezést ezzel a megoldással, feltéve, hogy a külső összevonási megoldás kompatibilis Microsoft Entra azonosítóval.

További információért tekintse meg az Microsoft Entra összevonási kompatibilitási listát.

Felügyelet

Mivel az eredeti és mérvadó felhasználói fiókokat a helyszíni AD DS tárolja, az identitásokat ugyanazokkal az eszközökkel kezelheti, mint az AD DS-t.

A microsoft 365-höz készült Microsoft 365 Felügyeleti központ vagy PowerShell használatával nem kezelheti a szinkronizált felhasználói fiókokat Microsoft Entra azonosítóban.

További lépés

Folytassa a 2. lépéssel a globális rendszergazdai fiókok védelméhez.