Megjegyzés

Az oldalhoz való hozzáféréshez engedély szükséges. Megpróbálhat bejelentkezni vagy módosítani a címtárat.

Az oldalhoz való hozzáféréshez engedély szükséges. Megpróbálhatja módosítani a címtárat.

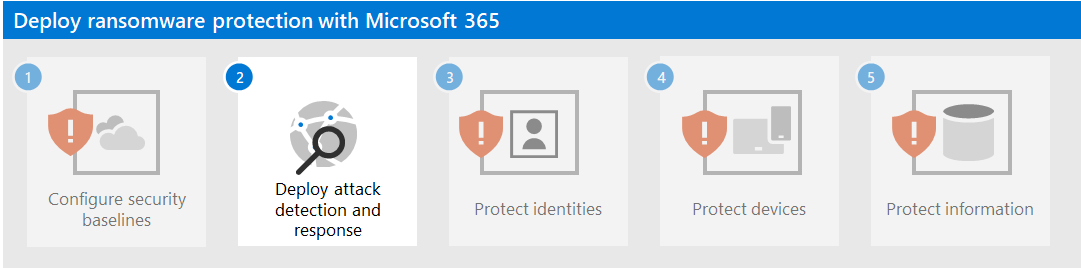

A zsarolóprogram-támadók elleni küzdelem első lépéseként konfigurálnia kell a Következő Microsoft által meghatározott biztonsági alapkonfigurációkat:

- Microsoft 365 Biztonság

- Exchange e-mail-kezelés

- További alapkonfigurációk Windows-eszközökhöz és ügyfélszoftverekhez

Ezek az alapkonfigurációk olyan konfigurációs beállításokat és szabályokat tartalmaznak, amelyeket a támadók jól ismernek, amelyek hiánya gyorsan észlelhető és gyakran kihasználható.

A Microsoft 365 biztonsági alapkonfigurációja

Először mérje fel és mérje fel a biztonsági állapotot a Microsoft biztonsági pontszámával , és kövesse az utasításokat, hogy szükség szerint javítsa azt.

Ezután használjon támadásifelület-csökkentési szabályokat a gyanús tevékenységek és a sebezhető tartalmak blokkolásához. Ezek a szabályok többek között a következők megelőzését foglalják magukban:

- Minden Office-alkalmazás gyermekfolyamatok létrehozásakor

- Végrehajtható tartalom az e-mail ügyfélprogramból és a webpostából

- A futtatható fájlok nem futnak, hacsak nem felelnek meg egy elterjedtségi, kor- vagy megbízható listafeltételnek

- Potenciálisan rejtjelezett szkriptek végrehajtása

- JavaScript vagy VBScript a letöltött végrehajtható tartalom elindításából

- Office-alkalmazások végrehajtható tartalom létrehozásakor

- Office-alkalmazások kódot injektálnak más folyamatokba

- Office kommunikációs alkalmazás gyermekfolyamatok létrehozásakor

- USB-n futó nem megbízható és aláíratlan folyamatok

- Adatmegőrzés a Windows management Interface (WMI) esemény-előfizetésen keresztül

- Hitelesítő adatok ellopása a Windows helyi biztonsági hatóság alrendszeréből (lsass.exe)

- PSExec- és WMI-parancsokból származó folyamatlétrehozások

Exchange e-mail-kezelés alapkonfigurációja

Az Exchange e-mail alapkonfigurációs beállításaival megakadályozhatja a bérlőhöz való kezdeti hozzáférést az e-mail-alapú támadásoktól:

- Engedélyezze Microsoft Defender víruskereső e-mail-vizsgálatát.

- A Office 365-höz készült Microsoft Defender az új fenyegetések és polimorf változatok fokozott adathalászati védelméhez és lefedettségéhez használható.

- Ellenőrizze a Office 365 e-mail szűrési beállításait, és győződjön meg arról, hogy blokkolja a hamisított e-maileket, a levélszeméteket és a kártevőkkel rendelkező e-maileket. A Office 365-höz készült Defender használatával fokozott adathalászati védelmet és védelmet nyújt az új fenyegetések és polimorf változatok ellen. Konfigurálja Office 365-höz készült Defender, hogy újra jelölje be a hivatkozásokat a kattintásra, és törölje a kézbesített e-maileket az újonnan beszerzett fenyegetésfelderítésre válaszul.

- Tekintse át és frissítsen az EOP és a Office 365-höz készült Defender biztonság legújabb ajánlott beállításaira.

- Konfigurálja a Office 365-höz készült Defender, hogy újra jelölje be a hivatkozásokat a kattintásra, és törölje a kézbesített e-maileket az újonnan beszerzett fenyegetésfelderítésre válaszul.

További alapkonfigurációk

Biztonsági alapkonfigurációk alkalmazása a következőhöz:

- Microsoft Windows 11 vagy 10

- nagyvállalati Microsoft 365-alkalmazások

- Microsoft Edge

A felhasználókra és a változáskezelésre gyakorolt hatás

A támadásifelület-csökkentési szabály ajánlott eljárása, hogy felmérje, hogy egy szabály milyen hatással lehet a hálózatra. Ehhez nyissa meg a szabályra vonatkozó biztonsági javaslatokat a Defender biztonságirés-kezelési szolgáltatásában. A javaslat részleteit tartalmazó panel ismerteti a felhasználók hatását, amellyel meghatározhatja, hogy az eszközök hány százaléka fogadhat el új szabályzatot, amely letiltási módban engedélyezi a szabályt anélkül, hogy ez hátrányos hatással lenne a felhasználók termelékenységére.

Emellett az Exchange e-mail alapkonfigurációs beállításai blokkolhatják a bejövő e-maileket, és megakadályozhatják az e-mailek küldését vagy az e-mailekben lévő hivatkozásokra való kattintást. Tájékoztassa a dolgozókat erről a viselkedésről és az óvintézkedések okáról.

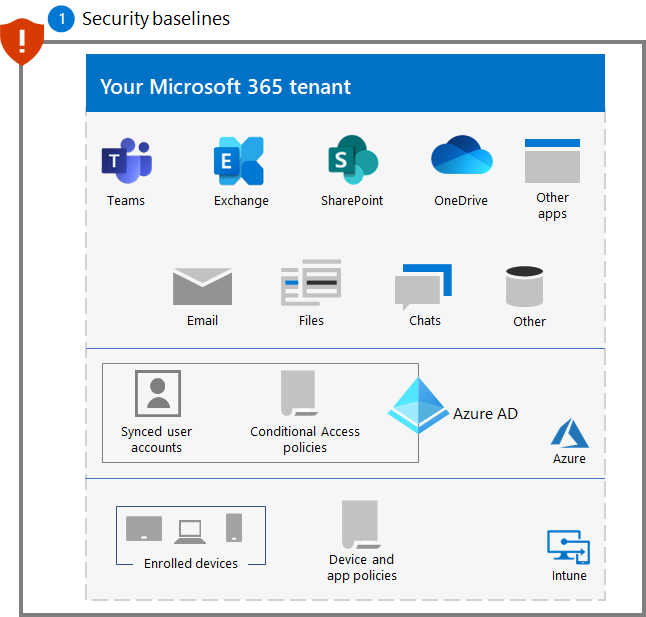

Az eredményként kapott konfiguráció

Íme a bérlő zsarolóprogram-védelme a lépés után.

További lépés

Folytassa a 2. lépéssel , amellyel támadásészlelési és -reagálási képességeket helyezhet üzembe a Microsoft 365-bérlőjében.