Megjegyzés

Az oldalhoz való hozzáféréshez engedély szükséges. Megpróbálhat bejelentkezni vagy módosítani a címtárat.

Az oldalhoz való hozzáféréshez engedély szükséges. Megpróbálhatja módosítani a címtárat.

A kezdeti forgatókönyv a külső felhasználói AD-fiók életciklusának kezelése. Ebben a forgatókönyvben egy szervezet meghívta a vendégeket a Microsoft Entra-címtárába, és hozzáférést szeretne biztosítani a vendégeknek a helyszíni Windows-Integrated Hitelesítési vagy Kerberos-alapú alkalmazásokhoz a Microsoft Entra alkalmazásproxy- vagy más átjárómechanizmuson keresztül. A Microsoft Entra alkalmazásproxyhoz minden felhasználónak saját AD DS-fiókkal kell rendelkeznie azonosítási és delegálási célokból.

Forgatókönyv-specifikus útmutató

A B2B MIM-sel és Microsoft Entra ID-alkalmazásproxyval való konfigurálásának néhány feltételezése:

Már üzembe helyezett egy helyszíni AD-t, és a Microsoft Identity Manager telepítve van, és a MIM-szolgáltatás, a MIM Portal, az Active Directory Management Agent (AD MA) és a FIM Management Agent (FIM MA) alapkonfigurációja telepítve van. További információ: Microsoft Identity Manager 2016 SP2üzembe helyezése.

Már követte az című cikkben szereplő utasításokat aGraph csatlakozó letöltésére és telepítésére.

A Microsoft Entra Connect konfigurálva van a felhasználók és csoportok Microsoft Entra-azonosítóval való szinkronizálásához.

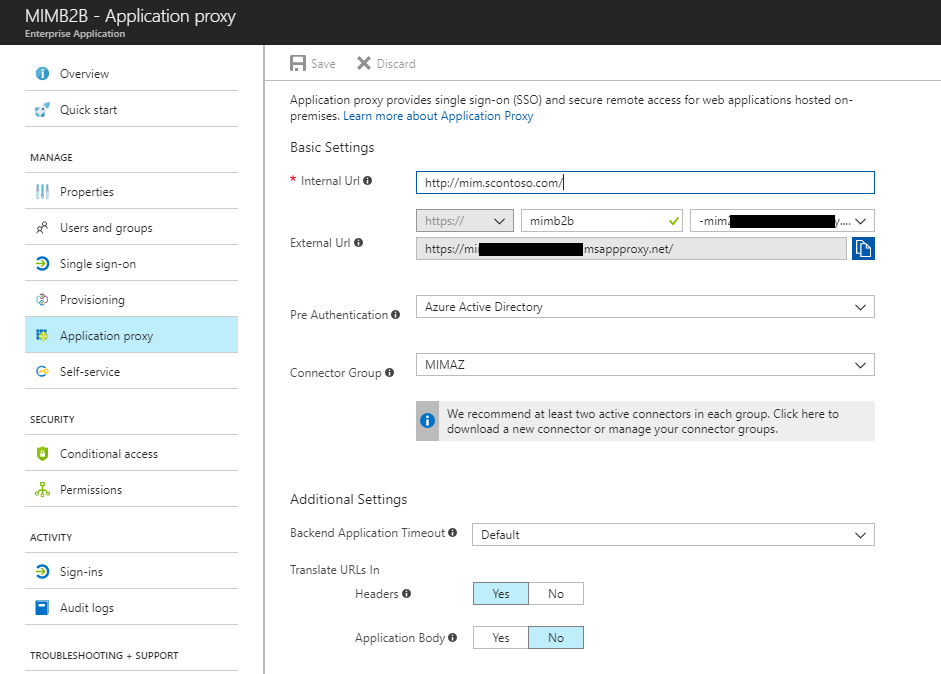

Már beállította az alkalmazásproxy-összekötőket és -összekötőcsoportokat. Ha nem, tekintse meg oktatóanyagot: Helyszíni alkalmazás hozzáadása távoli hozzáféréshez alkalmazásproxyn keresztül a Microsoft Entra-azonosítóban a telepítéshez és konfiguráláshoz.

Már közzétett egy vagy több alkalmazást, amelyek a Microsoft Entra alkalmazásproxyn keresztül windowsos integrált hitelesítésre vagy egyéni AD-fiókokra támaszkodnak.

Ön meghívott vagy meghív egy vagy több vendéget, amelynek eredményeként egy vagy több felhasználói fiók jött létre a Microsoft Entra ID-ban. További információ: Microsoft Entra B2B együttműködésre való önkiszolgáló regisztráció.

B2B teljes körű üzembe helyezési példaforgatókönyv

Ez az útmutató a következő forgatókönyvre épül:

A Contoso Pharmaceuticals a Trey Research Inc.-vel dolgozik az R&D részleg részeként. A Trey Research alkalmazottainak hozzá kell férni a Contoso Pharmaceuticals által biztosított kutatási jelentési alkalmazáshoz.

Contoso Pharmaceuticals a saját bérlőjében van, egyedi tartomány konfigurálásával.

Valaki meghívott egy külső felhasználót a Contoso Pharmaceuticals bérlőjéhez. Ez a felhasználó elfogadta a meghívást, és hozzáférhet a megosztott erőforrásokhoz.

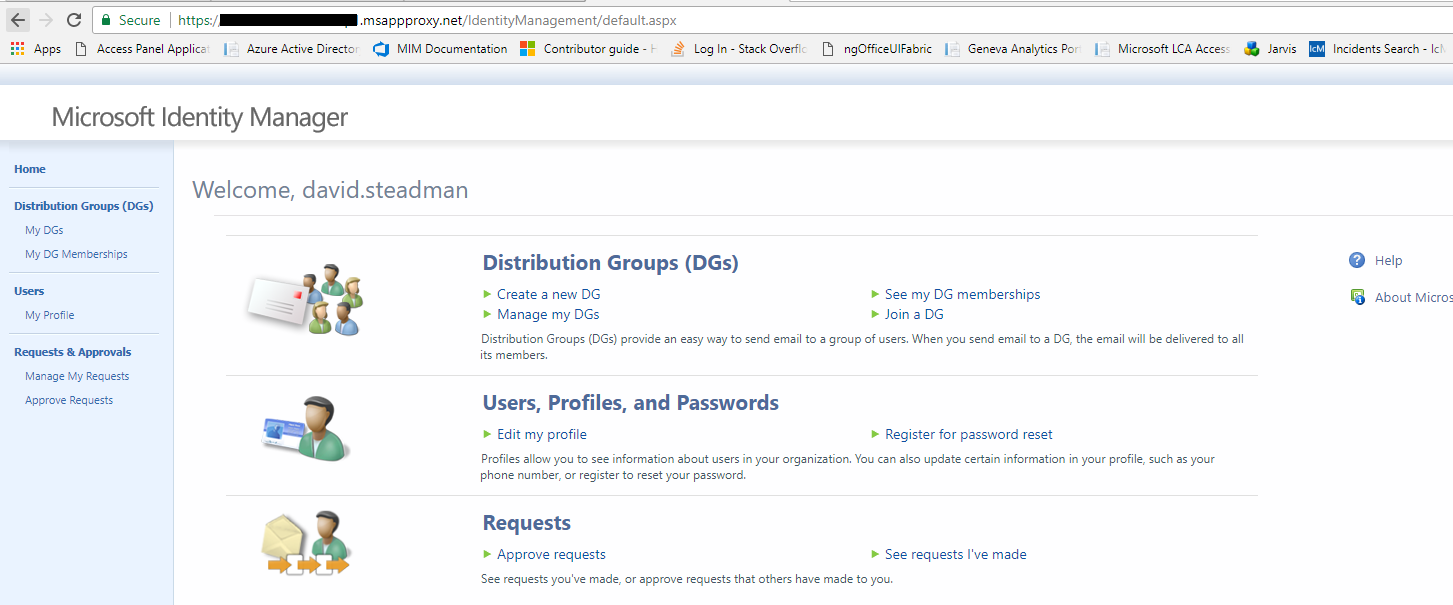

A Contoso Pharmaceuticals közzétett egy alkalmazást az alkalmazásproxyn keresztül. Ebben a forgatókönyvben a példaalkalmazás a MIM-portál. Ez lehetővé tenné a vendégfelhasználók számára, hogy részt vegyenek a MIM-folyamatokban, például ügyfélszolgálati forgatókönyvekben, vagy hozzáférést kérhetnek a MIM-csoportokhoz.

Az AD és a Microsoft Entra Connect konfigurálása a Microsoft Entra-azonosítóból hozzáadott felhasználók kizárásához

Alapértelmezés szerint a Microsoft Entra Connect feltételezi, hogy az Active Directory nem rendszergazdai felhasználóit szinkronizálni kell a Microsoft Entra-azonosítóval. Ha a Microsoft Entra Connect olyan meglévő felhasználót talál a Microsoft Entra-azonosítóban, amely megfelel a helyszíni AD-ből származó felhasználónak, a Microsoft Entra Connect megfelel a két fióknak, és feltételezi, hogy ez a felhasználó korábbi szinkronizálása, és mérvadóvá teszi a helyszíni AD-t. Ez az alapértelmezett viselkedés azonban nem megfelelő a B2B-folyamathoz, ahol a felhasználói fiók a Microsoft Entra-azonosítóból származik.

Ezért a Microsoft Entra ID-ból a MIM által az AD DS-be bevitt felhasználókat úgy kell tárolni, hogy a Microsoft Entra ID ne kísérelje meg szinkronizálni ezeket a felhasználókat a Microsoft Entra-azonosítóval. Ennek egyik módja egy új szervezeti egység létrehozása az AD DS-ben, és a Microsoft Entra Connect konfigurálása a szervezeti egység kizárására.

További információ: Microsoft Entra Connect Sync: Szűrés konfigurálása.

A Microsoft Entra-alkalmazás létrehozása

Megjegyzés: Mielőtt létrehozná a gráfösszekötő felügyeleti ügynökét a MIM Sync-ben, győződjön meg róla, hogy áttekintette a Graph Connectorüzembe helyezéséhez szükséges útmutatót, és létrehozott egy alkalmazást ügyfélazonosítóval és titkos kulccsal.

Győződjön meg arról, hogy az alkalmazás rendelkezik legalább egy ilyen engedéllyel: User.Read.All, User.ReadWrite.All, Directory.Read.All vagy Directory.ReadWrite.All.

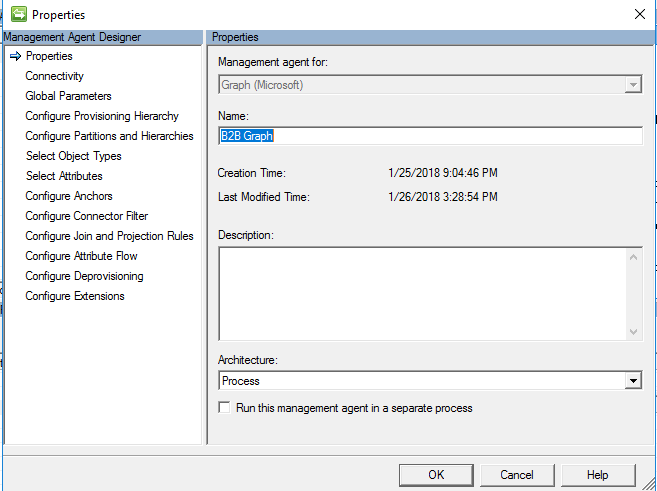

Az új felügyeleti ügynök létrehozása

A Szinkronizálási szolgáltatáskezelő felhasználói felületén válassza Összekötők és létrehozása lehetőséget. Válassza Graph (Microsoft), és adjon neki egy leíró nevet.

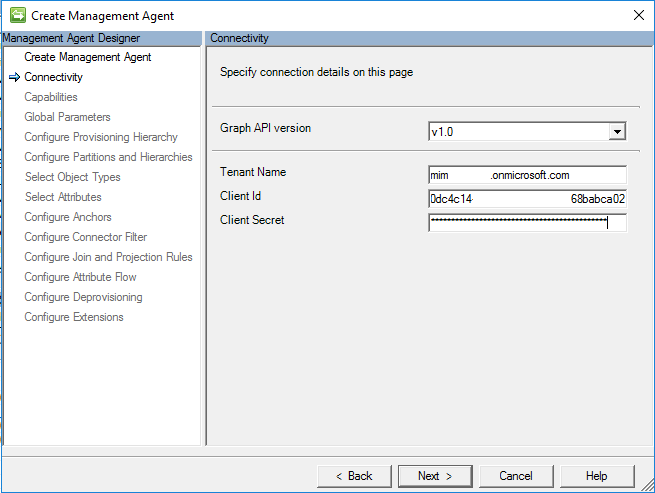

Hálózati csatlakozás

A Kapcsolat lapon meg kell adnia a Graph API-verziót. A termelésre kész PAI V 1.0, a nem termelésre kész verzió beta.

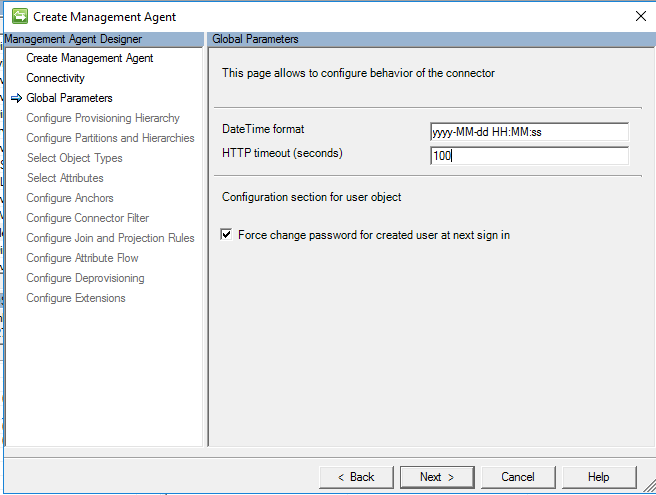

Globális paraméterek

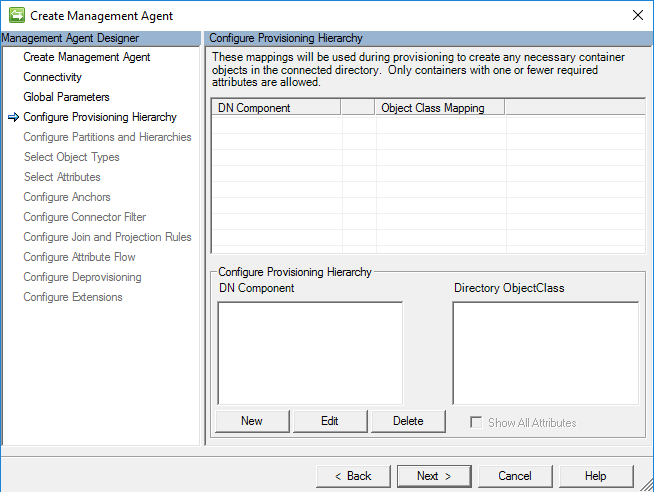

Kiépítési hierarchia konfigurálása

Ezen az oldalon a DN-összetevő, például az OU, párosítható a kiépítendő objektumtípussal, például a szervezeti egységgel. Erre a forgatókönyvre nincs szükség, ezért hagyja ezt alapértelmezettként, és kattintson a tovább gombra.

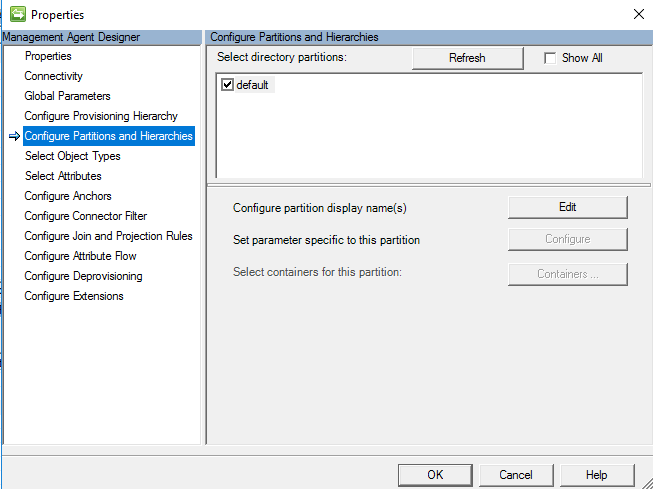

Partíciók és hierarchiák konfigurálása

A partíciók és a hierarchiák lapon jelölje ki az importálni és exportálni kívánt objektumokkal rendelkező összes névteret.

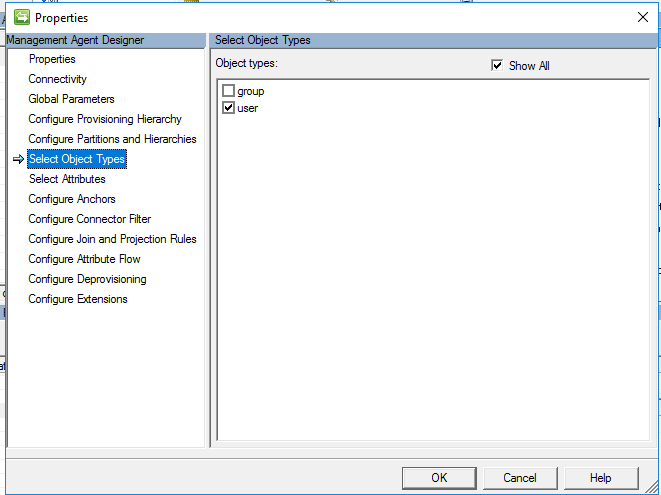

Objektumtípusok kiválasztása

Az objektumtípusok lapon válassza ki az importálni kívánt objektumtípusokat. Legalább a "Felhasználó" lehetőséget kell választania.

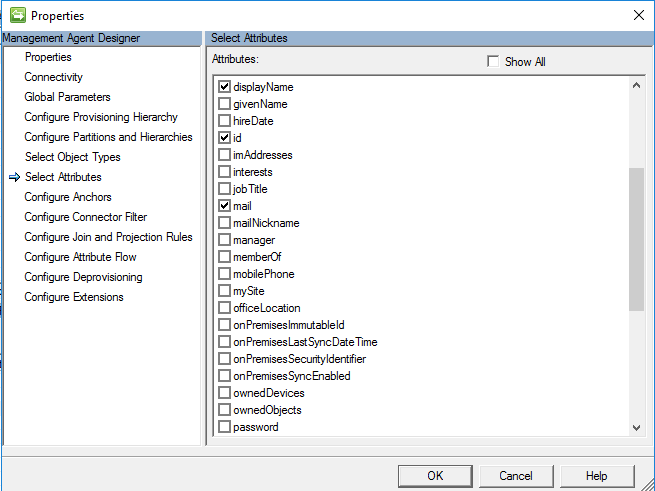

Attribútumok kiválasztása

Az Attribútumok kiválasztása képernyőn válassza ki a Microsoft Entra azon attribútumait, amelyekre szükség lesz a B2B-felhasználók AD-ben való kezeléséhez. Az "ID" attribútum megadása kötelező. A userPrincipalName és userType attribútumok a konfiguráció későbbi részében lesznek használatban. Egyéb attribútumok nem kötelezőek, beleértve a

displayNamemailgivenNamesurnameuserPrincipalNameuserType

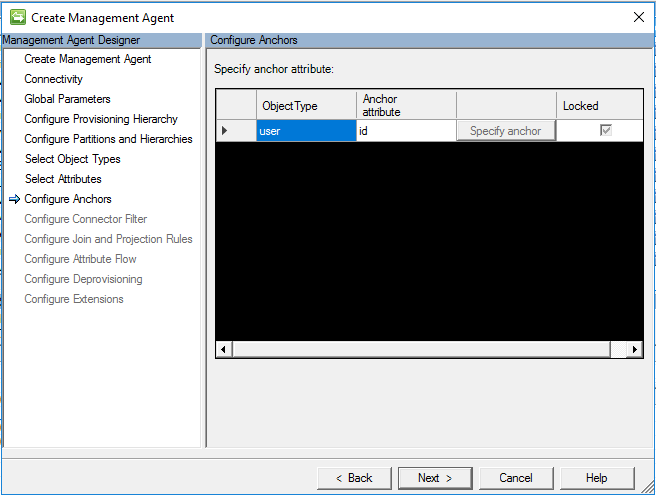

Horgonyok konfigurálása

A Horgony konfigurálása képernyőn a horgonyattribútum konfigurálása kötelező lépés. Alapértelmezés szerint használja az ID attribútumot a felhasználóleképezéshez.

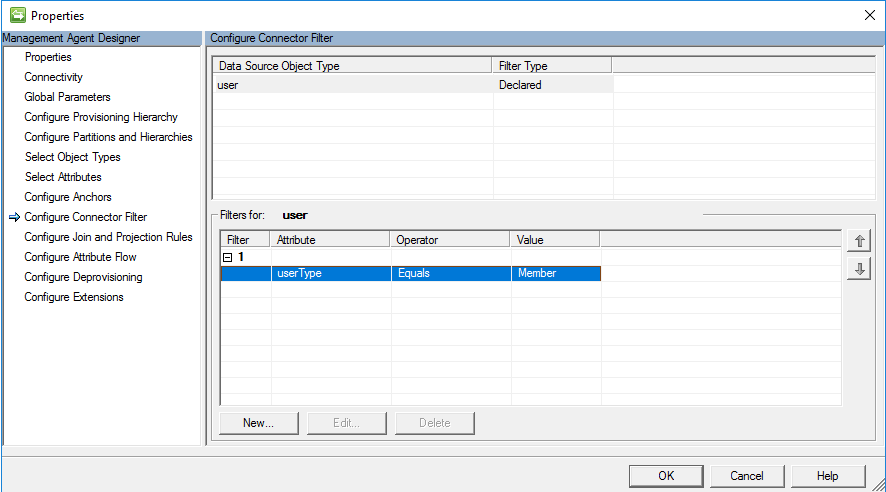

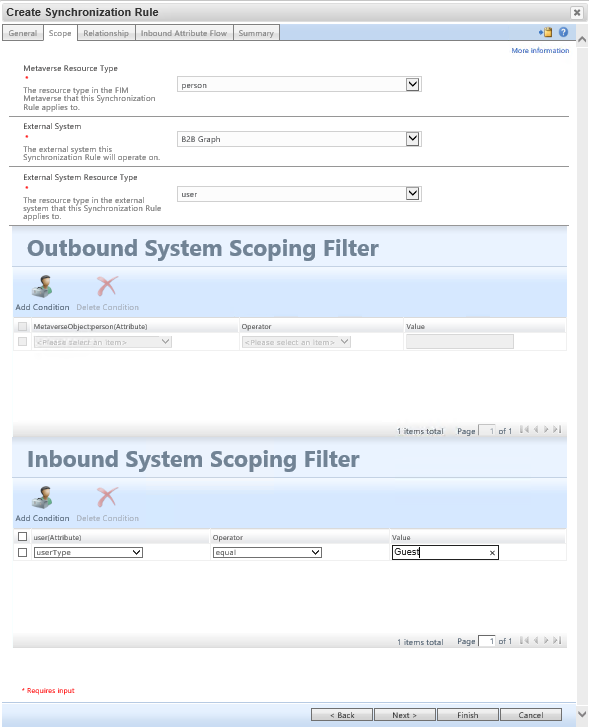

Összekötőszűrő konfigurálása

Az Összekötőszűrő konfigurálása lapon a MIM lehetővé teszi az objektumok attribútumszűrő alapján történő szűrését. Ebben a B2B-forgatókönyvben a cél az, hogy csak azokat a felhasználókat hozzuk be, akiknek a userType attribútuma egyenlő Guest-vel, és ne azokat, akiknek a userType-ja egyenlő member-vel.

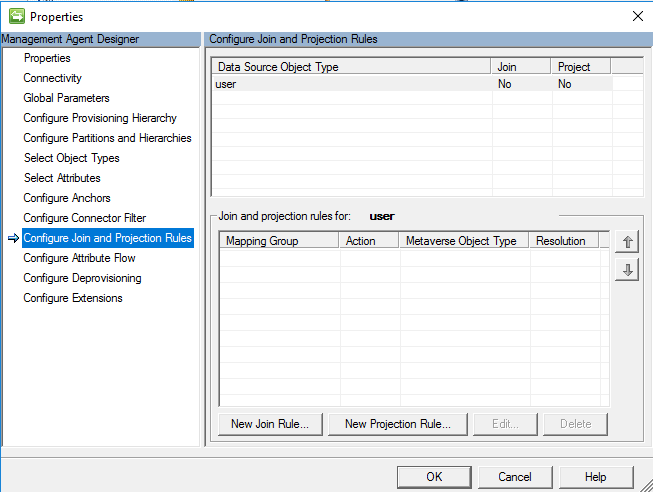

Illesztés és vetítési szabályok konfigurálása

Ez az útmutató feltételezi, hogy szinkronizálási szabályt fog létrehozni. Mivel az illesztési és vetítési szabályok konfigurálását a szinkronizálási szabály kezeli, nincs szükség arra, hogy magán az összekötőn azonosítson egy kapcsolatot és vetítést. Hagyja meg az alapértelmezett értéket, és kattintson az OK gombra.

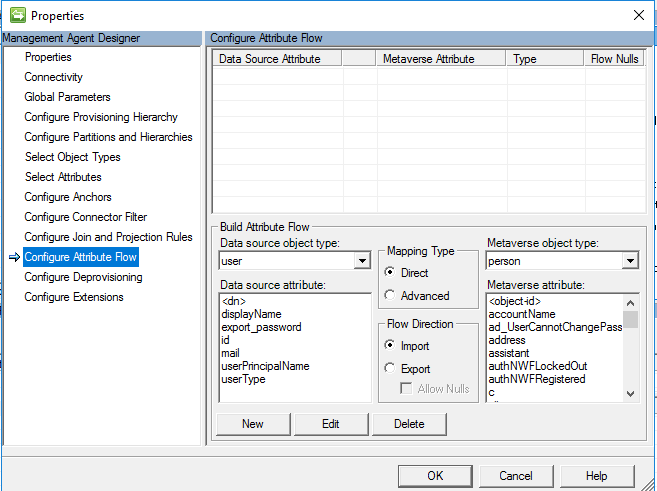

Attribútumfolyamat konfigurálása

Ez az útmutató feltételezi, hogy szinkronizálási szabályt fog létrehozni. A MIM Sync attribútumfolyamatának definiálásához nem szükséges kivetítés, mivel azt a később létrehozott szinkronizálási szabály kezeli. Hagyja meg az alapértelmezett értéket, és kattintson az OK gombra.

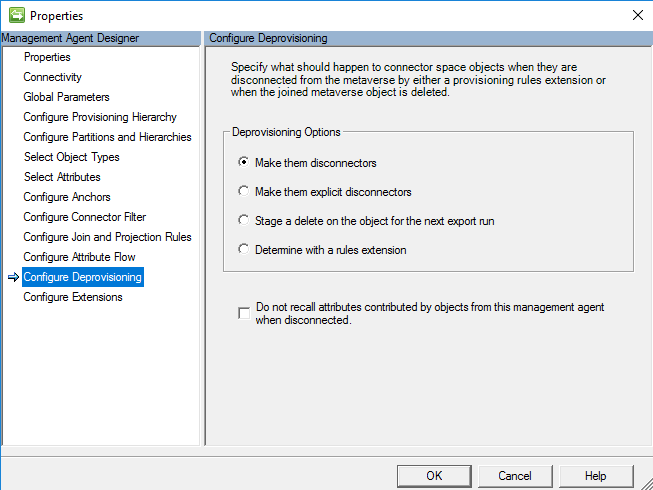

Deprovision konfigurálása

A deprovision beállításához konfigurálhatja a MIM-szinkronizálást úgy, hogy törölje az objektumot, ha a metaverzum-objektum törlődik. Ebben a forgatókönyvben átváltjuk őket "szétkapcsolókká", mivel a cél az, hogy a Microsoft Entra-azonosítóban maradjanak. Ebben a forgatókönyvben nem exportálunk semmit a Microsoft Entra-azonosítóba, és az összekötő csak importálásra van konfigurálva.

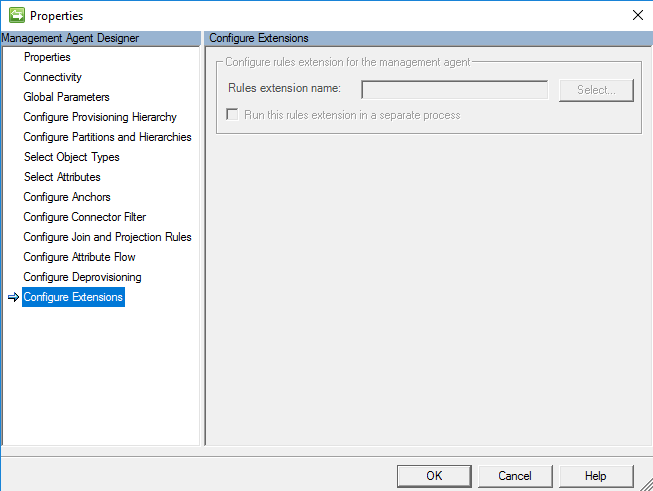

Bővítmények konfigurálása

A bővítmények konfigurálása ezen a felügyeleti ügynökön egy lehetőség, de nem szükséges, mert szinkronizálási szabályt használunk. Ha korábban úgy döntöttünk, hogy speciális szabályt használunk az attribútumfolyamatban, akkor lehetőség van a szabályok bővítményének meghatározására.

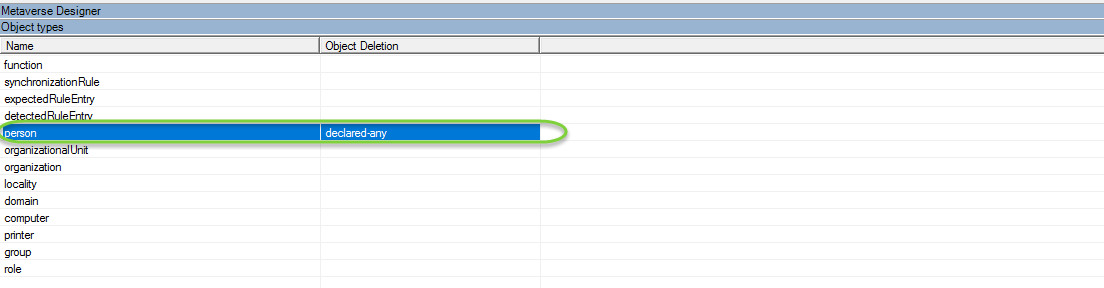

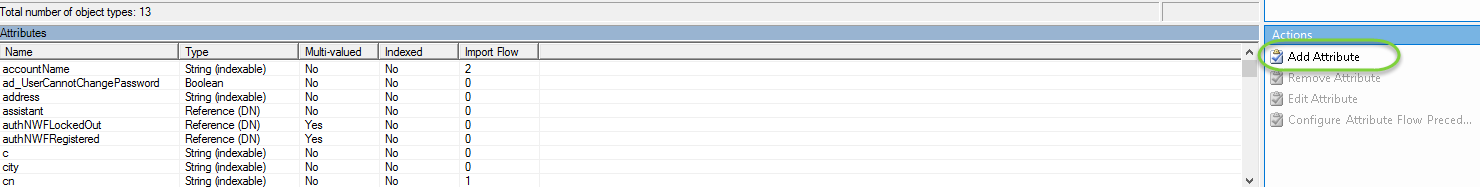

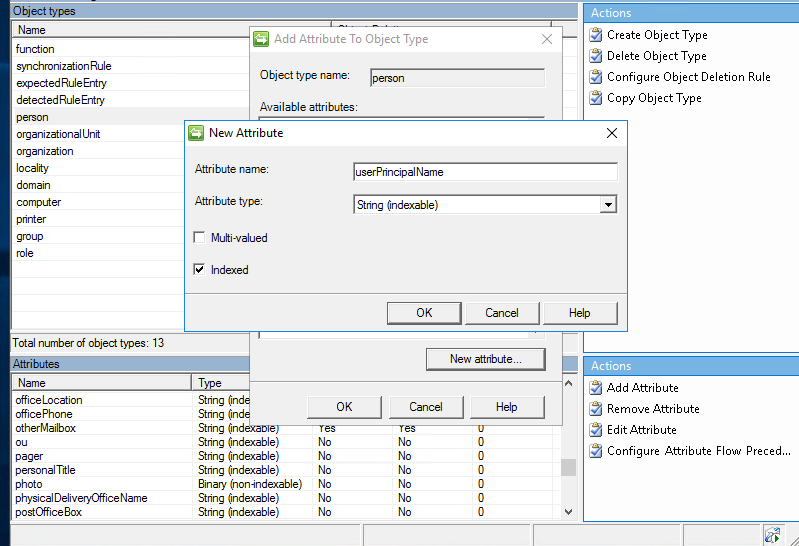

A metaverzum séma kiterjesztése

A szinkronizálási szabály létrehozása előtt létre kell hoznunk egy userPrincipalName nevű attribútumot, amely az MV Designerrel kapcsolódik a személyobjektumhoz.

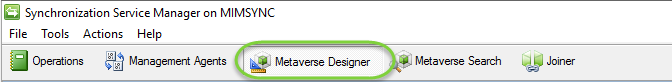

A Szinkronizálási ügyfélalkalmazásban válassza a Metaverse Designer lehetőséget

Ezután válassza ki a személyobjektum típusát

A műveletek alatt kattintson az Attribútum hozzáadása elemre

Ezután töltse ki a következő részleteket

Attribútum neve: userPrincipalName

Attribútumtípus: sztring (indexelhető)

Indexelt = Igaz

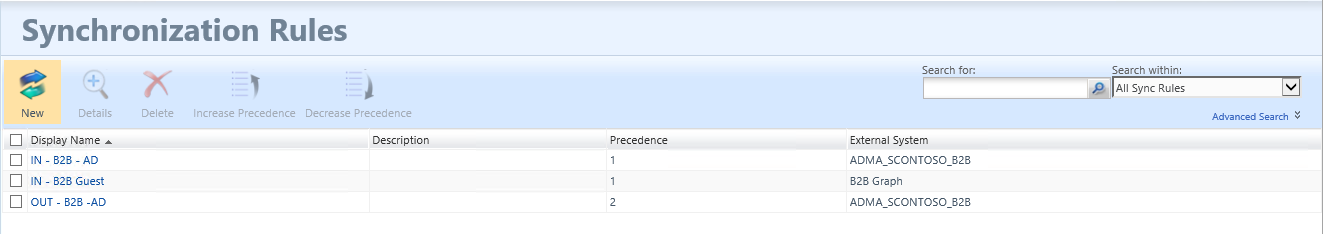

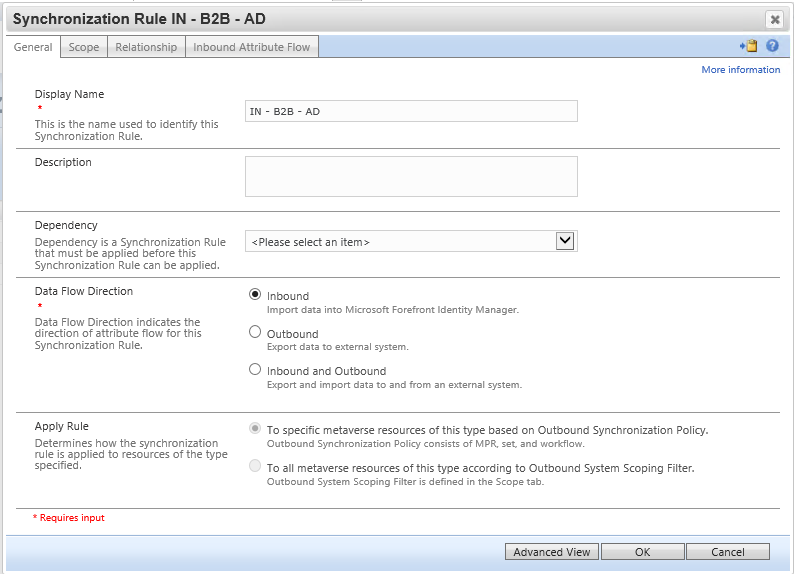

MIM szolgáltatásszinkronizálási szabályok létrehozása

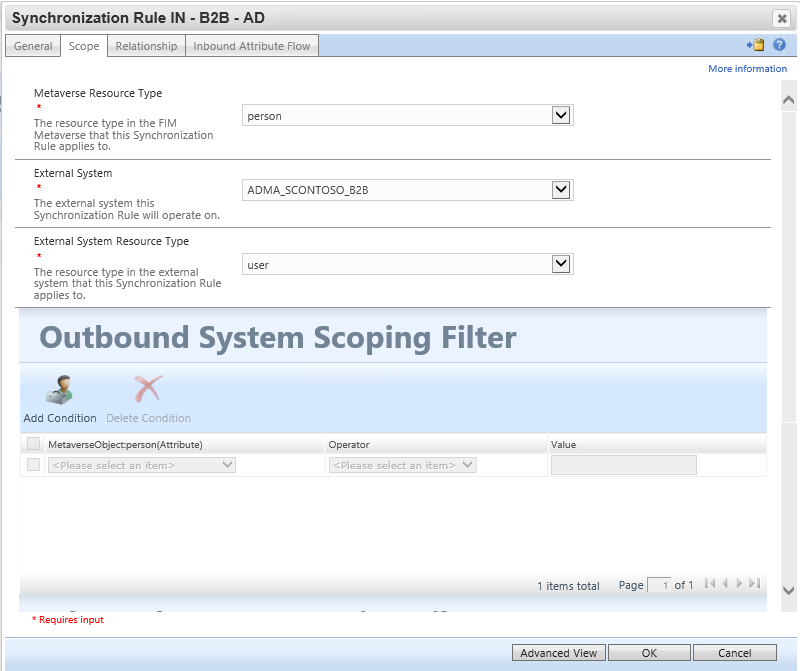

Az alábbi lépésekben megkezdjük a B2B vendégfiók és az attribútumfolyamat leképezését. Néhány feltételezéssel élünk itt: hogy már konfigurálta az Active Directory MA-t, valamint a FIM MA-t is, úgy, hogy a felhasználókat a MIM Szolgáltatásba és Portálba integrálja.

A következő lépésekhez minimális konfigurációt kell hozzáadni a FIM MA-hoz és az AD MA-hoz.

További részleteket itt találhat a konfiguráció https://technet.microsoft.com/library/ff686263(v=ws.10).aspx – Hogyan konfigurálhatom a felhasználókat az AD DS-ben?

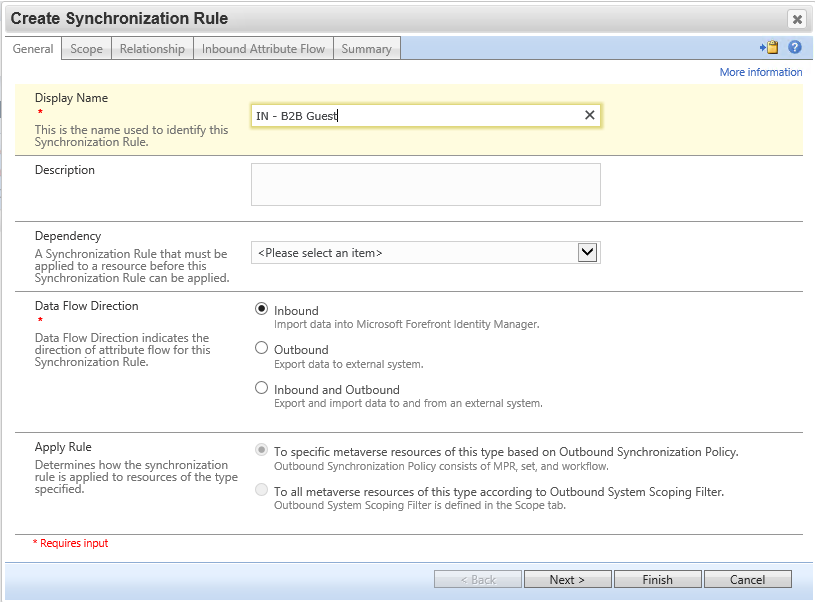

Szinkronizálási szabály: Vendégfelhasználó importálása MV-be a Szinkronizálási szolgáltatás metaverzumára a Microsoft Entra-azonosítóból

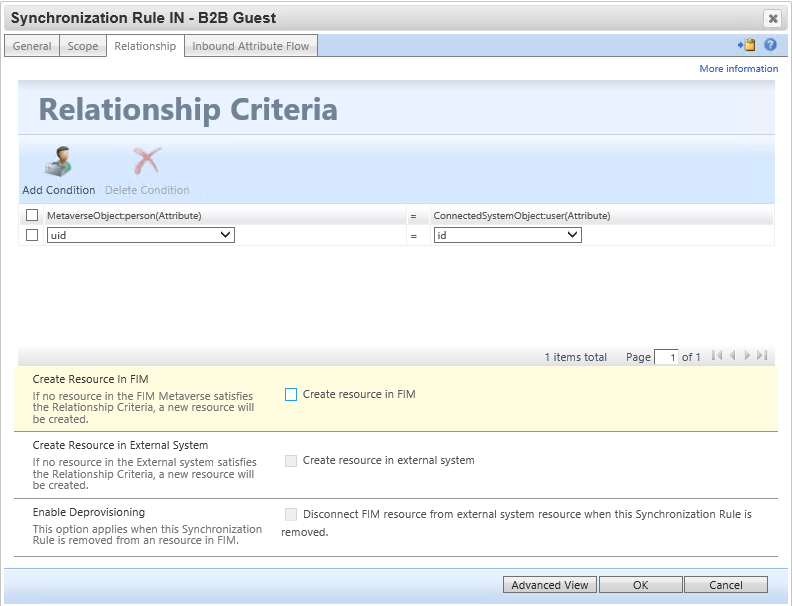

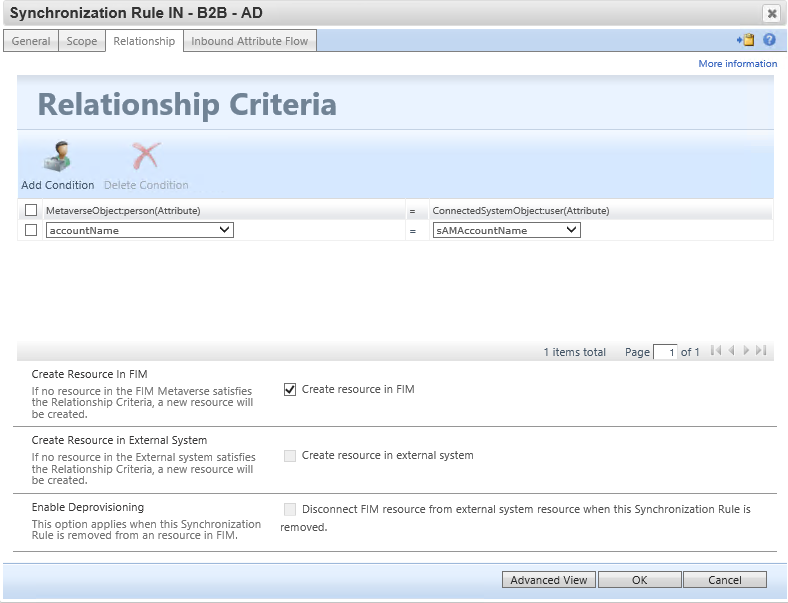

Lépjen a MIM-portálra, válassza a Szinkronizálási szabályok lehetőséget, és kattintson az Új gombra. Hozzon létre egy bejövő szinkronizálási szabályt a B2B-folyamathoz a gráf-összekötőn keresztül.

A kapcsolati feltételek lépésében válassza az "Erőforrás létrehozása a FIM-ben" lehetőséget.

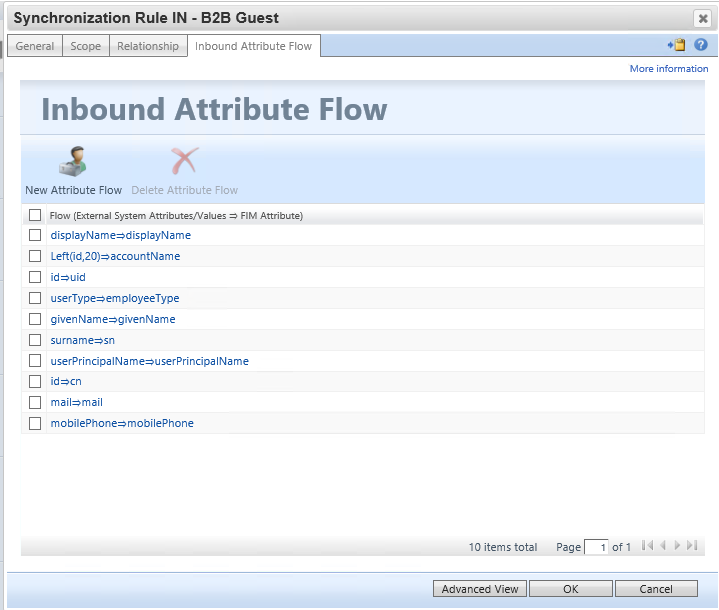

Konfigurálja a következő bejövő attribútumfolyamat-szabályokat. Mindenképpen töltse ki a accountName, userPrincipalName és uid attribútumokat, mivel azokat a forgatókönyv későbbi részében használni fogja:

| csak a kezdeti áramlás | Használat létezési tesztként | folyamat (forrásérték ⇒ FIM-attribútum) |

|---|---|---|

[displayName⇒displayName](javascript:void(0);) |

||

[Left(id,20)⇒accountName](javascript:void(0);) |

||

[id⇒uid](javascript:void(0);) |

||

[userType⇒employeeType](javascript:void(0);) |

||

[givenName⇒givenName](javascript:void(0);) |

||

[surname⇒sn](javascript:void(0);) |

||

[userPrincipalName⇒userPrincipalName](javascript:void(0);) |

||

[id⇒cn](javascript:void(0);) |

||

[mail⇒mail](javascript:void(0);) |

||

[mobilePhone⇒mobilePhone](javascript:void(0);) |

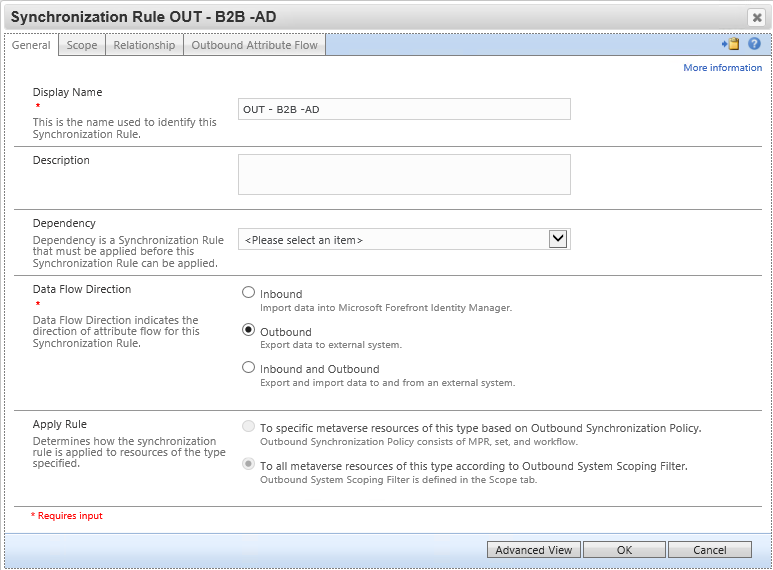

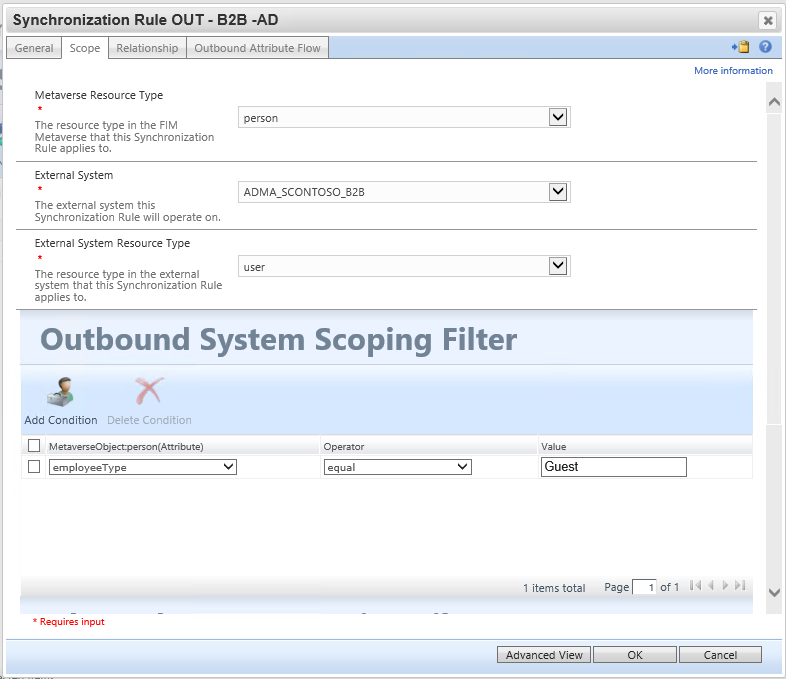

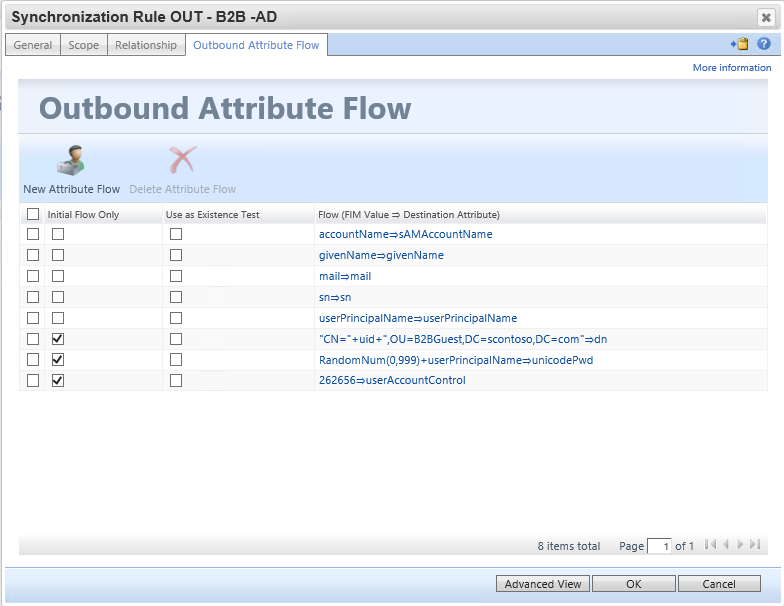

Szinkronizálási szabály: Vendégfelhasználói fiók létrehozása az Active Directoryban

Ez a szinkronizálási szabály létrehozza a felhasználót az Active Directoryban. Győződjön meg arról, hogy a dn folyamat a felhasználót a Microsoft Entra Connectből kizárt szervezeti egységbe helyezi. Emellett frissítse a unicodePwd folyamatát, hogy megfeleljen az AD-jelszóházirendnek – a felhasználónak nem kell tudnia a jelszót. Figyelje meg, hogy a 262656 értéke a userAccountControl-hez tartozik, és a SMARTCARD_REQUIRED és a NORMAL_ACCOUNTjelzőket kódolja.

Folyamatszabályok:

| csak a kezdeti áramlás | Használat létezési tesztként | folyamat (FIM-érték ⇒ célattribútum) |

|---|---|---|

[accountName⇒sAMAccountName](javascript:void(0);) |

||

[givenName⇒givenName](javascript:void(0);) |

||

[mail⇒mail](javascript:void(0);) |

||

[sn⇒sn](javascript:void(0);) |

||

[userPrincipalName⇒userPrincipalName](javascript:void(0);) |

||

| Y | ["CN="+uid+",OU=B2BGuest,DC=contoso,DC=com"⇒dn](javascript:void(0);) |

|

| Y | [RandomNum(0,999)+userPrincipalName⇒unicodePwd](javascript:void(0);) |

|

| Y | [262656⇒userAccountControl](javascript:void(0);) |

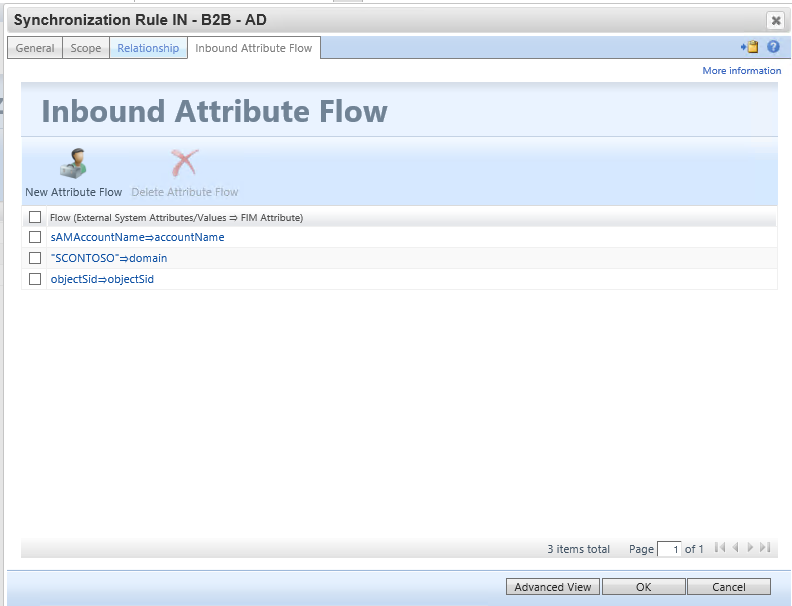

Választható szinkronizálási szabály: B2B vendégfelhasználói objektumok SID-ének importálása a MIM-be való bejelentkezés engedélyezéséhez

Ez a bejövő szinkronizálási szabály visszahozza a felhasználó SID-attribútumát az Active Directoryból a MIM-be, így a felhasználó hozzáférhet a MIM-portálhoz. A MIM-portál megköveteli, hogy a felhasználó samAccountName, domain és objectSid attribútumokkal rendelkezzen a MIM szolgáltatás adatbázisában.

Konfigurálja a külső forrásrendszert ADMAként, mivel a objectSid attribútumot az AD automatikusan beállítja, amikor a MIM létrehozza a felhasználót.

Vegye figyelembe, hogy ha úgy konfigurálja a felhasználókat, hogy a MIM szolgáltatásban legyenek létrehozva, győződjön meg arról, hogy nem tartoznak az alkalmazottak SSPR felügyeleti szabályzatának szabályaihoz szánt csoportok hatókörébe. Előfordulhat, hogy módosítania kell a készletdefiníciókat, hogy kizárja a B2B-folyamat által létrehozott felhasználókat.

| csak a kezdeti áramlás | Használat létezési tesztként | folyamat (forrásérték ⇒ FIM-attribútum) |

|---|---|---|

[sAMAccountName⇒accountName](javascript:void(0);) |

||

["CONTOSO"⇒domain](javascript:void(0);) |

||

[objectSid⇒objectSid](javascript:void(0);) |

A szinkronizálási szabályok futtatása

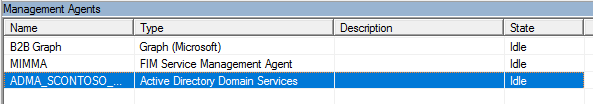

Ezután meghívjuk a felhasználót, majd a következő sorrendben futtatjuk a felügyeleti ügynök szinkronizálási szabályait:

Teljes importálás és szinkronizálás a

MIMMAfelügyeleti ügynökön. Ez biztosítja, hogy a MIM Sync a legújabb szinkronizálási szabályokat konfigurálja.Teljes importálás és szinkronizálás a

ADMAfelügyeleti ügynökön. Ez biztosítja, hogy a MIM és az Active Directory konzisztens legyen. Ezen a ponton még nem lesznek függőben lévő exportálások a vendégek számára.Teljes importálás és szinkronizálás a B2B Graph Management Agenten. Így a vendégfelhasználók is bekerülnek a metaverzumba. Ezen a ponton egy vagy több fiók exportálása várhatóan függőben lesz

ADMA. Ha nincs függőben lévő exportálás, ellenőrizze, hogy a vendégfelhasználók importálva lettek-e az összekötőtérbe, és hogy a szabályok úgy lettek-e konfigurálva, hogy AD-fiókokat kapjanak.Exportálás, delta importálás és szinkronizálás a

ADMAkezelői ügynökön. Ha az exportálás sikertelen volt, ellenőrizze a szabálykonfigurációt, és állapítsa meg, hogy voltak-e hiányzó sémakövetelmények.Exportálás, delta importálás és szinkronizálás a

MIMMAkezelői ügynökön. Ha ez befejeződik, a továbbiakban nem lehet függőben lévő exportálás.

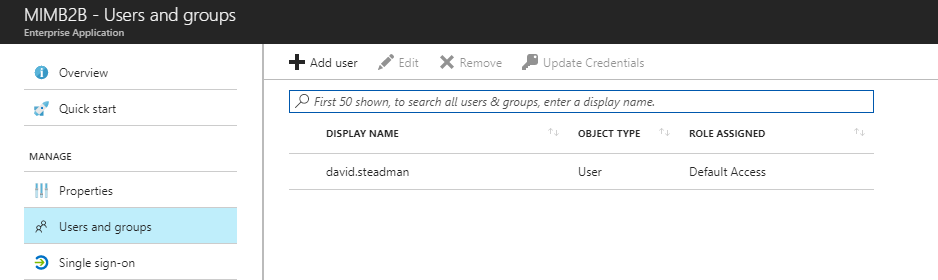

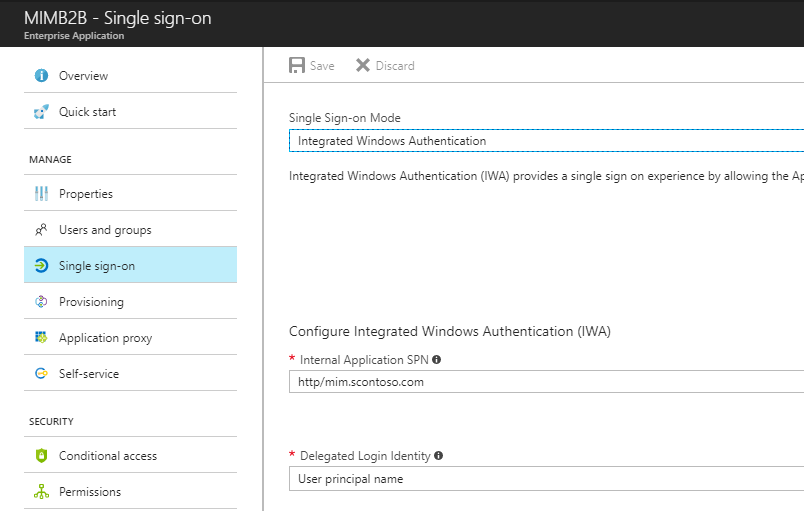

Nem kötelező: B2B-vendégek alkalmazásproxyja a MIM-portálra való bejelentkezéshez

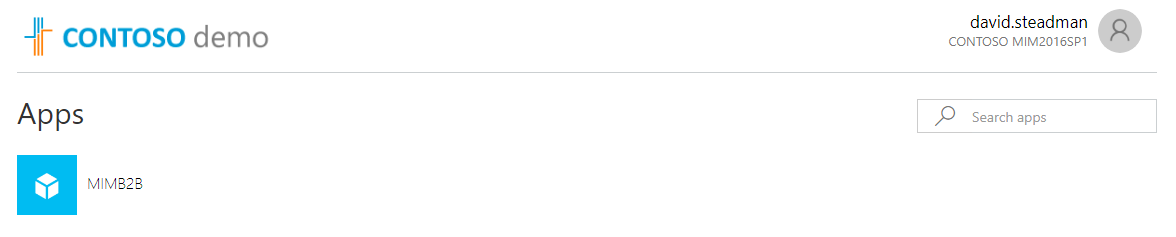

Most, hogy létrehoztuk a szinkronizálási szabályokat a MIM-ben. Az alkalmazásproxy konfigurációjában adja meg a felhőbeli azonosítót, hogy engedélyezze a KCD-t az alkalmazásproxy számára. Ezután manuálisan hozzáadta a felhasználót a felhasználók és csoportok kezelésének paneljéhez. A MIM rendszerben történő létrehozásig azokat az opciókat, amelyek nem mutatják a felhasználót, több konfigurációt igényelnek, hogy a vendéget az irodai csoporthoz hozzáadják a kiépítés után, amelyeket ez a dokumentum nem tárgyal.

Ha minden konfigurálva van, jelentkezzen be B2B-felhasználóval, és tekintse meg az alkalmazást.

Következő lépések

Hogyan rendeljek hozzá felhasználókat az Active Directory Domain Services (AD DS) rendszerhez

A FIM 2010 függvényeinek referenciája

Helyszíni alkalmazások biztonságos távoli elérése

Microsoft Identity Manager összekötő letöltése a Microsoft Graph-hoz