Titkosítás engedélyezése az SAP HANA-hoz

Javasoljuk, hogy titkosítsa az SAP HANA-kiszolgálóval való kapcsolatokat a Power Query Desktopból és a Power Query Online-ból. A HANA-titkosítást az SAP saját fejlesztésű CommonCryptoLib (korábbi nevén sapcrypto) kódtárával engedélyezheti. Az SAP a CommonCryptoLib használatát javasolja.

Feljegyzés

Az SAP már nem támogatja az OpenSSL-t, ezért a Microsoft is megszüntette a támogatását. Használja inkább a CommonCryptoLib-t.

Ez a cikk áttekintést nyújt a CommonCryptoLib használatával történő titkosítás engedélyezéséről, és hivatkozik az SAP-dokumentáció néhány konkrét területére. Rendszeresen frissítjük a tartalmat és a hivatkozásokat, de az átfogó utasításokért és támogatásért mindig tekintse meg a hivatalos SAP-dokumentációt. Az OpenSSL helyett a CommonCryptoLib használatával állítsa be a titkosítást; Ehhez tekintse meg a TLS/SSL konfigurálása az SAP HANA 2.0-ban című témakört. Az OpenSSL-ről a CommonCryptoLibre való migrálás lépéseit az SAP Note 2093286 (s-user required) című témakörben találja.

Feljegyzés

A jelen cikkben részletezett titkosítási lépések átfedésben vannak az SAML SSO beállítási és konfigurációs lépéseivel. Használja a CommonCryptoLib-t a HANA-kiszolgáló titkosítási szolgáltatójaként, és győződjön meg arról, hogy a CommonCryptoLib választása konzisztens az SAML és a titkosítási konfigurációk között.

Az SAP HANA titkosításának engedélyezésének négy fázisa van. Ezeket a fázisokat a következő lépésben tárgyaljuk. További információ: Az SAP HANA Studio és az SAP HANA Server közötti kommunikáció biztonságossá tétele SSL-n keresztül

A CommonCryptoLib használata

Győződjön meg arról, hogy a HANA-kiszolgáló a CommonCryptoLib titkosítási szolgáltatóként való használatára van konfigurálva.

Tanúsítvány-aláírási kérelem létrehozása

Hozzon létre egy X509-tanúsítvány-aláírási kérelmet a HANA-kiszolgálóhoz.

Az SSH használatával csatlakozzon ahhoz a Linux-géphez, amelyen a HANA-kiszolgáló sid>admként <fut.

Nyissa meg a Kezdőlap könyvtárat /usr/sap/<sid>/home/.ssl. A rejtett .ssl fájl már létezik, ha a legfelső szintű hitelesítésszolgáltató már létrejött.

Ha még nem rendelkezik használható hitelesítésszolgáltatóval, létrehozhat egy legfelső szintű hitelesítésszolgáltatót az SAP HANA Studio és az SAP HANA Server közötti SSL-kapcsolat biztonságossá tételével kapcsolatos lépések végrehajtásával.

Futtassa az alábbi parancsot:

sapgenpse gen_pse -p cert.pse -r csr.txt -k GN-dNSName:<HOSTNAME with FQDN> "CN=<HOSTNAME with FQDN>"

Ez a parancs létrehoz egy tanúsítvány-aláírási kérelmet és egy titkos kulcsot. Töltse ki a <HOSTNAME értéket a teljes tartománynévvel> a gazdagépnévvel és a teljes tartománynévvel (FQDN).

A tanúsítvány aláírásának lekérése

Kérje le egy hitelesítésszolgáltató (CA) által aláírt tanúsítványt, amelyet a HANA-kiszolgálóhoz való csatlakozáshoz használni kívánt ügyfél(ek) megbízhatónak tekintenek.

Ha már rendelkezik megbízható vállalati hitelesítésszolgáltatóval (amelyet a következő példában CA_Cert.pem és CA_Key.pem képvisel), írja alá a tanúsítványkérelmet a következő parancs futtatásával:

openssl x509 -req -days 365 -in csr.txt -CA CA_Cert.pem -CAkey CA_Key.pem -CAcreateserial -out cert.pem

Másolja az új fájlt (cert.pem) a kiszolgálóra.

Hozza létre a HANA-kiszolgáló tanúsítványláncát:

sapgenpse import_own_cert -p cert.pse -c cert.pem

Indítsa újra a HANA-kiszolgálót.

Ellenőrizze az ügyfél és az SAP HANA-kiszolgáló tanúsítványának aláírásához használt hitelesítésszolgáltató közötti megbízhatósági kapcsolatot.

Az ügyfélnek meg kell bíznia a HANA-kiszolgáló X509-tanúsítványának aláírásához használt hitelesítésszolgáltatóban, mielőtt titkosított kapcsolatot létesíthet a HANA-kiszolgálóval az ügyfél gépéről.

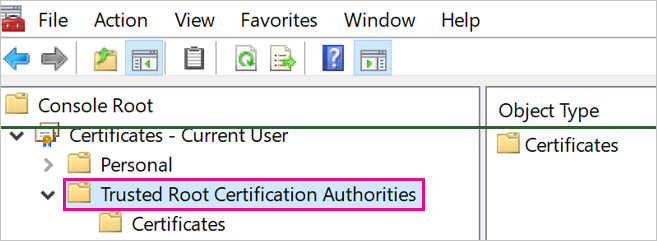

Ennek a megbízhatósági kapcsolatnak a meglétét többféleképpen is biztosíthatja a Microsoft Management Console (mmc) vagy a parancssor használatával. Importálhatja a hitelesítésszolgáltató X509-tanúsítványát (cert.pem) a kapcsolatot létesítő felhasználó megbízható legfelső szintű hitelesítésszolgáltatói mappájába, vagy ugyanahhoz a mappához az ügyfélszámítógéphez, ha ez szükséges.

Mielőtt importálni tudja a tanúsítványt a Megbízható legfelső szintű hitelesítésszolgáltatók mappába, először .crt fájllá kell konvertálnia a cert.pem fájlt.

A kapcsolat tesztelése

Feljegyzés

Az ebben a szakaszban ismertetett eljárások használata előtt be kell jelentkeznie a Power BI-ba a rendszergazdai fiók hitelesítő adataival.

Mielőtt online ellenőrizheti a kiszolgálótanúsítványt az Power BI szolgáltatás, rendelkeznie kell egy olyan adatforrással, amely már be van állítva a helyszíni adatátjáróhoz. Ha még nincs beállítva adatforrás a kapcsolat teszteléséhez, létre kell hoznia egyet. Az adatforrás beállítása az átjárón:

A Power BI szolgáltatás válassza a beállítás ikont

.

.A legördülő listában válassza az Átjárók kezelése lehetőséget.

Válassza ki az összekötővel használni kívánt átjáró neve melletti három pontot (...).

A legördülő listában válassza az Adatforrás hozzáadása lehetőséget.

Az Adatforrás Gépház írja be az adatforrás nevét az Adatforrás neve szövegmezőbe.

Az Adatforrás típusa területen válassza az SAP HANA lehetőséget.

Írja be a kiszolgáló nevét a Kiszolgáló mezőbe, és válassza ki a hitelesítési módszert.

Folytassa a következő eljárás utasításainak követését.

Tesztelje a kapcsolatot a Power BI Desktopban vagy a Power BI szolgáltatás.

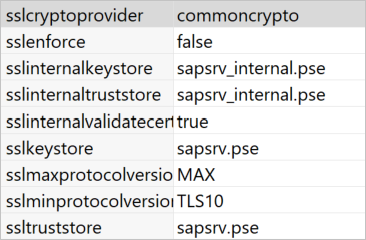

A Power BI Desktopban vagy a Power BI szolgáltatás Adatforrás Gépház lapján győződjön meg arról, hogy a kiszolgálótanúsítvány ellenőrzése engedélyezve van, mielőtt megpróbál kapcsolatot létesíteni az SAP HANA-kiszolgálóval. SSL-titkosítási szolgáltató esetén válassza a commoncrypto lehetőséget. Hagyja üresen az SSL-kulcstároló és az SSL megbízhatósági tároló mezőit.

Power BI Desktop

Power BI szolgáltatás

Ellenőrizze, hogy sikerült-e titkosított kapcsolatot létesíteni a kiszolgálóval a Kiszolgálótanúsítvány ellenőrzése lehetőséggel, ha adatokat tölt be a Power BI Desktopban, vagy frissít egy közzétett jelentést Power BI szolgáltatás.

Vegye figyelembe, hogy csak az SSL-titkosítás szolgáltatójának adataira van szükség. Előfordulhat azonban, hogy a megvalósításhoz a kulcstárolót és a megbízhatósági tárolót is használnia kell. További információt ezekről az üzletekről és azok létrehozásáról az ügyféloldali TLS/SSL Csatlakozás ion Properties (ODBC) című témakörben talál.