IoT Edge For Linux windowsos biztonság

A következőkre vonatkozik: ![]() IoT Edge 1.1

IoT Edge 1.1

Fontos

Az IoT Edge 1.1 támogatási dátuma 2022. december 13. volt. A termék, szolgáltatás, technológia vagy API támogatásáról a Microsoft-termékek életciklusa című leírásból tájékozódhat. Az IoT Edge legújabb verziójára való frissítésről további információt az IoT Edge frissítése című témakörben talál.

Az Azure IoT Edge for Linux windowsos verziójának előnye, hogy minden biztonsági ajánlat windowsos ügyfél-/kiszolgáló-gazdagépen fut, és biztosítja, hogy az összes további összetevő ugyanazt a biztonsági helyet tárolja. Ez a cikk az alapértelmezés szerint engedélyezett különböző biztonsági helyiségekről, valamint a felhasználó által engedélyezett opcionális helyekről nyújt tájékoztatást.

Virtuális gépek biztonsága

A Linuxhoz készült IoT Edge (EFLOW) által válogatott virtuális gép a Microsoft CBL-Mariner-en alapul. A CBL-Mariner egy belső Linux-disztribúció a Microsoft felhőinfrastruktúra és peremhálózati termékek és -szolgáltatások számára. A CBL-Mariner úgy lett kialakítva, hogy konzisztens platformot biztosítson ezekhez az eszközökhöz és szolgáltatásokhoz, és fokozza a Microsoft azon képességét, hogy naprakész maradjon a Linux-frissítéseken. További információ: CBL-Mariner security.

Az EFLOW virtuális gép egy hárompontos átfogó biztonsági platformra épül:

- Karbantartási frissítések

- Írásvédett legfelső szintű fájlrendszer

- Tűzfalzárolás

Karbantartási frissítések

Biztonsági rések felmerülésekor a CBL-Mariner elérhetővé teszi a legújabb biztonsági javításokat és javításokat az ELOW havi frissítésekkel való szervizelésekor. A virtuális gép nem rendelkezik csomagkezelővel, ezért nem lehet manuálisan letölteni és telepíteni az RPM-csomagokat. A virtuális gép összes frissítése az EFLOW A/B frissítési mechanizmussal van telepítve. Az EFLOW frissítésekkel kapcsolatos további információkért lásd : IoT Edge frissítése Linux rendszeren Windows rendszeren

Írásvédett legfelső szintű fájlrendszer

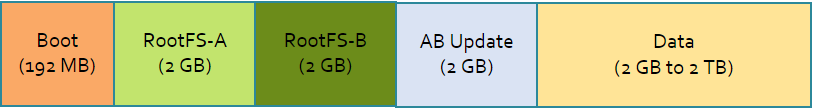

Az EFLOW virtuális gép két fő partícióból és adatokból áll. A rootFS-A vagy rootFS-B partíciók felcserélhetők, és a kettő közül az egyik írásvédett fájlrendszerként /van csatlakoztatva, ami azt jelenti, hogy a partíción belül tárolt fájlokon nem engedélyezett módosítás. Másrészt a csatlakoztatott /var adatpartíció olvasható és írható, így a felhasználó módosíthatja a partíció tartalmát. A partíción tárolt adatokat a frissítési folyamat nem módosítja, ezért nem módosítja őket a frissítések között.

Mivel adott használati esetekben írási hozzáférésre /etc/var /home/rootlehet szüksége a címtárakhoz, a címtárak írási hozzáférését úgy teheti meg, hogy azokat az adatpartíciónkra, kifejezetten a könyvtárra /var/.eflow/overlayshelyezzük át. Ennek végeredménye, hogy a felhasználók bármit írhatnak az előző címtárakba. További információ az átfedésekről: átfedések.

| Partíció | Méret | Leírás |

|---|---|---|

| Indítás | 192 MB | A rendszerindítót tartalmazza |

| RootFS A | 2 GB | A gyökér fájlrendszert tartalmazó két aktív/passzív partíció egyike |

| RootFS B | 2 GB | A gyökér fájlrendszert tartalmazó két aktív/passzív partíció egyike |

| AB-frissítés | 2 GB | A frissítési fájlokat tárolja. Győződjön meg arról, hogy a virtuális gépen mindig van elegendő hely a frissítésekhez |

| Adatok | 2 GB-ról 2 TB-ra | Állapotalapú partíció az állandó adatok frissítések közötti tárolásához. Az üzembehelyezési konfigurációnak megfelelően bővíthető |

Feljegyzés

A partícióelrendezés a logikai lemez méretét jelöli, és nem jelzi, hogy a virtuális gép milyen fizikai helyet foglal el a gazdagép operációsrendszer-lemezén.

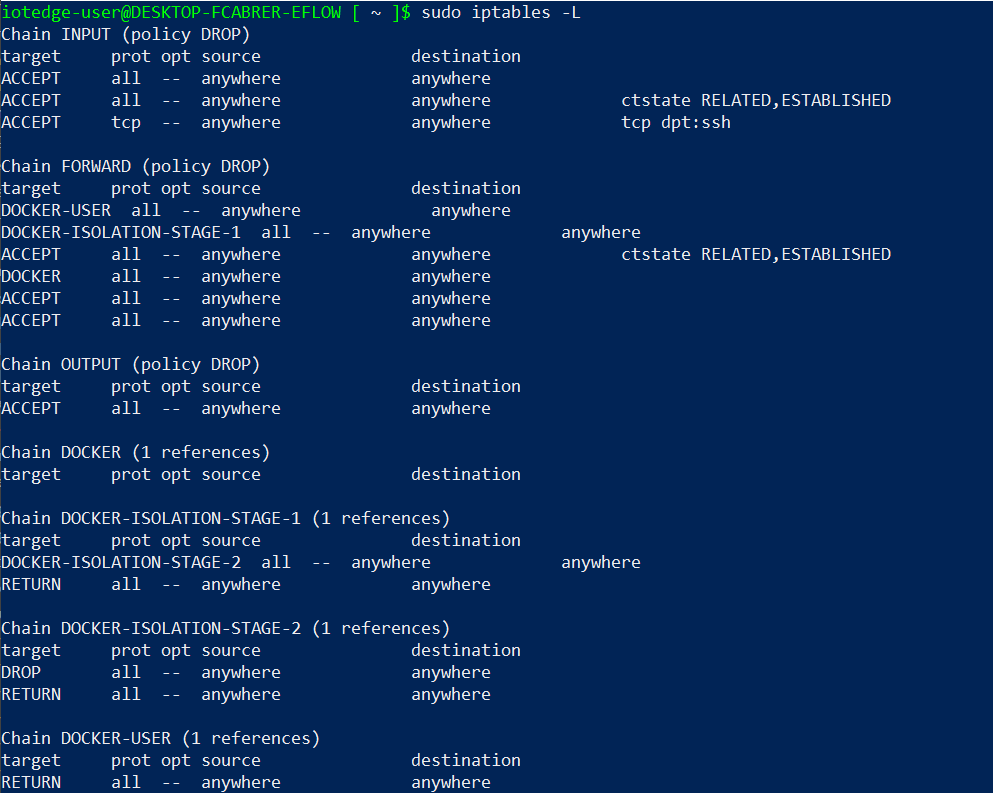

Firewall

Az EFLOW virtuális gép alapértelmezés szerint iptables segédprogramot használ a tűzfalkonfigurációkhoz. Az Iptables az IP-csomagszűrő szabályok tábláinak beállítására, karbantartására és vizsgálatára szolgál a Linux kernelben. Az alapértelmezett implementáció csak a 22-s porton (SSH-szolgáltatás) engedélyezi a bejövő forgalmat, és egyébként blokkolja a forgalmat. Az iptables konfigurációját az alábbi lépésekkel ellenőrizheti:

Emelt szintű PowerShell-munkamenet megnyitása

Csatlakozás az EFLOW virtuális géphez

Connect-EflowVmAz összes iptables-szabály listázása

sudo iptables -L

Megbízható platformmodul (TPM)

A platformmegbízhatósági modul (TPM) technológiája hardveralapú, biztonsággal kapcsolatos funkciókat biztosít. A TPM-chip egy biztonságos titkosítási processzor, amely titkosítási műveletek végrehajtására van kialakítva. A chip több fizikai biztonsági mechanizmust is tartalmaz, hogy az illetéktelen módosítás ellen védett legyen, és a rosszindulatú szoftverek nem tudják módosítani a TPM biztonsági funkcióit.

Az EFLOW virtuális gép nem támogatja a vTPM-et. A felhasználó azonban engedélyezheti/letilthatja a TPM átengedési funkcióját, amely lehetővé teszi, hogy az EFLOW virtuális gép használja a Windows gazdagép operációs rendszer TPM-jét. Ez két fő forgatókönyvet tesz lehetővé:

- TPM-technológia használata az IoT Edge-eszközök kiépítéséhez a Device Provision Service (DPS) használatával. További információ: IoT Edge létrehozása és kiépítése Linuxhoz Windows-eszközön nagy méretekben TPM használatával.

- Írásvédett hozzáférés a TPM-ben tárolt titkosítási kulcsokhoz. További információ: Set-EflowVmFeature a TPM átengedéséhez.

Biztonságos gazdagép és virtuális gép közötti kommunikáció

Az EFLOW többféleképpen is használható a virtuális géppel egy gazdag PowerShell-modul implementációjának felfedésével. További információ: PowerShell-függvények a Linuxhoz készült IoT Edge-hez Windows rendszeren. Ehhez a modulhoz emelt szintű munkamenetre van szükség, és Microsoft Corporation-tanúsítvánnyal van aláírva.

A Windows gazdagép operációs rendszere és a PowerShell-parancsmagok által igényelt EFLOW virtuális gép közötti kommunikáció SSH-csatornával történik. Alapértelmezés szerint a virtuális gép SSH-szolgáltatása nem engedélyezi a felhasználónévvel és jelszóval történő hitelesítést, és a tanúsítványhitelesítésre korlátozódik. A tanúsítvány az EFLOW üzembe helyezési folyamata során jön létre, és minden EFLOW-telepítéshez egyedi. Továbbá az SSH találgatásos támadásainak megakadályozása érdekében a virtuális gép blokkol egy IP-címet, ha percenként háromnál több kapcsolatot kísérel meg az SSH szolgáltatással.

Következő lépések

További információ a Windows IoT biztonsági létesítményeiről

Naprakészen tarthatja a Legújabb Linux-alapú IoT Edge-et Windows-frissítéseken.