gyakori kérdések Azure Log Integration

Ez a cikk a Azure Log Integration kapcsolatos gyakori kérdésekre (GYIK) ad választ.

Fontos

Az Azure Log integrációs szolgáltatása 2019. 06. 15-ig megszűnik. Az AzLog-letöltések 2018. június 27-én le lettek tiltva. A továbblépéssel kapcsolatos útmutatásért tekintse át az Azure Monitor használata SIEM-eszközökkel való integráláshoz című bejegyzést

Azure Log Integration egy Windows operációsrendszer-szolgáltatás, amellyel nyers naplókat integrálhat az Azure-erőforrásokból a helyszíni biztonsági információs és eseménykezelő (SIEM) rendszerekbe. Ez az integráció egységes irányítópultot biztosít az összes helyszíni vagy felhőbeli eszközhöz. Ezután összesítheti, korrelálhatja, elemezheti és riasztással láthatja el az alkalmazásokkal kapcsolatos biztonsági eseményeket.

Az Azure-naplók integrálásának előnyben részesített módszere a SIEM-szállító Azure Monitor-összekötőjének használata, és kövesse ezeket az utasításokat. Ha azonban a SIEM szállítója nem biztosít összekötőt az Azure Monitorhoz, akkor ideiglenes megoldásként használhatja a Azure Log Integration (ha a SIEM-et Azure Log Integration támogatja), amíg el nem érhető egy ilyen összekötő.

Megjegyzés

Javasoljuk, hogy az Azure-ral való interakcióhoz az Azure Az PowerShell-modult használja. Az első lépésekhez tekintse meg az Azure PowerShell telepítését ismertető szakaszt. Az Az PowerShell-modulra történő migrálás részleteiről lásd: Az Azure PowerShell migrálása az AzureRM modulból az Az modulba.

Ingyenes a Azure Log Integration szoftver?

Igen. A Azure Log Integration szoftver nem számít fel díjat.

Hol érhető el Azure Log Integration?

Jelenleg az Azure Commercialben és a Azure Government érhető el, és Kínában vagy Németországban nem érhető el.

Hogyan tekinthetem meg azokat a tárfiókokat, amelyekből Azure Log Integration Azure-beli virtuálisgép-naplókat kérnek le?

Futtassa az AzLog forráslista parancsot.

Hogyan állapíthatom meg, hogy az Azure Log Integration-naplók melyik előfizetésből származnak?

Az AzureResourcemanagerJson címtárakban elhelyezett auditnaplók esetében az előfizetés azonosítója a naplófájl nevében található. Ez az AzureSecurityCenterJson mappában lévő naplókra is igaz. Például:

20170407T070805_2768037.0000000023. 1111e5ee-1111-111b-a11e-1e111e111dc.json

Az Azure Active Directory auditnaplói tartalmazzák a bérlőazonosítót a név részeként.

Az eseményközpontból beolvasott diagnosztikai naplók nem tartalmazzák az előfizetés azonosítóját a név részeként. Ehelyett az eseményközpont forrásának létrehozásakor megadott rövid nevet tartalmazzák.

Hogyan frissíthetem a proxykonfigurációt?

Ha a proxybeállítás nem engedélyezi közvetlenül az Azure Storage-hozzáférést, nyissa meg a AZLOG.EXE.CONFIG fájlt a c:\Program Files\Microsoft Azure Log Integration fájlban. Frissítse a fájlt úgy, hogy tartalmazza a defaultProxy szakaszt a szervezet proxycímével. A frissítés befejezése után állítsa le és indítsa el a szolgáltatást a net stop AzLog és a net start AzLog parancsokkal.

<?xml version="1.0" encoding="utf-8"?>

<configuration>

<system.net>

<connectionManagement>

<add address="*" maxconnection="400" />

</connectionManagement>

<defaultProxy>

<proxy usesystemdefault="true"

proxyaddress="http://127.0.0.1:8888"

bypassonlocal="true" />

</defaultProxy>

</system.net>

<system.diagnostics>

<performanceCounters filemappingsize="20971520" />

</system.diagnostics>

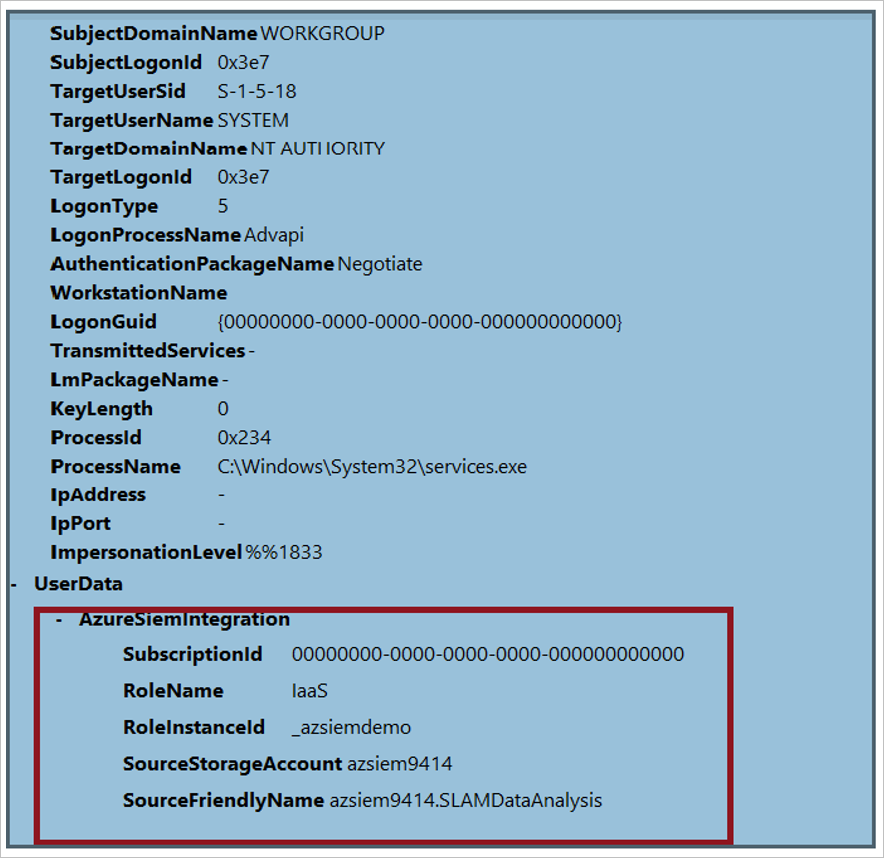

Hogyan tekinthetem meg az előfizetés adatait a Windows-eseményekben?

A forrás hozzáadásakor fűzze hozzá az előfizetés azonosítóját a rövid névhez:

Azlog source add <sourcefriendlyname>.<subscription id> <StorageName> <StorageKey>

Az esemény XML-fájlja a következő metaadatokat tartalmazza, beleértve az előfizetés azonosítóját:

Hibaüzenetek

A parancs AzLog createazureidfuttatásakor miért jelenik meg a következő hiba?

Hiba:

Nem sikerült létrehozni az AAD-alkalmazást – 72f988bf-86f1-41af-91ab-2d7cd011db37 - Reason = 'Forbidden' - Message = 'Insufficient privileges to complete the operation.'

Az azlog createazureid parancs megpróbál létrehozni egy szolgáltatásnevet az összes Azure AD bérlőben azon előfizetésekhez, amelyekhez az Azure-bejelentkezés hozzáfér. Ha az Azure-bejelentkezés csak vendégfelhasználó az adott Azure AD bérlőben, a parancs "A művelet végrehajtásához nem megfelelő jogosultságok" hibával hiúsul meg. Kérje meg a bérlő rendszergazdáját, hogy adja hozzá a fiókját felhasználóként a bérlőben.

Az azlog authorize parancs futtatásakor miért jelenik meg a következő hibaüzenet?

Hiba:

Figyelmeztetés a szerepkör-hozzárendelés létrehozásakor – AuthorizationFailed: A (fe9e03e4-4dad-4328-910f-fd24a9660bd2) objektumazonosítójú ügyfél janedo@microsoft.comnem rendelkezik a végrehajtáshoz szükséges engedéllyel "Microsoft.Authorization/roleAssignments/write" művelet a(z) "/subscriptions/70d95299-d689-4c97-b971-0d8ff0000000" hatókörön belül.

Az azlog authorize parancs hozzárendeli az olvasó szerepkört az Azure AD szolgáltatásnévhez (azlog createazureid használatával létrehozva) a megadott előfizetésekhez. Ha az Azure-bejelentkezés nem társadminisztrátor vagy az előfizetés tulajdonosa, az "Engedélyezés sikertelen" hibaüzenettel hiúsul meg. A művelet végrehajtásához a társadminisztrátor vagy a tulajdonos Azure Role-Based Access Control (RBAC) szükséges.

Hol találom a tulajdonságok definícióját az auditnaplóban?

Lásd:

- Műveletek naplózása az Azure Resource Manager

- Egy előfizetés felügyeleti eseményeinek listázása az Azure Monitor REST API-ban

Hol találhatok részleteket Azure Security Center riasztásokról?

Lásd: Biztonsági riasztások kezelése és megválaszolása Azure Security Center.

Hogyan módosíthatom a virtuális gép diagnosztikával gyűjtött adatokat?

A Azure Diagnostics konfigurációjának beolvasásával, módosításával és beállításával kapcsolatos részletekért lásd: Azure Diagnostics engedélyezése Windows rendszerű virtuális gépeken a PowerShell használatával.

Az alábbi példa a Azure Diagnostics konfigurációját adja meg:

Get-AzVMDiagnosticsExtension -ResourceGroupName AzLog-Integration -VMName AzlogClient

$publicsettings = (Get-AzVMDiagnosticsExtension -ResourceGroupName AzLog-Integration -VMName AzlogClient).PublicSettings

$encodedconfig = (ConvertFrom-Json -InputObject $publicsettings).xmlCfg

$xmlconfig = [System.Text.Encoding]::UTF8.GetString([System.Convert]::FromBase64String($encodedconfig))

Write-Host $xmlconfig

$xmlconfig | Out-File -Encoding utf8 -FilePath "d:\WADConfig.xml"

Az alábbi példa módosítja a Azure Diagnostics konfigurációját. Ebben a konfigurációban a rendszer csak a 4624-ös és a 4625-ös eseményazonosítót gyűjti össze a biztonsági eseménynaplóból. Microsoft Antimalware Az Azure-eseményeket a rendszer eseménynaplója gyűjti össze. Az XPath-kifejezések használatáról további információt az Események felhasználása című témakörben talál.

<WindowsEventLog scheduledTransferPeriod="PT1M">

<DataSource name="Security!*[System[(EventID=4624 or EventID=4625)]]" />

<DataSource name="System!*[System[Provider[@Name='Microsoft Antimalware']]]"/>

</WindowsEventLog>

Az alábbi példa a Azure Diagnostics konfigurációját állítja be:

$diagnosticsconfig_path = "d:\WADConfig.xml"

Set-AzVMDiagnosticsExtension -ResourceGroupName AzLog-Integration -VMName AzlogClient -DiagnosticsConfigurationPath $diagnosticsconfig_path -StorageAccountName log3121 -StorageAccountKey <storage key>

A módosítások végrehajtása után ellenőrizze a tárfiókot, hogy a megfelelő eseményeket gyűjtse össze.

Ha problémákat tapasztal a telepítés és a konfigurálás során, nyisson meg egy támogatási kérést. Válassza a Log Integration (Naplóintegráció ) lehetőséget azon szolgáltatásként, amelyhez támogatást kér.

Használhatom a Azure Log Integration a Network Watcher naplók SIEM-be való integrálásához?

Az Azure Network Watcher nagy mennyiségű naplózási információt generál. Ezeket a naplókat nem kell SIEM-be küldeni. A Network Watcher naplók egyetlen támogatott célhelye a tárfiók. Azure Log Integration nem támogatja a naplók olvasását és SIEM-hez való elérhetővé tételét.