AWS-fiókok Csatlakozás

Az AWS-fiók Felhőhöz készült Microsoft Defender való előkészítése integrálja az AWS Security Hubot és a Felhőhöz készült Defender. Felhőhöz készült Defender így mindkét felhőkörnyezetben láthatóságot és védelmet biztosít a következők biztosításához:

Automatikus ügynökkiépítés (Felhőhöz készült Defender az Azure Arc használatával telepíti a Log Analytics-ügynököt az AWS-példányokon)

Házirendkezelés

Biztonságirés-kezelés

Beágyazott végpontészlelés és -válasz (Végponti észlelés és reagálás)

Biztonsági konfigurációk észlelése

Egyetlen nézet Felhőhöz készült Defender javaslatokról és az AWS Security Hub eredményeiről

Az AWS-erőforrások beépítése Felhőhöz készült Defender biztonságos pontszámszámításaiba

Az AWS-erőforrások szabályozási megfelelőségi értékelései

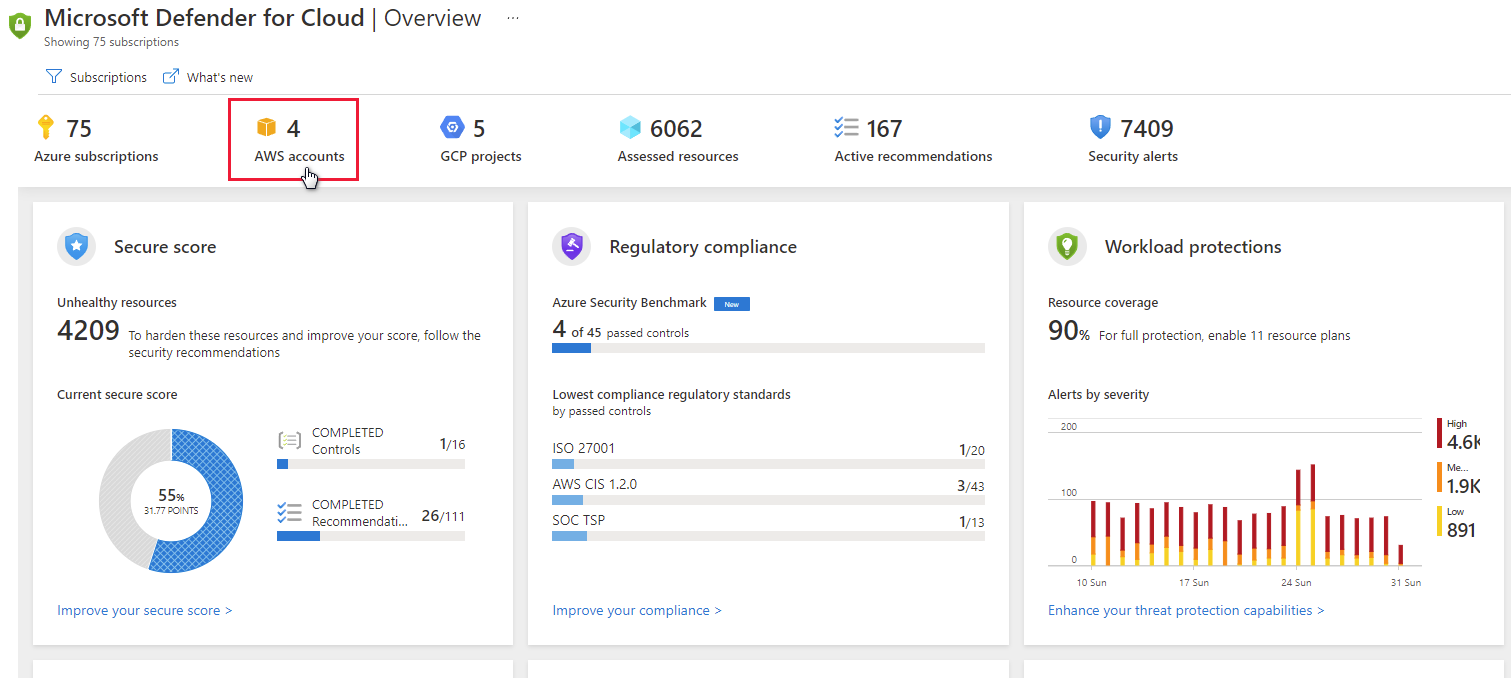

Az alábbi képernyőképen az AWS-fiókok láthatók a Security Center áttekintő irányítópultján.

Az AWS-felhő-összekötő létrehozásához kövesse az alábbi lépéseket.

Az AWS Security Hub beállítása:

Ha több régióra vonatkozó biztonsági javaslatokat szeretne megtekinteni, ismételje meg az alábbi lépéseket az egyes érintett régiókra vonatkozóan. Ha AWS-főfiókot használ, ismételje meg az alábbi három lépést a fő fiók és az összes csatlakoztatott tagfiók konfigurálásához az összes releváns régióban

Engedélyezze az AWS-konfigurációt.

Engedélyezze az AWS Security Hubot.

Ellenőrizze, hogy van-e adatfolyam a Security Hub felé.

A Security Hub első engedélyezése több órát is igénybe vehet, amíg az adatok elérhetővé válnak.

Hitelesítés beállítása a Security Centerhez az AWS-ben

Kétféleképpen engedélyezheti Felhőhöz készült Defender hitelesítését az AWS-ben:

IAM-szerepkör létrehozása Felhőhöz készült Defender - Ez a legbiztonságosabb módszer, és ajánlott

AWS-felhasználó a Felhőhöz készült Defender számára – Kevésbé biztonságos beállítás, ha nincs engedélyezve az IAM

IAM-szerepkör létrehozása Felhőhöz készült Defender:

Az Amazon Web Services-konzol biztonság, identitás és megfelelőség területén válassza az IAM lehetőséget.

Válassza a Szerepkörök és a Szerepkör létrehozása lehetőséget.

Válasszon egy másik AWS-fiókot.

Adja meg a következő adatokat:

Fiókazonosító – adja meg a Microsoft-fiók azonosítóját (158177204117) a Security Center AWS-összekötő oldalán látható módon.

Külső azonosító megkövetelése – ki kell jelölni

Külső azonosító – adja meg az előfizetés azonosítóját a Security Center AWS-összekötő lapján látható módon

Válassza a Következő lehetőséget.

Az Engedélyszabályzatok csatolása szakaszban válassza ki a következő házirendeket:

SecurityAudit

AmazonSSMAutomationRole

AWSSecurityHubReadOnlyAccess

Igény szerint címkéket is hozzáadhat. Ha címkéket ad hozzá a felhasználóhoz, az nem befolyásolja a kapcsolatot.

Válassza a Következő lehetőséget.

A Szerepkörök listában válassza ki a létrehozott szerepkört

Mentse az Amazon-erőforrásnevet (ARN) későbbi használatra.

Az SSM-ügynök konfigurálása

Az AWS Systems Manager szükséges a feladatok AWS-erőforrások közötti automatizálásához. Ha az EC2-példányok nem rendelkeznek az SSM-ügynökkel, kövesse az Amazon vonatkozó utasításait:

Az Azure Arc előfeltételeinek teljesítése

Győződjön meg arról, hogy a megfelelő Azure-erőforrás-szolgáltatók regisztrálva vannak:

Microsoft.HybridCompute

Microsoft.GuestConfiguration

Hozzon létre egy egyszerű szolgáltatást a nagy léptékű előkészítéshez. Az előkészítéshez használni kívánt előfizetés tulajdonosaként hozzon létre egy szolgáltatásnevet az Azure Arc előkészítéséhez a nagy léptékű előkészítéshez a Szolgáltatásnév létrehozása című cikkben leírtak szerint.

Csatlakozás AWS-t Felhőhöz készült Defender

A Felhőhöz készült Defender menüjében válassza a Biztonsági megoldások, majd a Többfelhős összekötők lehetőséget.

Válassza az AWS-fiók hozzáadása lehetőséget.

Konfigurálja az AWS-hitelesítés lapon található beállításokat:

Adja meg az összekötő megjelenítendő nevét.

Ellenőrizze, hogy az előfizetés helyes-e. Ez az az előfizetés, amely tartalmazza az összekötőt és az AWS Security Hub javaslatait.

A hitelesítési lehetőségtől függően a 2. lépésben választott. Hitelesítés beállítása a Security Centerhez az AWS-ben:

- Válassza a Szerepkör feltételezése lehetőséget, és illessze be az ARN-t a Security Center IAM-szerepkörének létrehozásával. Az ARN-fájl beillesztése az AWS kapcsolati varázsló megfelelő mezőjébe az Azure Portalon

vagy

- Válassza ki a Hitelesítő adatokat, és illessze be a hozzáférési kulcsot és a titkos kulcsot a Security Center AWS-felhasználó létrehozása szolgáltatásban mentett .csv fájlból.

Válassza a Következő lehetőséget.

Konfigurálja a beállításokat az Azure Arc Konfiguráció lapján:

Felhőhöz készült Defender felderíti az EC2-példányokat a csatlakoztatott AWS-fiókban, és az SSM használatával készíti őket az Azure Arcba.

Válassza ki azt az erőforráscsoportot és Azure-régiót, amelybe a felderített AWS EC2-ek bekerülnek a kiválasztott előfizetésben.

Adja meg az Azure Arc szolgáltatásnév-azonosítóját és szolgáltatásnév ügyfélkulcsát az itt leírtak szerint: Szolgáltatásnév létrehozása a nagy léptékű előkészítéshez

Ha a gép proxykiszolgálón keresztül csatlakozik az internethez, adja meg a proxykiszolgáló IP-címét vagy azt a nevet és portszámot, amelyet a gép a proxykiszolgálóval való kommunikációhoz használ. Adja meg az értéket http:// proxyURL>:<proxyport formátumban<>

Select Review + create.

Az összefoglaló információk áttekintése

A Címkék szakasz felsorolja az összes Olyan Azure-címkét, amely automatikusan létrejön minden egyes előkészített EC2-hez a saját releváns adataival, hogy könnyen felismerje azt az Azure-ban.

Visszaigazolás

Az összekötő sikeres létrehozása és az AWS Security Hub megfelelő konfigurálása után:

Felhőhöz készült Defender megvizsgálja a környezetet az AWS EC2-példányok esetében, előkészíti őket az Azure Arcra, lehetővé téve a Log Analytics-ügynök telepítését, valamint a fenyegetések elleni védelmet és a biztonsági javaslatokat.

Az ASC szolgáltatás 6 óránként megvizsgálja az új AWS EC2-példányokat, és a konfigurációnak megfelelően előkészíti őket.

Az AWS CIS szabvány megjelenik a Felhőhöz készült Defender szabályozási megfelelőségi irányítópultján.

Ha a Security Hub-szabályzat engedélyezve van, a javaslatok a bevezetés után 5–10 perccel megjelennek a Felhőhöz készült Defender portálon és a szabályozási megfelelőségi irányítópulton.