Az Azure platform biztonsági alapkonfigurációjának működése

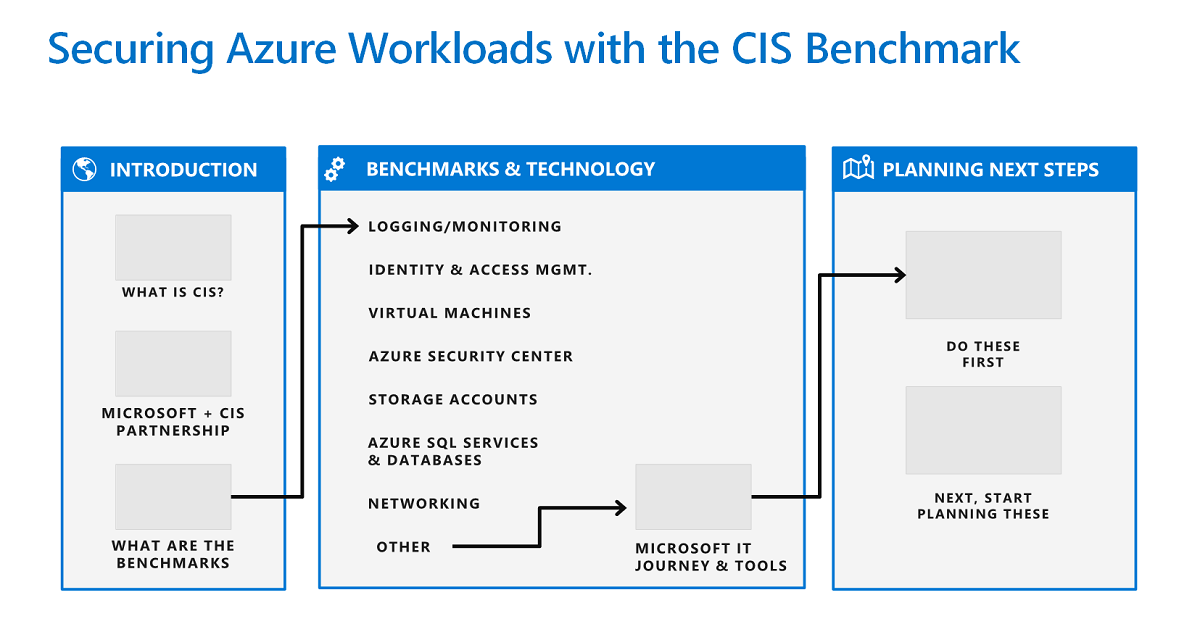

A Microsoft kiberbiztonsági csoportja és a Center for Internet Security (CIS) ajánlott eljárásokat fejlesztett ki az Azure-platform biztonsági alapkonfigurációinak kialakításához.

A Microsoft kezdetben a CIS-sel együttműködve fejlesztett ki egy polcon kívüli, edzett Azure-beli virtuális gépet (VM). A kezdeményezés ezután egy CIS-teljesítménytesztet, egy cis ajánlott eljárásokat részletező dokumentumot kezdett létrehozni az Azure biztonsági szolgáltatásaihoz és eszközeihez, amelyek megkönnyítik az Azure-szolgáltatásokban futó ügyfélalkalmazások biztonságát és megfelelőségét.

Tipp.

A CIS Microsoft Azure Foundations Biztonsági Benchmark 1.3.0-s verziós verziója előíró útmutatást nyújt az Azure biztonságos alapkonfigurációjának létrehozásához. Ezt az útmutatót 2021 februárjától teszteltük a felsorolt Azure-szolgáltatásokon. Ennek a referenciamutatónak a hatóköre az, hogy az Azure-t alkalmazók számára megteremtse az alapvető biztonsági szintet.

Platform biztonsági alapkonfigurációjának létrehozása

A különböző biztonsági szabványok segíthetnek a felhőszolgáltatás-ügyfeleknek a számítási feladatok biztonságának elérésében a felhőszolgáltatások használatakor. Az alábbi ajánlott technológiai csoportosítások segítenek biztonságos felhőalapú számítási feladatok létrehozásában. Ezek a javaslatok nem az összes lehetséges biztonsági konfiguráció és architektúra teljes listája. Ezek a biztonsági alapkonfiguráció-javaslatok kiindulópontok.

A CIS két megvalósítási szinttel és számos javaslatkategóriával rendelkezik:

1. szint – Ajánlott minimális biztonsági beállítások

- Ezeket a beállításokat minden rendszeren konfigurálni kell.

- Ezeknek a beállításoknak a szolgáltatások vagy a funkciók kis mértékű vagy egyáltalán nem megszakadását kell okoznia.

2. szint – Javaslatok a rendkívül biztonságos környezetekhez

- Ezek a beállítások csökkentett funkcionalitást eredményezhetnek.

Az alábbi táblázat a CIS Microsoft Azure Foundations Biztonsági Benchmark 1.3.0-s verziójában az egyes kategóriákra vonatkozó javaslatokat és kategóriák számát tartalmazza:

| Technológiai csoport | Leírás | Ajánlások száma |

|---|---|---|

| Identitás- és hozzáféréskezelés (IAM) | IAM-szabályzatokkal kapcsolatos ajánlások | 23 |

| Felhőhöz készült Microsoft Defender | Javaslatok Felhőhöz készült Microsoft Defender konfigurálásához és használatához kapcsolódóan | 19 |

| Tárfiókok | A tárfiók-szabályzatok beállítására vonatkozó ajánlások | 7 |

| Azure SQL Database | Javaslatok az Azure SQL-adatbázisok biztonságossá tételéhez | 8 |

| Naplózás és figyelés | Az Azure-előfizetésekhez beállítható naplózási és figyelési szabályzatokra vonatkozó ajánlások | 13 |

| Hálózat | Az Azure hálózati beállításainak és szabályzatainak biztonságos konfigurálását segítő ajánlások | 5 |

| Virtuális gépek | Javaslatok az Azure számítási szolgáltatások és különösen a virtuális gépek biztonsági szabályzatainak beállításához | 6 |

| Egyéb | Javaslatok az általános biztonsági és működési vezérlőkkel kapcsolatban, beleértve az Azure Key Vaulttal és az erőforrás-zárolásokkal kapcsolatos javaslatokat | 3 |

| Ajánlások összesen | 84 |

A továbbiakban részletesen is megvizsgáljuk ezeket a kategóriákat.