Identitás- és hozzáférés-kezelési alapkonfiguráció létrehozása

Az identitás- és hozzáférés-kezelés (IAM) kulcsfontosságú a hozzáférés biztosításához és a vállalati eszközök biztonságának javításához. A felhőalapú eszközök védelméhez és szabályozásához kezelnie kell az Azure-rendszergazdák, alkalmazásfejlesztők és -felhasználók identitásait és hozzáférését.

IAM biztonsági javaslatok

A következő szakaszok ismertetik a CIS Microsoft Azure Foundations Security Benchmark 1.3.0-s verzióban szereplő IAM-javaslatokat. Az egyes javaslatok az Azure Portalon elvégezhető alapvető lépések. Ezeket a lépéseket saját előfizetéséhez és saját erőforrásaival kell elvégeznie az egyes biztonsági javaslatok érvényesítéséhez. Ne feledje, hogy a 2 . szint beállításai korlátozhatják bizonyos funkciókat vagy tevékenységeket, ezért gondosan gondolja át, hogy mely biztonsági beállításokat kívánja érvényesíteni.

Fontos

Néhány lépés végrehajtásához a Microsoft Entra-példány rendszergazdájának kell lennie.

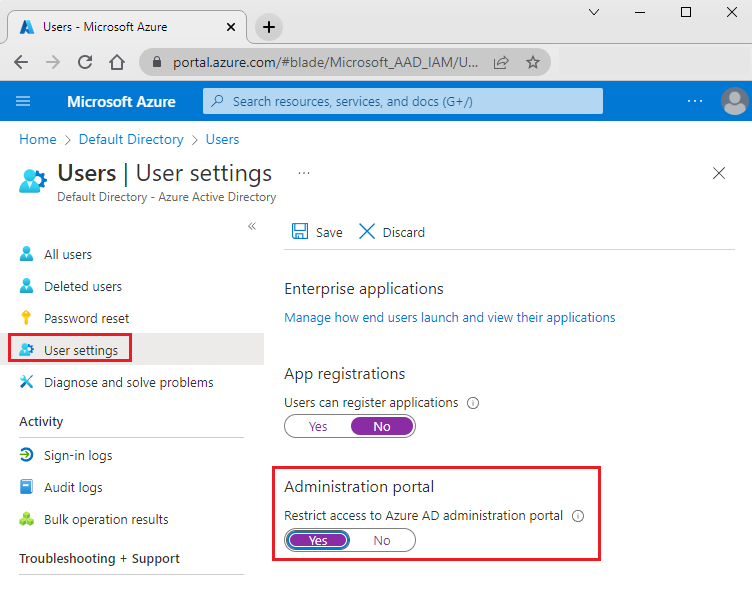

A Microsoft Entra felügyeleti portálhoz való hozzáférés korlátozása – 1. szint

Azok a felhasználók, akik nem rendszergazdák, nem férhetnek hozzá a Microsoft Entra felügyeleti portálhoz, mert az adatok bizalmasak, és a minimális jogosultsági szabályok szerint vannak érvényben.

Jelentkezzen be az Azure Portalra. Keresse meg és válassza ki a Microsoft Entra ID.

A Bal oldali menü Kezelés területén válassza a Felhasználók lehetőséget.

A bal oldali menüben válassza a Felhasználói beállítások lehetőséget.

A Felhasználói beállítások területen, a Rendszergazda istration portálon győződjön meg arról, hogy a Microsoft Entra felügyeleti portálhoz való hozzáférés korlátozása igen értékre van állítva. Ha ezt az értéket Igen értékre állítja, minden nem rendszergazda nem fér hozzá az adatokhoz a Microsoft Entra felügyeleti portálján. A beállítás nem korlátozza a Hozzáférést a PowerShell vagy más ügyfél, például a Visual Studio használatához.

Ha módosítja a beállításokat, a menüsávon válassza a Mentés lehetőséget.

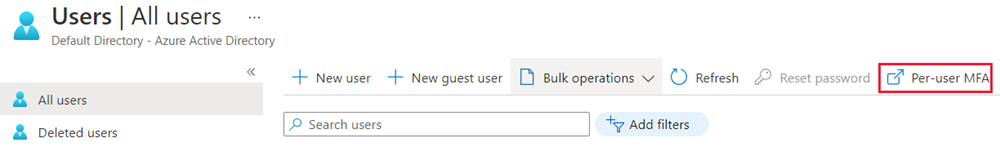

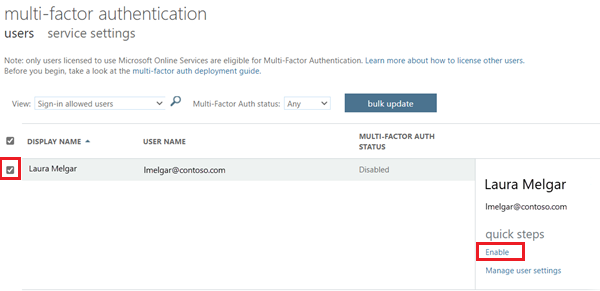

Többtényezős hitelesítés engedélyezése Microsoft Entra-felhasználók számára

- Többtényezős hitelesítés engedélyezése a Microsoft Entra ID kiemelt felhasználói számára – 1. szint

- Többtényezős hitelesítés engedélyezése a Microsoft Entra nem kiemelt felhasználói számára – 2. szint

Engedélyezze a többtényezős hitelesítést az összes Microsoft Entra-felhasználó számára.

Jelentkezzen be az Azure Portalra. Keresse meg és válassza ki a Microsoft Entra ID.

A Bal oldali menü Kezelés területén válassza a Felhasználók lehetőséget.

A Minden felhasználó menüsávon válassza a Felhasználónkénti MFA lehetőséget.

A többtényezős hitelesítési ablakban győződjön meg arról, hogy a többtényezős hitelesítés állapota engedélyezve van az összes felhasználó számára. A többtényezős hitelesítés engedélyezéséhez válasszon ki egy felhasználót. A gyors lépések alatt válassza a Többtényezős hitelesítés engedélyezése lehetőséget>.

Ne emlékezzen a többtényezős hitelesítésre megbízható eszközökön – 2. szint

A felhasználó által megbízható eszközök és böngészők többtényezős hitelesítési funkciójának megjegyzése ingyenes funkció minden többtényezős hitelesítést használó felhasználó számára. A felhasználók többtényezős hitelesítéssel megkerülhetik a további ellenőrzéseket egy adott számú napig, miután sikeresen bejelentkeztek egy eszközre.

Ha egy fiók vagy eszköz biztonsága sérül, a megbízható eszközök többtényezős hitelesítésének megjegyzése negatívan befolyásolhatja a biztonságot. Biztonsági javaslat, hogy kapcsolja ki a megbízható eszközök többtényezős hitelesítésének megjegyzését.

Jelentkezzen be az Azure Portalra. Keresse meg és válassza ki a Microsoft Entra ID.

A Bal oldali menü Kezelés területén válassza a Felhasználók lehetőséget.

A Minden felhasználó menüsávon válassza a Felhasználónkénti MFA lehetőséget.

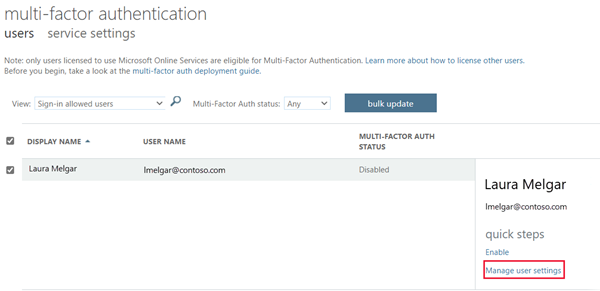

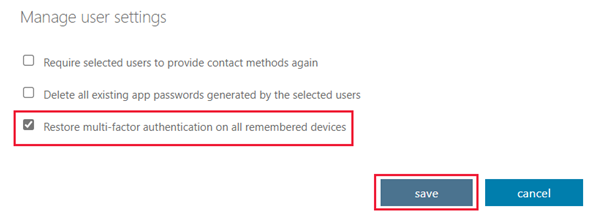

A többtényezős hitelesítési ablakban válasszon ki egy felhasználót. A gyors lépések alatt válassza a Felhasználói beállítások kezelése lehetőséget.

Jelölje be a Többtényezős hitelesítés visszaállítása az összes megjegyezett eszközön jelölőnégyzetet, majd válassza a Mentés lehetőséget.

Nem vagy korlátozott hozzáférésű vendégfelhasználók – 1. szint

Győződjön meg arról, hogy nincsenek vendégfelhasználók, vagy ha a vállalat vendégfelhasználókat igényel, győződjön meg arról, hogy a vendégengedélyek korlátozottak.

Jelentkezzen be az Azure Portalra. Keresse meg és válassza ki a Microsoft Entra ID.

A Bal oldali menü Kezelés területén válassza a Felhasználók lehetőséget.

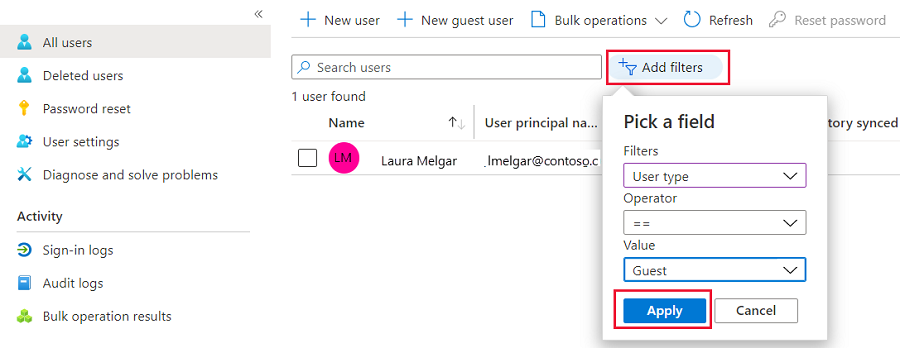

Válassza a Szűrők hozzáadása gombot.

Szűrők esetén válassza a Felhasználó típusa lehetőséget. Az Érték mezőben válassza a Vendég lehetőséget. Az Alkalmaz gombra kattintva ellenőrizheti, hogy nincsenek-e vendégfelhasználók.

Ha módosítja a beállításokat, a menüsávon válassza a Mentés lehetőséget.

Jelszóbeállítások

- Értesítse a felhasználókat új jelszó kérésekor – 1. szint

- Minden rendszergazda kapjon értesítést, ha más rendszergazdák új jelszót kérnek – 2. szint

- Két módszer megkövetelése új jelszó kéréséhez – 1. szint

A többtényezős hitelesítés beállítása esetén a támadónak mindkét identitáshitelesítési űrlapot meg kell támadnia, mielőtt rosszindulatúan visszaállíthatná a felhasználó jelszavát. Győződjön meg arról, hogy a jelszó-visszaállításhoz két identitáshitelesítési forma szükséges.

Jelentkezzen be az Azure Portalra. Keresse meg és válassza ki a Microsoft Entra ID.

A Bal oldali menü Kezelés területén válassza a Felhasználók lehetőséget.

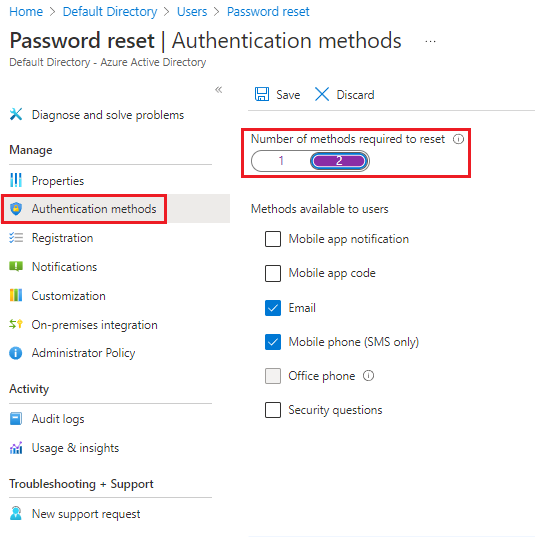

A bal oldali menüben válassza a Jelszó alaphelyzetbe állítása lehetőséget.

A Bal oldali menü Kezelés területén válassza a Hitelesítési módszerek lehetőséget.

Állítsa Az új jelszó kéréséhez szükséges módszerek számát2-re.

Ha módosítja a beállításokat, a menüsávon válassza a Mentés lehetőséget.

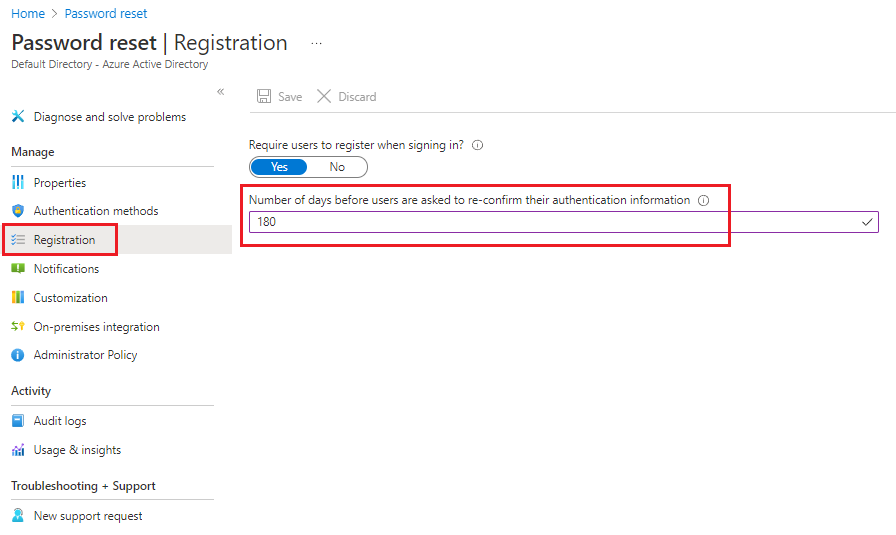

Időköz beállítása a felhasználói hitelesítés ismételt megerősítésének módszeréhez – 1. szint

Ha a hitelesítés újramegerősítése ki van kapcsolva, a regisztrált felhasználók nem kérik a hitelesítési adataik ismételt megerősítését. A biztonságosabb megoldás az, ha bekapcsolja a hitelesítési újraerősítést egy megadott időközhöz.

Jelentkezzen be az Azure Portalra. Keresse meg és válassza ki a Microsoft Entra ID.

A Bal oldali menü Kezelés területén válassza a Felhasználók lehetőséget.

A bal oldali menüablakban válassza a Jelszó alaphelyzetbe állítása lehetőséget.

A Bal oldali menü Kezelés területén válassza a Regisztráció lehetőséget.

Győződjön meg arról, hogy a felhasználók hitelesítési adatainakújbóli megerősítésére vonatkozó kérések száma nem0. Az alapértelmezett érték 180.

Ha módosítja a beállításokat, a menüsávon válassza a Mentés lehetőséget.

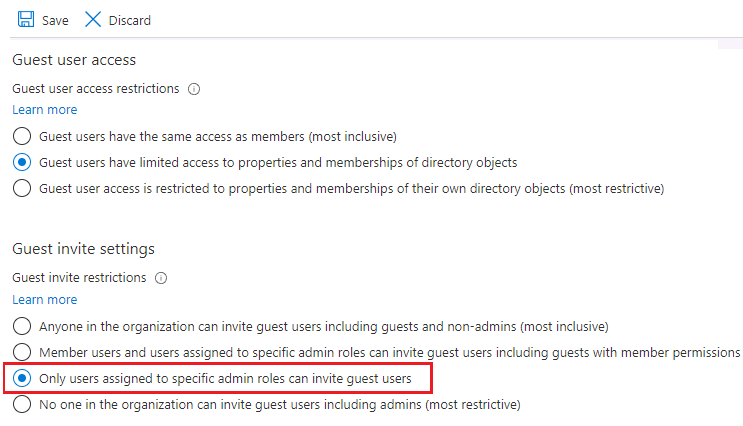

Vendégmeghívó beállítása – 2. szint

Csak a rendszergazdák hívhatnak meg vendégfelhasználókat. A rendszergazdák meghívásainak korlátozása biztosítja, hogy csak a jogosult fiókok férhessenek hozzá az Azure-erőforrásokhoz.

Jelentkezzen be az Azure Portalra. Keresse meg és válassza ki a Microsoft Entra ID.

A Bal oldali menü Kezelés területén válassza a Felhasználók lehetőséget.

A bal oldali menüben válassza a Felhasználói beállítások lehetőséget.

A Felhasználói beállítások panel Külső felhasználók csoportjában válassza a Külső együttműködési beállítások kezelése lehetőséget.

A külső együttműködési beállításokban a Vendégmeghívási beállítások területen válassza a Csak a megadott rendszergazdai szerepkörökhöz hozzárendelt felhasználók meghívhatnak vendégfelhasználókat.

Ha módosítja a beállításokat, a menüsávon válassza a Mentés lehetőséget.

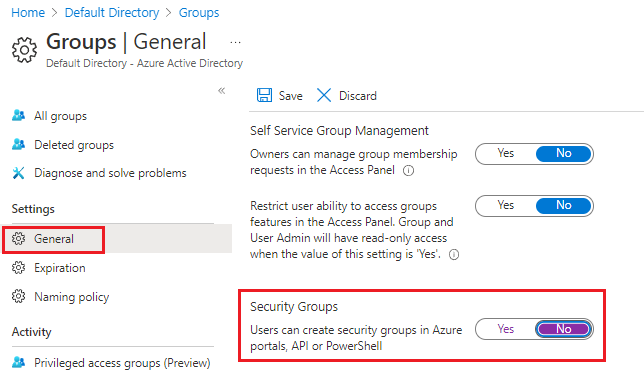

A felhasználók biztonsági csoportokat hozhatnak létre és kezelhetnek – 2. szint

Ha ez a funkció engedélyezve van, a Microsoft Entra-azonosító összes felhasználója létrehozhat új biztonsági csoportokat. A biztonsági csoportok létrehozását a rendszergazdákra kell korlátozni.

Jelentkezzen be az Azure Portalra. Keresse meg és válassza ki a Microsoft Entra ID.

A Bal oldali menü Kezelés csoportjában válassza a Csoportok lehetőséget.

A Minden csoport panel bal oldali menüjének Gépház alatt válassza az Általános lehetőséget.

Biztonsági csoportok esetén győződjön meg arról, hogy a felhasználók biztonsági csoportokat hozhatnak létre az Azure Portalon, az API-ban vagy a PowerShellben a Nem értékre van állítva.

Ha módosítja a beállításokat, a menüsávon válassza a Mentés lehetőséget.

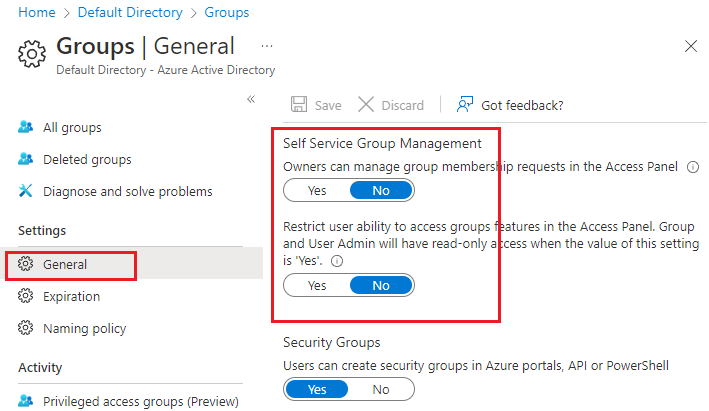

Önkiszolgáló csoportkezelés engedélyezése – 2. szint

Hacsak a vállalata nem igényli az önkiszolgáló csoportkezelés különböző felhasználókra történő delegálását, biztonsági javaslat a funkció letiltása.

Jelentkezzen be az Azure Portalra. Keresse meg és válassza ki a Microsoft Entra ID.

A Bal oldali menü Kezelés csoportjában válassza a Csoportok lehetőséget.

A Minden csoport panel bal oldali menüjének Gépház alatt válassza az Általános lehetőséget.

Az Önkiszolgáló csoportkezelés területen győződjön meg arról, hogy az összes beállítás nem értékre van állítva.

Ha módosítja a beállításokat, a menüsávon válassza a Mentés lehetőséget.

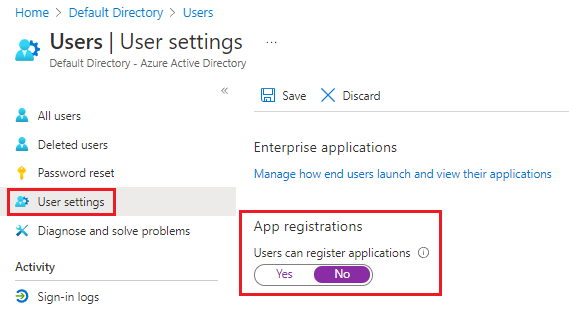

Alkalmazásbeállítások – A felhasználók regisztrálhatnak alkalmazásokat – 2. szint

Csak a rendszergazdák regisztrálhassanak egyéni alkalmazásokat.

Jelentkezzen be az Azure Portalra. Keresse meg és válassza ki a Microsoft Entra ID.

A Bal oldali menü Kezelés területén válassza a Felhasználók lehetőséget.

A bal oldali menüben válassza a Felhasználói beállítások lehetőséget.

A Felhasználói beállítások panelen győződjön meg arról, hogy a Alkalmazásregisztrációk nem értékre van állítva.

Ha módosítja a beállításokat, a menüsávon válassza a Mentés lehetőséget.