A Microsoft Entra ID-védelem ismertetése

Az Identity Protection egy olyan eszköz, amellyel a szervezetek három fő feladatot hajtanak végre:

- Identitásalapú kockázatok észlelésének és javításának automatizálása.

- Kockázatelemzés a portál adatainak használatával.

- Kockázatészlelési adatok exportálása harmadik féltől származó segédprogramokra további elemzés céljából.

A Microsoft naponta több trillió jelet elemez a potenciális fenyegetések azonosítása érdekében. Ezek a jelek abból a tanulságból származnak, hogy a Microsoft a Microsoft Entra ID-val, a Microsoft-fiókokkal rendelkező fogyasztói térrel és az Xbox-játékokkal szerzett szervezeti pozíciójukból szerzett ismereteket.

A szolgáltatások által generált jeleket a rendszer az Identity Protectionbe eteti. Ezeket a jeleket aztán olyan eszközök is használhatják, mint a feltételes hozzáférés, amelyek a hozzáférési döntések meghozatalára használják őket. A jeleket a biztonsági információk és az eseménykezelési (SIEM) eszközök, például a Microsoft Sentinel is táplálják további vizsgálat céljából.

Kockázatok észlelése

Az Identity Protection használatával a kockázat a felhasználó és a bejelentkezési szinten észlelhető, alacsony, közepes vagy magas kategóriába sorolható, és valós időben vagy offline módon is kiszámítható.

A bejelentkezéssel együtt jár az a lehetőség, hogy az adott hitelesítési kérést az identitás tulajdonosa nem engedélyezi. Íme néhány példa arra a bejelentkezési kockázatra, amelyet az Identity Protection a Microsoft Entra ID-ban képes azonosítani:

- Névtelen IP-cím. Ez a kockázatészlelési típus névtelen IP-címről való bejelentkezést jelez; például egy Tor-böngészőt vagy névtelen VPN-eket.

- Atipikus utazás. Ez a kockázatészlelési típus két, földrajzilag távoli helyről származó bejelentkezést azonosít, ahol a korábbi viselkedés miatt legalább az egyik hely atipikus lehet a felhasználó számára.

- Ismeretlen bejelentkezési tulajdonságok. Ez a kockázatészlelési típus úgy véli, hogy a korábbi bejelentkezések előzményei rendellenes bejelentkezéseket keresnek. A rendszer tárolja a felhasználó által használt korábbi helyek adatait, és ezeket a "ismerős" helyeket veszi figyelembe. A kockázatészlelés akkor aktiválódik, ha a bejelentkezés olyan helyről történik, amely még nem szerepel a ismerős helyek listájában.

- Microsoft Entra fenyegetésfelderítés. Ez a kockázatészlelési típus olyan bejelentkezési tevékenységet jelez, amely szokatlan az adott felhasználó számára, vagy összhangban van a Microsoft belső és külső fenyegetésfelderítési forrásain alapuló ismert támadási mintákkal.

A felhasználói kockázat azt a valószínűséget jelenti, hogy egy adott identitás vagy fiók biztonsága sérül. Íme néhány példa azokra a felhasználói kockázatokra, amelyeket az Identity Protection a Microsoft Entra ID-ban képes azonosítani:

- Rendellenes felhasználói tevékenység. Ez a kockázatészlelés alapkonfigurációja a Microsoft Entra normál rendszergazdai felhasználói viselkedése, és rendellenes viselkedési mintákat, például a címtár gyanús változásait észleli.

- A felhasználó gyanús tevékenységet jelentett. Ezt a kockázatészlelést egy olyan felhasználó jelenti, aki megtagadta a többtényezős hitelesítés (MFA) kérését, és gyanús tevékenységként jelentette. A felhasználó által nem kezdeményezett MFA-kérések azt jelenthetik, hogy a felhasználó hitelesítő adatai sérültek.

- Kiszivárgott hitelesítő adatok. Ez a kockázatészlelési típus azt jelzi, hogy a felhasználó érvényes hitelesítő adatai kiszivárogtak. Ha kiberbűnözők szerzik meg jogosult felhasználók érvényes jelszavát, ezeket a hitelesítő adatokat gyakran meg is osztják. Ez a megosztás általában úgy történik, hogy nyilvánosan közzéteszi a sötét interneten, beilleszti a webhelyeket, vagy a hitelesítő adatokat tiltott piacokon kereskedik és értékesíti. Amikor a Microsoft kiszivárogtatott hitelesítő adatai a sötét webről, webhelyek beillesztéséhez vagy más forrásokhoz szereznek be felhasználói hitelesítő adatokat, a rendszer ellenőrzi őket a Microsoft Entra-felhasználók aktuális érvényes hitelesítő adataival, hogy érvényes egyezéseket találjanak.

- Microsoft Entra fenyegetésfelderítés. Ez a kockázatészlelési típus azt jelzi, hogy a felhasználói tevékenység eltér az adott felhasználó szokásaitól, vagy ismert támadási mintákkal egyezik meg a Microsoft belső és külső intelligens veszélyforrás-felderítési forrásai alapján.

Az Identity Protection csak akkor hoz létre kockázatészleléseket, ha a hitelesítési kérelemben helyes hitelesítő adatokat használnak. Ha egy felhasználó helytelen hitelesítő adatokat használ, az Identity Protection nem fogja megjelölni, mivel nem áll fenn a hitelesítő adatok sérülésének kockázata, kivéve, ha egy rossz szereplő a megfelelő hitelesítő adatokat használja. A kockázatészlelések ezután olyan műveleteket indíthatnak el, mint a többtényezős hitelesítés megkövetelése, a jelszó alaphelyzetbe állítása vagy a hozzáférés letiltása, amíg a rendszergazda meg nem hajtja a műveletet.

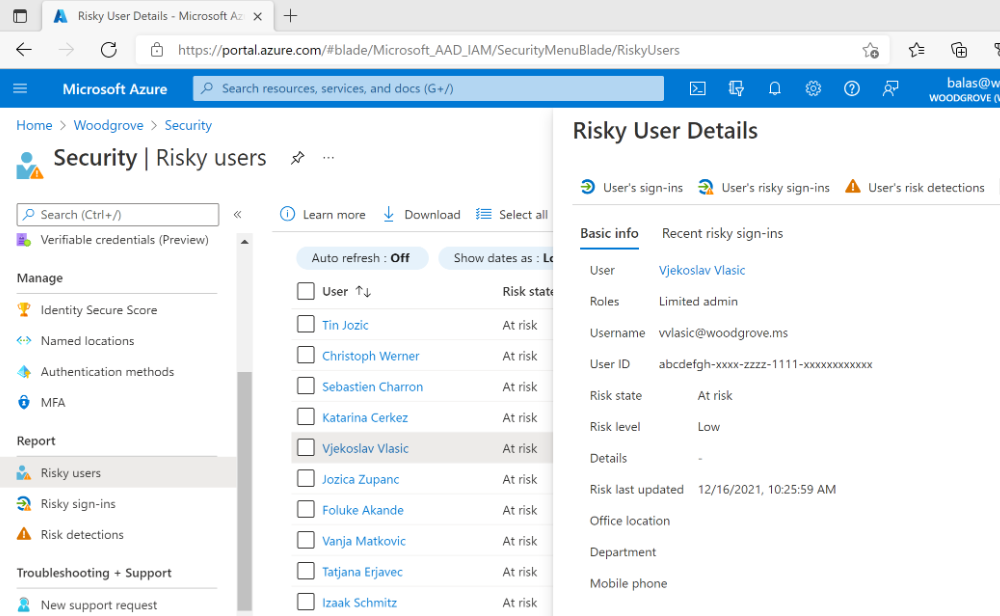

A kockázati események vizsgálata

Az Identity Protection három jelentést biztosít a szervezeteknek, amelyekkel megvizsgálhatják a környezetükben jelentkező identitáskockázatokat. Ezek a jelentések a kockázatos felhasználók, a kockázatos bejelentkezések és a kockázatészlelések. Az események vizsgálata kulcsfontosságú a biztonsági stratégia gyenge pontjainak megértéséhez és azonosításához.

- Kockázatészlelések: A rendszer minden észlelt kockázatot kockázatészlelésként jelent.

- Kockázatos bejelentkezések: Kockázatos bejelentkezést jelent a rendszer, ha egy vagy több kockázatészlelést jelentenek a bejelentkezéshez.

- Kockázatos felhasználók: Kockázatos felhasználót jelent a rendszer, ha az alábbiak bármelyike igaz:

- A felhasználónak legalább egy kockázatos bejelentkezése van.

- Legalább egy kockázatészlelést jelentettek.

Javítás

A vizsgálat befejezése után a rendszergazdák lépéseket kívánnak tenni a kockázat elhárításához vagy a felhasználók letiltásának feloldásához. A szervezetek a kockázati szabályzatok használatával engedélyezhetik az automatikus szervizelést. A kockázatalapú feltételes hozzáférési szabályzatok például megkövetelhetik a hozzáférés-vezérlést, például erős hitelesítési módszert biztosítanak, többtényezős hitelesítést végeznek, vagy biztonságos jelszó-visszaállítást hajtanak végre az észlelt kockázati szint alapján. Ha a felhasználó sikeresen végrehajtotta a hozzáférés-vezérlést, a kockázat automatikusan elhárítva lesz.

Ha az automatikus szervizelés nincs engedélyezve, a rendszergazdáknak manuálisan kell áttekinteniük a jelentésekben azonosított kockázatokat a portálon, az API-n vagy a Microsoft Defender XDR-ben. Rendszergazda istratorok manuális műveleteket hajthatnak végre a kockázatok elvetéséhez, biztonságának megerősítéséhez vagy a kockázatok kockázatának megerősítéséhez.

Exportálás

Az Identity Protectionből származó adatok exportálhatók más archiválási, további vizsgálati és korrelációs eszközökre. A Microsoft Graph-alapú API-k lehetővé teszik a szervezetek számára, hogy ezeket az adatokat további feldolgozás céljából gyűjtsék, például egy SIEM-ben. Az adatok elküldhetők Log Analytics-munkaterületre, archivált adatok tárfiókba, streamelhetők az Event Hubsba vagy megoldásokba.

Számítási feladatok identitása

Microsoft Entra ID-védelem korábban védett felhasználókat védett az identitásalapú kockázatok észlelésében, kivizsgálásában és elhárításában. Ezeket a képességeket kiterjesztjük a számítási feladatok identitására az alkalmazások és a szolgáltatásnevek védelme érdekében.

A számítási feladatok identitása olyan identitás, amely lehetővé teszi egy alkalmazás vagy szolgáltatásnév számára az erőforrásokhoz való hozzáférést. Ezek a számítási feladatok identitásai eltérnek a hagyományos felhasználói fiókoktól, mivel:

- Nem lehet többtényezős hitelesítést végezni.

- Gyakran nincs formális életciklus-folyamat.

- Valahol el kell tárolnia a hitelesítő adatait vagy titkos kulcsait.

Ezek a különbségek megnehezítik a számítási feladatok identitásainak kezelését, és nagyobb kockázatot jelentenek a biztonság szempontjából.

Microsoft Entra ID-védelem segít a szervezeteknek kezelni ezt a kockázatot azáltal, hogy a számítási feladat identitásának kockázatészlelését biztosítják a bejelentkezési viselkedés és a biztonsági kockázat egyéb mutatói között.